إنها حقيقة معروفة أن غزو الإنترنتأصبحت الخصوصية هي القاعدة وليس الاستثناء. مصدر التهديد ليس فقط مواقع التصيد الاحتيالي ومصادر التتبع الخبيثة ولكن أيضًا بعض مواقع الويب وخدمات الويب الأكثر ثقة. تستخدم محركات البحث ، على سبيل المثال ، العديد من المعلمات لتحديد موقع الزوار تحت ستار تزويد المستخدمين "بنتائج بحث أفضل وأكثر تخصيصًا". وبالمثل ، أصبح المستخدمون أعمى لمشاركة بياناتهم الشخصية عبر الإنترنت ، بحيث أن تتبع أي شخص يمكن أن يعني ببساطة البحث عن أسمائهم على Google أو التحقق من ملفهم الشخصي على Facebook.

على سبيل المثال ، يمكن لـ WhoisLookup توفيرالتفاصيل الكاملة لمالك موقع الويب بما في ذلك عنوانه / رقمها ورقم الهاتف ، إلخ (بشرط عدم تمكين خصوصية المجال). حتى مواقع التواصل الاجتماعي مثل Facebook تقدم مطالبات دورية لوضع العلامات ومشاركة وتوفير المعلومات الشخصية مما يجعلها أكثر عرضة للمحتالين عبر الإنترنت والحياة الحقيقية. وهذا يقودني إلى السؤال: لماذا يطالبني Gmail بتقديم رقم جوال لـ "استرداد الحساب"؟ لا ينبغي تقديم هذه الخيارات مرارًا وتكرارًا عند تسجيل الدخول إلى حساب عبر الإنترنت. وإذا لم يكن ذلك كافيًا ، فقد اكتشفنا مؤخرًا أن ثغرة أمنية على Facebook تتيح للمعلنين والجهات الخارجية الأخرى طريقة للوصول إلى حسابات المستخدمين والمعلومات الشخصية (كما أوضحت Symantec Corp). لا يمثل هذا التصرف المحبط من قبل Facebook أي مفاجأة ، بالنظر إلى تاريخهم من الأخطاء. على سبيل المثال ، كان لديهم في وقت سابق الجرأة على تغيير سياسة معلومات المستخدم الخاصة بهم ، ومنحهم حقوقًا دائمة لصور المستخدمين ومنشورات الحائط وغيرها من المعلومات حتى بعد أن يغلق المستخدم حسابه. عادت هذه السياسة في وقت لاحق بعد انتقادات شديدة من جميع أنحاء العالم.

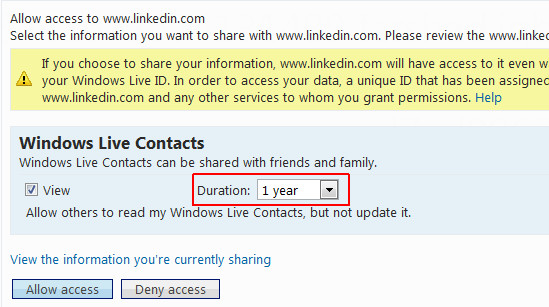

ومن الجدير بالذكر هنا أنك قدتريد أيضًا التحقق من كيفية حفظ قائمة جهات الاتصال الخاصة بك بواسطة خدمات الويب. على سبيل المثال ، عند التحقق من جهات الاتصال التي ستتم دعوتها إلى LinkedIn عبر Windows Live Mail ، يوجد مربع منسدل يوفر مقدار الوقت الذي يمكن لـ LinkedIn الوصول إليه من قائمة جهات الاتصال الخاصة بك. أقل مقدار من الوقت هو يوم واحد ، لكن هذا ليس الخيار المحدد افتراضيًا. الخيار المحدد افتراضيا هو 1 سنة. كما لو أن الوصول إلى قائمة جهات الاتصال في يوم واحد لم يكن كافيًا. النقطة المهمة هي أنه لم يعد بإمكانك الوثوق بأي خدمة ويب أو محرك بحث أو إضافة عبر الإنترنت أو ما يعجبه عندما يتعلق الأمر بالخصوصية على الإنترنت. يمكن للمرء بسهولة تجنب سرقة البيانات ، وغزو الخصوصية والأمن الشخصي من خلال اتخاذ بعض التدابير الصغيرة ولكنها مهمة. في هذا المنشور ، سوف نقدم لك دليلًا كاملاً حول كيفية حماية خصوصيتك عبر الإنترنت. بالنسبة لي ، لا ينبغي إجبار المستخدمين أو خداعهم على تقديم معلومات شخصية لا يرغبون في مشاركتها. لا ينبغي أن يكون لأي مزود خدمة الحق في عرض مطالبات قوية تطلب بيانات شخصية. يأتي تهديد آخر للخصوصية من الإضافات التي تجمع معلوماتك الشخصية وحتى تعمل في وضع التصفح المتخفي ، مما يجعلها تحصل على حق الوصول إلى البيانات الأكثر خصوصية.

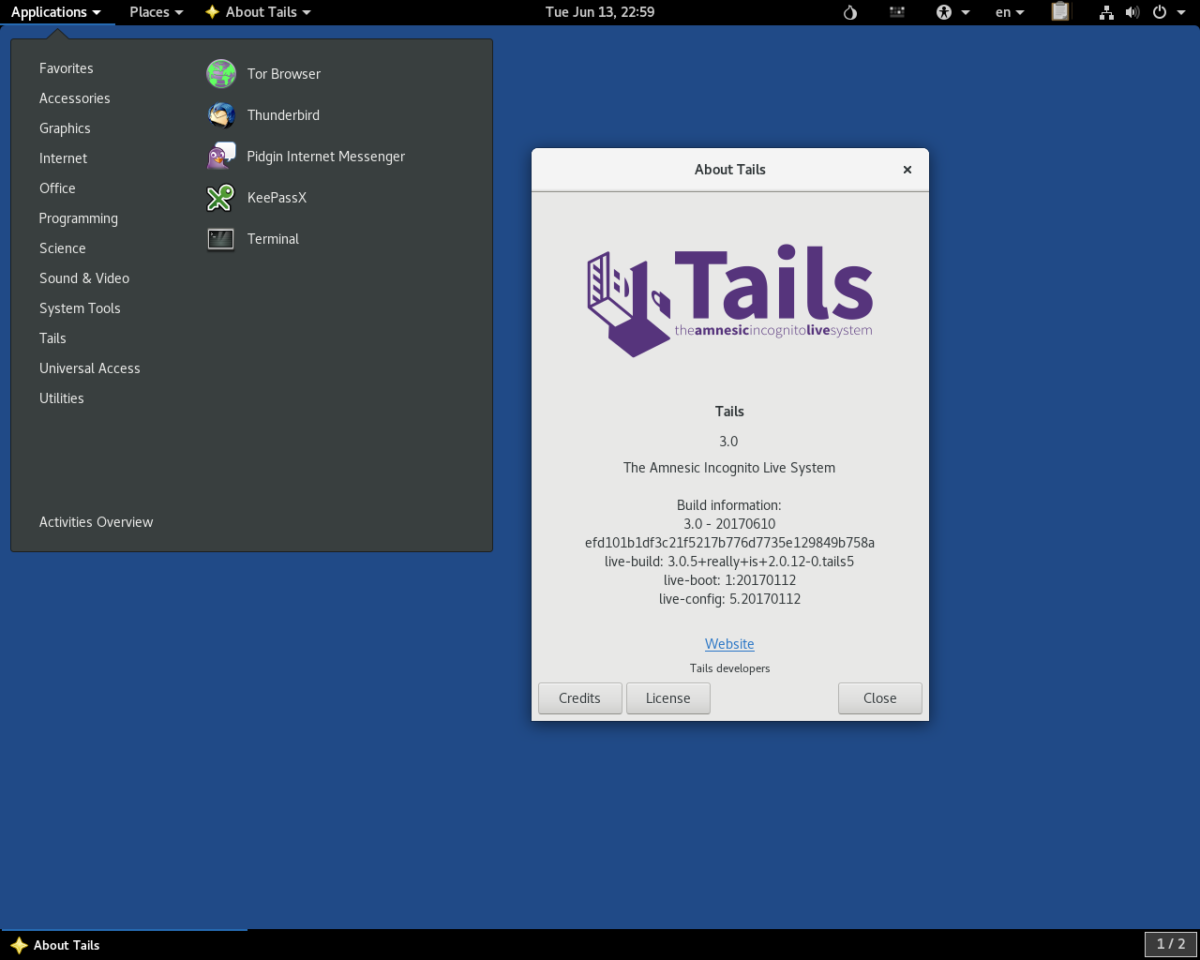

التصفح المجهول ، الوكلاء و VPN

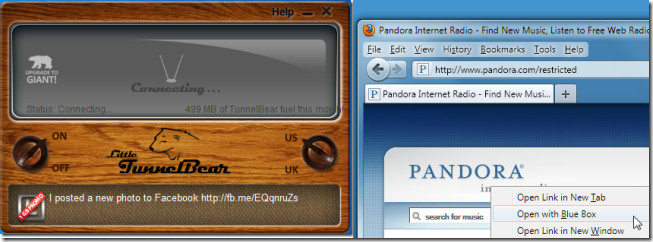

يعد استخدام وكيل مجهول أو VPN للتصفح عبر الإنترنت أكثر أمانًا حيث يمكن للمواقع الضارة محاولة تسجيل الدخول أناP عناوين لأغراض ضارة. تتطلب بعض برامج التجسس والرموز الضارة أيضًا عناوين IP شخصية من أجل بدء الهجوم. وبالمثل ، يحاول المتسللون استخدام معلومات IP من أجل الحصول على عناوين المنازل ومعلومات بطاقة الائتمان وأرقام الضمان الاجتماعي وبيانات اعتماد الحساب المصرفي. يؤدي استخدام وكيل مجهول إلى حيل هذه المصادر الضارة من خلال تزويدهم بعنوان IP مزيف ، مما يحمي أمان جهاز الكمبيوتر الخاص بك من التعرض للخطر. الانتقال عبر شبكة تابعة لجهة خارجية باستخدام VPN يحمي أيضًا أحد وكلاء التتبع عبر الإنترنت الذين يحاولون تعريف أنشطة المستخدم. يمكن أن يساعدك التصفح المجهول في تجنب تتبعك بواسطة مواقع الويب والبرامج الضارة والمعلنين وما إلى ذلك والتي تستخدم العديد من المعلمات لتحديد عمرك وموقعك وشراء تفضيلاتك وعاداتك وما إلى ذلك لإغرائك. يمكنك استخدام بعض التطبيقات والإضافات المستندة إلى VPN و Proxy الموصى بها مثل Blue Box Proxy و Go 2 Proxy (ملحقات Firefox) و Proxy Py Web Proxy (ملحق Chrome) و TrustConnect و TunnelBear و CyberGhost و VPN المجانية (التطبيقات).

استخدام جدار الحماية

يهدف جدار الحماية إلى السماح للشبكة أو رفضهاالإرسال على أساس مجموعة من القواعد ويستخدم لحماية الشبكة لمنع الوصول غير المصرح به. بينما يسمح بالاتصال الشرعي بالمرور ، فإنه يمنع المصادر المشبوهة أو غير المصرح بها من الوصول إلى شبكتك ومن ثم معلوماتك الشخصية. عادةً ما تستخدم المكاتب جدران الحماية للأجهزة مثل Pixs و / وجدار حماية البرنامج مثل ISA (Internet Service Acceleration Server). يمكن للمستخدمين المنزليين الاستفادة بسهولة من جدار الحماية المدمج في Windows أو الحصول على واحد من مستودع لموفر نظام التشغيل الخاص بهم (على سبيل المثال ، يمكن لمستخدمي Ubuntu استخدام Ubuntu Software Center للعثور على جدار الحماية وتثبيته). يمكنك أيضًا استخدام برنامج مكافحة الفيروسات الذي يأتي مزودًا بجدار حماية مضمن مثل AVG أو Avast. إن وجود جدار حماية يجعل من الصعب على وكلاء ملفات تعريف المستخدمين تعقبك نظرًا لأن عمليات النقل غير المصرح بها تمنع الوصول إليها بواسطة جدار الحماية. على سبيل المثال ، إذا قمت بتشغيل جدار حماية Windows الخاص بك ، فسوف تدرك أن بعض مواقع الويب التي تقدم إعلانات عامة بناءً على موقعك ستواجه مشكلة في تحديد اسم مدينتك وتقديم إعلانات غير صحيحة. على سبيل المثال ، إذا كنت تعيش في لندن وقمت بزيارة موقع على شبكة الإنترنت يعرض عليك إعلانات أو إعلانات مقرها لندن تحتوي على كلمة "لندن" فيها (بناءً على موقعك الذي تم اكتشافه) ، فإن تشغيل جدار الحماية سيؤدي إلى إعلان غير دقيق. على سبيل المثال ، قد يتم تصنيف مدينتك على أنها "أكسفورد" حيث قد تكون هي المنطقة التي قد ينشأ منها مزود خدمة الإنترنت. النقطة المهمة هي أن وكيل ملفات تعريف المستخدم لن يكون قادرًا على تخطي اكتشاف موقع مزود خدمة الإنترنت الخاص بك لأنه لن يكون قادرًا على الوصول إلى معلوماتك الشخصية لتحديد ملفات تعريف التصفح الخاصة بك. بناءً على نوع جدار الحماية والإعدادات ، يمكنك تقييد عمليات نقل البيانات الواردة والصادرة بشكل صارم والوصول إلى معلوماتك الشخصية.

تقييد الوصول إلى المتصفح ووضع التصفح المتخفي

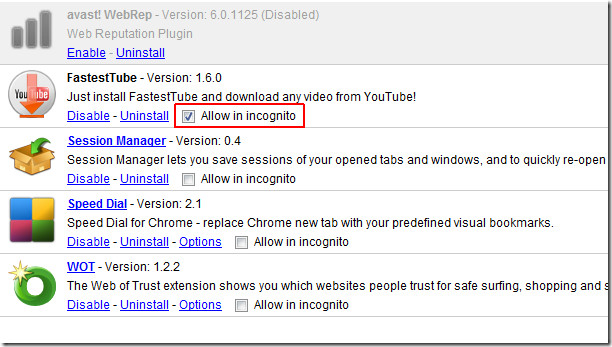

عندما تذهب إلى وضع التصفح المتخفي للمستعرض ،لا تظهر الصفحات التي تعرضها في محفوظات المستعرض وسجل البحث ولا تترك آثارًا ، مثل ملفات تعريف الارتباط ، على جهاز الكمبيوتر الخاص بك (بعد إغلاق نافذة المستعرض). أثناء الانتقال إلى وضع التصفح المتخفي لا يؤثر عادةً على سلوك وكلاء ملفات تعريف المستخدمين ، ومع ذلك قد يكون من المفيد التخلص من تتبع ملفات تعريف الارتباط (والتي يمكن استخدامها لتتبع عادات تصفح المستخدم بواسطة مصدر خارجي) وملفات مؤقتة أخرى من هذا القبيل. تجدر الإشارة إلى أنه يجب تجنب السماح للإضافات بالوصول إلى بيانات المستخدم في وضع التصفح المتخفي ، لأن هذا سيؤدي إلى إزالة الأداة المساعدة لهذا الوضع. بشكل افتراضي ، لا يتم تمكين الامتدادات في وضع التصفح المتخفي ولكن يمكنك التأكد من ذلك من خلال الانتقال إلى مدير الوظائف الإضافية في متصفحك. في Chrome ، يمكن القيام بذلك من الأدوات -> الإضافات (تأكد من إلغاء تحديد خيار "السماح بالتخفي"). بالنسبة إلى Firefox ، يمكنك الانتقال إلى الأدوات -> الوظائف الإضافية -> الخيارات (للملحق المحدد). وبالمثل ، يمكن لمستخدمي Opera إدارة خيارات التصفح المتخفي من القائمة -> الإضافات -> إدارة الإضافات -> الخصوصية.

ملحوظة: لا يمكن تعطيل الامتدادات من وضع التصفح المتخفي حتى تعود إلى الوضع العادي.

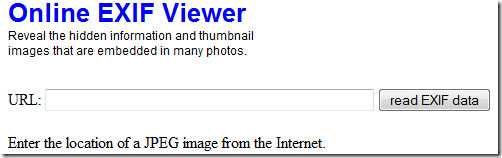

استخدام رابط الماسح الضوئي

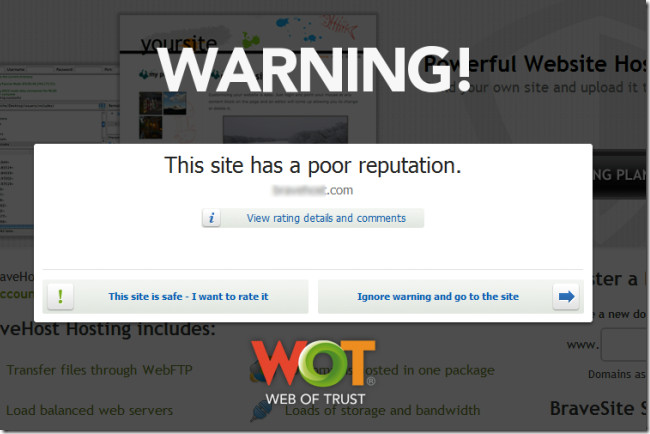

بعض الفيروسات المضادة مثل أفاست والمتصفحملحقات مثل WOT توفر المسح التلقائي للوصلة. وبالتالي ، يمكنك استخدام امتداد موثوق به مثل WOT (Web of trust) أو برنامج مكافحة فيروسات باستخدام ماسح ضوئي للرابط للتعرف على سمعة موقع الويب على الفور. توفر ماسحات الارتباطات هذه تصنيفات لمواقع الويب التي تزورها وتنبهك في حالة مواجهتك لموقع ويب ضار. تتوفر ماسحات ارتباط موثوقة مثل WOT للعديد من المتصفحات الشائعة الاستخدام مثل Chrome و Firefox. يمكنك أيضًا استخدام خدمات الويب التالية لفحص أي موقع ويب بحثًا عن البرامج الضارة ورابط الماسح الضوئي ورابط URL.

ضبط إعدادات الشبكة الاجتماعية الخاصة بك

بينما يحب الكثير من الناس الحفاظ على شخصيتهمالمعلومات العامة أو مشاركتها بحرية عبر شبكة التواصل الاجتماعي الخاصة بهم ، وهذا يمكن أن يؤدي إلى العديد من القضايا بما في ذلك الوصول إلى البيانات الشخصية من قبل مستخدم غير مصرح به. لا يتم تنفيذ عمليات اختراق الحساب عبر الإنترنت فقط من قِبل المتسللين المتمرسين ، ولكن أيضًا المستخدمين العاديين الذين يحاولون تخمين معلومات المستخدم استنادًا إلى الكلمات المعبر عنها في ملف تعريف الضحايا. علاوة على ذلك ، يمكن حفظ صورك العامة بسهولة لإنشاء ملفات تعريف استنساخ لانتحال شخصيتك. لهذا السبب ، يجب أن تكون محددًا جدًا بشأن نوع المعلومات التي تحتفظ بها في متناول الجمهور. على سبيل المثال ، قد لا تكون إتاحة الصور للجمهور للصور الشخصية والعائلية وعنوان المنزل ومعلومات الهاتف المحمول وما إلى ذلك. قد يكون من المفيد أيضًا إخفاء قائمة أصدقائك للأشخاص الذين قد لا تتم إضافتهم داخل دائرتك الاجتماعية.

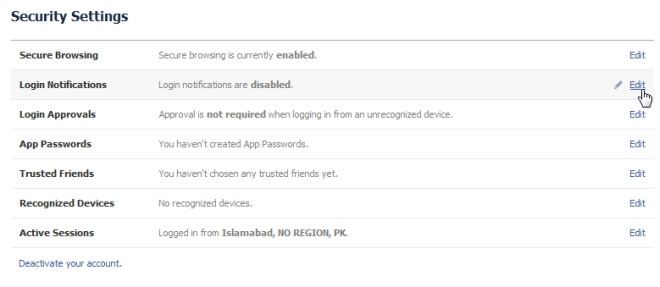

استخدم جلسات التصفح الآمنة

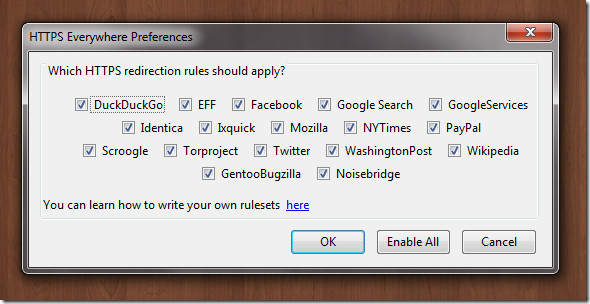

تأمين بروتوكول نقل نص تشعبي HTTPS (HTTPS)يضمن التواصل الآمن بين جهاز الكمبيوتر الخاص بك وخادم الويب. يمكن أن يوفر استخدام HTTPS التشفير والتعرّف الآمن لجلساتك عبر الإنترنت. لهذا السبب ، قد تكون فكرة جيدة التوجه إلى إعدادات الأمان الخاصة بك على Facebook ومواقع الويب الأخرى التي توفر التصفح الآمن HTTPS. على سبيل المثال ، يمكنك تمكين ميزة التصفح الآمن وإشعارات تسجيل الدخول (للحصول على إخطار عند الوصول إلى حسابك على Facebook) ، وموافقة تسجيل الدخول للأجهزة غير المعترف بها ، وكلمات مرور التطبيق ، وما إلى ذلك. إلى "الصفحة الرئيسية" واختيار إعدادات الحساب. لجعل جلسات التصفح أكثر أمانًا ، يمكنك أيضًا التحقق من الملحقات التالية:

HTTPS Finder و HTTPS Everywhere (ملحقات Firefox)

اتصال آمن عبر فيسبوك (قوة HTTPS و SSL) (ملحق لـ Chrome)

الاحتفاظ بكلمة مرور معقدة

يعد الاحتفاظ بكلمة مرور معقدة أحد الأفضلطرق لتأمين حساب. تستخدم العديد من المصادر الضارة مجموعات كلمات القاموس لاقتحام حساب. الاحتفاظ بكلمة مرور مع مجموعة من الأرقام والحروف الكبيرة والكلمات غير القاموسية يجعل من الصعب على الوكلاء الضارين كسرها. مثال على كلمة مرور معقدة سيكونd! ct! v3Tip $ بدلاً من الإدمان. ولكن تأكد من أن كلمة المرور سهلة بما يكفي لتذكرها. لهذا السبب ، قد يكون من الآمن استخدام رقم واحد ورقم واحد غير عشري. مثال يمكن أن يكون Addictivetip $ (مع كلمة رئيسية واحدة وعلامة الدولار).

تجنب أجهزة الكمبيوتر العامة

تجنب استخدام أجهزة الكمبيوتر العامة مثل تلك الموجودة فيالمكتبات ومقاهي الإنترنت لتسجيل الدخول إلى حساب Facebook الخاص بك حيث أن أي آثار لكلمة مرورك قد تكون قابلة للاستخراج (عبر مدوِّن المفاتيح ، على سبيل المثال) من قِبل أشخاص يستخدمون أجهزة الكمبيوتر العامة هذه. علاوة على ذلك ، قد يكون هناك بعض البرامج المثبتة على هذه الأنظمة التي تتبع كلمات المرور وبيانات المستخدم الأخرى. وبالتالي ، قد يكون لدى الأماكن العامة واحدة من أكثر الشبكات وأجهزة الكمبيوتر غير آمنة.

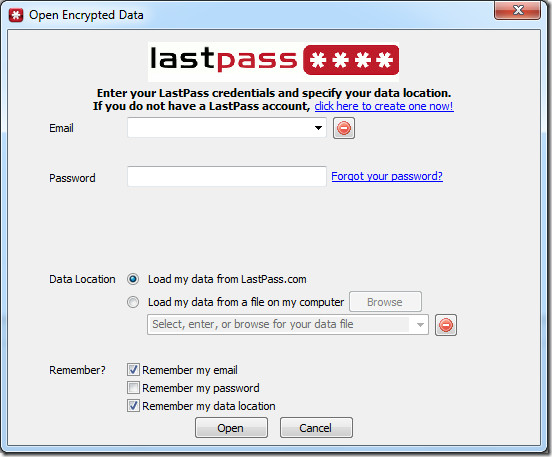

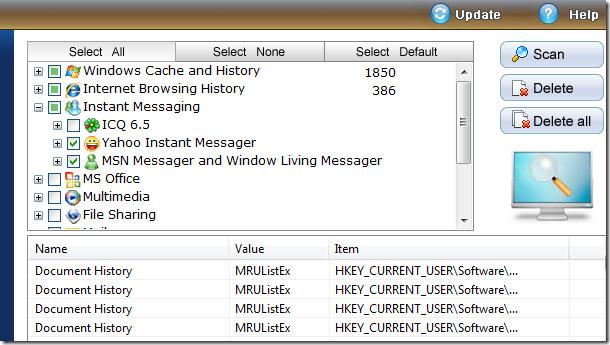

لا تحفظ كلمات المرور في متصفحك

تجنب حفظ كلمات المرور باستخدام الخيارات الافتراضيةمثل خيار Firefox Save Password. كلمات المرور هذه قابلة للعرض بسهولة بواسطة أي شخص يستخدم النظام ويمكن استخراجها بواسطة برامج التجسس. ومع ذلك ، يمكنك استخدام تطبيق LastPass أو إدارة كلمة المرور مثل Secure Password Storage. بينما توفر ملحقات مثل LastPass إدارة كلمة مرور مركزية لكلمات المرور الخاصة بحسابك عبر الإنترنت ، يمكن أن تكون التطبيقات مثل التخزين الآمن لكلمة المرور سهلة الاستخدام لتخزين بيانات اعتماد تسجيل الدخول الخاصة بك بشكل آمن في وضع عدم الاتصال. بهذه الطريقة ، يمكنك تجنب المتاعب المتمثلة في الاضطرار إلى تذكر عدد كبير من بيانات اعتماد الحساب لعدة حسابات ، وكذلك حفظ بيانات الحساب بطريقة آمنة.

باستخدام الاحتياطات المذكورة أعلاه ،التطبيقات والإضافات ، يمكنك بسهولة تأمين كل شيء من بياناتك الأساسية إلى كلمات المرور للحسابات عبر الإنترنت ، وسجل التصفح ، وما إلى ذلك من التعرض للخطر. معظم غزوات الخصوصية لا تحدث فقط بسبب نقص معرفة المستخدم بل الإهمال والثقة المفرطة التي يتمتع بها المستخدمون لخدمات معينة عبر الإنترنت. ربما تكون أفضل طريقة لضمان الأمان هي إلغاء تلك الثقة وتوخي المزيد من الحذر فيما يتعلق باستخدام معلوماتك. لا يؤذي التوقف لفترة ثانية ومعرفة خانات الاختيار ذات الصلة والقوائم المنسدلة التي توفرها مواقع الويب التي تطلب بياناتك. تعد العادة الشائعة لقبول أي نوع من اتفاقية ترخيص المستخدم والنقر فوق الزر "التالي" جزءًا من المشكلة. على الرغم من أنه من المستحيل قراءة اتفاقيات المستخدم المعقدة ، إلا أنه لا يزال بإمكانك التحقق من مقدار الوقت الذي سيتم فيه الاحتفاظ ببياناتك المشتركة بواسطة مزود الخدمة والذي قد يكون لديه حق الوصول إليها. يجب أن يكون مثال LinkedIn المقدم مسبقًا كافياً لتوضيح هذه النقطة. تجدر الإشارة إلى أن التطبيقات والإضافات والاحتياطات المذكورة في هذه المقالة هي مجرد اقتراحات يمكنك استخدامها لتأمين بياناتك الشخصية وخصوصيتك عبر الإنترنت.

تعليقات