يبدو أن بينغ موجود منذ فترة طويلةلقد توصلنا إلى هذا الأمر كأمر مسلم به وتجاهل مدى قوة هذه الأداة البسيطة ومفيدة. لقد استخدمنا الأمر ping للتحقق من نجاح اتصال شبكة الكمبيوتر. في الواقع ، هذا هو ما يتم استخدامه لمعظم الوقت. وعلى طول أداة قديمة أخرى مثل traceroute أو tracert ، يمكن أن تكون أداة جيدة لبعض استكشاف الأخطاء وإصلاحها الأساسية في الشبكة. Ping Sweep Tools - واحدة من العديد من الأدوات المتاحة لمسؤولي الشبكات - تستخدم Ping لاستطلاع شبكات ، والعثور على المضيفين الاستجابة وكثيرا ما تجمع بعض الإحصاءات التشغيلية عنها. نراجع اليوم أفضل أدوات مسح Ping.

سنبدأ رحلتنا من خلال إلقاء نظرة أعمقفي Ping ، ما هو ، من أين يأتي وكيف يعمل. على الرغم من أن Ping أداة بسيطة ، إلا أن الكثير في الواقع يمضي في الخلفية. بعد ذلك ، سنناقش عمليات مسح ping ، وهي حالة استخدام خاصة لـ Ping تم تشغيلها تلقائيًا بواسطة برامج مختلفة. سنتحدث عن الحاجة إلى عمليات مسح Ping وكيف يمكن أن تكون مفيدة. ونظرًا لأن أحد الاستخدامات الرئيسية لعمليات مسح Ping هو إدارة تخصيص عنوان IP ، سنناقش بإيجاز إدارة عنوان IP. وعندما ننتهي من جميع المعلومات الأساسية ، سنكشف عن أفضل عشرة أدوات مسح Ping.

حول بينغ

تم إنشاء Ping في عام 1983 كأداة لتصحيح الأخطاءسلوك غير طبيعي للشبكة كان مطورها يراقبها. اسمها يأتي من صوت أصداء السونار كما سمع في غواصة. تختلف الأصوات على نطاق واسع بين تطبيقاتها المختلفة ، حيث يقدم البعض خيارات متعددة لسطر الأوامر يمكن أن تشمل حجم الحمولة لكل طلب ، أو إجمالي عدد الاختبارات ، أو حد القفزات عبر الشبكة ، أو الفاصل الزمني بين الطلبات. تحتوي بعض الأنظمة على أداة مساعدة Ping6 مصاحبة تخدم نفس الغرض بالضبط ولكنها تستخدم عناوين IPv6.

$ ping -c 5 www.example.com PING www.example.com (93.184.216.34): 56 data bytes 64 bytes from 93.184.216.34: icmp_seq=0 ttl=56 time=11.632 ms 64 bytes from 93.184.216.34: icmp_seq=1 ttl=56 time=11.726 ms 64 bytes from 93.184.216.34: icmp_seq=2 ttl=56 time=10.683 ms 64 bytes from 93.184.216.34: icmp_seq=3 ttl=56 time=9.674 ms 64 bytes from 93.184.216.34: icmp_seq=4 ttl=56 time=11.127 ms --- www.example.com ping statistics --- 5 packets transmitted, 5 packets received, 0.0% packet loss round-trip min/avg/max/stddev = 9.674/10.968/11.726/0.748 ms

يخبر خيار "-c 5" في المثال أعلاه Ping بأن يتكرر خمس مرات.

كيف بينغ العمل؟

يرسل Ping حزمة طلب صدى ICMP إلىالهدف وينتظر أن يرسل حزمة رد صدى ICMP. تتكرر هذه العملية عددًا معينًا من المرات - 5 افتراضيًا تحت النوافذ وحتى يتم إيقافها افتراضيًا في معظم تطبيقات يونكس / لينكس - مما يتيح لـ Ping تجميع الإحصاءات. يحسب Ping التأخير بين الطلب والرد ويعرضه في نتائجه. في متغيرات Unix ، سيعرض أيضًا قيمة حقل TTL للرد ، مع الإشارة إلى عدد القفزات بين المصدر والوجهة.

الأصوات تعمل على افتراض أن تتعرض لضغوطيلتزم المضيف بـ RFC 1122 الذي ينص على أنه يجب على أي مضيف معالجة طلبات ارتداد ICMP وإصدار ردود الصدى في المقابل. تقوم معظم الأجهزة المضيفة بقيام بعض الأجهزة بتعطيل هذه الوظيفة لأسباب أمنية. لن يوفر تنفيذ اختبار ping للمضيف الذي لا يستجيب لطلبات صدى ICMP أي تعليقات ، تمامًا مثل اختبار اتصال عنوان IP غير موجود.

الحاجة إلى بينغ الاجتياح

اكتساح Ping هو إرسال الأصوات المتتاليةلكل عنوان IP في شبكة فرعية أو نطاق عنوان معين. إذا كنت تتساءل عن سبب رغبة أي شخص في القيام بذلك ، حسنًا ، فهناك العديد من الأسباب. أحدها هو اكتشاف عناوين IP النشطة على الشبكة. سبب آخر لإجراء عملية مسح ping هو اكتشاف الأجهزة المارقة المتصلة بالشبكة. على هذا النحو ، يمكن أن تكون مفيدة في تحسين الأمن. سيكون الاستخدام الآخر هو التأكد من أن عناوين IP الفعلية المستخدمة على شبكة ما تطابق وثائقها.

بغض النظر عن السبب وراء إجراء عملية مسح ping ، من الشائع جدًا أن يكون المطورون قد صمموا أدوات مصممة خصيصًا لهذا الغرض أو قاموا بتضمين هذه الأدوات أدوات أخرى.

كلمة حول إدارة عناوين IP

تعد إدارة عناوين IP أو IPAM مهمةجزء من أي حياة مسؤولي الشبكة. من المهم جدًا أن يكون لدى بعض المؤسسات الكبيرة مشرفون مخصصون للقيام بذلك. باتباع ممارسات الإدارة السليمة ، يمكنك تحقيق أقصى استفادة من الموارد المحدودة التي توفرها عناوين IP. ستتجنب المفاجآت مثل خادم DHCP الذي ينفد من عناوين IP القابلة للتخصيص أو العديد من أنواع الحوادث المختلفة.

يمكن أن تساعد أدوات مسح Ping كثيرًا في IP هذاإدارة العنوان. بالطبع ، لا يمكن لأداة Ping Sweep Tool أن تحل محل أداة IPAM كاملة ولكن يمكنها في الغالب إكمالها بشكل جيد. بشكل جيد أن العديد من أدوات IPAM تتضمن وظيفة مسح Ping.

أفضل 10 أدوات بينغ الاجتياح والبرمجيات

لقد حان الوقت لكشف ما لدينا أفضل 10 بينغأدوات الاجتياح هي. تحتوي قائمتنا على مزيج من الأدوات لنظام التشغيل Windows والأنظمة الأساسية الأخرى. لقد حرصنا أيضًا على تضمين أدوات سطر الأوامر وواجهة المستخدم الرسومية. بعض الأدوات في قائمتنا ستعمل أكثر من عمليات مسح Ping بينما البعض الآخر لن يفعل ذلك.

1. SolarWinds بينغ الاجتياح (تجربة مجانية)

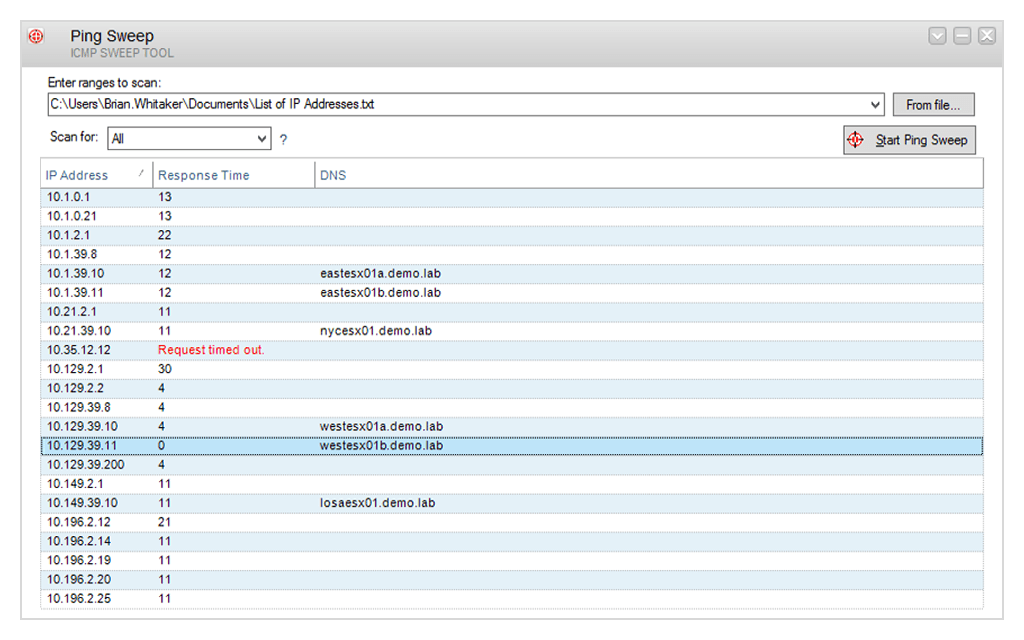

الأول في قائمتنا هو أداة ممتازة منSolarWinds مما يجعل بعض من أفضل برامج إدارة الشبكات. الشركة معروفة أيضًا بأدواتها المجانية. لقد سبق أن استعرضنا العديد منهم أثناء بحثنا عن أفضل الماسحات الضوئية للمنافذ المجانية أو أفضل الآلات الحاسبة للشبكة الفرعية. على الرغم من أنها ليست أداة مجانية حقًا ، فقد شعرنا أن قبعة أدوات SolarWinds Ping Sweep ستدرج في قائمتنا أو لسببين أولاً ، إنها واحدة من أفضل أدوات المسح Ping والثانية ، يتوفر إصدار تجريبي مجاني. هذه الأداة جزء من مجموعة أدوات SolarWinds Engineer ، وهي حزمة تضم أكثر من 60 أداة مساعدة مفيدة لإدارة الشبكة قائمة على Windows ، بما في ذلك Ping Sweep.

لا يمكن أن يكون استخدام هذه الأداة أسهل. يحتوي على واجهة المستخدم الرسومية حيث تحتاج ببساطة إلى إدخال نطاق عناوين IP الذي تريد مسحه. يمكن أن يكون النطاق كبيرًا حسب حاجتك إليه. يمكنك حتى مسح قائمة متقطعة من عناوين IP من ملف نصي. على سبيل المثال ، يمكنك استخراج قائمة بعناوين IP المعينة من خادم DHCP الخاص بك ومسحها ضوئيًا والتي تستخدم بالفعل.

بغض النظر عن كيفية تحديد عناوين لمسح ،ستقوم الأداة بإجراء اختبار ping لهم جميعًا وسرد تلك التي استجابت. يمكن تصدير النتائج إلى عدة أنواع من الملفات مثل CSV أو XML أو حتى صفحة ويب. يتيح لك ذلك تحليل النتائج باستخدام أي أداة تفضلها. بالطبع ، لا تتضمن النتائج عناوين IP للمضيفين المستجيبين. كما يوضح لك وقت استجابتها ويقوم ببحث DNS عكسي للعثور على أسماء المضيفين.

تسعير مهندس SolarWindsتبدأ "مجموعة الأدوات" - بما في ذلك Ping Sweep - بسعر 495 دولارًا أمريكيًا (أو ما يعادله بالعملة المحلية) ، وهو سعر لكل مستخدم مسمى وستحتاج إلى ترخيص واحد لكل مستخدم مسمى. قد يبدو مكلفاً بعض الشيء ولكن جميع الأدوات الأخرى المدرجة تجعل هذا الأمر يستحق الاستثمار.

محاكمة حرة: سولاروينغ بينغ اكتساح

2. Nmap / Zenmap

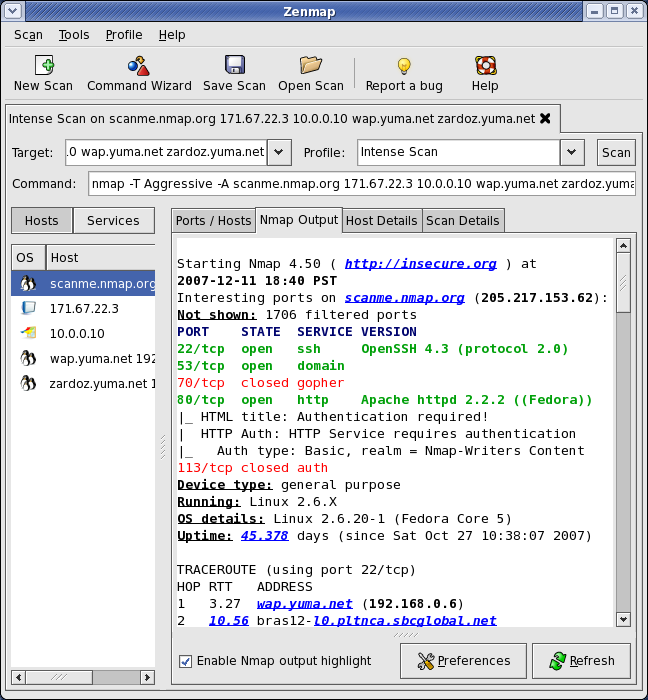

Nmap قديمة قدم Ping. هذه الأداة موجودة منذ أمد بعيد ، وهي تُستخدم عادةً لتعيين الشبكة - وبالتالي الاسم - وإنجاز العديد من المهام الأخرى. على سبيل المثال ، يمكن استخدام Nmap لمسح مجموعة من عناوين IP لمنافذ IP المفتوحة. هذه أداة مساعدة لسطر الأوامر ، ولكن بالنسبة لأولئك الذين يفضلون واجهات المستخدم الرسومية ، نشر مطوروها Zenmap ، واجهة المستخدم الرسومية الأمامية لهذا البرنامج القوي. يمكن تثبيت كلتا الحزمتين على أنظمة Windows و Linux و Unix و OS X.

باستخدام Zenmap ، جميع المعلمات البحث التفصيليةيمكن حفظها في ملف تعريف يمكنك تذكره عند الرغبة. تأتي الأداة مع العديد من الملفات الشخصية المدمجة التي يمكنك استخدامها كنقطة بداية وتعديلها لتناسب احتياجاتك بالضبط. يتحكم ملف التعريف أيضًا في كيفية عرض نتائج الفحص. تعرض علامة التبويب الأولى للواجهة المخرجات الأولية من أمر nmap الأساسي بينما تظهر علامات التبويب الأخرى أسهل في فهم تفسير البيانات الخام.

3. Fping

تم إنشاء Fping بعد حوالي 10 سنوات من Pingتحسين على أداة استكشاف أخطاء الشبكة الشائعة ، على الرغم من أنها أداة مشابهة ، إلا أنها مختلفة تمامًا. مثل Ping ، يستخدم Fping طلبات ارتداد ICMP لتحديد ما إذا كان المضيفون المستهدفون يستجيبون ولكن التشابه ينتهي هناك. على عكس Ping الذي يقبل عنوان IP واحد فقط كمعلمة ، يمكن استدعاء Fping مع العديد من عناوين IP الهدف. هناك عدة طرق مختلفة لتحديد هذه الأهداف. قد تكون قائمة بعناوين IP ذات مساحة محددة. قد يكون أيضًا اسم ملف نصي يحتوي على قائمة بالعناوين. يمكن أيضًا تحديد نطاق عناوين IP أو إدخال شبكة فرعية في تدوين CIDR مثل 192.168.0.0/24.

لتحسين الأداء ، Fping لا تنتظرردا قبل إرسال طلب صدى المقبل ، وبالتالي لا تضيع الوقت في انتظار عناوين IP لا تستجيب. يحتوي Fping أيضًا على الكثير من خيارات سطر الأوامر التي يمكنك استخدامها. يمكنك أيضًا توجيه الإخراج الخاص به إلى أمر آخر لإجراء مزيد من النتائج. بشكل عام ، هذه أداة ممتازة ، خاصة بالنسبة للبرمجة النصية على أجهزة كمبيوتر Linux.

4. شبكة بينغر

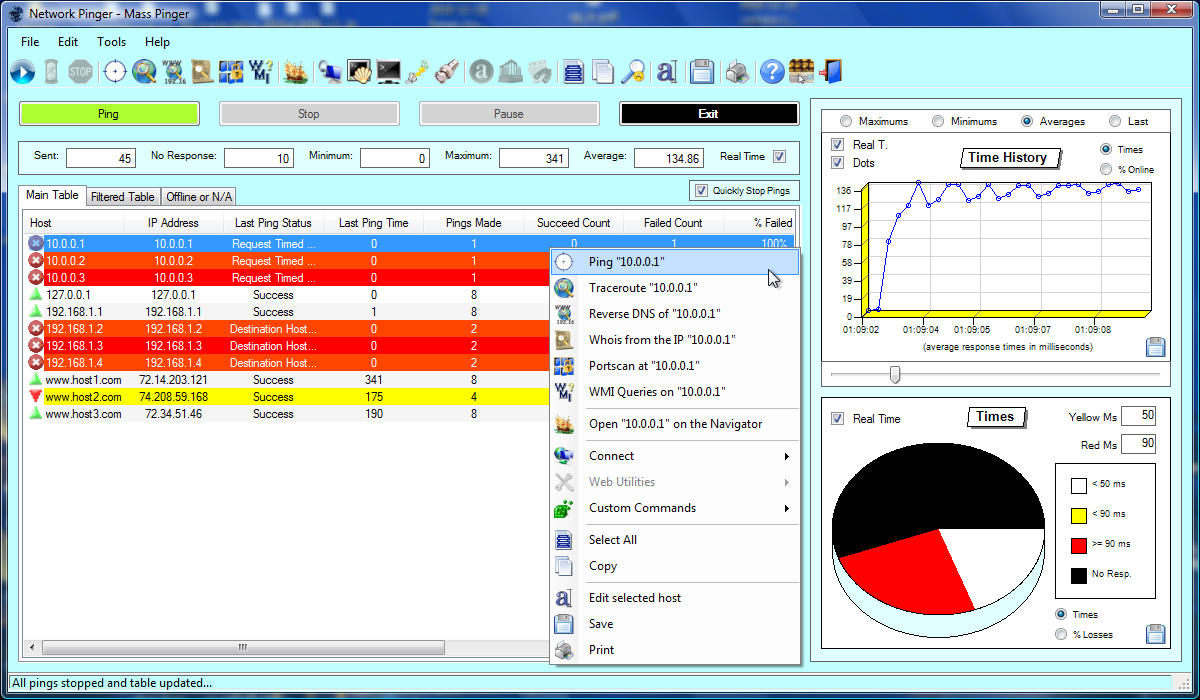

Network Pinger هي أداة مجانية لنظام Windows. واجهته هي من بين أكثرها سهولة التي يمكنك العثور عليها. ولكن الأهم من واجهة المستخدم الخاصة به هو أداء الأداة. تم تحسين هذه الأداة للحصول على أفضل أداء ممكن. يمكنه ، على سبيل المثال ، إرسال 1000 ping في 35 مللي ثانية فقط. لدى Network Pinger العديد من الأدوات المضمنة فيه. إليك نظرة عامة سريعة على بعضها. هناك أصوات جماعية تلقائية ، تتبعات ، مسح المنافذ ، استفسارات WMI ، DNS و Whois ، آلة حاسبة ومحول IP ، وغيرها الكثير.

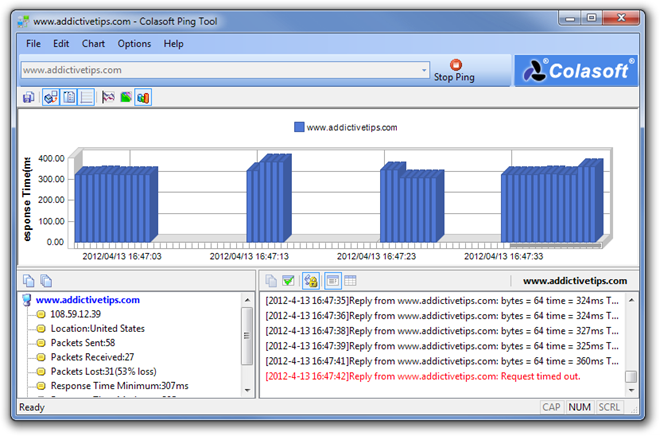

شبكة بينغر يجعل استخدام ممتاز لهاواجهة المستخدم الرسومية ويوفر العديد من الميزات البصرية. على سبيل المثال ، سيتم إنشاء مخططات حية أثناء قيامها بعملية مسح ping تعرض عرضًا مرئيًا للإحصائيات المهمة مثل مخطط دائري يصور المضيفين الذين لا يستجيبون أو لا يستجيبون أو رسم بياني إذا كان متوسط أوقات الاستجابة.

5. hping

Hping هو أداة سطر أوامر أخرى مستوحاة منبينغ. إنه متوفر في معظم أنظمة التشغيل المشابهة لنظام التشغيل Unix وكذلك OS X و Windows. لم تعد الأداة تم تطويرها بنشاط لكنها لا تزال مستخدمة على نطاق واسع. على الرغم من أنها تشبه بينغ عن قرب ، إلا أنها مختلفة تمامًا. على سبيل المثال ، لن يرسل Hping طلبات صدى ICMP فقط. يمكنه أيضًا إرسال حزم TCP أو UDP أو RAW-IP. كما أن لديها وضع التتبع ولديه القدرة على إرسال الملفات عبر قناة مغطاة.

Hping يمكن استخدامها كأداة بسيطة بينغ الاجتياح ولكنيمكن أن تفعل أكثر من ذلك بكثير. على سبيل المثال ، تحتوي الأداة على بعض ميزات فحص المنافذ المتقدمة. يمكن استخدامه لاختبار الشبكة بفضل استخدامه لعدة بروتوكولات. يحتوي Hping أيضًا على بعض إمكانات التتبع المتقدمة باستخدام أي من البروتوكولات المتاحة. قد يكون ذلك مفيدًا لأن بعض الأجهزة تعامل حركة مرور ICMP بشكل مختلف عن حركة المرور الأخرى. من خلال محاكاة البروتوكولات الأخرى ، يمكن أن تمنحك هذه الأداة تقييمًا أفضل لأداء الشبكة الواقعية والحقيقية.

6. غاضب IP الماسح الضوئي

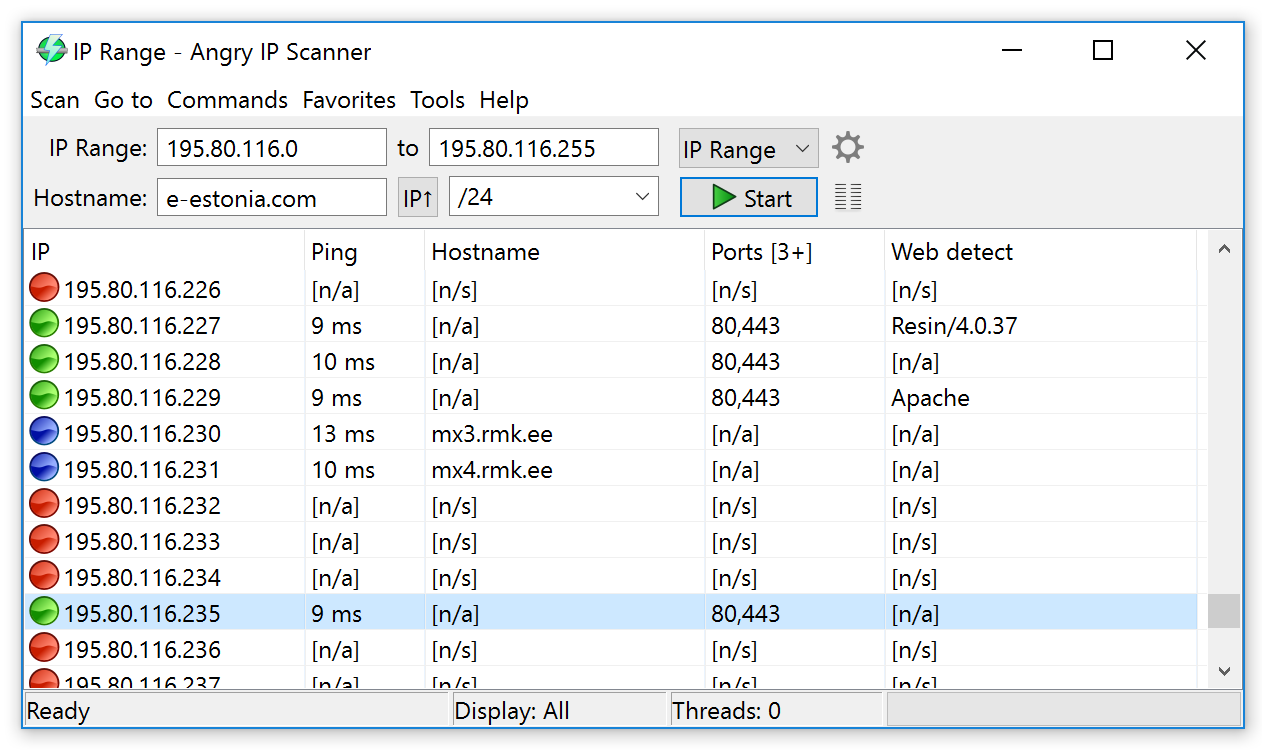

غاضب IP الماسح الضوئي. هي أداة بسيطة مخادعة وهي واحدة من أسرع بسبب استخدامها على نطاق واسع multithreading. هذه أداة متعددة الأنظمة تعمل على أنظمة تشغيل Windows أو OS X أو Linux. عيب واحد صغير: الأداة مكتوبة بلغة جافا ، لذلك ستحتاج إلى وحدة وقت تشغيل Java لاستخدامها. لن يقوم برنامج Angry IP Scanner بإجراء اختبار ping لعناوين IP فحسب ، بل يمكنه أيضًا إجراء فحص منفذ على الأجهزة المضيفة المكتشفة - وهذا هو سبب ظهوره في مقال حديث. سيؤدي ذلك أيضًا إلى حل أسماء المضيفين وحل عناوين MAC إلى أسماء البائعين. علاوة على ذلك ، ستوفر الأداة معلومات NetBIOS حول الأجهزة المضيفة.

الماسح الضوئي Angry IP يمكنه مسح الشبكات الكاملةوالشبكات الفرعية ولكن أيضًا نطاق عناوين IP أو قائمة عناوين IP في ملف نصي. ميزة أخرى لطيفة هي أنه على الرغم من أنها أداة قائمة على واجهة المستخدم الرسومية ، إلا أن هناك إصدار سطر أوامر يمكنك استخدامه إذا كنت تريد تضمين وظيفة الأداة في البرامج النصية الخاصة بك. بالنسبة للنتائج ، يتم عرضها على الشاشة في نموذج جدول ولكن يمكن أيضًا تصديرها بسهولة إلى العديد من تنسيقات الملفات مثل CSV أو XML.

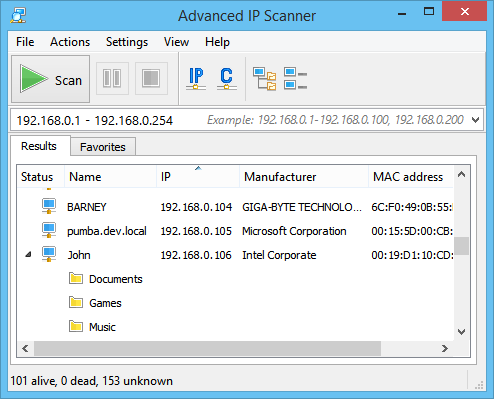

7. متقدمة IP الماسح الضوئي

المتقدمة IP الماسح الضوئي هو بينغ ممتاز آخرأداة الاجتياح مع تطور مثيرة للاهتمام. هذه الأداة ، التي تعمل على Windows ، موجهة بالكامل نحو نظام التشغيل هذا والعديد من وظائفه المتقدمة مرتبطة بنظام التشغيل Windows. يدعي ناشرها أن هذا البرنامج المجاني يستخدمه أكثر من 30 مليون مستخدم حول العالم. هذه أداة محمولة لا تتطلب أي تثبيت

من الناحية الوظيفية ، تأخذ الأداة عنوان IPمجموعة كمدخلات. بدلاً من ذلك ، يمكنك أيضًا توفير ملف نصي مع قائمة عناوين IP. وعندما تأتي النتائج ، فهي مثيرة للإعجاب. لا تحصل على قائمة عناوين IP التي استجابت فحسب ، بل تحصل أيضًا على اسم المضيف المطابق وعنوان MAC ومورد واجهة الشبكة. لكن هناك المزيد. لكل مضيف Windows ، لديك قائمة بمشاركة الشبكة الخاصة به. إنها قائمة حية. يمكنك النقر فوق أي مشاركة لفتحها على جهاز الكمبيوتر الخاص بك - بشرط ، بالطبع ، أن لديك حقوق الوصول المناسبة. يمكنك أيضًا بدء جلسة تحكم عن بعد باستخدام أي مضيف Windows تم اكتشافه باستخدام RDP أو Radmin أو إيقاف تشغيل الكمبيوتر عن بُعد.

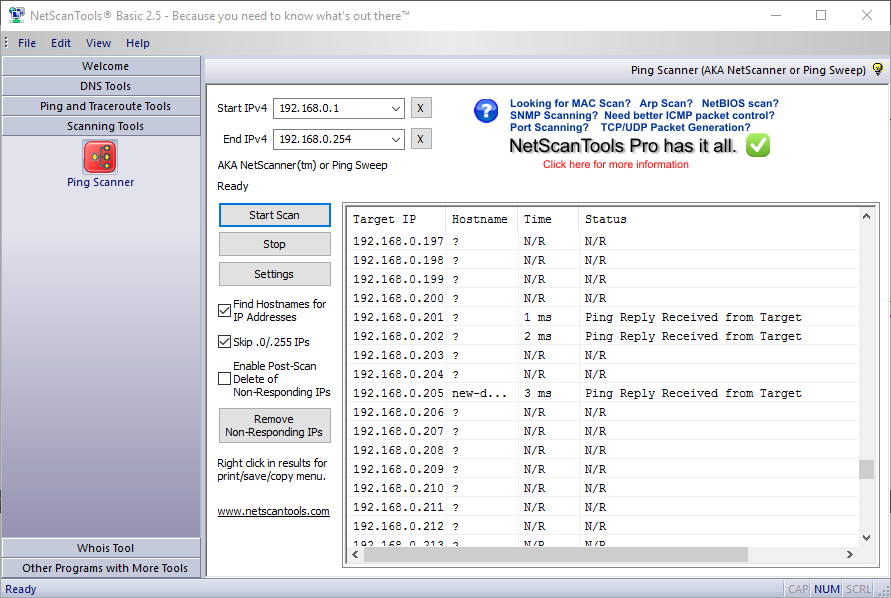

8. NetScan أدوات الطبعة الأساسية

هناك إصداران مختلفان من NetScanأدوات ، واحدة مدفوعة تسمى NetScan Tools Pro Edition وأخرى مجانية مدعومة بالإعلان تسمى NetScan Tools Basic Edition مع مجموعة ميزات مخفضة. كلاهما عبارة عن مجموعات أدوات تتضمن أدوات مساعدة متعددة وكلاهما يشتمل على أداة مسح Ping تسمى Ping Scan. دعنا نلقي نظرة على الإصدار الأساسي.

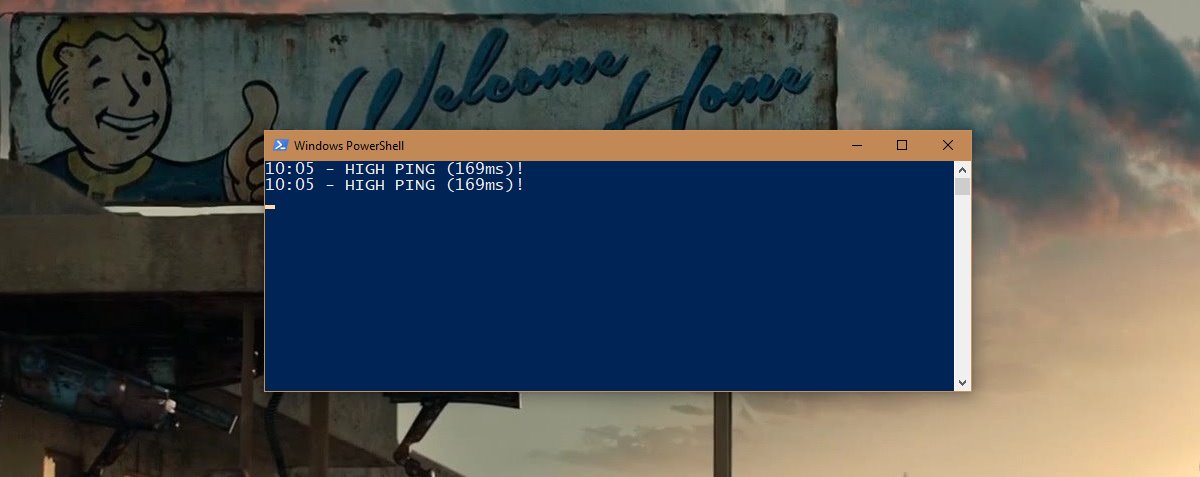

Pinc Scan لأدوات NetScan يأخذ عنوان IPتتراوح كمدخلات ، مثل معظم أدوات مسح Ping الأخرى. هذه أداة بسيطة ستُرجع قائمة بجميع عناوين IP الممسوحة ضوئيًا مع اسم المضيف الخاص بها (عند حلها) ومتوسط وقت الاستجابة والحالة في نموذج نصي. تشمل الأدوات المفيدة الأخرى في الإصدار الأساسي من أدوات NetScan أدوات DNS و Ping و Ping Graphing و Traceroute و Whois.

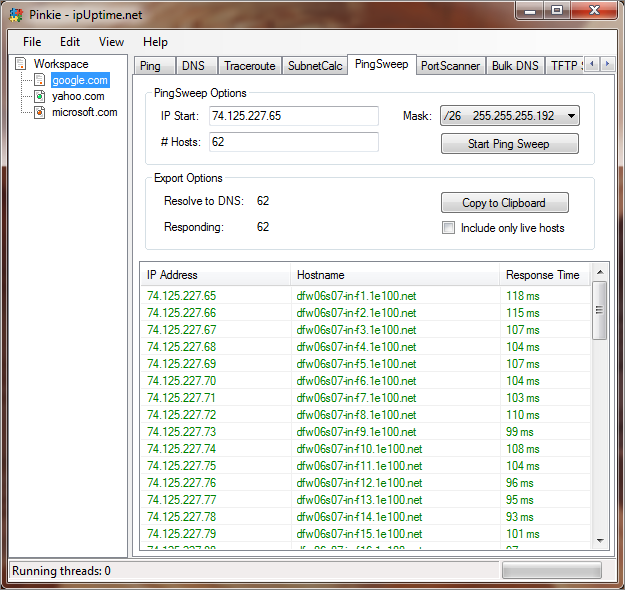

9. الخنصر

الخنصر هو آخر مجموعة أدوات مفيدة جدايتضمن العديد من الأدوات المساعدة وراء وظيفة اكتساح Ping البسيطة. يعد إجراء مسح Ping أمرًا بسيطًا مثل تحديد عنوان IP للبداية وقناع الشبكة الفرعية وعدد المضيفين. ستقوم الأداة بعد ذلك بإجراء اختبار تنفيذي لكل عنوان IP متتابع يبدأ من العنوان المحدد حتى يصل إلى عدد المضيف أو حد الشبكة الفرعية. كخيار ، يمكنك اختيار تضمين مضيفات حية فقط في نتائجها. وإذا قمت بذلك ، فسيتضمن عدد المضيف المتعرض لضغوطات فقط تلك التي تستجيب.

يتم عرض النتائج في جدول مع عنوان IP ،اسم المضيف إذا كان حلها ووقت الاستجابة الذي هو تأخير بينغ رحلة ذهابا وإيابا. لا توجد وظيفة حفظ أو تصدير للنتيجة ولكن يمكن نسخها إلى الحافظة ولصقها في تطبيق آخر مثل محرر نصوص أو جدول بيانات. تتضمن الأدوات الأخرى المضمّنة في مجموعة أدوات Pinkie معيار Ping و traceroute و ماسح ضوئي للمنافذ و آلة حاسبة للشبكة الفرعية و حتى خادم TFTP.

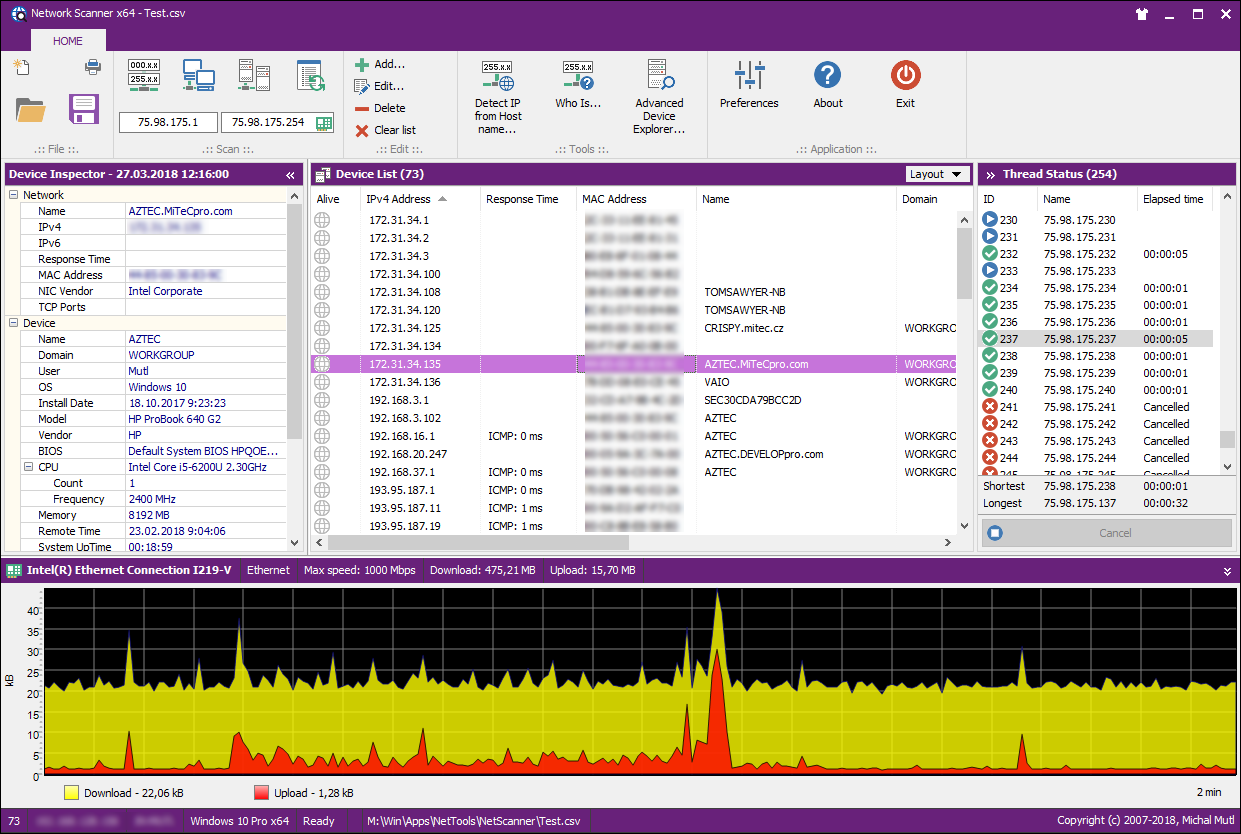

10. MiTeC شبكة الماسح الضوئي

يعد MiTeC Network Scanner متعدد الاستخداماتأداة. في جوهرها ، توجد وظيفة مسح Ping قوية جدًا يمكنها العثور على أي مضيف مستجيب في نطاق عناوين IP المحدد. سيقوم البرنامج بإدراج عنوان MAC لكل جهاز موجود ، واسم المضيف ، ووقت الاستجابة. ولكن يمكن أن تفعل أكثر بكثير من مجرد بينغ لهم. سيقوم ، على سبيل المثال ، بسرد واجهات الأجهزة التي تدعم SNMP. كما ستحدد أجهزة كمبيوتر Windows وتتيح لك رؤية مشاركاتها وإغلاقها عن بُعد وتنفيذ عمليات التنفيذ عن بُعد والمزيد.

تظهر نتائج المسح كجدول علىلوحة أدوات الأداة التي يمكن تصديرها إلى ملف CSV لاستخدامها مع أداة أخرى. يمكن تشغيل هذه الأداة على معظم إصدارات Windows - إما محطة العمل أو الخادم - منذ Windows 7. أما بالنسبة للميزات المتقدمة الأخرى للأداة ، فستجد وظيفة Whois ووظيفة دقة DNS ، من بين أشياء أخرى.

خاتمة

65 - 2680

تعليقات