واحدة من أبسط عناصر أمن الوطنهو الحفاظ على أبوابك مغلقة. وينطبق الشيء نفسه على أمن الكمبيوتر. منافذ الشبكة هي ما يعادل الكمبيوتر من أبواب المنزل. ومثل الأبواب ، عليك أن تبقي المنافذ غير المستخدمة مغلقة. ولكن مع تشغيل أجهزة الكمبيوتر اليوم عدة عمليات متزامنة ، قد يكون من الصعب تتبع كل شيء. هذا صحيح بشكل خاص مع الخوادم التي عادة ما تعمل خدمات متعددة. لكنه لا يقتصر على الخوادم. يمكن أن تصبح أي معدات متصلة بالشبكة هدفًا للأشخاص ذوي النوايا الحسنة إذا أصبحت عرضة للخطر. للتأكد من إغلاق جميع المنافذ غير الأساسية ، فإن ماسحة المنفذ هي أداة لا تقدر بثمن ، ويسعدنا تقديم هذه القائمة التي تضم أفضل أدوات برنامج فحص المنافذ.

اليوم ، سيبدأ استكشافنا مع بعضمعلومات أساسية عن فحص المنافذ وماهية ذلك والسبب في الحاجة إليه. سنتحدث بعد ذلك عن أنواع مختلفة من المنافذ التي يجب عدم الخلط بينها ، حيث يبدو أن كلمة "منفذ" شائعة جدًا بين مهندسي الكمبيوتر والعديد من الأشياء المختلفة التي تحمل هذا الاسم. بعد ذلك ، سنقدم قائمتنا لأفضل خمسة ماسحات ضوئية للموانئ المحلية. وسيتبع ذلك بضعة عينات من الماسحات الضوئية ذات المنافذ المستندة إلى مجموعة النظراء ، وهو نوع آخر من الأدوات.

الحاجة إلى ميناء المسح الضوئي

فكر في منزل بلا أبواب داخلية. هناك العديد من الغرف ، لكل منها باب خارجي فقط. إذا كنت تريد الذهاب إلى المطبخ ، فأنت بحاجة إلى دخول المنزل من خلال باب المطبخ. إذا كنت تريد الذهاب إلى غرفة المعيشة ، يجب عليك الدخول من خلال باب غرفة المعيشة. أجهزة الكمبيوتر التقليدية هي من هذا القبيل. يديرون خدمات متعددة لكل منها بابه الخاص. تسمى هذه الأبواب منافذ الشبكة أو IP. كل خدمة تعمل على جهاز كمبيوتر تستخدم منفذ مختلف. بعضها موحد. على سبيل المثال ، يستخدم المنفذ 80 عادة لحركة مرور HTTP ، بينما يستخدم المنفذ 20 لبروتوكول نقل الملفات أو المنفذ 53 لنظام أسماء النطاقات.

كل حزمة البيانات التي يتم نقلها علىتحتوي الشبكة على منفذ وجهة ومنفذ مصدر. سيتيح منفذ الوجهة للكمبيوتر الوجهة معرفة الخدمة التي يجب إرسال البيانات إليها. بالنسبة إلى المنفذ المصدر ، سيستخدمه الكمبيوتر الوجهة كمنفذ مصدر لاستجابته حتى يعرف الكمبيوتر المصدر مكان إرسال الاستجابة عند تلقيها.

يمكن أن يحتوي الكمبيوتر النموذجي على عدة منافذ مفتوحة - إذاليس عدة عشرات. ينطبق هذا بشكل خاص على الخوادم التي عادةً ما تكون منافذ مفتوحة لكل خدمة يتم تشغيلها ، على الرغم من أن بعض هذه الخدمات قد لا يتم استخدامها أو طلبها. وكل منفذ من هذه المنافذ المفتوحة هو نقطة إدخال يمكن للمستخدمين أو العمليات الخبيثة استخدامها للوصول إلى جهاز كمبيوتر. وبالتالي ، من المهم ألا يظل أي منفذ غير ضروري مفتوحًا.

لكن ليس من السهل دائمًا معرفة أيهما بالضبطالمنافذ مفتوحة على الكمبيوتر. بعضها مفتوح بشكل افتراضي دون تدخل بشري. يمكن لبعض الفيروسات أيضًا فتح منافذ دون علمك ، مما يسمح ببعض الوصول غير المصرح به. أفضل طريقة للتأكد من فتح المنافذ المطلوبة فقط هي فحص الخوادم والمعدات الأخرى المتصلة بالشبكة باستخدام ماسح ضوئي للمنافذ.

ماسحة المنفذ هي أداة برمجية ستقوم بذلكحاول بلا هوادة الاتصال بجهاز كمبيوتر باستخدام كل منفذ ممكن والإبلاغ عن أي منها مفتوح ومغلق وخفي. سيُرجع المنفذ المغلق ردًا مفاده أن المنفذ مغلق بينما لا يستجيب المنفذ الخفي.

منافذ الشبكة ، منافذ التبديل ، منافذ الكمبيوتر - أشياء مختلفة تمر بنفس الاسم

يبدو أن مهندسي الكمبيوتر يفتقرون إلى الخيال. وبالتالي ، تتم الإشارة إلى العديد من الأشياء في عالم أجهزة الكمبيوتر باسم المنافذ. كما تعلم ، هناك منافذ IP أو شبكة. تلك التي ناقشناها للتو. هذه هي المنافذ التي ستعثر عليها أدوات فحص المنافذ التي سنقدمها.

هناك أيضا منافذ التبديل ، تماماشيء مختلف. تشير منافذ التبديل إلى الواجهات الفعلية الموجودة على مفاتيح الشبكة. هناك أدوات من شأنها مراقبة منافذ التبديل. إنها نوع مختلف تمامًا من الأدوات ويجب ألا تختلط بها.

المنفذ هو أيضًا الاسم الذي نستخدمه لعدة أنواعمن واجهات على الكمبيوتر. سيكون لدى الكمبيوتر النموذجي منافذ USB أو منافذ تسلسلية أو منافذ VGA أو منافذ HDMI. تستخدم أجهزة الكمبيوتر الأقدم منافذ جويستيك ومنفذ الطابعة. مرة أخرى ، هذه لا علاقة لها بمنافذ الشبكة أو IP.

أعلى الماسحات الضوئية المحلية الميناء

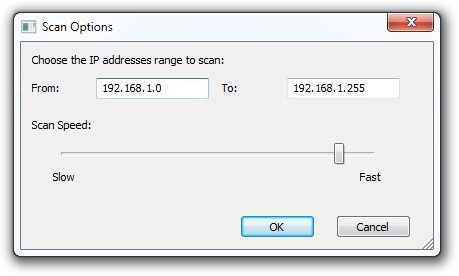

النوع الأول من ماسحات المنفذ التي نبحث عنهاهي الماسحات الضوئية ميناء المحلية. عادةً ما يتم تثبيتها على جهاز كمبيوتر متصل بشبكتك وستقوم بمسح واحد أو العديد من عناوين IP للعثور على منافذ الشبكة المفتوحة على كل جهاز. بمجرد تشغيل الأداة والحصول على تقريرها ، فإن الخطوة التالية هي التحقق من أن المنافذ المطلوبة فقط مفتوحة على كل جهاز كمبيوتر وإغلاق المنافذ غير الضرورية.

1. SolarWinds ميناء الماسح الضوئي (تحميل مجاني)

SolarWinds تنشر بعض من أفضل الشبكات وأدوات إدارة النظام. تشتهر أيضًا بصنع برامج مجانية مفيدة لمساعدة المسؤولين على إنجاز بعض مهامهم. تمت مراجعة بعض هذه الخدمات مؤخرًا عندما ناقشنا أفضل خوادم SCP المجانية أو أفضل خوادم TFTP المجانية. اليوم ، نحن نقدم آخر أدوات SolarWinds المجانية ، SolarWinds ميناء الماسح الضوئي.

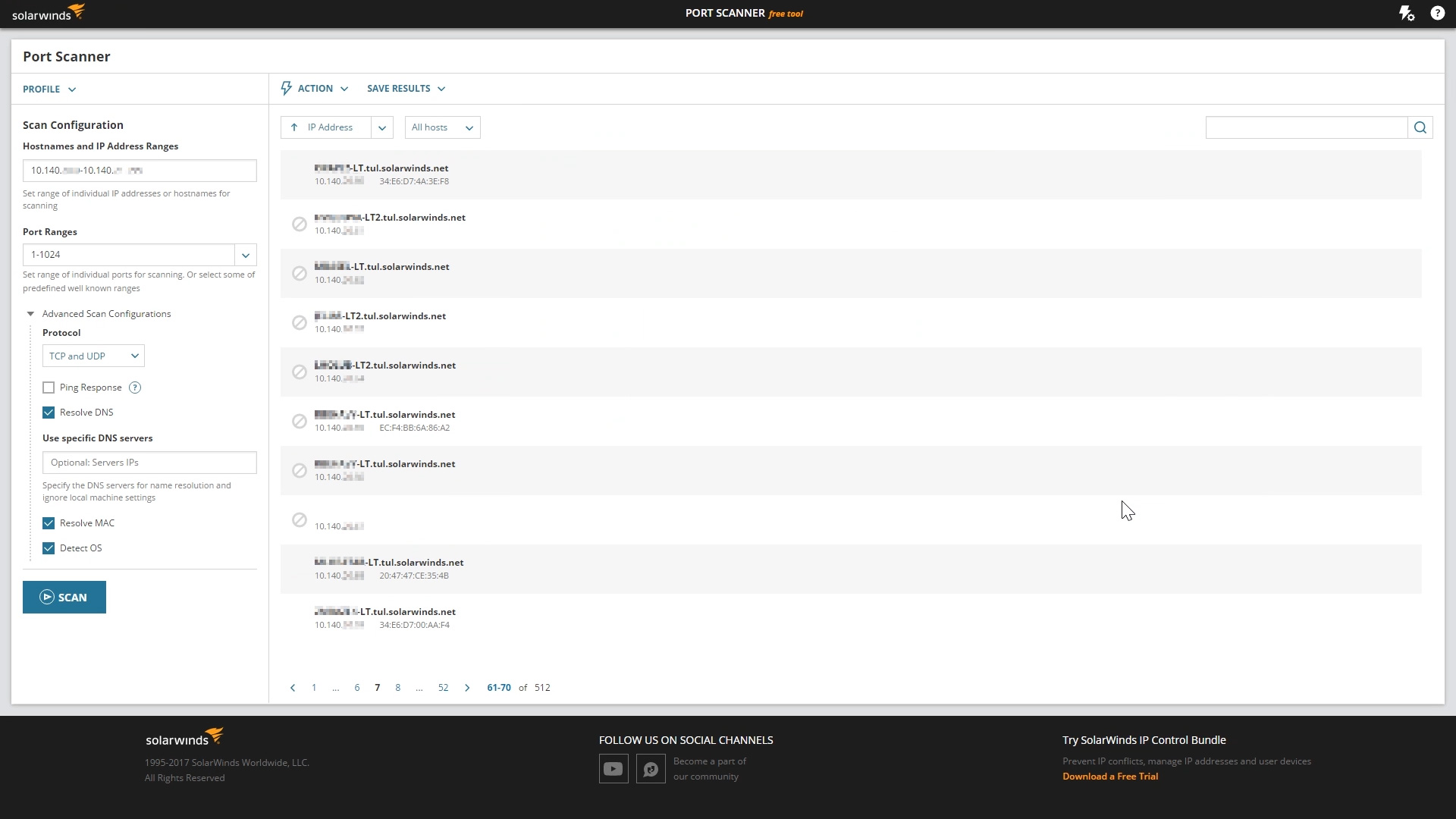

SolarWinds Port Scanner يمكن استخدامها لإنشاء قائمة بالمنافذ المفتوحة والمغلقة والشبح لكل عنوان IP تم مسحه ضوئيًا. يمكنك مسح جميع عناوين IP أو ، إذا كنت تفضل ذلك ، مجموعة فرعية منها. على سبيل المثال ، يمكنك أن تقرر فقط فحص عناوين IP التي تستخدمها الخوادم الخاصة بك. بشكل افتراضي ، ستكتشف الأداة فقط المنافذ المعروفة - تلك المستخدمة من قبل الخدمات الأكثر عرضة للخطر - ولكن يمكن تجاوزها لمسح نطاق مخصص من أرقام المنافذ أو حتى جميع المنافذ. تتيح لك الإعدادات المتقدمة أن تكون أكثر تحديداً ، على سبيل المثال ، تفحص منافذ TCP أو UDP فقط. تشمل الخيارات الأخرى إمكانية إجراء اختبار ping لكل مضيف تم اكتشافه ، أو القيام بقرار DNS عكسي للعثور على اسم المضيف الخاص به أو محاولة تحديد نظام التشغيل الذي يقوم بتشغيله ،

مسح عدد كبير من المنافذ على مساحة كبيرةعدد الأجهزة يمكن أن يستغرق بعض الوقت. والأكثر من ذلك هو أنه عندما يكون هناك العديد من منافذ التسلل حيث يتعين على الأداة الانتظار حتى ينتهي وقت طلبها قبل اختتام المنفذ ، فإن ذلك قد يستغرق بضع ثوانٍ لكل منها. للتخفيف من ذلك ، يستخدم SolarWinds Port Scanner تعدد مؤشرات الترابط وسيتم فحص العديد من المنافذ و / أو عناوين IP بشكل متواز.

بمجرد اكتمال الفحص ، تقوم الأداة بإرجاعحالة جميع الأجهزة التي تم اختبارها في القائمة. إذا كنت قد اختبرت الكثير من عناوين IP ، فقد تكون هذه قائمة طويلة جدًا. لكن البرنامج يتيح لك تطبيق المرشحات. على سبيل المثال ، يمكنك فقط سرد الأجهزة ذات المنافذ المفتوحة. من تلك القائمة ، ستكشف النقرة على جهاز ما عن المنافذ الموجودة على الأجهزة. تمامًا مثل قائمة عناوين IP ، يمكن تصفية هذا العنوان ، على سبيل المثال ، لعرض المنافذ المفتوحة فقط.

تنزيل مجاني: SOLARWINDS PORT SCANNER

2. Nmap / Zenmap

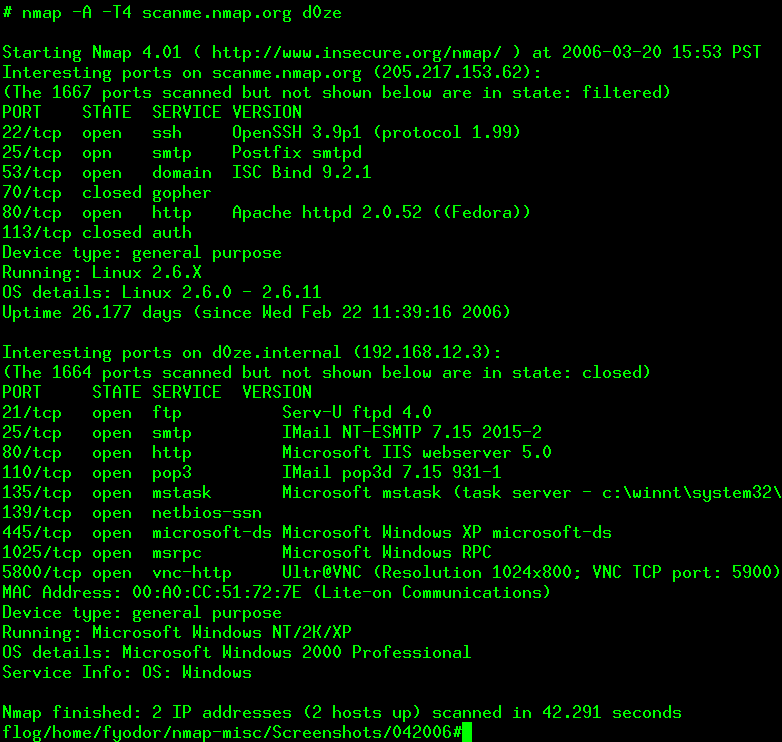

Nmap - الذي يمثل Network Mapper - هو منفذماسحة ضوئية مكتوبة في الأصل بواسطة Gordon Lyon - المعروف أيضًا باسم Fyodor - والتي يمكنك استخدامها لاكتشاف الأجهزة المضيفة والخدمات على شبكة الكمبيوتر. لإنجاز سحره ، يرسل Nmap حزمًا مصممة خصيصًا إلى الهدف ويحلل استجابتها. تم نشر الأداة لأول مرة في أواخر عام 1997 وأصبحت منذ ذلك الحين الماسحة الضوئية لمنفذ سطر الأوامر القياسية. متوفر أصلاً فقط على نظام Linux ، ومنذ ذلك الحين تم نقله إلى العديد من أنظمة التشغيل الأخرى ، بما في ذلك Windows و OS X.

يمكن استخدام Nmap لتدقيق الشبكةيمكن إجراء اتصالات بجهاز. يمكن استخدامه أيضًا - إلى حد ما - لجرد الشبكة ، ورسم خرائط الشبكة ، وإدارة الأصول. إنها أداة ممتازة لاستخدامها لإيجاد الثغرات الأمنية واستغلالها في الشبكة.

Nmap هي أداة مساعدة لسطر الأوامر ، وعلى هذا النحو ،استخدامه ليس بالضرورة سهل الاستخدام ويمكن أن يكون مرهقًا. تم تطوير عدة واجهات واجهة المستخدم الرسومية لـ Nmap ، وأفضلها هو Zenmap ، وهو متاح أيضًا من nmap.org. قد لا تكون واجهة مستخدم Zenmap هي الأكثر تطوراً ولكنها تقوم بعمل رائع لجعل Nmap أكثر قابلية للاستخدام.

يمكن لهذه الأداة مسح جميع منافذ جميع أجهزة الكمبيوتر علىشبكتك وإجراء العديد من الاختبارات على المنافذ المكتشفة. يمكنك قصر المسح على منافذ TCP أو UDP بسهولة. الميزة الرائعة هي الفحص "المكثف" الذي يستخدم طريقة خلسة بحيث لا يتم تسجيل الاختبار من قبل الجهاز الذي تم اختباره.

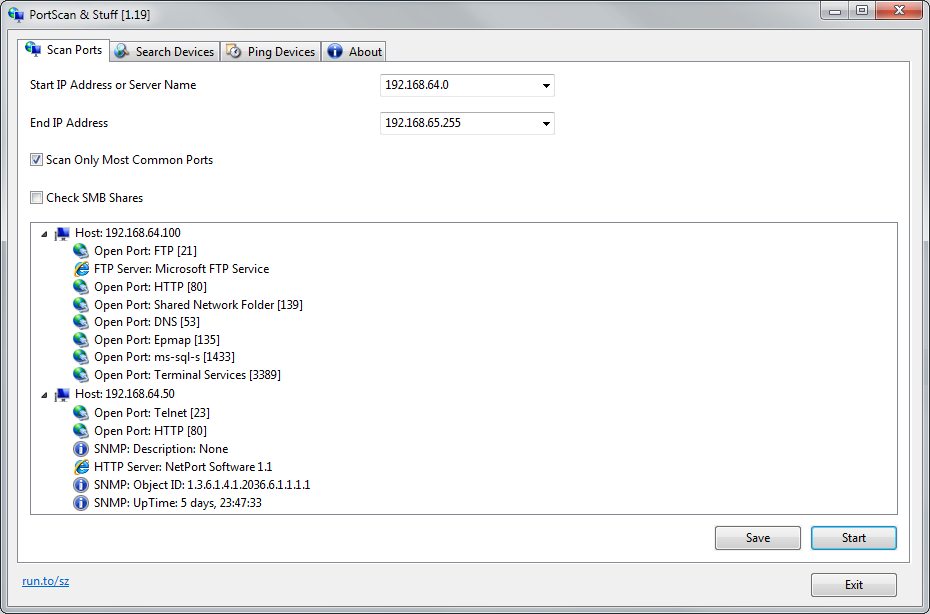

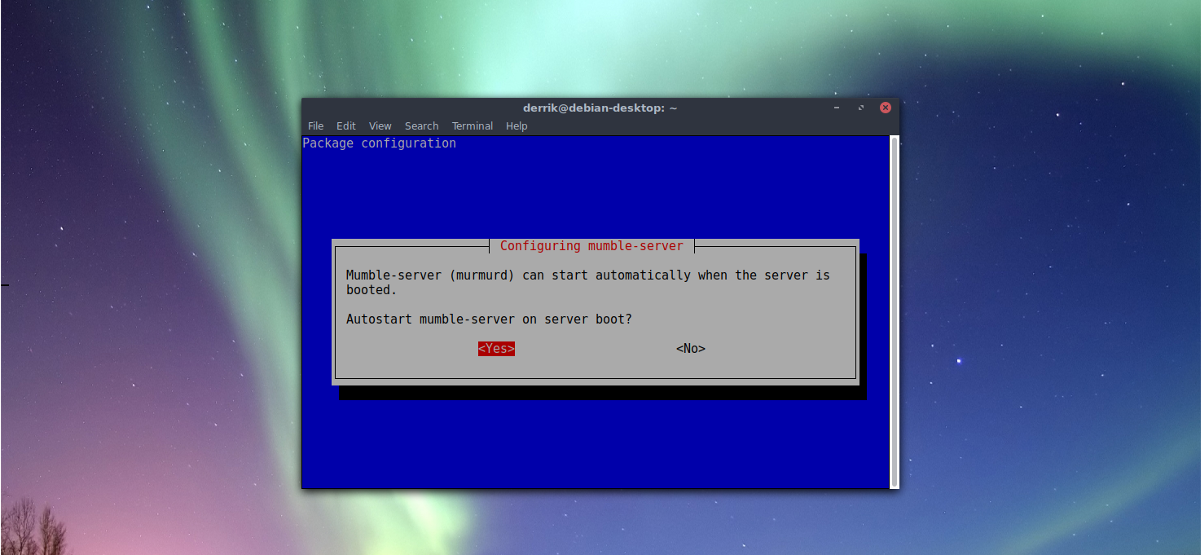

3. PortScan والأشياء

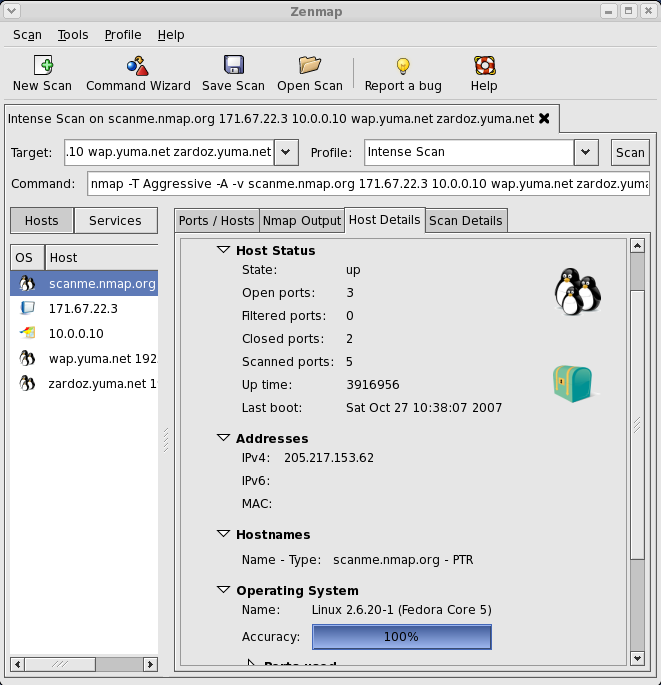

PortScan & Stuff هي شبكة محمولة مجانيةأداة المسح الضوئي لنظام التشغيل Windows. محمول يعني أنه لا يتطلب أي تثبيت واستخدامه هو مجرد نسخ إلى الكمبيوتر وتشغيله. ستعثر هذه الأداة على جميع الأجهزة النشطة على شبكتك وتعرض جميع المنافذ المفتوحة. يمكنه أيضًا العثور على معلومات إضافية مثل اسم المضيف أو عنوان MAC. هذه الأداة متعددة مؤشرات الترابط لتحسين الأداء عند مسح الشبكات الأكبر حجمًا. سيستخدم حتى 100 مؤشر ترابط متزامن.

ميزة واحدة كبيرة من هذه الأداة هو المسح الضوئيمنقي. يسمح لأحد بتضييق المسح إلى معايير محددة مثل رقم المنفذ. على سبيل المثال ، إذا أردت إدخال 3389 ، وهو المنفذ المستخدم لاتصالات سطح المكتب البعيد الواردة ، فستقوم الأداة فقط باختبار ذلك المنفذ ، وبالتالي ، لا تُرجع إلا أجهزة الكمبيوتر ذات منفذ سطح المكتب البعيد. هذا منفذ ربما لا ينبغي عليك تركه مفتوحًا إلا إذا كنت في حاجة إليه. يمكن أن توفر وصولا خطيرا إلى فرد سوء النية.

يمكن لـ PortScan & Stuff فعل أكثر من مجرد المسح الضوئيالموانئ. كما أنه يحتوي على أدوات ping و traceroute مدمجة. يمكن لـ ping ، على سبيل المثال ، اختبار اتصال جهاز كمبيوتر بثلاث رزم قياسية ، مع 3 رزم مختلفة الحجم ، تنفيذ الأمر ping بالكمبيوتر 10 مرات ، أو ping بشكل مستمر. يتم عرض النتائج على رسم بياني يوضح توزيع أوقات الاستجابة. علاوة على ذلك ، يمكن لهذه الأداة أيضًا تنفيذ استعلامات DNS و Whois.

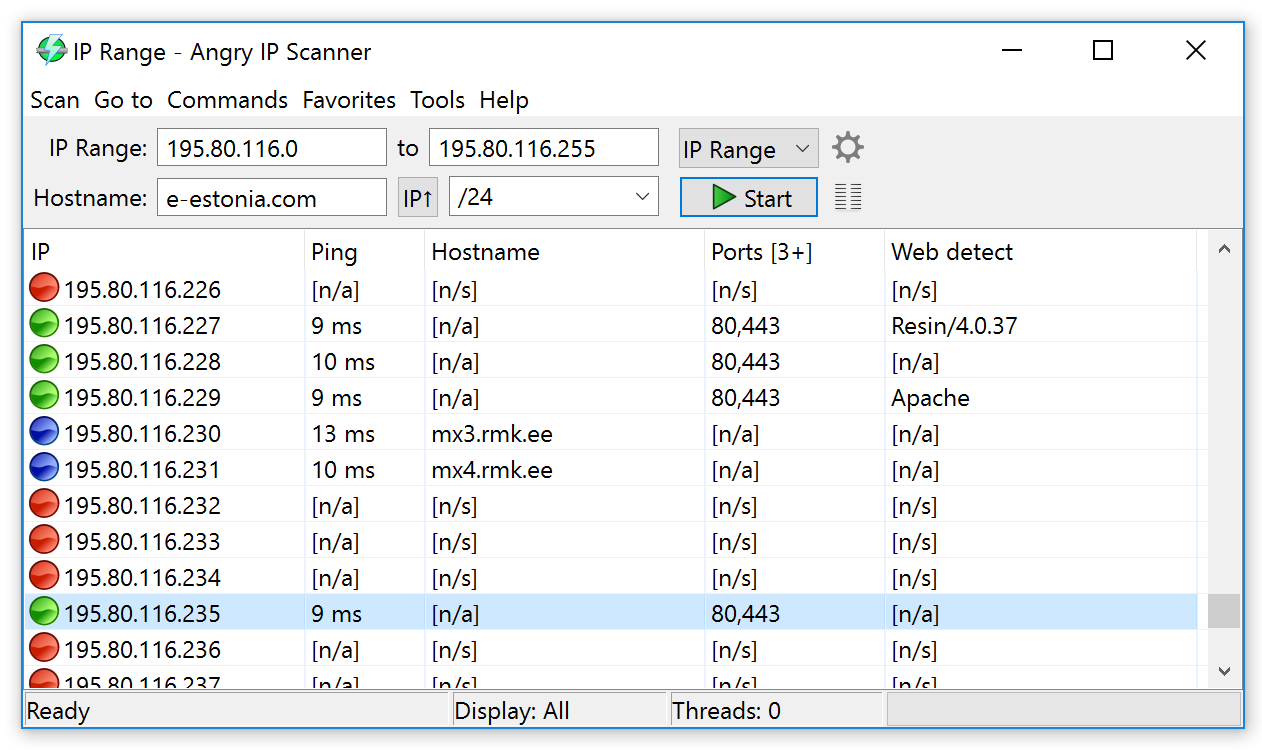

4. غاضب IP الماسح الضوئي

التالي في قائمتنا هو الماسح الضوئي Angry IP. هذه أداة بسيطة ولكن لا تدع بساطتها تخدعك. إنها أداة ممتازة وهي واحدة من أسرعها بسبب استخدامها في تعدد مؤشرات الترابط. يعد مسح المنافذ المتعددة - وأحيانًا الآلاف - على عناوين IP متعددة عملية طويلة جدًا ، وتريد استخدام أداة سريعة وهذه واحدة.

Angry IP Scanner هو أداة متعددة المنصاتمتاح لنظام التشغيل Windows و OS X و Linux. إنه مكتوب بلغة جافا ، وبالتالي سيتطلب تشغيل جافا. تتميز الأداة بسهولة استخدام واجهة المستخدم الرسومية وستكشف عن المنافذ المفتوحة والمغلقة والشبح. سيؤدي أيضًا إلى حل أسماء المضيفين وعناوين MAC على أسماء البائعين ، وهي ميزة يمكن أن تكون مفيدة في بعض المواقف المحددة. توفر الأداة أيضًا NetBIOS ومعلومات أخرى حول الأجهزة المضيفة الممسوحة ضوئيًا.

يمكن لهذا البرنامج مسح الشبكات بأكملها والشبكات الفرعية أو عناوين IP أو قائمة عناوين IP من ملف نصي. وعلى الرغم من أنها تستند إلى واجهة المستخدم الرسومية ، إلا أن إصدار سطر الأوامر يأتي معها أيضًا من أجل تحسين إمكانية البرمجة النصية. يتم عرض نتائج المسح الضوئي بتنسيق جدولي ويمكن تصديرها إلى عدة أنواع مختلفة من الملفات بما في ذلك CSV و XML.

Andry IP Scanner مجاني ومفتوح المصدر ويمكن تنزيله مباشرة من موقع Angry IP. وكما هو الحال مع الأدوات الأخرى مفتوحة المصدر ، يتوفر كود المصدر الكامل إذا كنت ترغب في تحسينه.

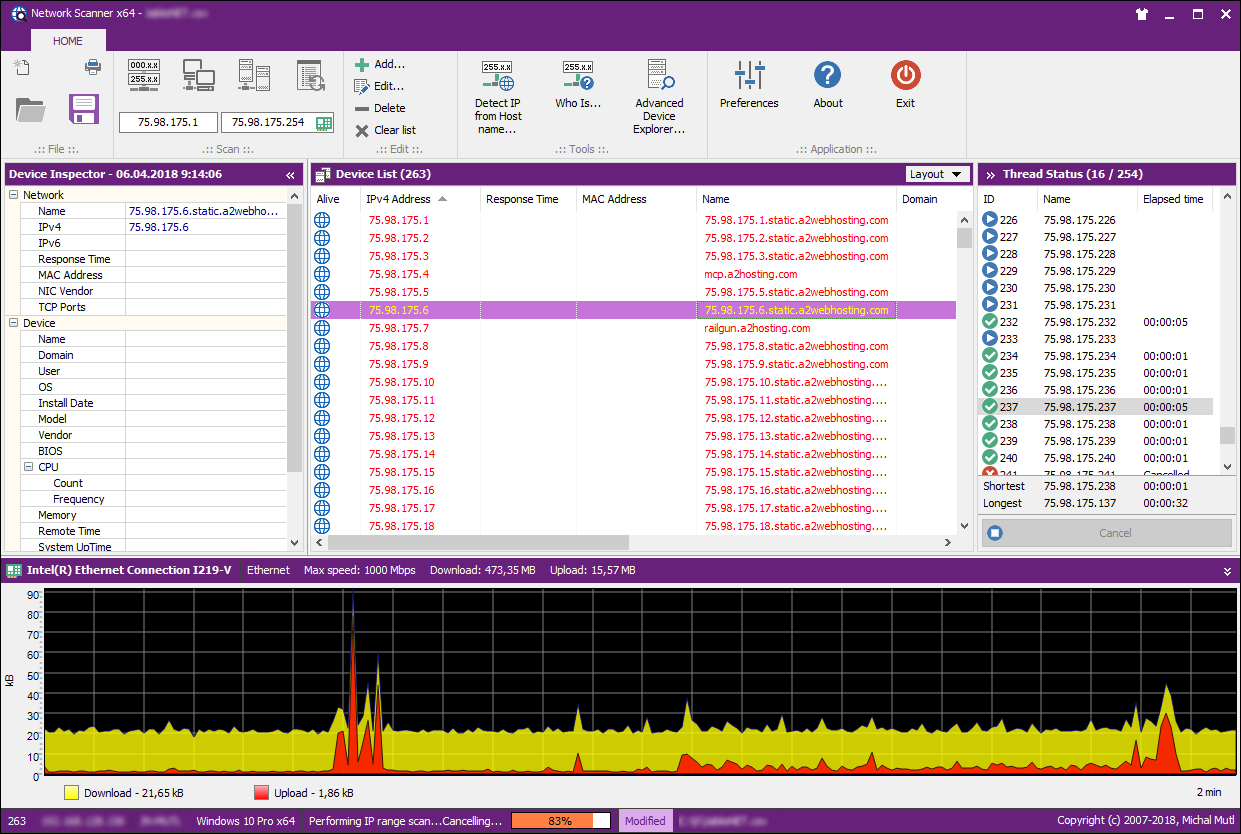

5. MiTeC شبكة الماسح الضوئي

وأخيراً وليس آخراً هي شبكة ميتاكالماسح الضوئي. هذه هي أداة أخرى مع بعض الوظائف الرائعة. إنه بالطبع ماسح ضوئي للمنافذ أو لن يكون مدرجًا في قائمتنا ولكنه سيقوم أيضًا بإجراء مسح ICMP و NetBIOS و ActiveDirectory و SNMP. هي معبأة أيضا مع الميزات المتقدمة. وعلى الرغم من كونه أداة متقدمة إلى حد ما ، فقد تم تصنيعها مع وضع كل من المسؤولين المتمرسين والمستخدمين العامين في الاعتبار. يجب على أي شخص مهتم بأمان الكمبيوتر العثور على استخدام لهذا الماسح الضوئي.

هذه الأداة سوف تؤدي عمليات مسح ping. سيقوم أيضًا بمسح ضوئي لمنافذ TCP و UDP المفتوحة. وسوف تفحص لمشاركات الموارد والخدمات. إذا كانت الأجهزة الممسوحة ضوئيًا مُمكّنة لـ SNMP - غالبًا ما تكون مبدلات الشبكة ، على سبيل المثال - سيكتشف MiTeC Network Scanner ويسرد واجهاته وخصائص SNMP الأساسية ، شريطة أن تزود الأداة بسلسلة المجتمع الصحيحة. يتم عرض نتائج المسح الضوئي في جدول على واجهة المستخدم الرسومية للأداة. يمكن أيضًا تصديرها إلى ملف CSV ليتم تحليلها باستخدام أداة أخرى.

سيتم تشغيل MiTeC Network Scanner على أي إصدار من Windows من نظام التشغيل Windows XP إلى نظام التشغيل Windows Server 2016 وسيكون متاحًا في كلا الإصدارين 32 بت و 64 بت.

ماسحات المنفذ عبر الإنترنت

الماسحات الضوئية منافذ الإنترنت ، بينما تفعل نفس الأساسيةالشيء مثل الأدوات المحلية ، هي أدوات مختلفة تخدم غرضًا مشابهًا ولكن مختلفًا. هذه هي الأدوات المستندة إلى مجموعة النظراء ويتم تشغيلها من موقع بعيد ، وهي تختبر بشكل فعال المنافذ المفتوحة للخوادم الخاصة بك من الإنترنت. غالبًا ما تكون أدوات أكثر بساطة حيث تقوم فقط بإدخال اسم مجال مؤهل بالكامل للخادم - مثل www.test.net - أو عنوان IP العام والحصول على قائمة بالمنافذ المفتوحة. إنها مفيدة جدًا في حماية الخوادم الخاصة بك من مستخدمي الإنترنت الضارين. يجب إغلاق أي منفذ مفتوح غير ضروري تكتشفه هذه الأدوات على الفور. تذكر أن المتسللين يمكنهم استخدام هذه الأدوات بنفس السهولة للعثور على نقاط الضعف في أنظمتك.

هناك عدد لا يحصى من الماسحات الضوئية المنفذ عبر الإنترنتالمتاحة وأنهم جميعا إلى حد كبير تقدم نفس الوظيفة الأساسية. القائمة الموضحة أدناه ليست الأفضل في القائمة - على الرغم من أنها كلها منتجات ممتازة - ولكنها عبارة عن عينات من ما هو متاح. العديد من الماسحات الضوئية المنافذ المستندة إلى مجموعة النظراء والتي تكون بنفس جودة تلك الموجودة.

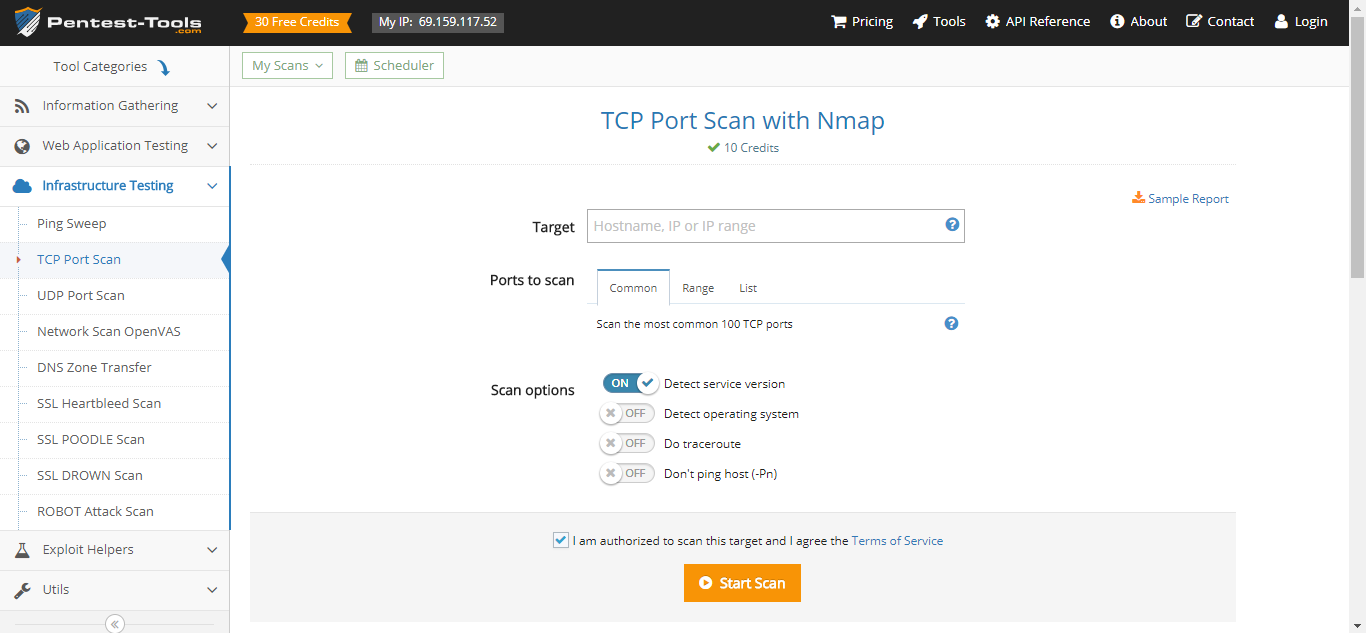

1. فحص منفذ TCP لـ Pentest-Tools.com

Pentest-أدوات.com هو موقع يقدم الكثير من اختبارات الأمان. تتطلب أداة فحص منفذ TCP الخاص بها إدخال عنوان IP أو نطاق العنوان أو اسم المضيف ، وحدد بعض الخيارات وتشغيله. يمكنك اختيار مسح 100 منفذًا شائعًا أو مجموعة من المنافذ أو قائمة منافذ فردية مفصولة بفواصل. الأداة ، التي تتطلب منك تحديد خانة تؤكد أنك مخول بمسح هذا المضيف ، ستقوم بإرجاع قائمة بجميع أرقام المنافذ المفتوحة إلى جانب اسم الخدمة والبرنامج الذي يقوم بتشغيل الخدمة ورقم إصدار البرنامج ، عند توفرها .

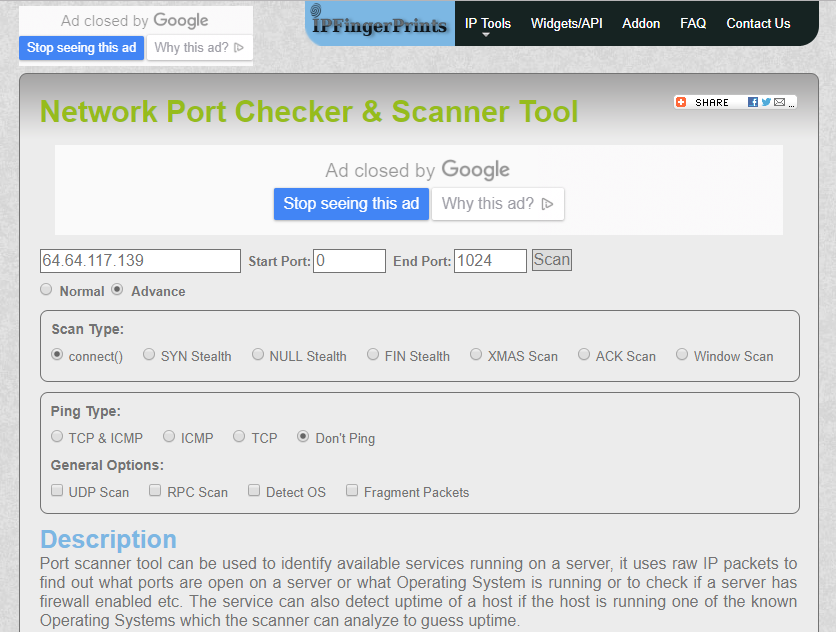

2. IPFingerPrints 'Open Port Checker & Scanner

فتح ميناء المدقق والماسح الضوئي منIPFingerPrints هو أداة أساسية لكنها كاملة للغاية. يمكن أن تعمل في وضعين: عادي والتقدم. في الوضع العادي ، تحتاج فقط إلى تحديد عنوان IP للاختبار ومجموعة من المنافذ. من خلال وضع Advance ، يمكنك اختيار واحد من سبعة أنواع للمسح الضوئي ، ونوع ping - إن وجد - الذي يتعين القيام به ، وبعض الخيارات الأخرى. ستقوم الأداة بإرجاع قائمة بالمنافذ المفتوحة على عنوان IP المحدد. يتم عرض المنافذ المفتوحة والمغلقة فقط في قائمة النتائج. هذه أداة أساسية ولكنها تؤدي وظيفتها بشكل جيد وسريع نسبيًا.

يتم إحتوائه

لا تدع معداتك تكون هدفًاالمستخدمين الخبيثة. مسح شبكتك بحثًا عن المنافذ المفتوحة باستخدام أي من الأدوات التي تمت مراجعتها هنا. ولكن لا تنس أن المسح الضوئي هو مجرد الخطوة الأولى في تأمين أجهزتك. تحتاج أيضًا إلى التأكد من أن المنافذ الضرورية للغاية فقط تظل مفتوحة. يجب إغلاق المنافذ المستخدمة بشكل غير منتظم وفتحها فقط عند الحاجة.

تعليقات