إذا كنت أقل من 100٪ على دراية بكيفية الاستخدامTor باستخدام VPN ، أنت بصحة جيدة. توفر كلتا التقنيتين أساليب متطورة لإغلاق خصوصيتك عبر الإنترنت ، ولكن استخدامها في ترادف سهل للغاية. اليوم ، سوف نوضح كيفية البدء في استخدام VPNs و Tor معًا ، خطوة بخطوة.

Tor هي شبكة مجهولة الهوية تمتد عبر العالموتعمل على ضمان حماية مستخدميها من الرقابة والكشف عن غزو الخصوصية. اسمها الحالي مشتق من "The Onion Router" ، الذي كان اسم المشروع الأصلي. إن توجيه Onion نفسه هو ما تستخدمه شبكة Tor من خلال تشفير المعلومات وإعادة توجيهها عبر شبكتها عدة مرات قبل أن تصل إلى وجهتها. هذا يضيف "طبقات" التشفير ، وبالتالي "البصل" في توجيه البصل.

تاريخ تور رائع: ما سيصبح تور تم تطويره في الأصل بواسطة البحرية الأمريكية وداربا. مساهمات DARPA مهمة بشكل خاص ، نظرًا لأن ARPANET هم سلف الإنترنت المعاصر. كان هدف Tor مرة أخرى هو نفسه كما هو الآن: السماح بإجراء اتصالات مشفرة خاصة بين مستخدميها.

منذ نشأتها ، تطورت تور لتصبحالأداة المستخدمة من قبل العديد من أنواع الناس في جميع أنحاء العالم. يمكن استخدام هذه الأداة في تسريب صفارات الحكومة أو الشركات التي لا ضمير لها وإفادتها ، للتواصل بأمان مع الصحفيين دون خوف من أن يتم تعقبهم ، ولتصفح أجزاء أقل أمانًا من شبكة الإنترنت الخاسرة ، وغير ذلك الكثير. يمكن أن يكون استخدام Tor قانونيًا أو غير قانوني ، ولكن في كلتا الحالتين يتمتع المستخدمون بهوية وخصوصية كبيرة من التطفل من طرف ثالث أو حكومي.

كيفية الحصول على VPN مجاني لمدة 30 يومًا

إذا كنت بحاجة إلى VPN لفترة قصيرة عند السفر على سبيل المثال ، يمكنك الحصول على VPN في المرتبة الأعلى مجانًا. يشمل ExpressVPN ضمان استرداد الأموال لمدة 30 يومًا. سوف تحتاج إلى دفع ثمن الاشتراك ، هذه حقيقة ، ولكنها تسمح بذلك الوصول الكامل لمدة 30 يوما ثم قمت بإلغاء لاسترداد كامل. إن سياسة الإلغاء التي لم تطرح على الأسئلة ترقى إلى مستوى اسمها.

اليوم ، سنناقش اثنين من الأكبرأسماء في الخصوصية: Tor و VPNs. وبشكل أكثر تحديدًا ، سنبحث عن كيفية استخدام هذه التقنيات معًا ولماذا تستحق الجهد المبذول. بالإضافة إلى ذلك ، سنقوم بتغطية كيفية استخدام IPVanish مع Tor ، والتي تعد واحدة من أكثر خدمات VPN الموصى بها. سنبدأ بالأساسيات أولاً.

ما هو VPN؟

VPN هي شبكة افتراضية خاصة. هذه التكنولوجيا موجودة لبعض الوقت ، واحتمالات أنك قد واجهتها بالفعل دون أن تعرفها. تستخدم العديد من شبكات المدارس والأعمال شبكات VPN لزيادة الأمان والسماح بوصول آمن عن بعد إلى الشبكة لموظفيها وأعضاء هيئة التدريس. لا يركز هذا التطبيق لتكنولوجيا VPN بشكل عام على إخفاء الهوية أو على مستوى عالٍ من التشفير ، ولكن هذا يمكن أن يختلف على أساس كل حالة على حدة.

تطبيق أكثر شيوعًا وبارزًا لـ VPNتُعرف التقنية باسم VPN التجارية. الشبكات الافتراضية الخاصة التجارية ، كما يوحي الاسم ، هي شبكات VPN تسمح للمستهلكين بالوصول إلى شبكاتهم. تركز شبكات VPN على تركيز قوي على الخصوصية ، وغالبًا ما تقوم بتشفير البيانات إلى درجة لا يستطيع فيها مزود خدمة الإنترنت أو الحكومة فك تشفيرها. يأتي العديد منها مع مجموعة متنوعة من الميزات الإضافية ، ولكن الأهداف الأساسية لمزود VPN هي توفير الخصوصية والأمان لمستخدميها ، مع الجانب العرضي من الخداع الجغرافي وتطبيقات المراسلة المشفرة المتخصصة.

بينما يعمل Tor من خلال "طبقات" التشفيروإعادة التوجيه ، تستخدم الشبكات الافتراضية الخاصة بروتوكولات VPN متعددة لحماية بياناتها وإخفاء الهوية. توفر هذه البروتوكولات ، مثل L2TP و OpenVPN ، أداءً رائعًا وزمن وصول أقل بكثير من شبكة Tor ، مما يسمح للمستخدمين بمشاركة الملفات وبث الفيديو بسهولة أكبر مما يسمح به اتصال Tor النموذجي.

كل من هذه التقنيات بارزة. كلاهما يخدم أغراض مماثلة. لذلك قد تسأل نفسك السؤال التالي:

لماذا تستخدم Tor مع VPN؟

من السهل معرفة ما تشترك فيه Tor و VPNs: تم تصميمهما لحماية خصوصية المستخدم وأمان بياناته. كلاهما قادران على تجاوز الرقابة الحكومية والسماح باتصال آمن ومشفّر بين مستخدميهما. ومع ذلك ، هناك بعض الاختلافات الرئيسية ، وسنتجاوز تلك الأمور الآن.

شبكات VPN هي:

- أسرع بكثير ، شكرًا لبروتوكولات VPN المصممة لزيادة السرعة مع الاستمرار في استخدام التشفير الآمن.

- بشكل عام ، يعد الخيار المميز ، حيث توفر VPN المجانية تجربة سيئة أو ببساطة غير آمنة للاستخدام.

- أفضل بكثير لمشاركة الملفات.

Tor هو:

- أبطأ بكثير من VPN ، نظرًا لطبيعة توجيه البصل وتشفيره. من الناحية النظرية ، قد يجعل ذلك Tor أكثر أمانًا ، لكن لم يتم كسر أحدث بروتوكولات VPN.

- تطبيق مفتوح المصدر مجاني تمامًا عبر متصفح Tor. لا يتعين عليك دفع سنت مقابل أمان Tor الكبير.

- مناسبة بشكل سيئ لتبادل الملفات والتطبيقات ذات الصلة بسبب بطء سرعات الشبكة.

- يسمح بالوصول إلى نطاقات .onion. لا يمكن الوصول إلى هذه المجالات إلا عبر Tor ، وتوفر الوصول إلى خدمات آمنة ومخفية.

فوائدها الأمنية تختلف أيضا. تم تصميم شبكات VPN لإخفاء حركة المرور الخاصة بك من مزود خدمة الإنترنت الخاص بك من خلال تشفيرها ، في حين تم تصميم Tor للاختباء أنت أثناء استخدامك شبكة Tor. يمكن لمزودي خدمة الإنترنت اكتشاف كلا النوعين من حركة المرور ، حتى لو لم يتمكنوا من الوصول إليها.

معظم التنازلات الأمنية إما الشبكاتالحل يرجع إلى خطأ المستخدم ، ولكن هناك بعض الجدير بالذكر. تعد شبكات VPN آمنة للغاية ، إلا إذا احتفظ مزودك بسجلات مفصلة لنشاطك ، مما قد يسمح للسلطات بتتبع استخدامك لشبكة VPN مرة أخرى إليك. Tor ، في الوقت نفسه ، تم تصميمه بطريقة تحتاج إلى تعريض العديد من العقد الموجودة في توجيه البصل للخطر (أو ستحتاج أجهزة الكمبيوتر الخاصة بمستخدميها إلى التعرض للخطر على الرغم من إعدادات أمان Tor) لتهديد مستخدميها.

الأول ممكن تمامًا ويعتمد بالكاملعلى مزود VPN الخاص بك. الثاني أقل ترجيحًا ، لكن إذا كنت عدوًا لحكومة أو تتعرض لمضايقات نشطة من قِبل أحدهم ، على سبيل المثال ، فإن هذا لا يزال من المحتمل أن تفضل تجنبه.

فلماذا تستخدم Tor مع VPN؟ الإجابة البسيطة هي إزالة كل مخاطر التواصل عبر الإنترنت. هناك طريقتان للقيام بذلك:

- سيؤدي توجيه حركة المرور عبر Tor عبر VPNأنت غير مرئية تقريبا. حتى لو تمكن شخص ما من اختراقك في نهاية Tor ، فكل ما سيحصل عليه هو عنوان IP خاطئ من VPN الخاص بك والذي لن يقودهم إلى أي مكان. (فقط تأكد من أن مزودك لا يحتفظ بسجلات!)

- توجيه حركة مرور VPN الخاصة بك عبر Tor بشكل فعاليعني أنه حتى مزود VPN لديك ليس لديه فكرة عمن أو أين أنت ، حتى لو كان لديهم سجلات. هذا تدبير فعال للأشخاص الذين لا يثقون في مزوديهم بعدم الاحتفاظ بسجلات.

كيف يمكنني استخدام Tor مع VPN؟

الطريقة الأولى بسيطة جدا. كل ما عليك القيام به هو تمكين خدمة VPN الخاصة بك والبدء في استخدام Tor. هذه الطريقة هي VPN-to-Tor ، والتي ستحميك من أي حلول وسط في نهاية Tor ولكنها لن تحميك من خطأ المستخدم أو تسجيل VPN.

الطريقة الثانية هي أصعب قليلاً في الإعداد ، وليس كلهاسوف مقدمي دعمه. يتطلب Tor-to-VPN إما مزودًا مدعومًا أو استخدام أجهزة شبكة متخصصة مثل PORTAL أو جهازًا افتراضيًا مثل Whonix.

أدناه ، سنعلمك الطريقة الأولى باستخدام IPVanish. نظرًا لأنه سهل الإعداد نسبيًا ، فلن تواجه العديد من المشكلات - يجب أن يعمل معظم مزودي VPN بنفس الطريقة.

IPVanish + Tor

اقرأ مراجعتنا IPVanish الكاملة.

الأسلوب 1: VPN-To-Tor (مستحسن مع IPVanish وموفري خدمات تسجيل الدخول الأخرى)

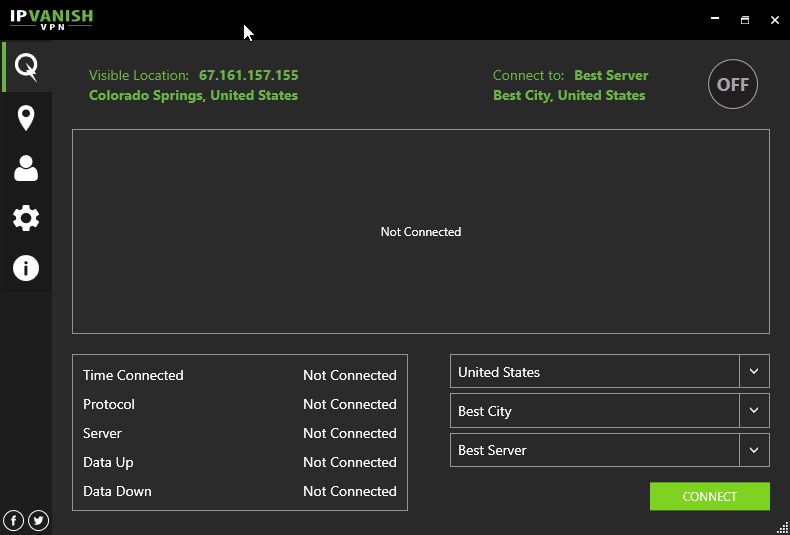

أولاً ، افتح IPVanish. يجب أن تبدو شاشتك بالشكل التالي:

قبل الاتصال في أسفل اليمين ، انقر فوق رمز الترس على اليسار ثم علامة التبويب اتصال.

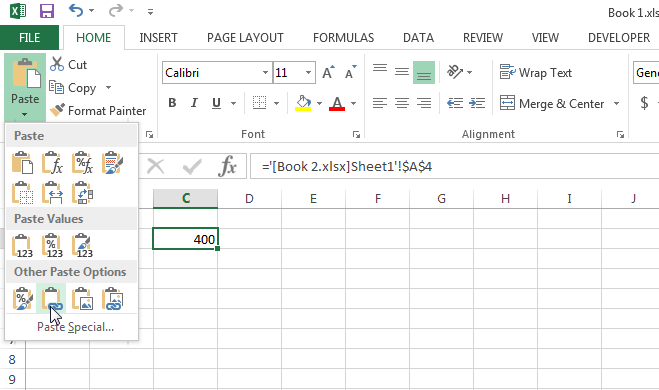

بعد التحقق من أن إعداداتك تطابق إعداداتنا ،ارجع إلى شاشتك الرئيسية ، ثم انقر فوق "اتصال". (لاحظ أن تمكين Kill Switch سيؤدي إلى تعطيل كل حركة مرور الإنترنت بخلاف VPN على جهازك ، مما يعزز أمانك.)

الآن ، افتح متصفحك المفضل وافتح أداة IPVanish للتحقق من أن اتصال VPN الخاص بك يعمل بشكل صحيح. إذا كان الأمر كذلك ، يمكنك الآن الوصول إلى Tor.

أولاً ، تابع وتنزيل متصفح Torحزمة إذا لم يكن لديك بالفعل. بمجرد تنزيله ، ضعه في مكان ما على جهاز الكمبيوتر الخاص بك بحيث يسهل الوصول إليه (أفضل سطح المكتب أو المستندات) ، ثم افتح مجلد Tor Browser.

انقر فوق اختصار "بدء تشغيل متصفح Tor" لفتح Tor.

تهانينا! أنت تستخدم Tor الآن من خلال VPN. تأكد من القيام بكل تصفحك الأكثر أهمية على متصفح Tor - احفظ تدفق المحتوى أو التنزيلات لاتصال VPN الخام (إن أمكن) لزيادة أدائك.

تقدم IPVanish ضمان استعادة الأموال لمدة 7 أيام مما يعني أن لديك أسبوعًا لاختباره بدون مخاطر. يرجى ملاحظة ذلك يمكن لقراء نصائح الإدمان أن ينقذوا نسبة هائلة تبلغ 60 ٪ هنا على الخطة السنوية IPVanish، مع انخفاض السعر الشهري إلى 4.87 دولار فقط / شهر.

تعليقات