إلى جانب شبكات VPN ، من المحتمل أن يكون TOR هو الأكثرأداة الأمان والخصوصية عبر الإنترنت الأكثر شهرة والأكثر استخدامًا في الوقت الحالي. في السنوات الأخيرة ، نما عدد مستخدمي الاختصاصات بشكل كبير ، ويخبرنا أن عددًا متزايدًا من هؤلاء المستخدمين هم أشخاص عاديون وليسوا خبراء تقنيين. وذلك بسبب تزايد الوعي بمخاطر الاتصال بالإنترنت ، ويتم التعرف على TOR كأحد أفضل الأدوات لمواجهة هذه التهديدات.

ولكن كم هي آمنة تور؟ في الآونة الأخيرة ، كانت هناك قصة أو اثنتين تقترحان أن استخدام TOR قد لا يكون آمنًا تمامًا كما يحدث في بعض الأحيان. ما مدى دقة هذه القصص وهل هناك أي خطوات يجب على مستخدمي TOR اتخاذها لضمان الحفاظ على خصوصيتهم وأمانهم على الإنترنت؟ في هذه المقالة ، سوف نخبرك بمدى ضعفك عند استخدام الاختصاصات ونقدم بعض الاقتراحات لكيفية معالجة هذه المخاطر.

كيفية الحصول على VPN مجاني لمدة 30 يومًا

إذا كنت بحاجة إلى VPN لفترة قصيرة عند السفر على سبيل المثال ، يمكنك الحصول على VPN في المرتبة الأعلى مجانًا. يشمل ExpressVPN ضمان استرداد الأموال لمدة 30 يومًا. سوف تحتاج إلى دفع ثمن الاشتراك ، هذه حقيقة ، ولكنها تسمح بذلك الوصول الكامل لمدة 30 يوما ثم قمت بإلغاء لاسترداد كامل. إن سياسة الإلغاء التي لم تطرح على الأسئلة ترقى إلى مستوى اسمها.

ما هو TOR؟

TOR هو قطعة من البرمجيات الحرة التي تساعديحتفظ مستخدمو الإنترنت بالخصوصية عند الاتصال بالإنترنت. TOR في اختصار لتقف على "The Onion Router". قد تبدو كلمة "بصل" غريبة بعض الشيء هنا ، ولكن كما ترون ، فإنها تشبه طريقة ملائمة لكيفية عمل TOR. عندما تقوم بتنزيل TOR ، فإن ما تقوم بتنزيله فعليًا هو متصفح إنترنت مثل Google Chrome أو Microsoft Edge. لكن بينما تقوم هذه المتصفحات بجمع البيانات باستمرار عن عاداتك على الإنترنت ، فإن متصفح TOR يقوم بالعكس الصحيح. إنه يوجه كل نشاطك عبر الإنترنت من خلال قناة آمنة تضمن أن كل شيء تتصفحه عبر الإنترنت مجهول. كما أنه يمنع موفر خدمة الإنترنت (ISP) الخاص بك من رؤية ما تقوم به عبر الإنترنت ، مما يعني أنه لا يمكنهم الاحتفاظ ببيانات حول عادات الإنترنت الخاصة بك وبيعها إلى جهات خارجية.

يقوم بذلك عن طريق إرسال كافة بياناتك عبر الإنترنتمن خلال شبكتها الخاصة أولا. تتكون شبكة TOR من شبكة تضم مئات الآلاف من الخوادم المختلفة الموجودة في جميع أنحاء العالم. نظرًا لأن بياناتك يتم تمريرها حول هذه الشبكة قبل الوصول إلى وجهتها وليس لكل رابط رابط يمكن ملاحظته إلى الشبكة السابقة ، يصبح من المستحيل تقريبًا تتبع نشاطك إليك. هذه العملية ، بالتالي ، تجعلك مجهول الهوية عبر الإنترنت للخصوصية ، يبدو أن TOR مثالي ، ولكن هناك بعض العيوب التي تواجهه أيضًا. متصفح TOR ليس آمنًا بنسبة 100٪ ومن المعروف أنه تم تثبيت البرامج الضارة على أجهزة المستخدم في الماضي. كما أن TOR لا تؤمن بياناتك وكذلك أدوات الخصوصية والأمن الأخرى على الإنترنت مثل VPN. ويمكن أن تجعل TOR اتصالات الإنترنت بطيئة للغاية. سنتناول بعض هذه المخاوف بمزيد من التفصيل أدناه.

كيف تعمل TOR؟

كما أوضحنا أعلاه ، تعمل TOR مثلشبكة الاتصال. تتكون شبكة TOR هذه من عدد كبير من الخوادم المختلفة ، والتي يشار إليها عادة باسم العقد أو المرحلات. عند استخدام متصفح TOR ، يتم تشفير جميع بيانات الإنترنت التي تستخدمها ثم إرسالها عبر شبكة TOR قبل التوجه إلى الموقع الذي تحاول استخدامه. يتم ارتداد البيانات بين عدد غير محدد من المرحلات المختلفة في كل مرة. هذا هو المكان الذي يأتي منه مصطلح "البصل" لأن شبكة TOR متعددة الطبقات (مثل البصل).

كل تتابع قادر على فك تشفير طبقة واحدة منالبيانات المشفرة التي ترسلها قبل نقلها إلى التتابع التالي. التتابع النهائي الذي تصل إليه هو الوجهة المقصودة لبياناتك (أي موقع الويب الذي تحاول زيارته). عندما تمر بياناتك عبر شبكة TOR ، يصبح من المستحيل نظريًا لأي شخص محاولة متابعتها ومراقبة نشاطك عبر الإنترنت. مع TOR ، يجب أن تكون إخفاء الهوية على الإنترنت أمرًا ممكنًا.

كيفية تثبيت TOR

إذا لم تكن مستخدم TOR بالفعل وتريد المحاولةخارج الشبكة لنفسك ، كل ما عليك فعله هو تنزيل متصفح TOR على جهازك الذي اخترته. هذه عملية واضحة إلى حد ما ، ولكن لمساعدتك من خلالها ، قمنا بتجميع هذا الدليل التدريجي السهل المتابعة لك:

- تفضل بزيارة https://www.torproject.org/projects/torbrowser.html لتنزيل متصفح TOR وحفظه. وهي متوفرة لأجهزة Windows و Mac OS و GNU / Linux وب 16 لغة مختلفة.

- عند تنزيل الملف ، انقر فوق "نعم" يركض لإعداد متصفح Tor

- اختر المجلد الوجهة الذي تريد حفظ ملفات TOR فيه. تأكد من توفر مساحة خالية على القرص تصل إلى 80 ميجابايت.

- الآن انقر فوق تثبيت وسيتم تنزيل متصفح TOR. اتبع الإرشادات البسيطة التي تظهر على الشاشة وعندما تنتهي ، يجب تثبيت متصفح TOR وجاهز للاستخدام.

ما هي مخاطر استخدام TOR؟

بينما يجب أن يكون إخفاء الهوية عبر الإنترنت ممكنًاTOR ، مثل جميع البرامج ، واجهت بعض المشاكل على مر السنين. وقد دفعت هذه الأسئلة إلى التساؤل عن مدى أمان شبكة TOR بالفعل. وهو ليس سؤال بسيط للإجابة. ولكن هناك بعض المجالات الرئيسية للأمن TOR حيث يوجد سبب حقيقي للقلق.

نقاط الضعف البرمجيات

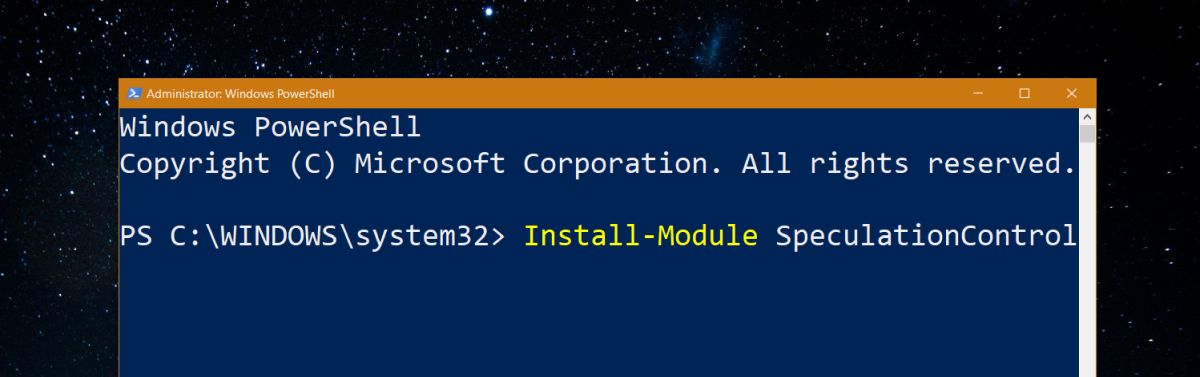

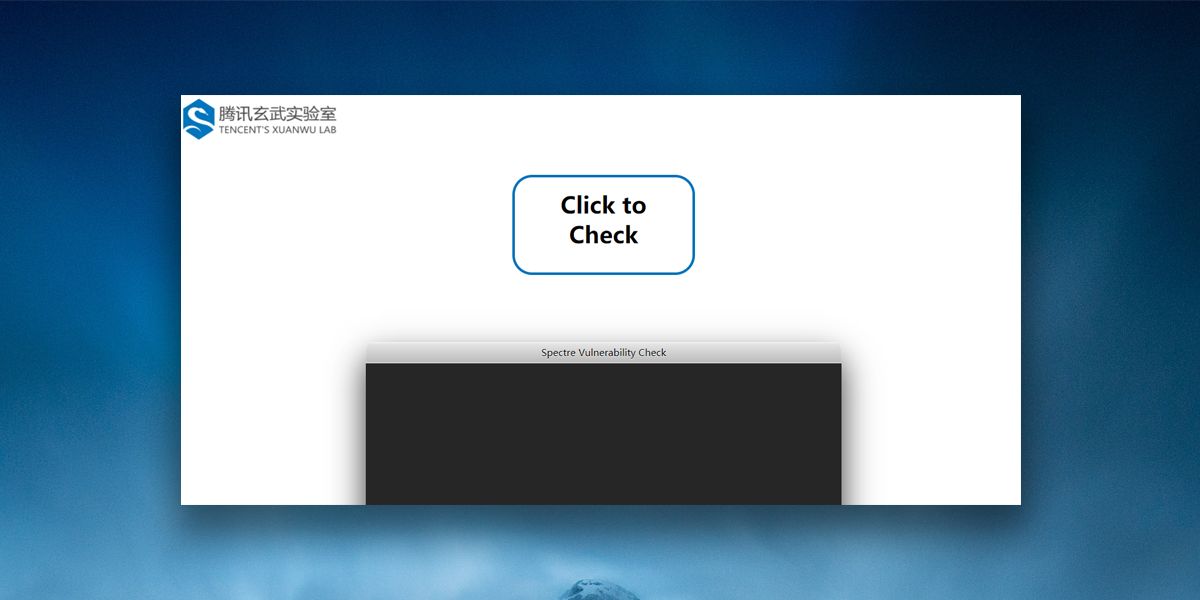

أول شيء يجب تذكره هو أن TORيعد المتصفح مجرد جزء من البرامج المجانية ومثل جميع البرامج ، فإنه سيحتوي على بعض نقاط الضعف. عند تحديد مطوري TOR ، يتم تصحيحها من خلال تحديثات منتظمة. هذا يعني أنك إذا لم تقم بتحديث متصفح TOR الخاص بك بانتظام ، فمن المحتمل أن تتركه به نقاط ضعف معروفة يمكن أن يستغلها المتسللون.

غالباً ما تكون هذه الثغرات الأمنية مشكلات بسيطةالتي تحمل الحد الأدنى من المخاطر. ولكن ، كان هناك بعض أكبر منها والتي تهم المستخدمين أكثر. كان آخرها في العام الماضي عندما حدد باحثو الأمن ثغرة أمنية حرجة في متصفح TOR. أثرت مشكلة عدم الحصانة هذه بشكل مباشر على الطريقة التي يحدد بها TOR هوية المستخدمين ويعني أنه كان هناك خطر كبير من احتمال قيام TOR بتسريب عنوان IP الحقيقي للمستخدمين. أثرت مشكلة عدم الحصانة هذه على مستخدمي أجهزة Mac و Linux ، ولكن ليس على مستخدمي Windows. لم يتم إصدار تفاصيل الثغرة الأمنية ، ومنذ ذلك الحين قام مطورو TOR بتصحيحها. لكن هذا الاكتشاف أظهر أن متصفح TOR ليس جزءًا آمنًا تمامًا من البرامج وقد يحتوي على نقاط ضعف أخرى غير معروفة حتى الآن والتي يمكن للمتسللين استغلالها بالفعل.

نقاط ضعف التشفير

هناك أيضا نقاط الضعف المحتملة فيطريقة TOR بتشفير بيانات المستخدمين ، والتي يمكن أن تجعل هذا عرضة للخطر. أولاً ، لا يقوم TOR بتشفير أسماء المستخدمين وكلمات المرور لكل خادم مشترك في نقل بياناتك. هذا يعني أن بعض أجهزة الكمبيوتر التي تعمل كمرحلات في الشبكة يمكن أن تكون قادرة على الوصول إلى معلوماتك الشخصية. TOR أيضا لا ينطبق التشفير من طرف إلى طرف للمستخدمين. هذا يعني أنه إذا كنت تزور موقعًا غير مشفر بواسطة HTTPS ، فإن أي بيانات يتم إرسالها لا يتم تشفيرها عند انتقالها بين مرحل TOR النهائي والموقع نفسه.

وصول إنفاذ القانون

ويستند السؤال الكبير الآخر الذي أدلى به أكثر من TORأكثر من الشائعات والافتراض أكثر من الحقائق الصعبة الباردة ، ولكن لا يزال يستحق الذكر. يتعلق الأمر بعدد من التحقيقات الجنائية البارزة في نشاط غير قانوني على شبكة الإنترنت المظلمة. الشبكة المظلمة هي جزء من الإنترنت لا تتم فهرسته بواسطة محركات البحث والتي تستخدم TOR لحماية المستخدمين الذين يشاركون بشكل متكرر في أنشطة غير قانونية. يجب أن تكون أنشطة Dark Net مستحيلة تقريبًا لدى سلطات إنفاذ القانون ، ولكن كان هناك عدد من الحالات البارزة مثل FBI التي أغلقت سوق Silk Road Dark Web السيئ السمعة وعملية Onymous ، التي شهدت قيام Europol بالاستيلاء على عدد من Dark Web المجالات. وطرح دائمًا أسئلة حول ما إذا كان تطبيق القانون قد استغل الثغرات الأمنية في شبكة TOR للقضاء على هذه الحالات ، ولكن لم يتم الرد عليها بشكل كافٍ.

كيف تحافظ على سلامتك عند استخدام TOR

لجميع هذه المخاوف ، لا يزال TORرهان ممتاز للمساعدة في إبقائك مجهول الهوية على الإنترنت. لكنه ليس الحل الأمثل الذي يعتقد بعض المستخدمين أنه كان كذلك. لهذا السبب ، من المستحسن التفكير في استخدام TOR إلى جانب جهاز آخر للأمان والخصوصية يمكن أن يساعد في معالجة بعض الثغرات المحتملة في شبكة TOR. لذلك نوصي المستخدمين بالتفكير في استخدام VPN إلى جانب TOR.

هناك عدد من الأسباب المختلفة لهذا. أولاً ، ستستخدم VPN الموثوق بها تشفيرًا من طرف إلى آخر ، مما يعني أنه يمكنك التأكد من أن بياناتك عبر الإنترنت مشفرة دائمًا. يعني استخدام VPN أيضًا أنه في معظم الوقت ، سيتم تشفير بياناتك باستخدام بروتوكولات مختلفة. وذلك لأن معظم شبكات VPN تستخدم بروتوكول OpenVPN كمعيار يختلف عن البروتوكول الذي تستخدمه TOR. هذا مستوى إضافي من الأمان يقدره بعض المستخدمين.

توجد العديد من أفضل شبكات VPN في الخارج وهذا يعني أنه يمكنهم توفير مستوى من الأمان والخصوصية قد لا يكون ممكنًا في أي مكان آخر. لن تحتفظ أفضل شبكات VPN بأي سجلات مستخدمين وبفضل مستويات التشفير العالية ، فإن احتمال قيام المتسللين أو موظفي إنفاذ القانون بالوصول إلى بياناتك هو أمر بسيط.

يحتاج مستخدمو TOR إلى VPN

لذلك ، إذا كنت ترغب في استخدام VPN إلى جانب TOR إلىيعالج بعض نقاط ضعفه ، والسؤال التالي هو ما هي VPN التي يجب أن تستخدمها؟ هناك حرفيا المئات من مقدمي الخدمات المختلفين الذين يزعمون أنهم الأفضل في السوق. لتضييق المجال ، استخدمنا المعايير التالية لتوصياتنا:

- سرعات اتصال سريعة - يمكن لـ TOR إبطاء اتصالات الإنترنت وكذلك بعض VPN ، لذلك يحتاج مستخدمو TOR إلى اختيار VPN مع أسرع سرعات اتصال ممكنة.

- قوة التشفير والأمن - لمضاعفة تشفير TOR المدمج ، يحتاج VPN المثالي إلى أقوى تشفير ممكن أيضًا.

- فعالية سياسات الخصوصية - يستخدم الأشخاص TOR للخصوصية ويتوقعون الحصول على نفس الشيء من VPN ، لذلك يجب أن يتمتع أي مزود بأقوى حماية خصوصية ممكنة.

- لا توجد قيود على عرض النطاق الترددي - لا يقتصر TOR على استخدام الإنترنت ، لذلك لا ينبغي استخدام أي VPN قيد الاستخدام.

- حجم شبكة الخادم - TOR ليس مثاليًا للتغلب على القيود الجغرافية أو الرقابة عبر الإنترنت ، ولكن يمكن لـ VPN إضافة هذه الميزة المفيدة إلى قدراتك.

هناك بعض العوامل الأخرى التي قد ترغب في ذلكضع في اعتبارك ، مثل عدد الاتصالات المتزامنة التي يسمح بها موفر VPN إذا كنت تستخدم TOR على أكثر من جهاز واحد وأي ميزات أمان إضافية قد تكون متاحة. لكن بالنسبة لمعظم مستخدمي TOR ، فإن هذه المعايير الخمسة هي المعايير المهمة حقًا. لذلك ، بناءً على هؤلاء ، أي من مزودي خدمة VPN يرتفع إلى قمة الكومة؟

1. ExpressVPN

ExpressVPN هو الرفيق المثالي لمستخدميمتصفح TOR. كما يوحي اسمها ، تتخصص ExpressVPN بسرعات اتصال فائقة السرعة والتي ينبغي أن تساعد في تقليل التباطؤ الذي يمكن أن يحدث عند استخدام VPN و TOR معًا. بنفس القدر من الأهمية ، تعد سرعات ExpressVPN متسقة وموثوقة ومتاحة عبر شبكة الخوادم بالكامل. يصل عدد هذه الخوادم حاليًا إلى أكثر من 1500 خادم في 94 دولة حول العالم ، والتي تعد من بين أكبر مزودي خدمة VPN الرئيسيين.

- يفتح الحجب الأمريكي Netflix ، iPlayer ، Hulu

- 3000+ خوادم بسرعة فائقة

- بسيط جدا وسهل الاستعمال

- سياسة صارمة بدون سجلات

- 24/7 خدمة العملاء.

- خيارات التكوين محدودة

- خطة شهر إلى شهر لها تكلفة عالية.

تقدم ExpressVPN AES 256 بت لمعايير الصناعةالتشفير ، جنبا إلى جنب مع أي نشاط سجل أو اتصال جديرة بالثقة. نظرًا لأنهم متمركزون في جزر فيرجن البريطانية ، فإنهم يتمتعون بحرية تقديم ضمانات خصوصية من الحديد الزهر خالية من التواصل الحكومي. لا توجد قيود على النطاق الترددي ، مما يعني أنه يمكنك استخدام ExpressVPN 24/7 إذا كنت ترغب في ذلك.

2. NordVPN

ذات مرة ، كان NordVPN سمعة لكونها بطيئة بعض الشيء ومن المؤكد أننا لن نقترح استخدامها إلى جانب شبكة TOR. لكن الأوقات تغيرت ، واستثماراتها الأخيرة في ترقية جزء كبير من بنيتها التحتية إلى خوادم فائقة السرعة تعني أن سرعاتها أصبحت الآن سريعة ومتناسقة مثل أي VPN أخرى رائدة.

- خطط بأسعار معقولة جدا

- تقييم مستخدمي GooglePlay: 4.3 / 5.0

- تشفير AES 256 بت مع سرية تامة للأمام

- VPN مزدوج آمن للغاية لتشفير البيانات

- خدمة العملاء (24/7 الدردشة).

- لا يمكن تحديد مدينة أو مقاطعة في التطبيق.

شبكة الخادم الخاصة بهم ليست موسعة كماExpressVPN ، ولكن مع وجود 1779 خادمًا متاحًا في 61 دولة حول العالم ، يوجد المزيد من الخوادم للاختيار من بينها بشكل عام. ليست هناك حاجة إلى حل وسط بشأن الأمان أيضًا ، حيث يتم استخدام تشفير 256 بت كمعيار في جميع اتصالات OpenVPN. يقدم NordVPN أيضًا بعض ميزات الأمان الإضافية الخاصة أيضًا ، بما في ذلك خيار خادم VPN مزدوج ، الذي يعيد توجيه بيانات الإنترنت الخاصة بك عبر خادمين لتوفير حماية إضافية وخوادم Onion عبر VPN ، مما يدفع حركة المرور الخاصة بك تلقائيًا من خلال شبكة TOR بالإضافة إلى VPN لمزيد من الأمان يعني أنك لست مضطرًا حتى لاستخدام متصفح TOR إذا كنت لا ترغب في ذلك. لا توجد قيود على النطاق الترددي أيضًا ، مما يعني أن NordVPN هو VPN آخر مثالي لمستخدمي TOR.

كيف تعمل شبكات VPN؟

إذا لم تكن معتادًا على VPN ،الطريقة التي يعملون بها مختلفة قليلاً عن شبكة TOR. بمجرد الاشتراك في VPN ، سيسمح لك موفر الخدمة بتنزيل البرامج التي تتيح لك الوصول إلى شبكة الخوادم الخاصة بها. يعمل كل مزود VPN على شبكة من الخوادم الآمنة الموجودة في مدن مختلفة حول العالم. عندما يتصل مستخدم VPN بأحد هذه الخوادم (عملية يمكن إجراؤها عادةً بمجرد نقرة واحدة على الماوس) ، تتم إعادة توجيه جميع بياناتك عبر الإنترنت إلى نفق مشفر وعبر الخادم الذي اخترته قبل التوجه إلى موقع الويب أو الخدمة التي تحاول زيارتها.

كل ما يحدث بين جهازك ويتم تشفير خادم VPN وبعد هذه النقطة ، يتم تمييز جميع البيانات الخاصة بك بعنوان IP مختلف ، مما يجعل من المستحيل تقريبًا تتبعه إليك. يساعد ذلك في جعل مستخدمي VPN مجهولين على الإنترنت ، وعلى الرغم من أنه ليس خاصًا مثل TOR ، التي ترتد بياناتك حول العديد من الخوادم ، فهي أسرع بكثير وبالتالي فهي سهلة الاستخدام.

إذا كنت ترغب في استخدام VPN للتهرب عبر الإنترنتالرقابة أو الوصول إلى المواقع الجغرافية المقيدة ، كل ما عليك فعله هو الاتصال بخادم في بلد آخر لا توجد فيه هذه القيود. نظرًا لأن موفر خدمة الإنترنت والمواقع التي تزورها لا يمكنها رؤية موقع الخادم إلا وأنها غير قادرة على معرفة مكان وجودك الفعلي ، فيجب أن تتيح لك الوصول إلى خدمتهم كالمعتاد إذا كان الخادم في المكان المناسب. لا تقدم شبكة TOR هذا التسهيل ، كما أنها لا تستطيع دعم البث أو التنزيل عبر الإنترنت ، حيث يمكن لمعظم شبكات VPN أن تدير بشكل جيد أيضًا.

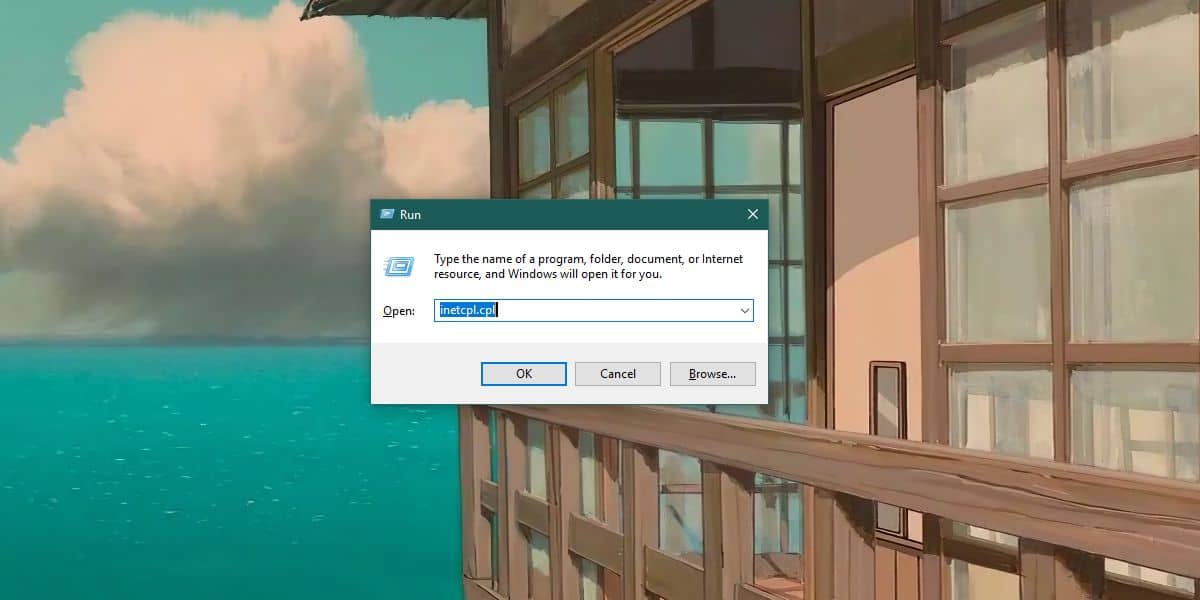

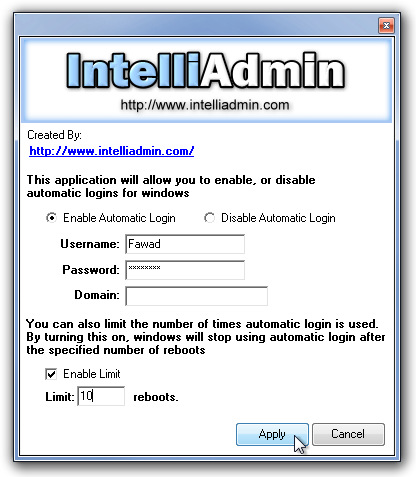

كيفية تثبيت VPN

ستختلف عملية تثبيت VPNاعتمادًا قليلاً على الموفر الذي تختاره للاشتراك ، ولكن بشكل عام ، فإنهم يتبعون نفس النمط. هذه ليست عملية معقدة ، ولكن هناك بعض الخطوات المختلفة التي يجب عليك إكمالها قبل أن تعمل. لذلك ، بينما يجب عليك دائمًا التحقق من مزود الخدمة الخاص بك واتباع التعليمات المحددة الخاصة به ، فيما يلي دليل قصير لعملية التثبيت العامة لشبكة VPN ، والتي ستعمل بالتأكيد مع كل من مقدمي الخدمة الذين أوصينا بهم في هذه المقالة لمستخدمي TOR:

- حدد مزود VPN الذي اخترته وزيارة موقعه على الانترنت. نقترح عليك اختيار واحد من الاثنين من قائمة VPN الموصى بها أعلاه ، ثم انقر فقط على الرابط لزيارة موقعهم.

- على موقع الويب ، حدد حزمة اشتراك ثم اتبع الإرشادات التي تظهر على الشاشة للاشتراك في خدمتهم. لا تقلق ، فإن معظم شبكات VPN لا تكلفك أكثر من بضعة دولارات في الشهر.

- عندما قمت بالاشتراك ، فأنت بحاجة إلىقم بتنزيل برنامج VPN على جهازك. معظم مقدمي الخدمات ، بما في ذلك الموصى بهم هنا ، يقدمون تطبيقات مخصصة لأجهزة الكمبيوتر التي تعمل بأنظمة Windows و Mac وكذلك أجهزة Android و iOS. تتوفر تطبيقات لبعض الأجهزة الأخرى أيضًا. اختر برنامجًا ثريًا لجهازك ، ثم اتبع التعليمات التي تظهر على الشاشة لتنزيلها على جهازك.

- بمجرد تثبيت التطبيق ، فتحه وعند الطلب ، أدخل تفاصيل تسجيل الدخول التي أعطيت لك عندما أكملت الخطوة 2 من هذه العملية.

سيؤدي هذا إلى فتح التطبيق الخاص بك وأنت على استعداد بعد ذلكاتصال VPN الخاص بك. مع معظم شبكات VPN ، بما في ذلك ExpressVPN و NordVPN ، ستتمكن من الاتصال بشبكتهم بنقرة واحدة. بدلاً من ذلك ، يمكنك تحديد أي من الخوادم التي تريد الاتصال بها أو تخصيص خدماتها لتناسب احتياجاتك باستخدام الإعدادات والخيارات المتاحة.

خاتمة

TOR هي أداة خصوصية شائعة عبر الإنترنت وهي على حقوبالتالي. إنها خدمة رائعة ومجانية تقدم خدمة حماية خصوصية يمكن الاعتماد عليها. ومع ذلك ، فهي ليست خدمة خالية من الأخطاء وهناك بعض الثغرات التي يجب على المستخدمين إدراكها. كما أوضحنا في هذه المقالة ، تشمل هذه العيوب في البرامج ، وقيود التشفير ، والاقتراح بأن بعض هيئات إنفاذ القانون ربما تكون قد عرّضت شبكة TOR أكثر مما سمحت له. هذا هو السبب في أننا نقترح أنه إذا كنت حقًا تقدّر خصوصيتك عبر الإنترنت ، فمن المنطقي استخدام TOR إلى جانب VPN لتعزيز كل من خصوصيتك على الإنترنت وأمنك عبر الإنترنت.

هل أنت مستخدم تور؟ هل كانت لديك تجربة شخصية لأي من نقاط الضعف أو المشكلات مع الاختصاصات التي أبرزناها في هذه المقالة؟ هل حاولت استخدام VPN إلى جانب TOR لمعالجة هذه المشكلات؟ كيف كانت تجربتك في القيام بذلك؟ هل وجدت النصيحة في هذه المقالة مفيدة؟ نرحب دائمًا بأفكار وآراء جميع قرائنا ، فلماذا لا نشاركها معنا باستخدام مربع التعليقات أدناه؟

كيفية الحصول على VPN مجاني لمدة 30 يومًا

إذا كنت بحاجة إلى VPN لفترة قصيرة عند السفر على سبيل المثال ، يمكنك الحصول على VPN في المرتبة الأعلى مجانًا. يشمل ExpressVPN ضمان استرداد الأموال لمدة 30 يومًا. سوف تحتاج إلى دفع ثمن الاشتراك ، هذه حقيقة ، ولكنها تسمح بذلك الوصول الكامل لمدة 30 يوما ثم قمت بإلغاء لاسترداد كامل. إن سياسة الإلغاء التي لم تطرح على الأسئلة ترقى إلى مستوى اسمها.

تعليقات