غالبًا ما يتم خصم Windows Defender على أنه مزعجومتطفلة ويبحث العديد من مستخدمي Windows 10 عن طرق لإلغاء تنشيطه. الحقيقة هي أن Windows Defender أداة فعالة للحفاظ على أمان نظامك. يتم تحديث تعريفات الفيروسات الخاصة به بشكل منتظم ولكن بصرف النظر عن ذلك ، فإنه يحتوي أيضًا على ميزات تحمي نظامك من التهديدات الأحدث والأكثر تطوراً مثل رانسومواري. تعتبر ميزة Exploit Protection إحدى الميزات التي تمنع التطبيقات غير الضارة من التسلح. إذا كنت بحاجة إلى ذلك ، فيمكنك استبعاد أحد التطبيقات من Exploit Protection. فقط تفعل ذلك على مسؤوليتك الخاصة.

استبعاد التطبيق من حماية استغلال

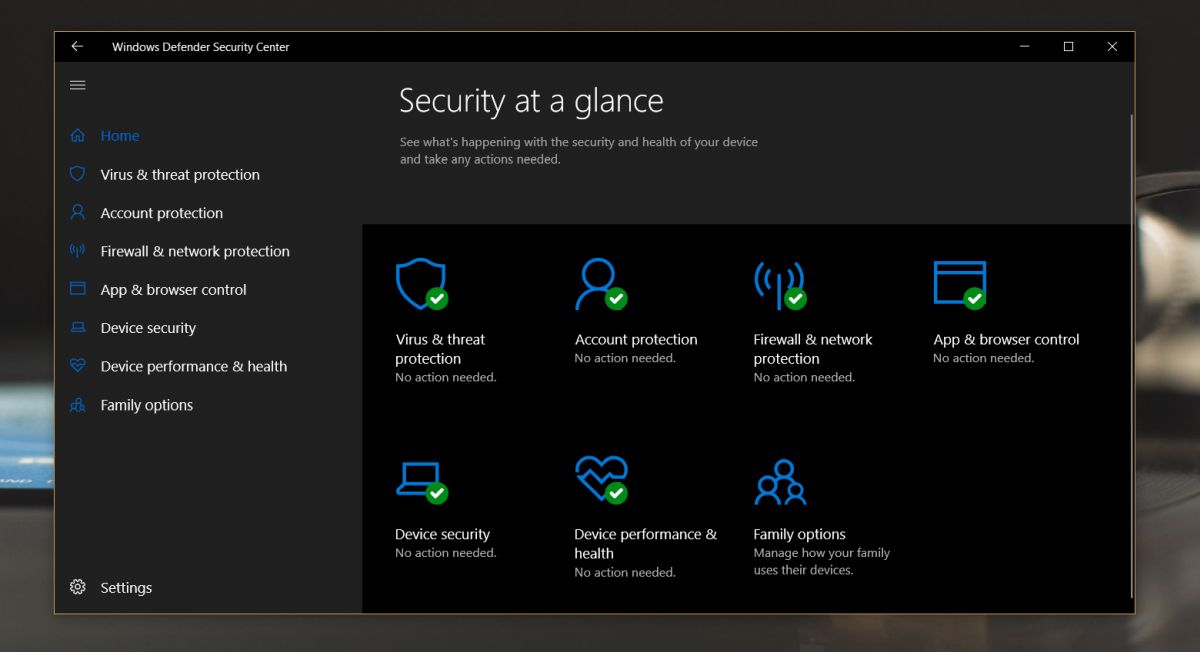

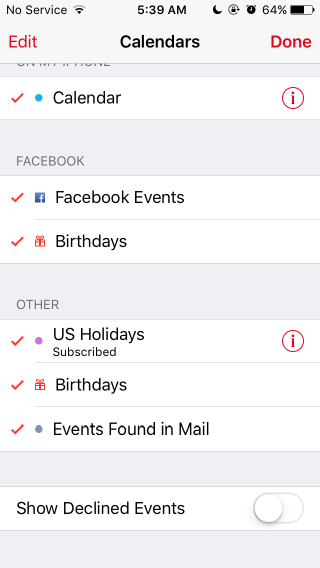

لاستبعاد تطبيق من Exploitالحماية ، سوف تحتاج إلى حقوق المسؤول. افتح Windows Defender وانتقل إلى التطبيق والتحكم في المتصفح. قم بالتمرير لأسفل وحدد إعدادات حماية استغلال تحت قسم حماية استغلال.

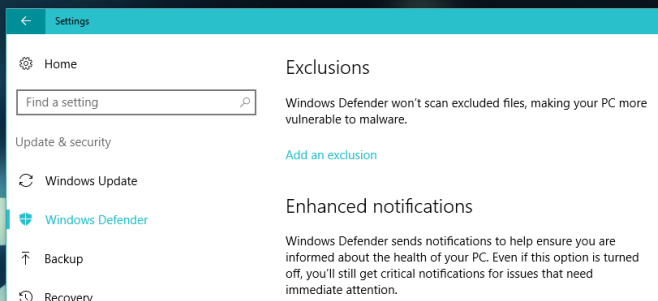

في شاشة إعدادات حماية استغلال ، انتقل إلىعلامة تبويب "إعدادات البرنامج" وانقر فوق الخيار "إضافة برنامج لتخصيص". أسهل طريقة لإضافة برنامج هي تحديد EXE الخاص به. انتقل إلى هذا الطريق وفي نافذة متصفح الملفات التي تفتح ، انتقل إلى EXE للتطبيق الذي تريد استبعاده وحدده.

بمجرد إضافة التطبيق إلى القائمة ، حدده ، وانقر فوق الزر "تحرير".

سيؤدي هذا إلى فتح قائمة طويلة من الإعدادات التييمكن تمكين / تعطيل. إذا كنت تبحث عن نوع معين من الإعدادات لتعطيله ، يمكنك القيام بذلك وترك كل شيء آخر دون تغيير. انقر فوق "تطبيق" لإضافة الاستثناء.

لماذا استبعاد التطبيقات؟

حماية استغلال نادراً ما يكون له تأثير سلبيعلى أداء أي تطبيق ، ومع ذلك ، لا تزال هناك استثناءات. يبدو أن هناك بعض الألعاب التي تواجه مشكلة في التشغيل بسلاسة عند تمكين هذه الميزة لها ، ولهذا السبب يبحث المستخدمون عن تعطيلها لتلك الألعاب فقط.

ما هي حماية استغلال؟

حماية استغلال هو شكل من أشكال حقن رمز. إنه يعمل عبر تطبيق غير ضار مثل Microsoft Word. إذا كنت تريد فتح مستند Word ، فستفعل ذلك مع قليل من التفكير لأنه ضار ولسبب وجيه. إنه مستند ومنطقية ، وأسوأ شيء يمكن أن يكون هو الهوامش السيئة ، ولكن إذا كان المستند قد نشأ من مصدر غير معروف ، فمن المحتمل أنه يحتوي على القليل من التعليمات البرمجية الضارة. لا يمكن تنفيذ هذا الرمز نفسه عبر ملف ولكن البرنامج ، مثل ، يمكن استخدام Microsoft Word لتشغيله والتسبب في ضرر.

يبحث المستغلون عن نقاط الضعف في التطبيقات التي يمكنهم استخدامها لإصابة الأنظمة أو اختطافها ، وينتشر العدوى من خلال الملفات غير الضارة التي سيعمل عليها التطبيق. استغلال حماية عدادات عليه.

تعليقات