Информационната сигурност е гореща тема. Това е най-малкото, което можем да кажем. Заплахите са навсякъде и защитата срещу тях е непрекъсната битка. Отминаха дните, в които всички се нуждаеха от някакъв софтуер за защита от вируси. Сложността на сцената на ИТ заплахата днес е равна - ако не е по-добра от тази на системите, които се опитваме да защитим. Атаките са във всички форми и форми и ежедневно излагат бизнеса ни. За да се предпазим от тях, се нуждаем от система за наблюдение на заплахите с най-високо качество. За щастие, свършихме част от усилената работа по намирането им и ще се радваме да ви представим най-добрите системи за мониторинг на заплахите от ИТ.

Ще започнем проучването си, като се опитаме да определимкакво е мониторинг на заплахите от ИТ. Различните хора могат да имат различни определения - и всички те са еднакво добри - но за нашата дискусия е важно всички да сме на една и съща страница и да споделяме общо разбиране. След това ще се опитаме да премахнем малко объркване по отношение на това какво е мониторинг на заплахите от ИТ и по-важното какво не е. След това ще продължим да обясняваме как работи мониторингът на IT Threat, какви са неговите предимства и защо имате нужда от него. Накрая ще сме готови да разкрием резултата от нашето търсене на най-добрите системи за наблюдение на ИТ заплахите и ще прегледаме всяка от най-добрите системи, които открихме.

Какво е ИТ мониторинг на заплахите - определение

ИТ наблюдението на заплахите обикновено се отнася допроцес на непрекъснато наблюдение на мрежите и техните компоненти (включително сървъри, работни станции и друго оборудване) за всякакви признаци на заплаха за сигурността. Това например могат да бъдат опити за проникване или кражба на данни. Това е всеобхватен термин за наблюдение или мрежа срещу всякакви злонамерени дейности.

ИТ специалистите разчитат на мониторинга на ИТ заплахитеполучават видимост в техните мрежи и потребителите, които имат достъп до тях. Идеята тук е да се осигури по-голяма защита на данните и да се предотвратят или поне намалят възможните щети, които могат да бъдат причинени от нарушения.

В днешния свят, където изобщо не е рядкостЗа да видите организации, които наемат независими изпълнители, отдалечени работници и дори вътрешен персонал, използващ собствени устройства на работното си място, съществува допълнителен риск за чувствителните данни на организациите. Без пряк контрол върху тези устройства на трети страни, единствената възможност е ефективно да се следи цялата активност.

Наблюдението на заплахите от ИТ е доста сложен въпросглавно защото злонамерените потребители и групи използват техники, които се развиват толкова бързо - ако не по-бързо от - останалите информационни технологии, за да нарушат мрежите и да откраднат данни. Поради тази причина системите за мониторинг на заплахите от ИТ трябва също да се развиват постоянно, за да бъдат в крак с сцената на заплахата.

Какво не е - избягване на объркване

ИТ сигурността е огромна и сложна област и товае лесно да се смесват нещата. И лесно би могло да възникне объркване по отношение на това какво е мониторинг на заплахите от ИТ или какво не е. Например системите за откриване на проникване (IDS), разбира се, се използват за наблюдение на мрежи за заплахи. Това би направило тези системи системи за мониторинг на заплахите от ИТ. Но това не е това, което обикновено визираме, след което говорим за мониторинг на заплахите от ИТ.

По същия начин, информация за сигурността и събитиеУправлението (SIEM) също често се счита за форма на решение за мониторинг на заплахите от ИТ. Разбираемо, тези системи могат да се използват и за защита на нашата инфраструктура от злонамерено използване.

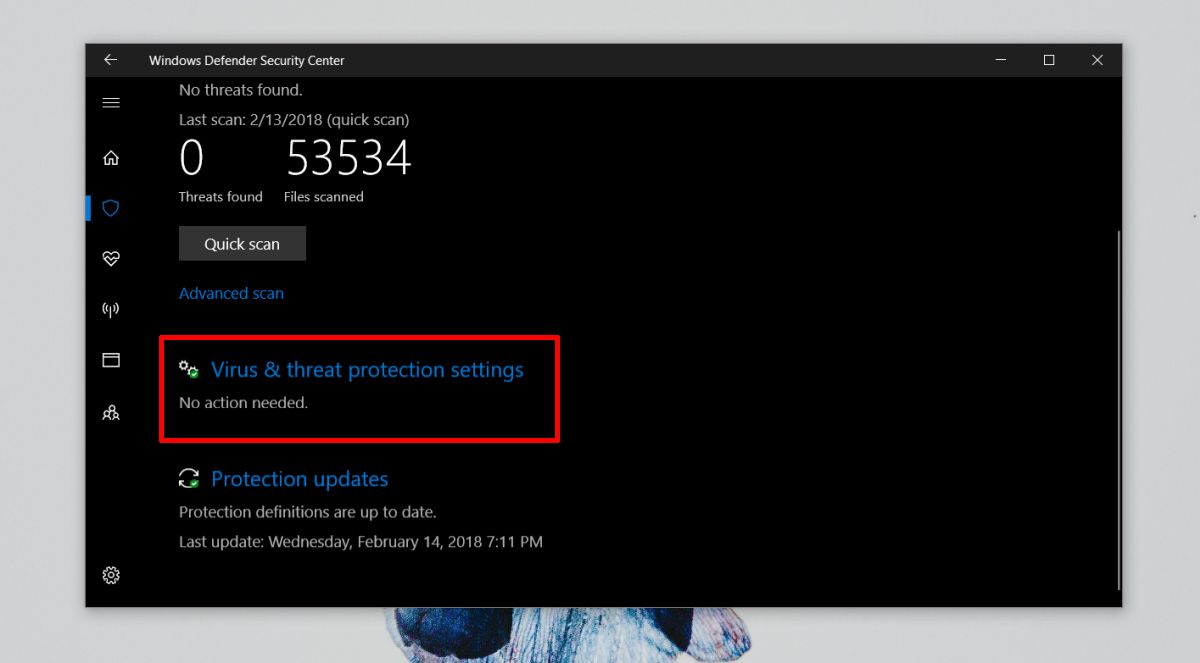

Софтуерът за защита от вируси също може да се счита за ИТ системи за наблюдение на заплахите. В края на краищата те също се използват за защита от един и същ вид заплахи, макар и с различен подход.

Но взети поотделно, тези технологии обикновено не са тези, за които говорим, когато говорим за мониторинг на ИТ заплахите.

Както можете да видите, концепцията за ИТ заплаханаблюдението не е точно ясно. За целта на тази статия разчитаме на самите доставчици и това, което те виждат като софтуер за мониторинг на заплахите от ИТ. Има смисъл, защото в крайна сметка мониторингът на ИТ заплахите е неясен термин, който може да се прилага за много неща.

Как работи ИТ мониторинг на заплахите

С две думи ИТ мониторинг на заплахите се състои отнепрекъснатото наблюдение и последваща оценка на данните за сигурност с цел идентифициране на кибератаки и нарушения на данните. IT системите за мониторинг на заплахите събират различна информация за околната среда. Те придобиват тази информация, използвайки различни методи. Те могат да използват сензори и агенти, работещи на сървъри. Някои също ще разчитат на анализ на модели на трафик или на анализ на системните дневници и дневници. Идеята е бързо да се идентифицират конкретни модели, които са показателни за потенциална заплаха или действителен инцидент със сигурността. В идеалния случай системите за мониторинг на ИТ заплахата се опитват да идентифицират заплахи, преди да имат неблагоприятни последици.

След като бъде идентифицирана заплаха, някои системи имат aпроцес на валидиране, който гарантира, че заплахата е реална и че не е фалшив положителен. За постигането на това могат да се използват различни методи, включително ръчен анализ. След като идентифицираната заплаха е потвърдена, се издава сигнал, който уведомява съответния персонал, че трябва да се предприемат някои коригиращи действия. Като алтернатива някои системи за мониторинг на заплахите от ИТ също ще започнат някаква форма на противодействие или коригиращи действия. Това може да бъде определено по поръчка действие или скрипт или, както често се случва с най-добрите системи, изцяло автоматизиран отговор, основан на откритата заплаха. Някои системи също ще позволят комбинацията от автоматизирани, предварително дефинирани действия и персонализирани за най-добър възможен отговор.

Ползите от ИТ мониторинга на заплахите

Идентифицирането на неоткрити заплахи е, отРазбира се, основните организации на ползите печелят от използването на ИТ системи за наблюдение на заплахите. Системите за мониторинг на ИТ заплахи ще открият външни лица, които се свързват с вашата мрежа или сърфират в нея, както и ще открият компрометирани и / или неоторизирани вътрешни акаунти.

Въпреки че те могат да бъдат трудни за откриване, ИТсистемите за мониторинг на заплахите съпоставят различни източници на информация за активността на крайните точки с контекстуални данни като IP адреси, URL адреси, както и данни за файлове и приложения. Заедно те предоставят по-точен начин за идентифициране на аномалии, които могат да показват злонамерени дейности.

Най-голямото предимство на мониторинга на заплахите от ИТсистемите е намаляване на рисковете и максимално увеличаване на възможностите за защита на данните. Те ще направят всяка организация по-добра за защита от външни и вътрешни заплахи, благодарение на видимостта, която предоставят. Системите за мониторинг на заплахите от ИТ ще анализират достъпа и използването на данни и прилагат политики за защита на данните, предотвратявайки чувствителната загуба на данни.

Конкретно системите за мониторинг на заплахите от ИТ ще:

- Покажете ви какво се случва във вашите мрежи, кои са потребителите и независимо дали са изложени на риск,

- Позволява ви да разберете колко добре използването на мрежата се привежда в съответствие с правилата,

- Помогнете ви да постигнете съответствие с нормативните изисквания, което изисква мониторинг на чувствителни типове данни,

- Намерете уязвимостите в мрежи, приложения и архитектура на защита.

Необходимостта от ИТ мониторинг на заплахите

Факт е, че днес ИТ администраторите и ИТспециалистите по сигурността са под огромен натиск в свят, в който киберпрестъпниците изглежда винаги са стъпка или две пред тях. Техните тактики се развиват бързо и те работят реално, винаги са изпреварвали традиционните методи за откриване. Но най-големите заплахи не винаги идват отвън. Вътрешните заплахи са може би също толкова важни. Вътрешните инциденти, свързани с кражба на интелектуална собственост, са по-чести, отколкото повечето биха искали да признаят. Същото важи и за неправомерен достъп или използване на информация или системи. Ето защо повечето екипи за сигурност на ИТ сега разчитат в голяма степен на решенията за мониторинг на ИТ заплахите като техния основен начин да останат на върха на заплахите - вътрешни и външни - пред техните системи.

Съществуват различни опции за мониторинг на заплахите. Има специални решения за мониторинг на ИТ заплахи, но също така и пълни инструменти за защита на данните, които включват възможности за мониторинг на заплахите. Няколко решения ще предлагат възможности за мониторинг на заплахите и ще ги интегрират с базирани на политиките контроли, които имат възможност да автоматизират реакцията на откритите заплахи.

Без значение как организация избира да се справиМониторингът на заплахите от ИТ е най-вероятно една от най-важните стъпки за защита срещу киберпрестъпниците, особено когато се обмисля как заплахите стават все по-сложни и вредни.

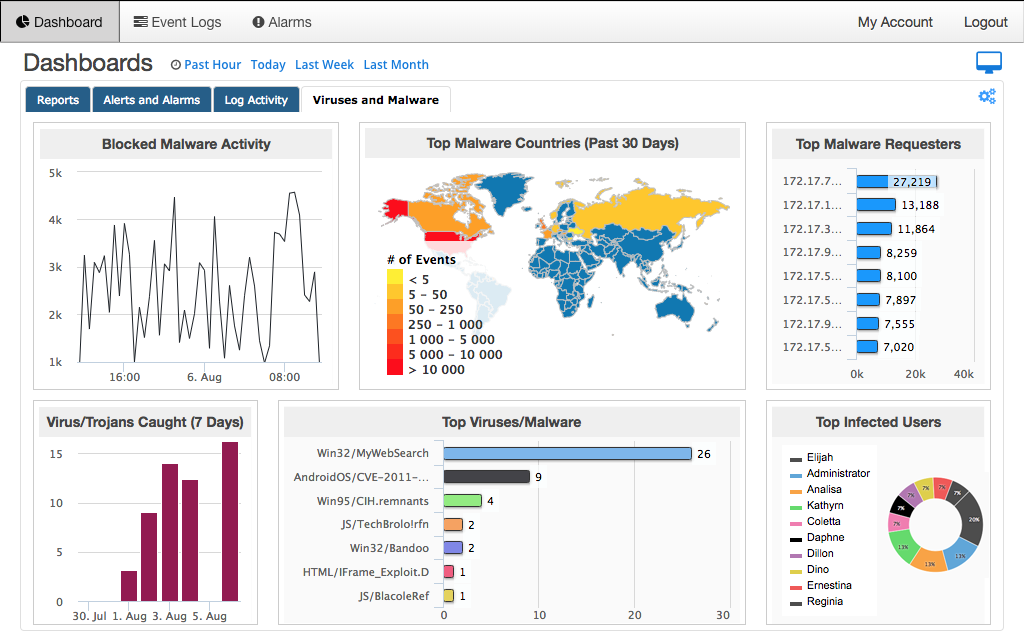

Най-добрите ИТ системи за наблюдение на заплахите

Сега, когато всички сме на една и съща страница и това сме ниеда имате представа какво е мониторинг на ИТ заплахите, как работи и защо ни е нужен, нека разгледаме някои от най-добрите системи за наблюдение на ИТ заплахи, които могат да бъдат намерени. Нашият списък включва различни продукти, които са много различни. Но колкото и да са различни, всички имат една обща цел, откриват заплахи и ви предупреждават за съществуването им. Това всъщност бяха нашите минимални критерии за включване в нашия списък.

1. SolarWinds Threat Monitor - IT Ops Edition (Налична демонстрация)

SolarWinds е общо име за много мрежи исистемни администратори. Той е известен с това, че прави един от най-добрите SNMP инструменти за наблюдение, както и един от най-добрите NetFlow колектор и анализатор. Всъщност SolarWinds прави над тридесет различни продукта, обхващащи няколко области на мрежова и системна администрация. И не спира дотук. Той е добре известен и с многото си безплатни инструменти, насочени към специфичните нужди на мрежовите администратори, като калкулатор на подмрежата или TFTP сървър.

Когато става въпрос за мониторинг на ИТ заплахите, компанията предлага SolarWinds Threat Monitor - IT Ops Edition, The „ИТ Ops Edition”Част от името на продукта е да го разграничим от изданието на управлявания доставчик на услуги на инструмента, малко по-различен софтуер, специално насочен към управляваните доставчици на услуги (MSP).

Този инструмент е различен от повечето други SolarWindsинструменти, тъй като е облачна. Просто се абонирате за услугата, конфигурирате я и тя започва да наблюдава вашата среда за няколко различни видове заплахи. Всъщност SolarWinds Threat Monitor - IT Ops Edition комбинира няколко инструмента. Той има централизация и корелация на журнала, информация за сигурността и управление на събития (SIEM) и както мрежово, така и детекторно проникване на проникване (IDS). Това го прави много задълбочен пакет за наблюдение на заплахите.

Най- SolarWinds Threat Monitor - IT Ops Edition винаги е актуален. Той непрекъснато получава актуализирана информация за заплахи от множество източници, включително IP бази данни и репутация на домейни, което му позволява да наблюдава както известни, така и неизвестни заплахи. Инструментът разполага с автоматизирани интелигентни реакции за бързо преодоляване на инциденти със сигурността. Благодарение на тази функция, постоянната нужда от ръчна оценка на заплахата и взаимодействие е силно намалена.

Продуктът разполага и с много мощно предупреждениесистема. Това е като много условни, кръстосано свързани кореспонденции, които работят в тандем с механизма за активно реагиране на инструмента, за да подпомогнат идентифицирането и обобщаването на важни събития. Системата за отчитане също е един от силните костюми на продукта и може да се използва за демонстриране на съответствие на одита, като се използват съществуващи предварително изградени шаблони за отчет. Освен това можете да създадете персонализирани отчети, които да отговарят на вашите бизнес нужди.

Цени за SolarWinds Threat Monitor - IT Ops Edition започва от $ 4 500 за до 25 възли с 10 днина индекс. Можете да се свържете със SolarWinds за подробна оферта, адаптирана към вашите специфични нужди. И ако предпочитате да видите продукта в действие, можете да поискате безплатно демо от SolarWinds.

2. Идентифициране на ТС на ThreatConnect

Следващ в нашия списък е продукт, наречен от TreathConnect, наречен Идентифициране на TC, Това е първият компонент наСерията инструменти на ThreatConnect. Както подсказва името, този компонент е свързан с откриване на идентифициране на различни ИТ заплахи, което е точно това, което представляват системите за наблюдение на ИТ заплахи.

Идентифициране на TC предлага разузнавателна информация за заплаха, съставена от повечеповече от 100 емисии с отворен код, пренасочена информация от десетки общности и собствен изследователски екип ThreatConnect. Освен това. Тя ви дава възможност да добавите интелигентност от всеки от партньорите на TC Exchange. Тази мулти-снабдена интелигентност използва пълната сила на модела данни ThreatConnect. В допълнение, инструментът разполага с автоматизирани обогатявания за стабилно и пълно изживяване. Интелигентността на платформата ThreatConnect вижда какво се крие зад дейността и показва как тя е обвързана с други събития. Това ви дава пълната картина, което ви позволява да вземете най-доброто решение как да реагирате.

ThreatConnect предлага серия от прогресивно по-богати на функции инструменти. Най-основният инструмент е TC идентификация описани тук. Други инструменти включват TC Manage, TC Analysis и TC complete, като всеки добавя шест функции към предишния слой. Информацията за цените е достъпна само като се свържете с ThreatConnect.

3. Светлина за търсене на цифрови сенки

Digital Shadows е лидер Forrester New Wave в цифровата защита от риск. негов прожектор платформа следи, управлява и препращадигитален риск в широк спектър от източници на данни в откритата, дълбоката и тъмната мрежа. Той работи ефективно за защита на бизнеса и репутацията на вашата компания.

Цифрови сенки Светлина за търсене може да се използва за защита от седем рискакатегории. Първата защита е срещу кибер заплахи, които са планирани, целенасочени атаки срещу вашата организация. Инструментът също така предпазва от загуба на данни като изтичане на поверителни данни. Експозицията на марка, при която фишинг сайт се представя като ваш друг, е друг риск, от който инструментът ви защитава. Следващият риск, който този продукт предпазва, е това, което Digital Shadow нарича риск от трети страни, при който вашите служители и доставчици могат несъзнателно да ви изложат на риск. Светлина за търсене може също така да защити вашите VIP-персони от заплашване или заплаха онлайн, така както може да се използва за противодействие на физически заплахи и да ви предпази от злонамерени промени в инфраструктурата.

Инструментът използва широка гама от автоматизирани и човешки методи за анализ, за да стесни откритите аномалии и да филтрира реални заплахи, като по този начин избягва бързите позитиви, доколкото е възможно. Закупуване Светлина за търсене изисква първо да се регистрирате за безплатна демонстрация на продукта, след което може да бъде предоставена подробна информация за цените въз основа на вашите конкретни нужди.

4. Платформа за разузнавателна заплаха CyberInt Argos

Най- Аргос заплаха за разузнавателна платформа от CyberInt е софтуер като услуга (SaaS),облачна система, която предоставя на организациите сложно решение на нововъзникващата тенденция на кибер заплахите, с които обикновено се сблъскват организациите. Основните характеристики на платформата Argos са нейната целенасочена, високо автоматизирана технология за управление на откриване и реагиране.

Конкретно, решението предлага целенасочени иразумна интелигентност, получена чрез обединяване както на технологични, така и на човешки ресурси. Това позволява на Argos да генерира в реално време инциденти от целенасочени атаки, изтичане на данни и откраднати идентификационни данни, които биха могли да компрометират вашата организация. Той използва силна база данни от 10 000 участници и инструменти за заплаха, за да максимизира контекста. Той също така ще идентифицира участниците в заплаха в реално време и ще предостави контекстуални данни за тях.

Платформата има достъп до стотици различниизточници като емисии, IRC, Darkweb, блогове, социални медии, форуми и поставяне на сайтове за събиране на целеви данни и автоматизиране на доказан процес на разузнаване. Резултатите се анализират и дават приложими препоръки.

Информация за цените на Платформа за разузнаване на заплахите CyberInt Argos може да се получи, като се свържете с CyberInt. Доколкото разбрахме, изглежда, че компанията не предлага безплатна пробна версия.

5. IntSights

Нашият краен запис е продукт, наречен IntSights, пълнофункционална платформа за разузнаване на заплахите. Той осигурява широк спектър от защита от заплахи срещу рискове като измама и фишинг. Той също така включва защита на марката и наблюдение на тъмната мрежа.

IntSights твърди, че е единствена по рода си заплаха за предприятиеторазузнавателна и смекчаваща платформа, която движи проактивна отбрана чрез превръщане на персонализирана информация за заплахи в автоматизирани действия за сигурност. Конкретно, продуктът осигурява активно наблюдение и разузнаване на хиляди източници на заплахи по цялата повърхност, дълбока и тъмна мрежа, предлагайки видимост в реално време на заплахи, насочени към вашата мрежа, марка, активи и хора.

Изследването и анализът на заплахите е друг от най IntSightСилен костюм, използвайки многопластова база данниза проучвания на заплахите в дълбоката и тъмна мрежа за идентифициране на тенденциите, предоставяне на контекстуална информация и проучване на участниците в заплахата. Системата може да се интегрира с вашата съществуваща инфраструктура за сигурност, както и с регистратори, търсачки, магазини за приложения и водещи имейл системи, за да позволи автоматизирано намаляване на външните и вътрешните заплахи.

Подобно на много други продукти в нашия списък, информация за цените на IntSight е достъпен само като се свържете с продавача. И докато изглежда, че безплатна пробна версия не е налична, може да се организира безплатна демонстрация.

Коментари