Wireshark, която по-рано беше известна като ефирен, е около 20 години. Ако не е най-добрият, той със сигурност е най-популярният мрежов инструмент за смъркане. Винаги, когато възникне нужда от анализ на пакети, това често е инструментът на повечето администратори. Въпреки това, толкова добре, колкото Wireshark може да има, налице са много алтернативи. Някои от вас може би се чудят какво не е наред Wireshark това би оправдало замяната му. За да бъда напълно честен, няма абсолютно нищо лошо Wireshark и ако вече сте щастлив потребител, не виждампричина, поради която трябва да се променяте От друга страна, ако сте новак на сцената, може би е добре да разгледате какво е достъпно, преди да изберете решение. За да ви помогнем, съставихме този списък на някои от най-добрите Wireshark алтернативи.

Ще започнем проучването си, като разгледаме Wireshark, В крайна сметка, ако искаме да предложим алтернативи,може да се запознаем с продукта поне малко. След това ще обсъдим накратко какво представляват пакетиращите пакети - или мрежовите анализатори, както често се наричат -. Тъй като пакетиращите пакети могат да бъдат сравнително сложни, след това ще отделим известно време за обсъждане как да ги използваме. Това в никакъв случай не е пълен урок, но трябва да ви даде достатъчно обща информация, за да оцените по-добре предстоящите отзиви за продуктите. Говорейки за прегледите на продуктите, това е следващото. Ние идентифицирахме няколко продукта от най-различни видове, които могат да бъдат добра алтернатива на Wireshark и ще представим най-добрите характеристики на всеки от тях.

За Wireshark

Преди Wireshark, пазарът имаше по същество един снайпер за пакети, който беше наречен удачно Sniffer, Това беше отличен продукт, който страдаше отедин основен недостатък, цената му. В края на 90-те продуктът струваше около $ 1500, което е повече от много, което може да си позволи. Това предизвика развитието на ефирен като безплатен и с отворен код снайперист на пакет от възпитаник на UMKC Джералд Гребен който все още е основният поддръжник на Wireshark двадесет години по-късно. Говорете за сериозна ангажираност.

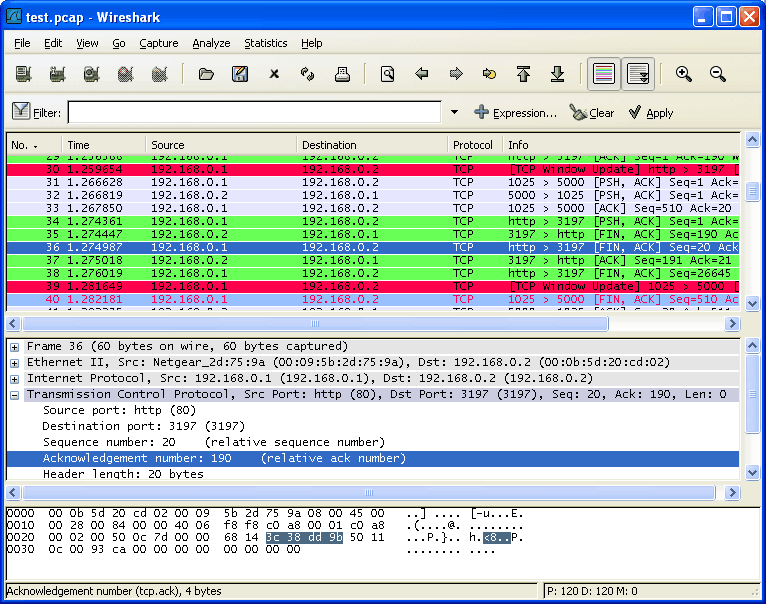

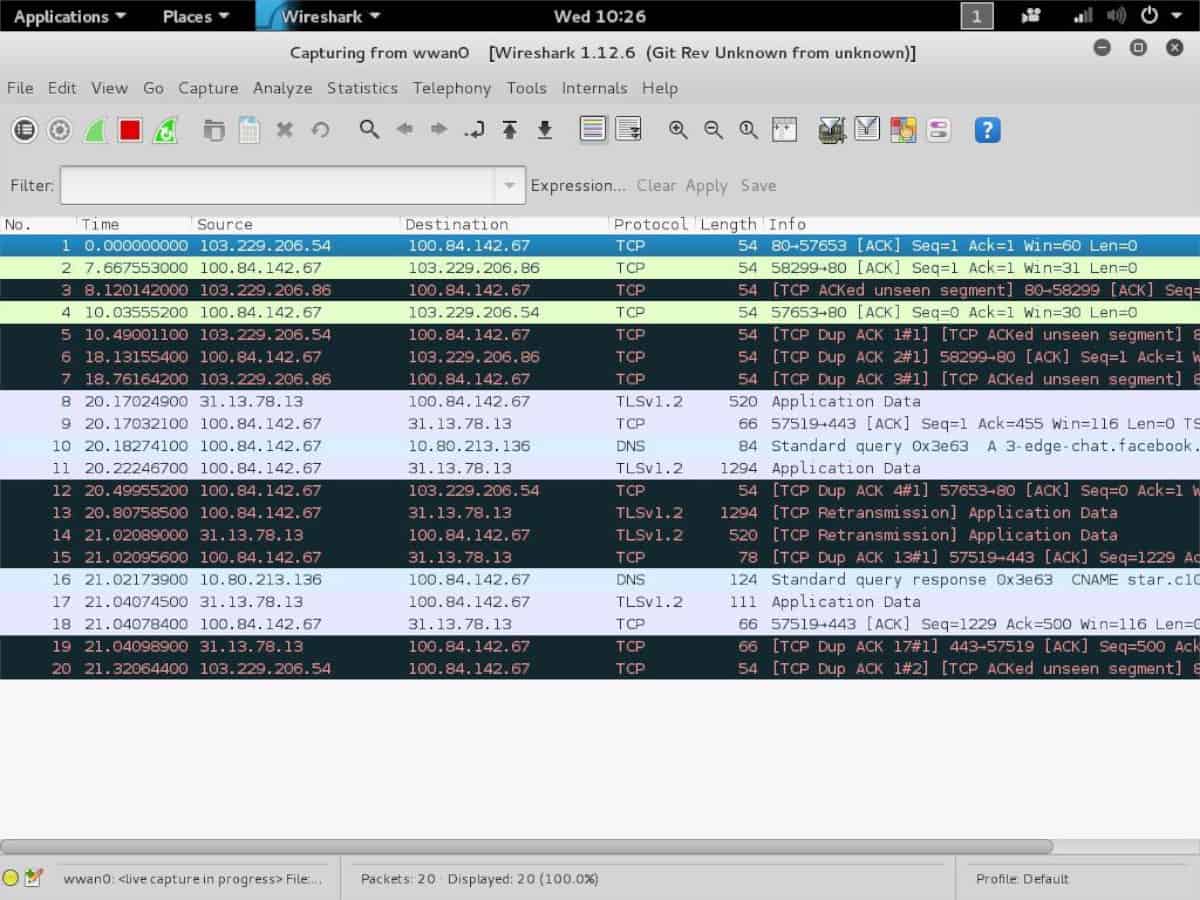

Днес Wireshark се превърна в ТЕХНИКАТА в пакети снайпери. Това е стандартът фактически и повечето други инструменти са склонни да го подражават. Wireshark по същество прави две неща. Първо, той улавя целия трафик, който вижда в интерфейса си. Но това не спира дотук, продуктът има и доста мощни възможности за анализ. Възможностите за анализ на инструмента са толкова добри, че не е рядкост потребителите да използват други инструменти за улавяне на пакети и да правят анализа, използвайки Wireshark, Това е толкова често срещан начин на използване Wireshark че при стартиране ще бъдете подканени да отворите съществуващ файл за заснемане или да започнете да улавяте трафик. Друга сила на Wireshark са всички филтри, които тя включва, които ви позволяват да направите нула точно в данните, които ви интересуват.

Всичко за инструментите за мрежов анализ

Въпреки че въпросът е отворен за дебат заизвестно време, в името на тази статия, ние ще приемем, че термините „пакетен снайпер“ и „мрежов анализатор“ са едно и също. Някои ще твърдят, че това са две различни концепции и, макар че може да са правилни, ще ги разгледаме заедно, макар и само с цел простота. В крайна сметка, въпреки че те могат да работят по различен начин - но наистина ли? - те служат с подобна цел.

Packet Sniffers по същество правят три неща. Първо, те улавят всички пакети данни, когато влизат или излизат от мрежов интерфейс. Второ, те по желание прилагат филтри, за да игнорират някои от пакетите и да записват други на диск. След това те извършват някаква форма на анализ на заснетите данни. Именно в тази последна функция са повечето разлики между продуктите.

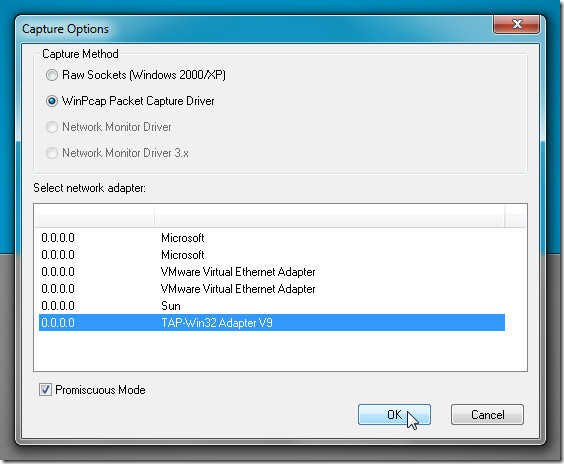

Повечето пакетиращи пакети разчитат на външен модулза действителното улавяне на пакетите с данни. Най-често срещаните са libpcap в Unix / Linux системи и Winpcap на Windows. Обикновено няма да се налага да инсталирате тези инструменти, тъй като те обикновено са инсталирани от инсталаторите на пакети за sniffer.

Друго важно нещо, което трябва да знаете, е това като доброи полезни, каквито са, Packet Sniffers няма да направят всичко вместо вас. Те са само инструменти. Можете да ги мислите за чук, който просто няма да забие пирон сам. Трябва да сте сигурни, че научите как най-добре да използвате всеки инструмент. Снайперът на пакети ще ви позволи да анализирате трафика, който той улавя, но зависи от вас да гарантирате, че той улавя правилните данни и да го използвате във ваша полза. Имаше написани цели книги за използване на инструменти за улавяне на пакети. Веднъж взех тридневен курс по темата.

Използване на Pani Sniffer

Както току-що казахме, пакетирането на пакети ще бъдеулавяне и анализ на трафика. Следователно, ако се опитвате да отстраните конкретен проблем - типична употреба за такъв инструмент, първото нещо, което трябва да направите, е да се уверите, че трафикът, който заснемате, е правилния трафик. Представете си случай, при който всеки един потребител на дадено приложение се оплаква, че е бавно. В такава ситуация най-добрият ви залог най-вероятно би бил да улавяте трафик в мрежовия интерфейс на сървъра за приложения, тъй като изглежда, че всеки потребител е засегнат. След това може да разберете, че заявките пристигат на сървъра нормално, но на сървъра е необходимо дълго време, за да изпрати отговори. Това би означавало забавяне на сървъра, а не проблем с мрежата.

От друга страна, ако видите сървъраотговаряйки на заявките своевременно, това може да означава, че проблемът е някъде в мрежата между клиента и сървъра. След това ще преместите пакета sniffer с един хоп по-близо до клиента и ще видите дали отговорите са забавени. Ако не, вие ще придвижите повече хоп по-близо до клиента и така нататък и така нататък. В крайна сметка ще стигнете до мястото, където има забавяне. И след като идентифицирате местоположението на проблема, вие сте една голяма стъпка по-близо до разрешаването му.

Нека да видим как можем да успеем да заснемем пакети приконкретна точка на мрежа. Един прост начин за постигане, който е да се възползвате от функция на повечето мрежови превключватели, наречени огледално огледало или репликация. Тази опция за конфигуриране ще възпроизведе целия трафик в и извън определен порт за превключване към друг порт на същия превключвател. Например, ако вашият сървър е свързан към порт 15 на превключвател и е наличен порт 23 от същия превключвател. Свързвате пакета си sniffer към порт 23 и конфигурирате превключвателя да репликира целия трафик към и от порт 15 до порт 23.

Най-добрите алтернативи на Wireshark

Сега, когато по-добре разберете какво Wireshark и други анализи на пакети и мрежови анализаториса, нека да видим какви алтернативни продукти има. Нашият списък включва комбинация от инструменти за команден ред и GUI, както и инструменти, работещи на различни операционни системи.

1. Инструмент за проверка и анализ на дълбоки пакети SolarWinds (БЕЗПЛАТЕН ПРОБЕН ПЕРИОД)

SolarWinds е добре известна със своите съвременни инструменти за управление на мрежата. Компанията съществува от около 20 години и ни донесе няколко страхотни инструмента. Нейният водещ продукт, наречен the SolarWinds Network Monitor Monitor се признава от повечето като един от най-добрите инструменти за мониторинг на пропускателната способност на мрежата. SolarWinds е известен и с това, че прави шепа отлични безплатни инструменти, всеки от които адресира конкретна нужда от мрежови администратори. Два примера за тези инструменти са SolarWinds TFTP сървър и на Разширен калкулатор на подмрежата.

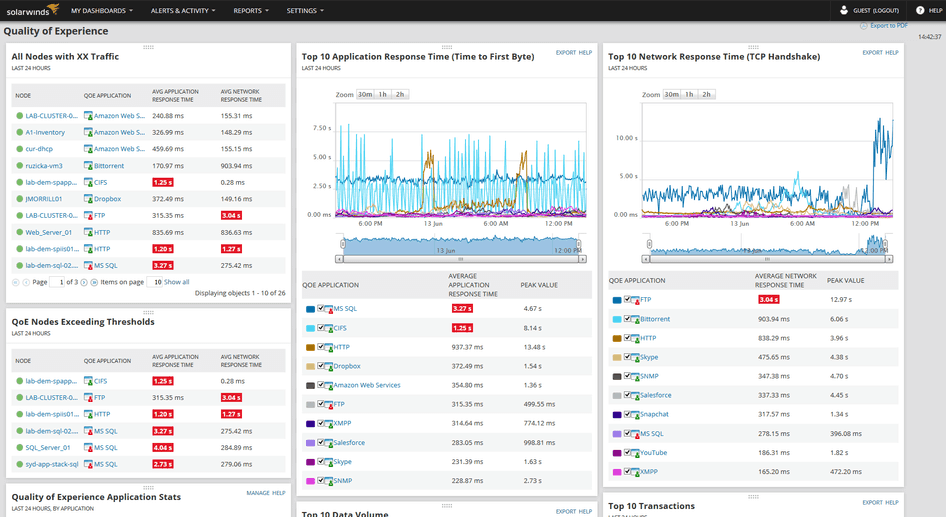

Като потенциална алтернатива на Wireshark- и може би като най-добрата алтернатива, тъй като това е толкова различен инструмент -SolarWinds предлага Инструмент за дълбока проверка и анализ на пакети, Той идва като компонент на SolarWinds Network Monitor Monitor, Работата му е доста по-различна от по-„традиционните“ пакетни снайпери, въпреки че служи за подобна цел.

- Безплатен пробен период: SolarWinds Network Monitor Monitor

- Официална връзка за изтегляне: https://www.solarwinds.com/network-performance-monitor/registration

Най- Инструмент за дълбока проверка и анализ на пакети не е нито пакетиращ пакет, нито мрежаанализатор, но той ще ви помогне да намерите и разрешите причината за закъсненията в мрежата, да идентифицирате засегнатите приложения и да определите дали бавността е причинена от мрежата или приложението. Тъй като той служи с подобна цел като Wireshark, смятахме, че заслужава да бъде в този списък. Инструментът ще използва техники за дълбока проверка на пакети, за да изчисли времето за реакция за над двестастотин приложения. Той също така ще класифицира мрежовия трафик по категории (например бизнес спрямо социални) и ниво на риск. Това може да помогне за идентифициране на нетърговски трафик, който може да се възползва от филтриране или по някакъв начин контролиран или елиминиран.

Най- Инструмент за дълбока проверка и анализ на пакети е неразделен компонент на Мрежов монитор за изпълнение или NPM както често се нарича, което само по себе си е анвпечатляващ софтуер с толкова много компоненти, че цяла статия може да бъде написана за него. Това е цялостно решение за мониторинг на мрежата, което комбинира някои от най-добрите технологии като SNMP и задълбочена проверка на пакети, за да предостави колкото се може повече информация за състоянието на вашата мрежа.

Цени за SolarWinds Network Monitor Monitor която включва Инструмент за дълбока проверка и анализ на пакети започнете от $ 2 955 за до 100 наблюдавани елементаи се увеличава според броя на наблюдаваните елементи. Инструментът разполага с 30-дневна безплатна пробна версия, така че можете да сте сигурни, че наистина отговаря на вашите нужди, преди да се ангажирате да го закупите.

2. Tcpdump

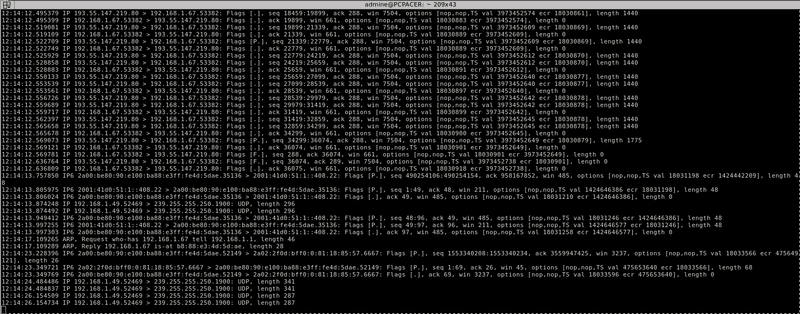

Tcpdump вероятно е ОРИГИНАЛният снайпер на пакети. Създаден е през 1987 г. Това е преди повече от десет години Wireshark и дори преди Sniffer. От първоначалното си освобождаване инструментът се поддържа и подобрява, но по същество остава непроменен. Начинът на използване на инструмента не се е променил много през неговата еволюция. Той е достъпен за инсталиране на почти всяка операционна система, подобна на Unix и се превърна в стандарт de-facto за бърз инструмент за улавяне на пакети. Подобно на повечето подобни продукти на * nix платформи, Tcpdump използва библиотеката libpcap за действителното заснемане на пакети.

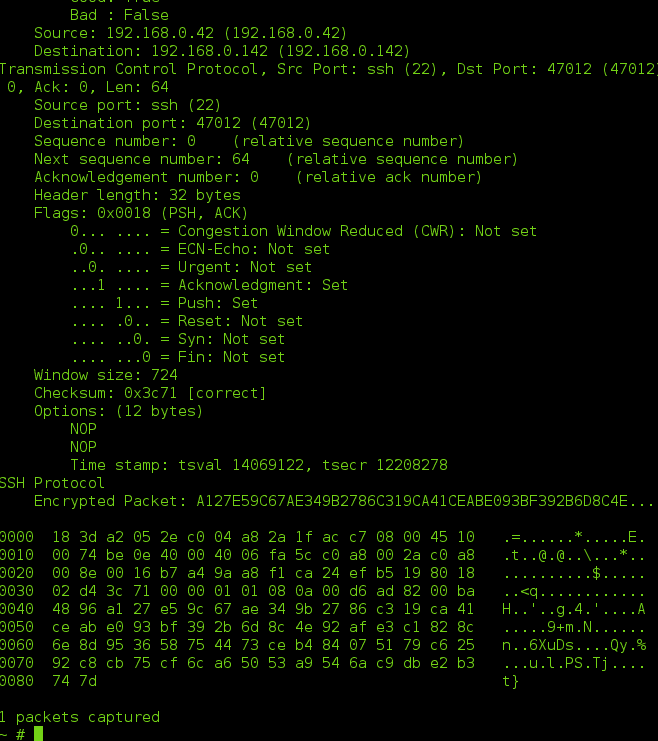

Работата по подразбиране на Tcpdump е сравнително проста. Той улавя целия трафик на посочения интерфейс и го „изхвърля“ - оттук и името му - на екрана. Като стандартен * nix инструмент, можете да изпратите изхода към файл за заснемане, който да бъде анализиран по-късно, като използвате инструмента за анализ по ваш избор. Всъщност не е рядкост потребителите да улавят трафик с tcpdump за последващ анализ в Wireshark. Един от ключовете за TcpdumpСилата и полезността е възможността даприложете филтри и / или да изведете изхода си към grep - друга често срещана * nix програма за команден ред - за по-нататъшно филтриране. Някой овладяващ tcpdump, grep и командната обвивка може да го накара да улавя точно правилния трафик за всяка задача за отстраняване на грешки.

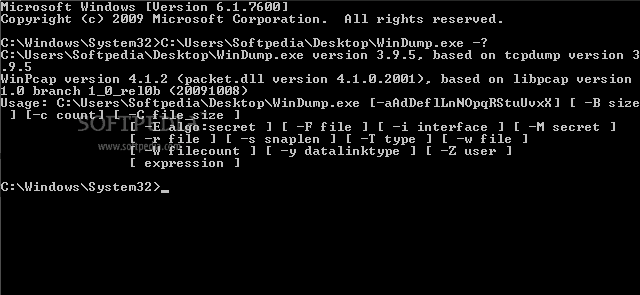

3. WinDump

Накратко, WinDump е порт на tcpdump към платформата на Windows. Като такова тя се държи по почти същия начин. Това означава, че той носи голяма част от tcpdump функционалността на компютри, базирани на Windows. Windump може да е приложение за Windows, но не очаквайте фантазия GUI. Наистина е tcpdump в Windows и като такъв е полезен само за командния ред.

Използвайки WinDump по същество е същото като използването на своя * nix колега. Опциите на командния ред са почти еднакви и резултатите също са почти идентични. Точно като tcpdump, изходът от WinDump също може да бъде записано във файл за по-късен анализ с инструмент на трета страна. Обаче греп обикновено не е наличен на компютъра с Windows, като по този начин ограничава възможностите за филтриране на инструмента.

Друга важна разлика между tcpdump и WinDump е това, което е лесно достъпно от хранилището на пакетите на операционната система. Ще трябва да изтеглите софтуера от WinDump уебсайт. Доставя се като изпълним файл и не изисква инсталация. Това е преносим инструмент, който може да се стартира от USB ключ. Въпреки това, точно както tcpdump използва библиотеката libpcap, WinDump използва Winpcap, който трябва да бъде изтеглен и инсталиран отделно.

4. Tshark

Можете да се сетите Tshark като кръстоска между tcpdump и Wireshark но в действителност това е, повече или по-малко, версията на командния ред на Wireshark, Той е от същия разработчик като Wireshark. Tshark има прилика с tcpdump, тъй като е инструмент само за команден ред. Но също е като Wireshark в това, че няма да улавя трафик. Той също има същите мощни възможности за анализ като Wireshark и използва същия тип филтриране. Следователно, той може бързо да изолира точния трафик, който трябва да анализирате.

Tshark повдига обаче един въпрос. Защо някой би искал версия на командния ред на Wireshark? Защо не просто да използвате Wireshark? Повечето администратори - всъщност повечето хора - бихасъгласете се, че най-общо казано, инструментите с графични потребителски интерфейси често са по-лесни за използване и за учене и са по-интуитивни и удобни за потребителя. В крайна сметка, не е ли защо графичните операционни системи станаха толкова популярни? Основната причина някой да избере Tshark над Wireshark е, когато те просто искат да направят бързо заснеманедиректно на сървър за целите на отстраняване на проблеми. И ако подозирате проблем с производителността на сървъра, може да искате да използвате инструмент, който не е GUI, тъй като може да бъде по-малко данъчно облагане на ресурси.

5. Мрежов миньор

Мрежов миньор е по-скоро криминалистичен инструмент, отколкото пакетиране на пакетили мрежов анализатор. Този инструмент ще следва TCP поток и може да реконструира цял разговор. Това е наистина мощен инструмент за задълбочен анализ на трафика, макар и този, който може да бъде трудно овладян. Инструментът може да работи в офлайн режим, където човек би импортирал файл за заснемане - може би е създаден с помощта на някой от другите прегледани инструменти - и нека Мрежов миньор работи своята магия. Като се има предвид, че софтуерът работи само на Windows, възможността за работа от файлове за заснемане със сигурност е плюс. Можете например да използвате tcpdump на Linux, за да уловите някакъв трафик и Network Miner в Windows, за да го анализирате.

Мрежов миньор се предлага в безплатна версия, но за повечеразширени функции като геолокация и скриптове на базата на IP адрес, ще трябва да закупите професионален лиценз, който ще ви струва 900 долара. Друга разширена функция на професионалната версия е възможността за декодиране и възпроизвеждане на VoIP разговори.

6. цигулар

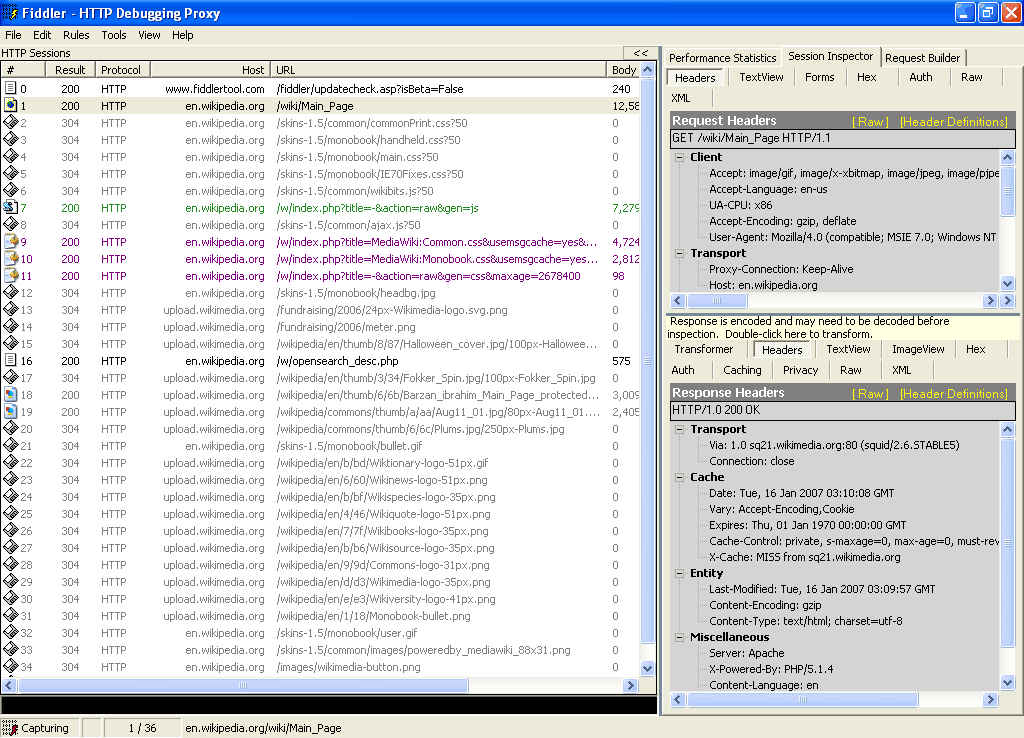

Някои от нашите читатели - по-специално по-знаещите - ще се изкушат да аргументират това цигулар, последният ни запис, не е нито пакетиращ пакет, нитомрежов анализатор. За да бъда честен, те може да са правилни, но все пак смятаме, че трябва да включим този инструмент в нашия списък, тъй като може да бъде много полезен в няколко различни ситуации.

На първо място, нека да настроим нещата направо, цигулар всъщност ще улавя трафика. Въпреки това, той няма да вземе само никакъв трафик. Той ще работи само с HTTP трафик. Въпреки това ограничение, когато считате, че толкова много приложения днес са базирани в мрежата или използват HTTP протокола на заден план, лесно е да видите колко ценен е този инструмент. И тъй като инструментът ще събира не само трафик на браузъра, но и почти всеки HTTP, той може да бъде много полезен при отстраняване на проблеми при различните видове приложения.

Основното предимство на инструмент като цигулар над „истински“ пакет снайпер като Wireshark, ече той е построен, за да „разбира“ HTTP трафика. Например ще открие бисквитки и сертификати. Той също така ще намери действителни данни, идващи от HTTP базирани приложения. цигулар е безплатна и е достъпна само за Windows. Въпреки това, бета версиите за OS X и Linux (с помощта на рамката Mono) могат да бъдат изтеглени.

Коментари