SSH je skvělá technologie; můžete jej použít ke skrytíS tímto provozem VPN, zabezpečené připojení k webům a další. Jediným problémem je pokaždé, když se pokusíte přihlásit do vzdáleného počítače, musíte zadat své heslo a to může být únavné. Pokud jste vývojář, který se chce pomocí SSH skriptu najednou spojit s mnoha stroji přes SSH, nebo jen s někým, kdo používá Secure Shell a je nemocný při zadávání hesel, existuje řešení: SSH bez hesla. Tento proces zahrnuje vytvoření bezpečného klíče SSH na hostitelském počítači a jeho sdílení jako způsob přístupu k počítači. To umožní každému, kdo má klíč, přihlásit se, i když neznají heslo. Zde je návod, jak to udělat.

Co jsou SSH klíče?

Klíč SSH je jedinečný identifikační soubor, kterýse používá s Secure Shell. Účelem těchto klíčů je poskytnout uživateli jedinečnou identitu a při přihlášení je označit jako „důvěryhodné“. Samotné klíče jsou více než soubory, které prokazují identitu někoho. Ve skutečnosti SSH umožňuje uživatelům přihlásit se pomocí klíče namísto hesla. To znamená, že místo toho, abyste byli nuceni zadat heslo pokaždé, když se přihlásíte přes SSH, použijete klávesu SSH.

Klíč SSH je umístěn někde bezpečně na vaší instalaci Linuxu a odtud se můžete ke vzdálenému počítači přihlásit, jak chcete, bez hesla.

Generování zabezpečených klíčů SSH

Nejprve to vyžaduje vygenerování bezpečného klíče SSHSSH je v provozu. Rozumíte, že to nutně neznamená, že musíte mít server SSH. Pouze to, že na vašem počítači se systémem Linux běží základní nástroje a technologie SSH. Nejste si jisti, jak nastavit SSH? Postupujte podle našeho průvodce zde.

Na systému hostujícím SSH server vždy vygenerujte klíče SSH. Nepokoušejte se je generovat na serveru, který není hostitelem relace SSH, a zkopírujte ji do hostitelského počítače SSH. To nebude fungovat.

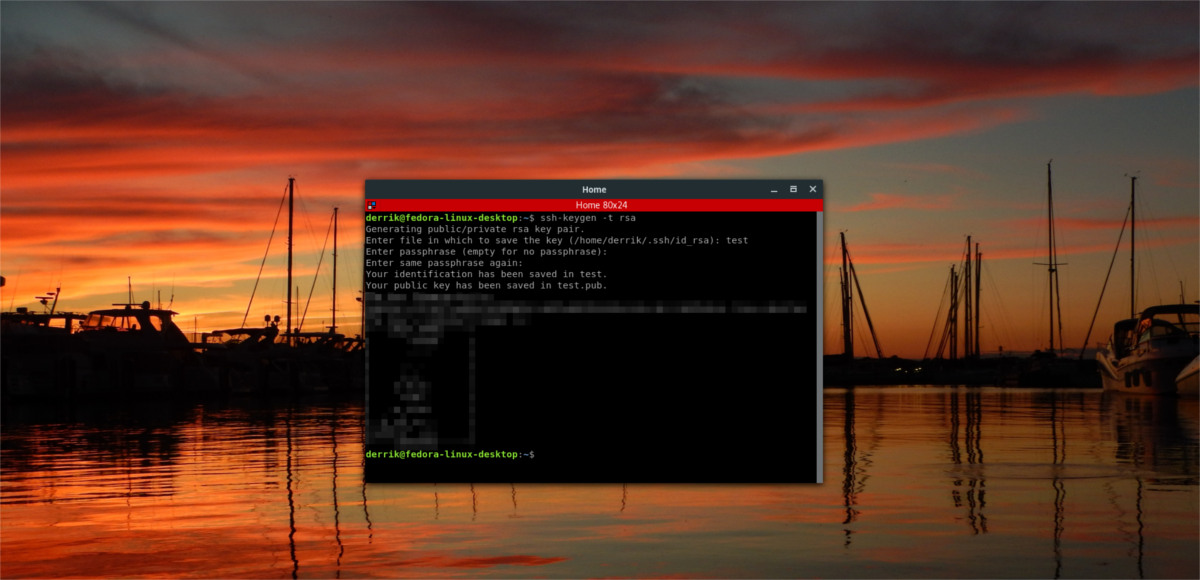

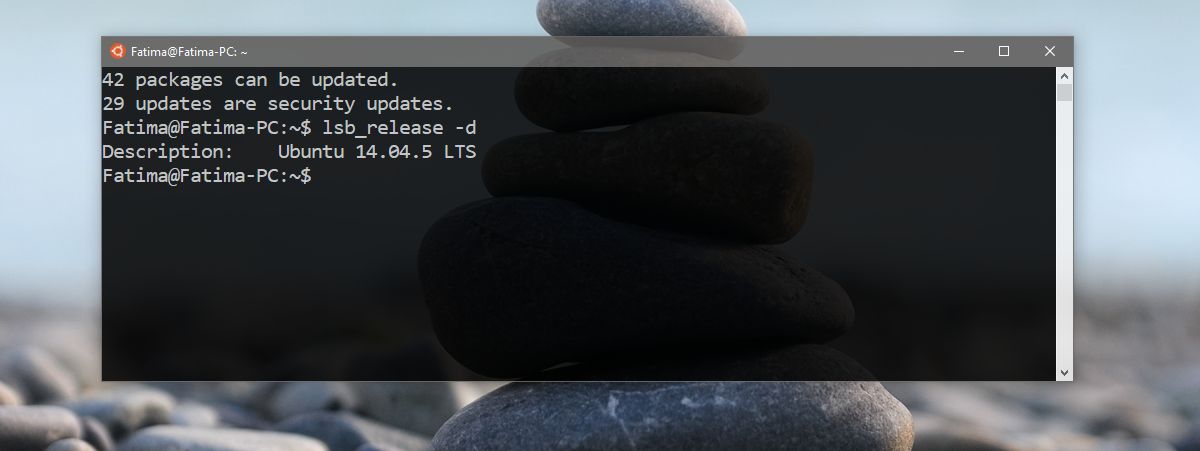

Chcete-li zahájit proces generování klíčů, otevřete terminál. V okně terminálu spusťte:

ssh-keygen -t rsa

Běh ssh-keygen vytiskne „Generování veřejného / soukromého klíče rsapár". To znamená, že vám systém generuje veřejný i soukromý klíč, který chcete použít. Veřejné klíče jsou ty, které může kdokoli použít, a vy byste měli být v pořádku. Soukromý klíč je naopak něco, s čím byste nikdy neměli s nikým sdílet. Proto název „soukromý“.

Klávesy se uloží na /home / username / .ssh / id_rsa.

Poznámka: NEODSTRAŇUJTE the ~ / .ssh složku, protože obsahuje vaše klíče. Pokud s touto složkou jakýmkoli způsobem manipulujete a potom se pokusíte vzdáleně přihlásit do tohoto počítače, výzva SSH selže. Také vytiskne varování a uzamkne vás.

Klávesy SSH na vzdáleném počítači

Nyní jsou klíče SSH (veřejné i soukromé)ty jsou vytvořeny a připraveny k použití, musíte je zkopírovat do systému, ze kterého se chcete přihlásit. Je důležité, abyste tento proces zopakovali na všech počítačích, které se chystáte přihlásit přes SSH. V opačném případě se budou muset uživatelé, kteří klíč nemají, přihlásit pomocí metody hesla.

Chcete-li přidat klíče do vzdáleného systému, postupujte podle tohoto příkladu. Ujistěte se, že to děláte z hostitelského počítače přes SSH.

ssh username@remote-host-name mkdir -p .ssh

Spuštění tohoto příkazu ssh vytvoří skryté ~ / .ssh složku v domovském adresáři vzdáleného stroje (s uživatelem, který byl použit k přihlášení). Tato složka je důležitá, protože zde zkopírujeme nově vygenerované soubory klíčů SSH.

Chcete-li zkopírovat soubory klíčů SSH, spusťte ještě další příkaz z hostitelského počítače SSH do vzdáleného počítače, který potřebuje klíče:

cat .ssh/id_rsa.pub | ssh username@remote-host-name "cat >> .ssh/authorized_keys"

V závislosti na rychlosti sítě bude kopírování trvat několik sekund. Po dokončení bude mít vzdálené PC vygenerované klíče a bude se moci přihlásit k hostitelskému počítači SSH bez hesla.

Zálohování klíčů SSH

Klíče SSH jsou užitečné věci a každá z nich jeunikátní. Je to proto, že je zálohování je nejlepší postup. Problém je, pokud jej uložíte jinde, může někdo najít váš klíč SSH, ponechat jej a použít pro sebe. Otázka tedy zní, jaký je dobrý způsob bezpečného zálohování klíče SSH? Šifrování.

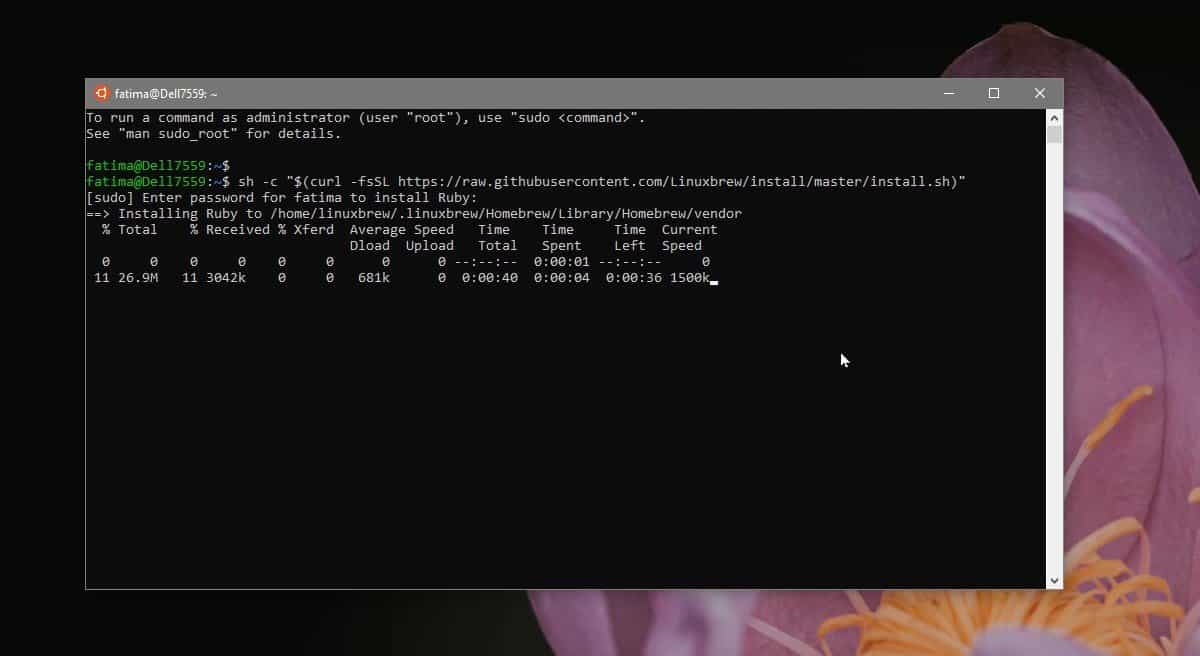

Nejrychlejší, nejúčinnější (a nejjednodušší způsob)šifrování je použití GnuPG. Samotný nástroj je zabudován do většiny šifrovacích nástrojů, které již jsou v systému Linux, a je při přechodu na šifrovací soubory rozhodující. Chcete-li nainstalovat GnuPG, otevřete terminál a ve správci balíků vyhledejte výraz „gpg“. Program by měl být snadno k nalezení, dokonce i na velmi nejasných distribucích Linuxu.

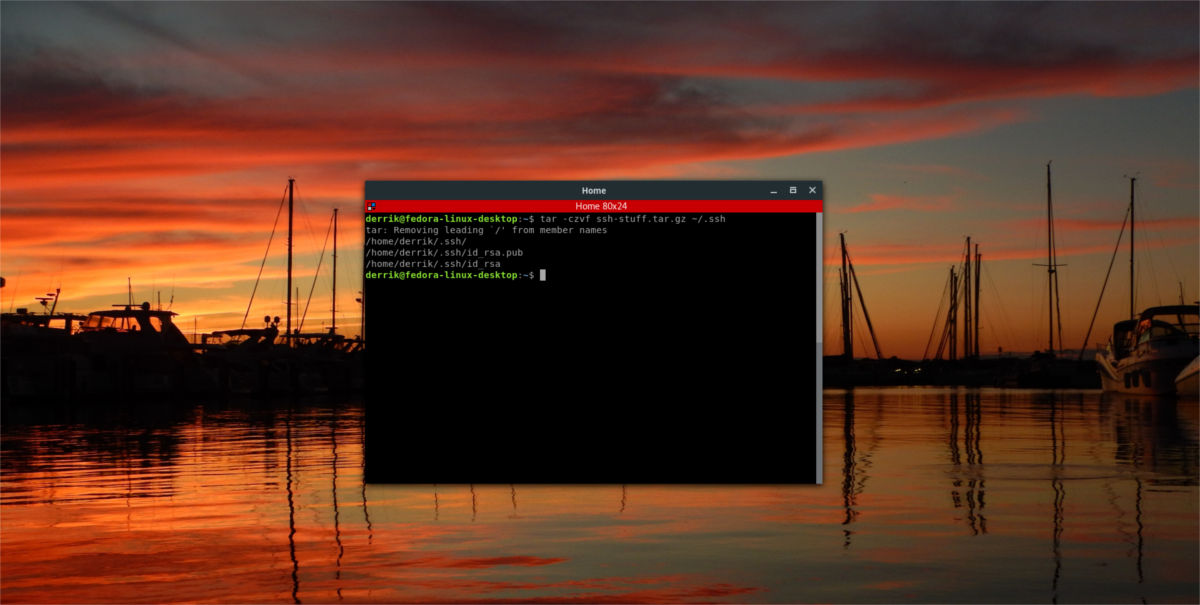

Jakmile je GPG v provozu, spusťte proces šifrování komprimací ~ / .ssh adresář do archivního souboru dehtu. Pokud tak učiníte, není nutné jednotlivě šifrovat každý jednotlivý soubor v systému ~ / .ssh složku.

tar -czvf ssh-stuff.tar.gz /home/username/.ssh

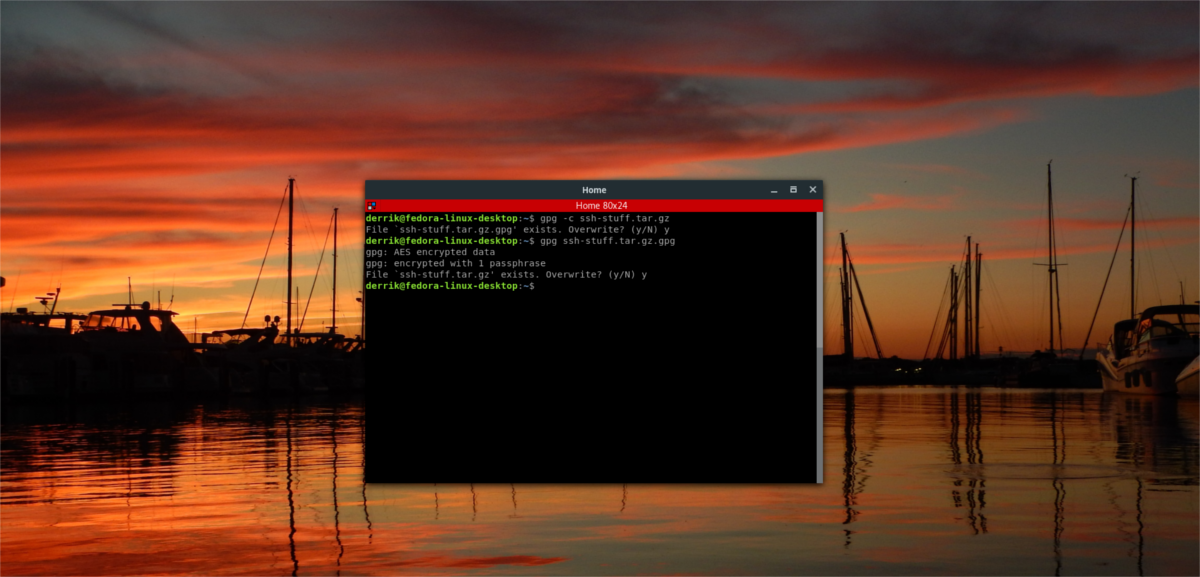

Po dokončení komprese spusťte proces šifrování.

Poznámka: Před šifrováním spusťte gpg v terminálu vygenerovat nový přívěšek na klíče.

gpg -c ssh-stuff.tar.gz

Po dokončení šifrovacího procesu vydá GnuPG soubor se štítkem „ssh-stuff.tar.gz.gpg“. Neváhejte a smažte původní odemčenou verzi souboru. Chcete-li dešifrovat záložní archiv, postupujte takto:

gpg ssh-stuff.tar.gz.gpg</p>

Komentáře