Nikdo nechce, aby se síť, kterou zvládají, stalacíl uživatelů se zlými úmysly, kteří se snaží ukrást firemní data nebo způsobit poškození organizace. Abyste tomu zabránili, musíte najít způsoby, jak zajistit, aby bylo co nejméně způsobů, jak je zadat. A to je částečně dosaženo tím, že se ujistíte, že každá zranitelnost vaší sítě je známa, vyřešena a opravena. A pro ty zranitelnosti, které nelze opravit, je na místě něco, co je zmírní. První krok je zřejmý; je to prohledávání těchto chyb ve vaší síti. Toto je úloha specifického typu softwaru zvaného skenovací nástroje zranitelnosti. Dnes kontrolujeme 6 nejlepších nástrojů a softwaru pro skenování zranitelností.

Začněme mluvením o sítizranitelnost - nebo bychom měli říct zranitelnosti - a pokusit se vysvětlit, co jsou. Budeme dále diskutovat o nástrojích pro skenování zranitelností. Popíšeme, kdo je potřebuje a proč. A protože skener zranitelnosti je pouze jednou součástí procesu správy zranitelnosti - byť důležitým - o tomto budeme hovořit dále. Poté uvidíme, jak skenery zranitelnosti obvykle fungují. Všechny jsou poněkud odlišné, ale v jejich jádru je často více podobností než rozdílů. A než zkontrolujeme nejlepší nástroje a software pro skenování zranitelností, probereme jejich hlavní funkce.

Úvod do zranitelnosti

Počítačové systémy a sítě dosáhly avyšší složitost než kdy jindy. Dnešní průměrný server by obvykle mohl provozovat stovky procesů. Každý z těchto procesů je počítačový program, některé z nich jsou velké programy, které jsou vyrobeny z tisíců řádků zdrojového kódu. A v rámci tohoto kódu by mohlo být - pravděpodobně - jsou nejrůznější neočekávané věci. Vývojář může v jednom okamžiku přidat nějakou funkci backdoor, která usnadní ladění. A později by se tato funkce mohla omylem dostat do konečného vydání. Mohou se vyskytnout také chyby při ověřování vstupu, které za určitých okolností způsobí neočekávané - a nežádoucí - výsledky.

Kterýkoli z nich lze použít k pokusu o získání přístupusystémy a data. Existuje tam velká komunita lidí, kteří nemají nic lepšího, než najít tyto díry a využít je k útoku na vaše systémy. Tyto chyby nazýváme chyby. Pokud nebudou uživatelé ponecháni bez dozoru, mohou uživatelé se zlými úmysly využít škodlivé uživatele k získání přístupu k vašim systémům a datům - nebo možná ještě horšímu, k datům vašeho klienta - nebo k jiným způsobením některých škod, jako je znemožnění systémů.

Zranitelnosti mohou být všude. Často se vyskytují v softwaru běžícím na vašich serverech nebo jejich operačních systémech, ale existují také v síťových zařízeních, jako jsou přepínače, směrovače a dokonce i bezpečnostní zařízení, jako jsou brány firewall. Člověk je skutečně musí hledat všude.

Nástroje pro skenování - co jsou a jak fungují

Nástroje skenování zranitelnosti - nebo hodnocení - majíjedna primární funkce: identifikace zranitelností ve vašich systémech, zařízeních, vybavení a softwaru. Nazývají se skenery, protože obvykle prohledají vaše zařízení, aby vyhledaly známé chyby zabezpečení.

Jak však najdou nástroje pro skenování zranitelnostizranitelnosti, které obvykle nejsou na dohled? Pokud by to bylo zřejmé, vývojáři by je oslovili před uvolněním softwaru. Stejně jako software na ochranu před viry, který používá databáze definic virů k rozpoznání podpisů počítačových virů, většina skenerů zranitelnosti spoléhá na konkrétní zranitelnosti na databáze zranitelnosti a skenovací systémy. Tyto databáze zranitelností lze získat ze známých nezávislých laboratoří pro testování zabezpečení, které se věnují hledání zranitelností v softwaru a hardwaru, nebo to mohou být proprietární databáze od dodavatele nástroje. Jak jste očekávali, úroveň zjišťování je pouze tak dobrá jako databáze zranitelností, kterou váš nástroj používá.

Nástroje pro skenování - Kdo je potřebuje?

Jednoslovná odpověď na tuto otázku je pěknázřejmé: Kdokoli! Nikdo v jeho pravé mysli by dnes myslel na spuštění počítače bez antivirové ochrany. Podobně by žádný správce sítě neměl být bez alespoň nějaké formy detekce zranitelnosti. Útoky by mohly přicházet odkudkoli a zasáhnout vás tam, kde je nejméně očekáváte. Musíte si být vědomi svého rizika expozice.

To je možná něco, co by mohlo býtteoreticky ručně. Prakticky je to však téměř nemožná práce. Pouhé nalezení informací o zranitelnostech, natož prohledávání jejich systémů na přítomnost, by mohlo vyžadovat obrovské množství zdrojů. Některé organizace se věnují hledání zranitelných míst a často zaměstnávají stovky, ne-li tisíce lidí.

Každý, kdo spravuje několik počítačových systémů neboZařízení by byla velmi přínosná z používání nástroje pro skenování zranitelností. Dodržování regulačních standardů, jako je SOX nebo PCI-DSS, vás navíc často pověří. A i když to nevyžadují, dodržování předpisů bude často snazší prokázat, pokud můžete prokázat, že prohledáváte zranitelnost své sítě.

Správa zranitelnosti v kostce

Zjistit zranitelnosti pomocí nějakého druhusoftwarový nástroj je nezbytný. Je to první krok v ochraně před útoky. Je však zbytečné, pokud není součástí úplného procesu správy zranitelnosti. Systémy detekce narušení nejsou systémy prevence narušení a podobně nástroje pro skenování zranitelnosti v síti - nebo alespoň většina z nich - detekují pouze zranitelnosti a upozorní vás na jejich přítomnost.

Je tedy jen na vás, administrátorovizaveden nějaký postup k řešení zjištěných zranitelných míst. První věcí, kterou musíte udělat při jejich detekci, je posouzení zranitelnosti. Chcete se ujistit, že zjištěné chyby zabezpečení jsou skutečné. Nástroje skenování zranitelnosti mají sklon upřednostňovat chyby na straně opatrnosti a mnoho z nich hlásí určitý počet falešných pozitiv. A pokud se skutečnými zranitelnostmi, nemusí to být skutečný problém. Například nepoužitý otevřený port IP na serveru nemusí být problémem, pokud je umístěn přímo za bránou firewall, která blokuje tento port.

Jakmile budou zranitelnosti vyhodnoceny, je časrozhodněte se, jak je řešit a opravit. Pokud by byly nalezeny v softwaru, který vaše organizace sotva používá - nebo vůbec nepoužívá - nejlepším postupem by mohlo být odstranění zranitelného softwaru a jeho nahrazení jiným, který nabízí podobné funkce. V jiných případech je oprava zranitelností stejně snadná jako použití nějaké opravy od vydavatele softwaru nebo upgrade na nejnovější verzi. Mnoho nástrojů pro skenování zranitelností identifikuje dostupné opravy chyb, které najdou. Další zranitelnosti lze opravit jednoduše úpravou některého nastavení konfigurace. To platí zejména o síťových zařízeních, ale také u softwaru běžícího na počítačích.

Hlavní vlastnosti nástrojů pro skenování zranitelností

Kdy je třeba zvážit mnoho věcívýběr skenovacího nástroje zranitelnosti. Jedním z nejdůležitějších aspektů těchto nástrojů je řada zařízení, která mohou skenovat. Chcete nástroj, který bude schopen skenovat veškerá zařízení, která vlastníte. Máte-li například mnoho serverů Linus, budete chtít vybrat nástroj, který je dokáže prohledat, nikoli ten, který zpracovává pouze zařízení Windows. Chcete také vybrat skener, který je ve vašem prostředí co nejpřesnější. Nechtěli byste se utopit zbytečnými oznámeními a falešnými pozitivy.

Dalším významným rozlišujícím faktorem jedatabáze zranitelnosti nástroje. Je udržován prodejcem nebo je nezávislou organizací? Jak pravidelně se aktualizuje? Je uložen lokálně nebo v cloudu? Musíte platit další poplatky za používání databáze zranitelností nebo za získání aktualizací? To jsou věci, které byste měli vědět, než si vyberete nástroj.

Některé skenery zranitelnosti budou používat vícerušivá metoda skenování, která by mohla potenciálně ovlivnit výkon systému. To nemusí být nutně špatná věc, protože nejvíce rušivé jsou často nejlepší skenery, ale pokud ovlivňují výkon systému, budete o tom vědět a naplánovat kontroly podle toho. Mimochodem, plánování je dalším důležitým aspektem nástrojů pro skenování zranitelnosti v síti. Některé nástroje dokonce nemají naplánované kontroly a je třeba je spustit ručně.

Existují nejméně dvě další důležité funkcenástrojů pro skenování zranitelností: upozornění a hlášení. Co se stane, když bude nalezena chyba zabezpečení? Je oznámení jasné a snadno pochopitelné? Jak se vykresluje? Je to vyskakovací okno na obrazovce, e-mail, textová zpráva? A co je ještě důležitější, poskytuje tento nástroj nějaký přehled o tom, jak opravit zranitelnosti, které identifikuje? Některé nástroje ano a jiné ne. Někteří dokonce mají automatickou nápravu určitých zranitelných míst. Další nástroje se integrují se softwarem pro správu oprav, protože oprava chyb je často nejlepším způsobem, jak opravit chyby.

Pokud jde o podávání zpráv, je to často záležitostosobní preference. Musíte však zajistit, aby informace, které očekáváte a které potřebujete najít ve zprávách, byly skutečně k dispozici. Některé nástroje mají pouze předdefinované zprávy, jiné vám umožní upravovat vestavěné zprávy. A ti nejlepší - alespoň z hlediska hlášení - vám umožní vytvářet vlastní zprávy od nuly.

Naše top 6 nástrojů pro skenování zranitelností

Nyní, když jsme se o tom něco dozvědělinástroje pro skenování zranitelností, podívejme se na některé z nejlepších nebo nejzajímavějších balíčků, které jsme našli. Pokusili jsme se zahrnout kombinaci placených a bezplatných nástrojů. K dispozici jsou také nástroje, které jsou k dispozici v bezplatné a placené verzi.

1. SolarWinds Network Configuration Manager (ZKUŠEBNÍ VERZE ZDARMA)

V případě, že ještě neznáte SolarWinds,společnost vyrábí některé z nejlepších nástrojů pro správu sítě již 20 let. Mezi nejlepší nástroje patří monitor výkonu sítě SolarWinds soustavně vysoké hodnocení chvály a nadšení jako jeden z nejlepších nástrojů pro monitorování šířky pásma SNMP. Společnost je také poněkud známá svými bezplatnými nástroji. Jedná se o menší nástroje určené k řešení konkrétního úkolu správy sítě. Mezi nejznámější z těchto bezplatných nástrojů patří kalkulačka podsítě a server TFTP.

Nástroj, který bychom zde chtěli představit, je nástroj s názvem SolarWinds Network Configuration Manager. To však není zranitelnostskenovací nástroj. Existují však dva konkrétní důvody, proč jsme se rozhodli tento nástroj zahrnout do našeho seznamu. Produkt má funkci hodnocení zranitelnosti a řeší konkrétní typ chyby zabezpečení, která je důležitá, ale ne mnoho dalších nástrojů se zabývá chybnou konfigurací síťového zařízení.

Správce síťových konfigurací SolarWindsprimárním nástrojem jako nástroj pro skenování zranitelností je ověřování konfigurací síťových zařízení na chyby a opomenutí. Nástroj může také pravidelně kontrolovat změny konfigurace zařízení. To je také užitečné, protože některé útoky jsou zahájeny úpravou konfigurace síťové konfigurace zařízení - která často není tak bezpečná jako servery - způsobem, který může usnadnit přístup k jiným systémům. Tento nástroj vám také může pomoci s dodržováním norem nebo předpisů s jeho automatizovanými nástroji pro konfiguraci sítě, které mohou zavádět standardizované konfigurace, detekovat změny mimo proces, konfigurovat audit a dokonce i opravit porušení.

Software se integruje s národnímiDatabáze zranitelností, díky které si zaslouží být na našem seznamu ještě více. Má přístup k nejaktuálnějším CVE k identifikaci zranitelných míst ve vašich zařízeních Cisco. Bude fungovat s jakýmkoli zařízením Cisco se systémem ASA, IOS nebo Nexus OS. Ve skutečnosti jsou do produktu zabudovány dva další užitečné nástroje, Network Insights pro ASA a Network Insights pro Nexus.

Ceny za konfiguraci sítě SolarWindsManažer začíná na 2 895 $ až pro 50 spravovaných uzlů a liší se podle počtu uzlů. Pokud byste chtěli tento nástroj vyzkoušet, můžete si ze SolarWinds stáhnout bezplatnou 30denní zkušební verzi.

- ZKUŠEBNÍ VERZE ZDARMA: SolarWinds Network Configuration Manager

- Oficiální stažení: https://www.solarwinds.com/network-configuration-manager

2. Microsoft Baseline Security Analyzer (MBSA)

Microsoft Baseline Security Analyzer, neboMBSA je o něco starší nástroj od společnosti Microsoft. Přestože je tento nástroj pro velké organizace méně než ideální, mohl by být vhodný pro menší podniky, které mají pouze několik serverů. Jedná se o nástroj společnosti Microsoft, takže raději neočekávejte skenování, ale produkty společnosti Microsoft nebo budete zklamáni. Prohledá však operační systém Windows a některé služby, jako jsou například Windows Firewall, SQL server, IIS a Microsoft Office.

Tento nástroj však neshledává konkrétnízranitelnosti jako ostatní skenery zranitelností. Co to dělá, je hledat chybějící záplaty, aktualizace Service Pack a aktualizace zabezpečení, stejně jako skenovací systémy pro administrativní problémy. Nástroj pro vytváření přehledů MBSA vám umožní získat seznam chybějících aktualizací a chybných konfigurací.

MBSA jako starý nástroj od společnosti Microsoft nenízcela kompatibilní se systémem Windows 10. Verze 2.3 bude fungovat s nejnovější verzí systému Windows, ale může vyžadovat určité vylepšení, aby se odstranily falešné pozitivy a opravily kontroly, které nelze dokončit. Tento nástroj například bude nepravdivě hlásit, že služba Windows Update není v systému Windows 10 povolena. Další nevýhodou tohoto produktu je, že nezjistí zranitelnosti jiných společností než Microsoft nebo komplexní zranitelnosti. Tento nástroj se snadno používá a dobře funguje. Mohlo by to být skvělým nástrojem pro menší organizaci s několika počítači se systémem Windows.

3. Otevřený systém hodnocení zranitelnosti (OpenVAS)

Náš další nástroj se nazývá Otevřená zranitelnostAssessment System, nebo OpenVAS. Je to rámec několika služeb a nástrojů. Všichni se spojí, aby se stal komplexním a výkonným nástrojem pro skenování zranitelností. Rámec za OpenVAS je součástí řešení správy zranitelností Greenbone Networks, z něhož byly prvky přispívány do komunity asi deset let. Systém je zcela zdarma a většina jeho součástí je otevřený zdroj, i když některé nikoli. Skener OpenVAS je dodáván s více než padesáti tiskovými testy zranitelnosti v síti, které jsou pravidelně aktualizovány.

OpenVAS má dvě primární komponenty. První komponentou je skener OpenVAS. Jak jeho název napovídá, je zodpovědný za skutečné skenování cílových počítačů. Druhou součástí je správce OpenVAS, který zpracovává vše ostatní, jako je kontrola skeneru, konsolidace výsledků a jejich ukládání do centrální databáze SQL. Systém obsahuje uživatelská rozhraní založená na prohlížeči i příkazovém řádku. Další součástí systému je databáze testů zranitelnosti sítě. Tato databáze může získat své aktualizace z bezplatného Greenborne Community Feed nebo z placeného Greenborne Security Feed.

4. Síťová síť Společenství

Síťová síť společenství je bezplatná verzesíťový skener sítnice od společnosti AboveTrust, který je jedním z nejznámějších skenerů zranitelnosti. Tento komplexní skener zranitelnosti je vybaven funkcemi. Tento nástroj může provést důkladné posouzení zranitelnosti chybějících oprav, zranitelností v den a nezabezpečených konfigurací. Rovněž se může pochlubit uživatelskými profily sladěnými s funkcemi úlohy, čímž se zjednodušuje provoz systému. Tento produkt obsahuje intuitivní uživatelské rozhraní ve stylu metra, které umožňuje efektivní provoz systému.

Síťová síť Společenství používá totéždatabázi zranitelnosti jako její placený sourozenec. Jedná se o rozsáhlou databázi zranitelností v síti, problémů s konfigurací a chybějících oprav, která se automaticky aktualizuje a pokrývá širokou škálu operačních systémů, zařízení, aplikací a virtuálních prostředí. V tomto předmětu tento produkt plně podporuje prostředí VMware a zahrnuje online a offline virtuální skenování obrázků, skenování virtuálních aplikací a integraci s vCenter.

Pro sítnici je však hlavní nevýhodaSíťová komunita. Tento nástroj je omezen na skenování 256 IP adres. To nemusí vypadat moc, pokud spravujete velkou síť, ale pro mnoho menších organizací to může být více než dost. Pokud je vaše prostředí větší než to, vše, co jsme právě řekli o tomto produktu, platí také pro jeho velkého bratra, síťového skeneru sítnice, který je k dispozici ve standardních a neomezených vydáních. Obě edice mají stejnou rozšířenou sadu funkcí ve srovnání se skenerem sítnice Společenství.

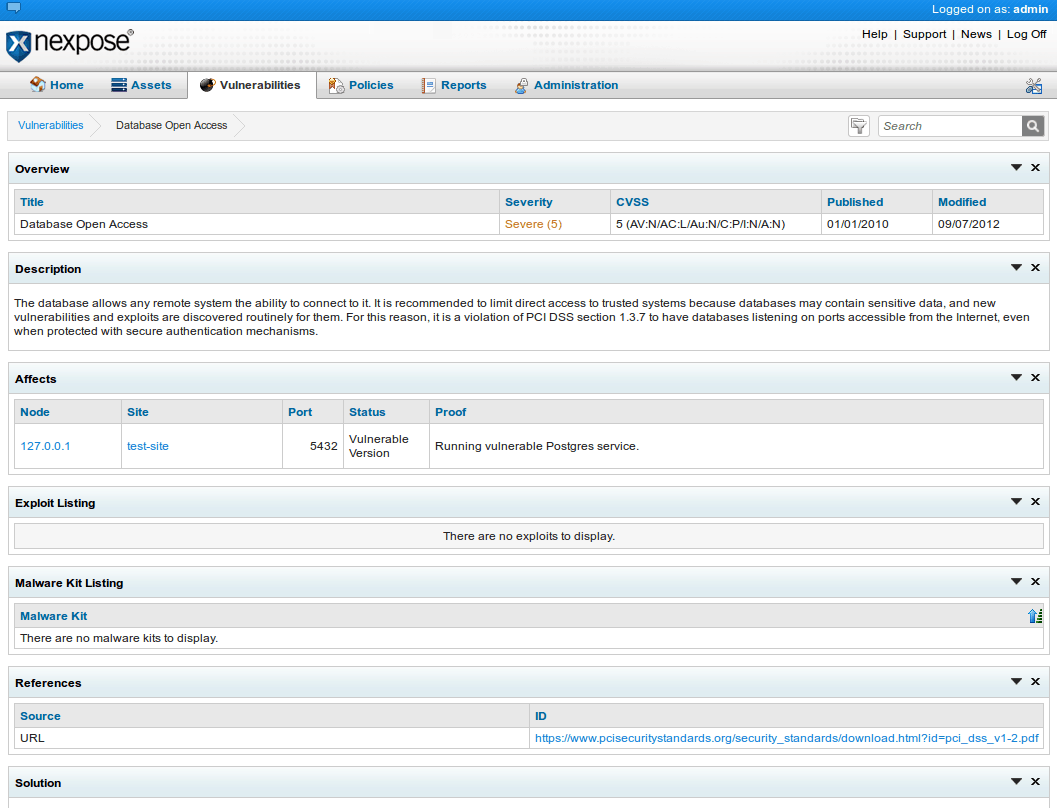

5. Nexpose Community Edition

Nemusí to být tak populární jako sítnice, aleNexpose z Rapid7 je další známý skener zranitelnosti. A Nexpose Community Edition je mírně zmenšená verze komplexního skeneru zranitelnosti Rapid7. Omezení produktu jsou však důležitá. Produkt můžete například použít pouze ke skenování maximálně 32 IP adres. Díky tomu je dobrá volba pouze pro nejmenší sítě. Produkt lze dále používat pouze po dobu jednoho roku. Pokud s produktem můžete žít, je to vynikající.

Nexpose Community Edition bude fungovat na fyzické stráncestroje se systémem Windows nebo Linux. Je také k dispozici jako virtuální zařízení. Jeho rozsáhlé možnosti skenování zvládnou sítě, operační systémy, webové aplikace, databáze a virtuální prostředí. Nexpose Community Edition používá adaptivní zabezpečení, které může automaticky detekovat a posoudit nová zařízení a nová zranitelná místa v okamžiku, kdy přistoupí k vaší síti. Tato funkce funguje ve spojení s dynamickými připojeními k VMware a AWS. Tento nástroj se také integruje do výzkumného projektu Sonar, který zajišťuje skutečné živé sledování. Nexpose Community Edition poskytuje integrované skenování zásad, které pomáhá při dodržování populárních standardů, jako jsou CIS a NIST. A v neposlední řadě vám intuitivní zprávy o sanaci tohoto nástroje poskytují podrobné pokyny k nápravným opatřením.

Komentáře