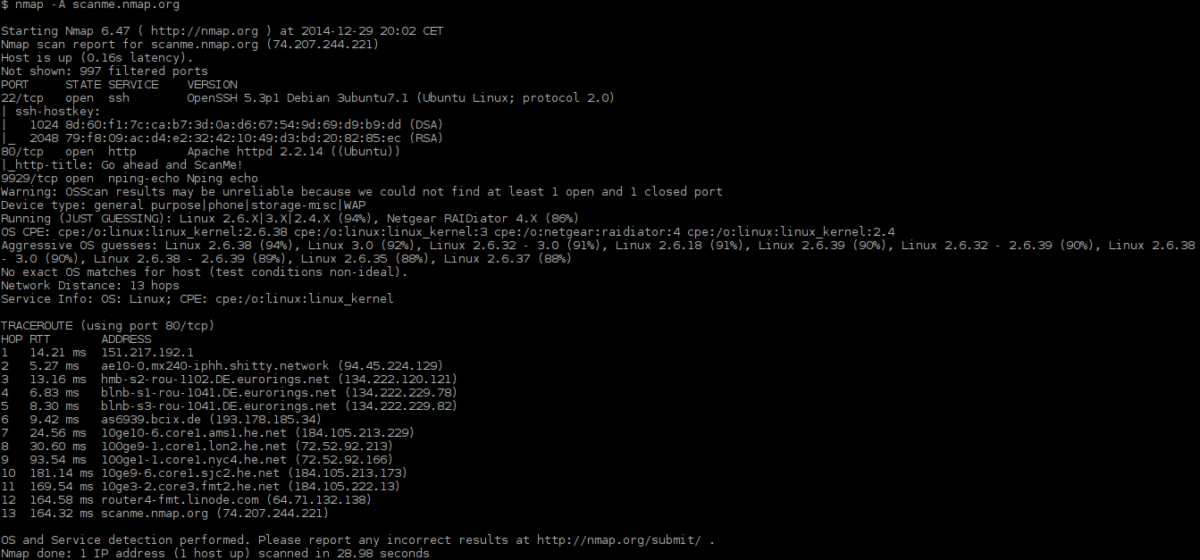

Nmap er et kraftfuldt netværksscanningsværktøj tilLinux, BSD og andre operativsystemer. Det har snesevis af fremragende funktioner, såsom scanning af IP-adresser til åbne porte, kortlægning af aktive enheder på et netværk, identificering af tjenester, der kører på scanningsmål, og så meget mere.

I denne vejledning gennemgår vi, hvordan vi bruger dennekraftfuldt netværksadministrationsværktøj på Linux, og dæk hvordan man bruger nogle af dets mest nyttige funktioner, herunder host-scanning, netværkskortlægning og meget mere!

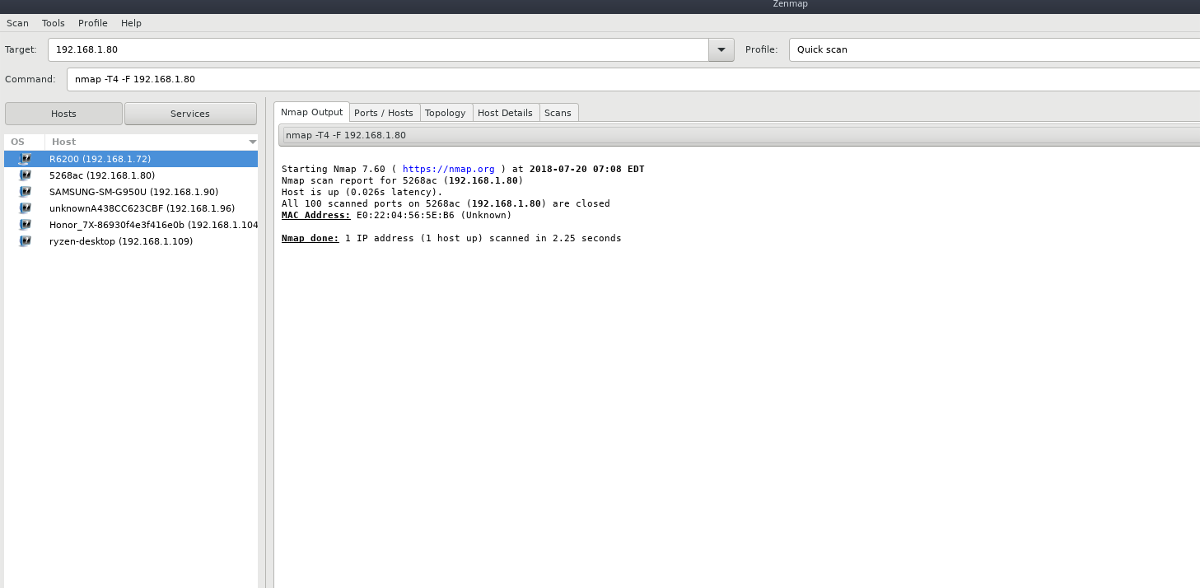

Bemærk: Nmap er et kommandolinjeværktøj. Hvis du har brug for et godt netværkskortværktøj, men ikke er fan af terminalen, så tjek Zenmap. Det er en GUI-frontend for Nmap, der har de samme funktioner, men pakket i et glat interface.

Scan en enkelt vært

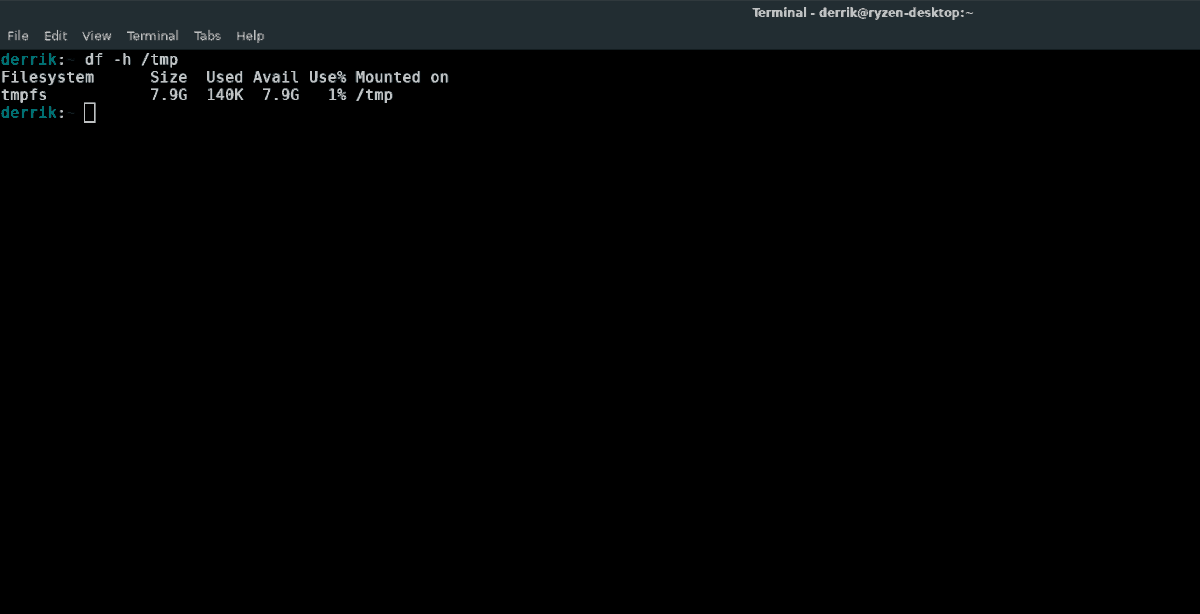

En af Nmaps mest basale funktioner er dens evne til at scanne et mål (AKA-vært) for åbne porte, systeminformation osv. For at starte en scanning skal du starte et terminalvindue på Linux ved at trykke på Ctrl + Alt + T eller Ctrl + Skift + T. Derefter løftes terminalen til Root med su eller sudo -s.

su -

Eller

sudo -s

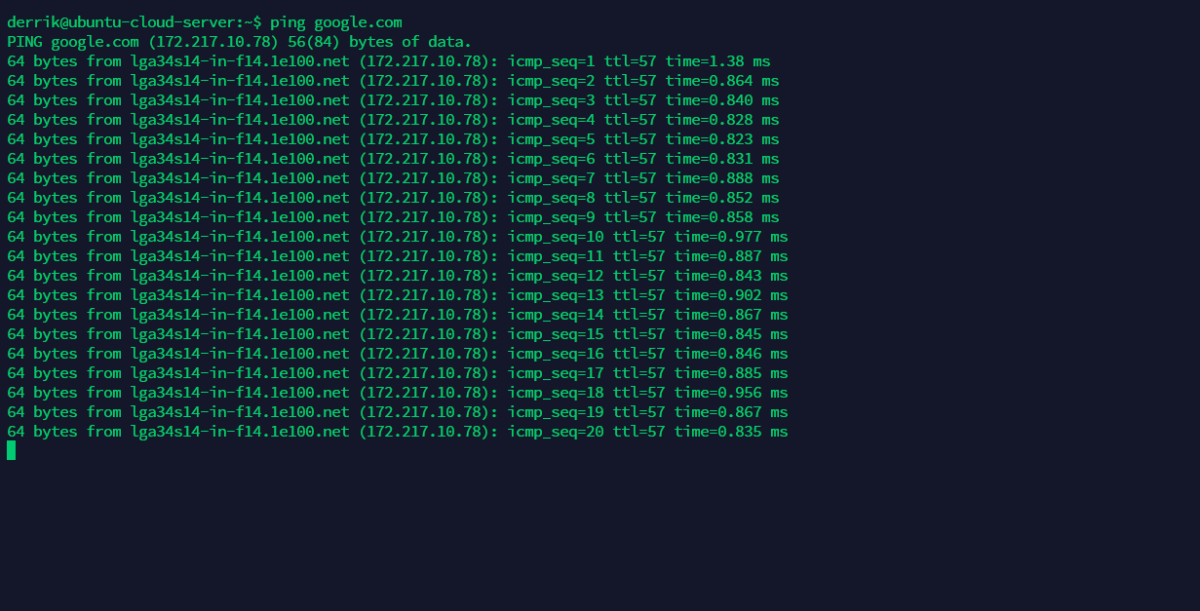

Efter at have fået rodadgang i terminalen er det muligt at foretage en grundlæggende scanning ved at køre Nmap sammen med IP-adressen, værtsnavnet eller webstedet.

Bemærk: For at Nmap kan scanne domæne på eksterne websteder, skal du muligvis tilføje http: // foran adressen.

nmap target-local-or-remote-ip-address

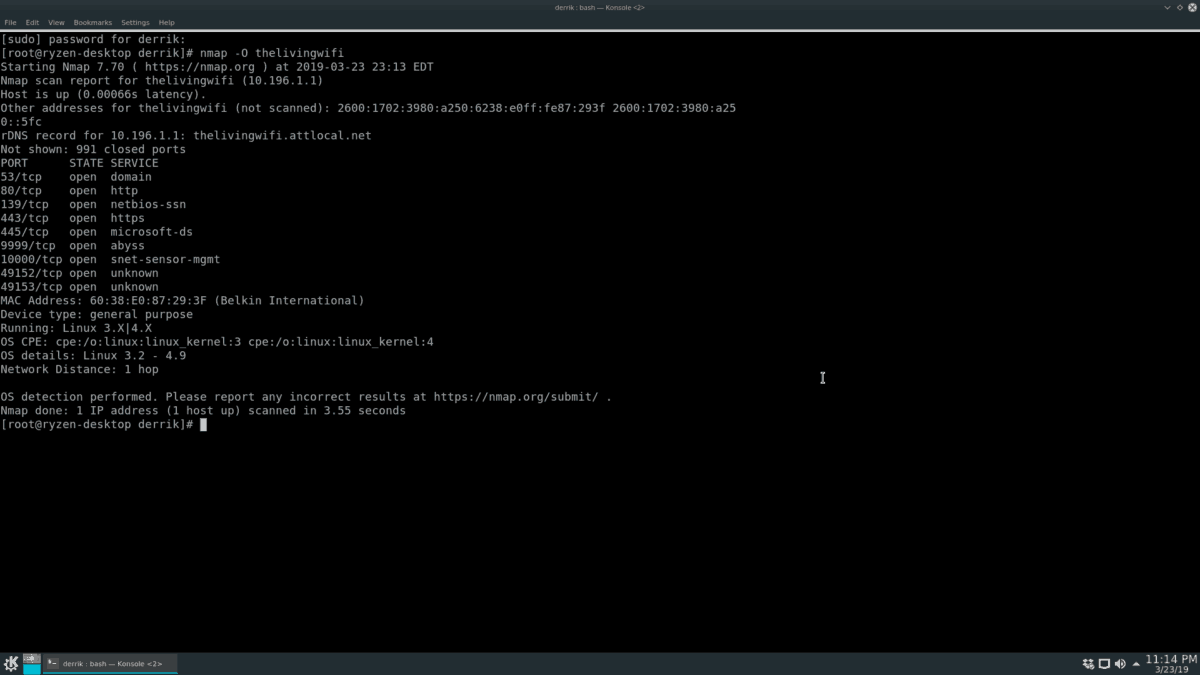

Brug for at finde ud af, hvilket operativsystem dit mål kører? Brug O mulighed.

nmap -O target-local-or-remote-ip-address

Kør scanningen med O kommando afslører OS-oplysninger om mål Nmap-scanninger, men for nogle er dette ikke nok oplysninger. Heldigvis V kommandolinjekontakt kan vise endnu mere information (åbne porte osv.)

nmap -O -v target-local-or-remote-ip-address

For endnu mere info, er du velkommen til at bruge V skift to gange.

nmap -O -vv target-local-or-remote-ip-address

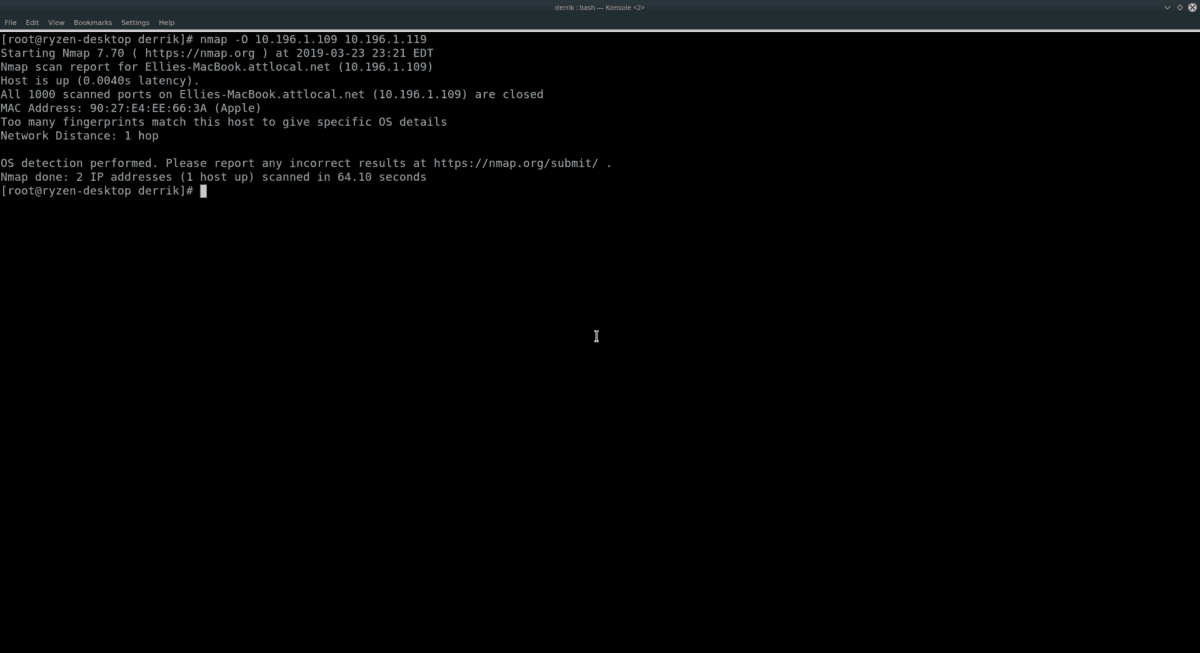

Scan flere værter

Med Nmap er det muligt at scanne flere værterpå et tidspunkt. For at gøre det skal du skrive den kommando, du vil bruge til et enkelt mål, men tilføje andre adresser i slutningen af kommandoen. For at kontrollere, hvad to separate mål operativsystemer er, skal du for eksempel gøre:

nmap -O target-local-or-remote-ip-address-1 target-local-or-remote-ip-address-2

For at finde mere information om de to værter, der er scannet ovenfor, skal du bruge V kontakt.

nmap -O -v target-local-or-remote-ip-address-1 target-local-or-remote-ip-address-2

eller

nmap -O -vv target-local-or-remote-ip-address-1 target-local-or-remote-ip-address-2

Nmap har ikke en grænse for, hvor mange individuelle hostnavne eller IP-adresser, du tilføjer til slutningen af kommandoen, så du er velkommen til at tilføje så mange, som du har brug for!

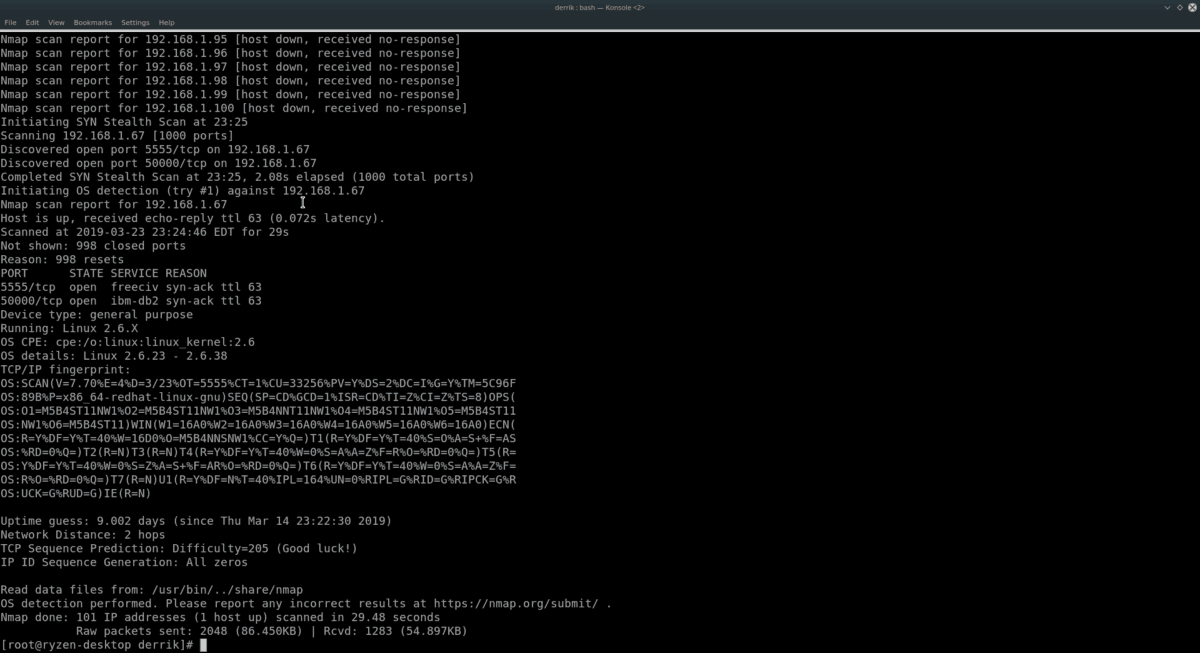

Scan IP-rækkevidde

Scanning af individuelle værter ved at angive dem enefter den anden er en måde at gå på tingene på. Stadig, hvis du har en hel masse computere eller netværksenheder at se på, er det smartere at foretage en IP-rækkevidde-scanning med Nmap.

For at foretage en scanning af en IP-rækkevidde skal du køre Nmap mod en IP ved at bruge sn kontakt. For at scanne et lokalt netværk, der kører inden for området 192.168.1, skal du prøve følgende eksempel.

Bemærk: Sørg for at udskifte X og Y i kommandoen herunder til det maksimale IP-nummer, der skal scannes til. Såsom 0-50, 1-100 osv.

nmap -sS 192.168.1.X-Y

Ønsker du at have flere oplysninger i din IP-rækkevidde, skal du overveje at tilføje i O og VV kommandolinjekontakter.

nmap -sS -O -vv 192.168.1.X-Y

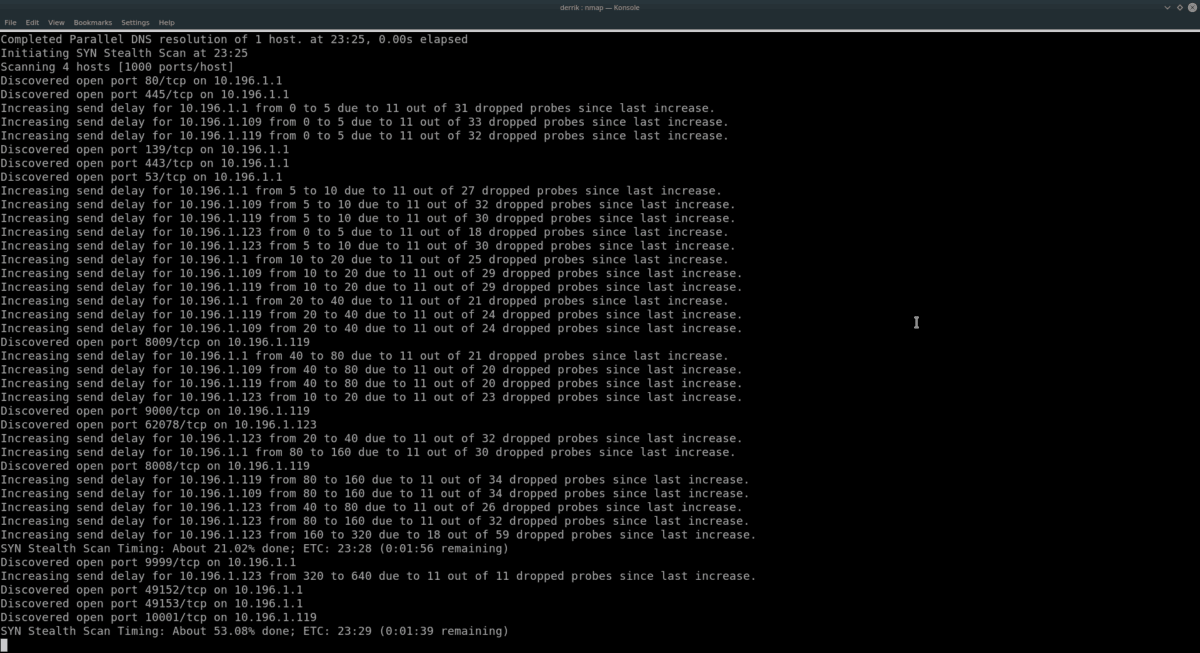

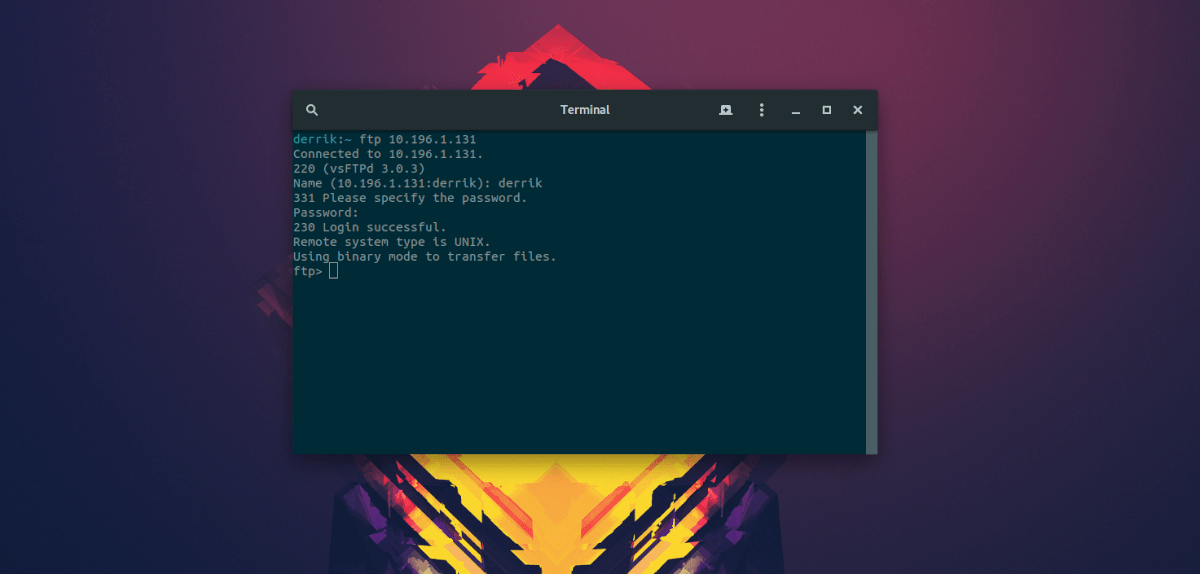

Hvis dit netværk fungerer den 10.196.1.1, skal du prøve:

nmap -sS 10.196.1.X-Y

Eller

nmap -sS -O -vv 10.196.1.X-YBrug ikke 10.196.1.1 eller 192.168.1.0? Find ud af, hvor mange IP'er du vil scanne, og brug følgende eksempel nedenfor.

Bemærk: Nmap kan scanne alle IP-adresser. For de bedste resultater skal du konsultere dit lokale netværks router-IP og starte derfra.

nmap -sS x.x.x.x-yy

Eller

nmap -sS -O -vv x.x.x.x-yy Scan Subnet

Brug af Nmap-værktøjet til at gennemse en række IPadresser er effektive. Et alternativ til at scanne et interval er at scanne alle enheder i et undernet. For at gøre dette skal du indtaste basis-IP'en for din router (eller hvad du end bruger til at levere en netværksforbindelse til enhver computer på netværket) og bruge / 24 notation.

For at scanne hver IP-adresse på en router, der kører fra basis-IP-adressen fra 192.168.1.1, skal du for eksempel gøre:

nmap -sS 192.168.1.1/24For mere information med denne scanning skal du tilføje O og VV.

nmap -sS -O -vv 192.168.1.1/24Eller prøv en kommando i stedet for en routerenhed med basis-IP-adressen på 10.196 .1.1.

nmap -sS 10.196.1.1/24Eller, for mere info, gør:

nmap -sS -O -vv 10.196.1.1/24192.168.1.1 og 10.196.1.1 eksempler skal fungere for de fleste. Disse er dog ikke de eneste IP-adresser, der findes. Hvis du har brug for at scanne enheder på et Subnet og ikke bruger disse basis-IP'er, kan du prøve følgende eksempel:

nmap -sS x.x.x.x/24

Eller

nmap -sS -O -vv x.x.x.x/24

Flere Nmap-oplysninger

I denne vejledning har vi lige ridset overfladen på, hvad Nmap kan gøre på Linux. Hvis du er interesseret i at lære endnu mere om det, skal du løbe Nmap med -Hjælp kontakt. Det udskriver alle tilgængelige muligheder og kommandoer.

nmap --help</ P>

Kommentarer