Med netneutralitet officielt ophævet i EUUSA, fremtiden for et gratis og åbent internet hænger på balancen. Mens der stadig er vinduer, hvor bevægelsen vælter, venter ingen på, at det værste skal ske.

Kyndige internetbrugere indlæser medviden om krypteringsmetoder og andre måder at bevare deres egne online friheder. VPN'er er et godt sted at starte, men det er sandsynligvis den første ting, internetudbydere begynder at blokere. Det er godt, der er adskillige andre populære, brugbare og næsten ikke-blokerbare alternative krypteringsmetoder, du kan bruge til at gemme netneutralitet på dine egne enheder.

Sådan får du en GRATIS VPN i 30 dage

Hvis du har brug for en VPN en kort stund, når du f.eks. Rejser, kan du få vores toprankede VPN gratis. ExpressVPN inkluderer en 30-dages pengene-tilbage-garanti. Du skal betale for abonnementet, det er en kendsgerning, men det tillader det fuld adgang i 30 dage, og derefter annullerer du for en fuld refusion. Deres annulleringspolitik, der ikke stilles spørgsmål, lever op til navnet.

Kryptering - Sådan fungerer det, hvorfor det fungerer

Kryptering er enkel i koncept, men kompleks iudførelse. Heldigvis behøver du ikke en dobbelt ph.d. i højere matematik og datalogi for at bruge den. I sin kerne handler kryptering om komplekse kryptografimønstre, der danner matematiske gåder, der er praktisk talt uopløselige uden det rigtige sæt nøgler. Intet menneske kunne nogensinde bryde krypterede data, og det ville tage en avanceret computer millioner af år at knække dem med magt. Af denne grund er kryptering perfekt til at holde oplysninger skjult for udenfor øjnene. Det er den sikkerhed, der også gør den perfekt til at spare netneutralitet.

Krypteringsprocessen

Kryptering er meget som at sende et postkortgennem mailen. Det starter hjemme, på din pc, smartphone eller anden internetforbundet enhed. Du ønsker at sende en pakke med data til internettet. Lad os sige, det er en simpel anmodning om at indlæse et websted eller hente din e-mail. Den normale metode er at sende pakken gennem din router stemplet med din enheds lokale IP-adresse, en grov ækvivalent med din returadresse. Din internetudbyder får denne pakke, ser destinationen skrevet på ydersiden og sender den derefter ud på internettet. Når dataene er hentet, ser internetudbyderen på IP-adressen og returnerer oplysningerne til din enhed, alt i et brøkdel af et sekund.

Ulempen med denne proces er, at enhver kanlæse, hvad der er på dit postkort, da der ikke er noget der skjule de oplysninger, der er skrevet på ydersiden. Det er her kryptering kommer i spil. Med den rigtige software aktiveret, pakkes hver pakke med data, du sender, ind i en kuvert med kryptografisk kode, inden du forlader din enhed. Postkortet får en konvolut, men ikke bare enhver konvolut, der er umulig for nogen at åbne uden den rigtige nøglekode. Hver krypteringsmetode håndterer specifikationerne forskelligt, men slutresultatet er det samme: dit hemmelige postkort sendes med uden at nogen undtagen den tilsigtede modtager ved, hvad der er indeni.

Kryptering skaber privatliv

Kryptering er fantastisk til daglig brug og børopfordres til, når det er muligt. Men hvad angår netneutralitet er det praktisk taget en forudsætning. Nogle af de største bekymringer med tabet af netneutralitet er internetudbydere, der er i stand til at smøre din forbindelse eller endda blokere websteder baseret på hvilke abonnementspakker du køber. De gør dette ved at undersøge de pakker med data, der sendes fra din enhed. Har du anmodet om noget fra Facebook? Nå, du har ikke betalt for præmieplanen på sociale medier, så du kan ikke få adgang til det.

Hvad nu, hvis internetudbyderen ikke kan læse dine pakker? Hvad sker der så? Efter al sandsynlighed overfører de simpelthen dataene til dets destination. Hvis din Facebook-anmodning er krypteret, ved din internetudbyder ikke, hvad du forsøger at få adgang til, og kan ikke forhindre dig i at nå den. Der er naturligvis måder for internetudbydere at omgå dette, men så igen, er der også løsninger på disse løsninger. Pointen er, at kryptering giver et fremragende fundament for privat adgang til internettet, selv i fuldstændig fravær af netneutralitet.

Metode 1 - SSH-tunnel

SSH-tunneling eller sikker shell-tunneling er enekstremt almindelig krypteringsmetode, der har eksisteret siden midten af 90'erne. Det anslås, at cirka 2 millioner mennesker bruger det dagligt, et tal, der stiger drastisk, hvis du inkluderer automatiske scripts og lignende filoverførsler. SSH-tunneling bruges normalt til at sende små filer til en webhost via terminalkommandoer. Det kan gentages at gøre mere end det, hvorfor det er en bæredygtig metode til at hjælpe med at redde nettoneutralitet.

Fordele ved SSH-tunneler

Den største fordel ved SSH-tunneling er, at de flesteInternetudbydere vil aldrig blokere for denne type overførsler. SSH bruges til mange legitime onlinearbejder, især af virksomheder. Hvis du blokerer det, lukkes en pålidelig og sikker form for kommunikation. Vi kan drage fordel af denne kendsgerning ved at bruge SSH-tunneler til mere end bare server-klientoverførsler. Ved at sende data med SSH-kryptering kan du glide til højre ved blokering af anti-neutralitet og censur firewalls for at få adgang til et gratis og åbent web.

Ulemper ved SSH-tunnel

SSH er en gammel protokol bygget på internettetvar meget mindre, end det er i dag. Overførselshastigheder er ikke dets stærke punkt, hvilket betyder, at download af gigabyte-film eller streaming af HD-videoer ikke rigtig fungerer. Dette skærer et stort antal online-indhold og forhindrer, at SSH-tunneling bliver en ægte konkurrent til ting som VPN'er.

Sådan opretter du en SSH-tunnel

Hvis du ved, hvad du laver, skal du oprette en SSHtunnel er temmelig let. Der er dog et par opsætningstrin, som du skal følge, sammen med nogle forudsætninger, du skal starte med. Vi har skrevet en komplet guide til SSH-tunneling, så gå tjek det ud og nyd din nye krypterede forbindelse.

Metode 2 - Shadowsocks (SOCKS5 Proxy)

Socket Secure-protokollen er en metode tiludveksling af pakker mellem en server og klient ved hjælp af en proxyserver. Når du bruger den nyeste SOCKS5-version af protokollen, krypteres og autentificeres data også, hvilket sikrer, at kun de tilsigtede parter kan få adgang til proxyserveren. SOCKS er en dyb niveau-protokol, der har været i brug siden de tidlige 90'ere. I moderne computing bruges det mest som omgåelsesværktøj til at omgå internetfiltrering, især i områder som Kina, hvor censur er et stort problem.

Fordele ved at bruge SOCKS5

SOCKS-protokollen findes stort set kun som enværktøj til hacking og gendannelse af internetfrihed. Det er hurtigt til en krypteringsmetode, tilbyder en bred vifte af konfigurationsindstillinger og fungerer på de fleste enheder, inklusive smartphones og tablets. Det er også en af de få alternative krypteringsmetoder, der er egnede til at torrentere, da den måde, protokollen fører trafik gennem porte på, ikke forstyrrer download af sværmen.

Ulemper ved SOCKS5

Den eneste virkelige ulempe ved at bruge SOCKS5 kommer frabeskæftigelsesmetoden. Hvis din VPN understøtter den indfødte, kan du tænde den og ikke bemærke noget andet, kun bedre privatliv og mindre online-censur. Hvis du bruger skyggesokker, er det næsten den samme situation. Shadowsocks kræver dog en dedikeret server, der fungerer, hvilket er kompliceret at konfigurere på egen hånd.

Brug af SOCKS5

Medmindre du har en VPN, der understøtter SOCKS5, mestfolk vil vende sig til skyggesokker, når det er tid til at bruge en krypteret proxy. Dette stykke software blev specifikt designet til at anvende den gamle protokol til brug som et værktøj til at gendanne online friheder og besejre censur. Taglinjen "Hvis du vil bevare en hemmelighed, skal du også skjule den for dig selv" antyder, hvor effektive skyggestokke kan være. Dine data vil være så sikre, at du ikke engang kan hacke dig selv.

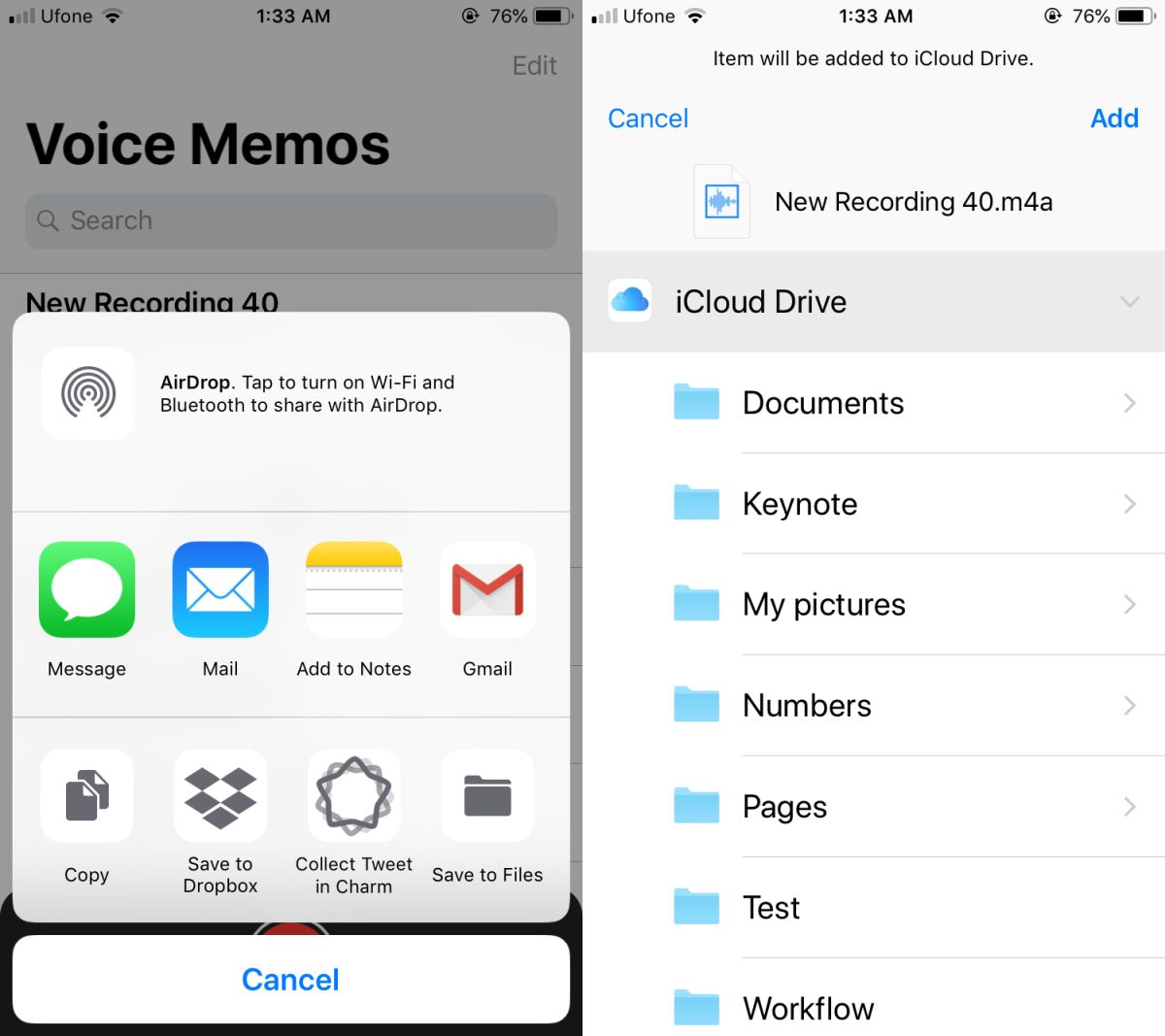

Du har brug for to ting for at bruge skyggesokker: en server og en klient. Server-software distribueres eksternt og fungerer som den faktiske proxy, der videregiver data. Klientsoftware kører på din aktive enhed og håndterer kryptering og routing. Alle de instruktioner, du har brug for, findes på Shadowsocks-webstedet. Følg nedenstående trin, så har du en utrolig metode til online-privatliv klar inden for få minutter.

- Besøg Shadowsocks websted.

- Gå til Download> Servere og følg instruktionerne for at installere på en ekstern vært.

- Gå tilbage til webstedet med skyggerock Download> Klienter for at få den relevante software til din enhed.

- Indtast dit serverdetaljer ind i klientsoftwaren.

- Opret forbindelse til skyggesokker og gennemser internettet med fuld privatliv.

Metode 3 - SSL / TLS-tunnel

Har du nogensinde set det lille grønne hængelåsikoni dit browservindue, det der dukker op, når du besøger en webmail eller online shopping-site? Det er SSL-kryptering (Secure Socket Layer) på arbejdet. SSL er forgængeren til Transport Layer Security (TLS), som begge er krypteringsmetoder, der bruges til at sikre data på nettet. Teknologien kan let genbruges til at gøre mere end at låse en enkelt forbindelse til et enkelt sted. Ved at oprette en SSL-tunnel kan du kryptere al din online trafik for let at bryde gennem censurvægge og omgå anti-neutralitetsfiltre med lethed.

Fordele ved SSL / TLS-tunneler

Der er to store fordele ved at bruge TLS-tunnelerat oprette forbindelse til internettet: protokollens udbredte karakter og de lave odds for en internetudbyder vil blokere trafikken. Som nævnt ovenfor bruges SSL / TLS af en stor del af nettet i dag til at sende og modtage almindelig trafik. Når du køber noget online, er chancerne for, at webstedet er sikret med SSL. Dette betyder, at internetudbydere er meget, meget usandsynligt, at de blokerer for denne type trafik, da det ville lukke millioner af legitime forbindelser. Hvis du bruger en SSL-tunnel til at bryde gennem censurbarrierer, er chancerne for, at du kommer igennem uden problemer.

Ulemper ved SSL-tunneler

Hastighed er altid et problem, når du bruger enalternativ krypteringsmetode, da intet virkelig stemmer overens med den balance, der leveres af en god OpenVPN-forbindelse. SSL-tunneler kan lidt lide af den samme afmatningseffekt, især hvis du downloader store filer eller streamer HD-videoer. SSL-tunneler understøttes heller ikke af de fleste VPN'er, hvilket betyder, at du bliver nødt til at konfigurere og konfigurere dine egne ved hjælp af et separat stykke software, en metode, der kan være kompliceret og tidskrævende.

Sådan bruges SSL-tunneler

For at bruge en SSL-tunnel skal du downloadestunnelsoftware, som ærligt talt bedst overlades til erfarne hænder. Webstedet har tutorials og vejledninger til hele processen, men du har brug for ekstrem fortrolighed med terminalkommandoer for at få tingene til at køre på den rigtige måde.

Metode 4 - Tor og løgnetværk

Tor-netværkene kører ved hjælp af løgrutning, aproces med indpakning af data i flere krypteringslag og videregivelse af det gennem et anonymiserende netværk for at fjerne spor af værtens identitet. Tor bruges bedst med Tor Browser, der kører i stedet for din nuværende Firefox, Chrome eller Safari installation. Med Tor kan du ofte bryde gennem censurindsats og nemt få adgang til gratis internet. Det bedste af alt er, at du næppe er nødt til at gøre noget usædvanligt for at bruge denne metode, bare tag fat i en browser og begynde at surfe.

Fordelene ved Tor

Tor's enkelhed er sandsynligvis nummer etfunktion. Protokollen kan bruges af en lang række software, især Tor Browser. Alt hvad du skal gøre er at downloade filen og køre Tor, så er du klar. Det er også en utrolig anonymizer, hvilket gør det til et godt valg for mennesker i restriktive områder, hvor adgang til det åbne ‘net kunne være farligt for deres levebrød.

Ulemper ved Tor

Hastighed er et kæmpe problem med Tor. Brug af netværket betyder ingen videoer, ingen torrenter og ingen streaming af nogen art. Som standard er mange moderne webteknologier deaktiveret i browseren, inklusive enhver form for applets eller Java. Tor bruges bedst til simpel websteds browsing og e-mail-kommunikation. Brug af selve browseren betyder også, at din skylagring eller andre eksterne forbindelser ikke bliver krypteret eller anonymiseret. Tor-netværket er også ofte blokeret i de mest restriktive lande, hvilket gør det nytteløst på steder som Kina eller Syrien.

Sådan bruges Tor

Dette er den lette del. For at bruge Tor skal du blot downloade browseren og køre den, som du ville med enhver browsersoftware. Det er open source og fungerer på en række forskellige platforme, inklusive Android og iOS. Du vil bemærke et øjeblikkeligt fald i hastigheden, men du kan surfe sikkert, når du ved, at din identitet og placering er sikker. For mere information om brugen af browseren, se vores funktion Sådan bruges Tor: En guide til at komme i gang.

Metode 5 - Obfsproxy

Obfsproxy, forkortelse af “tilsløret proxy”, er enværktøj, der omgår censur ved at transformere krypteret trafik for at gøre det genkendeligt for internetudbydere eller andre tredjeparter. Dette er utroligt nyttigt i scenarier, hvor udgående pakker scannes for tegn på Tor-kryptering eller VPN-brug og blokeret som et resultat. Obfsproxy gør det næsten umuligt at fortælle Tor / VPN-pakker fra andre pakker, hvilket giver brugerne et andet værktøj til at omgå censur firewalls og få adgang til det åbne internet.

Fordelene ved Obfsproxy

Obfsproxy bruges bedst i områder, hvor nettetneutralitet er længe gået, og internetudbydere blokerer ting som Tor og VPN'er. Disse ekstreme tilfælde-scenarier er allerede i gang i steder som Kina, Etiopien, Iran og Syrien, og de kunne sprede sig, når netneutralitet dør en langsom død. Det bremser ikke rigtigt din trafik, men det kan påvirke ting som torrents eller HD-filmstrømme efter deres art, hvordan disse overførsler håndteres.

Ulemper ved Obfsproxy

Obfsproxy er langsomt og vanskeligt at konfigurere på dinegen. Hvis din nuværende VPN ikke understøtter den som standard, skal du oprette din egen VPN-server og konfigurere alt selv. Det kan tage tid, det kræver flere stykker ekstern software, og det er heller ikke gratis.

Sådan bruges Obfsproxy

Hvis du har brug for at bruge obfsproxy, er dit bedste alternativtilmeld dig med en VPN-tjeneste, der tilbyder den som standard. Nogle af de mere populære indstillinger inkluderer Mullvad og IVPN. NordVPN tilbyder også indstillingen som standard sammen med en masse andre privatlivs- og sikkerhedsindstillinger, som du finder nyttige. Når en af disse er installeret, vil du blot køre softwaren og vælge obfsproxy fra konfigurationsmenuen.

Metode 6 - VPN-kryptering

Virtuelle private netværk (VPN'er) er utroligeværktøjer til at gemme netneutralitet. De er hurtige, lette at bruge, og de er også overraskende effektive. De fleste VPN'er bruger OpenVPN-protokollen til kryptering. Denne metode ses som en "næsten perfekt" form for kryptering, der holder dataene sikre uden at være et kraftigt afløb for ressourcerne. VPN'er kan bruge denne og andre protokoller til at maskere din identitet og give en sikker, åben forbindelse til internettet. Vælg den rigtige, så bliver du indstillet, uanset hvor strenge reglerne er i dit område!

Bedste VPN'er til at gemme netneutralitet

De alternative krypteringsmetoder ovenfor gørvidundere med at gendanne gratis og åben internetadgang. De bruges dog bedst af erfarne hænder, hvilket kan være en stærk adgangsbarriere. VPN'er til sammenligning er hurtige, lette at bruge og endnu lettere at installere. Nogle af dem går endda den ekstra kilometer for at give adgang til nogle af krypteringsprotokollerne ovenfor, hvilket gør dem til bedre valg for at forblive sikre online. Nedenfor er to anbefalede VPN'er, der hjælper med at sikre, at dine online aktiviteter er så private som muligt.

1. NordVPN

NordVPN er en fantastisk VPN-udbyder, uanset hvordan du ser pådet. Tjenesten kører et enormt netværk på over 2.200 servere i 56 forskellige lande, der tilbyder hurtige forbindelser til seks kontinenter og byer rundt om i verden. Nogle af disse servere har også til opgave at unikke job, inklusive DDoS-beskyttelse, dobbeltkryptering og den virkelig sjældne løg over VPN-funktion. Foruden disse ekstramoduler får alle NordVPN-brugere mulighed for at drage fordel af en nul-logging-politik, der dækker alt fra trafik til båndbredde, IP-adresser og tidsstempler, beskyttelse mod lækage af DNS, en automatisk driftsafbryder og 256-bit AES-kryptering på alle forbindelser på hver enhed.

Ud over dets dobbelte VPN og løg over VPNfunktioner nævnt ovenfor, NordVPN tilbyder også både obfsproxy- og SSL-tunneler gennem sine apps. Alt hvad du skal gøre er at dykke ned i konfigurationsindstillingerne og tænde dem, så surfer du på internettet med en gratis, åben og privat forbindelse.

- Fjern blokering af amerikanske Netflix, iPlayer, Amazon Prime og andre streamingtjenester

- De fleste VPN-servere med forskellige IP-adresser

- Stærk kryptering bruges på alle forbindelser

- “Dobbelt” databeskyttelse

- Kundeservice (24/7 chat).

- Nogle servere kan være langsomme og upålidelige

- Nogle gange langsomt i behandlingen af restitutioner (men gør det altid).

2. ExpressVPN

ExpressVPN er en af de hurtigste VPN'er omkring. De opnår dette gennem et netværk på over 1.700 servere, der er distribueret over hele verden, som hver enkelt er finjusteret til lav latenstid og hurtige videostrømme som standard. Forbindelser er altid sikret med 256-bit AES for at låse dine data tæt, og du vil også blive beskyttet af en nul-logging-politik for trafik, DNS-lækagebeskyttelse og en automatisk kill-switch. Bedst af alt er, at ExpressVPN er utrolig nem at bruge. Du skal blot tilmelde dig, køre softwaren og derefter oprette forbindelse til den hurtigste server med et enkelt klik.

ExpressVPN tillader SSL-tunneler på dets hovedapps, der giver lignende tilsløring som de andre metoder, der er anført ovenfor. Det er en stor ekstra, der hjælper med at besejre censurblokke og gendanne en åben internetforbindelse, uanset hvor du bor.

- Arbejder med amerikanske Netflix, iPlayer, Hulu og andre tjenester

- Super hurtig, pålidelig forbindelse

- Understøtter ALLE enheder

- Streng no-logs-politik

- Kundeservice (24/7 chat).

- Lidt dyrere end nogle andre muligheder.

Konklusion

At gemme netneutralitet for verden er lang oginvolveret proces, der kræver konstant kamp med lokale regeringer og magtfulde virksomheder. Mens denne kamp raser, kan kørsel af en VPN eller anvendelse af alternative krypteringsmetoder sikre, at din forbindelse er sikker og anonym for fuld adgang til det åbne web. Kender du til andre tjenester, der hjælper med at gendanne netneutralitet? Fortæl os det i kommentarerne herunder!

Sådan får du en GRATIS VPN i 30 dage

Hvis du har brug for en VPN en kort stund, når du f.eks. Rejser, kan du få vores toprankede VPN gratis. ExpressVPN inkluderer en 30-dages pengene-tilbage-garanti. Du skal betale for abonnementet, det er en kendsgerning, men det tillader det fuld adgang i 30 dage, og derefter annullerer du for en fuld refusion. Deres annulleringspolitik, der ikke stilles spørgsmål, lever op til navnet.

Kommentarer