Para cualquier persona seria sobre el anonimato de internet yprivacidad, el proyecto Tor no sería un nuevo nombre. Es una de las pocas técnicas / métodos que ofrecen anonimato en el sentido real de la palabra, proporcionando acceso seguro y casi imposible de rastrear a ubicaciones de Internet a través de capas y capas de enrutamiento. Sin embargo, muchos usuarios se confunden con la terminología utilizada en tales debates, o no son conscientes de lo que realmente es el proyecto Tor. En este artículo, intentaré explicar lo más simple posible qué es el proyecto Tor, cómo funciona y por qué debería usarlo.

¿QUE ES TOR?

El proyecto Tor y todo el software asociado son de código abierto, y la red es gratuita.

Entonces, enrutamiento de cebolla, ¿eh?

Sí, lo estás leyendo bien, se llama Enrutamiento de cebolla actualmente. La tecnología detrás del enrutamiento de cebolla involucra múltiples enrutadores de retransmisión que solo conocen la ubicación o la dirección de Internet del último enrutador de conexión y nada detrás de él. Todo lo que reciben es la ubicación inmediata del remitente con un mensaje cifrado que le indica al enrutador de retransmisión la dirección del siguiente nodo. Estos enrutadores de retransmisión son ejecutados por voluntarios en varias ubicaciones, y dado que ningún enrutador intermedio (llamado nodos Tor o Onion) sabe nada sobre la máquina generadora de señal, garantiza el anonimato tanto como pueda imaginar en Internet. Al mantener los puntos de entrada a la red ocultos y encriptados, Tor asegura que ningún método de vigilancia y análisis de tráfico pueda identificar las dos computadoras que se comunican.

Ahora, la gran pregunta sigue siendo: ¿Por qué se llama enrutamiento de cebolla? Básicamente, esta técnica fue diseñada para la comunicación anónima a través de redes e involucra múltiples enrutadores que procesan un mensaje cifrado. Al igual que una cebolla es capas sobre capas, el mensaje cifrado de que los enrutadores de Onion procesan se despega capa tras capa, y cada nueva capa le dice al enrutador la ubicación del próximo destinatario, de ahí el término. Esto evita que los nodos intermedios conozcan el origen, el destino y el contenido del mensaje.

Curiosamente, Tor Project fue inicialmente un acrónimo de "The Onion Routing Project". Sin embargo, el proyecto ahora no se identifica como un acrónimo, por lo tanto, no hay mayúsculas.

¿CÓMO FUNCIONA TOR?

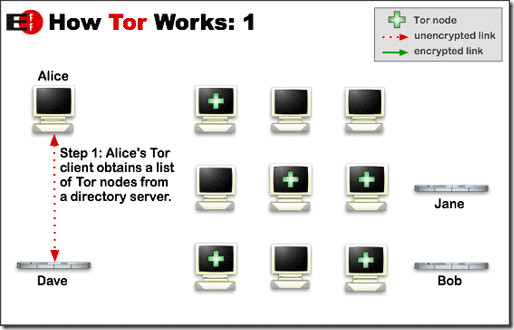

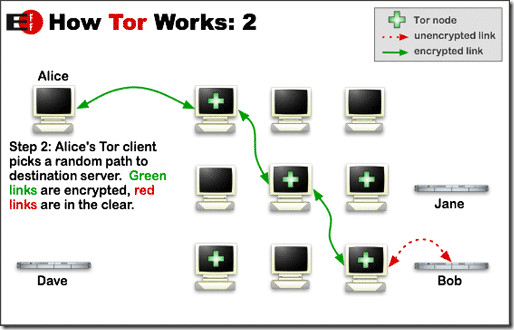

Los siguientes tres gráficos, tomados del sitio web del Proyecto Tor, explican el proceso con bastante facilidad.

Primero, el software habilitado para Tor del clientedetermina la lista de nodos Tor disponibles que están presentes en la red. Al hacerlo, garantiza una selección aleatoria de nodos cada vez para que nadie pueda observar ningún patrón espiando, asegurando que permanezca privado durante sus actividades. La selección de ruta aleatoria tampoco deja huellas, ya que ningún nodo Tor conoce el origen o el destino que no sean los terminales que reciben de los clientes. Y dado que, de los millones de nodos Tor disponibles, cualquiera puede actuar como el primer nodo receptor, por lo tanto, es prácticamente imposible rastrear el origen.

Ahora, el cliente genera un mensaje cifradoque se transmite al primer nodo Tor. El enrutador Onion en este nodo despegaría una capa de cifrado y leería la información que identifica al segundo nodo. El segundo nodo repetiría el mismo proceso y pasaría al tercero. Esto continuaría hasta que el nodo final reciba la ubicación del destinatario real, donde transmite un mensaje sin cifrar para garantizar el anonimato completo.

Finalmente, cuando la computadora cliente quiere establecer otra ruta, supongamos que visite otro sitio web, o incluso el mismo, la red Tor seleccionará una ruta aleatoria completamente diferente esta vez.

Suena genial, entonces, ¿cómo puedo usarlo?

Los clientes de Tor Project están disponibles para casi todosplataformas, incluidas Windows, Mac OS X y Linux. También está disponible para los principales teléfonos inteligentes como Android, iOS y Maemo OS de Nokia. Dado que el proyecto es de código abierto, también puede obtener el código fuente de su sitio web.

Como dice el proyecto Tor, Tor no es solo unsoftware que puede instalar y usar: es más como un estilo de vida en Internet, que requiere que cambie sus hábitos de navegación, reconfigure el software, preste más atención a la seguridad, etc. Al final, si realmente toma en serio la privacidad y el anonimato en línea, es lo vale todo. Pruébelo si lo desea, y díganos qué piensa del antiguo proyecto de "Enrutamiento de cebolla".

Visite el sitio web del proyecto Tor

Comentarios