Linux tiene la reputación de ser bastante seguro,y fuera de los tres grandes sistemas operativos, se encuentra con muchos menos problemas cuando se trata de privacidad. Aún así, tan seguro como Linux puede ser, siempre hay margen de mejora. Introduciendo Firejail. Es una aplicación que permite a los usuarios tomar cualquier aplicación en ejecución y "encarcelarla" o "ponerla en la arena". Firejail le permite aislar una aplicación y evitar que acceda a cualquier otra cosa en el sistema. La aplicación es la herramienta de sandboxing de programas más popular en Linux. Es por esto que muchas distribuciones de Linux han decidido enviar este software. Aquí se explica cómo obtener Firejail en Linux.

ALERTA DE SPOILER: Desplácese hacia abajo y vea el video tutorial al final de este artículo.

Instalación

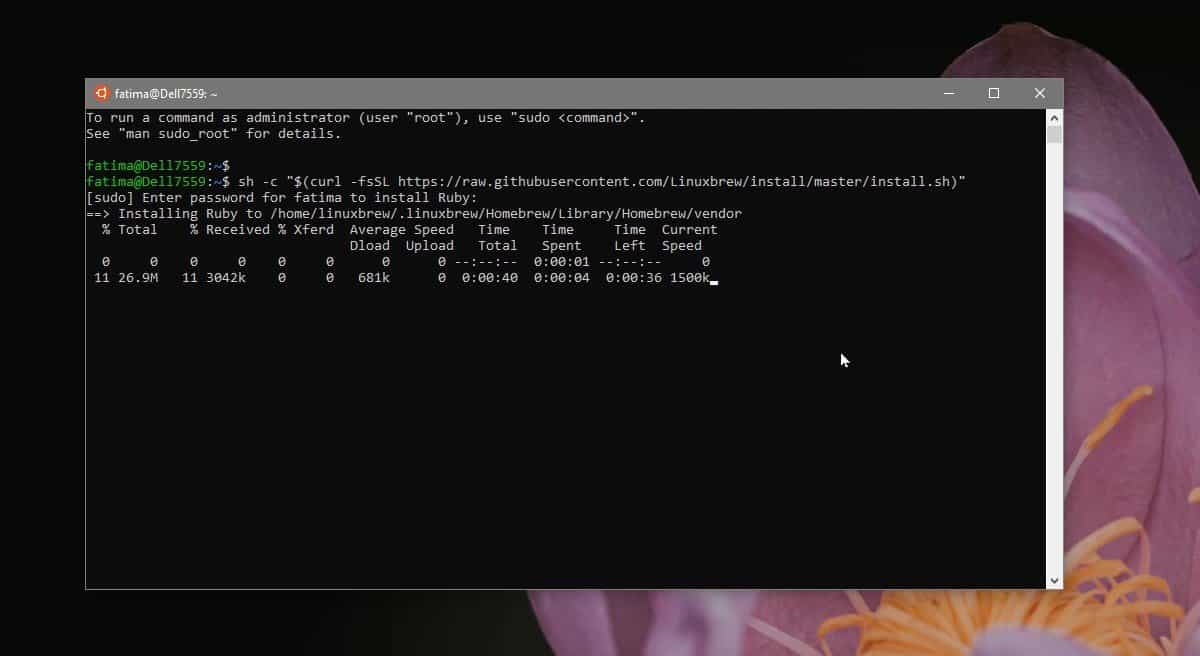

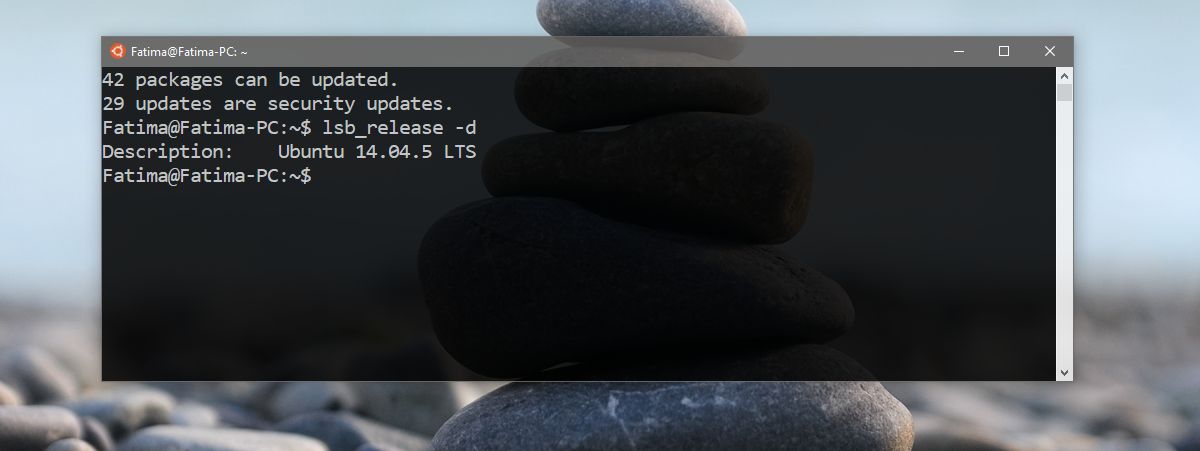

Ubuntu

sudo apt install firejail

Debian

sudo apt-get install firejail

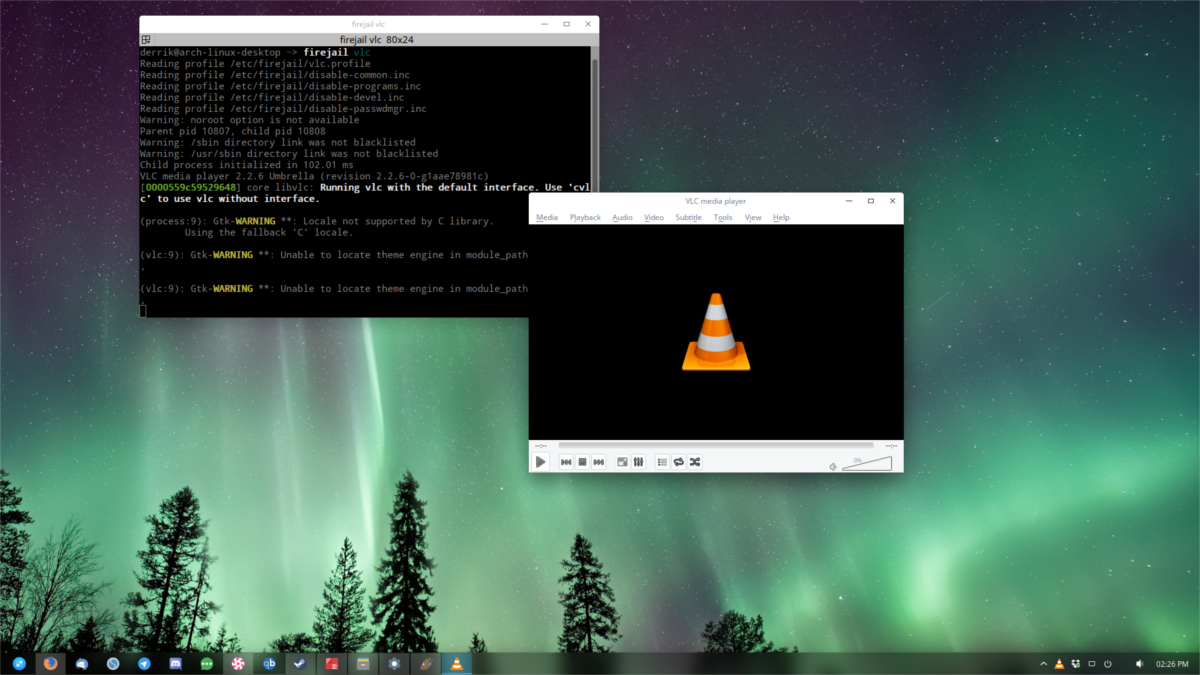

Arch Linux

sudo pacman -S firejail

¿No estás contento con la versión de repositorio de Firejail en Arch? Considere construir la versión Git a partir de AUR

Fedora

Desafortunadamente, no hay un paquete Firejail paraFedora para ser visto. Los repositorios principales no lo tienen, y no hay razón para creer que esto cambie. Los usuarios de Fedora aún pueden instalar el software, con Copr.

Copr es muy similar a los PPA en Ubuntu, o elArch Linux AUR. Cualquier usuario puede hacer un repositorio Copr y ponerle software. Hay muchos repositorios de FireJail Copr, por lo que si el que enumeramos en este artículo deja de actualizarse, no dude en ir al sitio web y encontrar un reemplazo.

Para obtener Firejail en Fedora, haga:

sudo dnf copr enable ssabchew/firejail sudo dnf install firejail

OpenSUSE

Como la mayoría del software de terceros para Suse, los usuarios encontrarán Firejail en el OBS. Se pueden instalar rápidamente versiones de Firejail para las últimas versiones de Leap y Tumbleweed. Consíguelos aquí.

Asegúrese de hacer clic en el botón de 1 clic para instalar a través de YaST.

Otro

El código fuente de Firejail está disponible y es fácil de compilar si se encuentra en una distribución de Linux no compatible.

Para comenzar, instale el paquete Git en suversión de Linux. Haga esto abriendo su administrador de paquetes, buscando "git" e instalándolo en el sistema. Asegúrese de instalar también cualquier herramienta de compilación especial para su distribución de Linux, si aún no lo ha hecho (debería ser fácil de encontrar, simplemente consulte la wiki de su distribución). Por ejemplo, compilar en Debian / Ubuntu requiere build-essential.

Una vez que el paquete git se haya instalado en el sistema, úselo para obtener la última versión del software Firejail.

git clone https://github.com/netblue30/firejail.git

El código está en el sistema. Ingrese la carpeta descargada para iniciar el proceso de compilación con el comando cd.

cd firejail

Antes de que este software pueda compilarse, deberáejecutar una configuración Esto escaneará su PC y le dirá al software qué tiene su PC, cuáles son las especificaciones, etc. Esto es importante, y sin él, el software no se compilará.

configure

El programa está configurado para la compilación. Ahora, vamos a generar un archivo MAKE. Un archivo MAKE tiene instrucciones para construir una pieza de software. Haga esto con el comando make.

make

Por último, instale el software firejail en su sistema:

sudo make install-strip

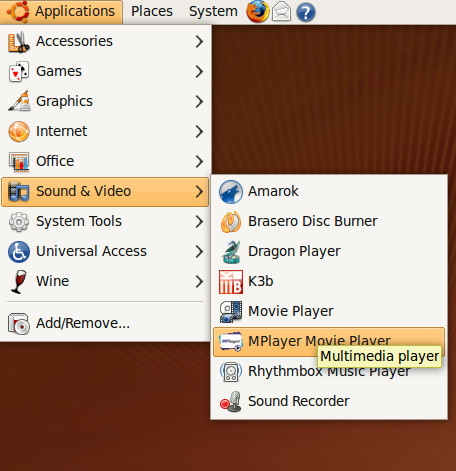

Usando Firejail

Sandboxing algo con Firejail es fácil. Para un entorno limitado de programa básico, todo lo que se requiere es usar el prefijo "firejail" antes de ingresar un comando. Por ejemplo: a Sandbox, el editor de texto de Gedit, y al silo si no está en el resto de su instalación de Linux, usted hace: firejail gedit en la terminal Esto es más o menos cómo funciona. Para sandboxing simple, esto es suficiente. Sin embargo, debido a lo meticuloso que es este software, se necesita alguna configuración.

Por ejemplo: si corres firejail firefox, el navegador Firefox se ejecutará en un bloqueadosandbox, y nada más en el sistema podrá tocarlo. Esto es genial para la seguridad. Sin embargo, si desea descargar una imagen a un directorio, es posible que no pueda hacerlo, ya que Firejail puede no tener acceso a todos los directorios de su sistema, etc. Como resultado, deberá revisar y enumerar específicamente donde una caja de arena PUEDE y NO PUEDE ir en el sistema. Aquí te explicamos cómo hacerlo:

Lista blanca de perfil y listas negras

Las listas negras y las listas blancas son una cosa por aplicación. No hay ninguna forma de establecer valores predeterminados globales para las aplicaciones a las que puede acceder. Firejail tiene muchos archivos de configuración ya configurados. Generan valores predeterminados razonables con estos archivos de configuración y, como resultado, los usuarios básicos no necesitarán realizar ninguna edición. Aún así, si es un usuario avanzado, puede ser útil editar este tipo de archivos.

Abra una terminal y diríjase a / etc / firejail.

cd /etc/firejail

Use el comando LS para ver todos los contenidos del directorio y use una tubería para hacer que cada página sea visible. Presione la tecla Intro para desplazarse hacia abajo en la página.

Encuentre el archivo de configuración para su aplicación y anótelo. En esto, continuaremos con el ejemplo de Firefox.

ls | more

Abra el perfil Firejail de Firefox en el editor de nano texto.

sudo nano /etc/firejail/firefox.profile

Como se mencionó anteriormente, la aplicación Firejail tiene sentidovalores predeterminados Esto significa que los desarrolladores han revisado y configurado valores predeterminados que deberían funcionar para la mayoría de los usuarios. Por ejemplo: aunque la aplicación está encarcelada, el directorio ~ / Downloads y los directorios de complementos del sistema están disponibles. Para agregar más elementos a esta lista blanca, vaya a la sección del archivo de configuración donde todo se incluye en la lista blanca y escriba sus propias reglas.

Por ejemplo, para facilitar la carga de fotos a mi perfil de Facebook en la versión firejail de Firefox, tendré que agregar:

whitelist ~/Pictures

Se puede usar la misma premisa para las listas negras. Para evitar que la versión sandbox de Firefox vea directorios específicos (pase lo que pase), siéntase libre de hacer algo como:

blacklist ~/secret/file/area

Guarda tus ediciones con Ctrl + O

Nota: "~ /" significa / inicio / usuario actual

Conclusión

Sanboxing es una forma brillante de salvaguardarusted mismo de aplicaciones con fugas o de malos actores que buscan robar sus datos. Si eres paranoico en Linux, probablemente sea una buena idea darle una oportunidad seria a esta herramienta.

Comentarios