A medida que las redes se hacen más grandes y comoLas corporaciones dependen cada vez más de ellas para sus operaciones diarias, por lo tanto, el monitoreo de la red es más importante que nunca. Las interrupciones y ralentizaciones de la red pueden tener un gran impacto en las organizaciones. Los administradores de red deben, por lo tanto, usar las herramientas adecuadas para monitorear redes y solucionar problemas que encuentren. Entre todas las herramientas disponibles, varias sonlanzado en el modelo de código abierto y generalmente se puede obtener de forma gratuita. Hoy, estamos viendo algunas de las mejores herramientas de monitoreo de red de código abierto.

Comenzaremos nuestra discusión hablando sobre elnecesidad de herramientas de monitoreo de red y los diferentes tipos de herramientas disponibles. Veremos cómo funcionan los monitores de utilización de ancho de banda, los sistemas de análisis de red y los rastreadores de paquetes y cómo se pueden utilizar para nuestro beneficio. A continuación, revisaremos las mejores herramientas de código abierto en cada una de las tres categorías.

Acerca de las herramientas de monitoreo de red

El tráfico de red es muy similar al tráfico por carretera. Al igual que los circuitos de red pueden considerarse carreteras, los datos transportados en redes son como vehículos que viajan por esa carretera. Pero a diferencia del tráfico de vehículos en el que solo hay que mirar para ver si está mal y qué pasa, ver lo que sucede en una red puede ser complicado. Para empezar, todo sucede muy rápido y los datos transportados en una red son invisibles a simple vista.

Las herramientas de monitoreo de red le permiten "ver" exactamentequé está pasando en su red. Con ellos, podrá medir la utilización de cada circuito, analizar quién y qué está consumiendo ancho de banda y profundizar en las "conversaciones" de la red para verificar que todo esté funcionando normalmente.

Diferentes tipos de herramientas de monitoreo

Existen básicamente tres tipos principales de red.herramientas de monitoreo. Cada uno va un poco más profundo que el anterior y proporciona más detalles sobre el tráfico. Primero, hay monitores de utilización de ancho de banda. Estas herramientas le dirán cuántos datos se transportan en su red, pero eso es todo.

Para más información, necesita otro tipo deherramienta, analizadores de red. Esas son herramientas que pueden brindarle información sobre lo que está sucediendo exactamente. No solo le dirán cuánto tráfico pasa. También pueden decirle qué tipo de tráfico y entre qué hosts se está moviendo.

Y para el mayor detalle, tiene rastreadores de paquetes. Hacen un análisis en profundidad capturando y decodificando el tráfico. La información que proporcionan le permitirá ver exactamente lo que está sucediendo y detectar problemas con la mayor precisión.

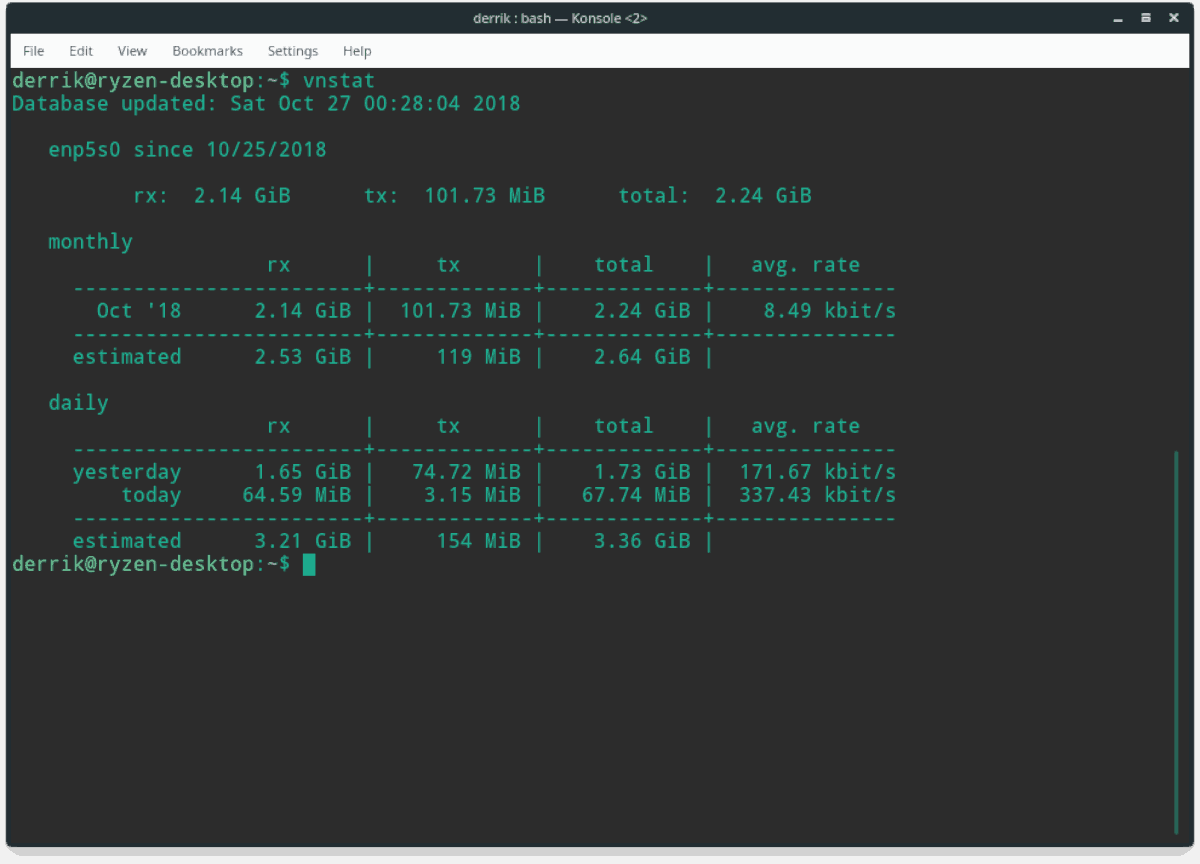

Herramientas de monitoreo de uso de ancho de banda

La mayoría de los monitores de utilización de ancho de banda dependen deProtocolo simple de administración de red o SNMP para sondear dispositivos y obtener la cantidad de tráfico en todas o algunas de sus interfaces. Utilizando esos datos, a menudo crearán gráficos que representan la utilización del ancho de banda a lo largo del tiempo. Por lo general, le permitirán a uno acercarse a un período de tiempo más estrecho donde la resolución del gráfico es alta y muestra, por ejemplo, el tráfico promedio de 1 minuto o alejarse a un período de tiempo más largo, a menudo hasta un mes o incluso un año, donde Muestra promedios diarios o semanales.

SNMP en pocas palabras

El protocolo simple de administración de red, oSNMP: se puede usar para monitorear y configurar equipos de red de forma remota. Sin embargo, a pesar de su nombre, no es exactamente simple, y su implementación puede resultar una tarea desalentadora. Los dispositivos habilitados para SNMP ponen a disposición un cierto número de parámetros, llamados OID. Algunos son parámetros de configuración modificables, lo que permite cambiarlos mientras que otros son contadores de solo lectura.

Cuando se trata de monitoreo de ancho de banda, estamosespecíficamente interesado en dos OID. Se llaman bytes de entrada y bytes de salida. Al leer estos valores a intervalos de tiempo precisos, se puede calcular el número de bytes por unidad de tiempo, que es exactamente lo que es el ancho de banda. La mayoría de los dispositivos de red, como conmutadores y enrutadores, tienen uno de estos conjuntos de OID para cada una de sus interfaces.

Por lo general, una utilización de ancho de banda de redEl sistema de monitoreo sondeará cada dispositivo a intervalos de 5 minutos. Luego restará el valor anterior del contador del actual para obtener el número de bytes transferidos en cinco minutos. Multiplicará ese número por 8 para obtener el número de bits. Y finalmente, lo dividirá por 300 para obtener el ancho de banda en bits por segundo.

Además de los contadores de entrada y salida,algunos sistemas de monitoreo de ancho de banda le permitirán a uno monitorear otros parámetros. Por ejemplo, hay errores de entrada de interfaz y OID de errores de salida de interfaz que pueden consultarse para calcular la tasa de error.

Herramientas de análisis de tráfico de red

Si necesita saber más que la cantidad deel tráfico que pasa, necesita un sistema de monitoreo más avanzado. Lo que necesita es lo que llamamos un sistema de análisis de red. Estos sistemas se basan en software integrado en el equipo de red para enviarles datos de uso detallados. Por lo general, estos sistemas pueden mostrar los que hablan y escuchan, el uso por dirección de origen o de destino, el uso por protocolo o por aplicación y otra información útil sobre lo que está sucediendo.

Mientras que algunos sistemas usan agentes de software que usteddebe instalarse en los sistemas de destino, la mayoría de ellos se basan en protocolos estándar como NetFlow, IPFIX o sFlow. Por lo general, están integrados en el equipo y listos para usar tan pronto como se configuran.

Acerca del análisis de flujo

Originalmente creado como una forma de simplificar elcreación de listas de control de acceso, NetFlow fue desarrollado por Cisco Systems. Los ingenieros se dieron cuenta rápidamente de que los datos recopilados podrían utilizarse de manera diferente al exportarlos a un dispositivo que pueda analizar esa información.

NetFlow utiliza una arquitectura de tres componentes. El exportador que se ejecuta en el dispositivo monitoreado agrega paquetes en flujos y exporta registros de flujo a un colector de flujo. El colector de flujo maneja la recepción, el almacenamiento y el preprocesamiento de los datos de flujo. Finalmente, el analizador de flujo se utiliza para analizar los datos de flujo recibidos. Muchos sistemas combinan el colector y el analizador en un solo dispositivo.

Una vez exclusivo para dispositivos Cisco, NetFlow es ahoracomúnmente encontrado en equipos de otros fabricantes. Puede ir con otros nombres como Jflow en el equipo Juniper. La última versión se hizo incluso como un estándar IETF llamado IPFIX. También hay un sistema competitivo llamado sFlow de inMon que también está presente en varias marcas de equipos de redes. Y aunque NetFlow y sFlow son considerablemente diferentes en la forma en que operan, muchos sistemas de monitoreo pueden manejar ambos protocolos.

Para obtener más información sobre los sistemas de análisis de red, lea nuestro artículo reciente: Los mejores recopiladores y analizadores de NetFlow para Windows: revisado en 2018.

¿Qué hay de oler paquetes?

Si necesita aún más información sobre eltráfico en su red, los rastreadores de paquetes ofrecen tantos detalles como sea posible. Funcionan capturando cada paquete y decodificándolo. Le permitirán ver cada detalle de una conversación específica. Pueden ser muy útiles para determinar la fuente exacta de un problema de red.

Por ejemplo, supongamos que los usuarios han sidoquejándose de que esta aplicación es mucho más lenta de lo habitual. Dado que las redes a menudo están plagadas de congestión, el primer reflejo del usuario será culpar a la red. Utiliza monitores de ancho de banda o analizadores de red y no encuentra rastros de congestión en ninguna parte. Es entonces cuando obtiene su sniffer de paquetes y al examinar el tráfico, ve que para cada solicitud que el cliente envía al servidor, la respuesta solo regresa 10 segundos después. Ahora, para descartar cualquier problema de red, repita la prueba capturando el tráfico en la interfaz de red del servidor y vea el mismo comportamiento. Esto confirma que es el servidor el que responde lentamente y que la red no tiene nada de malo.

Las mejores herramientas de monitoreo de ancho de banda de código abierto

Porque son la red más básica.herramientas de monitoreo y deberían ser las primeras que implemente, comencemos con una revisión rápida de las principales herramientas de monitoreo de ancho de banda de código abierto. Todos ellos utilizan SNMP para sondear periódicamente sus dispositivos de red y crear gráficos de utilización de ancho de banda, lo que le brinda cierta visibilidad sobre el uso de su red.

1. MRTG

los Multi-Router Traffic Graphero MRTG, es una especie de abuelo de toda la redsistemas de monitoreo de ancho de banda. Es un proyecto de código abierto que existe desde 1995. Todavía tiene un uso generalizado, a pesar de que la última versión ya tiene unos cinco años. Está disponible para Linux y Windows. La configuración inicial y la configuración son algo más complicadas que las que experimentaría con otros sistemas de monitoreo, pero hay disponible una excelente documentación.

Instalando MRTG es un proceso de varios pasos y necesitas cuidadosamentesiga las instrucciones de configuración. Una vez instalado, configura el software editando su archivo de configuración. MRTG se puede descargar directamente desde el sitio web del desarrollador. Está disponible como un archivo .zip para Windows o un tarball para Linux. Al momento de escribir este artículo, la última versión estable es 2.17.4.

Qué MRTG carece de facilidad de uso, gana enflexibilidad. Escrito principalmente en Perl, se puede modificar y adaptar fácilmente a las necesidades exactas. Y el hecho de que sea el primer sistema de monitoreo y de que todavía esté presente es un testimonio de su valor.

2. Cactus

Puedes pensar en Cactus como MRTG en esteroides. Flexible y versátil como su primo lejano, es un producto más pulido y cuenta con una interfaz de usuario basada en la web que hace que su configuración sea muy simple e intuitiva. Cacti presenta una encuesta rápida, plantillas gráficas avanzadas, varios métodos de adquisición y administración de usuarios. Se puede ampliar a redes de prácticamente cualquier tamaño, incluidos varios sitios.

Cactus es en realidad una interfaz para RRDTool, unSistema de gráficos y registro de datos de código abierto y alto rendimiento para datos de series temporales. RRDTool es un descendiente directo de MRTG. La herramienta almacena los datos para crear y completar gráficos en una base de datos MySQL y está completamente escrita en PHP.

Configurando Cati es fácil. Por ejemplo, agregar un dispositivo requiere que ingrese su dirección IP o nombre de host y comunidad SNMP. Luego, el software descubrirá la interfaz del dispositivo y le permitirá seleccionar cuál (es) desea agradecer los gráficos de uso.

Visita el Cactus sitio web para obtener más información sobre este producto o para descargarlo. Es completamente gratis para cualquier uso.

3. Zabbix

Zabbix es un producto gratuito y de código abierto que puede serusado para monitorear cualquier cosa. Las herramientas pueden ejecutarse en un puñado de distribuciones de Linux, incluida Rapsbian, la versión Raspberry Pi en Linux, y monitoreará redes, servidores, aplicaciones y servicios y entornos basados en la nube. Presenta una apariencia altamente profesional, muy similar a lo que esperarías de un producto comercial. Sin embargo, la buena apariencia no es suficiente para estar en nuestra lista. Afortunadamente, este producto también cuenta con un amplio conjunto de características, escalabilidad ilimitada, monitoreo distribuido, seguridad sólida y alta disponibilidad. Es un verdadero producto de grado empresarial.

Zabbix utiliza una combinación de tecnologías de monitoreo. Es compatible con la supervisión SNMP, así como con la Interfaz de supervisión de plataforma inteligente (IMPI). También puede realizar monitoreo basado en agentes con agentes disponibles para la mayoría de las plataformas. Para una configuración sencilla, hay autodescubrimiento, así como plantillas listas para usar para muchos dispositivos. La interfaz de usuario basada en la web de la herramienta tiene varias características avanzadas, como paneles de control basados en widgets, gráficos, mapas de red, presentaciones de diapositivas e informes detallados.

El producto también presenta un diseño altamente personalizable.sistema de alerta que no solo enviará mensajes de notificación que contienen información de tiempo de ejecución e inventario, sino que también se puede personalizar en función del rol del destinatario. También puede aumentar los problemas de acuerdo con los niveles de servicio flexibles definidos por el usuario. Incluso puedes dejar Zabbix Solucione algunos problemas automáticamente.

4. Zenoss Core

Zenoss Core probablemente no sea tan popular como algunos de los otrosherramientas de monitoreo en esta lista, pero realmente merece su lugar principalmente debido a su conjunto de características y apariencia profesional. La herramienta puede monitorear muchas cosas, como la utilización del ancho de banda, los flujos de tráfico o servicios como HTTP y FTP. Tiene una interfaz de usuario limpia y simple y su sistema de alerta es excelente. Una cosa que nos gustó especialmente es su sistema de alerta múltiple bastante único. Permite alertar a una segunda persona si la primera no responde dentro de un retraso predefinido.

Sin embargo, no todo es perfecto. Zenoss Core es uno de los sistemas de monitoreo más complicadospara instalar y configurar La instalación es un proceso totalmente impulsado por la línea de comandos. Los administradores de red de hoy están acostumbrados a los instaladores de GUI, asistentes de configuración y motores de autodescubrimiento. Esto podría hacer que la instalación del producto parezca un poco arcaica. Sin embargo, existe una amplia documentación disponible y el resultado final hace que valga la pena los esfuerzos de instalación.

La mejor herramienta de análisis de flujo de código abierto

Mientras que los sistemas de monitoreo de ancho de banda le mostraráncuánto se usa su red, todavía lo deja en la oscuridad en cuanto a cómo se usa. Para ese tipo de visibilidad, debe implementar el siguiente nivel de sistemas de monitoreo, herramientas de análisis de flujo. Estas herramientas utilizan NetFlow y sus variantes o sFlow para recopilar información detallada sobre el tráfico que se transporta en su red. Echemos un vistazo a una de las mejores herramientas de análisis de flujo de código abierto que se pueden encontrar.

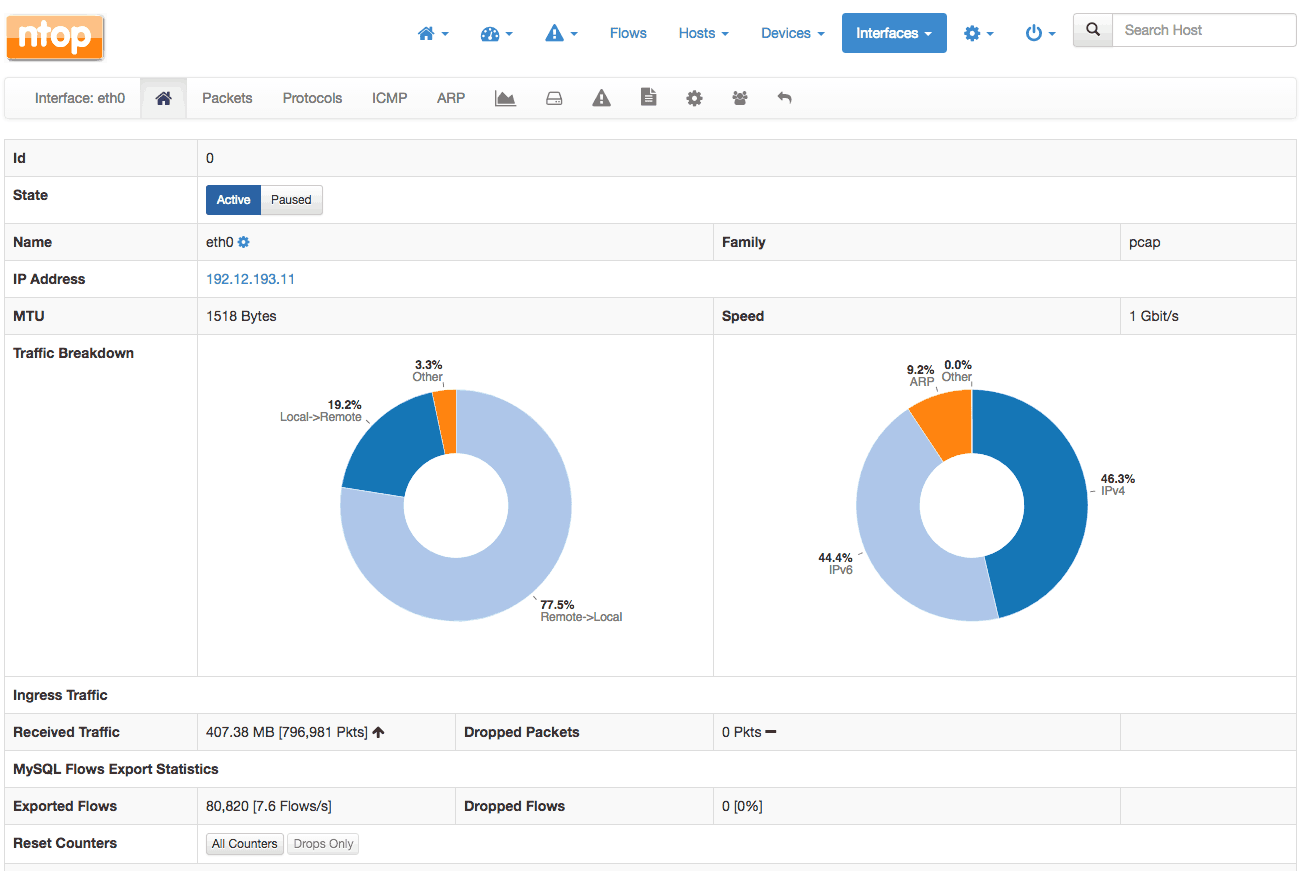

nProbe y ntopng

nProbe y ntopng son dos herramientas de código abierto. Ntopng es una herramienta de análisis de tráfico basada en la web para monitorear redes basadas en datos de flujo mientras nProbe es un exportador y recolector de NetFlow e IPFIX. Juntos, hacen un paquete de análisis muy flexible. Si está familiarizado con el comando Unix ntop, ntopng es la versión GUI de próxima generación de esta herramienta eterna.

Hay una versión comunitaria gratuita de ntopng, pero también puedes comprar la versión empresarial. Y aunque puede ser costoso, es gratis para organizaciones educativas y sin fines de lucro. Como para nProbe, puede probarlo de forma gratuita, pero está limitado a un total de 25 000 flujos exportados. Una vez que llegue a eso, que puede ser antes de lo que cree, deberá comprar una licencia.

ntopng cuenta con una interfaz de usuario basada en la web quepuede presentar datos de diferentes maneras, como los principales conversadores, flujos, hosts, dispositivos e interfaces. Hay cuadros, tablas y gráficos. muchos con opciones de desglose. La interfaz es muy flexible y permite mucha personalización.

Los mejores rastreadores de paquetes de código abierto

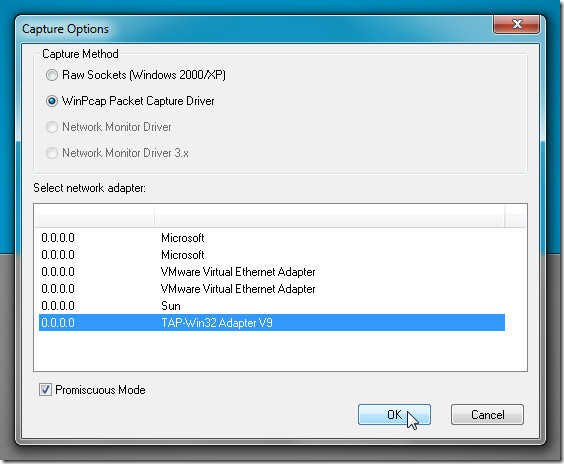

Para obtener más detalles sobre lo que está sucediendo en sured, los rastreadores de paquetes son lo que necesita. Funcionan capturando todos los datos en un punto específico de su red y le permitirán decodificar cada paquete y seguir los detalles de cada "conversación". La colocación de un rastreador de paquetes es en sí mismo un asunto complicado, ya que tendrá una incidencia directa en lo que puede ver. Se han escrito libros completos sobre eso. Por lo general, se configurará un sniffer de paquetes para capturar el tráfico de un servidor al reflejar el puerto de conmutación de ese servidor en un puerto libre en el mismo dispositivo donde se conectará el sniffer. También existen grifos que se pueden insertar entre dos dispositivos y capturar todo el tráfico que pasa. Analicemos brevemente cuáles son los cinco mejores rastreadores de paquetes.

1. Wireshark

Wireshark ha existido por siglos. Comenzó en el siglo pasado. Y hoy en día, sigue siendo "el analizador de protocolos de red más utilizado y ampliamente utilizado en el mundo". Es el estándar de facto para muchas empresas, agencias gubernamentales e instituciones educativas.

Entre las características principales del producto encontrará la posibilidad de realizar capturas en vivo y análisis fuera de línea. Wireshark También es compatible con la inspección profunda de cientos deprotocolos, con más agregados todo el tiempo. También tiene los filtros de pantalla más potentes de la industria. El producto se ejecutará en Windows, Linux, macOS, Solaris, FreeBSD, NetBSD y muchos otros.

2. EtherApe

EtherApe es otro proyecto de código abierto, como Wiresharky tcpdump. Sin embargo, utiliza una representación más gráfica del tráfico y puede usarse de manera más eficiente para identificar la fuente del tráfico pesado que causa la congestión de la red. Realmente, EtherApe no es realmente un rastreador de paquetes, ya que no decodificará los paquetes ni incluso le permitirá capturarlos en una tabla.

En lugar, EtherApe Tiene un enfoque más gráfico. Representará su red como un círculo con cada host en su borde. Dentro del círculo, hay una línea entre dos hosts que se comunican. Las líneas están codificadas por colores por tipo de tráfico y su grosor muestra la cantidad de tráfico. Es una herramienta muy diferente para aprender y usar, pero aún así, proporciona una forma diferente de ver el tráfico que ha demostrado ser útil más de una vez.

Comentarios