Si nunca le han explicado los certificados raíz, el tema puede parecer desalentador al pie de la letra. En la guía de hoy, cubriremos todos los puntos clavedel proceso de cifrado que necesita saber para tomar decisiones más seguras en línea. Además, cubriremos las tres mejores VPN para ayudarlo a mejorar su seguridad en Internet.

El cifrado tiene un papel simple en el mundo digital: envuelva los datos en una capa de seguridad para que solo el destinatario pueda leerlos. El proceso es muy parecido a crear una llave y una caja de seguridad para cada información que sale de su computadora. La criptografía detrás del proceso es increíblemente compleja, al igual que el proceso utilizado para iniciar el intercambio y verificar las claves. Después de todo, crear una cerradura irrompible no sirve de mucho si alguien puede obtener la llave.

Aquí es donde entran en juego los certificados. Estos pequeños archivos son una parte fundamental de la criptografía de clave pública utilizada por los navegadores y los sitios HTTPS para validar ciertos tipos de cifrado. En otras palabras, los certificados aseguran que todos sean quienes dicen ser, evitando que piratas informáticos maliciosos y terceros invasores intervengan y espíen su actividad.

Los certificados raíz se encuentran en el corazón de todosistema de certificado para asegurarse de que funcionan según lo previsto. Es un mundo intrincado con mucha jerga por recorrer, pero saber cómo funcionan los certificados puede darle una mejor comprensión de cómo funciona Internet en el día a día. Siga leyendo para obtener una guía sobre los certificados raíz y su papel en la privacidad y seguridad en línea.

Cómo obtener una VPN GRATIS por 30 días

Si necesita una VPN por un tiempo breve cuando viaja, por ejemplo, puede obtener nuestra VPN mejor clasificada de forma gratuita. ExpressVPN incluye una garantía de devolución de dinero de 30 días. Tendrá que pagar la suscripción, es un hecho, pero permite acceso completo durante 30 días y luego cancela para obtener un reembolso completo. Su política de cancelación sin preguntas hace honor a su nombre.

Criptografía de clave pública y privada

Antes de que podamos saltar a los certificados raíz, hayson algunos términos generales de criptografía con los que debería familiarizarse. El cifrado simétrico y asimétrico son dos métodos para proteger los datos que implican generar claves que desbloquean un código de cifrado muy específico. Cada método hace las cosas ligeramente diferentes. Para nuestros propósitos, el cifrado de clave pública es lo más importante.

Cifrado de clave pública (asimétrica) - Se generan dos claves matemáticamente coincidentes: una clave pública y una clave privada. Cualquier cosa cifrada con una clave solo puede ser descifrada por la otra. La misma clave ni siquiera puede descifrar los datos que cifró anteriormente.

Cifrado de clave privada (simétrica) - Se generan dos claves privadas idénticas en el momento en que se cifran los datos. Cualquier persona con cualquiera de estas claves puede cifrar y descifrar datos protegidos por la otra clave.

El cifrado asimétrico es increíblemente útil paraverificar el origen de los datos encriptados. Si tiene una clave pública y su amigo tiene la clave privada correspondiente, puede usarla para intercambiar mensajes de forma segura. Escriba una nota y encripte con su clave, seguro sabiendo que nadie puede leerla, ¡ni siquiera usted mismo! Cuando su amigo reciba el mensaje, sabrá que proviene de usted porque su clave podría descifrarlo. Es una forma simple de verificación de identidad, pero crea la base de un sistema de seguridad increíblemente útil que impulsa el mundo digital.

Cifrado y HTTPS

Con los dos tipos de cifrado fuera del camino,pasemos a la versión web de comunicación privada, HTTPS. La "S" agregada al final de HTTP significa "seguro", probablemente lo reconozca por el pequeño ícono de candado que a menudo aparece en el cuadro de URL de su navegador. En la práctica, HTTPS es simplemente HTTP (Protocolo de transferencia de hipertexto) estándar con un pequeño cifrado SSL (Capa de sockets seguros) agregado en la parte superior. Básicamente garantiza que el tráfico de Internet estándar no pueda ser leído por terceros, y utiliza cifrado y certificados para lograr esto.

Cuando visita un sitio web que usa HTTPS, unla conversación se lleva a cabo entre su navegador y el sitio al que intenta acceder. Su navegador inicia el proceso y solicita algunos datos seguros. El sitio responde y envía su clave pública. Su navegador utiliza la clave pública para cifrar datos que solo el sitio web puede descifrar (usando su clave privada correspondiente). Cuando el sitio devuelve algo, su navegador utiliza la clave pública para descifrar los datos cifrados por la clave privada del servidor, y así sucesivamente.

El único problema con esta parte del proceso.es que no hay forma de saber si los propietarios de las claves son quienes dicen ser. En teoría, cualquiera podría tomar el control de una clave pública o privada y hacerse pasar por su sitio HTTPS favorito, que no es seguro en absoluto. Aquí es donde entran en juego los certificados y las autoridades de certificación.

LECTURA RELACIONADA ¿Qué es el secuestro de DNS, explicado: cómo detener el secuestro de DNS?

Acerca de los certificados y las autoridades de certificación

Los certificados son un poco como pasaportes o unlicencia de conducir para datos cifrados. Cada uno es emitido por una Autoridad de Certificación (CA) de confianza, que les permite ser verificados y entregados solo a partes legítimas. El proceso de obtener y utilizar un certificado para un sitio web HTTPS se parece a esto:

- Para asegurar un sitio con HTTPS, un administrador debe solicitar un certificado de una Autoridad de certificación.

- Después de verificar la autenticidad del administrador, la CA genera una clave pública y privada para que el sitio la use.

- La clave pública está firmada por la CA, que la cifra con su propia clave privada.

- El propietario del sitio recibe una versión cifrada y sin cifrar de la clave pública.

- El sitio web está protegido con HTTPS y enviará la clave pública a los navegadores que realizan solicitudes de datos.

Con certificados en juego, el proceso deconectarse a un sitio HTTPS ahora tiene un paso adicional. Su navegador solicita datos de un sitio HTTPS. El sitio responde y envía su clave pública. Su navegador descifra la clave y verifica la firma para asegurarse de que la Autoridad de certificación la haya generado y que sea válida. Si es así, la transacción continúa normalmente, con todos los datos cifrados en ambos sentidos.

Certificados de raíz

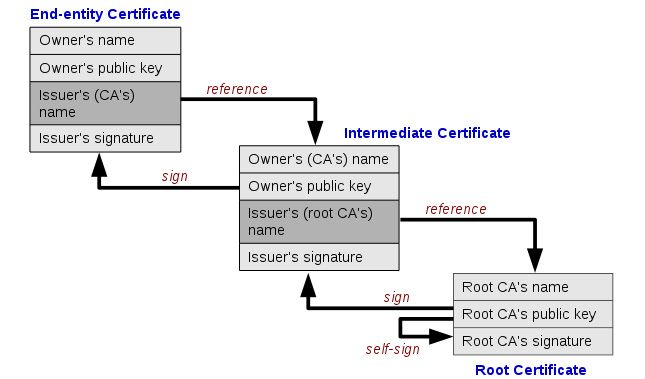

Se otorgan certificados a los sitios web HTTPSa través de las autoridades de certificación en una especie de estructura similar a un árbol. Cada verificación se extiende para crear nuevos certificados, pero también hace referencia al certificado que vino antes. Todo esto se remonta a un certificado central que originó el proceso de firma. Esto se conoce como un certificado raíz, y forman la raíz que garantiza la confianza en toda la cadena de validación.

Un ejemplo probablemente esté en orden. Supongamos que desea iniciar su propio sitio web que use HTTPS. Se pone en contacto con una autoridad de certificación y solicita un certificado. Verifican que usted es quien dice ser, cobran un pequeño pago y emiten sus llaves. Sin embargo, esta CA no es una autoridad de certificación raíz. El certificado que le dieron fue emitido por otra CA. El certificado de esa CA fue a su vez emitido por otra CA, y así sucesivamente. Finalmente, la parte emisora puede rastrearse hasta un certificado raíz, lo que hace que el resto sean certificados intermedios que forman una cadena de verificación.

Hay cientos de autoridades de certificación enOperación en todo el mundo que distribuye certificados a una variedad de empresas. Sin embargo, los certificados raíz son increíblemente importantes, por lo que generalmente solo son lanzados por desarrolladores de sistemas operativos como Microsoft y Apple y algunos desarrolladores de navegadores como Mozilla y Opera.

¿Qué aspecto tiene un certificado?

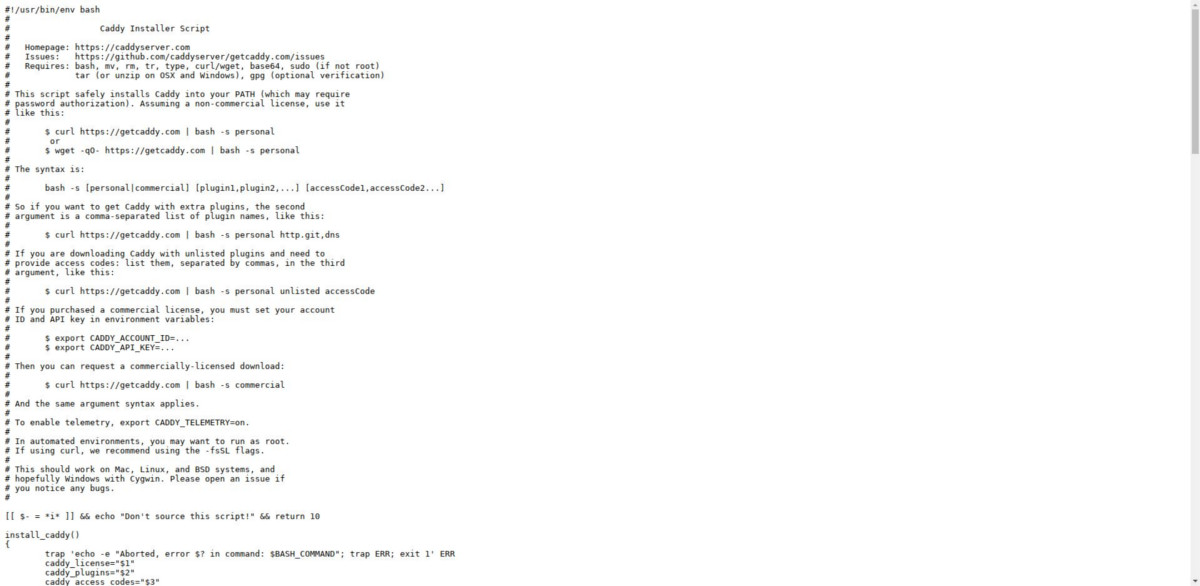

Los certificados son archivos como cualquier otro. Son increíblemente pequeños, no más de unos pocos KB de tamaño, lo que los hace fáciles y rápidos de transferir entre servidores y cualquier tipo de dispositivo conectado. En realidad, encontrará algunos en su sistema operativo local buscando la extensión .crt. Solo asegúrese de no eliminar ni alterar ninguno de estos, ya que eso puede causar algunos problemas graves.

Abrir un certificado en un editor de texto muestra unbloque de números aleatorios y letras generados por un algoritmo de criptografía complejo. Esta es la clave de cifrado que desbloquea el cifrado correspondiente creado con la clave privada emparejada. El archivo no tiene mucho sentido para los ojos humanos, pero cuando un certificado funciona, logra mucho.

RELACIONADO: Explicación de Vishing: qué es el phishing de llamadas de voz y cómo protegerse

Certificados falsos y CA falsas

El propósito del sistema de certificados es agregarUna capa de confianza para el proceso de intercambio de claves. Si se puede probar la identidad de un sitio web o de un desarrollador de software, la transacción es segura. Sin embargo, surgen problemas en el sistema de verificación. Se sabe que existen certificados falsos y se ha descubierto al menos una CA que emite certificados falsos. La mayoría de estos se generan a partir de maniobras a nivel gubernamental llevadas a cabo en secreto, aunque los piratas informáticos individuales también son capaces de comprometer el sistema.

Desde la perspectiva del usuario final, hay muypoco podemos hacer para evitar que los certificados falsos causen daños. La mejor protección es mirar los sitios web que estamos usando y evitarlos si parecen un poco sospechosos. Depende completamente de las autoridades certificadoras detectar y eliminar fuentes falsas cuando surjan. Hay formas de eliminar los certificados raíz de su propio sistema operativo, pero generalmente se considera una acción infructuosa que causa más daño que bien.

Mantenerse a salvo con una VPN

Aunque la carga de la seguridad con certificadosdepende en gran medida de las AC, los usuarios tienen algunas herramientas que pueden ayudar a estabilizar otras partes de Internet. Las redes privadas virtuales son uno de los métodos más utilizados para encriptar y anonimizar el tráfico en línea. Con una VPN, evitarás una variedad de ataques de intermediarios dirigidos a proveedores locales de servicios de Internet, así como a usuarios cuyos datos no están encriptados. Es una forma de privacidad de nivel base, pero es notablemente efectiva.

Las VPN son fáciles de usar y ofrecen una amplia variedad decaracterísticas que se extienden mucho más allá del anonimato y la seguridad en línea. Para empezar, podrá cambiar su ubicación virtual para acceder a videos geo-restringidos de otros países, proteger sus dispositivos móviles de conexiones Wi-Fi públicas dañinas, evitar bloqueos de censura, derrotar la limitación de ISP e incluso ocultar su tráfico a los ISP y esfuerzos de vigilancia masiva. Todo lo que tiene que hacer es elegir una VPN confiable, ejecutar el software y listo.

A continuación se presentan algunos servicios VPN recomendados que otorgan una alta prioridad a la privacidad y la seguridad. Pruebe cualquiera de ellos y verá cuán sencilla y poderosa puede ser una buena VPN.

1. ExpressVPN

ExpressVPN tiene que ver con la velocidad. La compañía opera una gran red de más de 3,000 servidores en 94 países diferentes, brindando a los usuarios un acceso conveniente a conexiones sin demoras sin importar dónde se encuentren. Cada uno de estos servidores ofrece velocidades increíbles durante todo el día, incluso en momentos de uso pico o alta carga de usuarios. Lo mejor de todo es que puede verificar la latencia y la puntuación de velocidad de un servidor desde el software de ExpressVPN y cambiar las ubicaciones al instante, asegurando que siempre encuentre la conexión más rápida posible.

Otras características que nos encantan de ExpressVPN:

- Aplicaciones personalizadas fáciles de usar para Windows, Mac, Linux, iOS y más.

- Acceso confiable a Netflix, incluso cuando otras VPN están bloqueadas.

- Ancho de banda ilimitado, sin límites de velocidad y sin estrangulamiento.

- Protección contra fugas de DNS y un interruptor de apagado automático.

- Ideal para evitar la censura en países como China.

Lea nuestra revisión completa de ExpressVPN.

- OFERTA ESPECIAL: 3 meses gratis (49% de descuento - enlace a continuación)

- Servicio rápido con pérdida de velocidad mínima

- Cifrado AES-256 de nivel gubernamental

- Política estricta de no registro

- Soporte de chat en vivo.

- Ligeramente más caro que algunas otras opciones.

2. NordVPN

NordVPN es una VPN muy conocida y muy respetada. La compañía tiene una red de servidores absolutamente masiva, más de 5,200 en 60 países diferentes, que podría ser la más grande en todo el mercado de VPN. Esto le brinda una impresionante variedad de opciones cuando necesita seleccionar una conexión fuera del país para la transmisión de video o eludir los bloques de censura. Toda la red de servidores de NordVPN también es increíblemente rápida, y usted obtiene acceso a esa velocidad sin sacrificar una pizca de privacidad o seguridad.

Algunas de las mejores características de NordVPN:

- Las sólidas características de privacidad permiten el acceso abierto a Internet incluso en países con mucha censura como China.

- Política de registro cero que cubre todo, desde el tráfico hasta el ancho de banda, las direcciones IP y las marcas de tiempo.

- Servidores únicos de doble encriptación que envuelven datos en encriptación SSL de 2048 bits.

- Una excelente VPN con acceso confiable y rápido a Netflix.

Lea nuestra revisión completa de NordVPN.

- OFERTA ESPECIAL: plan de 3 años (75% de descuento - enlace a continuación)

- Sin límites de ancho de banda

- Permite múltiples conexiones (6 dispositivos)

- Doble VPN extra segura para encriptación de datos

- Servicio al cliente 24/7.

- Muy poco

- El procesamiento del reembolso puede demorar hasta 30 días.

3. IPVanish

IPVanish es una gran VPN para cualquiera que quierapermanecer invisible en línea. Comienza con un fuerte cifrado AES de 256 bits para todos sus datos, envolviendo todo en un shell irrompible que lo mantiene oculto mientras viaja a través de su ISP. Ese cifrado está respaldado con una increíble política de registro cero en todo el tráfico que pasa a través de los servidores de IPVanish. La red en sí tiene más de 850 nodos, y cubre 60 países diferentes con más de 40,000 direcciones IP para usar. Cada vez que se conecta a IPVanish, deja atrás su identidad personal, haciendo que todo Internet sea lo más abierto y seguro posible.

IPVanish también viene con las siguientes características:

- Software rápido y fácil de usar para PC, computadoras portátiles, teléfonos inteligentes, Chromebooks y tabletas.

- Ancho de banda ilimitado, sin límites de velocidad y sin restricciones en el tráfico P2P o torrent.

- Descargas seguras, rápidas y anónimas ideales para usuarios de torrent y Kodi.

- Perfecto para evitar los filtros de censura y acceder al contenido bloqueado.

Lea nuestra revisión completa de IPVanish.

Cómo obtener una VPN GRATIS por 30 días

Si necesita una VPN por un tiempo breve cuando viaja, por ejemplo, puede obtener nuestra VPN mejor clasificada de forma gratuita. ExpressVPN incluye una garantía de devolución de dinero de 30 días. Tendrá que pagar la suscripción, es un hecho, pero permite acceso completo durante 30 días y luego cancela para obtener un reembolso completo. Su política de cancelación sin preguntas hace honor a su nombre.

Comentarios