Todo lo que hacemos en línea deja una huella digital.

Escribiendo algo en Google, revisando el correo electrónico,viendo un video, incluso haciendo clic en un sitio web aleatorio, todo deja un rastro. Dependiendo de sus prácticas de privacidad, este sendero puede ofrecerle poca o mucha información sobre usted, desde su nombre y dirección hasta sus compras de comestibles y hábitos de ver videos. Las agencias gubernamentales como la NSA pueden usar esta huella digital para monitorear todo lo que haces en línea.

La vigilancia digital proyecta una gran sombra y escada vez más común a medida que pasan los años. La NSA tampoco es la única agencia gubernamental que se dedica a este tipo de vigilancia. Afortunadamente, existen herramientas que pueden ayudar a los usuarios promedio a proteger su privacidad y detener el spyware y el seguimiento en línea.

Cómo obtener una VPN GRATIS por 30 días

Si necesita una VPN por un tiempo breve cuando viaja, por ejemplo, puede obtener nuestra VPN mejor clasificada de forma gratuita. ExpressVPN incluye una garantía de devolución de dinero de 30 días. Tendrá que pagar la suscripción, es un hecho, pero permite acceso completo durante 30 días y luego cancela para obtener un reembolso completo. Su política de cancelación sin preguntas hace honor a su nombre.

Evite que la NSA espíe: primeros pasos

El eslabón más débil en la privacidad cotidiana es el humano.error. Desde olvidar cerrar sesión en las cuentas de redes sociales hasta escribir contraseñas en el cuadro equivocado, cuando pequeñas cantidades de datos se abren paso en el mundo, puede ser tan culpa nuestra como cualquier otra persona. Es por eso que establecer una línea de base de prácticas inteligentes y eliminar hábitos riesgosos debería ser el primer paso para prevenir el espionaje de la NSA.

La regla número uno para mantener la privacidad.en línea es esto: no abra ni descargue nada que sea un poco sospechoso. Con frecuencia, el spyware se abre paso en las computadoras personales y los dispositivos móviles simplemente porque los usuarios hicieron clic en un enlace que no deberían tener. Si algo parece fuera de lugar, solo déjelo solo, simple y llanamente.

Use los siguientes consejos para comience a proteger su privacidad en línea:

1. Eliminar extensiones del navegador - No importa qué navegador uses, el primeroLo que debe hacer es echar un vistazo a las extensiones instaladas. Aunque parezcan lo suficientemente inocentes, las extensiones a menudo tienen la capacidad de leer o transmitir el historial de navegación, convirtiéndolos esencialmente en complementos de spyware. Algunos de ellos incluso inyectan anuncios o incluyen secuencias de comandos de seguimiento que recogen sus datos. Desinstale cualquier extensión que no necesite absolutamente, y para las que tenga, asegúrese de que no tengan acceso a información privada de ningún tipo.

2. Deja de usar las redes sociales - Redes sociales como Instagram, Twitter yFacebook sirve como grandes depósitos de información personal a los que las personas contribuyen intencionalmente. Poner fotos de sus vacaciones o hablar sobre el increíble almuerzo que comió parece bastante inocente, pero es lo que las empresas pueden hacer con esos datos lo que compromete su seguridad. Las redes sociales pueden compartir o vender la información que agregue, y si una agencia gubernamental como la NSA hace una solicitud de datos, la empresa tiene que cumplir. Si quieres terminar con el espionaje, deja de usar las redes sociales, especialmente Facebook.

3. Use la criptomoneda para compras - Usando una moneda digital descentralizada comoBitcoin puede garantizar su privacidad al realizar transacciones en línea. Las tarjetas de crédito y las cuentas de PayPal son extremadamente fáciles de rastrear, especialmente para la NSA. Al aprovechar el poder anónimo de la criptomoneda, puede realizar compras sin dejar rastro.

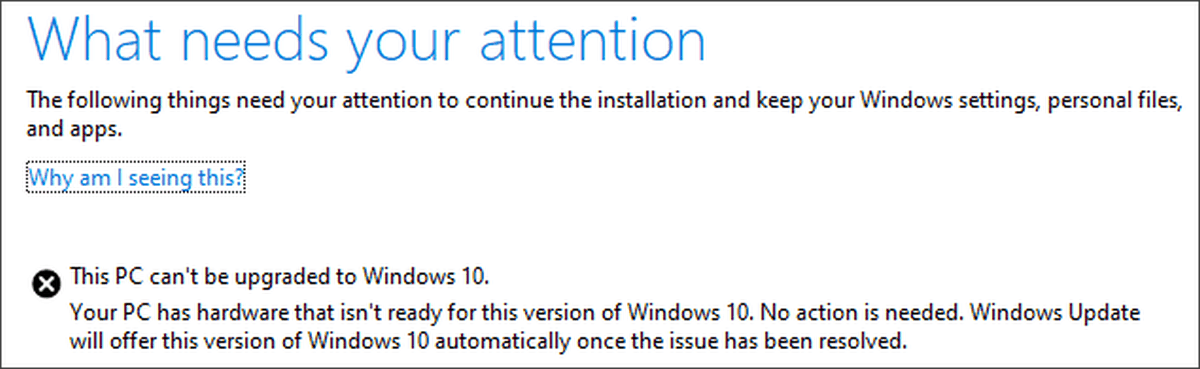

4. Mantenga los dispositivos y sistemas operativos actualizados - A menudo se entregan importantes parches de seguridada través de actualizaciones pequeñas pero frecuentes y repara vulnerabilidades explotadas por el último malware y spyware. Puede ser molesto tener que actualizar todo el tiempo, pero en lo que respecta a su privacidad, es un pequeño precio a pagar.

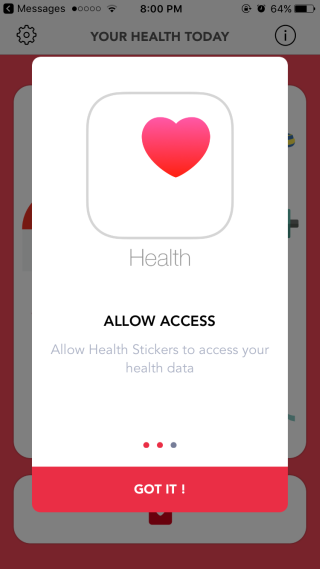

5. No permita que dispositivos innecesarios en línea - A medida que los electrodomésticos y otros dispositivos tecnológicosmás avanzado, lo primero que hacen es solicitar acceso a internet. Idealmente, esto solo se usaría para actualizaciones y notificaciones y no mucho más, pero la triste verdad es que incluso su Smart TV o cámara conectada a Internet puede entregar información privada a fuentes desconocidas. A menos que su refrigerador necesite acceso a Internet para funcionar, no lo deje en línea.

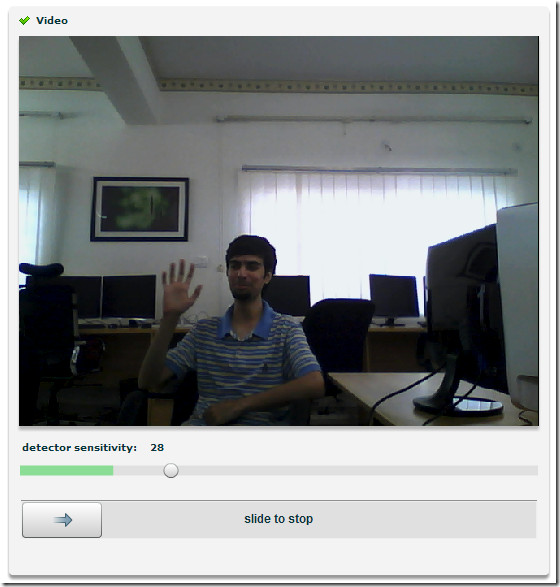

6. Cubra o desconecte su cámara web - Parece algo que haría una persona paranoica, pero simplemente colocar un trozo de cinta sobre la cámara web y el micrófono de su computadora portátil es un disuasivo de software espía sorprendentemente efectivo.

7. El modo de incógnito no deja de espiar - Vale la pena señalar que las pestañas privadas en los navegadorescomo Chrome, Firefox, Opera y Safari no evitarán que la NSA espíe tu actividad en línea. Estos modos simplemente eliminan los rastros locales de actividad, no su rastro en línea.

Extensiones de navegador para detener el espionaje de la NSA

El navegador web es un centro para la mayoría de nuestros en líneaactividad. Cada clic, cada sitio web y la mayoría de las comunicaciones privadas pasan a través de él a diario, lo que lo convierte en un excelente punto de partida para aumentar su privacidad y evitar el espionaje.

Después de eliminar su lista de complementos de no utilizados yextensiones potencialmente peligrosas, es hora de incorporar nuevas herramientas para ayudar a bloquear su información privada y evitar a los espectadores de la NSA. Las sugerencias a continuación son ampliamente utilizadas por la comunidad de privacidad y están disponibles para la mayoría de los navegadores modernos, incluidos Chrome, Opera y Firefox.

- HTTPS Everywhere: una extensión creada por la Electronic Frontier Foundation (EFF) que obliga a varios sitios web populares a utilizar una conexión segura.

- Privacy Badger: otro complemento creado por EFF. Este bloquea anuncios invasivos, rastreadores de espionaje y ayuda a desalentar las huellas digitales del navegador.

- NoScript: un complemento anti-seguimiento fenomenal para Firefox y otros navegadores basados en Mozilla.

- Desconectar: una poderosa herramienta de privacidad que ayuda a prevenir fugas de datos y mantiene su información segura.

Use un motor de búsqueda que no lo rastree

¿Alguna vez has visto un anuncio de un producto?directamente relacionado con algo que estabas viendo más temprano en el día? Ese es el seguimiento de búsqueda en el trabajo, y es una enorme invasión de la privacidad que facilita que la NSA siga sus actividades. Google, Yahoo !, Bing y casi todos los motores de búsqueda que existen tienen registros extensos de consultas de búsqueda. Cada vez que escribe algo en Google, esa cadena se almacena y se asocia con su navegador y dirección IP. Todo lo que la NSA tiene que hacer es preguntar y esa información puede ser suya.

Realmente solo hay una solución para evitarseguimiento como este: use un motor de búsqueda diferente. DuckDuckGo es extremadamente popular y ofrece la promesa infalible de nunca almacenar información personal, nunca seguirte con anuncios y nunca rastrear tu actividad. Siempre. Al cambiar sus accesos directos predeterminados para usar DuckDuckGo en lugar de Google, recuperará algo de privacidad y pondrá otro obstáculo entre usted y los espías de la NSA.

- DuckDuckGo: el motor de búsqueda centrado en la privacidad.

Cambiar a un proveedor de correo electrónico seguro

El correo electrónico nunca fue diseñado para la seguridad. El protocolo de comunicación simple se desarrolló cuando Internet estaba en su infancia y la privacidad no era realmente un problema. Cuando escribe una carta a su jefe o amigo, se envía en texto sin formato desde su dispositivo a su servidor de correo electrónico, desde ese servidor al servidor de correo electrónico de su amigo, luego al dispositivo de su amigo, posiblemente cruzando varios nodos en -Entre. En cada paso, el contenido está fácilmente disponible para cualquiera que esté monitoreando la red, lo que no ofrece a ninguna de las partes los niveles más básicos de privacidad.

El correo electrónico simple es muy parecido a enviar una postal: quien lo encuentre puede leerlo. La forma más sencilla de proteger el contenido de una carta enviada es ponerla en un sobre. En términos digitales, esto significa agregar encriptación, algo que incluso la NSA tendrá dificultades para descifrar

Hay varios servicios de correo electrónico que ofrecencifrado de extremo a extremo y privacidad básica de datos. Cambiar significa renunciar a su antigua dirección de correo electrónico, que puede ser tan frustrante como cambiar los números de teléfono, pero la seguridad y la privacidad adicionales valen la pena.

- ProtonMail: con mucho, el mejor y más popular proveedor de servicios de correo electrónico cifrado.

- Lavabit: un proveedor confiable de correo electrónico cifrado con funciones de privacidad extremadamente potentes.

- Tutanota: un recién llegado relativo en la industria que entrega correo electrónico privado sin problemas.

Cambiar programas de chat

Programas de mensajería instantánea y chat de voz comoSkype es notoriamente malo para proteger los datos del usuario. Si la NSA quiere espiar su conversación, hay una puerta abierta para que entren. Si necesita una comunicación instantánea en línea y no está dispuesto a renunciar a su derecho a la privacidad, cambie a uno de los programas a continuación.

- Bleep: mensajes privados del equipo que creó BitTorrent. Aprovecha las comunicaciones entre pares para cortar el servidor central, lo que dificulta el espionaje.

- Complemento Off-the-Record: un complemento para el servicio de mensajería instantánea Pidgin, OTR encripta los mensajes en línea para conversaciones más privadas.

- Semaphor: chat grupal cifrado y uso compartido de archivos.

- Jitsi: una alternativa de Skype más segura que ofrece video chat encriptado.

Usar software antivirus

El primer paso para bloquear el spyware es hacerasegúrese de que no tenga la oportunidad de ejecutarse en su computadora. Incluso los usuarios cautelosos pueden toparse con un virus de vez en cuando, por lo que tener un software antivirus bueno y actualizado puede ser útil.

Desafortunadamente, el mundo antivirus está plagado deinvasiones de la privacidad. Se ha demostrado que programas populares como Avast y la versión gratuita de AVG registran y almacenan una lista de los sitios web que visita. Todavía ofrecen protección básica contra spyware, pero como funcionan como spyware, no son exactamente buenas soluciones.

Si usa Windows y prefiere no usar ela continuación, el software Defender de Microsoft es una segunda opción útil. Tenga en cuenta que Microsoft fue nombrado como parte del programa PRISM (ver más abajo) y comparte información con la NSA, por lo que no es la opción más segura disponible.

- Clamwin: antivirus gratuito y de código abierto que no rastrea nada.

Reemplace el software común con alternativas conscientes de la privacidad

Utilizamos docenas de diferentes tipos de software yaplicaciones cada día, tanto en casa como en el trabajo. Se sabe que muchos de ellos almacenan y comparten información de usuarios con terceros y agencias gubernamentales, incluida la NSA.

Los programas y aplicaciones más comunes tienen más seguridadalternativas, especialmente si están diseñadas para manejar información confidencial. El siguiente software le brinda una capa adicional de seguridad contra fugas de datos y robo al proporcionar cifrado y otras características centradas en la privacidad.

- Signal Private Messenger: aplicación privada de llamadas cifradas y SMS para iPhone y Android.

- SpiderOak One: una alternativa de alojamiento en la nube cifrada y de conocimiento cero para Dropbox y Google Drive.

- ENCRYPT.One: comparta archivos con una interfaz cifrada basada en navegador.

- Procesador de textos Atlantis: un procesador de texto rico en funciones que le permite cifrar archivos con solo unos pocos clics.

Asegure su teléfono celular

Los teléfonos inteligentes llevan una enorme cantidad de personaldatos, todo, desde nuestro domicilio hasta contactos, información bancaria, correos electrónicos y más. Son objetivos de alto valor para ladrones y hackers, y la NSA sabe que puede obtener mucha información de una sola fuente. Mantener seguros los contenidos de su teléfono celular debe ser una alta prioridad.

Además del robo de datos en línea, dispositivos móvilestienen el riesgo adicional de estar físicamente comprometidos. Es fácil olvidar su teléfono en un café o que alguien lo levante de un bolso o mochila. Pueden instalar spyware o registradores de teclas, los cuales pueden enrutar datos directamente a agencias gubernamentales sin su conocimiento.

Además de usar el sentido común y mantener su dispositivo con usted en todo momento, hay algunas cosas que puede hacer para aumentar la privacidad y evitar que la NSA rastree su teléfono.

Use un código de acceso de bloqueo de pantalla fuerte - Es tentador establecer códigos de acceso de pantalla de bloqueo encombinaciones simples de cuatro dígitos o patrones de deslizamiento. Después de todo, desbloqueamos nuestros teléfonos docenas de veces al día, ¡eso podría ahorrar un montón de tiempo! Sin embargo, al cambiar a un código de acceso de seis dígitos o un patrón de deslizamiento de seis nodos, aumenta la complejidad de su contraseña de manera exponencial, lo que dificulta que incluso una supercomputadora se rompa.

Activa el modo avión - Si no está haciendo llamadas de manera activa, active el modo avión para dejar de transmitir información a las torres celulares locales.

Quitar la batería - Los teléfonos pueden enviar datos de ubicación siempre que tengan energía. Sin batería, no se puede enviar nada.

Cifra tu dispositivo - El cifrado local del teléfono bloquea los archivos en su dispositivo y los hace ilegibles sin las claves de descifrado adecuadas.

Trata tu teléfono como una computadora - ¿Utiliza firewalls, VPN, bloqueadores de anuncios y chat cifrado en su PC? No olvides hacer lo mismo en tu teléfono.

Desafortunadamente, los teléfonos celulares nunca seránperfectamente seguro Para enviar datos a su dispositivo, la compañía de teléfonos celulares debe poder encontrarlos. Eso significa transmitir información de ubicación de forma inalámbrica, lo que es un regalo para los espías de la NSA. Asegúrese de leer nuestras guías sobre cómo asegurar un iPhone o un teléfono Android. ¿Y cuáles son las mejores VPN para iOS y Android?

La solución número uno para esto es dejar de usar un teléfono inteligente por completo.

Usa el navegador Tor

La red Tor fue construida para el anonimato. Tor funciona encapsulando datos en capas de cifrado y pasando esos datos a través de una serie de computadoras llamadas nodos. Cada nodo retira una capa de cifrado, que revela instrucciones sobre qué nodo pasará los datos a continuación. Cuando se despega la última capa, los datos se entregan a su destino. Esto permite la comunicación digital sin dejar un rastro directo, lo que hace extremadamente difícil, si no imposible, que la NSA siga su actividad.

El navegador Tor es una versión altamente personalizada deFirefox que usa la red Tor para todo su tráfico. En lugar de usar Chrome o Safari para realizar sus tareas diarias, puede usar el navegador Tor y aprovechar la seguridad y el anonimato que proporciona. No podrá ver la mayoría de los videos en línea o aprovechar el contenido que utiliza JavaScript, ActiveX, Java o QuickTime, y el navegador Tor es mucho más lento que su navegador normal gracias al cifrado que proporciona, pero podrá capaz de llevar a cabo la mayoría de sus actividades de búsqueda y navegación sin anunciar su presencia a la NSA.

Invierte en una buena VPN

Una de las cosas más poderosas que puedes hacer paraasegúrese de que su privacidad en línea sea para usar una red privada virtual. Las VPN actúan como un túnel entre su computadora e Internet en general. En lugar de enviar datos sin procesar, los ISP pueden recopilar y los piratas informáticos pueden robar, una VPN encripta todo y lo envía a servidores ubicados en todo el mundo. Sus datos personales no están adjuntos a este tráfico, e incluso si lo estuvieran, está cifrado y es casi imposible descifrarlo.

ExpressVPN: nuestra principal recomendación

Si desea obtener más información sobre ExpressVPN, lea nuestra revisión detallada.

- OFERTA ESPECIAL: 3 meses gratis (49% de descuento - enlace a continuación)

- Conexión súper rápida y confiable

- Cifrado seguro y protocolos VPN

- No hay registros de datos personales.

- Chat en vivo 24/7.

- Plan costoso de mes a mes.

Al comprar una VPN hay una serie defactores que querrás considerar. La privacidad está en la parte superior de la lista, y un buen indicador de la seriedad con la que el servicio VPN toma su privacidad es asegurarse de que tengan una política estricta de registro cero. La protección contra fugas de DNS y los interruptores de eliminación también son buenas características que ayudan a prevenir la pérdida de datos.

Para obtener más información sobre cómo encontrar las VPN más rápidas, más seguras y con más funciones, consulte nuestras guías a continuación:

- La mejor VPN para EE. UU.: Asegúrese de que la NSA no pueda localizarlo.

- Los proveedores de VPN más rápidos: cuando la velocidad es la máxima prioridad.

- La mejor VPN para Windows: mejor privacidad para los usuarios de Windows.

Cambiar los sistemas operativos

Es una gran molestia cambiar su funcionamientosistema, pero tanto Windows como MacOS han demostrado filtrar datos de los usuarios y proporcionar puertas traseras para que la NSA espíe a los usuarios. Windows también es particularmente vulnerable al spyware y a los rastreadores, y ambos sistemas operativos tienen características que comparten información del usuario con los desarrolladores. Es casi imposible evitar estos problemas con cierto grado de certeza, ya que están profundamente integrados en los sistemas operativos y no se pueden apagar fácilmente.

¿Cómo puede evitar el seguimiento del sistema operativo?¿trampa? Al cambiar a Linux. Las distribuciones de Linux gratuitas y de código abierto están construidas por personas conscientes de la privacidad y tienen algunas herramientas extraordinarias para ayudar a prevenir el seguimiento en línea. Casi todos los programas y aplicaciones que usa funcionarán bien en Linux, y el proceso de instalación no es tan complejo como podría creer.

- Ubuntu: una de las distribuciones de Linux más fáciles de usar jamás creadas.

- Linux Mint: recrea un entorno de escritorio tradicional con un enfoque en la facilidad de uso.

Utilice el sistema operativo Tails

Tails es un sistema operativo en vivo livianoconstruido con el único propósito de proteger la privacidad del usuario. El sistema operativo se ejecuta desde un DVD, una tarjeta SD o una memoria USB y utiliza un potente cifrado para codificar cada dato que sale del dispositivo. También aprovecha la red Tor y el navegador Tor y utiliza un servicio seguro de mensajería instantánea, lo que hace extremadamente difícil que la NSA rastree su actividad.

Tails OS no estaba hecho para tareas informáticas cotidianas,aunque es sorprendentemente capaz dado su tamaño. Si tiene que realizar un trabajo sensible o desea garantizar un mayor nivel de privacidad para ciertas búsquedas o descargas, es una buena idea tener una copia de Tails a mano.

Use las instrucciones a continuación para instalar Tails:

- Use su navegador web para descargar Tails OS.

- Ejecute el instalador de Tails y siga las instrucciones en pantalla.

- Reinicie su computadora y arranque directamente en el sistema operativo Tails.

- Ingrese su Wi-Fi o detalles de conexión para acceder a Internet.

- Abra Tor (incluido con la descarga de Tails) y navegue por la web a su gusto.

¿Qué es el programa NSA PRISM?

PRISM es un nombre en clave para un programa operado porLa Agencia de Seguridad Nacional (NSA) de EE. UU. que recopila comunicaciones digitales de al menos nueve grandes empresas de Internet como Microsoft, Yahoo !, Google, Facebook, YouTube, AOL, Skype y Apple. Estos datos incluyen todo, desde correos electrónicos hasta documentos de texto, fotos, información de ubicación, direcciones IP, historial de navegación y contenido de videollamadas, todo lo cual se entregó legalmente a la NSA sin permiso del usuario.

El programa PRISM es la fuente número uno de rawinteligencia utilizada para informes de la NSA, que es un claro indicador de cuán extendida se ha convertido la vigilancia digital. Casi todos los que han usado Internet han visitado sitios operados por las compañías mencionadas anteriormente, lo que significa que la NSA teóricamente tiene acceso a sus datos personales. La privacidad nunca ha sido más importante de lo que es hoy.

Cómo obtener una VPN GRATIS por 30 días

Si necesita una VPN por un tiempo breve cuando viaja, por ejemplo, puede obtener nuestra VPN mejor clasificada de forma gratuita. ExpressVPN incluye una garantía de devolución de dinero de 30 días. Tendrá que pagar la suscripción, es un hecho, pero permite acceso completo durante 30 días y luego cancela para obtener un reembolso completo. Su política de cancelación sin preguntas hace honor a su nombre.

Comentarios