SSH on mahtava, koska se antaa meille pääsyn päätteellepääsy muihin Linux-tietokoneisiin ja palvelimiin verkon tai jopa Internetin kautta! Kuitenkin niin uskomatonta kuin tämä tekniikka on, on joitain räikeitä tietoturvaongelmia, jotka tekevät sen käytöstä turvallista. Jos olet keskivertokäyttäjä, sinun ei tarvitse tosiasiallisesti asentaa monimutkaisia SSH-tietoturvatyökaluja. Sen sijaan harkitse seuraavien ohjeiden noudattamista SSH-palvelimen suojaamiseksi Linuxissa.

Muuta oletusyhteysporttia

Ylivoimaisesti nopein ja helpoin tapa varmistaaSSH-palvelimen on muutettava käyttämäänsä porttia. Oletuksena SSH-palvelin toimii portissa 22. Jos haluat muuttaa sitä, avaa pääteikkuna. Pääteikkunan sisällä SSH etätietokoneeseen, joka isännöi SSH-palvelinta.

ssh user@local-ip-address

Kun olet kirjautunut sisään, pudota tavalliselta käyttäjältä Juuriin. Jos sinulla on Root-tili päällä, kirjaudu sisään sisään su on hyvä valinta. Muuta, sinun on saatava yhteys sudo.

su -

tai

sudo -s

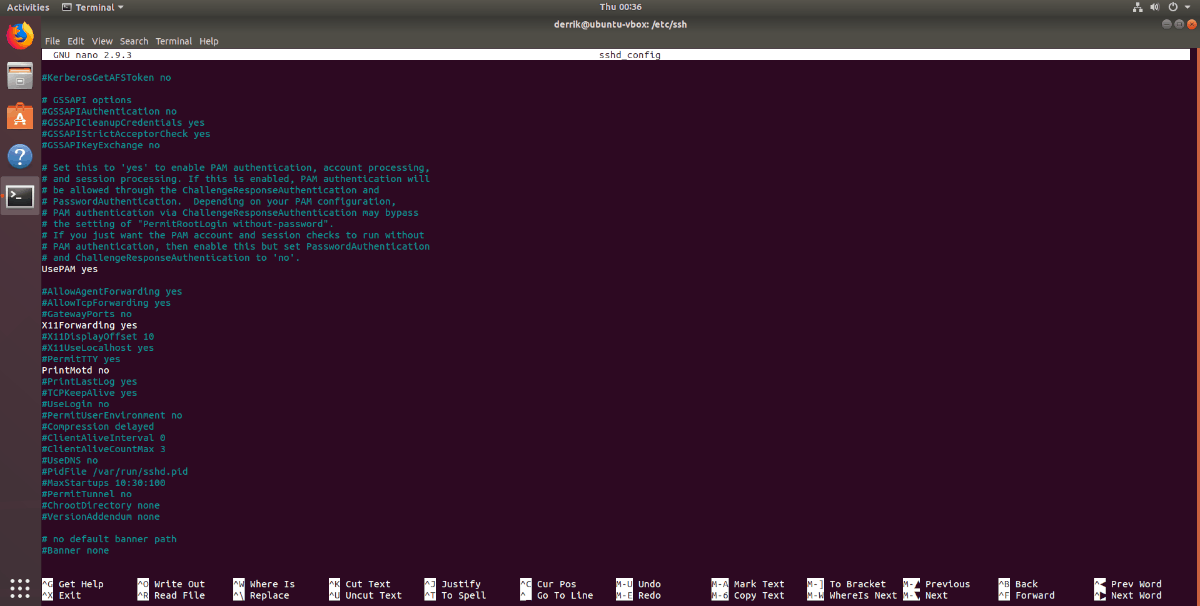

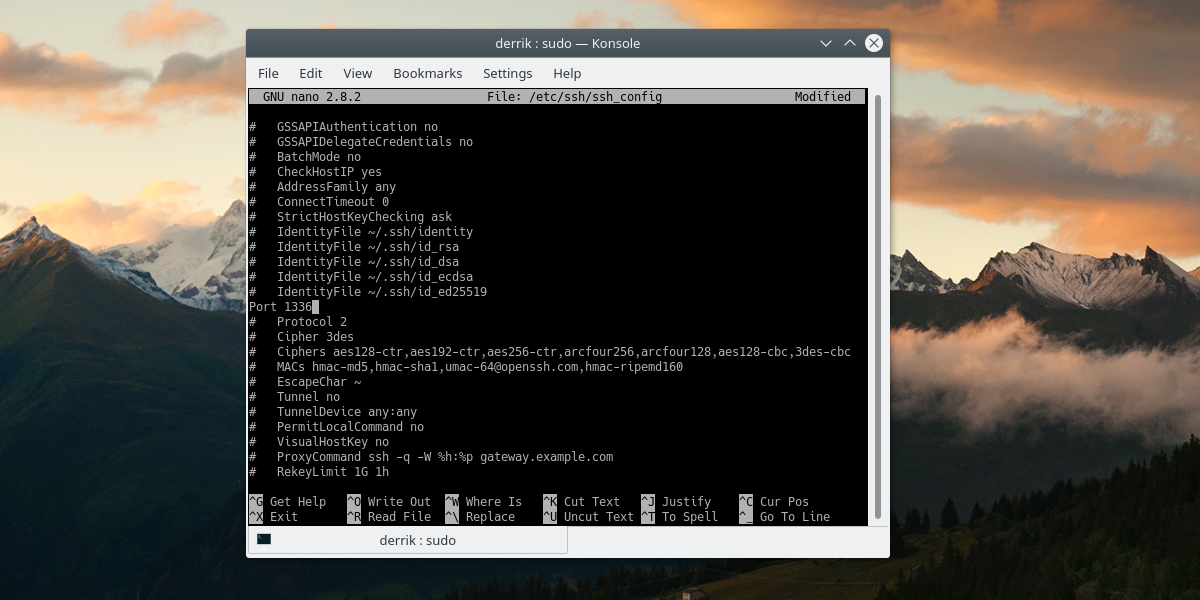

Nyt kun sinulla on järjestelmänvalvojan käyttöoikeus, avaa SSH-määritystiedosto Nanossa.

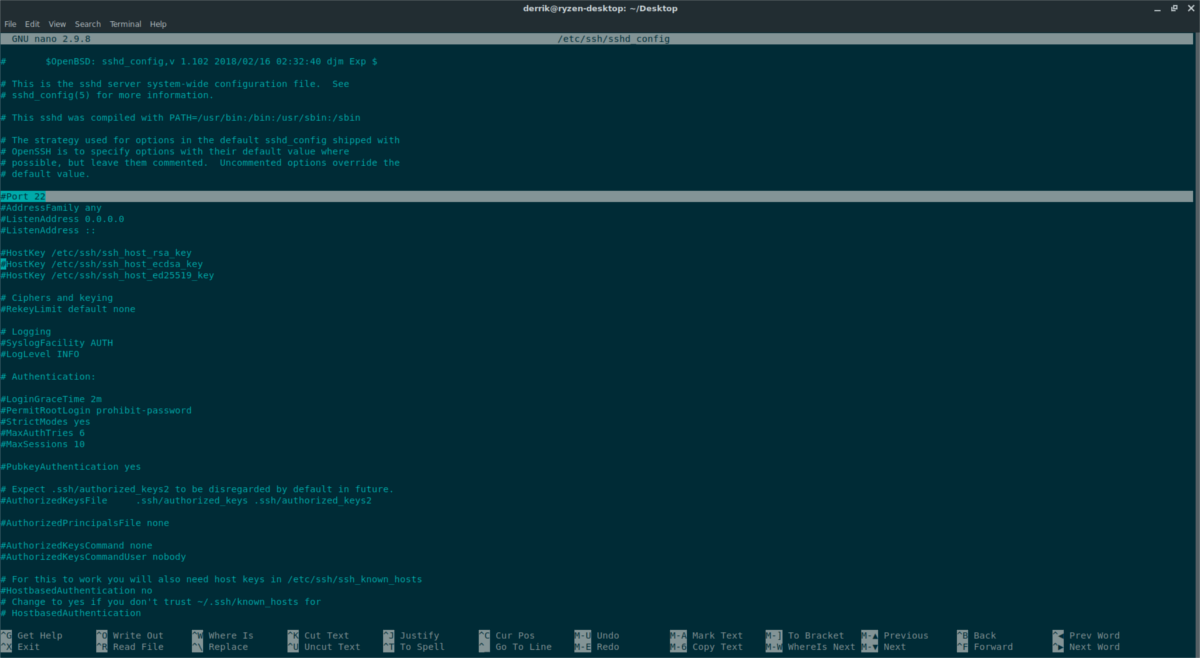

nano /etc/ssh/sshd_config

Selaa portin 22 määritystiedostoa. Poista # jos on, niin vaihda ”22 ″ toiseen numeroon. Tyypillisesti portti, joka on yli 100, tai jopa yksi 1000-alueella, riittää. Kun olet vaihtanut porttinumeron, paina Ctrl + O näppäimistöyhdistelmä tallentaaksesi muokkaukset. Lopeta sitten editorista painamalla Ctrl + X.

Konfiguraatiotiedoston muokkaaminen ei tarkoita, että SSH-palvelin siirretään heti oikean portin käyttämiseen. Sen sijaan sinun on käynnistettävä palvelu manuaalisesti uudelleen.

systemctl restart sshd

Systemctl-komennon suorittamisen pitäisi käynnistää SSH-daemoni uudelleen ja ottaa käyttöön uudet asetukset. Jos demonin käynnistäminen uudelleen epäonnistuu, toinen vaihtoehto on käynnistää SSH-palvelinlaite uudelleen:

reboot

Kun demoni (tai kone) on käynnistetty uudelleen, SSH: ta ei voi käyttää portin 22 kautta. Seurauksena on, että yhteyden muodostaminen SSH: n kautta edellyttää portin manuaalista määrittämistä.

Huomaa: muista muuttaa ”1234” SSH-määritystiedostossa asetetulla portilla.

ssh -p 1234 user@local-ip-address

Poista salasanan sisäänkirjautuminen käytöstä

Toinen hieno tapa suojata SSH-palvelin onPoista salasanan sisäänkirjautuminen ja siirry sen sijaan kirjautumiseen SSH-avaimilla. SSH-avaimen reitin käyttäminen luo luottamuspiirin SSH-palvelimen ja avaimesi sisältävien etäkoneiden välillä. Se on salattu salasanatiedosto, jota on vaikea murtaa.

Asenna palvelimellasi olevaan SSH-avaimeen. Kun avaimet on asetettu, avaa pääte ja avaa SSH-määritystiedosto.

su -

tai

sudo -s

Avaa sitten kokoonpano Nanossa:

nano /etc/ssh/sshd_config

Oletuksena SSH-palvelimet käsittelevät todennusta kauttakäyttäjän salasana. Jos sinulla on turvallinen salasana, tämä on hyvä tapa edetä, mutta salattu SSH-avain luotettavissa koneissa on nopeampaa, kätevämpää ja turvallisempaa. Lopeta siirtyminen "salasanattomaan sisäänkirjautumiseen" etsimällä SSH-määritystiedostoa. Selaa tämän tiedoston sisällä ja etsi kohta, jonka otsikko on ”PasswordAuthentication”.

Poista # -merkki symbolin “PasswordAuthentication” edestä ja varmista, että sen edessä on sana “ei”. Jos kaikki näyttää hyvältä, tallenna muokkaukset SSH-kokoonpanoon painamalla Ctrl + O näppäimistöllä.

Kun olet tallentanut kokoonpanon, sulje Nano painikkeella Ctrl + Xja käynnistä SSHD uudelleen, jotta muutokset otetaan käyttöön.

systemctl restart sshd

Jos et käytä systemd: tä, yritä käynnistää SSH uudelleen tällä komennolla:

service ssh restart

Seuraavan kerran, kun etäkone yrittää kirjautua sisään tähän SSH-palvelimeen, se tarkistaa oikeat avaimet ja antaa ne sisään ilman salasanaa.

Poista päätili käytöstä

Root-tilin poistaminen käytöstä SSH-palvelimella ontapa vähentää vaurioita, jotka voivat syntyä, kun luvattomat käyttäjät saavat pääsyn SSH: n kautta. Root-tilin poistaminen käytöstä on välttämätöntä, että ainakin yksi SSH-palvelimesi käyttäjä voi saada Rootin sudo-palvelun kautta. Tämä varmistaa, että voit silti saada järjestelmätason pääsyn tarvittaessa ilman Juur-salasanaa.

Huomaa: Varmista, että käyttäjillä, jotka pääsevät juurioikeuksiin sudo-palvelun kautta, on turvallinen salasana tai superkäyttäjätilin poistaminen käytöstä on turhaa.

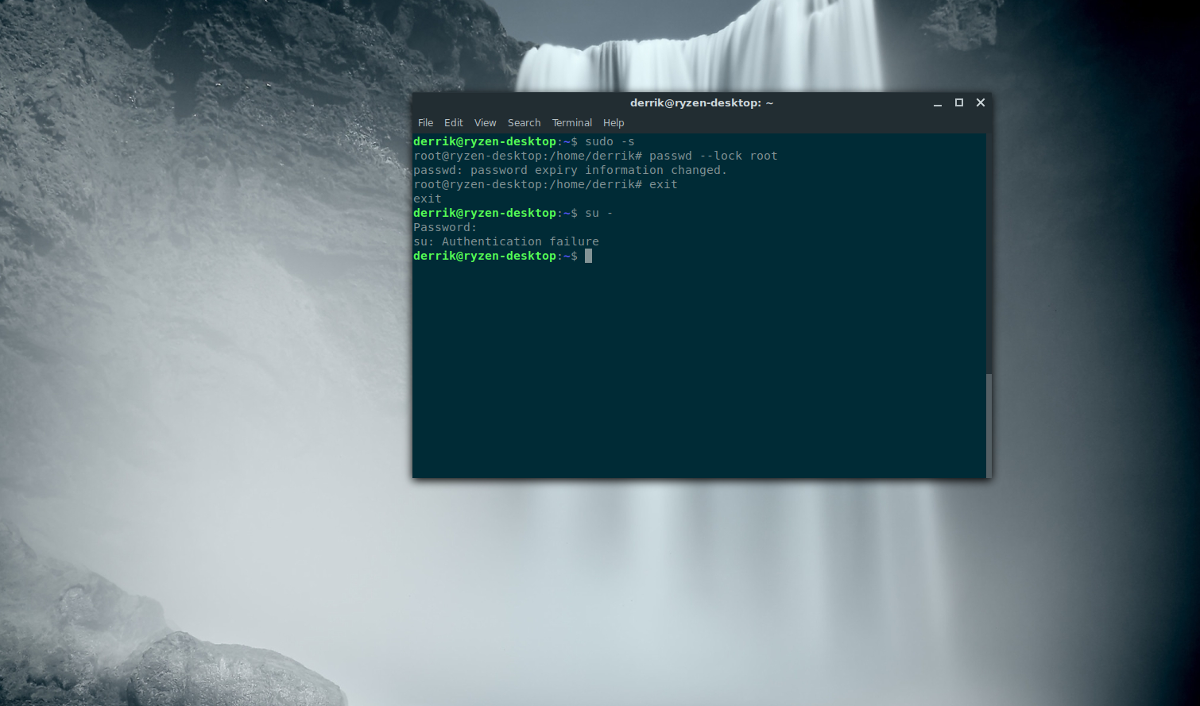

Poista Root käytöstä nostamalla päätelaitteen pääkäyttäjän oikeudet:

sudo -s

Sudo -s: n käyttö ohittaa tarpeen kirjautua sisään su, ja myöntää sen sijaan juurikuoren sudoers-tiedoston kautta. Nyt kun kuorella on superkäyttäjän käyttöoikeus, suorita Salasana komento ja sekoita Root-tili -Lukko.

passwd --lock root

Yllä olevan komennon suorittaminen sekoittaa Juuritilin salasanan, jotta sisäänkirjautuminen kautta su on mahdotonta. Tästä eteenpäin käyttäjät voivat käyttää vain SSH: ta paikallisena käyttäjänä ja siirtyä sitten Root-tilille sudo-oikeuksien kautta.

Kommentit