Verkkoturvasta on tullut erittäin monimutkainenvastuu viime vuosina. Tämä johtuu tietojenkalastelusta, edistyneistä jatkuvista uhista, doksista ja naamioitumisesta. Nämä temput tarkoittavat, että työntekijöillä on nyt vaikea selvittää, ovatko etähallinnon johtajalta saamansa ohjeet aitoja. Tämän tyyppisessä ympäristössä verkon tietoturvan perinteiset rajat ylittävät Internetissä haastamisen ja virusten estämisen palomuurilla. Sinun on nyt analysoitava käyttäytymismalleja liikenteessä ja havaittava epänormaaleja toimia, vaikka ne toimisivat valtuutettujen käyttäjien toimesta.

Perinteisesti IT-osastolla olijärjestelmänvalvojan oikeudet, jotka antoivat kenelle tahansa tukihenkilöstölle pääsyn kaikkiin yrityksen järjestelmän elementteihin. Tietojen julkistamisen riskit ovat nyt korkeammat. Jopa tahaton luottamuksellisuuden loukkaaminen voi johtaa kalliisiin oikeudenkäynteihin niiltä, joiden henkilötietoja pidetään järjestelmässäsi. Tämä uusi ympäristö vaatii tiukentamaan käyttöoikeuksia ja seuraamaan kaikkia toimia, jotta estetään ja kirjataan ilkeä toiminta ja vahingossa tapahtuva tuhoaminen.

Onneksi nykyaikaisilla verkkolaitteilla onsisäänrakennetut viestijärjestelmät, ja voit hyödyntää näitä tietolähteitä vain asentamalla keräilyagentit ja analysointiohjelmistot. Verkkoturvamarkkinat tarjoavat useita näyttöryhmiä, jotka auttavat suojaamaan yritystäsi tietovarkausilta ja muilta vahingollisilta toimilta.

Tässä oppaassa tarkastellaan seuraavia verkonhallintaohjelmistojen luokkia:

- Liikenneanalysaattorit

- Lokinhoitajat

- Haavoittuvuuslukijat

- Kokoonpanon hallinta

- Verkkomonitorit

- Tunkeutumisen havaitseminen ja tunkeutumisen estävät järjestelmät

Tässä on luettelo parhaista verkkoturvaohjelmistoista:

- SolarWinds-verkon suorituskyvyn näyttö

- WhatsUp kulta

- TrueSight-verkon automaatio / verkon haavoittuvuuden hallinta

- OSSEC

- Sagan

- Paessler PRTG

Voit lukea lisätietoja jokaisesta näistä vaihtoehdoista tämän oppaan seuraavassa osassa.

Verkkoturvaohjelmiston vaihtoehdot

Tämän luettelon suositukset sisältävät useitakattavia verkonhallintatyökaluja, jotka toimivat yleisinä verkon suorituskyvyn tarkkailijoina ja seuraavat erityisesti turvallisuuskysymyksiä sinulle. Luettelon kolme päätyökalua ovat SolarWinds Network Performance Monitor, WhatsUp Gold ja Paessler PRTG. Jokainen näistä paketeista voidaan laajentaa kattamaan laaja valikoima lisätoimintoja. Näiden työkalujen arkkitehtuurin avulla voit myös rajoittaa niiden toiminnallisuuden keskittyä vain yhteen tehtävään, kuten tietoturvavalvontaan. OSSEC ja Sagan ovat arvostettuja erikoistuneita tunkeutumisen havaitsemisjärjestelmiä, ja TrueSight-paketti sisältää mukavan sekoituksen verkon suojaustoimintoja.

Tämä luettelo sisältää vaihtoehtoja, jotka soveltuvat pienille, keskikokoisille ja suurille verkoille.

1. SolarWinds Network Performance Manager (ILMAINEN KOKEILU)

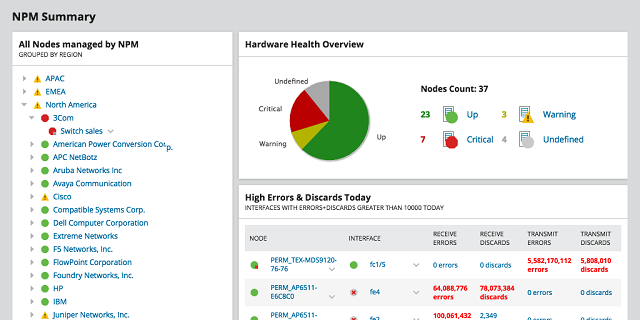

Ja Verkon suorituskyvyn johtaja on SolarWindsin tarjoama avaintyökalu. Se seuraa verkkolaitteiden terveyttä yksinkertaisen verkonhallintaprotokollan viestinnän avulla. Kaikki verkkolaitteet toimitetaan SNMP-ominaisuuksilla, joten sinun on asennettava vain SNMP-hallintaohjelma, kuten tämä SolarWinds-työkalu, jotta SNMP: n tarjoamat tiedot hyötyisivät.

Lataa ilmainen kokeilu at https://www.solarwinds.com/network-performance-monitor/

Työkalu sisältää automaattisen etsinnän ja kartoituksen-työkalu, joka luo luettelon verkkolaitteistasi. Löytötoiminto toimii jatkuvasti ja havaitsee uusia verkkoon lisättyjä laitteita. Tämä on hyödyllinen avustaja tunkeutumisen havaitsemiseksi, koska laitteiston hyökkäykset ovat yksi tunkeutumisen muoto. Network Performance Monitor -sovelluksen syvät pakettivalvontaominaisuudet auttavat myös suojaamaan verkkoasi korostamalla ja seuraamalla liikennekuvioiden ja käyttäjän toiminnan epänormaalia käyttäytymistä.

SolarWinds tarjoaa useita muita verkonhallintatyökaluja, jotka parantavat verkon suorituskykymittarin kykyä suojauksen seurantaan. NetFlow-liikenneanalysaattori tutkii verkon liikenteen kulkua jasisältää turvallisuuden valvontaominaisuudet. Tähän sisältyy epämuodostuneen ja mahdollisesti haitallisen liikenteen jäljittäminen verkkoporttiin 0. Näiden valvontaominaisuuksien lisäksi liikenteen visualisoinnit ja poikkeaman hälytykset auttavat sinua havaitsemaan epätavallisen toiminnan.

Tämän työkalun kojetaulu sisältää hienojaelävän datan visualisointi, ja se pystyy myös tallentamaan pakettidatan historiallista analyysiä varten. Työkalulla on useita vaihtoehtoja pakettien sieppaamiseksi, mukaan lukien näytteenottomenetelmät, jotka vähentävät analysoitavaksi tallennettavan tiedon määrää. Jos sinulla ei ole budjettia SolarWinds-verkon suorituskykymittarille ja NetFlow Traffic Analyzerille, voit kokeilla ilmaista Reaaliaikainen kaistanleveysmonitori. Tällä työkalulla ei kuitenkaan ole monia ominaisuuksia, ja se sopisi vain pieniin verkkoihin.

Saat paremman käsityksen käyttäjän toiminnoista, jos lisäät Käyttäjälaiteseuranta. Tämän avulla voit seurata käyttäjän toimintaa ja sitäpitää myös silmällä kytkinporttitapahtumia, mukaan lukien hakkerit yritykset skannata portit. Työkalu voi myös sulkea portit ja estää valikoivasti käyttäjiä tunkeutumisen havaitsemiseksi.

Lisäominaisuuksia SolarWinds vakaa voi ollalisättiin monitoriin, koska yritys loi kaikille tärkeimmille työkaluilleen yhteisen alustan, joka mahdollistaa tiedon jakamisen ja monitieteiset moduulit. Verkon kokoonpanon hallinta olisi hyvä valinta turvallisuuskysymyksiinkoska se ohjaa verkkolaitteesi asetuksia. Se etsii myös laiteohjelmistopäivityksiä ja asentaa ne sinulle. Pysy ajan tasalla käyttöjärjestelmistä ja kaikista ohjelmistoista on tärkeä tietotekniikkajärjestelmien tietoturvatehtävä.

SolarWinds tarjoaa useita ilmaisia työkalujaauttaa hallitsemaan verkon turvallisuutta. Niihin kuuluu Solar-PuTTY-paketti. Tämä ei ole vain turvallinen pääteemulaattori, jonka avulla voit käyttää etäpalvelimia turvallisesti. Se sisältää myös SFTP-toteutuksen, jota voit käyttää varmuuskopiointiin ja levittämään laitekokoonpanokuvia. Tämä olisi halpa vaihtoehto Network Configuration Managerille, jos sinulla on pieni verkko ja erittäin tiukka budjetti.

Ja Kiw syslog -palvelin on toinen hyödyllinen SolarWinds-tietoturvatyökalu, jokapienet organisaatiot voivat käyttää ilmaiseksi. Sinun ei tarvitse maksaa tästä työkalusta, jos seuraat vain viittä laitetta. Työkalu soveltuu myös suurempiin verkkoihin, mutta siitä joudut maksamaan. Lokinhallintaohjelma kerää ja tallentaa myös SNMP-viestejä ja voit asettaa hälytykset viestityyppien määrille. Tämä on erittäin hyödyllinen ominaisuus, jos sinulla ei ole SNMP-pohjaista verkonhallintaa. Hälytykset tuovat esiin volyymihyökkäykset ja raa'an voiman salasanan murtautumisyritykset. Tämä lokinhallintatyökalu voi havaita myös epätavallisia liikenteen nousuja ja epäilyttäviä käyttäjän aktiviteetteja.

2. WhatsUp kulta

WhatsUp Gold on haastaja SolarWinds-ohjelmilleVerkon suorituskyvyn näyttö. Sitä tuottaa Ipswitch, joka tarjoaa myös joukon lisämoduuleja, jotka parantavat WhatsUp Gold -sovelluksen tietoturvavalvontaominaisuuksia. Tämä verkkomonitori korostaa epätavallista käyttäytymistä seuraamalla kytkimiä ja reitittimiä SNMP-viestijärjestelmällä. Lopuksi konsolin avulla voit määrittää omat mukautetut hälytykset, jotka antavat varoituksia liikenteen noususta ja epäloogisesta käyttäjän toiminnasta.

Hälytykset näytetäänJärjestelmä ja voit myös nimetä, että ne lähetetään sähköpostitse tai tekstiviesti-ilmoituksina. On mahdollista ohjata erilaisia ilmoituksia eri ryhmän jäsenille viestin lähteen ja vakavuuden mukaan. WhatsUp Syslog Server on ilmainen seuratyökalu, joka parantaa tietoja, jotka pääset järjestelmäviesteistä, ja luo myös mukautettuja hälytyksiä. Syslog-viestit voidaan näyttää konsolissa, välittää edelleen muille sovelluksille ja tallentaa tiedostoihin. Palvelin hallitsee syslog-tiedostoja loogisessa hakemistopuussa, jotta tiettyjen viestien hakeminen olisi helpompaa. Arkistoidut viestit voidaan lukea takaisin kojelautaan analysointia varten. Tämän lisäksi käyttöliittymä antaa sinun lajitella ja suodattaa viestejä, jotta voit tunnistaa käyttäytymismalleja ja lisäksi havaita poikkeavaa käyttäytymistä.

WhatsUp Gold -palvelun mukana tulee useita maksettujaparannukset, jotka parantavat tietoturvavalvontasi tehoa. Sinun tulisi harkita verkkoliikenteen hallintamoduulin lisäämistä saadaksesi tiedonsiirtotietoja verkostasi. WhatsUp Gold -paketti keskittyy laitteiden tilaan ja liikenteen hallintamoduuli kerää tiedonsiirtotietoja. Moduuli sisältää liikenteen merkintäominaisuudet QoS-toteutuksiin. Se voi jakaa liikennemäärien ilmoittamisen lähteen ja kohdelaitteen, lähteen ja kohdemaan ja verkkotunnuksen, keskustelun, sovelluksen, protokollan tai porttinumeron perusteella. Tämä yksityiskohta auttaa sinua seuraamaan epätavallista toimintaa ja pystyt jopa estämään tietyt sovellukset, kuten tiedostojen siirtoapuohjelmat hätätilanteessa.

Verkkokokoonpanon hallintamoduuli tuleeauttaa hallitsemaan verkkolaitteiden asetusten muutoksia. Laiteasetusten luvaton muuttaminen on usein johdanto tunkeutumiseen ja pitkälle kehitettyihin jatkuviin uhkiin. Tämä johtuu siitä, että hakkerit voivat avata portit ja sitten estää raportointitoiminnot, jotka ilmaisevat luvattomia toimia. Sinun on luotava käytäntö jokaiselle laitetyypille, merkille ja mallille sekä luotava vakioasetusprofiili jokaiselle ryhmälle. WhatsUp Network Configuration Management -lisäosan avulla voit levittää näitä vakiokokoonpanon kuvia, ottaa varmuuskopioita hyväksytyistä kokoonpanoista ja viimeinkin palauttaa kyseisiin vakioasetuksiin, jos mahdolliset kokoonpanomuutokset havaitaan.

WhatsUp Gold -palvelun työkaluja voi käyttää ilmaiseksi 30 päivän ajan. Kaikki WhatsUp Gold -ohjelmisto asennetaan Windows-ympäristöön.

3. TrueSight-verkon automaatio / verkon haavoittuvuuden hallinta

Nämä kaksi BMC Software -tuotetta yhdistyvätluoda todella kattava tietoturvatyökalu. Verkkoautomaatio-työkalu tarkkailee verkkoasi, kun olet ensin löytänyt kaikki laitteet, kirjautunut siihen ja kartoittanut sen. Verkon automaatiopaketin kokoonpanon hallintamoduuli on tämän verkonvalvontajärjestelmän todella vaikuttava ominaisuus. Se integroi malleja tai ”käytäntöjä”, jotka tietoturvastandardit panevat täytäntöön automaattisesti. Jokaiselle tunnetulle standardille on olemassa käytäntö: NIST, HIPAA, PCI, CIS, DISA, SOX ja SCAP. Joten, jos olet sitoutunut noudattamaan yhtä näistä tietojen eheysjärjestelmistä, verkkoautomaatio-työkalu jopa pakottaa sen sinulle.

TrueSight-verkon kokoonpanohallintaAutomaatio säätää kunkin verkkolaitteen kokoonpanon siten, että se noudattaa valittua käytäntöä. Sitten se varmuuskopioi kyseisen kokoonpanon ja valvoo laitteen asetusten muutoksia. Jos tehdään muutoksia, joiden vuoksi laite ei noudata käytäntöä, kokoonpanohallinta lataa varmuuskopioidun asetustiedoston uudelleen. Tämän toiminnon avulla pyyhitään luvattomat muutokset. Verkkoautomaatiojärjestelmä on myös korjaustiedoston hallinta. Se pitää yhteyttä laitevalmistajien ilmoitusjärjestelmiin korjaustiedostojen ja laiteohjelmistopäivitysten saamiseksi. Kun korjaustiedosto on saatavilla, työkalu ilmoittaa sinulle siitä ja jopa julkaisee nämä päivitykset verkkolaitteillesi.

Verkon haavoittuvuuden hallinta -apuohjelmaetsii kaikkia laitteita haavoittuvuuksien varalta. Järjestelmä luottaa toimittajien ilmoituksiin ja NIST-kansalliseen haavoittuvuustietokantaan liittyviin tarkastuksiin, jotta kirjataan käyttämäsi verkkolaitteiden ja palvelimien tunnetut heikkoudet. Lopuksi työkalu päivittää ohjelmiston estääkseen hyväksikäytön ja seurataksesi laitteiden ja palvelimien suorituskykyä.

4. OSSEC

OSSEC tarkoittaa avoimen lähdekoodin HIDS-tietoturvaa. HIDS-järjestelmä on isäntäpohjainen tunkeutumisen havaitsemisjärjestelmä. Tunkeutumisen havainnasta on tullut tärkeä erikoistuminen verkkoturvallisuuden maailmassa, ja sinun on todella asennettava IDS osana suojausohjelmaa.

OSSECin kaksi hienoa ominaisuutta ovat, että se onjohtava käytettävissä oleva HIDS ja sitä on täysin ilmainen käyttää. Tuotteen omistaa ja tukee tunnettu tietoturvaohjelmistojen tuottaja Trend Micro. HIDS-menetelmät tukeutuvat lokitiedostojen hallintaan. Lokitiedostojen oikean kyselyn pitäisi paljastaa hakkerit tekemäsi toimet järjestelmän tutkimiseksi ja tietojen ja resurssien varastamiseksi. Siksi hakkerit muuttavat lokitiedostoja aina. OSSEC luo tarkistussumman jokaiselle lokitiedostolle, jotta se voi tunnistaa peukaloinnin. Työkalu tarkkailee lokitiedostoja, jotka tallentavat tiedostojen siirrot, palomuurien ja viruksentorjuntatoimintojen, tapahtumalokit sekä posti- ja verkkopalvelinlokit. Sinun on määritettävä käytännöt, jotka sanelevat apuohjelman toiminnot. Nämä käytännöt voidaan kirjoittaa talossa tai voit hankkia ne jopa OSSEC-yhteisöltä. Käytäntö sanelee ehdot, joita OSSEC: n on valvottava, ja se tuottaa hälytyksen, jos yksi valvotuista lokista osoittaa luvattomia toimia. Nämä hälytykset voidaan lähettää käyttöliittymään tai lähettää sähköposti-ilmoituksina.

Jos asennat järjestelmän Windows, se tuleetarkkaile rekisteriä luvattomien muutosten varalta. Unix-kaltaisissa järjestelmissä se seuraa pääsyä juuritilille. OSSEC toimii Windows-, Linux-, Mac OS- ja Unix-käyttöjärjestelmissä.

OSSEC on hieno tiedonkeruutyökalu, mutta se onkäyttöliittymä on erillinen tuote, eikä sitä itse asiassa enää tueta. Koska tätä HIDS: ää kunnioitetaan niin hyvin, monet ohjelmistotoimittajat ovat luoneet käyttöliittymiä, jotka ovat yhteensopivia OSSEC-tiedostomuotojen kanssa. Monet näistä ovat ilmaisia. Joten, sinun tulisi asentaa OSSEC ja käyttöliittymä eri lähteestä tietojen katselua ja analysointia varten. Katso tätä toimintoa varten Kibana tai Splunk.

5. Sagan

Sagan on ilmainen lokitiedostojen hallinta. Siinä on monia toimintoja, jotka tekevät siitä hyvän isäntäpohjaisen tunkeutumisen havaitsemisjärjestelmän. Sagan osaa myös analysoida verkkopohjaisten tunkeutumisen havaitsemisjärjestelmien keräämiä tietoja. NIDS kerää liikennetietoja paketinhakijan kautta. Saganilla ei ole paketinhakua, mutta se voi lukea Snortin, Broin ja Suricatan keräämistä liikennetiedoista - niitä kaikkia voidaan käyttää vapaasti. Joten saat sekoituksen sekä HIDS- että NIDS-tietoturvatoiminnoista Saganin kanssa.

Voit asentaa Saganin Unix-, Linux- ja Mac OS -käyttöjärjestelmiin. Valitettavasti Windows-versiota ei ole. Vaikka se ei pääse tietokoneisiin Windows-käyttöjärjestelmällä, se voi käsitellä Windowsin tapahtumalokisanomia. Sagan-prosessointimenetelmät jakavat sen kuorman useille palvelimille tai muille verkon laitteille, joissa on prosessori. Tämä keventää käsittelytaakkaa jokaiselle laitteelle.

Työkalu sisältää ominaisuuksia, jotka tekevät siitätunkeutumisen estävä järjestelmä (IPS). Kun Sagan on havainnut epänormaalin käytön, se voi kirjoittaa palomuuritaulukoihisi tiettyjen IP-osoitteiden estämiseksi verkosta joko pysyvästi tai väliaikaisesti. Tämä on loistava apu verkkoturvallisuudelle, koska se ottaa IP-kiellot käyttöön automaattisesti ja pitää järjestelmän saatavana aitoille käyttäjille. Sagan tuottaa samanaikaisesti hälytyksen ilmoittaaksesi sinulle tunkeutumisesta. Ennaltaehkäisytoimia ei tarvitse toteuttaa, jos haluat käyttää Sagania vain IDS: nä.

Raportointia varten Saganilla on mukava ominaisuus,joka jäljittää epäilyttävät IP-osoitteet sijaintiinsa. Tämä voi olla erittäin hyödyllinen työkalu hakkereiden seuraamiseen, jotka kiertävät hyökkäyksiä useiden eri osoitteiden kautta yrittääkseen välttää havaitsemista. Saganin avulla voit yhdistää verkon toiminnan lähde-IP-osoitteen sijainnin perusteella, yhdistäen siten yhden väärinkäyttäjän kaikki toiminnot käyttämällä useita osoitteita.

6. Paessler PRTG

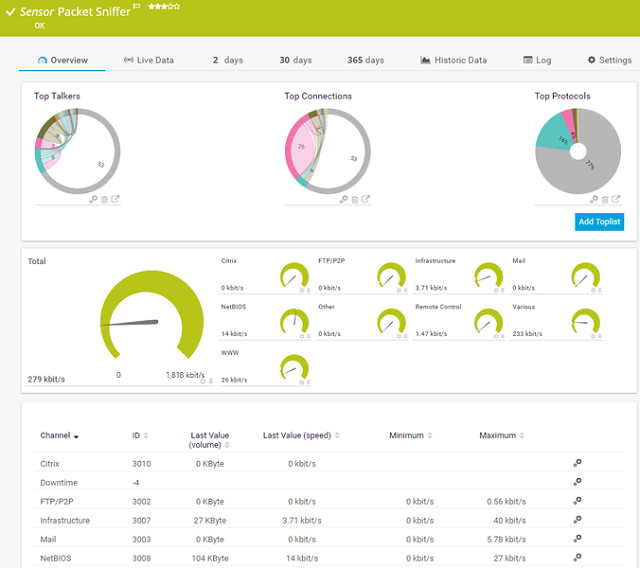

Paessler PRTG on erittäin suuri seurantajärjestelmäTämän toteuttaa sarja antureita. Jokainen anturi tarkkailee yhtä verkon ominaisuutta. Voit vähentää seurantatyökalun laajuutta keskittymällä vain yhteen infrastruktuurin osaan anturien avulla, jotka valitset aktivoida. Koko järjestelmä seuraa verkkolaitteita, verkkoliikennettä, sovelluksia ja palvelimia. Paessler teki siitä puhtaan seurantatyökalun, joten siinä ei ole hallintatoimintoja, kuten kokoonpanon hallinta.

Yksi PRTG: n antureista on Syslog-vastaanotin. Tämä kerää syslog-viestit ja lisää ne tietokantaan. Kun nämä viestit on tallennettu, ne voidaan lajitella, kirjoittaa tiedostoihin tai jopa arvioida laukaiseviksi tapahtumiksi, joihin voi liittyä automatisoituja toimia.

PRTG: n turvallisuudenvalvontaominaisuuksiin kuuluusyvä pakettivalvontayksikkö, jota kutsutaan ”paketinhakija-anturiksi”. Tämä näyttelee verkkoliikenteen paketit ja tallentaa ne tiedostoon. Kun olet kerännyt tarpeeksi tietoa, voit analysoida liikennettä PRTG-kojetaulussa. Tämän toiminnon avulla voit kohdistaa verkko-, posti- ja tiedostojensiirtoliikenteen tällä työkalulla, joten se on hyvä apu käyttäjän toiminnan seurannalle ja myös web-palvelimen suojaamiselle hyökkäyksiltä. Palomuurimonitori seuraa hyökkäystapahtumia ja ilmoittaa niistä hälytysten kautta. Työkalu tarkistaa säännöllisesti palomuuripalveluntarjoajaltasi ohjelmiston päivityksiä ja korjauksia, lataa ne ja asentaa ne sinulle. Tämä varmistaa, että sinulla on uusimmat korjaustoimenpiteet vasta löydettyihin tietoturvapuutteisiin.

PRTG-järjestelmä asentuu Windowsiin. Vaihtoehtoisesti voit käyttää palvelua verkossa. Kummassakin tapauksessa voit käyttää sitä ilmaiseksi, jos aktivoit vain 100 anturia. Voit myös hankkia 30 ilmaisen Paessler PRTG -kokeilun, johon sisältyy rajoittamaton anturi.

Verkkoturvatyökalut

Erikoistuneita on erityyppisiäverkon tietoturvatyökaluja, ja joudut asentamaan useita, jotta yrityksesi tiedot ja resurssit ovat varovaisia, vahingoittumattomia ja hyväksikäyttöisiä.

Huomaat ohjelmistojen selityksistäsuositeltujen työkalujen luettelossamme, että monet niistä ovat ilmaisia. Maksuissa työkaluissa on usein ilmainen versio tai kokeilujakso, joten et menetä mitään kokeilemalla kutakin niistä.

Jotkut näistä työkaluista toimivat Windowsissa ja jotkutLinuxissa ja Unixissa. Joten jos yrityksessäsi on vain yksi käyttöjärjestelmä isäntäkoneissa, suojaustyökalun valinta kapenee sinulle. Verkon koko on toinen vaikuttava tekijä, joka ohjaa sinua valitsemaan tietyn työkalun.

Onko sinulla suosikki verkon suojaustyökalu? Oletko kokeillut mitä tahansa luettelossamme olevaa ohjelmistoa? Jätä viesti alla olevaan Kommentit-osioon jaaksesi kokemuksesi yhteisölle.

Kommentit