Turvallisuus on tärkein huolenaihe useimmissa verkoissa jajärjestelmänvalvojat. Se on aivan ymmärrettävää ottaen huomioon tämän päivän uhkapaikat. Tietoverkkohyökkäykset ovat yhä yleisempiä ja niillä on niin suuria haittavaikutuksia, että niitä voi olla vaikea havaita. Tietoverkkorikolliset etsivät jatkuvasti järjestelmien ja ohjelmistojen haavoittuvuuksia päästäkseen niihin monien organisaatioiden tärkein voimavara, niiden tiedot. Estäminen, joka vaatiihaavoittuvuuden arviointityökalut, kuten Microsoft Baseline Security Analyzer tai MBSA. Tämä työkalu on kuitenkin alkanut osoittaa joitain ikään liittyviä merkkejä. Ensinnäkin, se ei toimi suoraan Windowsin nykyaikaisten versioiden kanssa, ja sen toiminnallisuus on myös hieman rajoitettu. Totta puhuen, jos käytät edelleen MBSA: ta, on aika vaihtaa toiseen. Tänään tarkistamme neljä parasta vaihtoehtoa Microsoft Baseline Security Analyzer -sovellukselle.

Aloitamme keskustelumme katsomallaMBSA: ssa. Loppujen lopuksi se auttaa tietämään, mitä yritämme korvata. Keskustelemme sitten haavoittuvuudesta yleensä. Seuraavaksi puhumme haavoittuvuuksien tarkistustyökaluista, mistä he ovat, kuka niitä tarvitsee ja mitkä ovat niiden tärkeimmät ominaisuudet. Tämä tuo meidät laajaan paljastukseen: neljä parasta vaihtoehtoa Microsoft Baseline Security Analyzer -sovellukselle. Tarkastelemme lyhyesti kutakin työkalua saadaksesi käsityksen niiden ominaisuuksista ja ominaisuuksista.

Tietoja Microsoft Baseline Security Analyzer -sovelluksesta

Microsoft Baseline Security Analyzer taiMBSA, on melko vanha työkalu Microsoftilta. Vaikka se ei todellakaan ole ihanteellinen vaihtoehto suurille organisaatioille, työkalusta voisi olla hyötyä pienille yrityksille, yrityksille, joilla on vain kourallinen palvelimia. Yksi työkalun suurimmista haitoista, ikään nähden, on sen haittapuoli, että se tulee Microsoftilta, et voi odottaa sen skannaavan muuta kuin Microsoftin tuotteita. Se skannaa kuitenkin Windows-käyttöjärjestelmän samoin kuin jotkut palvelut, kuten Windowsin palomuuri, SQL-palvelin, IIS ja Microsoft Office -sovellukset.

Toisin kuin useimmat muut haavoittuvuustarkistuksettyökaluja, tämä ei etsi erityisiä haavoittuvuuksia. Sen sijaan se etsii esimerkiksi puuttuvia korjaustiedostoja, Service Pack -paketteja ja tietoturvapäivityksiä ja etsii järjestelmiä hallinnollisia kysymyksiä varten. Sen raportointimoottori voi luoda luettelon puuttuvista päivityksistä ja vääristä määrityksistä.

Toinen suuri MBSA: n haittapuoli on, ettäikä, se ei ole oikeastaan yhteensopiva Windows 10: n kanssa. MBSA: n versio 2.3 toimii uusimman Windows-version kanssa, mutta se vaatii todennäköisesti jonkin verran säätämistä väärien positiivisten puhdistamiseksi ja sellaisten tarkistusten korjaamiseksi, joita ei voida suorittaa loppuun. Esimerkiksi MBSA ilmoittaa virheellisesti, että Windows Update ei ole käytössä Windows 10: ssä, vaikka se olisi. Tämän seurauksena et voi käyttää tätä tuotetta tarkistaaksesi, onko Windows Update käytössä Windows 10 -tietokoneissa.

Tämä on yksinkertainen työkalu käytettäväksi ja se tekee mitä tekee hyvin. Se ei kuitenkaan tee paljon, eikä oikeastaan edes tee sitä niin hyvin nykyaikaisissa tietokoneissa, mikä kehottaa monia käyttäjiä hakemaan korvausta.

Haavoittuvuus 101

Ennen kuin siirrymme pidemmälle, pysähdytämme ja lyhyestikeskustele haavoittuvuudesta. Nykyaikaisten tietokonejärjestelmien ja verkkojen monimutkaisuus on saavuttanut ennennäkemättömän monimutkaisuuden. Keskimääräinen palvelin voi usein ajaa satoja prosesseja. Jokainen näistä prosesseista on tietokoneohjelma. Jotkut heistä ovat suuria ohjelmia, jotka koostuvat tuhansista rivistä lähdekoodia. Tämän koodin sisällä voi olla - ja todennäköisesti on - odottamattomia asioita. Kehittäjä on ehkä voinut lisätä jonkin verran takaoven ominaisuutta virheenkorjaustoimien helpottamiseksi. Myöhemmin, kun kehittäjä aloitti työskentelyn jonkin muun kanssa, tämä vaarallinen ominaisuus saattoi erehtyä erehdyksessä lopulliseen julkaisuun. Sisääntulon validointikoodissa voi olla myös joitain virheitä, jotka voivat aiheuttaa odottamattomia - ja usein ei-toivottuja - tuloksia tietyssä tilanteessa.

Näihin viitataanhaavoittuvuuksia ja mitä tahansa näistä voidaan käyttää yrittämään pääsy järjestelmiin ja tietoihin. Siellä on valtava verkkorikollisten yhteisö, jolla ei ole muuta tekemistä kuin löytää nämä aukot ja hyödyntää niitä tunkeutuaksesi järjestelmiisi ja varastaaksesi tietojasi. Kun haittaohjelmat jätetään huomioimatta tai jätetään vartioimatta, pahantahtoiset käyttäjät voivat käyttää haavoittuvuuksia päästäkseen järjestelmiin ja tietoihin tai mahdollisesti pahemmin asiakkaasi tietoihin tai aiheuttamaan muuten suuria vaurioita, kuten tekemällä järjestelmistä käyttökelvottomia.

Haavoittuvuuksia löytyy kaikkialta. He hiipivät usein palvelimillasi tai niiden käyttöjärjestelmissä toimivissa ohjelmissa. Niitä on myös verkkolaitteissa, kuten kytkimissä, reitittimissä ja jopa turvalaitteissa, kuten palomuurit. Ollakseen turvallisella puolella - jos on olemassa esimerkiksi turvallisella puolella olemista - sinun on todella etsittävä niitä kaikkialta.

Haavoittuvuuden skannaustyökalut

Haavoittuvuuden tarkistus- tai arviointityökaluilla onyksi päätoiminto: järjestelmien, laitteiden, laitteiden ja ohjelmistojen heikkouksien tunnistaminen. Niitä kutsutaan usein skanneriksi, koska ne yleensä skannaavat laitteesi etsimään tunnettuja haavoittuvuuksia.

Mutta kuinka haavoittuvuustarkistusvälineet löytäväthaavoittuvuuksia? Loppujen lopuksi heitä ei yleensä ole siellä suorassa näkyvissä. Jos ne olisivat niin ilmeisiä, kehittäjät olisivat puhuneet heihin ennen ohjelmiston julkaisua. Työkalut eivät tosiaankaan eroa paljon virussuojaohjelmistoista, jotka käyttävät virustunnisteiden tietokantoja tietokonevirusten allekirjoitusten tunnistamiseen. Samoin useimmat haavoittuvuusskannerit luottavat haavoittuvuustietokantoihin ja skannausjärjestelmiin tiettyjen haavoittuvuuksien löytämiseksi. Tällaisia haavoittuvuustietokantoja on usein saatavana tunnetuista riippumattomista tietoturvatestauslaboratorioista, jotka on omistettu etsimään ohjelmistojen ja laitteistojen haavoittuvuuksia, tai ne voivat olla omistettuja tietokantoja haavoittuvuustarkistusvälineen myyjältä. Koska ketju on vain niin vahva kuin sen heikoin lenkki, saamasi havaitsemistaso on vain yhtä hyvä kuin työkalusi käyttämä haavoittuvuustietokanta.

Kuka niitä tarvitsee?

Yhden sanan vastaus kysymykseen on hienoilmeinen: Kaikki! Aivan kuten kukaan hänen oikeassa mielessä ei ajatteleisi tietokoneen käyttämistä ilman virustorjuntaa nykyään, kukaan verkonvalvoja ei saa olla ilman ainakaan jonkinlaista haavoittuvuussuojausta. Hyökkäyksiä voi tulla mistä tahansa ja saada sinut sinne missä ja milloin sinä vähiten odotat. Sinun on oltava tietoinen altistumisriskistä.

Vaikka haavoittuvuuksien tarkistaminen on mahdollistajotain, joka voitaisiin tehdä käsin, tämä on melkein mahdoton työ. Pelkkä tiedon löytäminen haavoittuvuuksista, puhumattakaan järjestelmien tarkistamisesta niiden esiintymisen varalta, voi viedä valtavasti resursseja. Jotkut organisaatiot ovat omistautuneet haavoittuvuuksien löytämiseen, ja ne työllistävät usein satoja, ellei tuhansia ihmisiä. Miksi et hyödyntäisi niitä?

Kuka tahansa hallitsee useita tietokonejärjestelmiä tailaitteet hyötyisivät suuresti haavoittuvuuden skannaustyökalun käytöstä. Sääntelystandardien, kuten SOX tai PCI-DSS, noudattaminen, vain muutamia mainitakseni, usein vaatii, että teet. Ja vaikka he eivät erityisesti vaadi sitä, vaatimustenmukaisuus on usein helpompi osoittaa, jos pystyt osoittamaan, että sinulla on haavoittuvuustarkistusvälineitä.

Haavoittuvuuden skannaustyökalujen olennaiset ominaisuudet

Valittaessa on otettava huomioon monia tekijöitähaavoittuvuuden tarkistustyökalu. Harkittavien asioiden luettelon päällä on skannattavia laitteita. Tarvitset työkalun, joka pystyy skannaamaan kaikki tarvitsemasi laitteet. Jos sinulla on esimerkiksi useita Linux-palvelimia, sinun kannattaa valita työkalu, joka voi skannata ne, ei sellainen, joka käsittelee vain Windows-koneita. Haluat myös valita skannerin, joka on mahdollisimman tarkka ympäristössäsi. Et halua hukkua turhaan ilmoituksiin ja vääriin myönteisiin tietoihin.

Toinen erottava tekijä tuotteiden välilläon heidän haavoittuvuustietokantaansa. Pitääkö sitä myyjä vai onko se riippumattomasta organisaatiosta? Kuinka säännöllisesti sitä päivitetään? Tallennetaanko se paikallisesti tai pilvessä? Onko sinun maksettava lisämaksuja käyttää haavoittuvuustietokantaa tai saada päivityksiä? Haluat ehkä saada vastauksia näihin kysymyksiin ennen työkalun valitsemista.

Jotkut haavoittuvuusskannerit käyttävät häiritsevääskannausmenetelmät. Ne saattavat vaikuttaa järjestelmän suorituskykyyn. Itse asiassa häiritsevimmät ovat usein parhaat skannerit. Jos ne vaikuttavat järjestelmän suorituskykyyn, sinun on kuitenkin tiedettävä siitä etukäteen, jotta ajoitat skannaukset vastaavasti. Aikatauluista puhuttaessa, tämä on toinen tärkeä näkökohta verkon haavoittuvuuden tarkistustyökaluissa. Joillakin työkaluilla ei edes ole ajoitettuja tarkistuksia, ja ne on käynnistettävä manuaalisesti.

Hälytys ja raportointi ovat myös tärkeitähaavoittuvuustarkistusvälineiden ominaisuudet. Hälytys liittyy siihen, mitä tapahtuu, kun haavoittuvuus löydetään. Onko ilmoitusta selkeä ja helppo ymmärtää? Kuinka se välitetään? Näytön ponnahdusikkunan, sähköpostin, tekstiviestin kautta? Vielä tärkeämpää on, tarjoaako työkalu jonkinlaisen käsityksen löydettyjen haavoittuvuuksien korjaamiseksi? Joissakin työkaluissa on jopa tietyntyyppisten haavoittuvuuksien automaattinen korjaaminen. Muut työkalut integroituvat korjaustiedoston hallintaohjelmistoon, koska korjaaminen on usein paras tapa korjata haavoittuvuudet.

Mitä tulee raportointiin, vaikka se on usein kysymyshenkilökohtaisen mieltymyksen mukaan, sinun on varmistettava, että odotetut ja raporteista löydettävät tiedot ovat todella olemassa. Joillakin työkaluilla on vain ennalta määritetyt raportit, toisilla voit muokata sisäisiä raportteja. Mitä parhaimpiin - ainakin raportoinnin kannalta - he antavat sinulle mahdollisuuden luoda mukautettuja raportteja tyhjästä.

Neljä suurta vaihtoehtoa MBSA: lle

Nyt kun tiedämme, mitä haavoittuvuudet ovat, mitenne skannataan ja mitkä haavoittuvuuden tarkistustyökalujen pääpiirteet ovat, olemme valmiita tarkistamaan joitain parhaimmista tai mielenkiintoisimmista paketeista, joita löysimme. Olemme sisällyttäneet joitain maksettuja ja ilmaisia työkaluja. Jotkut ovat saatavana jopa ilmaisena ja maksullisena versiona. Kaikki sopisivat hyvin korvaamaan MBSA: n. Katsotaanpa, mitkä heidän pääominaisuutensa ovat.

1. SolarWinds Network Configuration Manager (ILMAINEN KOKEILU)

SolarWinds on tunnettu nimi verkko- jajärjestelmänvalvojat. Yhtiö on valmistanut joitain parhaista verkonhallintatyökaluista noin 20 vuoden ajan. Yksi parhaimmista työkaluistaan, SolarWinds Network Performance Monitor, on jatkuvasti saanut suurta kiitosta ja arvokasta arviota yhdeksi parhaimmista SNMP-verkon kaistanleveyden valvontatyökaluista. Yhtiö on myös melko kuuluisa ilmaisista työkaluistaan. Ne ovat pienempiä työkaluja, jotka on suunniteltu vastaamaan verkonhallinnan erityistehtäviä. Näistä ilmaisista työkaluista tunnetuimpia ovat Advanced Subnet Calculator ja Kiwi Syslog -palvelin.

Ensimmäinen työkalumme, SolarWinds Network Configuration Manager ei oikeastaan ole haavoittuvuuksien tarkistustyökalu. Mutta kahdesta erityisestä syystä pidimme sitä mielenkiintoisena vaihtoehtona MBSA: lle ja päätimme sisällyttää sen luetteloomme. Ensinnäkin tuotteella on haavoittuvuuden arviointiominaisuus ja se myös käsittelee tietyn tyyppistä haavoittuvuutta, joka on tärkeä, mutta ei niin, että monet muut työkalut käsittelevät verkostolaitteiden vääriä määrityksiä. Tuote on myös täynnä haavoittuvuuksiin liittyviä ominaisuuksia.

- ILMAINEN KOKEILU: SolarWinds Network Configuration Manager

- Virallinen latauslinkki: https://www.solarwinds.com/network-configuration-manager/registration

Ja SolarWinds Network Configuration ManagerTärkein käyttö haavoittuvuuden skannaustyökaluna onverkon laitekokoonpanojen validoinnissa virheiden ja puutteiden varalta. Työkalu voi myös tarkistaa ajoittain laitekokoonpanoissa muutoksia. Tämä on hyödyllistä, koska jotkut hyökkäykset aloitetaan muuttamalla verkkolaitteen kokoonpanoa - joka ei usein ole yhtä turvallinen kuin palvelin - tavalla, joka helpottaa pääsyä muihin järjestelmiin. Työkalu voi myös auttaa standardien tai säännösten noudattamisessa käyttämällä automatisoituja verkonmääritystyökaluja, jotka voivat ottaa käyttöön standardisoituja kokoonpanoja, havaita prosessin ulkopuolisia muutoksia, tarkistaa kokoonpanot ja jopa korjata rikkomukset.

Ohjelmisto integroituu Nationalin kanssaHaavoittuvuustietokanta, joka sai sen paikallaan tähän MBSA-vaihtoehtojen luetteloon. Sillä on myös pääsy uusimpiin CVE: iin tunnistaaksesi Cisco-laitteidesi haavoittuvuudet. Se toimii kaikkien Cisco-laitteiden kanssa, joissa on ASA, IOS tai Nexus OS. Kaksi muuta hyödyllistä työkalua, Network Insights for ASA ja Network Insights for Nexus, on rakennettu suoraan tuotteeseen.

Hinta SolarWinds Network Configuration Manager alkaa 2 895 dollarista jopa 50 hallitulle solmulle ja nousee hallittujen solmujen määrään. Jos haluat kokeilla tätä työkalua, ilmainen 30 päivän kokeiluversio voidaan ladata suoraan SolarWinds-palvelusta.

2. OpenVAS

Ja Avoin haavoittuvuuden arviointijärjestelmätai OpenVAS, on kehys useille palveluille ja työkaluille. Niiden avulla luodaan kattava, mutta tehokas haavoittuvuuksien tarkistustyökalu. Kehys takana OpenVAS on osa Greenbone Networksin haavoittuvuuttahallintaratkaisu, josta elementtejä on tuotettu yhteisölle noin kymmenen vuoden ajan. Järjestelmä on täysin ilmainen, ja monet sen tärkeimmistä komponenteista ovat avoimen lähdekoodin lähteitä, vaikka jotkut eivät. OpenVAS-skanneriin toimitetaan yli viisikymmentä tuhatta verkon haavoittuvuustestiä, jotka päivitetään säännöllisesti.

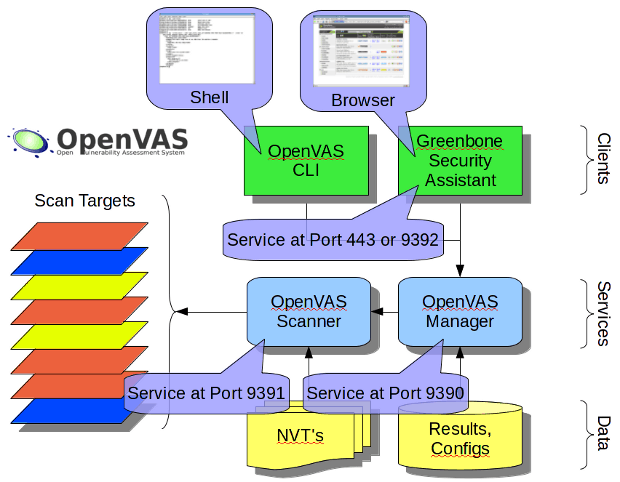

OpenVAS koostuu kahdesta pääkomponentista. Ensimmäinen niistä on OpenVAS-skanneri. Tämä on komponentti, joka vastaa kohdetietokoneiden tosiasiallisesta skannauksesta. Toinen komponentti on OpenVAS manager joka hoitaa kaiken muun, kuten hallinnanskanneri, tulosten yhdistäminen ja tallentaminen SQL-tietokantaan. Ohjelmistolla on sekä selainpohjainen että komentorivikäyttöliittymä. Toinen järjestelmän osa on verkon haavoittuvuustestaustietokanta. Tämä tietokanta voi saada päivitykset joko ilmaisesta Greenborne Community Feed -palvelusta tai maksetusta Greenborne-tietoturvasyötestä kattavamman suojan saamiseksi.

3. Retina-verkkoyhteisö

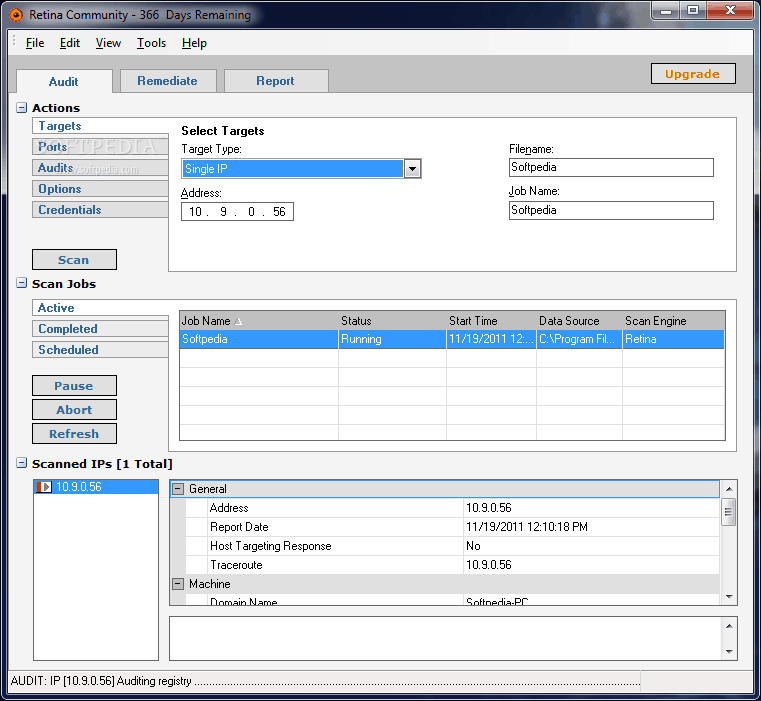

Retina-verkkoyhteisö on ilmainen versio Retina-verkon tietoturvaskanneri alkaen AboveTrust, joka on yksi tunnetuimmista haavoittuvuuksistaskannerit. Vapaudesta huolimatta se on kattava haavoittuvuusskanneri, joka on varustettu ominaisuuksilla. Se voi suorittaa perusteellisen puutteellisten haavoittuvuuksien arvioinnin, nollapäivien haavoittuvuuksia ja suojaamattomia kokoonpanoja. Siinä on myös työprofiileihin mukautettuja käyttäjäprofiileja, mikä yksinkertaistaa järjestelmän toimintaa. Tämä tuote sisältää metro-tyylisen intuitiivisen käyttöliittymän, joka mahdollistaa järjestelmän virtaviivaisen toiminnan.

Yksi hieno asia Retina-verkkoyhteisö on, että se käyttää samaa haavoittuvuustietokantaakuin sen maksettu sisar. Se on laaja tietokanta verkon haavoittuvuuksista, määritysongelmista ja puuttuvista korjauksista, joka päivitetään automaattisesti ja kattaa laajan valikoiman käyttöjärjestelmiä, laitteita, sovelluksia ja virtuaaliympäristöjä. Virtuaaliympäristöistä puhutaan, että tuote tukee täysin VMwarea ja se sisältää verkossa ja offline-tilassa tapahtuvan virtuaalisen kuvan skannauksen, virtuaalisen sovelluksen skannauksen ja integroinnin vCenteriin.

Tärkein haittapuoli Retina-verkkoyhteisö on, että se on rajoitettu 256 IP: n skannaamiseenosoitteita. Vaikka tämä ei ehkä ole paljon, jos hallitset suurta verkkoa, se voi olla enemmän kuin tarpeeksi monille pienille organisaatioille. Jos ympäristössäsi on yli 256 laitetta, kaikki mitä juuri sanoimme tästä tuotteesta, on totta myös isoveljensä, Retina-verkon tietoturvaskanneri joka on saatavana vakiona ja rajoittamattomana versiona. Kummassakin versiossa on laajennettu ominaisuusjoukko verrattuna Retina Network -yhteisöskanneri.

4. Nexpose Community Edition

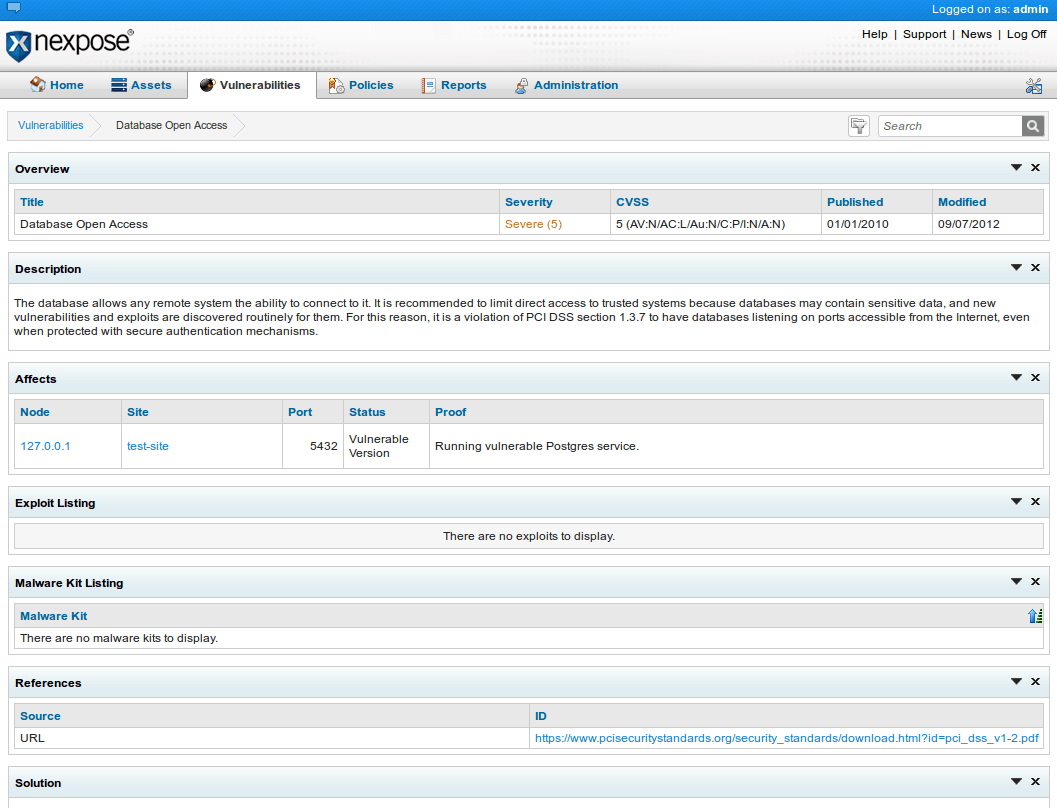

Ehkä ei niin suosittu kuin Retina, Nexpose alkaen Rapid7 on toinen tunnettu haavoittuvuuslukija. Mitä tulee Nexpose Community Edition, se on hiukan supistettu versio Rapid7Kattava haavoittuvuusskanneri. Tuotteella on kuitenkin joitain tärkeitä rajoituksia. Esimerkiksi, se on rajoitettu enintään 32 IP-osoitteen skannaamiseen. Tämä rajoittaa vakavasti työkalun hyödyllisyyden vain pienimpiin verkkoihin. Toinen rajoitus on, että tuotetta voidaan käyttää vain yhden vuoden. Jos pystyt elämään näiden rajoitusten kanssa, se on erinomainen tuote. Jos ei, voit aina katsoa maksettua tarjousta Rapid7.

Nexpose Community Edition ajetaan fyysisissä koneissa jommankumman allaWindows tai Linux. Sitä on saatavana myös virtuaalilaitteena. Sillä on laajat skannausominaisuudet, jotka käsittelevät verkkoja, käyttöjärjestelmiä, verkkosovelluksia, tietokantoja ja virtuaaliympäristöjä. Tämä työkalu käyttää mukautuvaa tietoturvaa, joka pystyy automaattisesti tunnistamaan ja arvioimaan uusia laitteita ja uusia haavoittuvuuksia heti, kun he pääsevät verkkoon. Tämä ominaisuus toimii yhdessä dynaamisten yhteyksien kanssa VMware- ja AWS-järjestelmiin. Ohjelmisto integroituu myös Sonar-tutkimusprojektiin todellisen seurannan varmistamiseksi. Nexpose Community Edition tarjoaa integroidun käytänneskannauksen avuksinoudattaa suosittuja standardeja, kuten CIS ja NIST. Viimeisenä, mutta ei vähäisimpänä, työkalun intuitiiviset korjausraportit antavat sinulle vaiheittaiset ohjeet korjaustoimenpiteistä.

Kommentit