Kun kyse on erittäin turvatun jaluotettava tiedonsiirtojärjestelmä organisaatioiden välisen ja organisaation sisäisen viestinnän tarpeiden tyydyttämiseksi, suurin osa organisaatioista mukauttaa yhden kolmesta verkkotekniikkatyypistä; Yksityinen verkko, hybridiverkko ja virtuaalinen yksityinen verkko. Tässä viestissä tarkastellaan kutakin verkkotyyppiä ja keskustellaan virtuaalisesta yksityisverkosta, VPN-tunneloinnista, VPN-tekniikoista ja -tyypeistä sekä VPN-verkon luomisesta ja määrittämisestä.

Ennen kuin pääsemme VPN: ään, tarkastellaan lähemmin yksityisiä ja hybridiverkkoja.

Yksityinen verkko

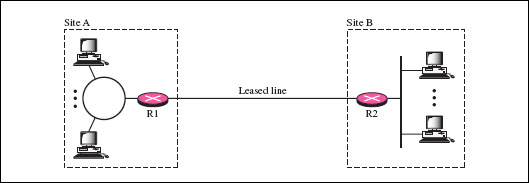

Yksityinen verkko on oikeastaan erillinen lähiverkko, joka käyttää yksityistä IP: tä osoitetila jakaa tietoja kytkettyjen solmujen välillä. Yksityisessä verkossa sovellukset ja tietoportaalit (joita käytetään viestinnän hallintaan) on suunniteltu varmistamaan koko tiedonvaihtoprosessi suojattuna ulkopuolisilta. Yksityinen verkko sopii organisaatioille, joissa kaikki solmut ovat yhdessä paikassa. Jos yksityistä verkkoa on tarkoitus ottaa käyttöön useissa paikoissa eri paikoissa, organisaation on ehkä ostettava erillinen linja viestintää varten, jota seuraa yksityinen verkonhallintajärjestelmä yhteys-, tiedonvaihto- ja tiedonsiirtonopeusongelmien ratkaisemiseksi.

Hybridiverkko

Hybridiverkkoarkkitehtuuri on erityisenotettu käyttöön kommunikointiin organisaation sivustokonttorien kanssa ja pääsy maailmanlaajuiseen WAN-verkkoon tietojen vaihtamiseksi ja kommunikoimiseksi yleisön kanssa. Kuten nimi vihjaa, siinä yhdistyvät sekä yksityiset että julkiset verkkotekniikat kommunikoidakseen julkisen kanssa sekä turvallinen organisaation sisäinen viestintä ulkoisista lähteistä. Hybridiverkko reitittää kaiken organisaation sisäisen viestinnän ja tiedonvaihdon yksityisen verkon kautta, kun taas loput viestinnästä sekä datan lähetys- ja vastaanottopyynnöt reititetään julkisten verkkoyhteyksien kautta. Aivan kuten yksityinen verkko, myös hybridiverkon käyttöönotto useissa sivustoissa edellyttää yksityisen viestinnän erityislinjan vuokraamista ja tiedonvaihdon hallintajärjestelmän suunnittelua.

Miksi organisaatiot mieluummin VPN: tä?

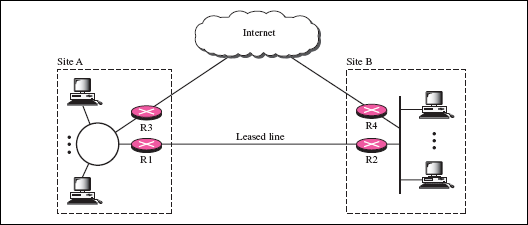

Yksityinen verkko varmistaa tietojen turvallisuudenjoka on lähetettävä ja vastaanotettava, sekä nopea tiedonsiirtonopeus. Tämä yksinkertainen verkkoarkkitehtuuri vaatii yhden omistetun linjan käyttämisen luokiteltujen tietojen lähettämiseen ja vastaanottamiseen, mutta yksityisen verkon käyttöönoton jälkeen tarvitaan julkinen verkko organisaatioiden väliseen viestintään. Tämä merkitsee hybridiverkon tarvetta, joka on yhdistelmä sekä yksityistä että julkista verkkoa. Hybridiverkosto käyttää kahta erillistä linjaa julkiseen ja yksityiseen viestintään. Esimerkiksi, jos organisaatiolla on 4 sivustoa, sen on ostettava erittäin suojattu tiedonsiirtolinja kaikkien sivustojen linkittämistä varten ja suunniteltava keskusrekisteri viestinnän mukavaksi hallitsemiseksi, kun taas julkista linkkiä käytetään julkisen WAN: n (Internet) käyttämiseen organisaatioiden välinen tiedonsiirto. Koska hybridiverkot tarvitsevat kaksi erillistä kanavaa julkisen ja yksityisen tiedonvaihtoon, monet organisaatiot valitsevat sen Virtuaali yksityinen verkko.

VPN (virtuaalinen yksityinen verkko)

Kuten aiemmin mainittiin, yksityiset ja hybridiverkotovat kalliita ja vaativat erillisten linjojen ostamisen yksityisen IP-osoitetilan käyttämiseksi kommunikoidakseen kytkettyjen solmujen kanssa. VPN-tekniikka vähentää huomattavasti julkisen ja yksityisen verkon käyttöönottokustannuksia, koska se antaa organisaatioille mahdollisuuden käyttää maailmanlaajuista WAN-verkkoa sekä julkiseen että yksityiseen viestintään. Syynä siihen, että sitä kutsutaan virtuaaliseksi, on, että se ei vaadi fyysistä yksityistä verkkoa tiedonsiirron turvaamiseksi. Verkko on fyysisesti julkinen, mutta käytännössä yksityinen. VPN-tekniikka käyttää keskeneräistä salausta tiedonsiirtokanavien suojaamiseksi ulkoisilta tietovarkauksilta ja muilta hyökkäyksiltä; Se käyttää IPsec-, L2TP-, PPP-, PPTP- jne. tunnelointitekniikoita tietojen yksityisyyden lisäksi myös todennuksen ja eheyden varmistamiseksi.

Kuinka VPN toimii

VPN-verkko on melko samanlainen kuin yksinkertainenpalvelin / asiakasarkkitehtuuri, jossa palvelin on vastuussa salatun datan tallentamisesta ja jakamisesta, yhdyskäytävän tarjoamisesta organisaation sisäisen viestinnän aloittamiseksi ja verkkoon kytkettyjen asiakkaiden valtuuttamiseen, kun taas VPN-asiakkaat, aivan kuten eristetyssä lähiverkossa olevat asiakkaat, lähettävät palvelimelle pyyntöjä hakeakseen jakaa tietoja, muodostaa yhteyden muiden VPN-asiakkaiden kanssa ja käsitellä suojattuja tietoja toimitetulla sovelluksella.

VPN-tunnelointi

Mikä tekee VPN: n päästä päähän -viestinnän eroon yksinkertaisesta LAN-ympäristöstä, on tunnelointi. Voit ajatella sitä tunnelina Internet-pilvessä, jonka kautta data- ja lähetyspyynnöt kulkevat.

Tunneli on oikeastaan vain käsite, joka auttaaymmärrämme paremmin VPN-verkon dynamiikan. Kun aloitat tiedonsiirron tai lähetät tietoja VPN-verkon kautta, VPN-verkon käyttämät tunnelointiprotokollat (kuten PPTP, L2TP, IPSec jne.) Kietovat datapaketit toiseen datapakettiin ja salaa lähetettävän paketin. tunnelin läpi. Vastaanottimen lopussa tunnelointilaite / protokolla purkaa paketin ja poistaa sitten käärityn datapaketin lukeaksesi alkuperäistä viestiä ja käyttääkseen sitä sekä paljastaen paketin ja muun luokitellun tiedon lähteen.

Pakollinen ja vapaaehtoinen tunnelointi

Tunnelointien luokittelu perustuulähde, joka muodostaa yhteyden. Lähteen perusteella tunnelointia on pääasiassa kahta tyyppiä - pakollinen tunnelointi ja vapaaehtoinen tunnelointi. Network Access Server aloittaa pakollisen tunneloinnin ilman käyttäjän syöttöä. Lisäksi VPN-asiakkailla ei ole pääsyä VPN-palvelimen tietoihin, koska he eivät ole vastuussa tai hallitsevat yhteyden aloittamista. Pakollinen tunnelointi toimii välittäjänä VPN-palvelimen ja asiakkaiden välillä ja vastaa asiakkaan todentamisesta ja määrittämisestä VPN-palvelimella.

Vapaaehtoinen tunnelointi aloitetaan, hallitaanja käyttäjän hallinnoima. Toisin kuin pakollisesta tunneloinnista, jota hallinnoidaan kantoaaltoverkosta, se edellyttää käyttäjiltä yhteyden luomista paikalliseen Internet-palveluntarjoajaan, jota seuraa VPN-asiakassovellus. Olet ehkä käyttänyt useita VPN-asiakasohjelmistoja, jotka luovat suojatut tunnelit tietylle VPN-palvelimelle. Kun VPN-asiakasohjelmisto yrittää muodostaa yhteyden, se kohdistaa tiettyyn tai käyttäjän määrittelemään VPN-palvelimeen. Vapaaehtoinen tunnelointi ei edellytä muuta kuin ylimääräisen tunnelointiprotokollan asentamista käyttäjän järjestelmään, jotta sitä voidaan käyttää tunnelin yhtenä päätepisteenä.

VPN-tyypit ja tekniikat

PPTP (Point-to-point tunnelointiprotokolla) VPN on yksiyksinkertaisin VPN-tekniikka, joka käyttää ISP: n tarjoamaa Internet-yhteyttä suojatun tunnelin luomiseen asiakkaan ja palvelimen sekä asiakkaan ja asiakasjärjestelmien välille. PPTP on ohjelmistopohjainen VPN-järjestelmä; saatat tietää, että Windows-käyttöjärjestelmässä on sisäänrakennettu PPTP, ja kaikki mitä tarvitaan VPN-verkkoon yhdistämiseen, on VPN-asiakasohjelmisto. Vaikka PPTP ei tarjoa salausta ja muita tietoturvaominaisuuksia, jotka ovat välttämättömiä tietojenvaihtoprosessien luottamuksellisuuden lisäämiseksi (point to point Protocol tekee PPTP: lle), Windows toteuttaa alkuperäisen todennuksen ja salauksen PPTPTP: llä datapakettien suojaamiseksi. Etuna on, että se ei vaadi ylimääräisen laitteiston ostamista toteutusta varten, ja asiakas voi käyttää toimitettuja ohjelmistoja yhteyden muodostamiseen VPN: ään. Haittapuolena on kuitenkin se, että se riippuu pisteestä pisteeseen -protokollaan tietoturvallisuuden lisäämiseksi datapaketeihin, joten ennen kuin datapaketit alkavat kulkea tunnelin läpi, ulkoiset lähteet voivat ne purkaa.

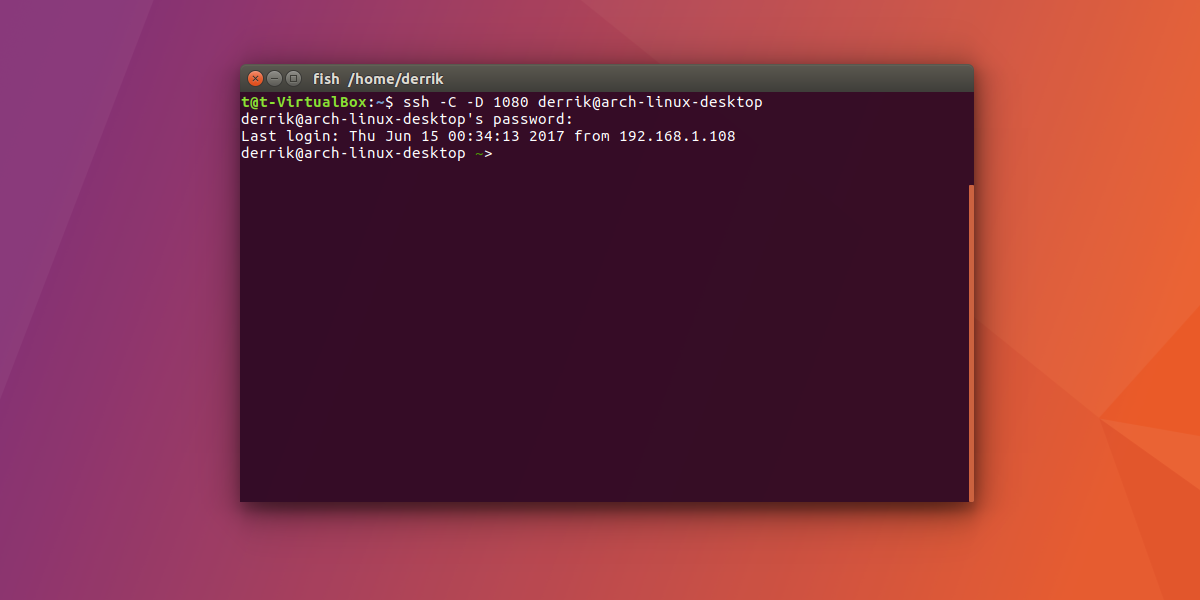

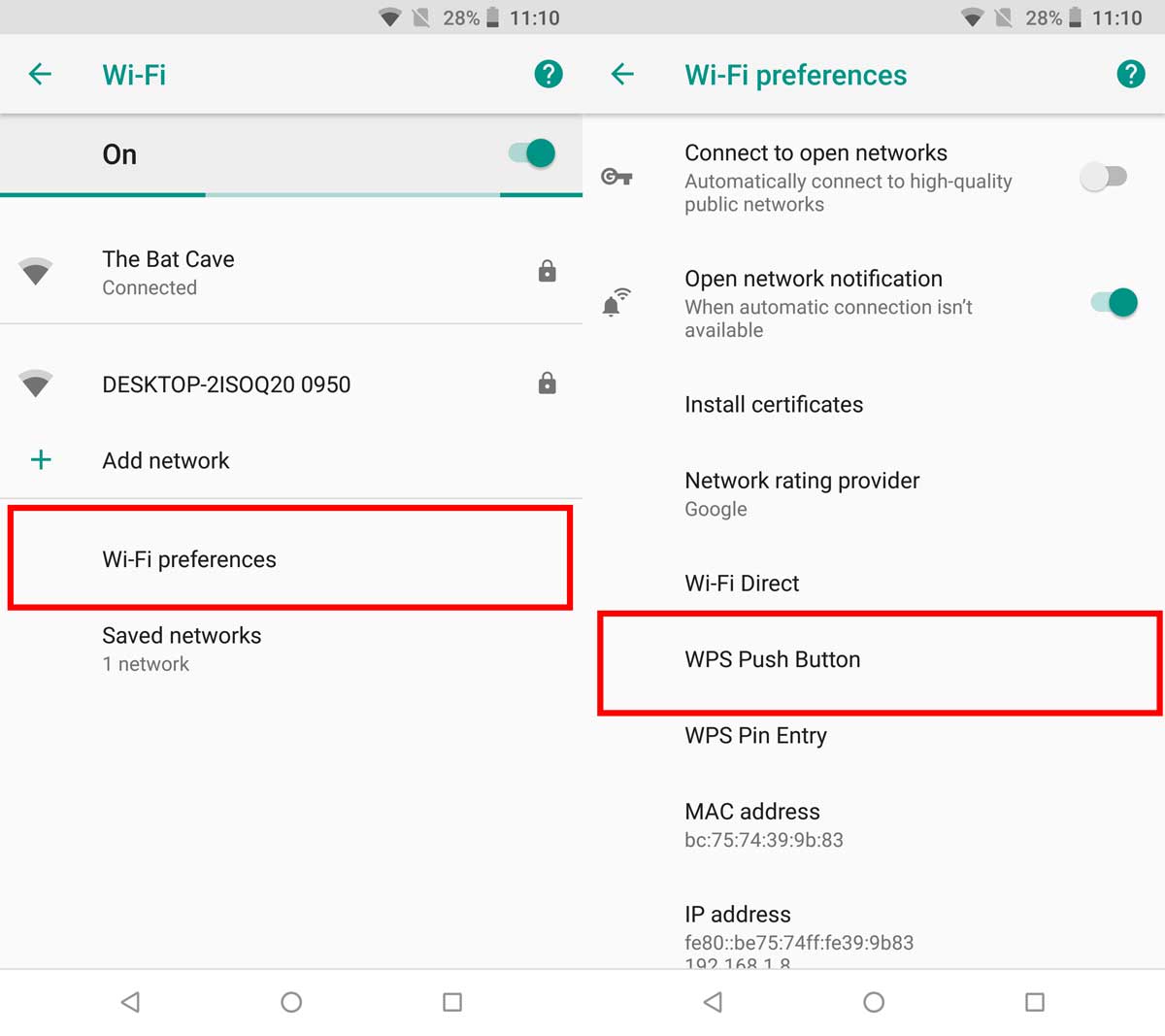

SSH tunnelointi (Secure Shell Tunneling), kuten nimestä käy ilmi,käyttää suojattua shell-protokollaa tunnelin luomiseen tiedon siirtämiseksi päästä toiseen. SSH-pohjaisen tunneloinnin suurin etu on, että se ohittaa Internet-palomuurit. Organisaatiot (jotka haluavat pakottaa työntekijänsä käyttämään omistettuja välityspalvelimia pääsyyn julkisiin verkkosivustoihin ja tietoportaaliin) käyttävät SSH-protokollia kaiken liikenteen ohjaamiseen omistettujen palvelimien kautta. Se eroaa aivan SSL-pohjaisesta VPN-tekniikasta, jossa HTTPS-protokolla otetaan käyttöön sovelluksissa, viestinnän hallintajärjestelmässä, selaimissa jne., Jotta lähetys voidaan suojata uteliailta silmiltä. Se luo suojatun istunnon palvelimien yhdistämiseksi verkkoselaimesta, eikä se tarvitse lisälaitteita VPN-verkon määrittämiseen, koska vain HTTPS-yhteyskäytäntö vaaditaan kommunikoinnin aloittamiseksi kahden päädyn välillä.

Kehittäjä IETF, IPSecVastuu sisältää pääasiassa(IP) Internet Protocol -yhteys VPN-tunnelin päätepisteiden välillä. IPSecin läpi kulkevat tietopaketit salataan AES: llä, DES: llä tai 3DES: llä. Lisäksi se tarjoaa sekä pakkauksen että todennuksen verkkotasolla. IPsec VPN -tekniikka käyttää tunneli sijasta kuljetus tilassa. Ennen datan lähettämistä se kapseloi IP-paketin uuteen IPSec-pakettiin varmistaen datapaketin luottamuksellisuuden. Se lisää ylimääräisen IP-otsikon yhdessä ESP (Encapsulated Security Payload) -otsikon kanssa lisätäksesi suojauskäytännön ja tarjota salauksen alkuperäiselle datapaketille. ESP: n lisäksi se käyttää AH: ta (Authentication Header) aliprotokollana lisäsuojauskerroksen lisäämiseen alkuperäiseen datapakettiin; Tämä estää kolmansien osapuolien aiheuttamia häiriöitä ja IP-väärentämistä.

Microsoft kehitti yhdessä Ciscon kanssa vaihtoehdon PPTP: lle, joka tunnetaan nimellä L2TP (Kerros tunnelointiprotokollaan) tietojen toimittamiseksieheys. On huomattava, että L2TP, samoin kuin PPTP, ei tarjoa salausta ja luottaa PPP: hen (point-to-point Protocol) salaamaan datapaketit. L2TP-tunnelointi lisää L2TP-tiedoston otsikon alkuperäiseen hyötykuormaan ja siirtää sen päätepisteeseen UDP-datagrammissa. Pisteistä toisiinsa -protokollan lisäksi luottamuksellisuus, todennus ja salaus voidaan saavuttaa käyttämällä IPSec: ää verkkokerroksessa.

Kuinka luoda ja asentaa VPN

On kiistatta loputtomia tapoja, joillaorganisaatio voi luoda VPN-verkon asiakkailleen, asiakkailleen ja sponsoroiville yrityksille jakaa pelottomasti yksityistä tietoa ja tarjota portti sisäiseen verkkoonsa. Jätä tämä suuri VPN-verkkoarkkitehtuuri syrjään. Jos haluat luoda pienessä mittakaavassa VPN-verkon tietokoneiden yhdistämiseksi ystävän kotiverkkoon, voit käyttää aiemmin esiteltyjä Gbridge. Se on ilmainen VPN-ratkaisu, jonka avulla voit määrittää oman virtuaalisen yksityisen verkon, joten voit muodostaa etäyhteyden muiden yksityisiin verkkoihin.

Yhdistä etä-VPN-verkkoon (Office VPN)

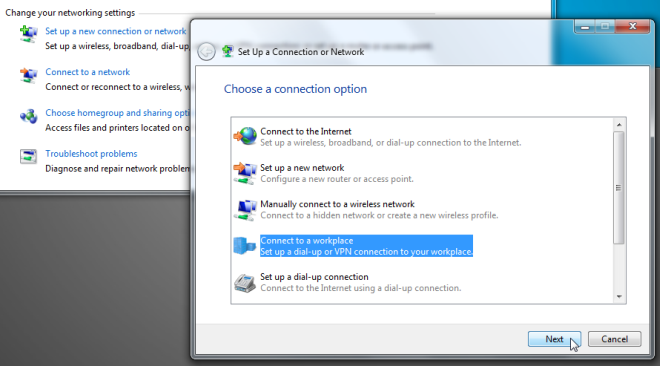

Kuten aiemmat Windows-versiot, myös Windows 7tarjoaa yksinkertaisen tavan muodostaa yhteys VPN-palvelimeen. Jos aiot muodostaa yhteyden Office-, PPTP / L2TP VPN -verkkoosi, voit käyttää Windows VPN -asiakasta yhteyden muodostamiseen. Näin voit tehdä sen.

Varmista ennen lähtöä, että olet määrittänyt lisälaitteet verkonvalvojan ohjeiden mukaan. Avaa nyt Verkko- ja jakamiskeskus ja napsauta Asenna uusi yhteys tai verkko. Se avaa yhteysvarmuuden. Valitse nyt Yhdistä työpaikkaan -vaihtoehto ja paina sitten Seuraava.

Valitse seuraavassa vaiheessa yhteys, jota haluat käyttää yhteyden muodostamiseen toimisto-VPN-verkkoon. Sen avulla voit muodostaa yhteyden VPN-verkkoon nykyisen yhteyden tai kohteen puhelinnumeron avulla.

Seuraava vaihe vaatii tietojen syöttämisenjärjestelmänvalvojan toimittama. Täällä sinun on annettava IP-osoite tai toimialue kohdenimen mukana. Windows 7: n avulla voit myös ottaa VPN-yhteyden käyttöön muille käyttäjille ja käyttää älykorttia valtuutukseen.

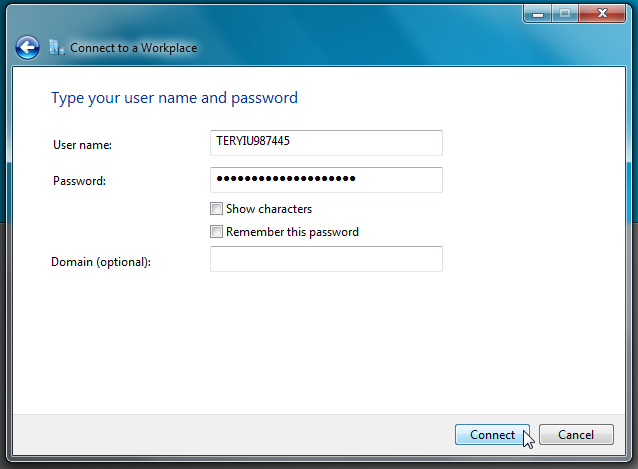

Napsauttamalla Seuraava avataan ohjatun toiminnon viimeinen vaihe. Se vaatii toimistoverkon järjestelmänvalvojan määrittämän käyttäjänimen ja salasanan.

Kun olet valmis, napsauta yhteyden muodostamista aloittaaksesi yhteyden muodostamisen VPN-verkkoosi. Kun olet muodostanut yhteyden VPN-verkkoon, voit tarkistaa IP-yksityiskohdat Verkko- ja jakamiskeskuksesta tai käyttää ipconfig komento CMD: ssä varmistaaksesi, että olet yhteydessä sekä VPN-verkkoon että Internetiin.

Virtuaali yksityinen verkko on todella mullistettutapa varmistaa tiedonsiirto useiden etäpaikkojen välillä. Se tarjoaa parhaan ratkaisun jatkuvasti kasvaville organisaatioille ja yrityksille, joiden on otettava käyttöön sekä suojattu verkko yksityisen tiedon jakamiseksi että julkinen verkko kommunikoidakseen asiakkaidensa, asiakkaidensa ja kilpailijoidensa kanssa. Sen lisäksi, että VPN-tekniikka on kustannustehokas ratkaisu, se eliminoi tarpeen luoda useita tiedonhallintakeskuksia viestinnän hallintaan. Juuri tästä syystä VPN on valittu menetelmä ympäri maailmaa pienille yrityksille ja valtaville yrityksille.

Kommentit