La plupart ne le savent peut-être pas, mais Linux peut attraper des virusaussi. Heureusement, il existe un formidable outil de ligne de commande utilisé par de nombreux utilisateurs de Linux: ClamAV. Grâce à lui, les utilisateurs pourront détecter les types de virus via la ligne de commande et rechercher des exploits (sous Windows et Linux).

Installer ClamAV

ClamAV est facile à installer sur Linux grâce à lafait qu’il est inclus dans de nombreuses sources de logiciels de distribution grand public. Pour installer cette application, ouvrez un terminal et suivez les instructions ci-dessous pour le faire fonctionner.

Remarque: ClamAV a une version graphique de l'application si vous n'aimez pas la ligne de commande Linux. Il prend tous les meilleurs aspects du terminal et le met dans une interface utilisateur facile à utiliser. Consultez le site officiel pour en savoir plus.

Ubuntu

sudo apt install clamav

Debian

sudo apt-get install clamav

Arch Linux

sudo pacman -S clamav

Feutre

sudo dnf install clamav

OpenSUSE

sudo zypper install clamav

Linux générique

Construire l’analyseur de virus ClamAV à partir de la source sur la plate-forme Linux nécessite quelques dépendances. Installez tous ces programmes sur votre ordinateur avant de continuer.

- compilateur gcc ou clang C

- OpenSSL

- bibliothèque zlib

- wget

Avec les dépendances prises en charge sur votre ordinateur Linux, il est temps de commencer le processus de construction. Prenez la dernière version du code de ClamAV avec le wget outil de téléchargement.

Remarque: car vous construisez le programme à partir des sources, les mises à jour automatiques ne sont pas possibles. Pour vous assurer que votre anti-virus est toujours à jour, téléchargez à nouveau le code ClamAV ici et compilez-le régulièrement.

wget https://www.clamav.net/downloads/production/clamav-0.100.2.tar.gz

Ne pas avoir wget? Essayer boucle au lieu:

curl https://www.clamav.net/downloads/production/clamav-0.100.2.tar.gz > clamav-0.100.2.tar.gz

Maintenant que le code est terminé, le téléchargement via wget extraire les archives TarGZ de ClamAV.

tar zxvf clamav-0.100.2.tar.gz

En utilisant le CD commande, déplacez votre session de terminal du dossier de départ vers le dossier nouvellement extrait. clamav-0.100.2 dossier.

cd clamav-0.100.2

Exécutez le script de configuration. Configurer vous permettra de déterminer que toutes les dépendances pour les exigences de construction sont satisfaites.

./configure --with-user

Si le script de configuration ne vous affiche aucun avertissement, tout est prêt. Démarrez le processus de compilation du code en exécutant la commande faire commander.

make

Laissez l'outil de compilation de code générer ClamAV. Cela peut prendre beaucoup de temps, alors soyez patient. Une fois le processus de construction terminé, installez le logiciel sur votre PC Linux avec le faire installer commander.

sudo make install

Rechercher des virus via la ligne de commande

Les analyseurs de virus détectent les chevaux de Troie et d’autres problèmes envérifier un fichier de «définitions». Ce fichier de définitions est une liste qui informe l’analyseur d’éléments douteux. ClamAV a également un fichier de définition, et les utilisateurs peuvent le mettre à jour avec le freshclam commander. Dans le terminal, lancez:

sudo freshclam

Veillez à exécuter régulièrement la commande freshclam chaque semaine (ou même chaque jour si vous êtes paranoïaque à propos des virus apparaissant sur votre PC ou serveur Linux).

Une fois que vous aurez les dernières définitions de virus pour ClamAV sur Linux, vous pourrez analyser les vulnérabilités. Pour examiner les virus dans un dossier individuel, exécutez la commande ci-dessous:

sudo clamscan /location/of/folder/

Il est également possible d'utiliser le clamscan pour rechercher des virus dans un répertoire, ainsi que tous les sous-répertoires qu'il contient, à l'aide du r commutateur.

sudo clamscan -r /location/of/folder/

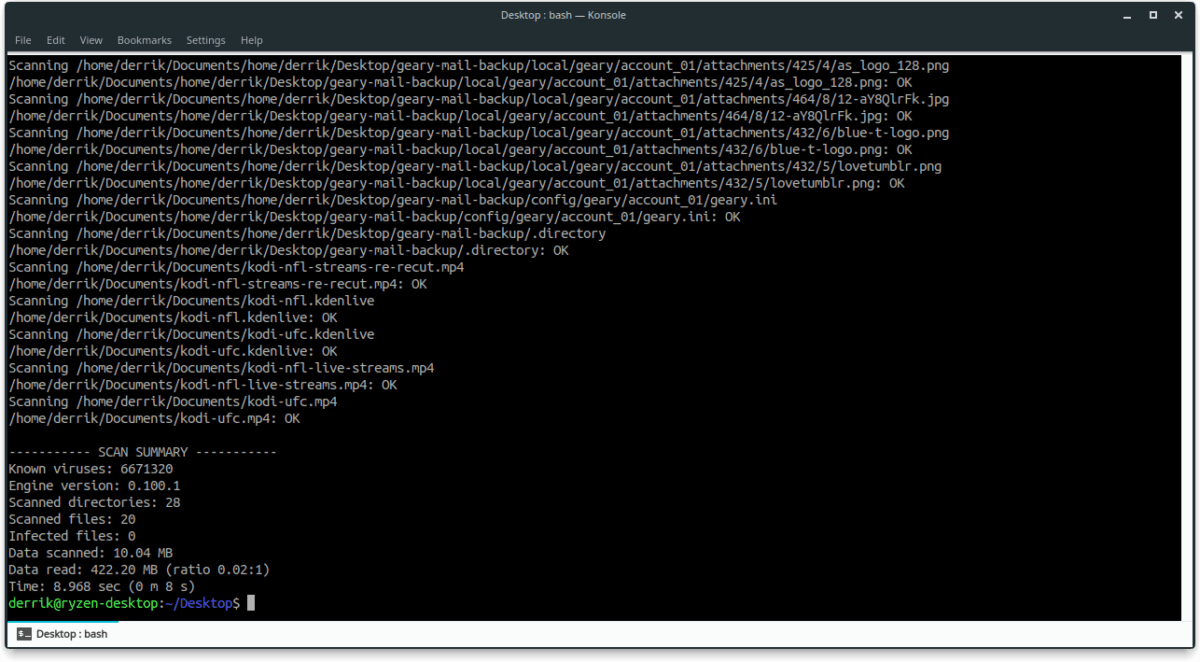

Scanner le dossier personnel

Le répertoire de base sur Linux est le principalemplacement avec lequel les utilisateurs interagissent sur l'ordinateur. Par conséquent, si vous avez un virus, il se trouvera dans ce dossier ou dans plusieurs sous-dossiers. Pour numériser le dossier personnel, pointez le clamscan commande à / home / nom d'utilisateur /. Sinon, utilisez ~ /, si vous ne voulez pas taper un nom d'utilisateur.

Note: utilisez le -v passez à imprimer le processus de numérisation que ClamAV cache sinon.

sudo clamscan -rv ~/

ou

sudo clamscan -rv /home/username

Vous souhaitez numériser le dossier personnel de plusieurs utilisateurs? Essayez de pointer clamscan à /domicile/, au lieu de / home / nom d'utilisateur /.

sudo clamscan -rv /home/

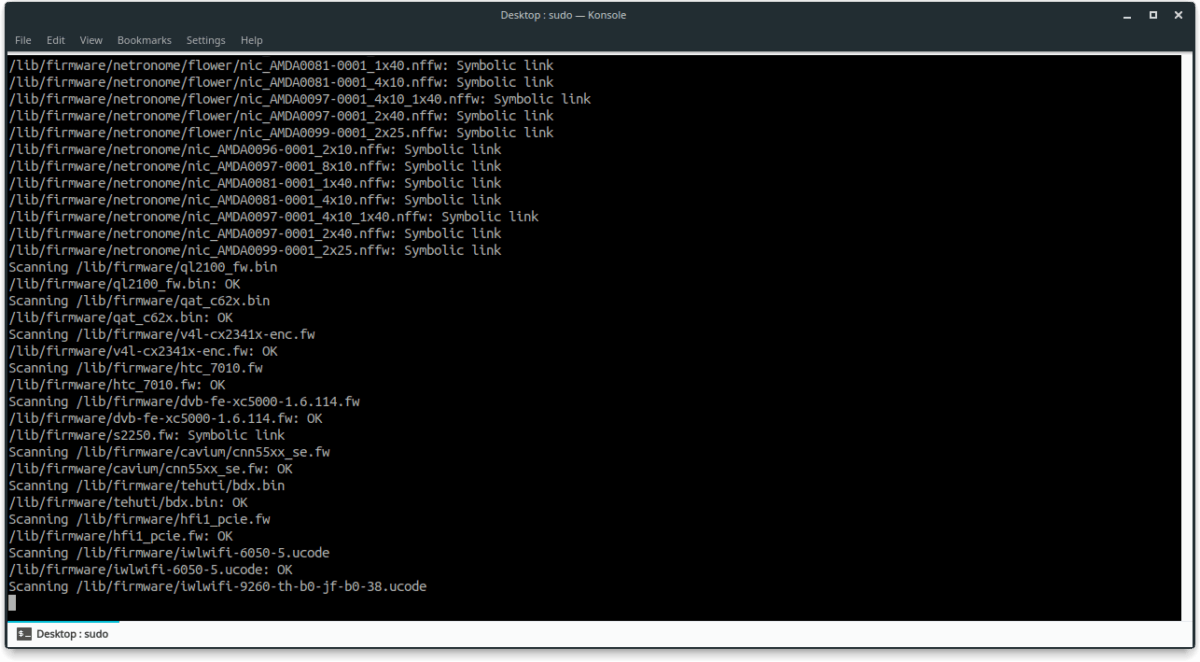

Analyse à l'échelle du système

Vous pouvez avoir des fichiers dangereux et douteux sur votre PC Linux en dehors de votre dossier personnel. Si vous souhaitez analyser des éléments de ce type, vous devez effectuer une analyse à l’échelle du système. Utilisation clamscanet pointez-le directement sur votre répertoire racine.

sudo clamscan -rv /

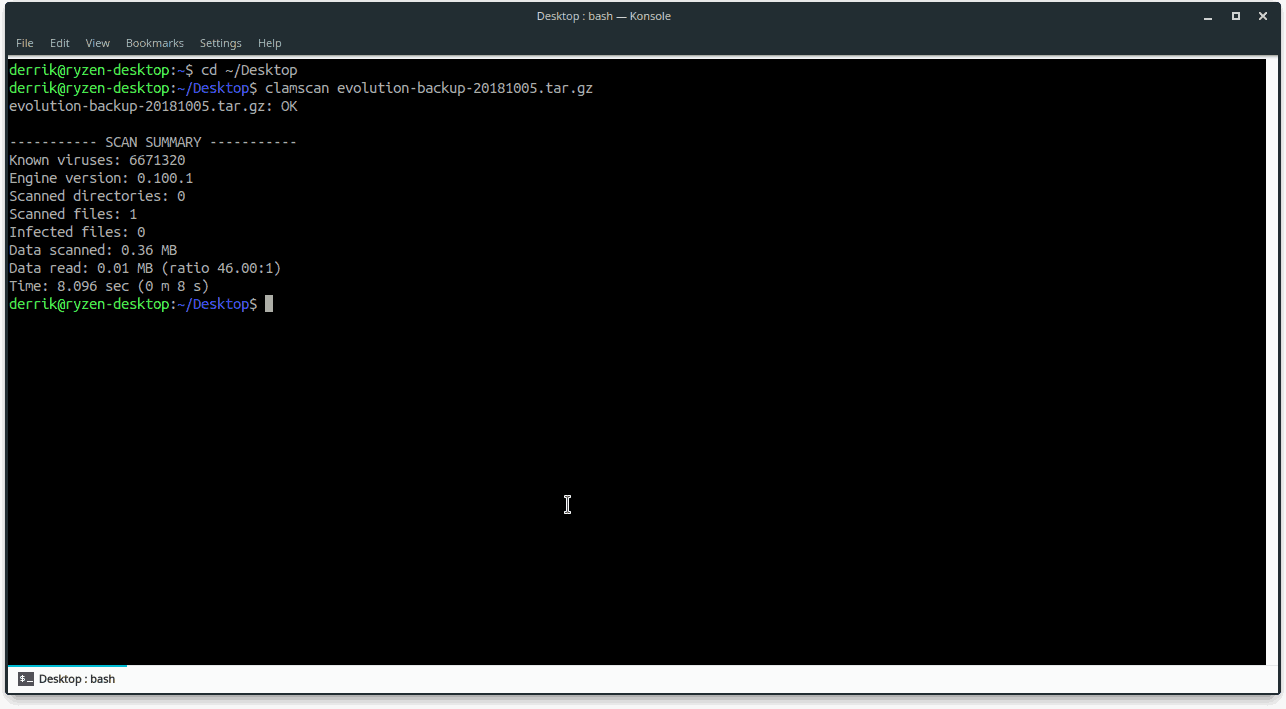

Numériser un fichier

ClamAV est souvent utilisé pour analyser les systèmes de fichiers Linux à la recherche de fichiers vulnérables. Une autre utilisation de ClamAV consiste à analyser des fichiers individuels à la recherche de problèmes. Pour analyser un fichier individuel, exécutez clamscan et pointez-le directement sur l'emplacement du fichier.

Remarque: veillez à personnaliser les commandes ci-dessous pour répondre à vos propres besoins.

sudo clamscan -v /location/of/file/file.file

Sinon, utilisez le CD pour vous déplacer à l’emplacement exact du fichier, puis lancez l’analyse.

cd /location/of/file/file.file sudo clamscan -v file.file</ p>

commentaires