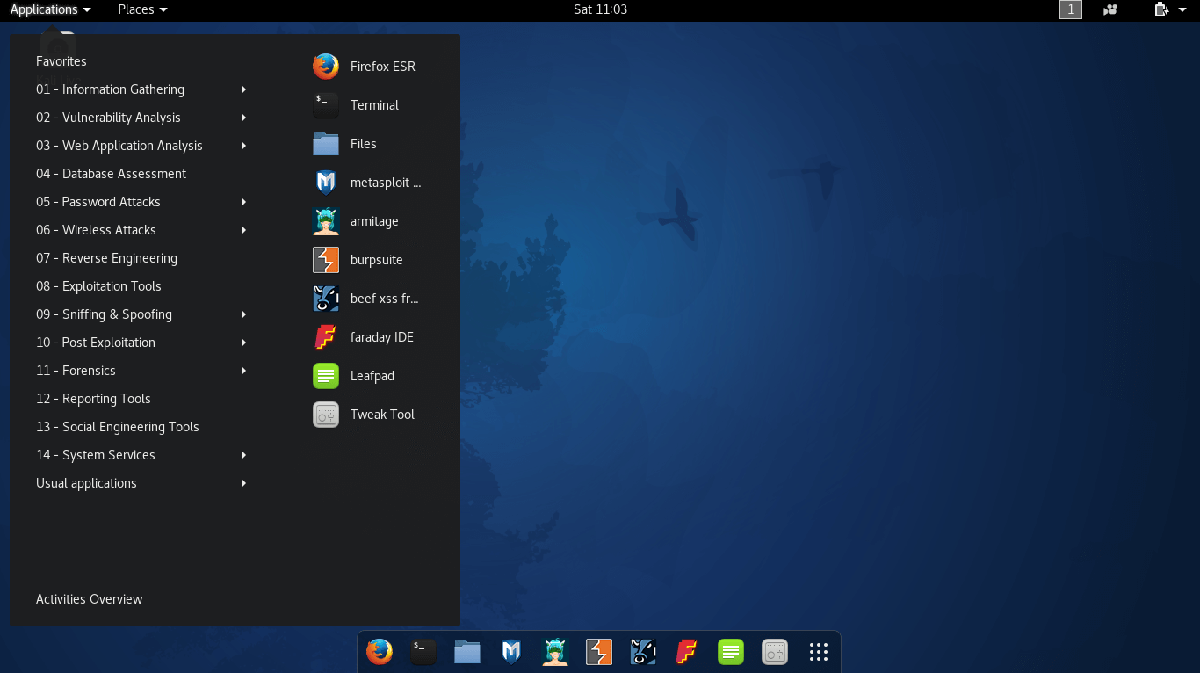

La sécurité est souvent l’une des principales préoccupations desadministrateurs de réseau. Et tout comme il existe des outils pour nous aider à peu près toutes nos tâches quotidiennes, il existe des outils qui nous aideront à sécuriser nos réseaux et les équipements qui les composent. Et aujourd'hui, nous vous proposons certains des meilleurs outils de sécurité réseau auxquels nous puissions penser.

Notre liste est loin d'être complète car il y ades centaines d'outils pouvant vous aider à sécuriser votre réseau. Il exclut également les logiciels antivirus qui, bien qu’ils soient liés à la sécurité, entrent dans une catégorie d’outils complètement différente. Nous avons également exclu les pare-feu de notre liste. Ce sont aussi dans une catégorie différente. Nous avons inclus des outils d’évaluation de la vulnérabilité et des scanners, des outils de cryptage, des scanners de ports, etc. En fait, nous n’avions en fait qu’un critère pour figurer sur notre liste, c’était des outils liés à la sécurité. Ce sont des outils qui peuvent vous aider à augmenter la sécurité ou à tester et à vérifier.

Nous avons tellement d’outils à examiner que nous ne pourrons paspasser beaucoup de temps sur la théorie. Nous commencerons simplement par quelques détails supplémentaires sur les différentes catégories d’outils, puis nous examinerons les outils eux-mêmes.

Différentes catégories d'outils

Il y a littéralement des centaines d'outils différentsse rapportant à la sécurité du réseau. Pour faciliter la comparaison des différents outils, il peut être utile de les catégoriser. L'un des types d'outils que nous avons sur notre liste sont les gestionnaires d'événements. Ce sont des outils qui répondront à divers événements survenus sur votre réseau. Ils détectent souvent ces événements en analysant les journaux de votre équipement.

Les renifleurs de paquets sont également utiles car ils vous permettent de creuser le trafic et de décoder les paquets pour voir la charge utile qu'ils contiennent. Ils seront souvent utilisés pour enquêter davantage sur les événements de sécurité.

Une autre grande catégorie d’outils est l’intrusionsystèmes de détection et de prévention. Ils sont différents des logiciels antivirus ou pare-feu. Ils travaillent au périmètre de votre réseau pour détecter toute tentative d’accès non autorisé et / ou toute activité malveillante.

Notre liste contient également des outils bizarres qui ne rentrent pas dans une catégorie spécifique, mais qui, à notre avis, devraient être inclus car ils sont vraiment utiles.

Les meilleurs outils de sécurité réseau

Lors de la présentation d'une liste d'outils aussi étenduequi servent des objectifs très différents, il est difficile de les énumérer dans un ordre quelconque. Tous les outils examinés ici sont très différents et l’un n’est pas objectivement meilleur que les autres. Nous avons donc décidé de simplement les lister dans un ordre aléatoire.

1. Gestionnaire de journaux et d'événements SolarWinds (ESSAI GRATUIT)

Si vous ne connaissez pas encore SolarWinds, la sociétéfabrique certains des meilleurs outils d'administration de réseau depuis des années. Son analyseur de performances réseau ou son analyseur de trafic NetFlow font partie des meilleurs progiciels de surveillance réseau SNMP et de collecteur et analyseur NetFlow que vous pouvez trouver. SolarWinds propose également d’excellents outils gratuits qui répondent aux besoins spécifiques des administrateurs réseau et système, tels qu’un excellent calculateur de sous-réseau et un très bon serveur TFTP.

En ce qui concerne les outils de sécurité réseau, SolarWinds a quelques bons produits pour vous. Tout d’abord, c’est sa Gestionnaire de journaux et d'événements (LEM). Cet outil est décrit comme une entrée de gamme.Système de gestion des informations et des événements de sécurité (SIEM). C'est probablement l'un des systèmes SIEM d'entrée de gamme les plus compétitifs du marché. Le produit SolarWinds contient presque tout ce que vous pouvez attendre d’un système de base. L'outil offre d'excellentes fonctionnalités de gestion des journaux et de corrélation, ainsi qu'un moteur de génération de rapports impressionnant.

Le gestionnaire de journaux et d’événements SolarWinds disposequelques excellentes fonctionnalités de réponse aux événements. Son système en temps réel réagira à toute menace détectée. Et l'outil est basé sur le comportement plutôt que sur la signature, ce qui en fait un excellent moyen de protection contre les exploits du jour zéro et les menaces futures inconnues sans avoir à mettre à jour l'outil en permanence. Le SolarWinds LEM et dispose d'un tableau de bord impressionnant qui est probablement son meilleur atout. Sa conception simple vous permet d’identifier rapidement les anomalies.

Le prix du gestionnaire de journaux et d’événements SolarWinds commence à 4 585 $. Et si vous voulez essayer avant d’acheter, une version d’essai gratuite et pleinement fonctionnelle de 30 jours est disponible.

2. Gestionnaire de configuration réseau SolarWinds (ESSAI GRATUIT)

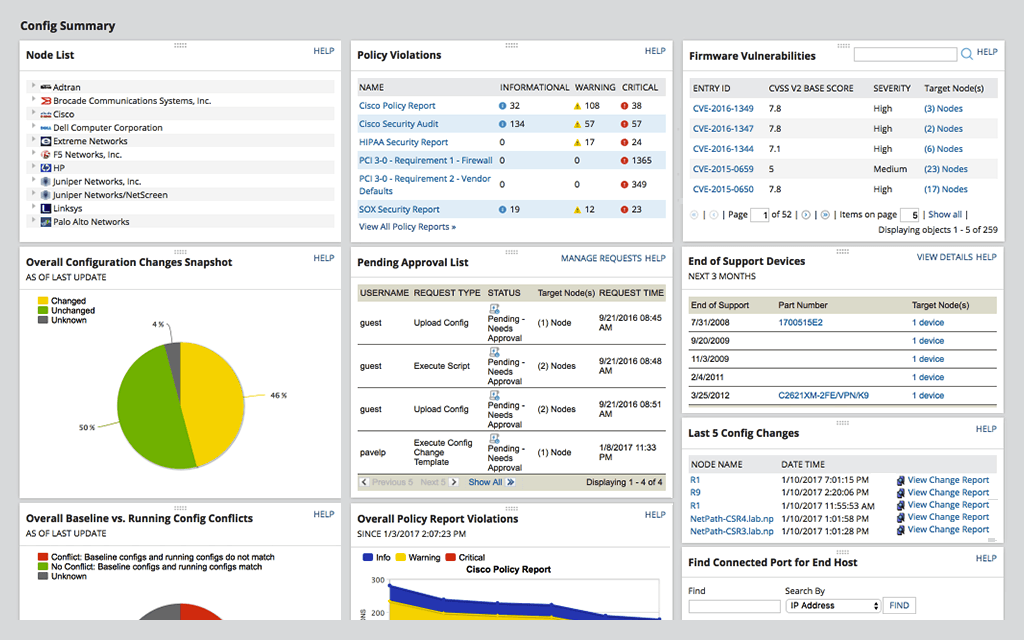

SolarWinds propose également quelques autres outils liés à la sécurité du réseau. Par exemple, le Gestionnaire de configuration réseau SolarWinds vous permettra de vous assurer que tout le matérielles configurations sont normalisées. Il vous permettra d’appliquer des modifications de configuration en bloc à des milliers de périphériques réseau. Du point de vue de la sécurité, il détectera les modifications non autorisées qui pourraient indiquer une altération malveillante de la configuration.

L’outil peut vous aider à récupérer rapidementéchecs en restaurant les configurations précédentes. Vous pouvez également utiliser ses fonctionnalités de gestion des modifications pour identifier rapidement les modifications apportées dans un fichier de configuration et mettre en évidence les modifications. En outre, cet outil vous permettra de démontrer la conformité et de réussir les audits réglementaires grâce à ses rapports intégrés standard.

Prix pour le Gestionnaire de configuration réseau SolarWinds commence à 2 895 $ et varie en fonction du nombre de nœuds gérés. Un essai gratuit et pleinement fonctionnel de 30 jours est disponible.

3. SolarWinds User Device Tracker (ESSAI GRATUIT)

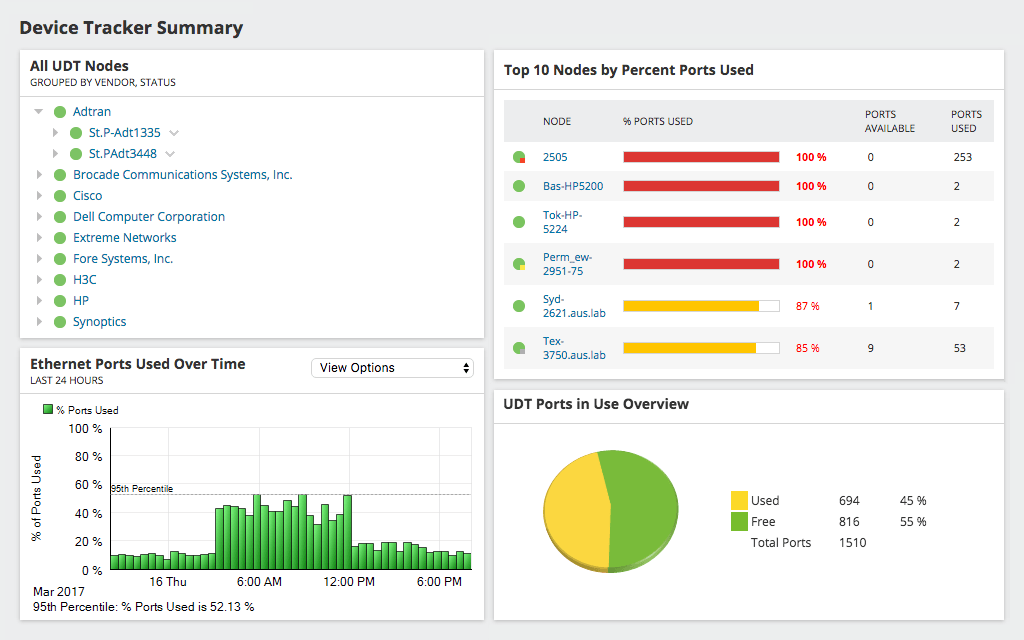

le SolarWinds User Device Tracker est un autre outil de sécurité réseau indispensable. Il peut améliorer votre sécurité informatique en détectant et en suivant les utilisateurs et les terminaux. Il identifiera les ports de commutateur utilisés et déterminera les ports disponibles dans plusieurs VLAN.

Lorsqu'une activité malveillante est suspectée avec unpériphérique spécifique ou un utilisateur donné, l’outil vous permettra de localiser rapidement l’emplacement du périphérique ou de l’utilisateur. Les recherches peuvent être basées sur des noms d'hôte, des adresses IP / MAC ou des noms d'utilisateur. La recherche peut même être étendue en examinant les activités de connexion passées du périphérique ou de l'utilisateur suspecté.

le SolarWinds User Device Tracker est proposé à partir de 1 895 $ et varie en fonction du nombre de ports à suivre. Comme avec la plupart des produits SolarWinds, un essai gratuit de 30 jours, avec toutes les fonctionnalités, est disponible.

4. Wireshark

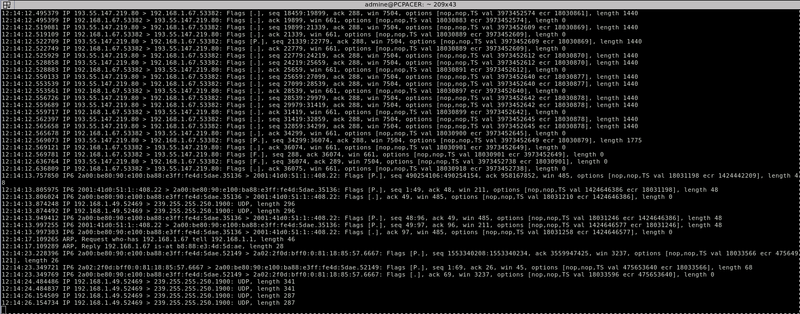

Dire que Wireshark est juste un outil de sécurité réseau est un bruteuphémisme. C'est de loin le meilleur package de capture et d'analyse de paquets que nous puissions trouver de nos jours. C'est un outil que vous pouvez utiliser pour effectuer une analyse approfondie du trafic réseau. Il vous permettra de capturer le trafic et de décoder chaque paquet, en vous montrant exactement ce qu'il contient.

Wireshark est devenu la norme de facto et la plupart des autres outils tendent à l’imiter. Les capacités d’analyse de cet outil sont si puissantes que de nombreux administrateurs vont utiliser Wireshark analyser les captures effectuées avec d'autres outils. En fait, cela est si courant qu’au démarrage, vous serez invité à ouvrir un fichier de capture existant ou à commencer à capturer le trafic. Mais la plus grande force de cet outil réside dans ses filtres. Ils vous laisseront facilement vous concentrer sur les données pertinentes.

Malgré sa courbe d'apprentissage abrupte (j'ai déjà assisté à un cours de trois jours sur son utilisation) Wireshark vaut bien apprendre. Cela se révélera inestimable d'innombrables fois. C'est un outil gratuit et open-source qui a été porté sur presque tous les systèmes d'exploitation. Il peut être téléchargé directement du site Web de Wireshark.

5. Nessus Professional

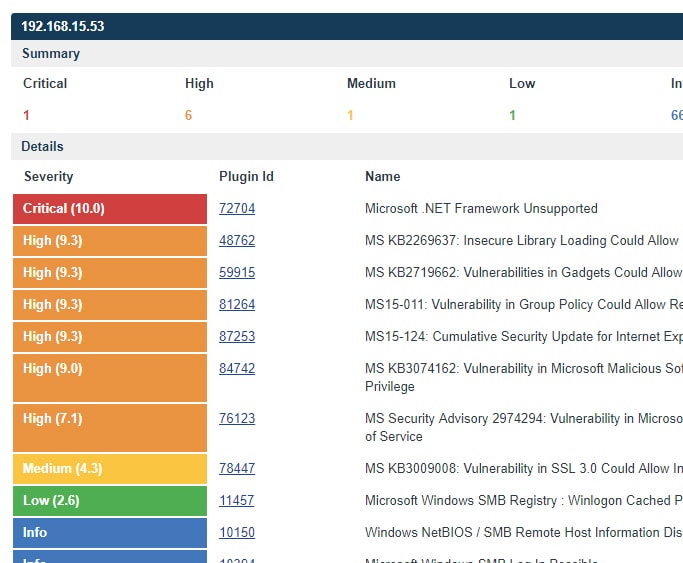

Nessus Professionnel est l’un des plus largement déployés du secteursolution d'évaluation permettant d'identifier les vulnérabilités, les problèmes de configuration et les logiciels malveillants utilisés par les attaquants pour obtenir un accès non autorisé à des réseaux. Il est utilisé par des millions de professionnels de la cybersécurité, ce qui leur donne un aperçu de la sécurité de leur réseau. Nessus Professionnel offre également des conseils importants sur la manière d’améliorer la sécurité du réseau.

Nessus Professionnel a l'une des couvertures les plus larges de la scène des menaces. Il possède la dernière intelligence et une interface facile à utiliser. Les mises à jour rapides font également partie des excellentes fonctionnalités de cet outil. Nessus Professionnel fournit un package d'analyse de vulnérabilité efficace et complet.

Nessus Professionnel est basé sur un abonnement et vous coûtera 2 190 $ / an. Si vous préférez essayer le produit avant de souscrire un abonnement, vous pouvez obtenir un essai gratuit bien que sa durée ne soit que de 7 jours.

6. renifler

Renifler est l'un des systèmes de détection d'intrusion (IDS) open source les plus connus. Il a été créé en 1998 et appartient à Cisco System depuis 2013. En 2009, Snort est entré Hall of Fame Open Source d’InfoWorld comme l'un des “meilleur logiciel open source de tous les temps“. C'est à quel point c'est bon.

Renifler a trois modes de fonctionnement: sniffer, enregistreur de paquets et détection d'intrusion sur le réseau. Le mode renifleur est utilisé pour lire les paquets du réseau et les afficher à l'écran. Le mode enregistreur de paquets est similaire, mais les paquets sont enregistrés sur le disque. Le mode de détection d'intrusion est le plus intéressant. L'outil surveille le trafic réseau et l'analyse par rapport à un ensemble de règles défini par l'utilisateur. Différentes actions peuvent ensuite être effectuées en fonction de la menace identifiée.

Renifler peut être utilisé pour détecter différents types de sondesou des attaques, notamment des tentatives d'empreintes digitales du système d'exploitation, des attaques d'URL sémantique, des dépassements de mémoire tampon, des sondes de blocage des messages du serveur et des analyses de ports furtifs. Renifler peut être téléchargé à partir de son propre site web.

7. TCPdump

Tcpdump est le renifleur de paquet d'origine. Initialement publié en 1987, il a depuis été mis à jour et maintenu, mais reste essentiellement inchangé, du moins de la manière dont il est utilisé. Cet outil open-source est préinstallé dans presque tous les systèmes d’exploitation * nix et il est devenu l’outil standard pour la capture rapide de paquets. Il utilise la bibliothèque libpcap - également open-source - pour la capture de paquet réelle.

Par défaut. tcpdump capture tout le trafic sur l'interface spécifiéeet le «vide» - d'où son nom - à l'écran. Ceci est similaire au mode renifleur de Snort. Le vidage peut également être dirigé vers un fichier de capture - se comportant comme le mode d’enregistrement de paquets de Snort - et analysé ultérieurement à l’aide de n’importe quel outil disponible. Wireshark est souvent utilisé à cette fin.

TcpdumpLa principale force de l’appareil réside dans la possibilité d’appliquer des filtres de capture et de diriger sa sortie vers grep, un autre utilitaire de ligne de commande Unix commun, pour encore plus de filtrage. Quelqu'un avec une bonne connaissance de tcpdump, grep et le shell de commande peuvent facilement capturer avec précision le bon trafic pour toute tâche de débogage.

8. Kismet

Kismet est un détecteur de réseau, un renifleur de paquets, etsystème de détection d'intrusion pour les réseaux locaux sans fil. Il fonctionnera avec toutes les cartes sans fil prenant en charge le mode de contrôle brut et pouvant détecter le trafic 802.11a, 802.11b, 802.11g et 802.11n. L'outil peut fonctionner sous Linux, FreeBSD, NetBSD, OpenBSD et OS X. Malheureusement, la prise en charge de Windows est très limitée, car un seul adaptateur réseau sans fil pour Windows prend en charge le mode de surveillance.

Ce logiciel gratuit est publié sous la licence Gnu GPLLicence. Il diffère des autres détecteurs de réseau sans fil en ce qu'il fonctionne de manière passive. Le logiciel peut détecter la présence de points d'accès sans fil et de clients sans envoyer de paquet pouvant être enregistré. Et cela les associera également les uns aux autres. En outre, Kismet est l'outil de surveillance sans fil open source le plus utilisé.

Kismet comprend également des fonctionnalités de base de détection d'intrusion sans fil et peut détecter les programmes de reniflage sans fil actifs ainsi qu'un certain nombre d'attaques de réseau sans fil.

9 Nikto

Nikto est un scanner de serveur web open-source. Il effectuera une gamme complète de tests sur des serveurs Web, testant plusieurs éléments, dont plus de 6700 fichiers et programmes potentiellement dangereux. L'outil recherchera les versions obsolètes de plus de 1250 serveurs et identifiera les problèmes spécifiques à la version sur plus de 270 serveurs. Il peut également vérifier les éléments de configuration du serveur, tels que la présence de plusieurs fichiers d'index, d'options de serveur HTTP, et tente d'identifier les serveurs Web et les logiciels installés.

Nikto est conçu pour la vitesse plutôt que furtive. Il testera un serveur Web le plus rapidement possible, mais son passage apparaîtra dans les fichiers journaux et sera détecté par les systèmes de détection et de prévention des intrusions.

Nikto est publié sous licence GNU GPL et peut être téléchargé gratuitement à partir de son site GitHub.

10. OpenVAS

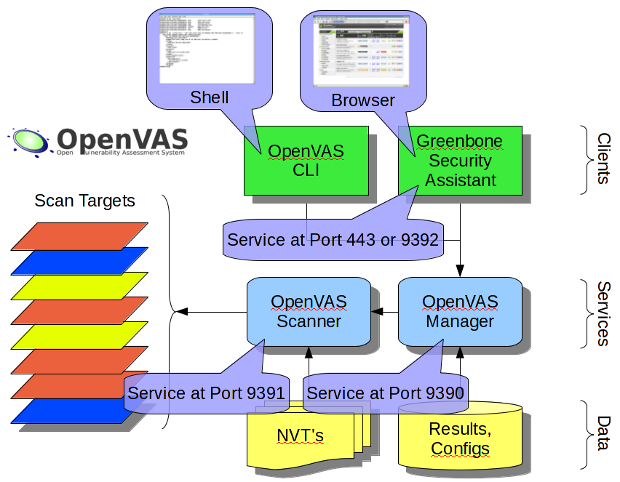

Le système ouvert d'évaluation de la vulnérabilité, ou OpenVAS, est un ensemble d’outils qui offre uneanalyse de vulnérabilité. Son cadre sous-jacent fait partie de la solution de gestion des vulnérabilités de Greenbone Networks. Il est entièrement gratuit et la plupart de ses composants sont à code source ouvert, bien que quelques-uns soient propriétaires. Le produit comporte plus de cinquante mille tests de vulnérabilité du réseau, qui sont mis à jour régulièrement.

OpenVAS comprend deux composants principaux. Il y a d’abord le scanner, qui gère l’analyse réelle des ordinateurs cibles. L'autre composant est le gestionnaire. Il contrôle le scanner, consolide les résultats et les stocke dans une base de données SQL centrale. Les paramètres de configuration de l’outil sont également stockés dans cette base de données. Un composant supplémentaire est appelé base de données de tests de vulnérabilité de réseau. Il peut être mis à jour à partir des frais Greenborne Community Feed ou Greenborne Security Feed. Ce dernier est un serveur d'abonnement payant alors que le flux de la communauté est gratuit.

11. OSSEC

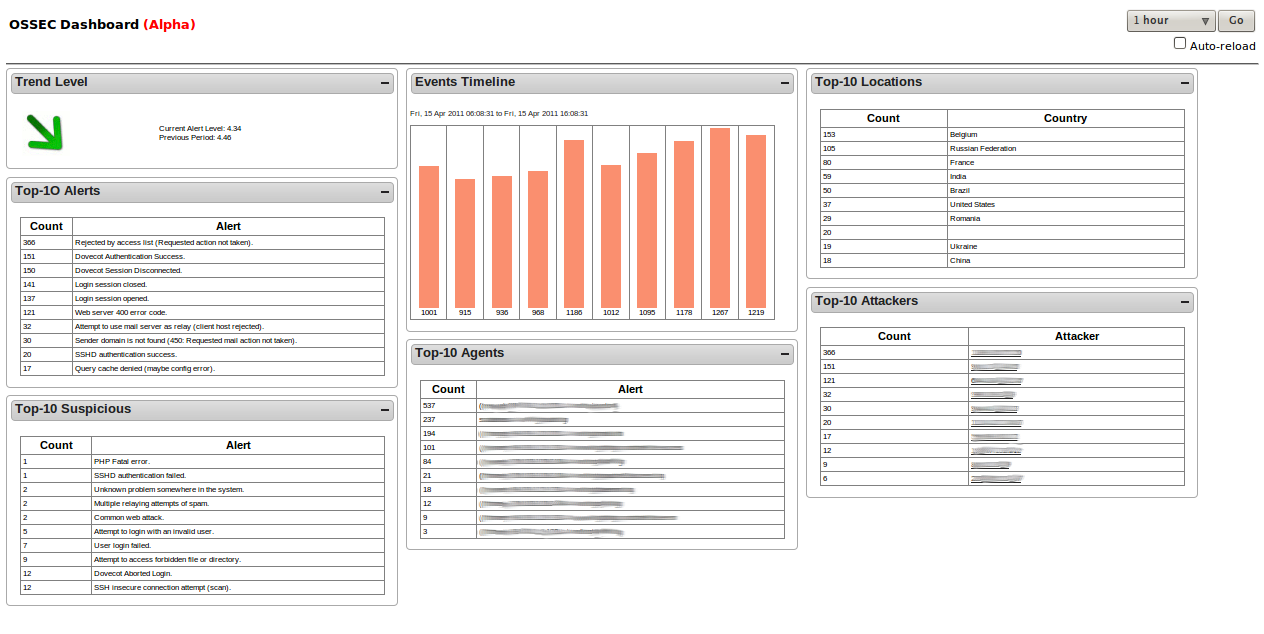

OSSEC, qui signifie Open Source SECurity, est unsystème de détection d'intrusion basé sur l'hôte. Contrairement aux IDS basés sur le réseau, celui-ci s’exécute directement sur les hôtes qu’il protège. Le produit appartient à Trend Micro, un nom de confiance en sécurité informatique.

L’objectif principal de l’outil est la journalisation et la configuration.fichiers sur les hôtes * nix. Sous Windows, il surveille le registre à la recherche de modifications non autorisées et d'activités suspectes. Chaque fois que quelque chose d'étrange est détecté, vous êtes rapidement alerté via la console de l'outil ou par courrier électronique.

Le principal inconvénient de OSSEC–Ou n’importe quel IDS basé sur l’hôte - qu’il doit êtreinstallé sur chaque ordinateur que vous souhaitez protéger. Heureusement, ce logiciel consolidera les informations de chaque ordinateur protégé dans une console centralisée, ce qui facilitera grandement sa gestion. OSSEC ne fonctionne que sur * nix. Cependant, un agent est disponible pour protéger les hôtes Windows.

OSSEC est également distribué sous licence GNU GPL et peut être téléchargé à partir de son propre site web.

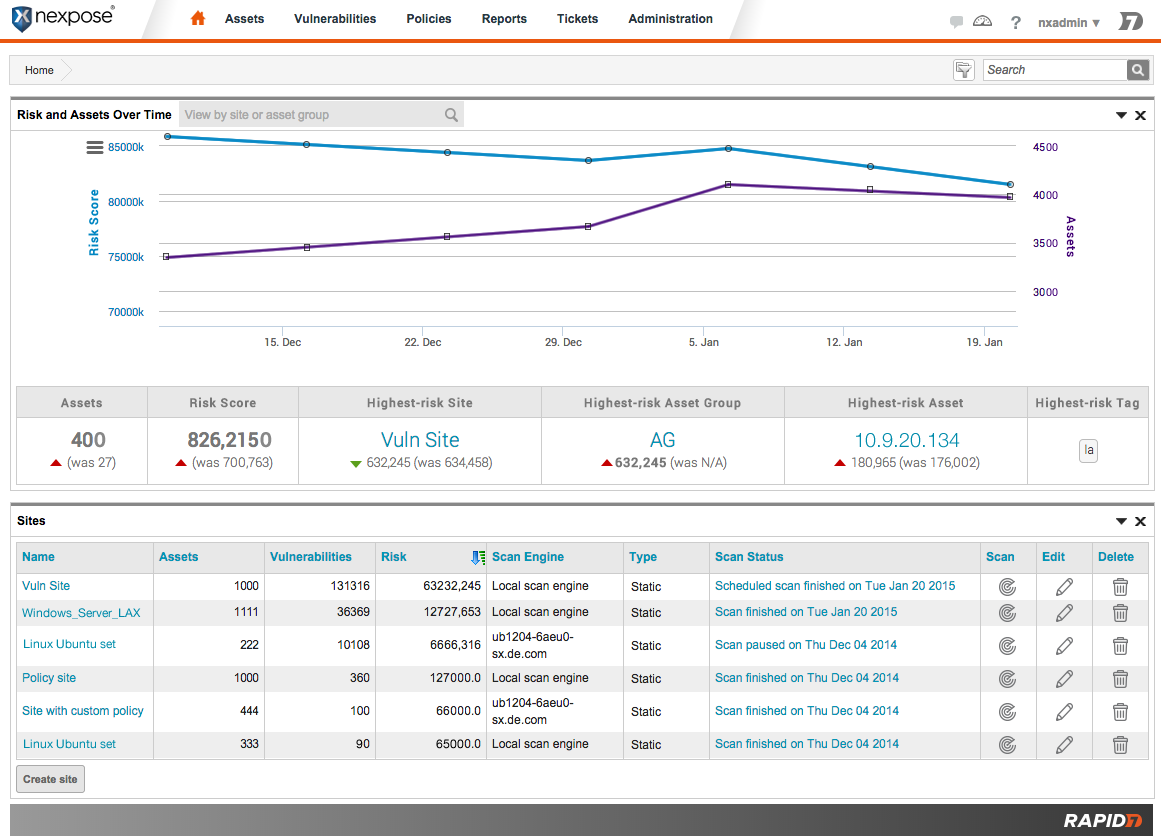

12. Nexpose

Nexpose de Rapid7 est un autre des meilleursoutil de gestion des vulnérabilités. Il s'agit d'un scanner de vulnérabilité qui prend en charge l'intégralité du cycle de vie de la gestion des vulnérabilités. Il gérera la découverte, la détection, la vérification, la classification des risques, l'analyse d'impact, les rapports et les mesures d'atténuation. L'interaction de l'utilisateur est gérée via une interface Web.

En termes de fonctionnalités, il s'agit d'un produit très complet. Certaines de ses fonctionnalités les plus intéressantes incluent l'analyse virtuelle pour VMware NSX et la découverte dynamique pour Amazon AWS. Le produit analysera la plupart des environnements et peut évoluer vers un nombre illimité d’adresses IP. Ajoutez à cela ses options de déploiement rapide et vous obtenez un produit gagnant.

Le produit est disponible dans une communauté gratuiteédition avec un ensemble de fonctionnalités réduit. Il existe également des versions commerciales qui commencent à 2 000 dollars par utilisateur et par an. Pour les téléchargements et plus d'informations, visitez la page d'accueil Nexpose.

13. GFI LanGuard

GFI Languard prétend être «la solution de sécurité informatique ultimepour le business". Cet outil peut vous aider à analyser les réseaux, à rechercher les vulnérabilités, à automatiser les correctifs et à assurer la conformité. Le logiciel prend en charge non seulement les systèmes d'exploitation de bureau et de serveur, mais également Android ou iOS. GFI Languard effectue soixante mille tests de vulnérabilité et s'assure que vos appareils sont mis à jour avec les derniers correctifs et mises à jour.

GFI LanguardLe tableau de bord de reporting intuitif très bien faitIl en va de même pour la gestion de la mise à jour des définitions de virus, qui fonctionne avec tous les principaux fournisseurs d’antivirus. Cet outil corrigera non seulement les systèmes d'exploitation, mais également les navigateurs Web et plusieurs autres applications tierces. Il dispose également d'un moteur de génération de rapports Web très puissant et d'une grande évolutivité. GFI Languard évaluera les vulnérabilités des ordinateurs, mais également d'une large gamme de périphériques en réseau tels que les commutateurs, les routeurs, les points d'accès et les imprimantes.

La structure de prix pour GFI Languard est assez complexe. Le logiciel est basé sur un abonnement et doit être renouvelé chaque année. Pour les utilisateurs qui préfèrent essayer l'outil avant de l'acheter, une version d'essai gratuite est disponible.

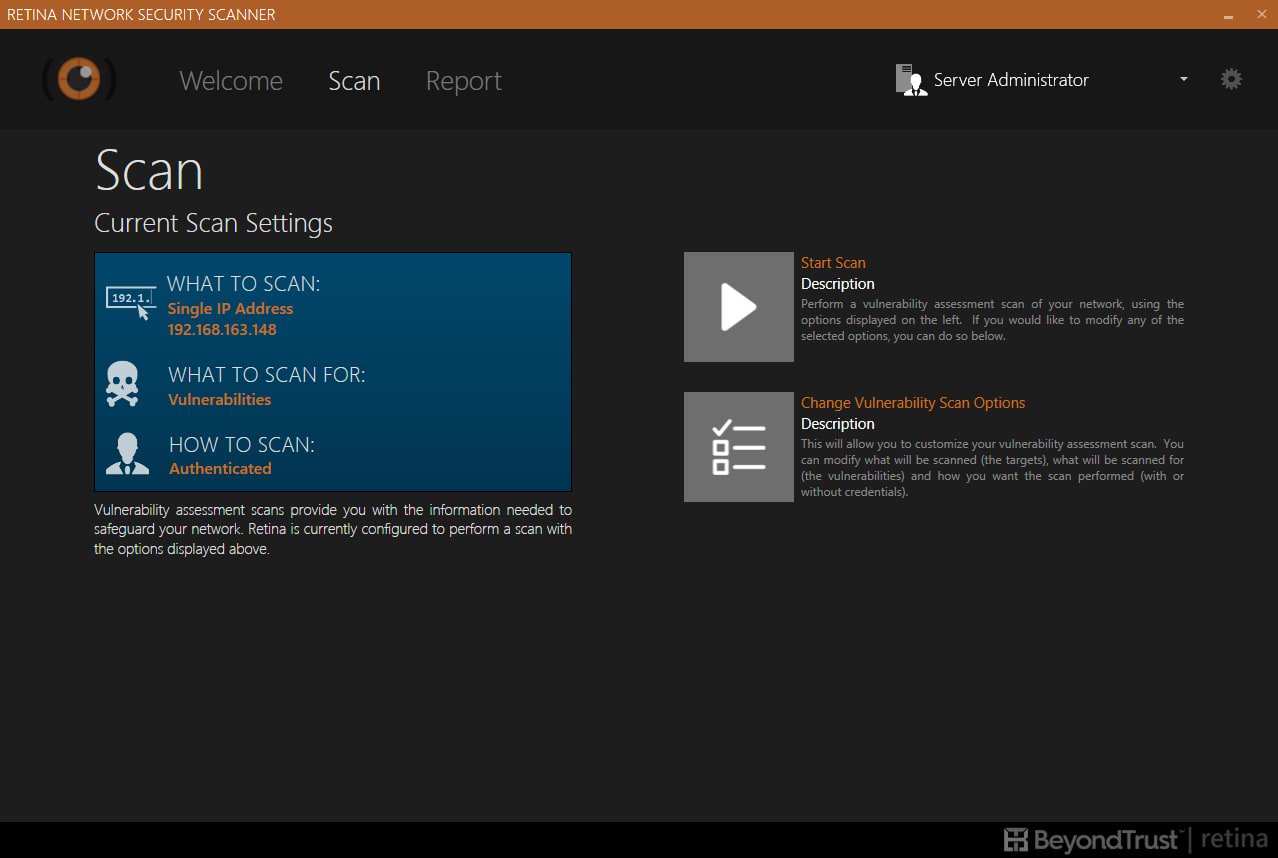

14. rétine

le Scanner de sécurité réseau Retina de AboveTrust est un autre des plus connusscanners de vulnérabilité. Il s'agit d'un produit complet qui peut être utilisé pour évaluer les correctifs manquants, les vulnérabilités «zero-day», la configuration non sécurisée et d'autres vulnérabilités. L'outil bénéficie d'une interface utilisateur intuitive. En outre. Les profils utilisateur correspondant à différentes fonctions simplifient le fonctionnement du système.

le Rétine scanner utilise une vaste base de données de réseauvulnérabilités, problèmes de configuration et correctifs manquants. La base de données est automatiquement mise à jour et couvre un large éventail de systèmes d'exploitation, de périphériques, d'applications et d'environnements virtuels. Le produit complet des environnements VMware du produit comprend la numérisation d’images virtuelles en ligne et hors connexion, la numérisation d’applications virtuelles et l’intégration à vCenter.

le Rétine Le scanner est uniquement disponible en abonnement au prix de 1 870 USD / an pour un nombre d'adresses IP illimité. Une version d'essai gratuite de 30 jours peut également être obtenue.

commentaires