Nous tous, ou du moins, tous en réseauLes administrateurs souhaitent que ce groupe soit illimité et ne coûte rien. Malheureusement, rien n’est plus éloigné de la vérité. La bande passante est à la fois chère et limitée. En conséquence, nous avons tendance à commander juste assez de bande passante pour nos besoins. Cela a aussi une autre conséquence: nous devons surveiller l'utilisation de la bande passante. C’est le seul moyen de savoir quand la bande passante atteint des seuils critiques - où la performance commence à être affectée - nous permettant de réagir.

La meilleure façon de surveiller la bande passanteest d'utiliser une sorte d'outil construit à cet effet. Et il y a beaucoup de ces outils. Cependant, certains outils sont complexes et nécessitent généralement beaucoup de ressources et d’argent. Nous avons donc parcouru le marché à la recherche d'outils de surveillance de la bande passante réseau à source ouverte.. Nous avons été agréablement surpris de constater qu’ils sont assez nombreux.

Avant de révéler les meilleurs outils, nous allonsCommencez par discuter de la surveillance de la bande passante. Nous allons apprendre ce que c'est et comment on peut le faire. Le protocole de gestion de réseau simple est l’une des technologies les plus couramment utilisées pour la surveillance de la bande passante réseau. Nous allons donc l’examiner et voir comment il fonctionne. Enfin, nous examinerons les meilleurs outils de surveillance de la bande passante réseau à source ouverte que nous avons pu trouver. Pour chacun d’eux, nous présenterons brièvement leurs principales caractéristiques et avantages.

À propos de la surveillance de la bande passante réseau

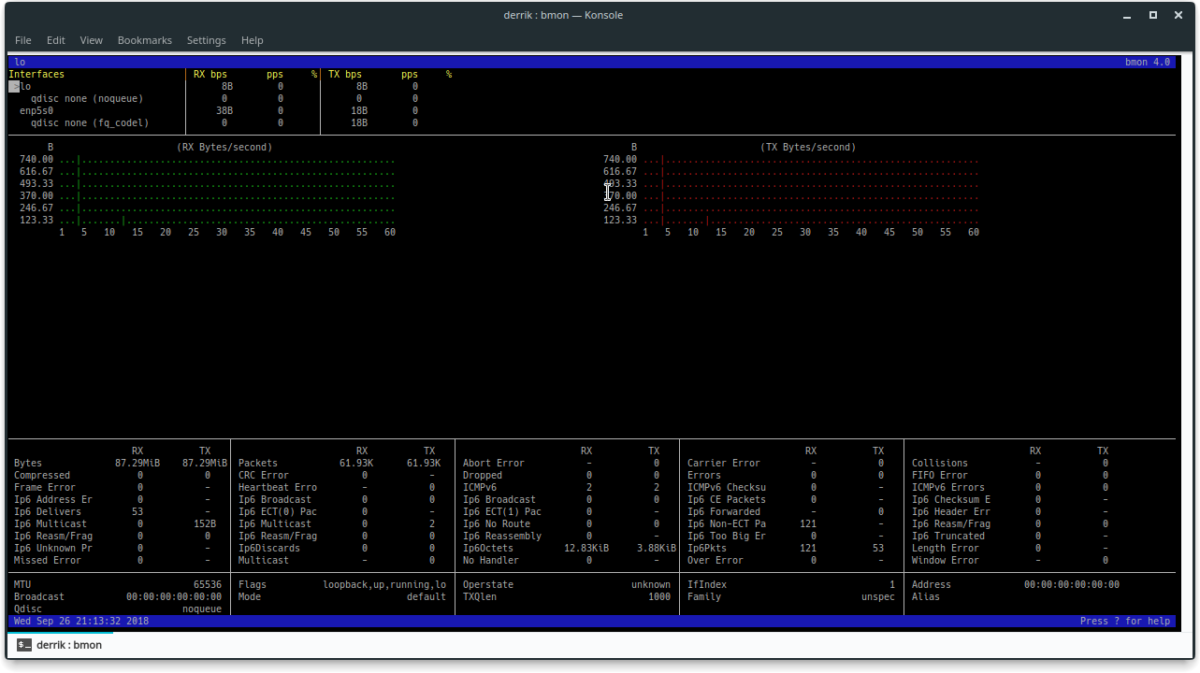

La surveillance de la bande passante du réseau est très spécifiquetype de surveillance. Ce qu'il fait est de mesurer la quantité de trafic passant par un point donné sur un réseau. En règle générale, le point de mesure est une interface de routeur ou de commutateur, mais il n’est pas rare de surveiller l’utilisation de la bande passante de l’interface LAN du serveur. La chose importante ici est de réaliser que tout ce que nous mesurons est la quantité de trafic. La surveillance de la bande passante ne vous fournira aucune information sur le trafic, mais seulement sur son volume.

Il y a plusieurs raisons de vouloir surveillerutilisation de la bande passante du réseau. Tout d’abord, il peut vous aider à identifier les zones de conflit. À mesure que l'utilisation d'un circuit réseau augmente, ses performances commencent à se dégrader. C'est un fait de la vie. Plus vous approchez de la capacité maximale, plus vous avez d'impact sur les performances. En vous permettant de garder un œil sur l'utilisation du réseau, les outils de surveillance de la bande passante vous permettent de détecter une utilisation élevée - et d'y remédier - avant qu'elle ne devienne perceptible par les utilisateurs.

La planification de la capacité est un autre avantage majeur deoutils de surveillance du réseau. Les circuits de réseau, en particulier les connexions de réseau étendu longue distance, sont coûteux et ne disposent souvent que de la bande passante requise lors de leur installation initiale. Alors que cette quantité de bande passante était peut-être OK à l'époque, il faudra éventuellement l'augmenter. En surveillant l’évolution de l’utilisation de la bande passante de vos circuits réseau, vous serez en mesure de déterminer ceux qui doivent être mis à niveau et à quel moment.

Les outils de surveillance de la bande passante peuvent également être utiles pour:résoudre les problèmes de performances des applications. Lorsqu'un utilisateur se plaint du ralentissement d'une application distante, il peut vous donner une bonne idée de l'utilisation de la bande passante du réseau, que le problème soit ou non causé par un encombrement du réseau. Si vous constatez une faible utilisation du réseau, vous pouvez probablement concentrer vos efforts de dépannage ailleurs.

Surveillance SNMP en bref

La plupart des outils de surveillance de la bande passante du réseau reposent surle protocole SNMP (Simple Network Management Protocol) pour faire leur magie. La plupart des équipements de réseau ont une capacité SNMP intégrée et peuvent être interrogés par des outils de surveillance à intervalles réguliers. Malgré son nom trompeur, SNMP est en réalité assez complexe. Mais ne vous inquiétez pas, vous n’êtes pas obligé d’être un expert et de tout savoir à son sujet pour l’utiliser. C’est comme si vous n’aviez pas besoin d’être un mécanicien automobile pour conduire une voiture. Cependant, il est préférable d’avoir au moins une idée de la façon dont cela fonctionne, examinons-le.

SNMP est à la base un protocole de communicationqui spécifie comment un système de gestion SNMP peut lire et écrire des paramètres opérationnels dans des périphériques distants. Les paramètres sont appelés identificateurs d'objet ou OID. Certains des OID intéressants, du point de vue de la surveillance, sont ceux qui contiennent des métriques de périphérique majeures telles que la charge du processeur et de la mémoire ou l'utilisation du disque, par exemple. Toutefois, lors de la surveillance de l'utilisation de la bande passante réseau, deux OID présentent un intérêt particulier. Ce sont les octets sortants et les octets dans les compteurs associés à chaque interface. Ils sont automatiquement incrémentés par les périphériques réseau au fur et à mesure de la sortie ou de l'entrée des données.

LECTURE CONNEXE: 10 meilleurs outils de gestion de la virtualisation

Remontant à une époque où la sécurité informatique n’était pas unproblème, SNMP n’a qu'une sécurité minimale. Un gestionnaire SNMP qui se connecte à un périphérique compatible SNMP transmettra une «chaîne de communauté» avec sa demande. Si la chaîne correspond à celle configurée dans l'équipement, la demande sera exécutée. Les appareils ont généralement deux chaînes de communauté configurées, une pour les OID en lecture seule et une pour les OID modifiables. La communication n'est pas cryptée et toute personne l'interceptant verrait les chaînes de la communauté en texte clair. C'est pourquoi SNMP n'est utilisé que sur des réseaux privés et sécurisés.

Que diriez-vous d'un exemple?

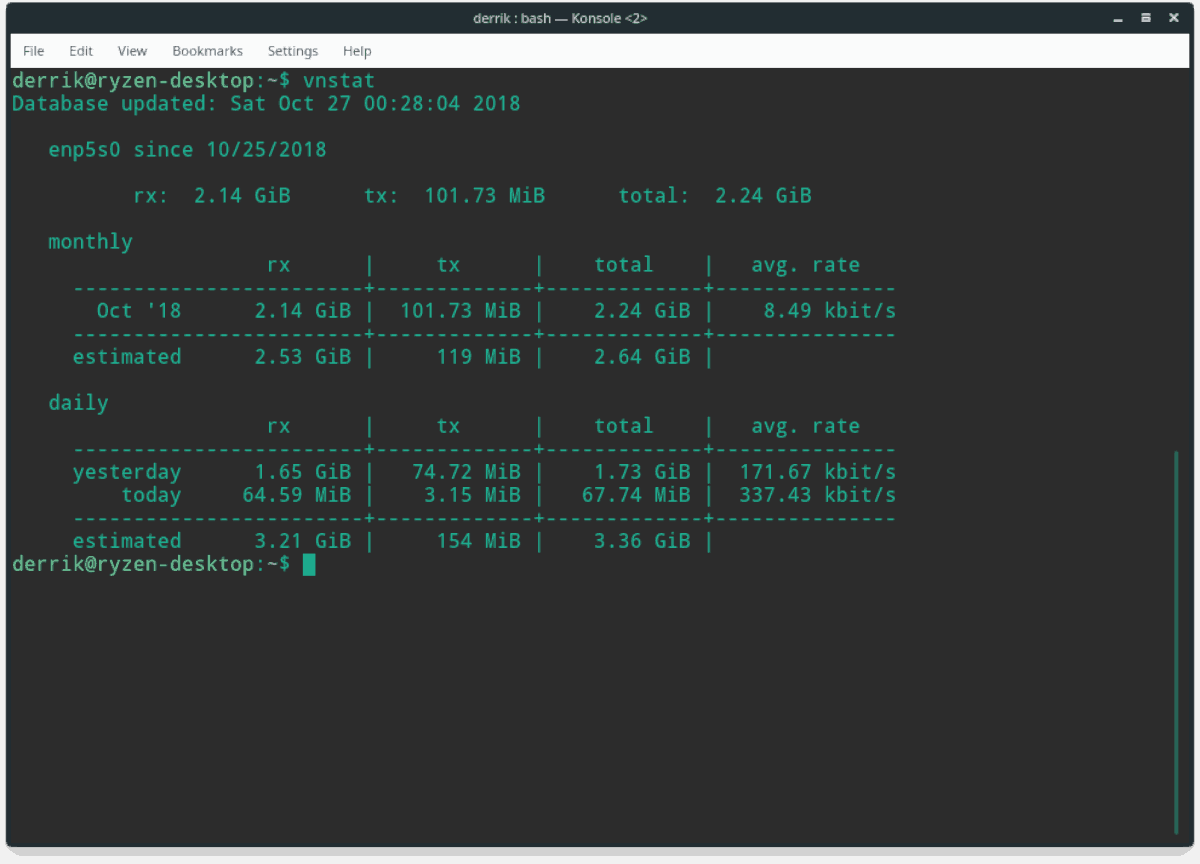

Voici comment la plupart des systèmes de surveillance utilisent SNMP poursurveiller l'utilisation de la bande passante. Ils lisent périodiquement les compteurs d’octets d’entrée et de sortie des interfaces d’un périphérique réseau à des intervalles connus. Cinq minutes est une valeur d'intervalle typique, mais des temps plus courts peuvent être utilisés pour une résolution plus fine. Ils stockent ensuite les valeurs interrogées dans une sorte de base de données ou un fichier.

Le reste du processus est un calcul simple. Le système de surveillance soustrait la valeur de compteur précédente de celle actuelle pour obtenir le nombre d'octets transmis ou reçus pendant l'intervalle d'interrogation. Il peut ensuite multiplier ce nombre par huit pour obtenir le nombre de bits et le diviser par le nombre de secondes de l'intervalle pour obtenir le nombre de bits par seconde. Ces informations sont généralement représentées sur un graphique illustrant son évolution dans le temps et stockées dans une base de données.

LECTURE CONNEXE: Qu'est-ce que le débit? 6 meilleurs outils pour mesurer le débit

Il est important de noter que ce que vous obtenez est unestimation de l'utilisation moyenne sur l'intervalle d'interrogation, pas de l'utilisation réelle de la bande passante. Supposons, par exemple, qu’un circuit est utilisé à sa capacité maximale pendant la moitié de l’intervalle de scrutation et ne génère aucun trafic pendant l’autre moitié. Il apparaîtrait utilisé à 50% de sa capacité bien qu’il ait été utilisé au maximum pendant une longue période. Des intervalles d'interrogation plus courts réduiront cette distorsion, mais il est important de garder à l'esprit que ces systèmes ne vous donnent que des valeurs moyennes.

Les meilleurs outils de surveillance de la bande passante réseau Open-Source

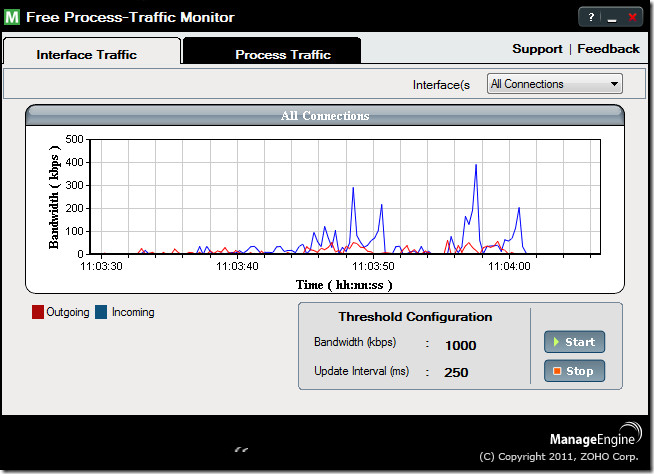

Nous avons cherché sur le Web certains des meilleursoutils de surveillance de la bande passante open source. Nous avons été très heureux de découvrir qu'il existe quelques excellents outils disponibles. Certains des outils figurant sur nos listes datent de plusieurs années mais sont encore largement utilisés aujourd'hui. Après tout, être libre et open-source a un certain attrait. Tous les outils de notre liste incluent la surveillance de la bande passante SNMP et disposent tous d’une console centralisée où vous pouvez configurer l’outil et obtenir un rendu visuel de l’état actuel de votre réseau.

1. Zabbix

Zabbix est un produit gratuit et open-source qui peut êtreutilisé pour surveiller quoi que ce soit. Les outils peuvent fonctionner sur une poignée de distributions Linux - y compris Rapsbian, la version de Raspberry Pi sur Linux - et surveilleront la bande passante du réseau, les serveurs, les applications et les services, ainsi que les environnements en nuage. Il présente un aspect hautement professionnel. Ce produit propose également un large éventail de fonctionnalités, une évolutivité illimitée, une surveillance distribuée, une sécurité renforcée et une haute disponibilité. Bien qu’il soit gratuit, il s’agit d’un véritable produit destiné aux entreprises.

Zabbix utilise une combinaison de technologies de surveillance. Il prend en charge la surveillance SNMP ainsi que l’interface IMPI (Intelligent Platform Monitoring Interface). Il peut également effectuer une surveillance basée sur agent avec des agents disponibles pour la plupart des plateformes. Pour faciliter la configuration, il existe une détection automatique ainsi que des modèles prêts à l'emploi pour de nombreux périphériques. L’interface utilisateur Web de l’outil comporte plusieurs fonctionnalités avancées, telles que des tableaux de bord, des graphiques, des cartes réseau, des diaporamas et des rapports d’exploration basés sur des widgets.

Zabbix propose également une alerte hautement personnalisablesystème qui non seulement enverra des messages de notification détaillés, mais qui pourra également être personnalisé en fonction du rôle du destinataire. Il peut également faire remonter les problèmes en fonction des niveaux de service flexibles définis par l'utilisateur.

2. Nagios

Il existe deux versions de Nagios disponible. Il y a le libre et open-source Nagios Core et puis il y a le payé Nagios XI. Les deux partagent le même moteur sous-jacent, mais la similitude s'arrête là. Nagios Core est un système de surveillance open source qui fonctionne surLinux. Le système est complètement modulaire avec le moteur de surveillance proprement dit. Le moteur est complété par des dizaines de plug-ins disponibles qui peuvent être téléchargés pour ajouter des fonctionnalités au système. Chaque plugin ajoute quelques fonctionnalités au noyau.

En préservant l’approche modulaire, les interfaces d’outil sont également modulaires et plusieurs options développées par la communauté sont également disponibles au téléchargement. le Nagios Core, les plugins et le front-end se combinent et forment un système de surveillance plutôt complet. Cette modularité présente toutefois un inconvénient. L'installation de Nagios Core peut s'avérer être une tâche difficile.

Nagios XI est un produit commercial basé sur le Nagios Core moteur, mais c’est une solution de surveillance complète et autonome. Le produit cible un large public, des petites entreprises aux grandes entreprises. Il est beaucoup plus facile à installer et à configurer que Nagios Core, grâce à son assistant de configuration etmoteur de découverte automatique. Bien entendu, cette facilité d'installation et de configuration a un prix. Vous pouvez vous attendre à payer environ 2 000 USD pour une licence à 100 nœuds et environ dix fois plus pour une licence illimitée.

3. Zenoss Core

Zenoss Core peut ne pas être aussi populaire que certains des autresoutils de suivi figurant sur cette liste, mais il mérite vraiment d’être ici en raison de son ensemble de fonctionnalités et de son apparence professionnelle. L'outil peut surveiller de nombreux éléments tels que l'utilisation de la bande passante, les flux de trafic ou des services tels que HTTP et FTP. Il a une interface utilisateur simple et propre et son système d'alerte est excellent. Une chose à noter est son système d'alerte multiple plutôt unique. Il permet à une seconde personne d’être alertée si la première ne répond pas dans un délai prédéfini.

À la baisse, Zenoss Core est l'un des systèmes de surveillance les plus compliquésinstaller et configurer. L'installation est un processus entièrement basé sur la ligne de commande. Les administrateurs réseau actuels sont habitués aux installateurs d’interface graphique, aux assistants de configuration et aux moteurs de découverte automatique. Cela pourrait rendre l’installation du produit un peu archaïque. Là encore, cela est en ligne avec le monde Linux. Il existe de nombreux documents d'installation et de configuration disponibles et le résultat final en vaut la peine.

4. Icinga

Icinga est encore une autre plate-forme de surveillance open-source. Il possède une interface utilisateur simple et propre et, plus important encore, un ensemble de fonctionnalités qui rivalise avec certains produits commerciaux. Comme la plupart des systèmes de surveillance de la bande passante, celui-ci utilise SNMP pour collecter les données d'utilisation de la bande passante à partir des périphériques réseau. Cependant, l’un des domaines dans lesquels Icinga se distingue particulièrement est l’utilisation de plugins. Des milliers de plugins développés par la communauté peuvent effectuer diverses tâches de surveillance, étendant ainsi les fonctionnalités du produit. Et dans le cas improbable où vous ne pourriez pas trouver le plug-in adapté à vos besoins, vous pouvez en écrire un vous-même et le contribuer à la communauté.

Alertes et notifications également parmi IcingaDe superbes fonctionnalités. Les alertes sont entièrement configurables en termes de ce qui les déclenche et de la manière dont elles sont transmises. L'outil propose également ce que l'on appelle une alerte segmentée. Cette fonctionnalité permettra d'envoyer des alertes à un groupe d'utilisateurs et d'autres alertes à différentes personnes. C’est bien d’avoir lorsque vous surveillez différents systèmes gérés par différentes équipes. Cela permet de s'assurer que les alertes ne sont transmises qu'au groupe approprié pour les traiter.

5. LibreNMS

LibreNMS est un port open source de Observium, une surveillance de réseau commercial populairePlate-forme. Il s’agit d’un système de surveillance réseau complet qui offre une multitude de fonctionnalités et une prise en charge des appareils. Parmi ses meilleures caractéristiques est son moteur de découverte automatique. Il ne repose pas uniquement sur SNMP pour détecter les périphériques. Il peut détecter automatiquement l’ensemble de votre réseau à l’aide des logiciels CDP, FDP, LLDP, OSPF, BGP, SNMP et ARP. Parlant des fonctions d’automatisation de l’outil, il dispose également de mises à jour automatiques qui resteront toujours à jour.

Une autre caractéristique majeure du produit est samodule d'alerte hautement personnalisable. Il est très flexible et peut émettre des notifications d’alerte en utilisant plusieurs technologies telles que la messagerie électronique, comme la plupart de ses concurrents, mais également l’IRC, le slack, etc. Si vous êtes un fournisseur de services ou que votre entreprise a imputé à chaque service leur utilisation du réseau, vous apprécierez la fonctionnalité de facturation de l'outil. Il peut générer des factures de bande passante pour des segments d'un réseau en fonction de l'utilisation ou du transfert.

Pour les grands réseaux et pour les organisations distribuées, les fonctions de sondage distribué de LibreNMS permettre à l'échelle horizontale de croître avec votreréseau. Une API complète est également incluse, permettant de gérer, de représenter graphiquement et de récupérer les données de leur installation. Enfin, des applications mobiles pour iPhone et Android sont disponibles, une fonctionnalité plutôt unique avec des outils open source.

6. Cactus

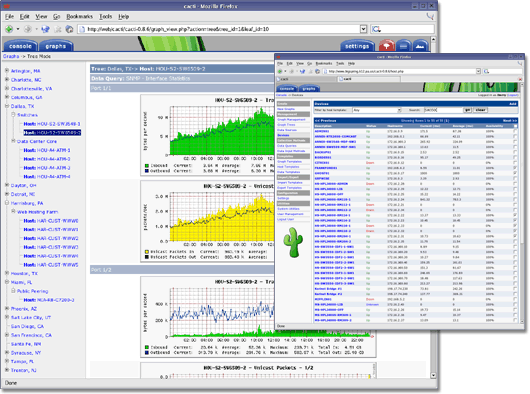

Nous devions inclure Cactus sur cette liste. Après tout, à 17 ans, il s’agit de l’une des plus anciennes plates-formes de surveillance gratuites et à source ouverte. Et il est encore très populaire à ce jour, il est toujours activement développé. La dernière version a été publiée fin janvier. Tandis que Cactus pourrait ne pas être aussi riche en fonctionnalités que certains autresproduits, c’est toujours un excellent outil. Son interface utilisateur basée sur le Web a un aspect un peu vintage, mais elle est bien présentée et facile à comprendre et à utiliser. Cactus est composé d'un poller rapide, graphique avancémodèles, et de multiples méthodes d'acquisition. Bien que l'outil repose principalement sur l'interrogation SNMP, des scripts personnalisés peuvent être conçus pour obtenir des données à partir de pratiquement n'importe quelle source.

La principale force de cet outil réside dans les périphériques de votepour récupérer leurs métriques (telles que l'utilisation de la bande passante) et la représentation graphique des données collectées sur des pages Web. Il fait un excellent travail dans ce domaine, mais c’est tout. Si vous n’avez pas besoin d’alerte, de rapports fantaisistes ou d’autres extras, la simplicité du produit peut être exactement ce dont vous avez besoin. Et si vous avez besoin de plus de fonctionnalités, Cactus est open-source et entièrement écrit en PHP, ce qui le rend hautement personnalisable et vous permet d'ajouter toutes les fonctionnalités manquantes dont vous avez besoin.

Cactus fait un usage intensif des modèles qui comptepour une configuration plus facile. Il existe des modèles de périphérique pour de nombreux types de périphériques courants, ainsi que des modèles de graphiques. Il existe également une énorme communauté d'utilisateurs en ligne qui écrivent des modèles personnalisés et les mettent à la disposition de la communauté. De nombreux fabricants d'équipements proposent également des logiciels téléchargeables. Cactus modèles.

7. MRTG

le Graphique de trafic multi-routeur, ou MRTG, est le grand-père de toute la bande passante du réseausystèmes de surveillance. Bien que le projet open-source existe depuis 1995, il est encore largement utilisé, même si la dernière version date déjà de cinq ans. Il est disponible pour Linux et Windows. La configuration et l’installation initiales sont un peu plus compliquées que celles que vous avez connues avec d’autres systèmes de surveillance, mais une excellente documentation est facilement disponible.

L'installation MRTG est un processus en plusieurs étapes et vous devez suivre attentivement les instructions de configuration. Une fois installé, vous configurez le logiciel en modifiant son fichier de configuration. Quoi MRTG manque de convivialité, il gagne ensouplesse. Généralement écrit en Perl, il peut facilement être modifié et adapté aux besoins de chacun. Et le fait qu’il s’agisse du premier système de surveillance et qu’il existe toujours, témoigne de sa valeur.

commentaires