Internet que nous connaissons n’est qu’unfraction de ce qui est vraiment là-bas. Juste en dessous de la surface se trouvent le Web profond et le Web sombre, des zones qui contiennent d'innombrables difficultés pour trouver des sites Web, des marchés, des blogs, des sites sociaux, etc.

La plupart des contenus ne passent pas inaperçus, mais avec un petit effort et beaucoup de sensibilisation à la confidentialité, il est facile d’ouvrir le Web noir pour voir quelles merveilles cachées attendent à l’intérieur.

Comment obtenir un VPN GRATUIT pendant 30 jours

Si vous avez besoin d’un VPN pendant un court séjour, par exemple, vous pouvez obtenir gratuitement notre VPN classé au premier rang. ExpressVPN comprend une garantie de remboursement de 30 jours. Vous devrez payer pour l’abonnement, c’est un fait, mais cela permet accès complet pendant 30 jours et ensuite vous annulez pour un remboursement complet. Leur politique d'annulation, sans poser de questions, est à la hauteur de son nom.

Que sont le Web profond et le Web sombre?

Pensez à Internet comme un océan. La plupart des gens se contentent de surfer à la surface et d’attraper les grosses vagues qui flottent. Le streaming de vidéos, la vérification de courrier électronique, les achats, la navigation sur Facebook et d'autres activités en ligne ont lieu ici, à l'air libre. Si vous pouvez le trouver via un moteur de recherche tel que Google ou Bing, cela fait partie du Web de surface.

Plongez sous les vagues pour atteindre les eaux troubles de la toile profonde. Contenu dans le web profond n'est pas indexé par les moteurs de recherche, ce qui en fait plusdifficile voire impossible à trouver par hasard. La plupart de ces contenus ne sont toutefois pas malveillants ou illégaux. Des éléments tels que les pages d’adhésion sécurisées par des écrans de connexion, des serveurs hébergés de manière privée ou des sites Web internes à la société font partie du deep Web. Ils existent en ligne, mais les moteurs de recherche ne peuvent pas les trouver, ce qui les place sous la surface du Web profond.

le web sombre C'est là que les choses deviennent intéressantes. Semblable au Web profond, le contenu Web sombre est invisible pour les moteurs de recherche et ne peut pas être trouvé par des moyens traditionnels. La différence essentielle réside dans le fait que les sites sur le Web sombre sont intentionnellement difficiles à trouver, leur permettant de dissimuler des informations ou d’agir en tant que centres d’activités illégales. Les marchés noirs, les produits de contrefaçon, les trafiquants de drogue et d'armes, et une foule d'autres choses peuvent être trouvés dans le web sombre, mais seulement si vous savez exactement où chercher. Le web sombre est généralement ce que les gens pensent quand on parle d'activité internet clandestine. C’est juste une partie du Web profond, mais cela suscite beaucoup de controverse.

Sécurité sur la toile sombre

La toile sombre a un certain nombre d'utilisations pratiques, pasqui sont tous fragmentaires. Les personnes qui vivent sous des gouvernements surveillant ou censurant lourdement le trafic Internet bénéficient d’un accès Internet sombre, car cela leur permet de visualiser les actualités du reste du monde ou même de commander des fournitures qu’ils ne peuvent pas obtenir dans leur pays. Les lanceurs d'alerte et les journalistes utilisent également le Web sombre pour communiquer sans révéler leur localisation ou leurs informations personnelles.

Quel que soit son objectif, le Web sombre n’est pas un coffre-fort.endroit. L’anonymat a ses inconvénients et, associé à la nature non surveillée du Web sombre, c’est un refuge pour les pirates qui cherchent à voler des informations et à tirer profit des visiteurs peu méfiants. Le simple fait d'accéder au Web sombre peut être un acte suspect, sans parler du téléchargement ou de la visualisation de contenu illégal. Si vous envisagez d’utiliser le Web sombre, vous devez prendre toutes les mesures nécessaires pour protéger votre identité. Il n’est pas possible d’être trop prudent.

Utiliser le Web sombre n’est pas aussi simple que d’ouvrir unnavigateur et en tapant une adresse. Avant de plonger, vous devrez télécharger et configurer plusieurs logiciels permettant de chiffrer et d’anonymiser vos données.

Utiliser un VPN pour l'anonymat

Utilisez toujours un VPN lorsque vous accédez au dark web,sans exception. Les VPN chiffrent tout le trafic Internet sortant de votre ordinateur, brouillant les données de sorte qu'aucune information d'identification ne puisse être identifiée. Les VPN acheminent également le trafic via des serveurs non locaux afin de fournir une couche d'anonymat supplémentaire. Si vous n'utilisez pas de VPN sur le Web sombre, vous transmettez votre nom et votre position au monde entier. C’est un risque que vous ne devriez jamais prendre.

Cependant, tous les services VPN n'offrent pas le même niveau de sécurité. Nous avons utilisé les critères clés ci-dessous pour trouver les VPN offrant un niveau de confidentialité supérieur aux utilisateurs intéressés par le Web sombre.

- Fonction Kill Switch - Avoir un interrupteur de neutralisation en place peut signifier ladifférence entre protéger votre identité et divulguer vos informations. Avec un kill switch en place, le logiciel du fournisseur arrêtera automatiquement tout le trafic Internet si vous perdez votre connexion au VPN. Même un laps de temps temporaire peut donner aux pirates beaucoup d'informations, il est donc indispensable de disposer d'un commutateur antidémarrage sur une toile sombre.

- Politique de journalisation - Les bons fournisseurs de VPN ont un zero-log no-nonsensepolitique en place pour assurer que les données ne sont jamais stockées sur leurs serveurs. Si les données sont conservées pendant une durée indéterminée, même si elles sont cryptées, elles risquent d’être volées ou transmises à des tiers. Pas de journal signifie qu’il n’ya pas de données, claires et simples.

- La vitesse - Les VPN peuvent ralentir votre connexion Internet enautant que 10-25% en raison de la surcharge de cryptage et du réacheminement du trafic. C’est un inconvénient en grande partie inévitable, mais certains fournisseurs s’efforcent de le minimiser autant que possible. Les services VPN ci-dessous ont démontré certaines des vitesses de connexion les plus rapides du marché.

- Limites de bande passante - Une pratique courante pour les VPN est de limiter lala vitesse ou la quantité de données que les utilisateurs peuvent consommer au cours de chaque période de facturation. Une fois que cela a été atteint, plus aucun accès au réseau noir. Tous les fournisseurs ci-dessous proposent des forfaits illimités sans plafonds ni restrictions.

1. IPVanish

IPVanish fournit un anonymat fort en utilisant plus de40 000 adresses IP partagées réparties sur plus de 1 200 serveurs anonymes dans 74 emplacements différents. Ce grand réseau facilite le changement de lieux virtuels et obscurcit votre identité, deux fonctions utiles pour vérifier le Web sombre. IPVanish applique également une stratégie de journalisation zéro stricte, utilise le cryptage AES 256 bits pour tout son trafic et propose un commutateur de neutralisation pour les clients Windows et Mac.

Outre ses fonctionnalités de sécurité puissantes, IPVanish fournit une bande passante illimitée, des torrent anonymes, un trafic P2P illimité, ainsi que des serveurs parmi les plus rapides du marché des VPN.

2. NordVPN

NordVPN est l’un des systèmes de sécurité les plus uniquesfonctionnalités de tout fournisseur de VPN. Au lieu d’un simple cryptage simple, toutes les données qui transitent par le réseau NordVPN sont brouillées deux fois, créant un cryptage SSL à 2 048 bits, même un superordinateur ne peut pas craquer. Une politique de journalisation zéro fantastique, des paiements en bitcoins et un commutateur d'arrêt automatique pour les versions logicielles de Windows, Mac, iOS et Android font de NordVPN un excellent choix pour un compagnon sûr sur le Web sombre.

NordVPN possède un réseau en croissance constante de plus de 5 400 serveurs dans 61 pays différents.

- Meilleur choix de budget

- Adresses IP différentes

- Cryptage AES 256 bits avec secret de transmission parfait

- Double protection des données

- Garantie de remboursement (30 jours).

- Impossible de spécifier la ville ou la province dans l’application.

3. VyprVPN

VyprVPN présente un avantage de sécurité unique par rapport àautres fournisseurs de VPN. La société possède et exploite l'intégralité de son réseau de 200 000 adresses IP réparties sur 700 serveurs dans 70 emplacements différents, ce qui signifie qu'aucun tiers n'a accès à leurs ordinateurs. Cette confidentialité supplémentaire s'appuie sur une stratégie zéro journal ainsi que sur un commutateur d'arrêt configurable pour les versions Windows et Mac du logiciel.

VyprVPN propose un essai gratuit de trois jours à toute personne intéressée à l’essayer sans s’engager pour un mois complet. Rendez-vous sur le site Web VyprVPN pour en savoir plus et commencer.

Utiliser le navigateur Tor

Après un VPN, la deuxième nécessité pour accéderle web sombre est le navigateur Tor. Tor déploie son propre réseau pour protéger vos informations en les relayant via plusieurs emplacements et en les sécurisant avec un cryptage AES à 128 bits. En d'autres termes, Tor prend l'adresse IP qui vous a été attribuée par un fournisseur de services local et la commute avec une adresse aléatoire et anonyme de son propre réseau. Tor est également le seul moyen d’accéder aux liens .onion, qui cache presque tout le contenu Web profond.

Utiliser Tor avec un VPN présente de nombreux avantages, mais mettre les choses en place demande un peu de travail.

La méthode la plus simple consiste à vous connecter à votre VPN,ouvrez le navigateur Tor, puis utilisez Internet normalement. Cela envoie d'abord le trafic via les serveurs Tor, puis via votre VPN pour le chiffrement. L'avantage ici est que vous pouvez masquer l'utilisation de Tor par votre fournisseur de services Internet, ce qui les empêche de retracer votre activité. L’inconvénient est que vous n’exploitez pas réellement le pouvoir d’anonymisation du réseau Tor, ce qui rend cette solution un peu moins souhaitable que celle présentée ci-dessous.

LECTURE CONNEXE: Comment utiliser Tor avec un VPN (IPVanish)

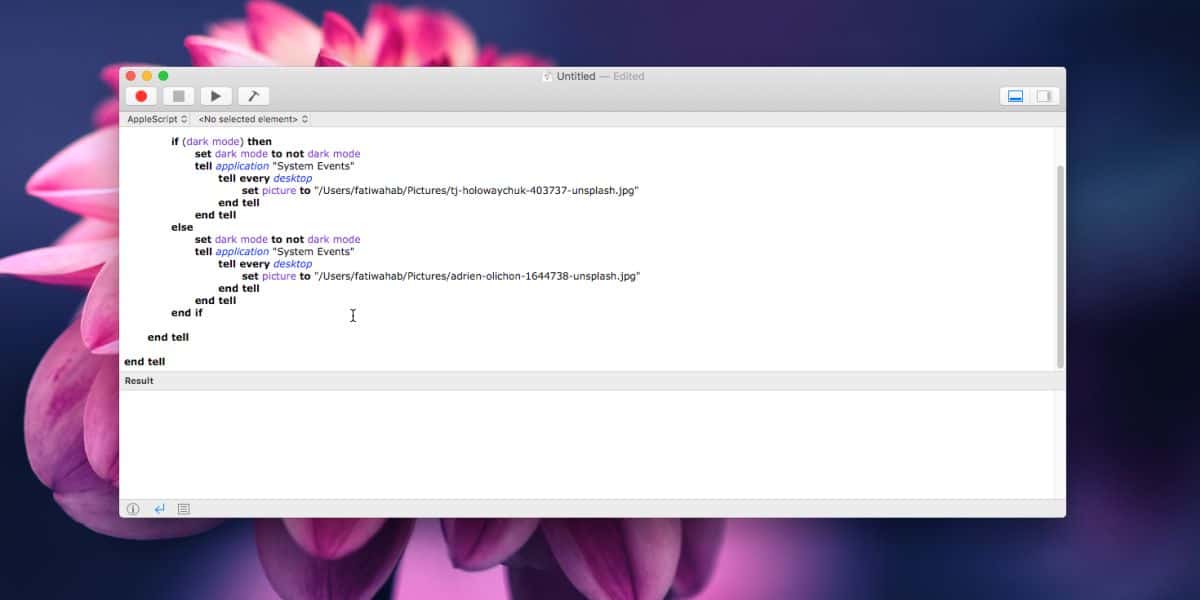

Pour tirer le meilleur parti de Tor et de votre VPN,vous voudrez d’abord chiffrer avec un VPN, envoyer des données via Tor, puis déchiffrer avec le même VPN. Cette solution offre un niveau d'anonymat et de sécurité encore plus élevé, mais nécessite davantage de temps de configuration. L'installation du micrologiciel du routeur PORTAL est le moyen le plus simple de procéder. PORTAL (qui signifie «routeur personnel pour assurer la liberté») force automatiquement votre trafic Internet sur le réseau Tor. Une alternative est le système d'exploitation Whonix que vous pouvez exécuter depuis votre système d'exploitation actuel et qui accomplit un exploit similaire à celui de PORTAL.

Parce que vous utilisez deux réseaux distincts pourchiffrer et anonymiser votre trafic, utiliser Tor avec un VPN peut entraîner un ralentissement notable de la vitesse de votre connexion. Vous ne pourrez pas non plus accéder aux sites qui utilisent Flash ou Quicktime via Tor, car ces technologies ne sont pas sécurisées et sont bloquées par défaut. De plus, certains VPN n’autorisent pas le trafic Tor, bien que les recommandations ci-dessus constituent des exceptions notables. Naviguer sur le Web sombre peut être lent, mais si vous voulez naviguer du tout, vous devez le faire en toute sécurité.

LIRE INTÉRESSANT: Épluchez l'oignon: reconnaissance des applications Android derrière le réseau Tor (pdf)

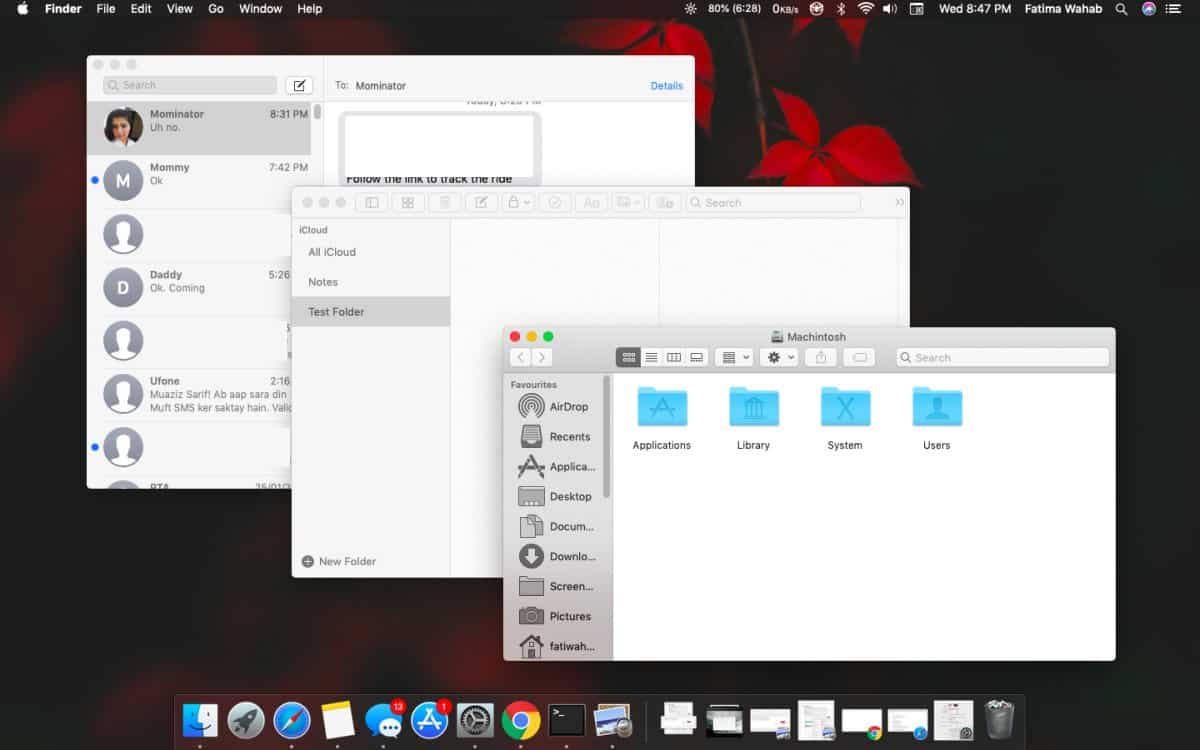

Exécution de Tails OS

Utiliser Tor avec un VPN n’est pas une sécurité parfaiteSolution. Pour approfondir votre vie privée, téléchargez et utilisez le système d'exploitation Tails. Ce système d'exploitation léger a été conçu pour préserver la confidentialité des données privées et ne laisser aucune trace d'informations. Vous l'utilisez, vous vous en allez, propre et simple. Il déploie même des outils cryptographiques pour chiffrer vos courriers électroniques et vos messages instantanés.

Pour installer Tails OS, vous aurez besoin de deux clés USB et d’un périphérique Internet séparé pour lire les instructions pendant l’installation. Le site Web vous guide pas à pas dans le processus.

- Utilisez votre navigateur Web pour télécharger Tails OS pour votre système d'exploitation.

- Exécutez le programme d’installation de Tails et suivez les instructions à l’écran.

- Redémarrez votre ordinateur et démarrez directement dans Tails OS.

- Entrez vos coordonnées Wi-Fi ou de connexion pour accéder à Internet.

- Ouvrez Tor (fourni avec le téléchargement du système d'exploitation Tails) et naviguez sur le Web sombre à votre guise.

Qu'est-ce qui se passe sur le Web sombre?

Le web sombre a une multitude d'utilisations, decommuniquer en secret pour contourner les lois sur la censure, obtenir des biens autrement impossibles à obtenir ou mener des ventes et des transactions illégales. Tout se passe dans un monde numérique où rien n'est réglementé ou surveillé, même les plus idiots et les plus banals.

Marchés Darknet - La version numérique d'une ruelleDans les transactions, les marchés darknet vendent tout, des produits contrefaits aux médicaments, armes, logiciels, numéros de cartes de crédit volés et autres services illégaux. Certains sont peer to peer et fonctionnent complètement sur le système d'honneur, tandis que d'autres ont une infrastructure de base pour assurer le paiement et l'échange des biens. Tous comportent un plus grand risque de sécurité que de passer une commande sur Amazon.

Gobelets de crypto-monnaie - Les monnaies numériques sont favorisées sur le web sombrecomme moyen de transférer anonymement de l’argent pour diverses transactions. Dans une version en ligne de comptes de blanchiment d’argent et de comptes bancaires offshore, les gobelets de crypto-monnaie combinent des transactions de pièces numériques souillées ou traçables avec des transactions anonymisées, ajoutant ainsi une couche supplémentaire de confidentialité aux transactions financières.

Groupes de piratage - Les pirates utilisent souvent le Web pour communiquer ou acheter ou vendre leurs services.

Escroqueries - Les sites Web clonés et les faux marchés darknet sont monnaie courante dans le Web profond. Même avec les VPN et Tor actifs, il est toujours possible d’en tirer parti.

Marchandises inutiles - Voulez-vous acheter des carottes à un anonymeétranger? Que diriez-vous de bretzels fraîchement cuits au four? Toutes sortes de vendeurs étranges et inhabituels se sont installés sur la toile sombre. Si vous êtes prêt à prendre des risques, vous pourriez vous retrouver avec quelque chose d'unique.

Puzzles et ARGs - Un nombre surprenant de jeux de réalité alternativehébergez des fragments de leurs énigmes sur la toile sombre pour empêcher les internautes aléatoires de trébucher sur des réponses. Il ajoute également un niveau de secret et de mystère au jeu.

Communautés sociales - Les gens se réunissent juste pour parler sur le web sombre, aussi. L'avantage ici est d'éviter les problèmes de confidentialité et de collecte de données provenant de réseaux tels que Facebook et Twitter.

Comment trouver du contenu Web sombre

Les sites sur le web sombre ont été conçus pour rester en dehorsde l'oeil du public. Au lieu d’utiliser des titres d’URL identifiables, la plupart des sites utilisent une chaîne de caractères aléatoires dans un domaine .onion, ce qui rend pratiquement impossible la tâche de déterminer l’emplacement d’un site Web. Comment trouvez-vous quelque chose qui ne veut pas être trouvé? En puisant dans la communauté des internautes sombres.

Le meilleur moyen d’accéder au contenu Web sombre est derechercher des sites agrégés. Celles-ci apparaissent souvent sous forme de wikis ou de simples listes HTML disponibles sur le Web. Commencez avec un moteur de recherche qui ne suit pas vos requêtes ni les détails de votre compte, tels que DuckDuckGo. Le wiki caché est une bonne source pour un grand nombre de liens Web sombres, bien que son URL soit connue pour changer et que le site ne soit pas toujours disponible.

Comment accéder aux sites .onion

Si vous avez recherché du contenu Web sombre dans la dernièredécennie, vous avez sûrement vu un suffixe de domaine étrange apparaître plusieurs fois. Le domaine .onion désigne les sites anonymes et cachés accessibles uniquement via le réseau Tor. Si vous tapez une adresse qui utilise .onion dans votre navigateur, vous n'obtiendrez aucun résultat. Cependant, si vous le tapez dans la barre d’adresse du navigateur Tor, vous verrez ce que le site a à offrir.

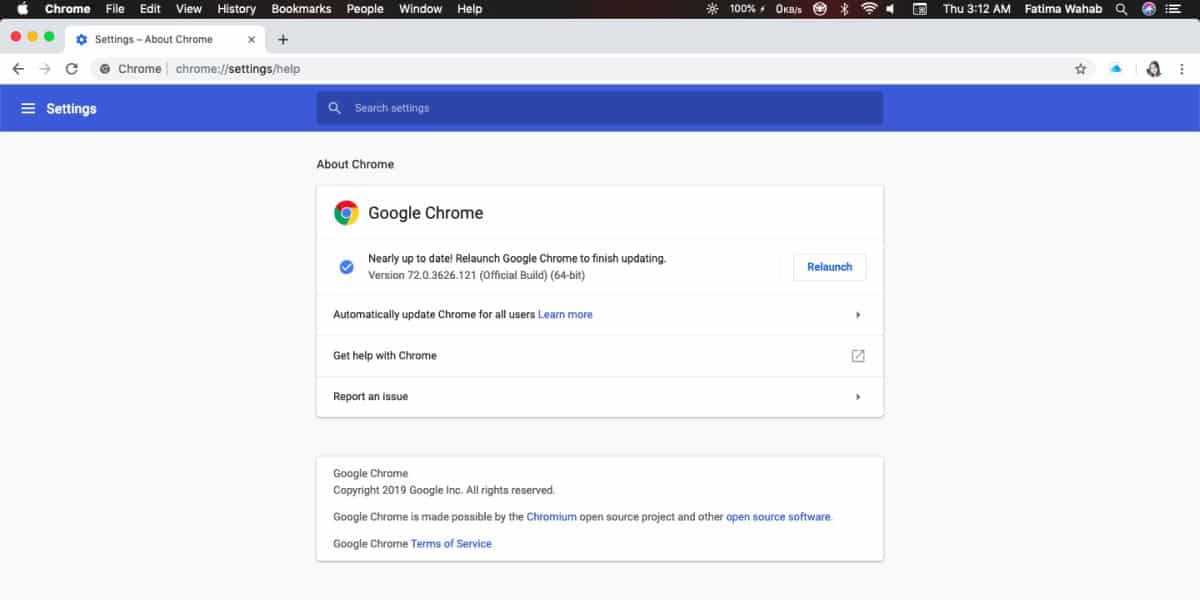

Si vous êtes un peu curieux de savoir.domaines de l’oignon et vous voulez jeter un coup d’œil sur l’URL que vous avez trouvée, il existe des extensions gratuites pour Firefox et Chrome qui exploitent le réseau Tor sans avoir à utiliser le navigateur Tor complet. En guise d’avertissement, vous ne bénéficierez pas des avantages de l’anonymat de Tor lorsque vous utiliserez ces extensions. Ne les saisissez donc qu’en dernier recours.

Qu'est-ce que la route de la soie?

En 2011, un site appelé Silk Road a ouvert ses portes leweb sombre. Ce marché anonyme était largement utilisé pour acheter et vendre des drogues illégales sans risquer de fournir l’identité ou les informations d’identité. Les comptes du vendeur pouvaient être ouverts pour une somme modique et les transactions étaient effectuées en bitcoins à l'aide d'un compte séquestre automatisé aux fins de vérification.

Une quantité importante de buzz a été générée dansEn 2013, le FBI a fermé Silk Road et saisi près de 30 millions de dollars de bitcoins. Le fondateur du site a également été identifié et mis en accusation. Quelques mois plus tard, une nouvelle version de Silk Road est apparue sur le Web sombre, celle-ci étant gérée par un nouvel ensemble d'administrateurs. En 2014, Silk Road 2.0 a également été saisi et fermé. Une troisième version de Silk Road existe aujourd'hui, et les internautes sombres s'accordent à dire que si elle est fermée, une quatrième version apparaîtra à la place.

Comment obtenir un VPN GRATUIT pendant 30 jours

Si vous avez besoin d’un VPN pendant un court séjour, par exemple, vous pouvez obtenir gratuitement notre VPN classé au premier rang. ExpressVPN comprend une garantie de remboursement de 30 jours. Vous devrez payer pour l’abonnement, c’est un fait, mais cela permet accès complet pendant 30 jours et ensuite vous annulez pour un remboursement complet. Leur politique d'annulation, sans poser de questions, est à la hauteur de son nom.

commentaires