प्याज राउटर, या टो, का एक लोकप्रिय तरीका हैगुमनामी के साथ इंटरनेट उपयोगकर्ताओं को प्रदान करना। यह एन्क्रिप्शन की कई परतों में डेटा को एन्क्रिप्ट करता है - इसलिए इसके नाम का "प्याज" हिस्सा है और साथियों के एक जटिल सरणी के माध्यम से ट्रैफ़िक को रूट करता है, हर एक को केवल एक ही जानकारी है कि उसे डेटा को चालू रखने की आवश्यकता है। कुछ टोर उपयोगकर्ता खुद से सवाल पूछ रहे हैं: क्या मेरा इंटरनेट सेवा प्रदाता जानता है कि मैं टोर का उपयोग कर रहा हूं? यह एक बहुत अच्छा सवाल है क्योंकि हम सभी के बजाय हमारे IPS नहीं जानते कि हम Tor का उपयोग कर रहे हैं। जैसा कि हम देखते हैं, इसके कुछ कारण हैं, लेकिन सबसे बुनियादी इस सादृश्य द्वारा संक्षेपित किया जा सकता है: अगर मैं किसी और के रूप में कपड़े पहनता हूं, तो मेरे पास ऐसे लोग नहीं हैं, जो मुझे देखते हैं कि मैं किसके रूप में तैयार हूं, जैसे कि कोई व्यक्ति तैयार है।.

आज हम अपनी चर्चा की शुरुआत करते हैं कि क्या समझा जाएटॉर है, इसका क्या उपयोग किया जाता है और यह कैसे काम करता है। हालाँकि Tor एक काफी जटिल प्रणाली है, लेकिन हम इसे किसी को भी समझने के लिए समझाने की कोशिश करेंगे। हम विस्तृत होने के लिए पूरी कोशिश करेंगे लेकिन बहुत तकनीकी नहीं है।

फिर, हम उन कारणों पर चर्चा करेंगे, जिनके कारण आपके आई.एस.पी.यह जानने में रुचि हो सकती है कि क्या आप टीओआर का उपयोग कर रहे हैं या नहीं और वे वास्तव में कर सकते हैं या नहीं। फिर हम कुछ ऐसे विकल्पों के बारे में बात करेंगे जो आपकी गतिविधि को आपके ISP या किसी ऐसे व्यक्ति से छिपाने के लिए उपलब्ध हैं, जो आपके ट्रैफ़िक को रोक सकता है और उसका विश्लेषण कर सकता है। हम देखेंगे कि गुमनामी प्रदान करने के लिए वर्चुअल प्राइवेट नेटवर्क महान उपकरण हैं और हम आपको सबसे अच्छे वीपीएन प्रदाताओं में से तीन से परिचित कराते हैं।

टो क्या है?

टो बेनामी को सक्षम करने के लिए एक प्रणाली हैइंटरनेट पर संचार। इसका उपयोग करने से विशिष्ट उपयोगकर्ता के लिए उपयोगकर्ता गतिविधि का पता लगाना अधिक कठिन हो जाता है। यह वेबसाइटों, ऑनलाइन पोस्ट, त्वरित संदेश और ऑनलाइन संचार के अन्य रूपों की यात्राओं को छिपा सकता है। टॉर का उपयोग करने का इरादा "अपने उपयोगकर्ताओं की व्यक्तिगत गोपनीयता की रक्षा करना है, साथ ही उनकी स्वतंत्रता और उनकी इंटरनेट गतिविधियों पर नजर रखने से गोपनीय संचार करने की क्षमता है"।

संक्षेप में, टो इंटरनेट ट्रैफ़िक को निर्देशित करता हैएक मुक्त विश्वव्यापी स्वयंसेवक-ओवरले नेटवर्क के माध्यम से जिसमें हजारों रिले हैं और उपयोगकर्ता की स्थिति और नेटवर्क निगरानी या यातायात विश्लेषण करने वाले किसी व्यक्ति के उपयोग को छिपाता है। Tor का अर्थ वेब पर गुमनामी के मुद्दे को पूरी तरह से हल करना नहीं है और न ही यह किसी की पटरियों को पूरी तरह से मिटाने के लिए बनाया गया है। इसके बजाय, यह उपयोगकर्ता को वापस आने वाले कार्यों और डेटा का पता लगाने वाली साइटों की संभावना को कम करने के लिए डिज़ाइन किया गया है।

टो काम कैसे करता है? (शर्तों में कोई भी समझ सकता है)

यद्यपि टोर एक अपेक्षाकृत जटिल प्रणाली है,हम इसके संचालन को सरल शब्दों में समझाने का प्रयास करेंगे। टॉर के ऑपरेटिंग सिद्धांतों की बेहतर समझ के साथ, यह मूल्यांकन करने के लिए कि यह किस प्रकार की गुमनामी की डिग्री प्रदान कर सकता है और इसकी सीमाएँ हैं, बेहतर है।

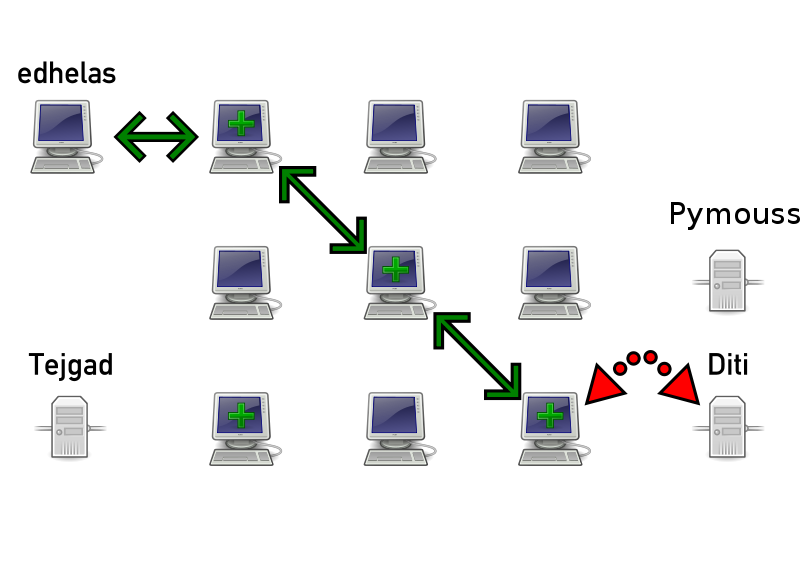

जब एक टोर उपयोगकर्ता एक संचार खोलना चाहता हैएक दूरस्थ संसाधन के लिए चैनल - एक वेबसाइट, उदाहरण के लिए - पहला कदम स्रोत और गंतव्य के बीच एक आभासी मार्ग का निर्माण करना है। टॉर क्लाइंट (उपयोगकर्ता के कंप्यूटर पर चलने वाला सॉफ़्टवेयर) के पास टोर नोड्स की सूची तक पहुंच है और इसका उपयोग कई नोड्स के माध्यम से एक यादृच्छिक सर्किट बनाने के लिए करता है। उनकी संख्या और स्थान स्रोत और गंतव्य के स्थानों पर निर्भर करते हैं।

वर्चुअल सर्किट में प्रत्येक नोड केवल के बारे में जानता हैपिछले और अगले नोड्स। इसलिए, केवल पहला नोड स्रोत के बारे में जानता है और केवल आखिरी व्यक्ति गंतव्य के बारे में जानता है। यदि किसी नोड से समझौता किया गया था, तो सर्किट को वापस ट्रेस करना असंभव होगा।

एक बार सर्किट बनने के बाद क्लाइंटवर्चुअल सर्किट के प्रत्येक नोड के लिए एक बार डेटा एन्क्रिप्ट करता है और इसे एन्क्रिप्ट करता है। उदाहरण के लिए, यदि वर्चुअल सर्किट में 3 नोड्स हैं - यह आम तौर पर इससे बहुत अधिक है - डेटा को 3 बार एन्क्रिप्ट किया जाएगा, पहले अंतिम नोड की कुंजी का उपयोग करना, फिर मध्य नोड का उपयोग करना और अंत में पहले का उपयोग करना। यह इस परत की एनक्रिप्टिंग प्रणाली है जिसने प्याज राउटर को अपना नाम दिया था जो इसे पहली बार विकसित किया गया था।

यदि मैं टोर का उपयोग करता हूं तो मेरा आईएसपी देखभाल क्यों होगा?

केवल इसलिए कि आपका इंटरनेट सेवा प्रदाताकिसी भी और सभी ऑनलाइन गतिविधियों के बारे में परवाह है। उसके कई कारण हैं। सबसे पहले और सबसे महत्वपूर्ण, वे यह सुनिश्चित करना चाहते हैं कि कोई भी उनके नियमों और शर्तों का उल्लंघन नहीं कर रहा है। इसके अलावा, उन्हें अपने सभी उपयोगकर्ताओं के लिए एक सभ्य स्तर की सेवा प्रदान करने की आवश्यकता है ताकि वे यह सुनिश्चित करें कि संसाधनों को पर्याप्त रूप से आवंटित किया जाए कि उन्हें कब और कहाँ ज़रूरत है। जब भी उनका कोई उपयोगकर्ता कानून तोड़ता है, तो वे कानूनी कार्रवाई से खुद को बचाना चाहते हैं।

Tor के साथ विशिष्ट समस्या यह है कि यह ज्ञात हैसॉफ्टवेयर और मीडिया पाइरेसी जैसी विभिन्न प्रकार की अवैध कार्रवाइयों के लिए इस्तेमाल किया जा सकता है और विभिन्न आपराधिक गतिविधियों का एक समूह है। यह इंटरनेट सेवा प्रदाताओं को इसके उपयोग के बारे में बहुत सावधान करता है।

और जब आपके ISP को संदेह है कि कोई उपयोगकर्ता उल्लंघन कर रहा हैउनके नियम और शर्तें या कुछ स्थानीय कानून को तोड़ना, वे विभिन्न तरीकों से प्रतिक्रिया कर सकते हैं। कुछ को उल्लंघन के नोटिस भेजे गए हैं। अन्य लोग संदिग्ध उपयोगकर्ता की बैंडविड्थ को कम कर देंगे। और इससे भी बदतर, कुछ सेवा को कुंद कर देगा।

क्या मेरा आईएसपी पता है कि मैं टोर का उपयोग कर रहा हूं?

इसे सीधे शब्दों में कहें, तो आपका इंटरनेट सेवा प्रदाताआप जो कुछ भी करते हैं उसके बारे में जानता है। और इसमें Tor का उपयोग करना शामिल है। बेशक, टोर की गुमनामी सुविधाओं और मजबूत एन्क्रिप्शन को देखते हुए, वे नहीं जानते कि आप टोर के लिए क्या उपयोग कर रहे हैं, लेकिन वे निश्चित रूप से इसका उपयोग करने के बारे में जानते हैं।

और टोर की प्रतिष्ठा के रूप में अक्सर अवैध गतिविधियों को ऑनलाइन करने के लिए उपयोग किया जाता है, कई आईएसपी या तो इसे पूरी तरह से थ्रॉटल कर देंगे और इसे अनुपयोगी बनाने के बिंदु तक ले जाएंगे।

मेरे विकल्प क्या हैं?

सबसे अच्छी सलाह हम आपको दे सकते हैंकिसी भी अवैध गतिविधि को ऑनलाइन करने से बचना चाहिए। यह कहा जा रहा है, सभी टोर उपयोगकर्ता अपराधी नहीं हैं और गुमनामी मांगने के आपके कारण पूरी तरह से वैध और उचित हो सकते हैं। लेकिन अगर आपके आईएसपी के पास टोर का उपयोग करने के खिलाफ कुछ है, तो आपको गोपनीयता के बाद मांग को प्राप्त करने के कुछ अन्य तरीकों की ओर मुड़ना होगा।

एक वर्चुअल प्राइवेट नेटवर्क आपके सबसे अच्छे होने की संभावना हैविकल्प जब Tor आपके ISP के साथ काम नहीं करता है। वे एक समान-यद्यपि बहुत भिन्न-गोपनीयता और गुमनामी प्रदान करते हैं। वे टोर की तरह मजबूत और कठोर नहीं हो सकते, लेकिन वीपीएन ज्यादातर स्थितियों में पर्याप्त सुरक्षा प्रदान करते हैं।

और वीपीएन के बारे में सबसे अच्छी बात यह है कि वे इंटरनेट सेवा प्रदाताओं द्वारा लगभग कभी भी अवरुद्ध नहीं किए जाते हैं (हालांकि असाधारण मामले मौजूद हैं)। वे नहीं हो सकते क्योंकि वे अक्सर प्राथमिक साधन होते हैं, जिसका उपयोग श्रमिक अपने घर से अपने नियोक्ता नेटवर्क से जुड़ने के लिए करते हैं।

वीपीएन कैसे काम करते हैं?

एक वर्चुअल प्राइवेट नेटवर्क या वीपीएन-एक स्थापित करता हैवीपीएन क्लाइंट एप्लिकेशन और रिमोट वीपीएन सर्वर चलाने वाले संरक्षित डिवाइस के बीच वर्चुअल सुरंग। वीपीएन सर्वर पर सुरंग के माध्यम से भेजे जाने से पहले सभी डेटा को संरक्षित डिवाइस के अंदर या बाहर मजबूत एल्गोरिदम का उपयोग करके क्लाइंट एप्लिकेशन द्वारा एन्क्रिप्ट किया जाता है। सर्वर के अंत में, डेटा को डिक्रिप्ट किया जाता है और इंटरनेट पर अपने गंतव्य को भेजा जाता है। भले ही डेटा को डिक्रिप्ट किया जाता है और फिर सुरंग के दूर अंत में इंटरनेट पर भेजा जाता है, यह अभी भी आपके या आपके उपकरण के लिए अप्राप्य है। एक बार जब डेटा अपने गंतव्य तक पहुंच जाता है, तो इसे मूल डिवाइस से वीपीएन सर्वर से उत्पन्न होने के रूप में देखा जाता है।

इससे भी महत्वपूर्ण बात, अगर आप इससे चिंतित हैंगोपनीयता और गुमनामी, कोई (आपका इंटरनेट सेवा प्रदाता, सरकारी एजेंसियां या दुर्भावनापूर्ण उपयोगकर्ता) आपके ट्रैफ़िक और जासूसी को रोकने की कोशिश कर रहा है और आप इसे हमेशा अपने अंत से करेंगे। यह वह खंड है जो वीपीएन का उपयोग करते समय एन्क्रिप्ट किया जाता है। आपके ट्रैफ़िक को इंटरसेप्ट करने और जांचने वाला कोई भी व्यक्ति केवल आपके और वीपीएन सर्वर के बीच अनिर्णायक डेटा देख सकता है। वे नहीं जानते कि आप कहाँ जा रहे हैं या आप क्या कर रहे हैं।

एक वीपीएन का उपयोग करने के लाभ

स्पष्ट गोपनीयता और अज्ञात कारकों के अलावा वीपीएन का उपयोग करने के कई फायदे हैं। दो बेहतर ज्ञात एक हैं आपके सेवा प्रदाता द्वारा लगाए गए पहुँच प्रतिबंधों को दरकिनार करना तथा भौगोलिक पहुंच सीमाओं को दरकिनार करते हुए.

पहुँच प्रतिबंधों को दरकिनार करना

ऐसे कई स्थान हैं जो इंटरनेट का उपयोग प्रदान करते हुए, इसे किसी तरह प्रतिबंधित करते हैं। यह आम है अकादमी सस्थान, कार्यालय वातावरण और कई सार्वजनिक वाईफाई हॉटस्पॉट। ये प्रतिबंध बैंडविड्थ के उपयोग को सीमित करने, कर्मचारियों और छात्रों द्वारा बर्बाद किए गए समय को कम करने, कॉपीराइट मालिकों की रक्षा करने या सिर्फ नैतिकता या नैतिकता को लागू करने का एक तरीका हो सकते हैं।

इन प्रतिबंधों का उपयोग आमतौर पर किया जाता हैऐसे सिस्टम जिन्हें वीपीएन आसानी से बायपास कर सकता है। यह हमेशा काम नहीं करता है, हालांकि चूंकि वीपीएन का उपयोग हाल के वर्षों में अधिक से अधिक लोकप्रिय हो गया है, कई संगठन ऐसे सिस्टम का उपयोग कर रहे हैं जो वीपीएन ट्रैफ़िक को रोकेंगे। सौभाग्य से, वीपीएन क्लाइंट सॉफ़्टवेयर बेहतर हो गया है और कई वीपीएन प्रदाताओं के क्लाइंट सॉफ़्टवेयर में एक चुपके मोड है जो किसी भी वीपीएन ब्लॉकिंग को दरकिनार करते हुए ट्रैफ़िक को "सामान्य" ट्रैफ़िक की तरह बना देगा। सबसे अच्छा यह भी कोई उपयोगकर्ता हस्तक्षेप के साथ करते हैं।

भौगोलिक सीमाएँ परिचालित करना

वीपीएन का उपयोग करने का एक और प्रमुख लाभ है- और संभवतः इसका मुख्य कारण है कि लोग आजकल उनका उपयोग कर रहे हैं - भौगोलिक प्रतिबंधों को दरकिनार करना है।

कई वेबसाइटों या सामग्री प्रदाताओं परएक विशिष्ट भौगोलिक क्षेत्र में स्थित उपयोगकर्ताओं के लिए इंटरनेट प्रतिबंधित है। कुछ ऐसा इसलिए करते हैं क्योंकि उनके पास अलग-अलग क्षेत्रों में अलग-अलग स्थानीय प्रसाद हैं। अन्य ऐसा करते हैं क्योंकि वे केवल विशिष्ट क्षेत्रों में सामग्री वितरित करने के लिए कॉपीराइट मालिकों द्वारा अधिकृत होते हैं।

ये भौगोलिक सीमाएँ लागू हैं लेकिनअपने स्रोत आईपी पते के आधार पर कनेक्शन से इनकार करना या अनुमति देना। एक IP पता एक संख्या है जो विशिष्ट रूप से आपके कंप्यूटर को इंटरनेट पर पहचानती है। साइड इफेक्ट के रूप में, आपका आईपी पता आपके अनुमानित स्थान को भी प्रकट कर सकता है।

जब हमने वीपीएन का उपयोग करते समय संकेत दिया थागंतव्य संसाधन आपके ट्रैफ़िक को आपके डिवाइस के बजाय VPN सर्वर से आता है और इसलिए, सर्वर का IP पता देखता है। भौगोलिक सीमाओं को दरकिनार करके उचित स्थान पर वीपीएन सर्वर से कनेक्ट करने का एक सरल मामला है। अधिकांश प्रदाता आपको बस यही करने देते हैं।

एक वीपीएन का चयन करना

अपनी जरूरतों के लिए सबसे अच्छा वीपीएन प्रदाता चुनते समय कई कारकों पर विचार करना चाहिए। हमने उन कुछ लोगों की सूची तैयार की है जिन्हें हम सबसे महत्वपूर्ण मानते हैं।

- प्रदर्शन और स्थिरता: एक वीपीएन कुछ नेटवर्क ओवरहेड जोड़ता है जो धीमा हो सकता हैसंचार नीचे। उसके आसपास कोई रास्ता नहीं है। इसे कम करने के लिए, आपको तेज़ वीपीएन सर्वरों की आवश्यकता है। आप यह भी चाहते हैं कि जरूरत पड़ने पर सेवा उपलब्ध हो। उसके लिए, आपको एक विश्वसनीय आपूर्तिकर्ता की आवश्यकता है, जो तारकीय अपटाइम के साथ है।

- मजबूत एन्क्रिप्शन पैरामीटर: यह गोपनीयता के लिए सबसे महत्वपूर्ण कारक है। एन्क्रिप्शन आपके डेटा को क्रैक करना लगभग असंभव बना देता है और आपके ISP को आप पर स्नूपिंग से रोक देगा। एन्क्रिप्शन जितना अधिक होगा, आपका डेटा उतना ही सुरक्षित होगा। 128 बिट्स से नीचे की किसी भी चीज़ के लिए व्यवस्थित न हों, लेकिन 256 बिट्स या अधिक के लिए लक्ष्य करें। हमारे शीर्ष प्रदाता सभी 256-बिट एन्क्रिप्शन प्रदान करते हैं।

- सख्त न-लॉगिंग नीति: जब यह सबसे महत्वपूर्ण विशेषताओं में से एक हैअपनी गोपनीयता की सुरक्षा के लिए आता है। यदि आपका वीपीएन प्रदाता हैक हो गया था या आपको या आपकी ऑनलाइन गतिविधियों के बारे में जानकारी प्रकट करने के लिए मजबूर किया गया था, तो यदि आपके पास कोई भी नहीं है, तो आपको संरक्षित किया जाएगा।

- स्थान और सर्वर की संख्या: कई भौगोलिक के रूप में बायपास करने में सक्षम होने के लिएसंभव के रूप में प्रतिबंध, आपको जितनी संभव हो उतने स्थानों में सर्वर के साथ एक प्रदाता की आवश्यकता होती है। आपको प्रत्येक स्थान में कई सर्वरों के साथ एक प्रदाता भी चाहिए। सर्वर में असीमित क्षमता नहीं होती है और जब वे बहुत व्यस्त हो जाते हैं, तो वे धीमा हो सकते हैं। अधिक सर्वर का अर्थ है प्रत्येक पर कम लोड और फलस्वरूप, बेहतर प्रदर्शन

- आपके प्लेटफ़ॉर्म के लिए उपलब्ध सॉफ़्टवेयर: आप जरूरी नहीं कि एक विंडोज कंप्यूटर का उपयोग करें। इन दिनों अधिक से अधिक उपयोगकर्ता कुछ उपकरणों जैसे टैबलेट, स्मार्टफोन या टीवी बॉक्स का उपयोग कर रहे हैं। आपको एक वीपीएन प्रदाता चुनना होगा जिसमें आपके द्वारा उपयोग किए जा रहे किसी भी प्लेटफ़ॉर्म के लिए क्लाइंट सॉफ़्टवेयर हो।

हमारे शीर्ष 3 वीपीएन प्रदाता

1. एक्सप्रेसवीपीएन

ExpressVPN सबसे अच्छा एन्क्रिप्शन के लिए जाना जाता हैप्रोटोकॉल, इसके सर्वर की गति और इसके 94 देशों में 1,500 से अधिक सर्वरों का विश्वव्यापी नेटवर्क है। कोई फर्क नहीं पड़ता कि आप क्या देखना चाहते हैं और इसके भौगोलिक प्रतिबंध क्या हैं, संभावना है कि सही देश में एक सर्वर है।

ExpressVPN सेवा OpenVPN प्रोटोकॉल का उपयोग करती है256-बिट एईएस एन्क्रिप्शन और डिफ़ॉल्ट रूप से सही आगे गोपनीयता के साथ। इसके अलावा, यह 4,096-बिट डीएचई-आरएसए कुंजियों का उपयोग करता है जो एसएचए -51 एल्गोरिथ्म द्वारा संरक्षित हैं।

दुर्भाग्य से, प्रदाता के पास केवल एक आंशिक हैनो-लॉगिंग पॉलिसी। हालाँकि, वे स्वीकार करते हैं कि केवल उन सर्वरों के बारे में डेटा रखते हैं जिनसे उपयोगकर्ता कनेक्ट होते हैं और वे तारीखें जो वे करते हैं। आपकी गोपनीयता अभी भी पर्याप्त रूप से संरक्षित दिखाई देती है। ExoressVPN की नेटवर्क लॉक सुविधा दुर्लभ घटना में सभी इंटरनेट ट्रैफ़िक को रोक देगी, जिससे यह सुनिश्चित होना चाहिए कि आपका डेटा जोखिम में नहीं है।

ExpressVPN सदस्यता आपको कनेक्ट करने देती हैएक साथ तीन डिवाइस। विंडोज, मैकओएस और लिनक्स प्लस के लिए डेस्कटॉप क्लाइंट भी हैं। अपने पूरे घर को एक बिंदु से बचाने के लिए, आप एक राउटर पर वीपीएन सॉफ्टवेयर भी स्थापित कर सकते हैं। इस तथ्य के बावजूद कि आपूर्तिकर्ता पूर्व-निर्धारित राउटर्स की पेशकश नहीं करता है, एक्सप्रेसवेपीएन की वेबसाइट पर विभिन्न निर्माताओं के राउटर के दर्जन से अधिक मॉडलों पर इसे कैसे स्थापित किया जाए, इस पर विस्तृत निर्देश।

- अमेरिकन नेटफ्लिक्स, आईप्लेयर, हुलु को अनब्लॉक करता है

- 94 देश, 3,000+ सर्वर

- सरकार स्तर एईएस -256 एन्क्रिप्शन

- कोई लॉगिंग नीति अच्छी तरह से लागू नहीं हुई

- लाइव चैट समर्थन।

- कुछ अन्य विकल्पों की तुलना में थोड़ा अधिक महंगा है।

2. IPVanish

IPVanish के मुख्य विशेषता इसकी तेज सेवा हैसुरक्षा और गोपनीयता दोनों पर जोर देता है। अपनी पूर्ण नो-लॉगिंग नीति के साथ, प्रदाता उपयोगकर्ताओं की गतिविधियों पर कोई डेटा नहीं रखता है। यहां तक कि इसके कर्मचारी यह नहीं देख सकते हैं कि आप क्या कर रहे हैं या आप ऑनलाइन कहां जा रहे हैं।

डिफ़ॉल्ट रूप से, IPVanish OpenVPN प्रोटोकॉल का उपयोग करता है256-बिट एन्क्रिप्शन के साथ, अधिकांश प्रदाताओं के बीच एक मानक विशेषता। यह सेवा SHA512 प्रमाणीकरण और DHE-RSA 2,048-बिट कुंजी को सही फॉरवर्ड गोपनीयता के साथ समेटे हुए है। IPVanish ने यह भी कहा कि यह एक "किल स्विच" कहता है जो नेटवर्क को डिस्कनेक्ट करेगा वीपीएन को अप्रत्याशित रूप से डिस्कनेक्ट करना चाहिए।

कुछ 60 के पार 950 से अधिक सर्वर के साथदेशों, संभावना है कि आप किसी भी तरह से भू-अवरुद्ध संसाधन को एक्सेस करने की कोशिश कर रहे हैं, इससे कोई फर्क नहीं पड़ता। एक IPVanish सदस्यता पांच उपकरणों को एक साथ कनेक्ट करने की अनुमति देती है। IPVanish में विंडोज और मैकिन्टोश कंप्यूटरों के लिए क्लाइंट सॉफ्टवेयर हैं और प्रदाता के पास OpenVPN सॉफ्टवेयर का उपयोग करके लिनक्स पर सेवा को कॉन्फ़िगर करने के तरीके के बारे में भी विस्तृत निर्देश हैं। बहुत अच्छे एंड्रॉइड और आईओएस क्लाइंट ऐप हैं। IPVanish अधिकांश प्रसिद्ध राउटर ब्रांडों के लिए विस्तृत सेटअप निर्देश प्रदान करता है और कंपनी के पास तीन आपूर्तिकर्ता हैं जो प्रीइंस्टॉल्ड IPVanish वीपीएन सॉफ़्टवेयर के साथ राउटर की पेशकश करते हैं।

3. साइबरगॉस्ट

लगभग 30 विभिन्न देशों में 1300 सर्वरों के साथ CyberGhost प्रभावशाली है। और उच्च-गुणवत्ता वाले वीपीएन प्रदाता के रूप में उनकी प्रतिष्ठा उत्कृष्ट है।

अपने अधिकांश प्रतिस्पर्धियों की तरह, CyberGhost का उपयोग करता है256 बिट एईएस एन्क्रिप्शन, 2048-बिट कुंजी और सही गोपनीयता के साथ ओपनवीपीएन प्रोटोकॉल। साइबरजीस्ट एक सख्त शून्य-लॉगिंग नीति के रूप में (उद्योग में सर्वश्रेष्ठ में से एक है, वास्तव में)। प्रदाता ने उपयोगकर्ता के ईमेल पते भी नहीं रखे। CyberGhost पुनर्विक्रेताओं द्वारा संसाधित सभी सदस्यता खरीद के लिए चुना है, तो केवल व्यक्तिगत जानकारी CyberGhost उपयोगकर्ताओं के बारे में रखता है उनके उपयोगकर्ता नाम है। CyberGhost की अन्य महत्वपूर्ण विशेषताओं में एक इंटरनेट किल स्विच शामिल है जो आपके नेटवर्क को स्वचालित रूप से डिस्कनेक्ट कर देगा, वीपीएन कनेक्शन नीचे जाना चाहिए और डीएनएस और आईपी रिसाव संरक्षण। क्लाइंट की ओर से, विंडोज़, मैकओएस, आईओएस और एंड्रॉइड के लिए ऐप उपलब्ध हैं।

- कम कीमत: 6 अतिरिक्त महीने (79% की छूट - नीचे दी गई लिंक)

- टोरेंटिंग की अनुमति दी

- रोमानिया में अधिकार क्षेत्र

- सख्त नो-लॉग पॉलिसी

- 45-दिन "नो-परेशानी" मनी बैक गारंटी।

- कुछ लोकप्रिय स्ट्रीमिंग साइटों को अनब्लॉक नहीं किया जा सकता।

निष्कर्ष के तौर पर

Tor ऑनलाइन गुमनामी प्रदान करने का एक शानदार तरीका है। दुर्भाग्य से, सभी प्रकार के संदेहपूर्ण आचरण के लिए इसका सामान्य उपयोग - यदि अवैध नहीं है - गतिविधियों ने आईएसपी को इसके उपयोग से सावधान कर दिया है। उनमें से कुछ इसे अवरुद्ध करेंगे या अन्य, अधिक कठोर, उपाय करेंगे जब वे इसका पता लगाएंगे, जो वे आसानी से कर सकते हैं।

एक वीपीएन, जबकि यह एक ही स्तर प्रदान नहीं कर सकता हैपहचान और उपयोग में बाधा इंटरनेट सेवा प्रदाताओं द्वारा कमतर है, जबकि अभी भी अधिकांश स्थितियों में पर्याप्त गोपनीयता संरक्षण प्रदान करता है। कई वीपीएन प्रदाताओं से चुनने के लिए, महत्वपूर्ण कारकों की हमारी सूची और सर्वश्रेष्ठ प्रदाताओं की हमारी शीर्ष 3 सूची में से आपको एक का चयन करने में मदद करनी चाहिए जो आपकी आवश्यकताओं के लिए एक अच्छा मैच होगा।

क्या आपने कभी टोर नेटवर्क का इस्तेमाल किया है? यदि आपको एक चुनना था, तो क्या आप टॉर या वीपीएन के साथ जाना चाहेंगे? और यदि आप एक वीपीएन उपयोगकर्ता हैं, तो आपका पसंदीदा प्रदाता कौन है और क्यों? अपना अनुभव साझा करने के लिए नीचे दी गई टिप्पणियों का उपयोग करें।

30 दिनों के लिए मुफ्त वीपीएन कैसे प्राप्त करें

यदि आपको उदाहरण के लिए यात्रा करते समय थोड़े समय के लिए वीपीएन की आवश्यकता है, तो आप हमारे शीर्ष रैंक वाले वीपीएन को निशुल्क प्राप्त कर सकते हैं। एक्सप्रेसवीपीएन में 30 दिन की मनी-बैक गारंटी शामिल है। आपको सब्सक्रिप्शन के लिए भुगतान करना होगा, यह एक तथ्य है, लेकिन यह अनुमति देता है 30 दिनों के लिए पूर्ण पहुंच और फिर आप एक पूर्ण वापसी के लिए रद्द करते हैं। उनकी बिना सवाल-जवाब वाली रद्द करने की नीति इसके नाम तक रहती है।

टिप्पणियाँ