Sigurnost je glavna briga većine mreža isistemski administratori. Sasvim je razumljivo s obzirom na današnju scenu prijetnji. Cyber napadi su sve češći i imaju loše učinke koji su toliko ogromni da ih je teško shvatiti. Cyber kriminalci neprestano traže ranjivosti u sustavima i softveru kojima bi mogli pristupiti najvažnije imanje mnogih organizacija, njihovi podaci, Sprječavanje koje zahtijeva uporabuAlati za procjenu ranjivosti kao što su Microsoft Baseline Security Analyzer ili MBSA. Međutim, ovaj alat počinje pokazivati neke znakove starosti. Za početak neće izravno raditi s modernim verzijama sustava Windows, a također je i pomalo ograničena u funkcionalnosti. Da budem potpuno iskren, ako i dalje koristite MBSA, vrijeme je da se prebacite na nešto drugo. Danas pregledavamo četiri najbolje alternative Microsoftovom osnovnom sigurnosnom analizatoru.

Mi ćemo započeti našu raspravu pregledomna MBSA. Uostalom, pomaže nam znati što pokušavamo zamijeniti. Zatim ćemo raspravljati o ranjivosti općenito. Zatim ćemo govoriti o alatima za skeniranje ranjivosti, o čemu se radi, ko ih treba i koje su njihove osnovne značajke. Ovo će nas dovesti do velikog otkrića: četiri najbolje alternative Microsoftovom osnovnom sigurnosnom analizatoru. Ukratko ćemo pregledati svaki od alata kako bismo vam dali predstavu o njihovim značajkama i mogućnostima.

O Microsoftovom sigurnosnom analizatoru Baseline

Microsoftov osnovni sigurnosni analizator iliMBSA, prilično je star Microsoftov alat. Iako zasigurno nije idealna opcija za velike organizacije, alat bi mogao biti od koristi manjim poduzećima, onima sa samo nekoliko poslužitelja. Osim njegove dobi, jedan od glavnih nedostataka alata je onaj što dolazi od Microsofta, ne možete očekivati da skenira išta osim Microsoftovih proizvoda. Međutim, skenirat će Windows operativni sustav, kao i neke usluge kao što su Windows vatrozid, SQL server, IIS i Microsoft Office aplikacije.

Suprotno većini ostalih skeniranja ranjivostialata, ovaj ne pregledava određene ranjivosti. Umjesto toga, traži stvari poput nedostajućih zakrpa, servisnih paketa i sigurnosnih ažuriranja te skenira sustave za administrativne probleme. Njegova izvještajna jedinica može generirati popis nedostajućih ažuriranja i pogrešnih konfiguracija.

Drugi veliki nedostatak MBSA je taj, što je zbognjegova dob nije baš kompatibilna sa sustavom Windows 10. Verzija 2.3 MBSA radit će s najnovijom verzijom Windowsa, ali vjerojatno će trebati podešavanje radi čišćenja lažnih pozitivnih rezultata i popravljanja provjera koje nije moguće dovršiti. Kao primjer, MBSA će lažno prijaviti da Windows Update nije omogućen u sustavu Windows 10, čak ni kad jest. Stoga ne možete koristiti ovaj proizvod da biste provjerili je li Windows Update omogućen na računalima sa sustavom Windows 10.

Ovo je jednostavan alat koji se koristi i čini ono što čini dobro. Međutim, to ne čini mnogo, a na modernim računalima to ni ne postiže tako dobro, zbog čega mnogi korisnici traže zamjenu.

Ranjivost 101

Prije nego što nastavimo dalje, zaustavimo i nakratkorazgovarati o ranjivosti. Složenost modernih računalnih sustava i mreža dosegla je nezapamćenu razinu složenosti. Prosječni poslužitelj često može pokrenuti stotine procesa. Svaki od tih procesa je računalni program. Neki od njih su veliki programi koji se sastoje od tisuća linija izvornog koda. Unutar ovog koda moglo bi se - i vjerojatno postoje - neočekivane stvari. Razvojni programer je u jednom trenutku mogao dodati neku značajku u stražnjem dijelu da olakša svoje napore na uklanjanju pogrešaka. Kasnije, kako je programer počeo raditi na nečem drugom, ova je opasna značajka možda pogrešno stigla do konačnog izdanja. Mogle bi biti i nekih pogrešaka u kodu za provjeru ulaza koje bi mogle izazvati neočekivane - a često i nepoželjne - rezultate pod određenom okolnošću.

To je ono na što mi mislimoranjivosti i bilo koja od njih može se upotrijebiti za pokušaj pristupa sustavima i podacima. Postoji ogromna zajednica cyber-kriminalaca koji nemaju ništa bolje od toga pronaći ove rupe i iskoristiti ih da prodru u vaše sustave i ukradu vaše podatke. Ako ih ignoriraju ili ostave bez nadzora, zlonamjerni korisnici mogu iskoristiti ranjivosti za pristup vašim sustavima i podacima ili, što je još gore, podacima vašeg klijenta ili na drugi način da uzrokuju neke veće štete, poput činjenja da su vaši sustavi neupotrebljivi.

Ranjivosti se mogu pronaći svugdje. Oni se često uvuku u softver koji radi na vašim poslužiteljima ili u njihovim operativnim sustavima. Oni također postoje u mrežnoj opremi kao što su prekidači, usmjerivači, pa čak i sigurnosni uređaji poput vatrozida. Da biste bili na sigurnoj strani - ako tako nešto postoji na sigurnoj strani - stvarno ih morate svugdje tražiti.

Alati za skeniranje ranjivosti

Alati za skeniranje i procjenu ranjivosti postojejedna glavna funkcija: prepoznavanje ranjivosti u vašim sustavima, uređajima, opremi i softveru. Često ih zovu skeneri jer će obično skenirati vašu opremu kako bi pronašli poznate ranjivosti.

Ali kako se pronalaze alati za skeniranje ranjivostiranjivosti? Uostalom, obično ih nema na vidiku. Ako bi to bilo tako očito, programeri bi im se obratili prije nego što su izdali softver. Alat se zapravo ne razlikuje mnogo od softvera za zaštitu od virusa koji koriste baze podataka definicija virusa za prepoznavanje potpisa računalskih virusa. Slično tome, većina skenera ranjivosti oslanja se na baze podataka o ranjivosti i sisteme za skeniranje za određene ranjivosti. Takve baze podataka o ranjivosti često su dostupne u poznatim neovisnim laboratorijima za testiranje sigurnosti posvećenima pronalaženju ranjivosti u softveru i hardveru ili mogu biti vlasničke baze podataka od dobavljača alata za ispitivanje ranjivosti. Kako je lanac snažan koliko je njegova najslabija karika, razina otkrivanja koja ste dobili jednako je dobra kao i baza podataka o ranjivosti koju vaš alat koristi.

Kome trebaju?

Odgovor na jedno pitanje na to pitanje je priličnoočito: Svi! Baš kao što danas nitko ne bi pomislio pokrenuti računalo bez zaštite od virusa, tako ni mrežni administrator ne bi trebao imati barem neki oblik zaštite od ranjivosti. Napadi bi mogli stići s bilo kojeg mjesta i pogoditi vas tamo i kad ih najmanje očekujete. Morate biti svjesni rizika izloženosti.

Iako je skeniranje na ranjivosti mogućenešto što bi se moglo učiniti ručno, ovo je gotovo nemoguć posao. Samo pronalaženje podataka o ranjivosti, a kamoli skeniranje vaših sustava na njihovo prisustvo, moglo bi zauzeti ogromnu količinu resursa. Neke su organizacije posvećene pronalaženju ranjivosti i često zapošljavaju stotine ako ne i tisuće ljudi. Zašto ih ne iskoristiti?

Svatko tko upravlja većinom računalnih sustava iliuređaji bi imali veliku korist od korištenja alata za skeniranje ranjivosti. Pridržavanje regulatornih standarda kao što su SOX ili PCI-DSS, u ime nekoliko njih, često će vam to činiti. Čak i ako to posebno ne zahtijevaju, poštivanje će često biti lakše pokazati možete li pokazati da imate na raspolaganju alate za skeniranje ranjivosti.

Bitne značajke alata za skeniranje ranjivosti

Mnogo je čimbenika koje treba uzeti u obzir pri odabirualat za skeniranje ranjivosti. Na vrhu popisa stvari koje treba razmotriti nalazi se raspon uređaja koji se mogu skenirati. Potreban vam je alat koji će moći skenirati svu potrebnu opremu. Ako, primjerice, imate mnogo Linux poslužitelja, htjet ćete odabrati alat koji ih može skenirati, a ne onaj koji rukuje samo sa Windows strojevima. Također želite odabrati skener koji je što precizniji u vašem okruženju. Ne biste se željeli utopiti u beskorisnim obavijestima i lažnim pozivima.

Još jedan element koji razlikuje proizvodeje njihova odgovarajuća baza podataka o ranjivosti. Je li održavan od strane dobavljača ili je to nezavisna organizacija? Koliko se redovito ažurira? Je li pohranjena lokalno ili u oblaku? Morate li platiti dodatne naknade da biste koristili bazu podataka o ranjivosti ili primali ažuriranja? Možda ćete htjeti dobiti odgovore na ta pitanja prije nego što odaberete alat.

Neki skeneri ranjivosti koriste nametljivemetode skeniranja. Mogli bi potencijalno utjecati na performanse sustava. Zapravo su nametljivi često i najbolji skeneri. No ako utječu na performanse sustava, prethodno ćete znati o tome kako biste zakazali svoje skeniranje. Kada govorimo o zakazivanju, to je još jedan važan aspekt alata za skeniranje ranjivosti na mreži. Neki alati čak nemaju zakazano skeniranje i trebaju ih se pokrenuti ručno.

Upozorenje i izvještavanje također su važniznačajke alata za skeniranje ranjivosti. Upozorenje se odnosi na ono što se dogodi kad se utvrdi ranjivost. Postoji li jasna i lako razumljiva obavijest? Kako se prenosi? Putem skočnog skočnog prozora, e-pošte, SMS-a? Još važnije, pruža li alat uvid u to kako popraviti ranjivosti koje pronađe? Neki alati imaju čak i automatizirano uklanjanje određenih vrsta ranjivosti. Ostali se alati integriraju sa softverom za upravljanje zakrpama, jer je zakrpa često najbolji način popravljanja ranjivosti.

Što se tiče izvješćivanja, iako je to često stvarosobne preferencije, morate osigurati da će informacije koje očekujete i trebate pronaći u izvješćima zaista i postoje. Neki alati imaju samo unaprijed definirana izvješća, drugi će vam omogućiti izmjenu ugrađenih izvješća. Što se tiče najboljih - barem sa stajališta izvještavanja - oni će vam omogućiti da kreirate prilagođena izvješća ispočetka.

Četiri velike alternative MBSA

Sad kad znamo što su ranjivosti, kakoskeniraju se i koja su glavna obilježja alata za skeniranje ranjivosti, spremni smo pregledati neke od najboljih ili najzanimljivijih paketa koje možemo pronaći. Uključili smo neke plaćene i neke besplatne alate. Neki su čak dostupni i u besplatnoj i u plaćenoj verziji. Sve bi bilo dobro zamijeniti MBSA. Pogledajmo koje su njihove glavne značajke.

1. Upravitelj konfiguracije mreže SolarWinds (BESPLATNO ISPITIVANJE)

SolarWinds je dobro poznato ime mreže isistemski administratori. Tvrtka izrađuje neke od najboljih alata za mrežno upravljanje već oko 20 godina. Jedan od njegovih najboljih alata, SolarWinds Monitor performansi mreže, neprestano dobiva pohvale i ocjene kao jedan od najboljih alata za praćenje propusnosti mreže SNMP. Tvrtka je također prilično poznata po svojim besplatnim alatima. Oni su manji alati dizajnirani za rješavanje određenih zadataka upravljanja mrežom. Među najpoznatijim od tih besplatnih alata su Advanced Subnet Calculator i Kiwi Syslog poslužitelj.

Naš prvi alat, Upravitelj konfiguracije mreže SolarWinds zapravo nije alat za skeniranje ranjivosti. Ali iz dva konkretna razloga, mislili smo da je MBSA zanimljiva alternativa i odlučili smo je uključiti na naš popis. Za početak, proizvod ima značajku procjene ranjivosti, a također se bavi određenom vrstom ranjivosti, važnom, ali ne toliko adresom mnogih drugih alata, pogrešnom konfiguracijom mrežne opreme. Proizvod je također prepun značajki koje se odnose na neranjivost.

- BESPLATNO ISPITIVANJE: Upravitelj konfiguracije mreže SolarWinds

- Službena veza za preuzimanje: https://www.solarwinds.com/network-configuration-manager/registration

To. Upravitelj konfiguracije mreže SolarWindsGlavna je upotreba kao alata za skeniranje ranjivostiu provjeri konfiguracija mrežne opreme za pogreške i propuste. Alat također može povremeno provjeriti promjene u konfiguracijama uređaja. To je korisno jer neki napadi započinju izmjenom konfiguracije uređaja na mreži - koji često nisu toliko sigurni kao poslužitelji - na način koji olakšava pristup drugim sustavima. Alat također može pomoći u ispunjavanju standarda ili usklađenosti s propisima korištenjem svojih automatiziranih alata za konfiguraciju mreže koji mogu rasporediti standardizirane konfiguracije, otkriti promjene izvan procesa, konfiguracije revizije, pa čak i ispraviti kršenja.

Softver se integrira s NacionalnimBaza podataka o ranjivosti koja je zaradila svoje mjesto na ovom popisu MBSA alternativa. Također ima pristup najnovijim CVE-ovima za prepoznavanje ranjivosti u vašim Cisco uređajima. Radit će s bilo kojim uređajem Cisco koji pokreću ASA, IOS ili Nexus OS. Zapravo su u proizvod ugrađena dva druga korisna alata, Network Insights za ASA i Network Insights za Nexus.

Cijena za Upravitelj konfiguracije mreže SolarWinds započinje s 2895 dolara za do 50 upravljanih čvorova i ide s brojem upravljanih čvorova. Ako želite isprobati ovaj alat, besplatnu probnu verziju od 30 dana možete preuzeti izravno s SolarWinds.

2. OpenVAS

To. Otvoreni sustav procjene ranjivosti, ili OpenVAS, je okvir nekoliko usluga i alata. Zajedno stvaraju sveobuhvatan, ali moćan alat za skeniranje ranjivosti. Okvir iza OpenVAS dio je ranjivosti Greenbone Networks-arješenje za upravljanje iz kojih se elemenata doprinosi zajednici već desetak godina. Sustav je u potpunosti besplatan i mnoge su njegove ključne komponente open-source-a, iako neke nisu. Skener OpenVAS isporučuje se s više od pedeset tisuća testova ranjivosti mreže koji se redovito ažuriraju.

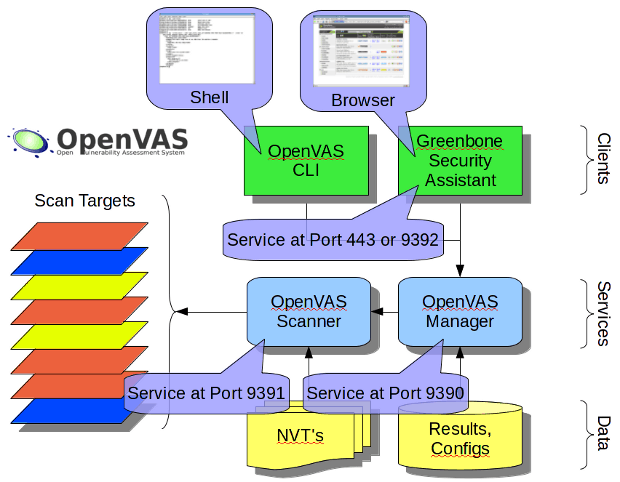

OpenVAS Sastoji se od dvije primarne komponente. Prvi je OpenVAS skener, Ovo je komponenta odgovorna za stvarno skeniranje ciljnih računala. Druga komponenta je OpenVAS menadžer koji obrađuje sve ostalo poput kontroleskener, konsolidiranje rezultata i spremanje ih u središnju SQL bazu podataka. Softver ima korisničko sučelje koje se temelji na pregledniku i naredbenom retku. Sljedeća komponenta sustava je baza podataka o mrežnoj provjeri ranjivosti. Ova se baza može ažurirati bilo putem besplatnog feeda zajednice Greenbornea, bilo od plaćenog Greenborneovog sigurnosnog feeda za sveobuhvatniju zaštitu.

3. Mreža mrežnica mrežnice

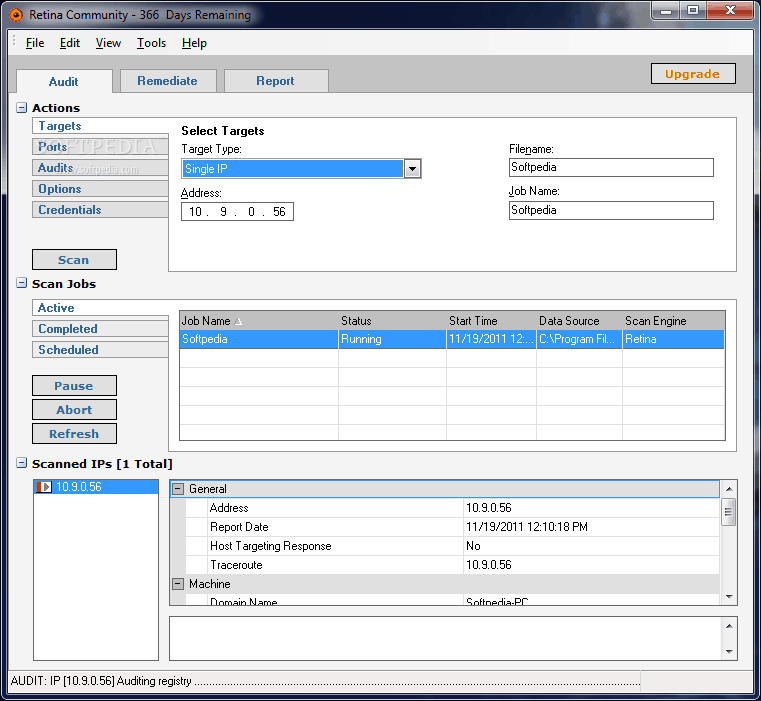

Mreža mrežnica mrežnice je besplatna verzija Retina mrežni sigurnosni skener iz AboveTrust, što je jedna od najpoznatijih ranjivostiskeneri. Iako je besplatan, to je sveobuhvatni skener ranjivosti koji je obilježen značajkama. Može izvršiti temeljitu procjenu ranjivosti nestalih zakrpa, nula-danjih ranjivosti i nesigurnih konfiguracija. Također se može pohvaliti korisničkim profilima usklađenim s funkcijama posla, čime pojednostavljuje rad sustava. Ovaj proizvod ima intuitivan GUI u metro stilu koji omogućava pojednostavljen rad sustava.

Jedna sjajna stvar Mreža mrežnica mrežnice jest da koristi istu bazu podataka o ranjivostikao svoju plaćenu sestru. To je opsežna baza podataka o mrežnim ranjivostima, problemima s konfiguracijom i nedostajućim zakrpama koja se automatski ažurira i pokriva širok raspon operativnih sustava, uređaja, aplikacija i virtualnog okruženja. Govoreći o virtualnim okruženjima, proizvod u potpunosti podržava VMware i uključuje mrežno i izvanmrežno skeniranje virtualnih slika, skeniranje virtualnih aplikacija i integraciju s vCenter.

Glavni nedostatak Mreža mrežnica mrežnice je da je ograničeno na skeniranje 256 IP-aadrese. Iako upravljate velikom mrežom, ovo možda nije puno, za mnoge manje organizacije moglo bi biti više nego dovoljno. Ako vaše okruženje ima više od 256 uređaja, sve što smo upravo rekli o ovom proizvodu vrijedi i za njegovog velikog brata Retina mrežni sigurnosni skener koja je dostupna u izdanjima Standard i Unlimited. Bilo koje izdanje ima prošireni skup značajki u odnosu na Skener mrežnice mrežnice Retina.

4. Nexpose Community Edition

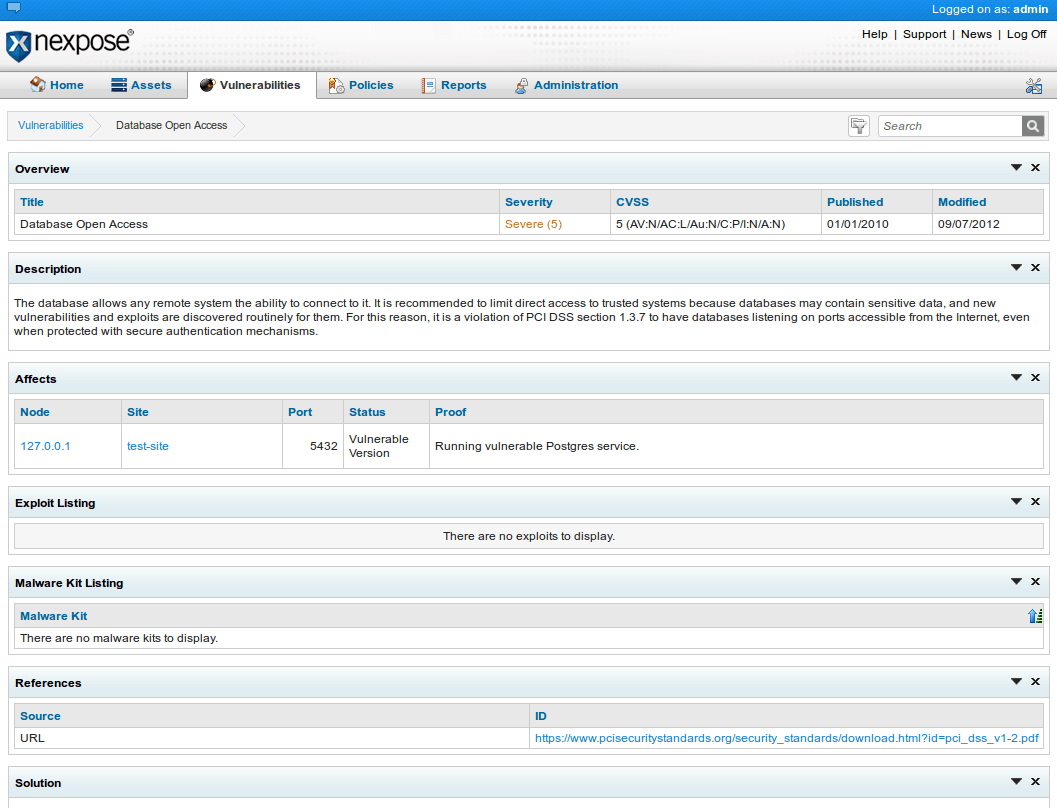

Možda nije baš tako popularna kao Retina, Nexpose iz Rapid7 je još jedan poznati skener ranjivosti. Što se tiče Nexpose Community Edition, riječ je o malo smanjenoj verziji sustava Windows Rapid7Sveobuhvatni skener ranjivosti. No proizvod ima neka važna ograničenja. Na primjer, ograničen je na skeniranje maksimalno 32 IP adrese. To ozbiljno ograničava korisnost alata samo na najmanje mreže. Još jedno ograničenje je da se proizvod može koristiti samo godinu dana. Ako možete živjeti s tim ograničenjima, to je izvrstan proizvod. Ako ne, uvijek možete pogledati plaćenu ponudu Rapid7.

Nexpose Community Edition pokretat će se na fizičkim strojevima pod bilo kojimWindows ili Linux. Dostupan je i kao virtualni uređaj. Poseduje opsežne mogućnosti skeniranja koje će podnijeti mreže, operativne sustave, web aplikacije, baze podataka i virtualno okruženje. Ovaj alat koristi prilagodljivu sigurnost koja može automatski otkriti i procijeniti nove uređaje i nove ranjivosti u trenutku kada pristupaju vašoj mreži. Ova značajka funkcionira zajedno s dinamičnim vezama s VMware-om i AWS-om. Softver se također integrira s istraživačkim projektom Sonar kako bi se omogućio istinski nadzor uživo. Nexpose Community Edition pruža integrirano skeniranje pravila radi pomoći uu skladu s popularnim standardima poput CIS-a i NIST-a. I posljednje, ali ne najmanje bitno, intuitivna izvješća o sanaciji alata daju vam detaljne upute o postupcima sanacije.

komentari