Packet Sniffer, más néven Packet Analyzer vagyA Network Analyzer speciális szoftverek, amelyek elfogják, elemzik és naplózják a hálózaton áthaladó forgalmat. A Wikipédia jobban magyarázza a szippantók működését: „Mivel az adatfolyamok a hálózaton keresztül áramlanak, a szippantó elfog minden csomagot, majd dekódolja és elemzi annak tartalmát a megfelelő RFC vagy más előírások szerint.”

Sok szippantó van ott, de a WireSharka végső hálózat elemző vagy megfigyelő eszköznek tekintik. Ez egy platformközi eszköz, amelyet a világ minden tájáról származó több száz hálózati szakértő segítségével fejlesztettek ki. Használhatja hálózati hibaelhárításhoz, szoftverfejlesztéshez, hálózatfigyeléshez vagy egyszerűen oktatási célokra.

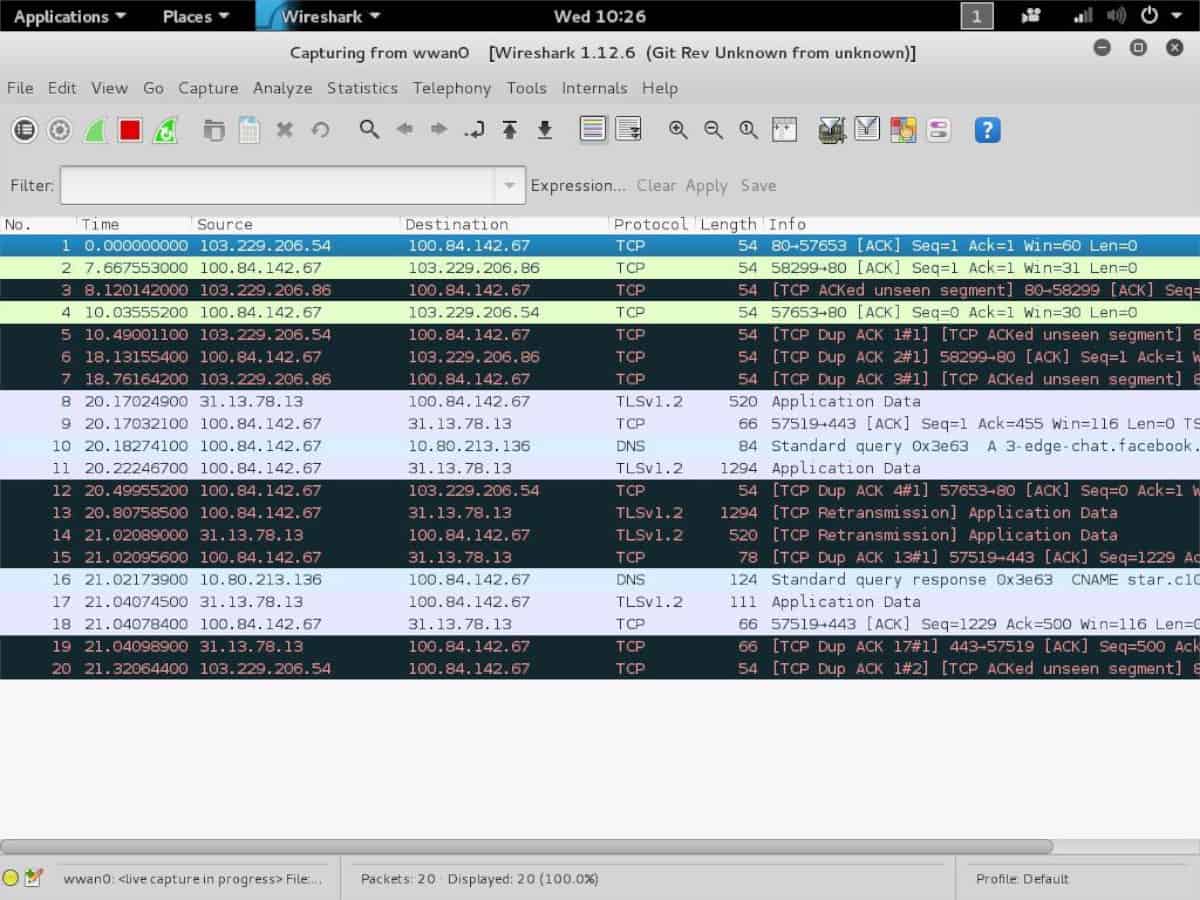

Az alábbiakban egy példa az Ubuntu Linuxon futó WireShark-ra.

Kattintson a fenti képre a nagyításhoz.

A teljes szolgáltatás a következőket tartalmazza:

- Több száz protokoll mélyreható vizsgálata, mindegyik folyamatos hozzáadásával

- Élő rögzítés és offline elemzés

- Normál háromablakú böngésző

- Többplatformos: Windows, Linux, OS X, Solaris, FreeBSD, NetBSD és még sok máson fut

- A rögzített hálózati adatokat egy felhasználói felületen vagy a TTY-módú TShark segédprogramon keresztül lehet böngészni

- Az ipar legerősebb képernyőszűrői

- Gazdag VoIP elemzés

- Sok különböző rögzítési fájlformátum olvasása / írása: tcpdump (libpcap), Pcap NG, Catapult DCT2000, Cisco Secure IDS iplog, Microsoft Network Monitor, Network General Sniffer® (tömörített és tömörítetlen), Sniffer® Pro és NetXray®, hálózati eszközök megfigyelője, NetScreen snoop, Novell LANalyzer, RADCOM WANAN / LAN elemző, Shomiti / Finisar Surveyor, Tektronix K12xx, Visual Networks Visual UpTime, WildPackets EtherPeek / TokenPeek / AiroPeek és még sokan mások

- A gzip-rel tömörített rögzítési fájlok menet közben kicsomagolhatók

- Az élő adatok olvashatók az Ethernet, IEEE 802.11, PPP / HDLC, ATM, Bluetooth, USB, Token Ring, Frame Relay, FDDI és más oldalakon (az operációs rendszertől függően).

- Dekódolás támogatása számos protokollhoz, beleértve az IPsec, ISAKMP, Kerberos, SNMPv3, SSL / TLS, WEP és WPA / WPA2

- A színezési szabályok alkalmazhatók a csomaglistán a gyors, intuitív elemzés érdekében

- A kimenet exportálható XML, PostScript®, CSV vagy egyszerű szövegbe

Élvezd!

Hozzászólások