A felhasználói hozzáférési jogok kezelése elengedhetetlen részebármely hálózati rendszergazda munkáját. Annak biztosítása, hogy minden felhasználó csak a szükséges erőforrásokhoz férjen hozzá, a hálózat elengedhetetlen lépése. Régen voltak olyan idők, amikor a számítógépes fenyegetések az internetről származtak és e-mailen vagy rosszindulatú weboldalakon keresztül jutottak el a hálózatokba. Bár ez még mindig így van, az értékes vállalati adatok egyre növekvő kockázata belülről származik. Vagy rosszindulatú szándékok vagy hülye tudatlanság révén a felhasználók szivároghatnak az adatátadók forrásává. A hozzáférési jogkezelő eszközök segíthetnek abban, hogy a felhasználók csak azt elérhessék, amire valóban szükségük van, és hogy minden erőforráshoz csak azok a felhasználók férhessenek hozzá, akiknek valóban szükségük van rá. Olvassa tovább, amikor áttekinti néhány a ma elérhető legjobb hozzáférési jogkezelő eszközök.

De mielőtt mélyebben átnézzük a legjobbakatelérhető eszközök, először fedezzük fel a hozzáférési jogok kezelését. Meg fogjuk magyarázni, hogy miért olyan fontos szempont az adatok biztonságában, és hogy milyen kihívásokkal kell szembenéznie a hálózati rendszergazdáknak. A hozzáférési jogok kezelését ITIL szempontból is megvizsgáljuk. Végül is az Access Management az ITIL keret egyik alapvető folyamata. És befejezzük, hogy megvitatjuk a hozzáférési jogok kezelését biztonsági szempontból. Végül áttekintjük néhány, a lehető legjobb hozzáférési jogkezelő eszköz közül néhányat.

Hozzáférési jogok kezelése

Mindenki az informatikai közösségbentudja, hogy az adatok megsértése általános és szinte elkerülhetetlen előfordulássá vált. És bár kísértésünk lehet, hogy azt gondoljuk, hogy ezt csak rosszindulatú hackerek és bűnözők, vagy árnyas országok hírszerző ügynökségei végzik, mindegyiknek hozzáférése van a legbiztonságosabb hálózatokba való behatolásra kidolgozott kifinomult technológiához, sajnos ez messze nem igaz. Noha ezek a külső támadások léteznek, a kockázat egy része belülről származik. És a belső kockázat ugyanolyan magas lehet, mint a külső.

Ez a belső kockázat sokféle lehet. Egyrészt a gátlástalan alkalmazottak kereshetnek módot gyors pénzt keresni azáltal, hogy bizalmas adatokat adnak el a versenytársaknak. De amellett, hogy rosszul szándékos személyek cselekedetei egy vállalaton belül, az adatsértések véletlenül is előfordulhatnak. Például egyes alkalmazottak tudatlanok lehetnek a biztonsági politikákkal kapcsolatban. Még ennél is rosszabb lehet, hogy túl sok hozzáféréssel rendelkeznek a vállalati adatokhoz és más erőforrásokhoz.

CA Technologies állítja be 2018. évi bennfentes fenyegetés jelentés (!pdf link), hogy a szervezetek 90% -a érzékenynek érzi magát a bennfentes támadásokkal szemben. Ezenkívül a jelentés azt is jelzi, hogy a bennfentes támadások fő okai a túlzott hozzáférési jogosultságok, a bizalmas adatokhoz hozzáférő eszközök növekvő száma, valamint az információs rendszerek egészének növekvő összetettsége. Ez megmutatja a hozzáférési jogok kezelésének fontosságát. A felhasználók korlátozott hozzáférésének biztosítása a fájlmegosztásokhoz, az Active Directoryhoz és más erőforrásokhoz a szervezeten belül a tényleges igények alapján az egyik legjobb módszer a rosszindulatú és a véletlen támadások, valamint az adatok megsértésének és veszteségeinek csökkentésére.

Sajnos ezt könnyebben lehet mondani, mint megtenni. A mai hálózatok gyakran széles földrajzi területeken terjednek, és több ezer eszközből állnak. A hozzáférési jogok kezelése hatalmas feladattá válhat, mindenféle kockázattal és buktatóval tele. Itt hasznosak lehetnek a hozzáférési jogkezelő eszközök.

Hozzáférési jogkezelés és ITIL

Az IT infrastruktúra könyvtár vagy ITIL egy készletiránymutatások és ajánlott folyamatok az informatikai csapatok számára. Konkrétan az ITIL célja, hogy hatékony és eredményes módszereket fejlesszen ki az IT-szolgáltatások nyújtására, vagyis más szavakkal, az IT-szervezet bevált gyakorlatainak katalógusát. A hozzáférés-kezelés az ITIL folyamatok egyike. A folyamat célját egyszerűen úgy írják le, hogy „feljogosított felhasználók számára biztosítja a szolgáltatás igénybevételének jogát, miközben megakadályozza a nem jogosult felhasználók hozzáférését”.

Hozzáférési jogok kezelése mint biztonsági intézkedés

Míg néhányan azt állítják, hogy a hozzáférési jogokA menedzsment a hálózati adminisztráció része, mások azt mondják, hogy inkább az informatikai biztonság része. A valóságban ez valószínűleg mindkettő. Valójában ez csak a nagyobb vállalkozások számára fontos, amelyek külön hálózati adminisztrációval és informatikai biztonsági csapatokkal rendelkeznek. Kisebb szervezetekben ugyanazok a csapatok gyakran kezelik mind az adminisztrációt, mind a biztonságot, hatékonyan felvetve a kérdést.

A legjobb hozzáférési jogkezelő eszközök

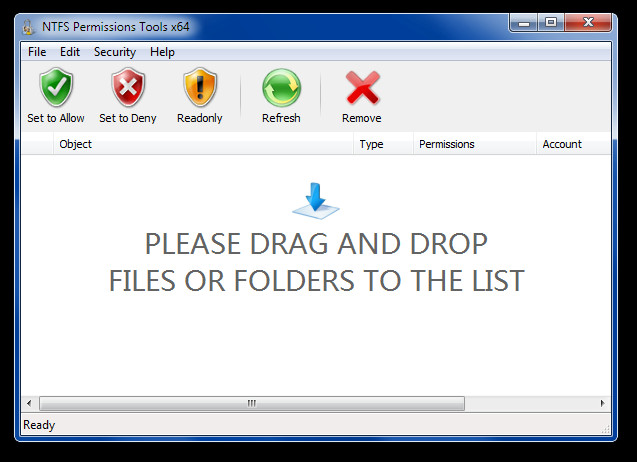

Külön hozzáférési jogkezelő eszközök keresésea vártnál nehezebbnek bizonyult. Ez valószínűleg annak a ténynek köszönhető, hogy sok eszközt ténylegesen biztonsági eszközökként vagy AD ellenőrzési eszközökként árusítanak. Amit úgy döntöttünk, hogy felvesszük a listánkba, azok az eszközök, amelyek segítenek az adminisztrátoroknak abban, hogy biztosítsák, hogy a felhasználók hozzáférjenek ahhoz, amire szükségük van, és semmi másra. Egyesek olyan eszközök, amelyek segítenek a jogok kiosztásában és kezelésében, míg mások olyan eszközöket auditálnak, amelyek beolvashatják a hálózatot, és jelentést készíthetnek arról, hogy kinek fér hozzá.

1. SolarWinds Access Rights Manager (Ingyenes próbaverzió)

A SolarWinds-nek nincs szüksége bevezetésre a hálózattaladminisztrátorok. A cég, amely évek óta működik, híres a legjobb hálózati adminisztrációs eszközök néhány kiadásáról. A zászlóshajója, a SolarWinds hálózati teljesítményfigyelő, következetesen szerepel a legjobb hálózatok közöttmegfigyelő eszközök. A SolarWinds azért is híres, hogy kiváló ingyenes eszközöket készít, amelyek a hálózati rendszergazdák speciális igényeit kielégítik. Ezen eszközök közül a legismertebbek egy ingyenes alhálózati számológép és egy egyszerű, mégis hasznos TFTP szerver.

A SolarWinds Access Rights Manager (amelyre gyakran hivatkoznak KAR) azzal a céllal jött létre, hogy segítse a hálózatotaz adminisztrátorok továbbra is a felhasználói jogosultságok és hozzáférési engedélyek tetején vannak. Ez az eszköz kezeli az Active Directory-alapú hálózatokat, és célja, hogy megkönnyítse a felhasználók kiépítését és kivitelezését, követését és megfigyelését. És természetesen segíthet minimalizálni a bennfentes támadások esélyét azáltal, hogy egyszerű módot kínál a felhasználói engedélyek kezelésére és felügyeletére, és biztosítva, hogy felesleges engedélyek ne kerüljenek kiadásra.

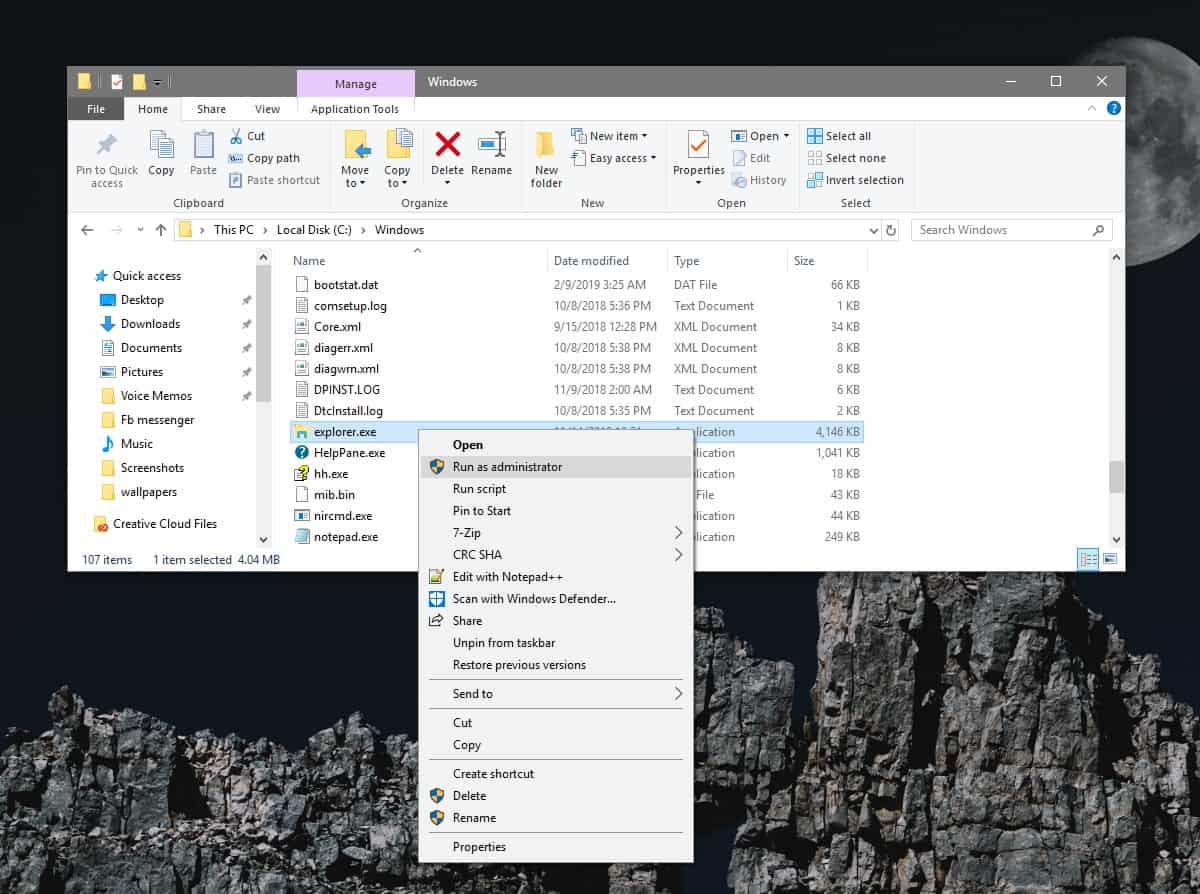

Az egyik dolog, ami valószínűleg meg fog találni, amikor a SolarWinds Access Rights Manager az intuitív felhasználói menedzsment irányítópultjalétrehozhat, módosíthat, törölhet, aktiválhat és deaktiválhat különböző fájlok és mappák felhasználói hozzáféréseit. Ez az eszköz szerepespecifikus sablonokat is tartalmaz, amelyek könnyen hozzáférést biztosítanak a felhasználóknak a hálózatának bizonyos erőforrásaihoz. Az eszköz segítségével néhány kattintással könnyen létrehozhat és törölhet felhasználókat. És ez csak a kezdet, a SolarWinds Access Rights Manager nem hagy sok funkciót hátra. Itt található az eszköz néhány legérdekesebb funkciója.

Ez az eszköz felhasználható monitorozásra és auditálásraaz Active Directory és a csoportházirend módosítása. A hálózati rendszergazdák segítségével könnyen megnézheti, hogy ki változtatta meg a csoportházirend vagy az Active Directory beállításait, valamint a változások dátumát és időbélyegzőjét. Ez az információ minden bizonnyal megkönnyíti a jogosulatlan felhasználók és bárki által elkövetett rosszindulatú vagy tudatlan cselekedetek észlelését. Ez az egyik első lépés annak biztosítása érdekében, hogy bizonyos fokú ellenőrzést tartson fenn a hozzáférési jogok felett, és hogy tudatában legyen a lehetséges problémákkal, még mielőtt azok káros hatást gyakorolnának.

- INGYENES PRÓBAVERZIÓ: A SOLARWINDS HOZZÁFÉRÉSI JOGOK VEZETŐJE

- Hivatalos letöltési oldal: https://www.solarwinds.com/access-rights-manager

Támadások gyakran akkor fordulnak elő, ha mappák és / vagytartalmukhoz azok a felhasználók férnek hozzá, akik nem jogosultak vagy nem kellenek jogosultak hozzájuk férni. Ez a fajta helyzet gyakori, amikor a felhasználóknak széles körű hozzáférést biztosítanak mappákhoz vagy fájlokhoz. A SolarWinds hozzáférési jogkezelő segíthet megakadályozni az ilyen típusú szivárgásokat és a bizalmas adatok és fájlok jogosulatlan módosítását azáltal, hogy a rendszergazdák számára vizuálisan ábrázolja a több fájlkiszolgáló engedélyét. Összefoglalva: az eszköz lehetővé teszi, hogy megnézze, kinek van engedélye az adott fájlhoz.

Az AD, a GPO, a fájlok és mappák figyelése egy dolog - és fontos is -, de az SolarWinds Access Rights Manager ennél tovább megy. Nemcsak felhasználhatja a felhasználók kezelésére, hanem azt is elemezheti, hogy a felhasználók mely szolgáltatásokhoz és erőforrásokhoz fértek hozzá. A termék példátlan láthatóságot nyújt az Active Directory és a fájlkiszolgálók csoporttagságaiban. Ez az adminisztrátor az egyik legjobb helyzetbe hozza a bennfentes támadások megelőzését.

Egyetlen eszköz sem teljes, ha nem tud beszámolni rólacsinál, és mit talál. Ha olyan eszközre van szüksége, amely bizonyítékokat generál, amelyet felhasználhat jövőbeli vita vagy esetleges peres eljárás esetén, ez az eszköz az Ön számára. És ha részletes jelentésekre van szüksége könyvvizsgálati célokra, és hogy megfeleljen az üzleti vállalkozásra vonatkozó szabályozási szabványok előírásainak, akkor azokat megtalálja.

A SolarWinds Access Rights Manager könnyen lehetővé teszi, hogy kiváló jelentéseket készítsenközvetlenül foglalkozni kell a könyvvizsgálók aggodalmaival és a szabályozási előírások betartásával. Néhány kattintással gyorsan és könnyen elkészíthetők. A jelentések tartalmazhatnak bármilyen információt, amelyre gondolhat. Például a jelentésben szerepelhetnek az Active Directory naplózási tevékenységei és a fájlkiszolgáló hozzáférései. Ön rajtunk múlik, hogy összefoglalókat vagy részleteket készítsenek - amire szüksége van.

A SolarWinds Active Rights Manager lehetőséget kínál a rendszergazdáknakaz adott objektum hozzáférési jogának kezelését annak létrehozójának a kezében kell hagynia. Például egy fájl létrehozó felhasználó meghatározhatja, ki férhet hozzá. Egy ilyen önmeghatározó rendszer nélkülözhetetlen az információkhoz való jogosulatlan hozzáférés megakadályozása érdekében. Végül is, ki tudja, kihez kell jobban hozzáférni egy erőforráshoz, mint aki létrehozza? Ezt a folyamatot egy webalapú önjogosultsági portálon keresztül hajtják végre, amely megkönnyíti az erőforrás-tulajdonosok számára a hozzáférési kérelmek kezelését és az engedélyek beállítását.

A SolarWinds Access Rights Manager fel lehet használni a becsléshez, valós időben ésbármikor, a szervezet kockázatának szintje. Ezt a kockázati százalékos arányt minden felhasználó számára kiszámítják a hozzáférés és engedélyek szintje alapján. Ez a szolgáltatás lehetővé teszi, hogy a hálózati rendszergazdák és / vagy az informatikai biztonsági csoport tagjai teljes mértékben ellenőrizhessék a felhasználói tevékenységeket és az egyes alkalmazottak által jelentett kockázatok szintjét. Ha megtudja, mely felhasználók a legmagasabb kockázati szintekkel, akkor figyelemmel kísérheti őket.

Ez az eszköz nem csak az Active Directory-ra terjed kijogkezelés, a Microsoft Exchange jogokkal is foglalkozik. A termék nagyban hozzájárulhat az Exchange megfigyelésének és auditálásának egyszerűsítéséhez, valamint az adatsértések megelőzéséhez. Követheti a postafiókok, a postafiók mappák, a naptárak és a nyilvános mappák változásait.

És csakúgy, mint az Exchange használatával, akkor ezt is használhatja SolarWinds Access Rights Manager a SharePoint mellett. A KAR A felhasználói felügyeleti rendszer megjeleníti a SharePoint engedélyeket egy fa struktúrában, és lehetővé teszi az adminisztrátorok számára, hogy gyorsan meglátják, ki jogosult hozzáférni egy adott SharePoint erőforráshoz.

Annyira nagyszerű, hogy automatizált rendszerrel rendelkezikami megfigyeli a környezetet, még jobb, ha lehetősége van arra, hogy értesítse Önt, ha valami furcsa észlelésre kerül. És pontosan ezt a célt szolgálja a SolarWinds Access Rights ManagerRiasztó rendszer. Az alrendszer előre meghatározott eseményekre figyelmeztető jelzések kiadásával tájékoztatja a támogatást nyújtó személyzetet a hálózaton zajló eseményekről. A riasztásokat kiváltó eseménytípusok között szerepelnek a fájl- és engedélymódosítások. Ezek a figyelmeztetések hozzájárulhatnak az adatszivárgások enyhítéséhez és megakadályozásához.

A SolarWinds Access Rights Manager engedélyezve van az aktiválások száma alapjánaz Active Directory felhasználói. Az aktivált felhasználó vagy aktív felhasználói vagy szolgáltatói fiók. A termék árai 2 995 USD-tól kezdődően akár 100 aktív felhasználó számára. Több felhasználó számára (akár 10 000-ig) a részletes árképzést a SolarWinds értékesítésével lehet kapcsolatba venni, ám várhatóan 130 000 dollárt meghaladó fizetést fog fizetni sok felhasználóért. És ha inkább kipróbálná az eszközt, mielőtt megvásárolná, akkor ingyenes, korlátlan, 30 napos próbaverziót kaphat.

- INGYENES PRÓBAVERZIÓ: A SOLARWINDS HOZZÁFÉRÉSI JOGOK VEZETŐJE

- Hivatalos letöltési oldal: https://www.solarwinds.com/access-rights-manager

2. Netwrix

Netwrix valójában nem valóban hozzáférési jogmenedzsment eszköz. A kiadó saját szavai szerint „a felhasználói magatartás elemzésére és a kockázatcsökkentésre szolgáló láthatósági platform”. Azta! Ez egy képzeletbeli név, de a valóságban Netwrix az az a típusú eszköz, amelyet használhat ugyanazon célok elérésére, mint a használatakor.

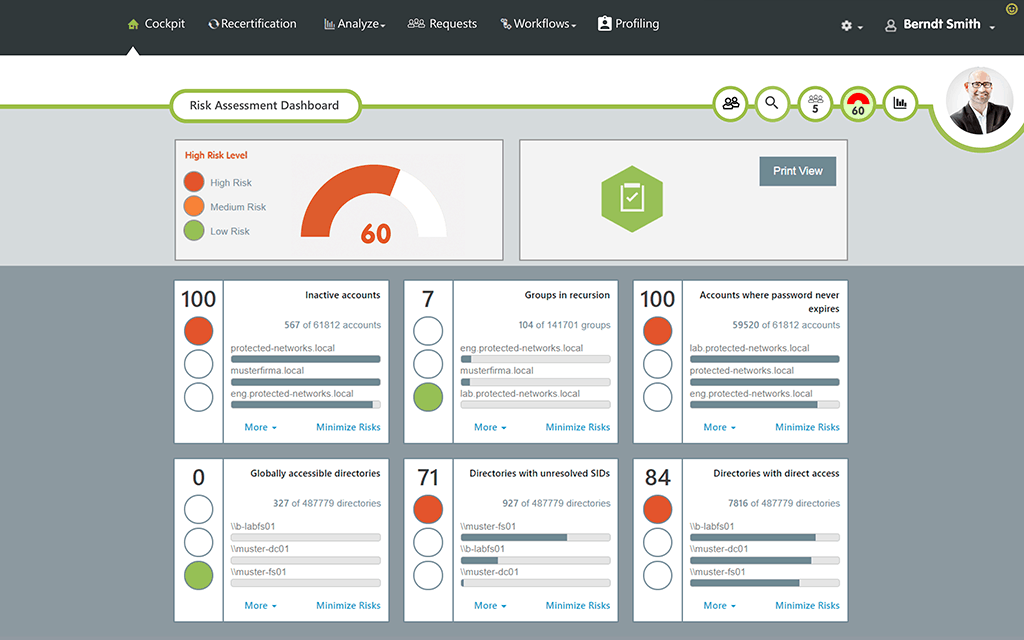

Konkrétan használhatja Netwrix az adatbiztonsági kockázatok és a rendellenes felhasználó felismeréséreviselkedés, mielőtt adat megsértéshez vezetnek. Ez az eszköz interaktív kockázatértékelő műszerfalakkal madártávlatból látja a biztonsági testhelyzetet. Segít gyorsan azonosítani a legnagyobb biztonsági hiányosságokat, és felhasználhatja a beépített, végrehajtható intelligenciáját, hogy csökkentsék a behatolók és a bennfentesek képességét, valamint kárt okozzanak.

A termék tartalmaz riasztásokat is, amelyek felhasználhatókértesítést kap minden jogosulatlan tevékenységről, amint az bekövetkezik, így nagyobb esélyt nyújt Önnek a biztonsági szabálysértések megelőzésére. Kiválaszthatja például, hogy értesítést kapjon, ha valaki felkerül az Enterprise adminisztrátorok csoportjába, vagy ha a felhasználó sok fájlt rövid idő alatt módosít, ami jelezheti a ransomware támadást.

Árazási információk a Netwrix beszerezhető közvetlenül a gyártóval való kapcsolatfelvétel esetén. És ha kívánságot szeretne a termékről, akkor ingyenes próbaverzió áll rendelkezésre, bár csak 20 napig tart, míg a legtöbb próba 30 nap.

3. Varonis

Varonis egy kiberbiztonsági társaság, amelynek elsődleges feladatavédi adatait az elvesztéstől. Tehát annak ellenére, hogy nem állnak rendelkezésre közvetlen felhasználói hozzáférés-kezelő eszköz, úgy éreztük, érdemes lenni a listánkon. Végül is nem az a hozzáférési jogkezelő rendszer elsődleges célja?

VaronisAz iparágvezető platform védelemre épülta legértékesebb és legsebezhetőbb adatait. És ennek megvalósításához a szívből indul: maga az adat. A platformon a felhasználók megvédhetik adataikat belülről és kívülről egyaránt. A rendszer kiküszöböli az ismétlődő, kézi tisztítási folyamatokat és automatizálja a kézi adatvédelmi rutinokat. A koncepció egyedülálló, mivel a biztonságot és a költségmegtakarítást hozza össze, ami nem túl általános.

A Varonis A platform érzékeli a bennfentes fenyegetéseket és a számítógépes számítógépettámadások az adatok, a fióktevékenység és a felhasználói viselkedés elemzésével. Az érzékeny és elavult adatok lezárásával megakadályozza és korlátozza a katasztrófákat, hatékonyan és automatikusan biztonságos állapotban tartja az adatokat.

4. STEALTHbits

A STEALTHbits az Active Directory csomagját kínáljaolyan felügyeleti és biztonsági megoldások, amelyek lehetővé teszik a szervezetek számára az Active Directory leltárt és megtisztítását, az ellenőrzési engedélyeket, a hozzáférés kezelését, a nem kívánt vagy rosszindulatú változások visszaállítását és helyreállítását, valamint a fenyegetések valós időben történő figyelését és észlelését. Ez teljes körű védelmet nyújt vállalati adatainak. A hozzáférés tisztításának és irányításának folyamata hatékonyan megkeményíti az Active Directory-t a támadásokkal szemben, mind belső, mind külső fenyegetésekkel szemben.

Az eszköz fő funkciója az AD-ellenőrzés. Létrehozza, elemzi és jelentést készít az Active Directoryról annak biztosítása és optimalizálása érdekében. A STEALTHbits az Active Directory változás-ellenőrzését is elvégezheti, biztonságot és megfelelést valós idejű jelentések, riasztások és a változások blokkolása révén érhet el. Az eszköz másik hasznos tulajdonsága az Active Directory tisztítási funkciója, amelynek segítségével megtisztíthatja az elavult AD-objektumokat, a mérgező körülményeket és a csoporttulajdonosokat.

Az eszköz Active Directory-engedélyének ellenőrzéseés a jelentések felhasználhatók az AD domain, szervezeti egység és objektum engedélyek jelentésére. Az Active Directory visszagörgetése és helyreállítása megkönnyíti a nem kívánt Active Directory változtatások és a tartományok konszolidációjának javítását, amely lehetővé teszi, hogy egy egyszerű munkafolyamat révén visszavegye az Active Directory irányítását.

Hozzászólások