Amikor rendkívül biztonságos ésmegbízható adatátviteli rendszer a szervezetek közötti és szervezeten belüli kommunikációs igények kielégítésére, a legtöbb szervezet úgy dönt, hogy az egyik a hálózati technikák 3 típusa közül egyet alkalmaz; Magánhálózat, hibrid hálózat és virtuális magánhálózat. Ebben a bejegyzésben megvizsgáljuk az egyes hálózati típusokat, és megvitatjuk a virtuális magánhálózatot, a VPN alagútját, a VPN technikáit és típusait, valamint a VPN hálózat létrehozásának és beállításának módját.

Mielőtt eljutnánk a VPN-hez, vessünk közelebbről a magán- és a hibrid hálózatokat.

Privát hálózat

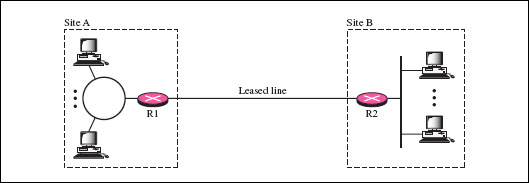

A Private Network valójában egy különálló LAN, amely magán IP-t használ címtér az adatok megosztása a csatlakoztatott csomópontok között. A magánhálózatban az alkalmazásokat és az adatportálokat (amelyek a kommunikáció kezelésére használják) úgy tervezték, hogy az egész adatcsere folyamatot biztonságosá tegyék a kívülállóktól. A Privát Hálózat olyan szervezetek számára megfelelő, ahol az összes csomópont egy helyen található. Ha a magánhálózatot több helyre kell telepíteni különböző helyszíneken, akkor lehet, hogy a szervezetnek külön kommunikációs vonalat kell vásárolnia a kommunikációhoz, amelyet magánhálózat-menedzsment rendszer követ, hogy kezelje a kapcsolódási, adatcsere- és adatátviteli sebességgel kapcsolatos kérdéseket.

Hibrid hálózat

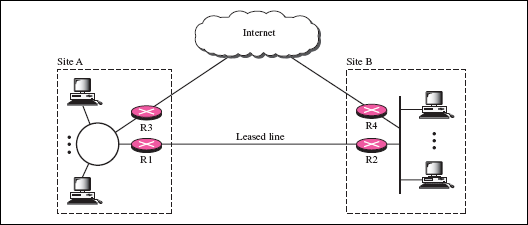

Különösen a hibrid hálózati architektúratelepítve van a szervezet helyiségeivel való kommunikációhoz és a globális WAN eléréséhez az adatok cseréjéhez és a nyilvánossággal való kommunikációhoz. A név utal arra, hogy a magán és a nyilvános hálózati technikákat egyesíti a nyilvános kommunikációhoz, valamint a külső forrásokból származó biztonságos szervezeten belüli kommunikációt. A hibrid hálózat minden szervezeten belüli kommunikációt és adatcserét magánhálózaton keresztül vezet, míg a kommunikáció többi része, valamint az adatok küldésére és fogadására vonatkozó kérések nyilvános hálózati kapcsolatok útján kerülnek továbbításra. Csakúgy, mint a magánhálózat, a hibrid hálózat több helyre történő telepítése megköveteli a magánkommunikációhoz külön vonal bérlését és az adatcsere-kezelési rendszer megtervezését.

Miért választják a szervezetek a VPN-t?

A magánhálózat biztosítja az adatok biztonságátamelyet el kell küldeni és fogadni, valamint a gyors adatátviteli sebességet. Ez az egyszerű hálózati architektúra megköveteli egy dedikált vonal használatát a minősített információk küldésére és fogadására, de a magánhálózat telepítése után nyilvános hálózatra van szükség a szervezetek közötti kommunikációhoz. Ez felveti a hibrid hálózat igényét, amely mind a magán, mind a nyilvános hálózat kombinációja. A hibrid hálózat két dedikált vonalat használ a nyilvános és a magán kommunikációhoz. Például, ha egy szervezetnek 4 helyszíne van, akkor egy nagyon biztonságos adatátviteli vonalat kell vásárolnia az összes hely összekapcsolásához, és meg kell terveznie egy központi adattárat a kommunikáció kényelmes kezeléséhez, míg a nyilvános hivatkozást a nyilvános WAN (internet) elérésére használják. szervezetek közötti adatátvitel. Mivel a hibrid hálózatoknak két külön csatornára van szükségük a nyilvános és a magán adatcseréhez, sok szervezet választja Virtuális magán hálózat.

VPN (virtuális magánhálózat)

Mint korábban említettük, magán- és hibrid hálózatokdrágák, és külön vonal vásárlását igénylik a magán IP-címtér használatához a csatlakoztatott csomópontokkal való kommunikáció érdekében. A VPN technológia jelentősen csökkenti a nyilvános és a magánhálózat telepítésének költségeit, mivel lehetővé teszi a szervezetek számára, hogy a globális WAN-t használják mind nyilvános, mind magán kommunikációhoz. Ennek oka, hogy virtuálisnak hívják, az, hogy az adatátvitel biztosításához nem szükséges fizikai magánhálózat. A hálózat fizikailag nyilvános, de gyakorlatilag privát. A VPN technológia szakaszos titkosítást használ az adatátviteli csatornák védelmére a külső adatlopásoktól és hasonló támadásoktól; IPsec, L2TP, PPP, PPTP stb alagút-technikákat használ, hogy nemcsak az adatvédelmet, hanem a hitelesítést és az integritást is biztosítsa.

Hogyan működik a VPN?

A VPN hálózat meglehetősen hasonlít az egyszerűreszerver / kliens architektúra, ahol a kiszolgáló felel a titkosított adatok tárolásáért és megosztásáért, átjáró biztosításáért a szervezeten belüli kommunikáció kezdeményezéséhez és a hálózathoz kapcsolódó ügyfelek engedélyezéséhez, míg a VPN ügyfelek, csakúgy, mint az izolált LAN-ban lévő ügyfelek, kéréseket küldnek a szervernek visszakeresés céljából. megosztott információkat, kapcsolatot létesíthet más ügyfelekkel a VPN-en, és a biztosított információkat a megadott alkalmazás segítségével dolgozza fel.

VPN alagút

A VPN end-to-end kommunikáció különbözik az egyszerű LAN környezettől Alagút. Gondolkodhat úgy, mint egy alagút az internetes felhőben, amelyen keresztül az adatküldési és -fogadási kérések utaznak.

Az alagút valójában csak egy koncepció, amely segítjobban megértjük a VPN-hálózat dinamikáját. Amikor kommunikációt kezdeményez vagy adatot küld a VPN hálózaton keresztül, a VPN hálózat által használt Alagút protokoll (ok) (például PPTP, L2TP, IPSec stb.) Az adatcsomagokat egy másik adatcsomagba csomagolja, és titkosítja az elküldendő csomagot. az alagúton keresztül. A vevő végén az alagutazó eszköz / protokoll megfejti a csomagot, majd a becsomagolt adatcsomagot megfosztja az eredeti üzenet elolvasásához és eléréséhez, valamint a csomag és egyéb minõsített információ forrásának feltárásához.

Kötelező és önkéntes alagút

Az alagút osztályozása az alábbiakon alapul:forrás, amely kezdeményezi a kapcsolatot. A forrás alapján elsősorban két alagút alakul ki: kötelező alagút és önkéntes alagút. A kötelező alagútját a Network Access Server indítja el a felhasználó bevitele nélkül. Ezenkívül a VPN-ügyfelek nem férnek hozzá a VPN-kiszolgálón található információkhoz, mivel nem felelősek, sem a kapcsolat kezdeményezését nem irányítják. A kötelező alagút közvetítőként működik a VPN-kiszolgáló és az ügyfelek között, és felelős az ügyfél hitelesítéséért és beállításáért a VPN-kiszolgálón.

Az önkéntes alagút létrehozása megkezdődött, ellenőrzöttés a felhasználó kezeli. A vivőhálózatból kezelt kötelező alagútvezérléssel ellentétben a felhasználónak létre kell hoznia a kapcsolatot a helyi ISP-vel, amelyet a VPN kliens alkalmazás futtatása követ. Lehetséges, hogy számos VPN-kliensszoftvert használt, amely biztonságos alagutat hoz létre egy adott VPN-kiszolgálóhoz. Amikor a VPN kliensszoftver megkísérli a kapcsolatot kezdeményezni, akkor egy meghatározott vagy a felhasználó által meghatározott VPN-kiszolgálóra célozza meg. Az önkéntes alagúthoz nem szükséges több, mint egy kiegészítő alagút-protokoll telepítése a felhasználó rendszerébe, hogy azt az alagút egyik végpontjának lehessen használni.

VPN típusok és technológiák

PPTP (Pont-pont alagút protokoll) A VPN az egyika legegyszerűbb VPN technológiák, amelyek az ISP által biztosított internetkapcsolatot használva biztonságos alagútot hoznak létre az ügyfél és a szerver, valamint az ügyfél és az ügyfél rendszerek között. A PPTP egy szoftver alapú VPN rendszer; lehet, hogy a Windows operációs rendszer beépített PPTP-t tartalmaz, és ahhoz, hogy csatlakozzon a VPN-hálózathoz, csak egy VPN-kliens-szoftverre van szükség. Noha a PPTP nem nyújt titkosítást és egyéb biztonsági funkciókat, amelyek nélkülözhetetlenek az adatcsere folyamatainak bizalmassá tételéhez (a pont-pont protokoll ezt teszi a PPTP-hez), a Windows natív módon hitelesítést és titkosítást hajt végre a PPTP-vel az adatcsomagok biztosítása érdekében. Ennek az az előnye, hogy a végrehajtáshoz nincs szükség további hardver beszerzésére, és az ügyfél a mellékelt szoftvert alkalmazhatja a VPN-hez való kapcsolódáshoz. Ennek ellenére a hátránya, hogy az adatcsomagok biztonságának növelése szempontjából pont-pont protokollra támaszkodik, tehát mielőtt az adatcsomagok elkezdenek áthaladni az alagúton, azokat külső források megfejthetik.

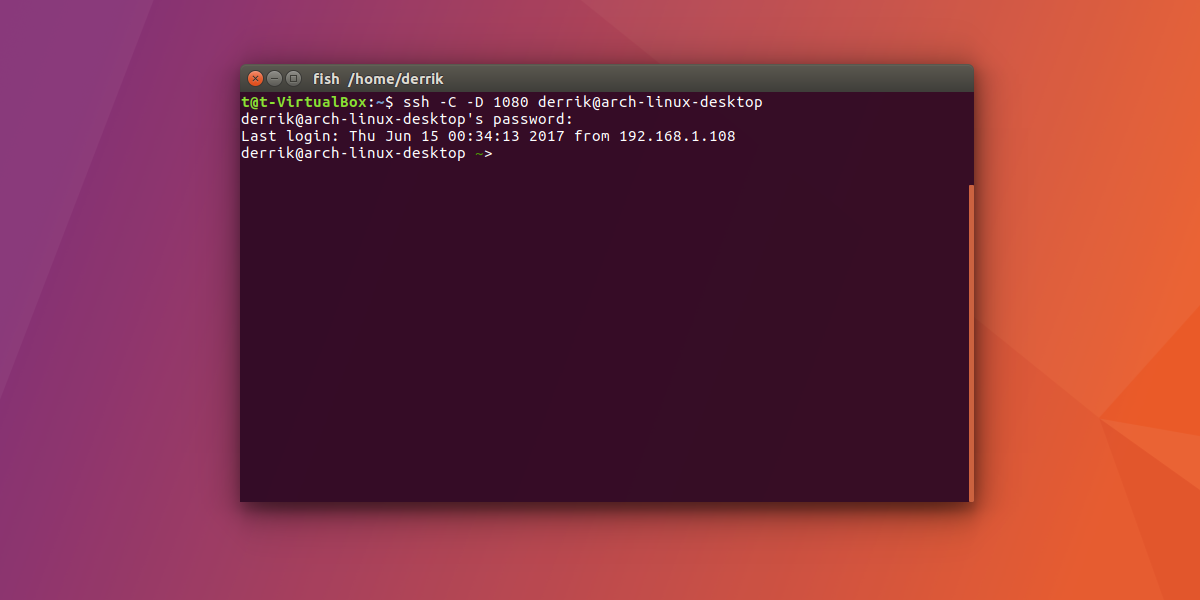

SSH Alagút (Biztonságos héj alagút), amint a neve is mutatja,biztonságos shell protokoll segítségével alagút létrehozására szolgál az adatok egyik végéről a másikra történő továbbításához. Az SSH alapú alagútépítés legnagyobb előnye, hogy megkerüli az internetes tűzfalakat. Azok a szervezetek (amelyek arra kötelezik a dolgozókat, hogy dedikált proxykiszolgálókat használják a nyilvános weboldalakhoz és az adatportálokhoz való hozzáféréshez) SSH protokollokat használnak az összes forgalom irányítására a dedikált szerverekről. Ez teljesen különbözik az SSL-alapú VPN-technikától, ahol a HTTPS protokollt alkalmazzák az alkalmazásokra, a kommunikációkezelő rendszerre, a böngészőkre stb., Hogy biztosítsák az átvitelt a kíváncsiskodó szemtől. Biztonságos munkamenetet hoz létre a kiszolgálók csatlakoztatására a webböngészőből, és nincs szüksége további eszközökre a VPN-hálózat konfigurálásához, mivel csak a HTTPS protokoll szükséges a két vég közötti kommunikáció kezdeményezéséhez.

Az IETF által kifejlesztett, IPSecA felelőssége elsősorban a(IP) Internet Protocol kommunikáció a VPN alagút végpontjai között. Az IPSec-en áthaladó adatcsomagok AES, DES vagy 3DES titkosítással vannak titkosítva. Sőt, tömörítést és hitelesítést is biztosít hálózati szinten. Az IPsec VPN technikát használ alagút ahelyett szállítás mód. Adatok elküldése előtt az IP-csomagot új IPSec-csomagba csomagolja, biztosítva ezzel az adatcsomag bizalmas jellegét. Hozzáad egy további IP-fejlécet, valamint az ESP (Encapsulated Security Payload) fejlécet a biztonsági házirend hozzáadásához és az eredeti adatcsomag titkosításának biztosításához. Az ESP mellett az AH (hitelesítési fejlécet) al-protokollként használja, hogy további biztonsági réteget alkalmazzon az eredeti adatcsomaghoz; ez megakadályozza a harmadik felek beavatkozását és az IP-hamisítást.

A Microsoft a Ciscóval együttműködésben kifejlesztett egy alternatívát a PPTP-re, az úgynevezett L2TP (Réteg az alagút alagút protokollja) az adatok szolgáltatásáraintegritását. Meg kell jegyezni, hogy az L2TP, akárcsak a PPTP, nem nyújt titkosítást, és az adatcsomagok titkosításához PPP-re (pont-pont protokollra) támaszkodik. Az L2TP alagút hozzáadja az L2TP adat fejlécet az eredeti hasznos teherhez, és továbbítja azt az UDP datagram végpontjához. A pont-pont protokollon kívül a titoktartás, a hitelesítés és a titkosítás az IPSec használatával érhető el a hálózati rétegen.

VPN létrehozása és beállítása

Vitathatatlanul végtelen módon lehet egyA szervezet VPN-hálózatot hozhat létre ügyfelei, ügyfelei és a szponzorvállalatok számára, hogy félelem nélkül megosszák a magáninformációkat, és átjárót biztosítsanak belső hálózatukhoz. Ha nem veszi figyelembe ezt a nagyszabású VPN-hálózati architektúrát, ha kis méretű VPN-hálózatot szeretne létrehozni a PC-k és az ismerősök otthoni hálózatának összekapcsolásához, akkor használhatja a korábban bemutatott Gbridge. Ez egy ingyenes VPN-megoldás, amely lehetővé teszi a saját virtuális magánhálózatának beállítását, így távolról is csatlakozhat mások privát hálózataihoz.

Csatlakozás a távoli VPN hálózathoz (Office VPN)

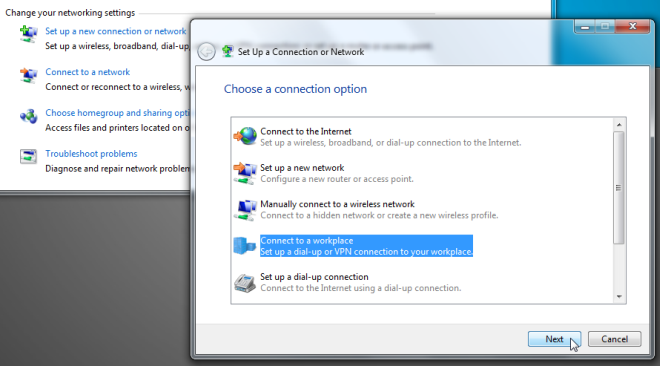

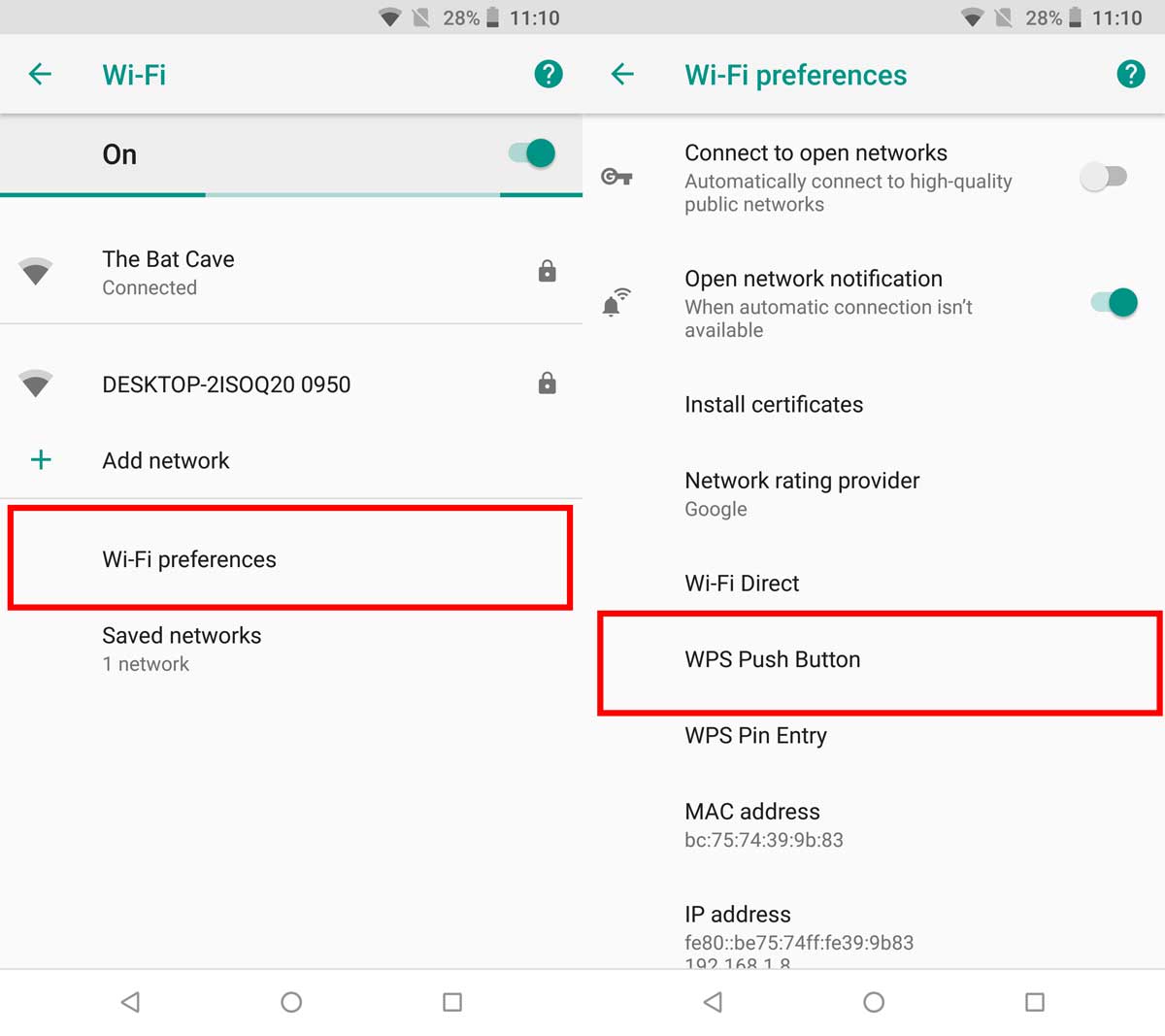

A korábbi Windows verziókhoz hasonlóan a Windows 7 isegy egyszerű módszert kínál a VPN-kiszolgálóhoz történő kapcsolódásra. Ha kapcsolatba lép az Office, a PPTP / L2TP VPN hálózattal, akkor a kapcsolat létrehozásához a Windows VPN klienst használhatja. Itt van, hogyan kell csinálni.

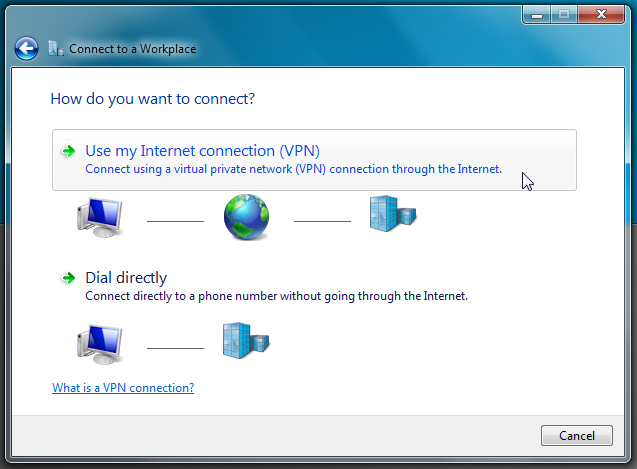

Mielőtt elkezdené, ellenőrizze, hogy a kiegészítő eszközöket a hálózati rendszergazda utasításai szerint konfigurálta-e. Most nyissa meg a Hálózati és megosztási központot, és kattintson az OK gombra Új kapcsolat vagy hálózat beállítása. Megnyitja a kapcsolat varázslót. Most válassza ki Csatlakozás egy munkahelyhez lehetőséget, majd nyomja meg a Tovább gombot.

A következő lépésben válassza ki azt a kapcsolatot, amelyet használni kíván az irodai VPN-hez való csatlakozáshoz. Ez lehetővé teszi a VPN-hálózathoz való kapcsolódást az aktuális kapcsolat vagy a rendeltetési hely telefonszáma alapján.

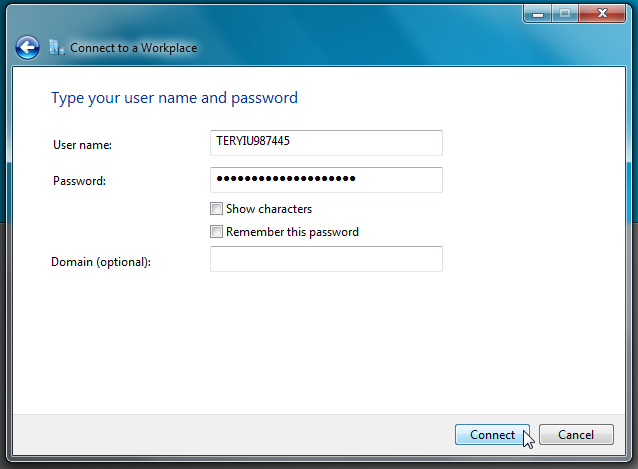

A következő lépéshez be kell írnia az információkata rendszergazda biztosítja. Itt meg kell adnia az IP-címet vagy a tartományt a rendeltetési hely nevével együtt. A Windows 7 lehetővé teszi a VPN-kapcsolat engedélyezését más felhasználók számára, és intelligens kártyát használhat az engedélyezéshez.

A Next gombra kattintva megnyílik a varázsló utolsó lépése. Ez megköveteli az irodai hálózat adminisztrátorának kinevezett felhasználónevét és jelszavát.

Ha kész, kattintson a Csatlakozás elemre, hogy megkezdje a kapcsolat létrehozását a VPN-hálózattal. Miután csatlakozott a VPN-hálózathoz, ellenőrizheti az IP-részleteket a Hálózati és megosztási központban, vagy felhasználhatja ipconfig parancs a CMD-ben annak ellenőrzésére, hogy kapcsolódik-e mind a VPN hálózathoz, mind az internethez.

A virtuális magánhálózat valóban forradalmasítottaaz adatátvitel biztosításának módja több távoli hely között. Ez a legjobb megoldás az egyre növekvő szervezetek és vállalkozások számára, amelyeknek mind biztonságos hálózatot kell telepíteniük a magáninformációk megosztására, mind pedig egy nyilvános hálózatot az ügyfelekkel, ügyfelekkel és versenytársakkal való kommunikációra. A költséghatékony megoldás mellett a VPN technológia kiküszöböli a több adatkezelő központ létrehozásának szükségességét a kommunikáció kezelésére. Éppen ezért a VPN a választott módszer az egész világon, a kisvállalkozások és a hatalmas vállalatok számára egyaránt.

Hozzászólások