Linux è noto per richiedere una passwordqualsiasi cosa al sistema centrale. È per questo motivo che molti considerano Linux un po 'più sicuro della maggior parte dei sistemi operativi (anche se non perfetto in alcun modo). Avere una password sicura e una buona politica sudoer è ottima, ma non è infallibile e talvolta non è sufficiente per proteggerti. Ecco perché molti nel campo della sicurezza hanno iniziato a utilizzare l'autenticazione a due fattori su Linux

In questo articolo, esamineremo come abilitare l'autenticazione a due fattori su Linux usando Google Authenticator.

Installazione

L'uso di Google Authenticator è possibile grazie a un plug-in pam. Usa questo plugin con GDM (e altri desktop manager che lo supportano). Ecco come installarlo sul tuo PC Linux.

Nota: prima di configurare questo plug-in sul tuo PC Linux, vai su Google Play Store (o) sull'App Store di Apple e scarica Google Authenticator, poiché è una parte fondamentale di questo tutorial.

Ubuntu

sudo apt install libpam-google-authenticator

Debian

sudo apt-get install libpam-google-authenticator

Arch Linux

Arch Linux non supporta il pam di Googlemodulo di autenticazione di default. Gli utenti dovranno invece afferrare e compilare il modulo tramite un pacchetto AUR. Scarica l'ultima versione di PKGBUILD o punta il tuo aiutante AUR preferito su di esso per farlo funzionare.

Fedora

sudo dnf install google-authenticator

OpenSUSE

sudo zypper install google-authenticator-libpam

Altri Linux

Il codice sorgente per la versione Linux di GoogleAuthenticator, così come il plugin libpam usato in questa guida, è prontamente disponibile su Github. Se stai utilizzando una distribuzione Linux non tradizionale, vai qui e segui le istruzioni nella pagina. Le istruzioni possono aiutarti a compilarlo dal sorgente.

Imposta Google Authenticator su Linux

Un file di configurazione deve essere modificato prima che pam funzioni con il plug-in di autenticazione di Google. Per modificare questo file di configurazione, aprire una finestra del terminale. All'interno del terminal, esegui:

sudo nano /etc/pam.d/common-auth

All'interno del file common-auth, c'è molto da fareguarda a. Molti commenti e note su come il sistema dovrebbe usare le impostazioni di autenticazione tra i servizi su Linux. Ignora tutto questo nel file e scorri fino a "# ecco i moduli per pacchetto (il blocco" Primario ")". Spostare il cursore sotto di esso con il tasto freccia giù e premere Invio per creare una nuova linea. Quindi scrivi questo:

auth required pam_google_authenticator.so

Dopo aver scritto questa nuova riga, premere CTRL + O per salvare la modifica. Quindi premere CTRL + X per uscire da Nano.

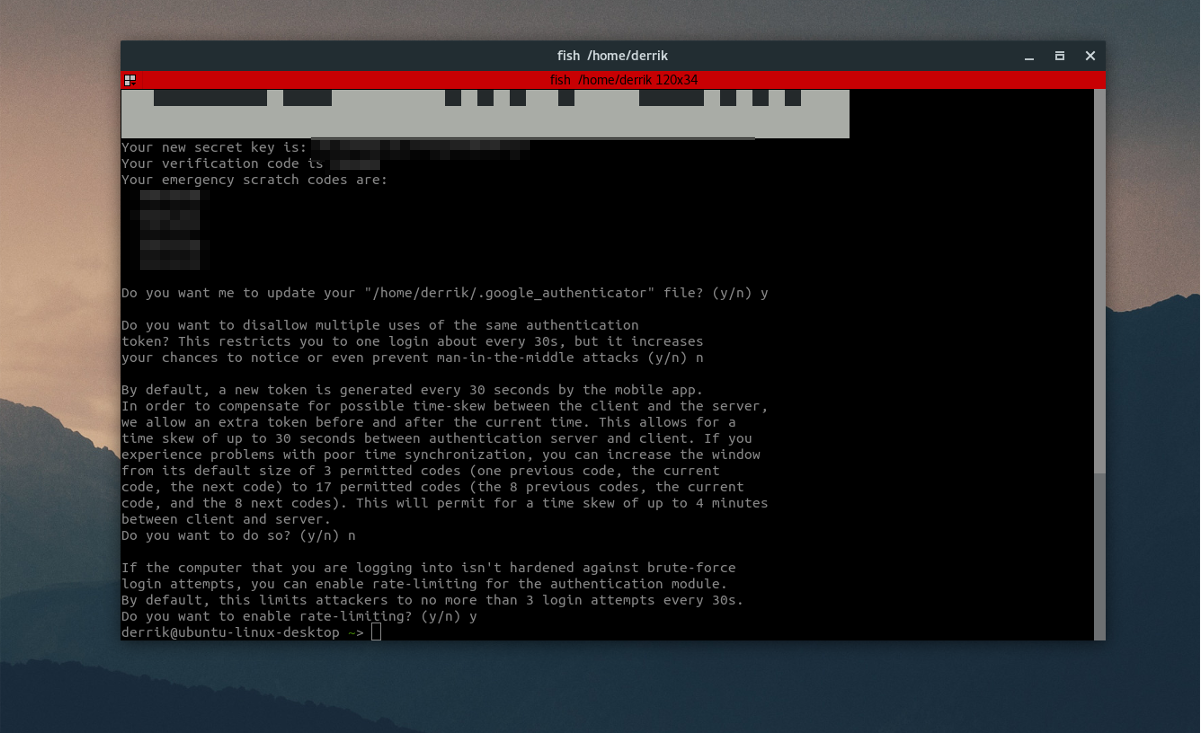

Quindi, torna al terminale e digita "google-authenticator". Ti verrà quindi chiesto di rispondere ad alcune domande.

La prima domanda che Google Authenticator pone è "Vuoi che i token di autenticazione siano basati sul tempo". Rispondi "sì" premendo y sulla tastiera.

Dopo aver risposto a questa domanda, lo strumento stamperà una nuova chiave segreta, insieme ad alcuni codici di emergenza. Scrivi questo codice, poiché è importante.

Continua e rispondi alle tre domande successive come "sì", seguito da "no" e "no".

L'ultima domanda che l'autenticatore pone deve farecon limitazione della frequenza. Questa impostazione, quando abilitata, consente a Google Authenticator di consentire solo 3 tentativi di tentativo / fallimento ogni 30 secondi. Per motivi di sicurezza, ti consigliamo di rispondere sì a questo, ma è assolutamente OK rispondere no se la limitazione della tariffa non è qualcosa che ti interessa.

Configurazione di Google Authenticator

Il lato Linux delle cose sta funzionando. Ora è il momento di configurare l'app Google Authenticator in modo che funzioni con la nuova configurazione. Per iniziare, apri l'app e seleziona l'opzione "inserisci una chiave fornita". Questo fa apparire un'area "inserisci i dettagli dell'account".

In questa area, ci sono due cose da compilare: il nome del PC con cui stai utilizzando l'autenticatore e la chiave segreta annotata in precedenza. Compila entrambi e Google Authenticator sarà operativo.

Entrando

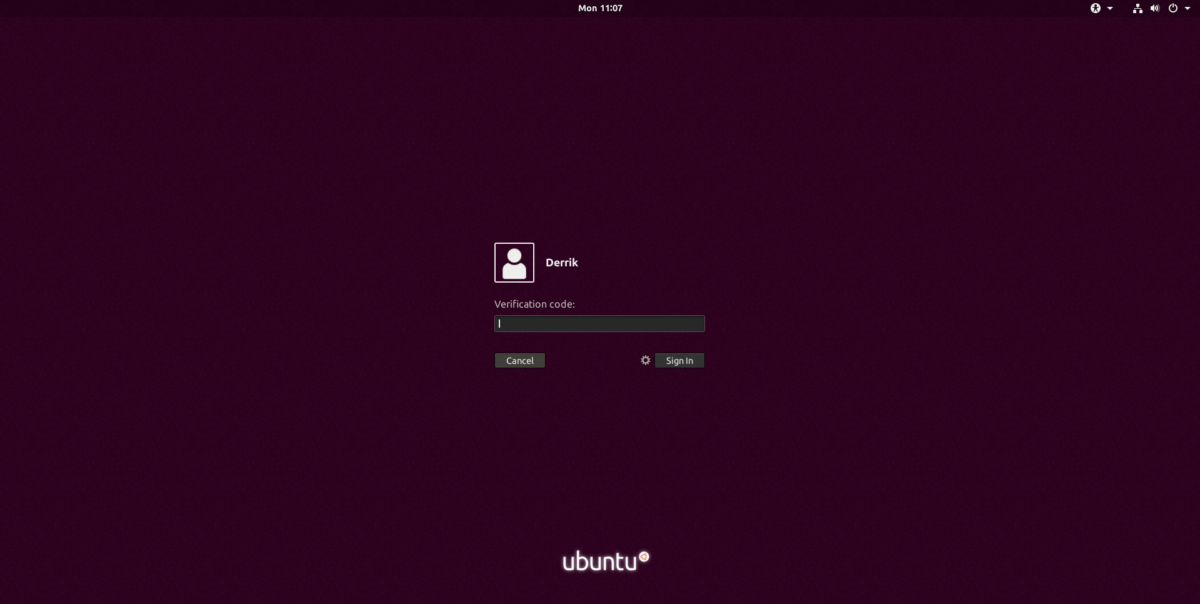

Hai impostato Google Authenticator su Linux, comecosì come il tuo dispositivo mobile e tutto funziona insieme come dovrebbe. Per accedere, selezionare l'utente in GDM (o LightDM ecc.). Immediatamente dopo aver selezionato l'utente, il sistema operativo richiederà un codice di autenticazione. Apri il tuo dispositivo mobile, vai su Google Authenticator e inserisci il codice che appare nel gestore degli accessi.

Se il codice ha esito positivo, sarai in grado di inserire il passcode dell'utente.

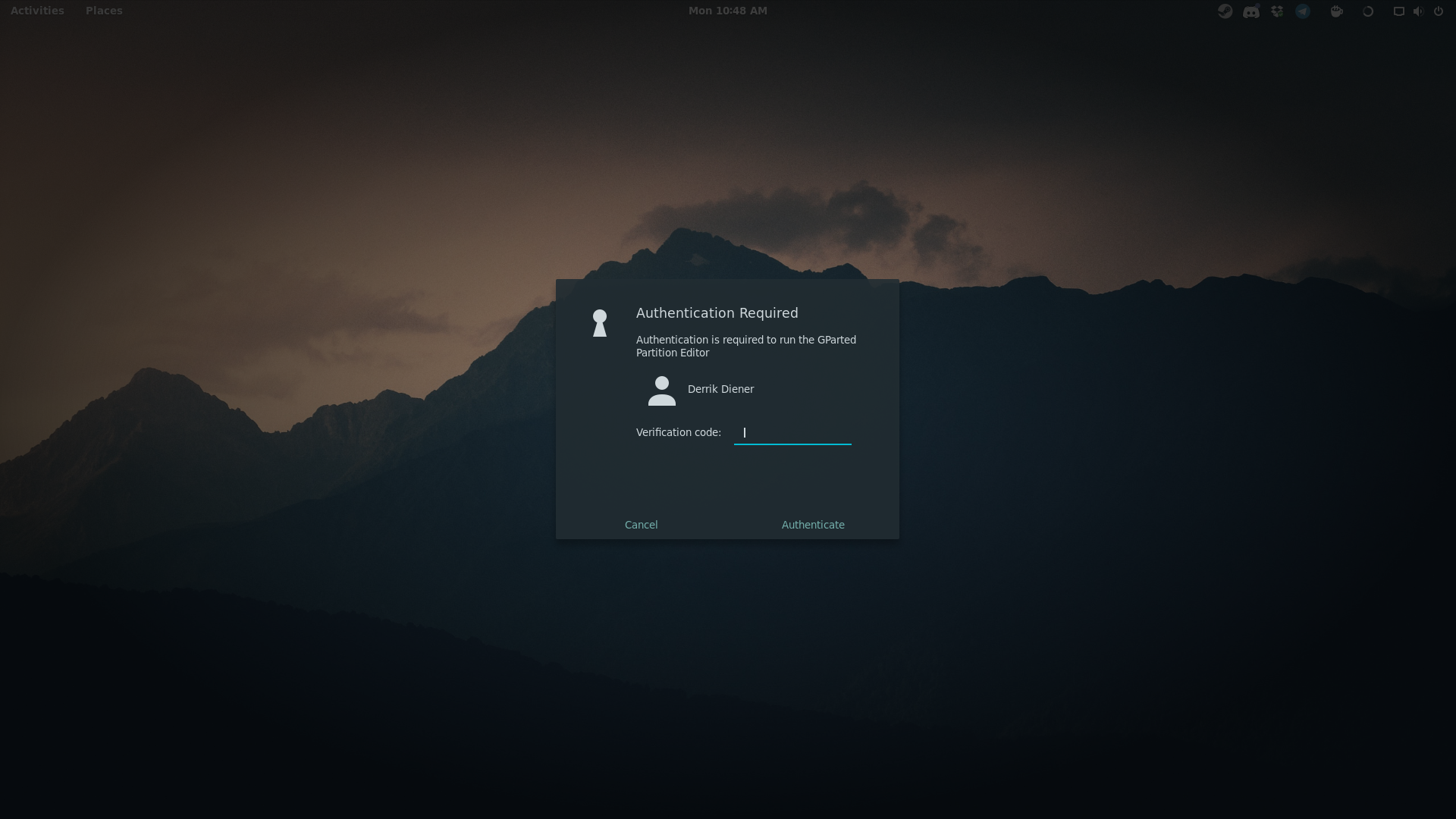

Nota: la configurazione di Google Authenticator su Linux non ha effetto solo sulla gestione degli accessi. Invece, ogni volta che un utente tenta di ottenere l'accesso come root, accedere ai privilegi di sudo o fare qualsiasi cosa richieda una password, è richiesto un codice di autenticazione.

Conclusione

Avere un'autenticazione a due fattori direttamenteconnesso al desktop Linux aggiunge un ulteriore livello di sicurezza che dovrebbe essere presente per impostazione predefinita. Con questo abilitato, è molto più difficile accedere al sistema di qualcuno.

A volte due fattori possono essere incerti (come se tu sia troppo lento per l'autenticatore), ma tutto sommato è una gradita aggiunta a qualsiasi desktop manager Linux.

Commenti