Internet con cui abbiamo familiarità è solo afrazione di ciò che è veramente là fuori. Proprio sotto la superficie si trovano il deep web e il dark web, aree che contengono innumerevoli siti Web, mercati, blog, siti social e molto altro ancora difficile da trovare.

La quantità sbalorditiva di contenuti passa inosservata alla maggior parte, ma con un piccolo sforzo e molta consapevolezza della privacy, è facile aprire la rete oscura per vedere quali meraviglie nascoste aspettano all'interno.

Come ottenere una VPN GRATUITA per 30 giorni

Ad esempio, se hai bisogno di una VPN per un breve periodo di viaggio, puoi ottenere gratuitamente la nostra VPN con le migliori classifiche. ExpressVPN include una garanzia di rimborso di 30 giorni. Dovrai pagare per l'abbonamento, questo è un dato di fatto, ma lo consente pieno accesso per 30 giorni e poi annulli per un rimborso completo. La loro politica di cancellazione senza domande è all'altezza del suo nome.

Cosa sono il Deep Web e il Dark Web?

Pensa a Internet come a un oceano. La maggior parte delle persone si accontenta di navigare lungo la superficie e catturare le grandi onde che galleggiano sulla loro strada. Streaming video, controllo della posta elettronica, shopping, navigazione su Facebook e altre attività online si svolgono qui, all'aperto. Se riesci a trovarlo tramite un motore di ricerca come Google o Bing, fa parte del Web di superficie.

Immergiti sotto le onde e raggiungi le acque torbide della rete profonda. Contenuto in Deep Web non è indicizzato dai motori di ricerca, rendendolo piùdifficile o addirittura impossibile da trovare per caso. Tuttavia, la maggior parte di questi contenuti non è dannosa o illegale. Cose come pagine di appartenenza protette da schermate di accesso, server ospitati privatamente o siti Web interni dell'azienda fanno parte del deep web. Esistono online ma i motori di ricerca non riescono a trovarli, facendo un passo sotto la superficie del deep web.

Il web oscuro è dove le cose si fanno interessanti. Simile al deep web, i contenuti web scuri sono invisibili ai motori di ricerca e non possono essere trovati con mezzi tradizionali. La differenza fondamentale è che i siti sul web oscuro sono intenzionalmente difficili da trovare, consentendo loro di nascondere informazioni o agire come centri di attività illegale. Mercati neri, merci contraffatte, spacciatori di droga e armi e una miriade di altre cose si trovano nella rete oscura, ma solo se si sa esattamente dove cercare. La rete oscura di solito è ciò a cui la gente pensa quando si parla di attività sotterranee su Internet. È solo una parte del deep web, ma suscita molte controversie.

Sicurezza sul Dark Web

La rete oscura ha una serie di usi pratici, notutti che sono imprecisi. Le persone che vivono sotto governi che monitorano o censurano pesantemente il traffico Internet beneficiano dell'accesso al web oscuro, in quanto consente loro di visualizzare notizie dal resto del mondo o addirittura ordinare forniture che non possono ottenere nel loro paese. Gli informatori e i giornalisti usano anche la rete oscura per comunicare senza rinunciare alla propria posizione o ai dettagli privati.

Indipendentemente dal suo scopo, la rete oscura non è sicuraposto. L'anonimato ha i suoi inconvenienti e, unito alla natura non monitorata della rete oscura, è un paradiso per gli hacker che cercano di rubare informazioni e trarre vantaggio da visitatori ignari. Il solo accesso al web oscuro può essere un atto sospetto, per non parlare del download o della visualizzazione di contenuti illegali. Se stai pianificando di utilizzare la rete oscura, devi prendere tutte le precauzioni per proteggere la tua identità. Non c'è niente di troppo prudente.

Usare la rete oscura non è semplice come aprire abrowser e digitando un indirizzo. Prima di immergerti, dovrai scaricare e configurare diversi software che aiutano a crittografare e rendere anonimi i tuoi dati.

Usa una VPN per l'anonimato

Usa sempre una VPN quando accedi al web oscuro,senza eccezioni. Le VPN crittografano tutto il traffico Internet in uscita dal tuo computer, mescolando i dati in modo che non sia possibile distinguere i dettagli identificativi. Le VPN instradano anche il traffico attraverso server non locali per fornire un ulteriore livello di anonimato. Se non usi una VPN sul web oscuro, stai trasmettendo il tuo nome e la tua posizione nel mondo. È un rischio che non dovresti mai correre.

Tuttavia, non tutti i servizi VPN offrono lo stesso livello di sicurezza. Abbiamo utilizzato i criteri chiave di seguito per trovare VPN che offrano un livello più elevato di privacy per gli utenti curiosi del dark web.

- Uccidi la funzione dell'interruttore - Avere un kill switch in posizione può significare ildifferenza tra proteggere la tua identità e divulgare le tue informazioni. Con un kill switch in atto, il software del provider interromperà automaticamente tutto il traffico Internet in caso di perdita della connessione alla VPN. Anche un intervallo temporaneo può fornire agli hacker molte informazioni, quindi avere un kill switch è una necessità sul web oscuro.

- Politica di registrazione - I buoni provider VPN hanno un registro zero senza fronzolipolitica in atto per garantire che i dati non vengano mai archiviati sui loro server. Se i dati vengono conservati per un certo periodo di tempo, anche se crittografati, esiste il rischio che vengano rubati o consegnati a terzi. Nessun registro significa che non ci sono dati, chiari e semplici.

- Velocità - Le VPN possono rallentare la connessione Internet difino al 10-25% a causa del sovraccarico di crittografia e del reinstradamento del traffico. È un inconveniente in gran parte inevitabile, ma alcuni provider fanno di tutto per minimizzarlo il più possibile. I servizi VPN di seguito hanno dimostrato alcune delle velocità di connessione più elevate sul mercato.

- Limitazioni della larghezza di banda - Una pratica comune per le VPN è limitare ilvelocità o quantità di dati che gli utenti possono consumare entro ciascun periodo di fatturazione. Una volta che questo è stato soddisfatto, non è più necessario l'accesso alla rete oscura. Tutti i seguenti fornitori dispongono di piani illimitati senza limiti o restrizioni.

1. IPVanish

IPVanish fornisce un forte anonimato utilizzando over40.000 IP condivisi distribuiti su oltre 1.200 server anonimi in 74 località diverse. Questa grande rete semplifica il passaggio da una posizione virtuale all'altra, oltre a offuscare la tua identità, entrambe utili funzionalità per dare un'occhiata al web oscuro. IPVanish ha anche una rigida politica di zero-logging, usa la crittografia AES a 256 bit per tutto il suo traffico e presenta un kill switch per client Windows e Mac.

Oltre alle sue potenti funzionalità di sicurezza, IPVanish offre larghezza di banda illimitata, torrenting anonimo, traffico P2P illimitato e alcuni dei server più veloci sul mercato VPN.

2. NordVPN

NordVPN ha una delle sicurezza più unichefunzionalità di qualsiasi provider VPN. Invece della semplice crittografia singola, tutti i dati che passano attraverso la rete di NordVPN vengono criptati due volte, creando una crittografia SSL a 2048 bit che nemmeno un supercomputer può decifrare. Una fantastica politica di zero-logging, pagamenti bitcoin e un kill switch automatico per le versioni del software Windows, Mac, iOS e Android rendono NordVPN una scelta eccellente per un compagno sicuro attraverso il web oscuro.

NordVPN ha una rete in costante crescita di oltre 5.400 server in 61 paesi diversi.

- La scelta migliore per il budget

- Server di indirizzi IP diversi

- Crittografia AES a 256 bit con perfetta segretezza diretta

- Protezione dei dati "doppia"

- Politica di garanzia di rimborso (30 giorni).

- Non è possibile specificare la città o la provincia nell'app.

3. VyprVPN

VyprVPN ha un vantaggio di sicurezza unico rispetto aaltri provider VPN. La società possiede e gestisce l'intera rete di 200.000 indirizzi IP distribuiti su 700 server in 70 località diverse, il che significa che nessuna terza parte ha accesso ai propri computer. Questa privacy aggiuntiva è supportata da una politica di zero log e da un kill switch configurabile per le versioni Windows e Mac del software.

VyprVPN offre una prova gratuita di tre giorni per chiunque sia interessato a provarlo senza impegnarsi per un mese intero. Vai al sito Web VyprVPN per saperne di più e iniziare.

Utilizzando il Tor Browser

Dopo una VPN, la seconda necessità per l'accessoil web oscuro è il browser Tor. Tor implementa la propria rete per proteggere le tue informazioni inoltrandole in più posizioni e proteggendole con la crittografia AES a 128 bit. In altre parole, Tor prende l'indirizzo IP assegnato da un fornitore di servizi locale e lo commuta con uno casuale e anonimo dalla propria rete. Tor è anche l'unico modo per accedere ai link .onion, dove è nascosto quasi tutto il contenuto web profondo.

Utilizzo di Tor con una VPN ha una serie di vantaggi, ma impostare le cose nel modo giusto richiede un po 'di lavoro.

Il metodo più semplice è connettersi alla tua VPN,aprire il browser Tor, quindi utilizzare Internet normalmente. Questo invia prima il traffico attraverso i server Tor, quindi attraverso la tua VPN per la crittografia. Il vantaggio qui è che puoi mascherare l'utilizzo di Tor dal tuo ISP, impedendo loro di risalire a te. Lo svantaggio è che non stai davvero sfruttando la potenza anonimizzata della rete Tor, rendendo questa soluzione un po 'meno desiderabile di quella qui sotto.

LETTURA CORRELATA: Come usare Tor con una VPN (IPVanish)

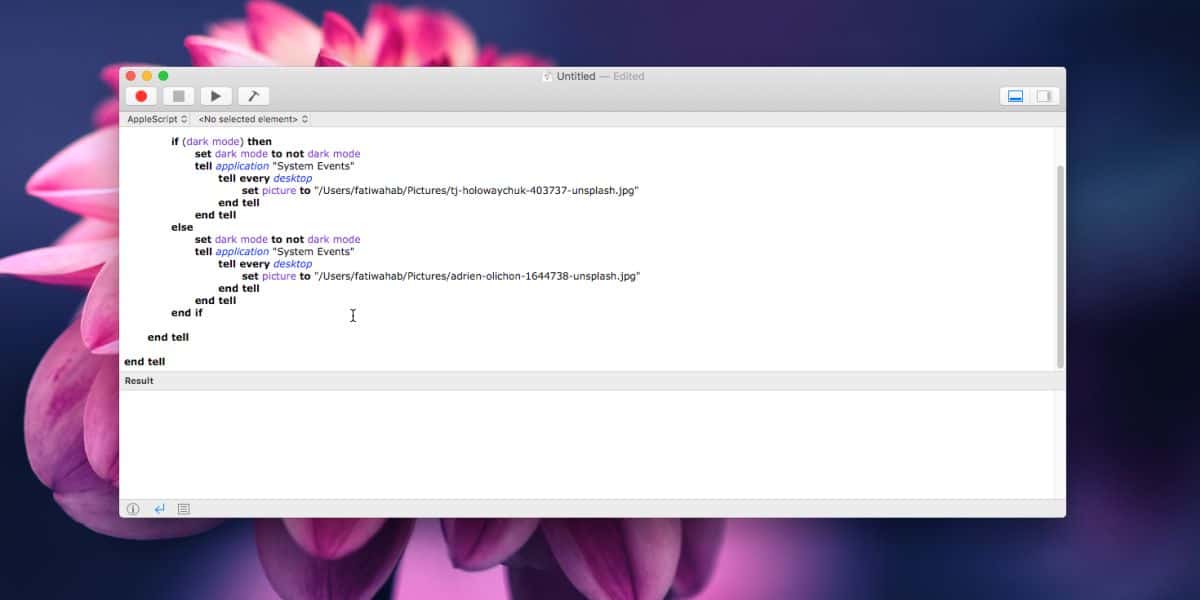

Per ottenere il massimo da Tor e dalla tua VPN,ti consigliamo di crittografare prima con una VPN, inviare i dati tramite Tor, quindi decrittografare con la stessa VPN. Questa soluzione offre un livello ancora maggiore di anonimato e sicurezza ma richiede tempi di installazione aggiuntivi per raggiungere. L'installazione del firmware del router PORTAL è il modo più semplice per farlo. PORTAL (che sta per "Personal Onion Router To Assure Liberty") forza automaticamente il tuo traffico Internet attraverso la rete Tor, tutto ciò che devi fare è eseguire il flashing del router e PORTAL si occupa di tutto il resto. Un'alternativa è il sistema operativo Whonix che puoi eseguire dall'interno del tuo attuale sistema operativo che compie un'impresa simile a PORTAL.

Perché stai utilizzando due reti separate percrittografare e anonimizzare il tuo traffico, l'utilizzo di Tor con una VPN può creare un notevole rallentamento delle velocità di connessione. Non sarai inoltre in grado di accedere a siti che utilizzano Flash o Quicktime tramite Tor, poiché tali tecnologie non sono sicure e bloccate per impostazione predefinita. Inoltre, alcune VPN non consentono il traffico Tor, anche se le raccomandazioni sopra riportate sono notevoli eccezioni. Navigare nel web oscuro può essere lento, ma se hai intenzione di navigare, devi farlo in modo sicuro.

INTERESSANTE LEGGI: Sbucciare la cipolla: riconoscimento delle app Android dietro la rete Tor (pdf)

Esecuzione di Tails OS

L'uso di Tor con una VPN non è una sicurezza perfettasoluzione. Per migliorare ulteriormente la tua privacy, scarica e utilizza il sistema operativo Tails. Questo leggero sistema operativo è stato progettato per mantenere privati i dati privati e non lasciare indietro alcuna informazione. Lo usi, ti allontani, pulito e semplice. Distribuisce persino strumenti crittografici per crittografare e-mail e messaggi istantanei.

Per installare il sistema operativo Tails sono necessarie due chiavette USB e un dispositivo Internet separato per leggere le istruzioni durante l'installazione. Il sito Web guida l'utente attraverso il processo passo dopo passo.

- Usa il tuo browser per scaricare il sistema operativo Tails per il tuo sistema operativo.

- Esegui il programma di installazione di Tails e segui le istruzioni sullo schermo.

- Riavvia il computer e avvia direttamente nel sistema operativo Tails.

- Inserisci i dettagli del Wi-Fi o della connessione per accedere a Internet.

- Apri Tor (incluso con il download del sistema operativo Tails) e naviga nel web oscuro a tuo piacimento.

Cosa c'è nel Dark Web?

Il web oscuro ha una moltitudine di usi, dacomunicare in segreto per eludere le leggi sulla censura, ottenere beni altrimenti non ottenibili o condurre vendite e scambi illegali. Tutto accade in un mondo digitale in cui nulla è regolato o monitorato, anche lo sciocco e il banale.

Mercati Darknet - La versione digitale di un vicolotransazione, mercati darknet vendono di tutto, dai prodotti contraffatti a droghe, armi, exploit software, numeri di carte di credito rubati e altri servizi illegali. Alcuni sono peer to peer e funzionano completamente sul sistema d'onore, mentre altri hanno un'infrastruttura di base per garantire che il pagamento e lo scambio delle merci siano uniformi. Tutti comportano un rischio maggiore in termini di sicurezza rispetto all'inoltro di un ordine su Amazon.

Bicchieri per criptovaluta - Le valute digitali sono preferite nel web oscurocome mezzo per trasferire in modo anonimo denaro per una varietà di transazioni. In una versione online di riciclaggio di denaro e conti bancari offshore, i bicchieri di criptovaluta mescolano transazioni di monete digitali contaminate o tracciabili con transazioni anonime, aggiungendo un ulteriore livello di privacy alle transazioni finanziarie.

Gruppi di hacking - Gli hacker usano spesso il web oscuro per comunicare, nonché per acquistare o vendere i loro servizi.

Truffe - I siti Web clonati e i falsi mercati darknet sono all'ordine del giorno nel deep web. Anche con VPN e Tor attivi, è ancora possibile trarne vantaggio.

Merci inutili - Vuoi comprare carote da un anonimosconosciuto? Che ne dici di salatini appena sfornati? Tutti i tipi di venditori strani e insoliti hanno aperto un negozio sul web oscuro. Se sei disposto a correre un rischio, potresti finire con qualcosa di unico.

Puzzle e ARG - Un numero sorprendente di giochi di realtà alternativaospitano frammenti dei loro enigmi sul web oscuro per impedire ai navigatori casuali di imbattersi nelle risposte. Aggiunge anche un livello di segretezza e mistero al gioco.

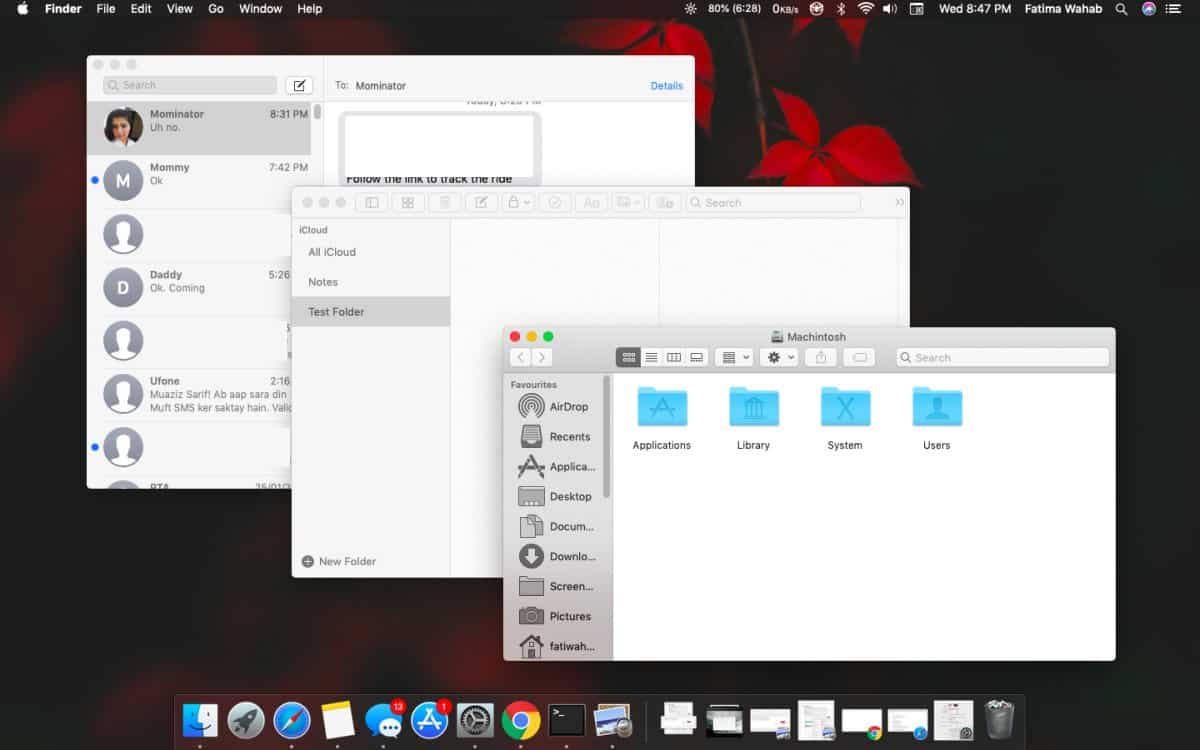

Comunità sociali - Le persone si riuniscono anche solo per parlare sulla rete oscura. Il netto vantaggio qui è quello di aggirare i problemi di privacy e raccolta dei dati da reti come Facebook e Twitter.

Come trovare contenuti Web scuri

I siti sul web oscuro sono stati progettati per rimanere fuoridi pubblico dominio. Invece di utilizzare titoli URL identificabili, la maggior parte dei siti utilizza una serie di caratteri casuali in un dominio .onion, rendendo quasi impossibile indovinare la posizione di un sito Web. Come trovi qualcosa che non vuole essere trovato? Attingendo alla community di utenti web oscuri.

Il modo migliore per accedere a contenuti web oscuri èper cercare siti aggregati. Spesso vengono visualizzati sotto forma di wiki o semplici elenchi HTML disponibili sul Web di superficie. Inizia con un motore di ricerca che non tiene traccia delle tue query o dei dettagli dell'account, come DuckDuckGo. Il Wiki nascosto è una buona fonte per un numero enorme di collegamenti web scuri, sebbene l'URL sia noto e il sito non sia sempre disponibile.

Come accedere ai siti .onion

Se hai cercato contenuti scuri sul web negli ultimidecennio, senza dubbio hai visto comparire più volte uno strano suffisso di dominio. Il dominio .onion designa siti anonimi e nascosti a cui è possibile accedere solo attraverso la rete Tor. Se digiti un indirizzo che utilizza .onion nel tuo browser non otterrai alcun risultato. Tuttavia, se lo digiti nella barra degli indirizzi del browser Tor, vedrai cosa offre il sito.

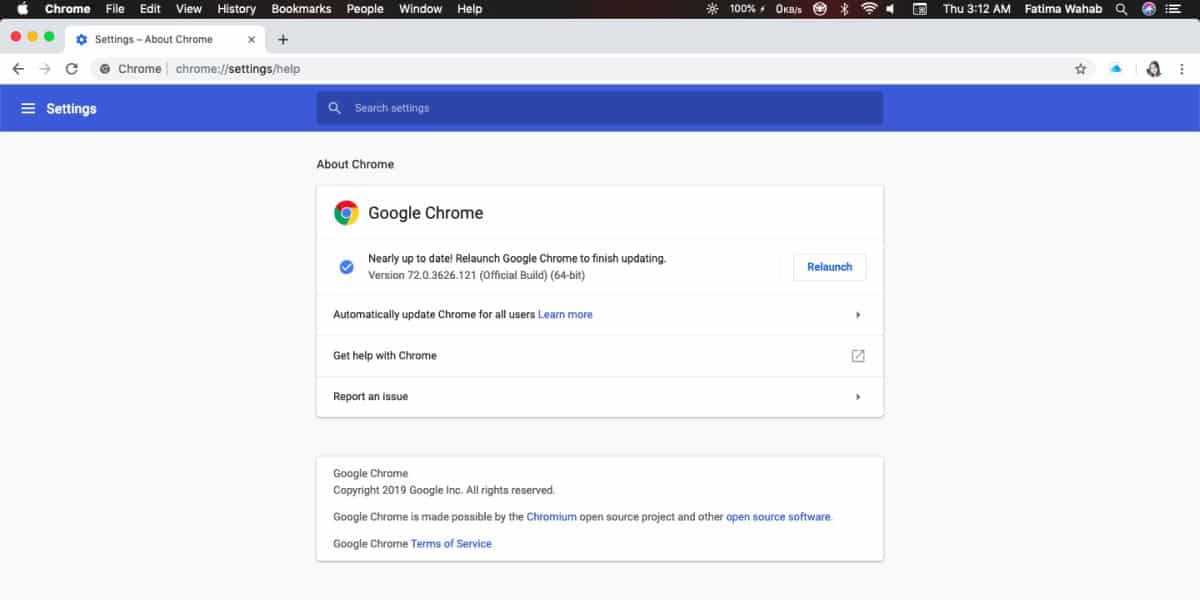

Se sei un po 'curioso.domini cipolla e vuoi dare una rapida occhiata a un URL che hai trovato, ci sono estensioni gratuite per Firefox e Chrome che sfruttano la rete Tor senza richiedere il browser Tor completo. Come avvertimento, non otterrai i vantaggi dell'anonimato di Tor mentre utilizzi queste estensioni, quindi prendile solo come ultima risorsa.

Cos'è Silk Road?

Nel 2011 è stato aperto un sito chiamato Silk Roadweb oscuro. Questo mercato anonimo è stato ampiamente utilizzato per acquistare e vendere droghe illegali senza il rischio di fornire la propria identità o credenziali. I conti del venditore possono essere aperti con una piccola commissione e le transazioni sono state condotte in bitcoin utilizzando un conto di deposito a garanzia automatizzato per la verifica.

È stata generata una quantità significativa di ronzio in2013 quando l'FBI ha chiuso Silk Road e sequestrato bitcoin per un valore di quasi $ 30 milioni. Anche il fondatore del sito è stato identificato e formalmente accusato. Qualche mese dopo una nuova versione di Silk Road apparve sulla rete oscura, gestita da una nuova serie di amministratori. Nel 2014 anche Silk Road 2.0 è stata sequestrata e chiusa. Oggi esiste una terza versione di Silk Road e gli utenti di dark web concordano sul fatto che se si chiudesse, al suo posto sarebbe spuntata una quarta versione.

Come ottenere una VPN GRATUITA per 30 giorni

Ad esempio, se hai bisogno di una VPN per un breve periodo di viaggio, puoi ottenere gratuitamente la nostra VPN con le migliori classifiche. ExpressVPN include una garanzia di rimborso di 30 giorni. Dovrai pagare per l'abbonamento, questo è un dato di fatto, ma lo consente pieno accesso per 30 giorni e poi annulli per un rimborso completo. La loro politica di cancellazione senza domande è all'altezza del suo nome.

Commenti