La quinta generazione di dispositivi mobili wirelessla tecnologia delle telecomunicazioni, di solito abbreviata in 5G, non è stata ancora implementata, ma sta già suscitando polemiche. Secondo rapporti non verificati, il governo degli Stati Uniti guidato dall'amministrazione Trump ha in programma di nazionalizzare il 5G, utilizzandolo sia per monitorare il pubblico degli Stati Uniti sia per ottenere il pieno controllo della neutralità della rete. Si dice persino che Google abbia una mano in questa cospirazione, portando molti a temere il lancio del 5G invece di anticiparne l'arrivo.

C'è qualche verità in queste affermazioni? Di seguito diamo un'occhiata al ruolo che il 5G è destinato a svolgere nell'infrastruttura wireless degli Stati Uniti, insieme a una rapida analisi delle informazioni presentate sulla cospirazione del governo del 5G.

Come ottenere una VPN GRATUITA per 30 giorni

Ad esempio, se hai bisogno di una VPN per un breve periodo di viaggio, puoi ottenere gratuitamente la nostra VPN con le migliori classifiche. ExpressVPN include una garanzia di rimborso di 30 giorni. Dovrai pagare per l'abbonamento, questo è un dato di fatto, ma lo consente pieno accesso per 30 giorni e poi annulli per un rimborso completo. La loro politica di cancellazione senza domande è all'altezza del suo nome.

Da 2G a 5G

Chiunque abbia usato un telefono cellulare ha familiaritàil "Gs". Questi segnali radio vengono utilizzati per fornire dati cellulari wireless dalle torri di installazione allo smartphone in mano. Più alto è il numero di generazione, migliore è il segnale e maggiori sono le velocità. È sempre un buon segno vedere quel confortante "4G" nella parte superiore dello schermo.

Il salto da 4G a 5G segna uno dei più grandicambiamenti nella disponibilità dei dati del telefono cellulare nella storia degli Stati Uniti. Non solo può aiutare a migliorare le connessioni alle aree rurali, ma è anche impostato per consentire velocità più elevate per applicazioni ad alta intensità di dati nelle aree urbane. Di seguito diamo un'occhiata ai Gs per capire perché la quinta generazione è un grosso problema.

Reti 2G

Rilasciato per la prima volta nei primi anni '90 e ancora in circolazionealto utilizzo in tutto il mondo. 2G ha portato la crittografia digitale alle comunicazioni wireless e ha permesso ai telefoni cellulari di godere di un'impennata di popolarità. La qualità delle chiamate è migliorata notevolmente, ma le velocità sono state relativamente lente, in gran parte a causa della mancanza della tecnologia dello smartphone.

La maggior parte delle torri negli Stati Uniti che i segnali di trasmissione 2G sono in fase di arresto in modo da poter essere convertiti in segnali più recenti e aggiornati. Si stima che entro il 2020 negli Stati Uniti non rimarranno segnali 2G

Dati 3G

La terza generazione di dati mobili wirelessapparve circa dieci anni dopo 2G. Il 3G si basa sugli stessi standard del 2G ma offre un accesso più rapido, consentendo cose come VoIP fluido e streaming video privo di scatti attraverso una connessione dati. La tecnologia 3G è ancora ampiamente utilizzata negli Stati Uniti, specialmente nelle aree rurali. Rimarrà probabilmente una connessione di base in tutto il mondo per i decenni a venire.

Connessioni 4G

Dati 4G distribuiti alla fine del 2009. Ha portato le migliori velocità che i telefoni cellulari abbiano mai visto, rendendo i giochi online, la televisione 3D e le videoconferenze mobili sia possibili e sorprendentemente affidabili. L'aumento della disponibilità di smartphone mette immediatamente a dura prova le connessioni 4G, poiché le applicazioni consumano più dati del previsto.

Il 4G è l'attuale standard ad alta velocità in gran parte del mondo. La maggior parte dei vettori negli Stati Uniti fa affidamento su di esso per l'accesso wireless ai dati nelle aree urbane, specialmente negli stati densamente popolati lungo le coste.

Rilascio 5G

Dal momento che il 4G ha quasi un decennio, le persone lo sono stateanticipando con impazienza il rilascio di 5G, che è destinato a segnare un enorme aumento di velocità e affidabilità. I flussi video hanno una definizione superiore rispetto al 2009, così come le dimensioni delle applicazioni e l'utilizzo complessivo dei dati per le chiamate. Il 4G semplicemente non riesce a tenere il passo con la domanda.

Dati wireless negli Stati Uniti è un po 'in crisi grazie alla sua infrastruttura obsoleta, ma la speranza è che un lancio del 5G entro il 2020 possa portare un collegamento più affidabile a più città in tutto il paese. Con le applicazioni che sorseggiano sempre più megabyte, l'aggiornamento non può arrivare abbastanza presto.

Paure di neutralità netta 5G

L'abrogazione di dicembre 2017 della neutralità della rete nelGli Stati Uniti hanno fatto svegliare il pubblico in generale e apprezzare le loro libertà online. Corsie veloci su Internet, pacchetti di accesso su più livelli e maggiore sorveglianza sono possibili senza le leggi sulla neutralità della rete. Ciò influisce maggiormente sugli ISP e sulle connessioni di rete domestica, ma si applica anche ai piani dati sui telefoni cellulari

Se le voci sono vere, il 5G potrebbe rappresentare ilil più grande sforzo del governo per assumere il controllo di Internet negli Stati Uniti. La sorveglianza potrebbe essere il valore predefinito per le connessioni 5G, rendendo ogni chiamata e ogni download soggetti al controllo del governo.

The Leaked Memo

La maggior parte dei problemi di sicurezza del 5G derivano da atrapelato mazzo di PowerPoint e memo che presumibilmente provenivano da un membro anziano del Consiglio di sicurezza nazionale. Indica che i consulenti di Trump avevano, almeno, preso in considerazione una proposta per nazionalizzare la rete 5G negli Stati Uniti, assumendo il controllo dell'infrastruttura e noleggiando i suoi servizi agli ISP e ai vettori cellulari. La proposta suggeriva che questo facesse parte di un piano per rafforzare le difese informatiche della nazione, sebbene non siano stati menzionati dettagli specifici.

Il promemoria è lungo ben 30 pagine. La maggior parte dei suoi contenuti si concentra sul confronto tra l'infrastruttura wireless della Cina e gli Stati Uniti. Come ogni sostenitore della privacy occasionale sa, la Cina è famosa per il suo rigoroso controllo su ciò che i cittadini possono e non possono accedere. Il Great Firewall of China blocca qualsiasi contenuto ritenuto inadatto dal governo. In pratica questo significa niente Google, niente Wikipedia, niente Facebook e nessun canale di notizie estero affidabile.

Backdoor e sorveglianza

Avere una rete 5G di proprietà del governo è unprospettiva abbastanza spaventosa per alcuni. Ciò che ha davvero le persone che si stringono la mano è la possibilità di backdoor supportate dal governo integrate in ogni connessione 5G. In sostanza, se il tuo telefono si connette a una torre che trasmette 5G, il governo potrebbe teoricamente monitorare i tuoi download, ascoltare le tue chiamate o persino sottrarre dati e-mail a tua insaputa o consenso.

La legalità delle backdoor 5G è immediatamesso in discussione, ovviamente. Sarebbe abbastanza facile per il governo svolgere questi sforzi di sorveglianza in segreto se controllano la rete 5G. Le vulnerabilità scoperte potrebbero anche essere spiegate come iniziative di sicurezza informatica volte a catturare terroristi e pirati dei contenuti digitali.

È una pendenza scivolosa se lo fa il governoprendere il controllo di una rete nazionale. Pochissimi possono impedire loro di oltrepassare i propri limiti e trasformare le connessioni del telefono cellulare in strumenti di sorveglianza completa.

Connessione di Google

La presunta connessione di Google alla cospirazione del 5Gsi riduce a una conversazione che si dice abbia avuto luogo tra l'ex dirigente di Google Eric Schmidt e lo staff della Casa Bianca. Un unico rapporto affermava che Schmidt aveva discusso del 5G durante la sua visita alla Casa Bianca nel 2017. Non sono state fornite prove concrete a sostegno di questa affermazione, ma solo riferimenti ad altre connessioni libere che Google e Schmidt hanno con il governo.

Se la conversazione Schmidt è vera, la ricercagigante potrebbe legare il suo servizio di Assistente Google agli sforzi di sicurezza del governo, rendendo ogni comando vocale parte della sorveglianza. I dati memorizzati potrebbero anche essere condivisi tra il governo e Google, consentendo l'accesso completo alla cronologia delle ricerche, alla posta elettronica e altro ancora.

Verità vs cospirazioni

Si sta facendo molto rumore sul presuntoSorveglianza "deep-state" e "cospirazioni di altissima destra" connesse al piano di acquisizione del 5G. C'è qualche peso in queste voci, però? Dopotutto, più il reclamo è eccezionale, più devono essere evidenti le prove.

Documenti trapelati

Nel valutare qualsiasi affermazione sorprendente, la primacosa da fare è considerare la sua fonte. In questo caso l'origine è un mazzo e un memo di PowerPoint trapelati, entrambi provenienti dallo stesso sito Web. Il punto vendita non fa affermazioni sulla provenienza dei documenti, ma solo sul fatto che li hanno ottenuti, letti e scansionati per visualizzarli online.

Il sito stesso è stato conosciuto per spingerestorie di click-grabbing in passato, in particolare quelle che si concentrano su cospirazioni di altissima destra e piani di acquisizione del governo. Ciò significa che qualsiasi affermazione da loro fatta dovrebbe essere presa con una dose di scetticismo.

Un promemoria, un sussurro

Successivamente, esaminiamo il materiale sorgente stesso. Ci sono circa 30 pagine di documenti in fuga, molti dei quali discutono del controllo della Cina sul loro spazio Internet e su come gli Stati Uniti dovrebbero seguire l'esempio.

Non c'è nulla nelle scansioni di documenti forniteciò dimostra che sono una fonte affidabile. È abbastanza facile fabbricare contenuti come questo, soprattutto data la natura del sito Web di origine e la qualità delle scansioni fornite. D'altra parte, neanche nulla si distingue come ovviamente falso. I documenti sono discutibili nella migliore delle ipotesi, il che fornisce una scarsa base per qualsiasi tipo di prova.

Hype e Hearsay

Il resto delle prove presentate a favore di aIl piano di acquisizione del 5G è circostanziale. Le agenzie di stampa hanno chiamato le connessioni tra Google e la Casa Bianca, i discorsi pubblici sono stati presi fuori dal contesto e riproposti per adattarsi alla narrazione della cospirazione. Molti punti devono essere disegnati manualmente per collegare insieme questa immagine 5G. È tutta una storia molto drammatica e ben raccontata, ma quando esamini i dettagli ti accorgi rapidamente che non c'è abbastanza verità per fare una buona valutazione in entrambi i modi.

La privacy online è ancora una vera preoccupazione

Solo perché la cospirazione di acquisizione della rete 5Gprobabilmente non è vero non significa che tu sia sicuro al 100% su Internet. Ci sono ancora una serie di minacce alla tua privacy, qualsiasi cosa, dagli sforzi di raccolta dei dati dell'ISP agli hacker sul Wi-Fi pubblico. I tuoi dati potrebbero essere a rischio quando meno te lo aspetti!

Fortunatamente, stare al sicuro è facile come correre aVPN affidabile. Le VPN crittografano ogni pacchetto di informazioni prima che lasci il tuo dispositivo, inviandolo attraverso un tunnel privato a Internet in cui nessuno può vedere. Di seguito abbiamo selezionato alcuni dei migliori servizi di rete privata virtuale per aiutarti a rimanere al sicuro online, qualunque cosa accada.

1. ExpressVPN

ExpressVPN è uno dei più veloci e facili da usareutilizzare le VPN sul mercato. Ogni abbonamento viene fornito con una solida crittografia AES a 256 bit su tutti i dati, una politica di zero-logging su traffico, richieste DNS e indirizzi IP e sia funzionalità di protezione da perdite DNS sia interruzioni automatiche. Tutto si collega alle app personalizzate di ExpressVPN per Windows, Mac, Linux, iOS e Android, consentendo di accedere e connettersi a un server veloce e sicuro in pochi secondi.

- OFFERTA SPECIALE: 3 mesi gratuiti (sconto del 49% - link sotto)

- Server super veloci

- Supporta TUTTI i dispositivi

- Nessun registro delle informazioni personali tenuto

- Supporto chat 24/7.

- Leggermente più costoso di alcune altre opzioni.

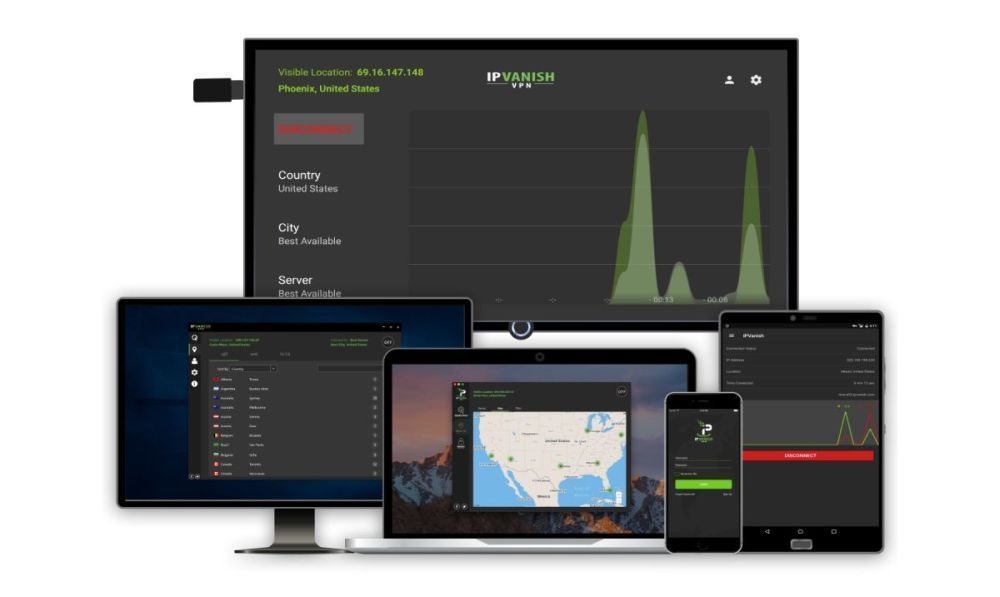

2. IPVanish

IPVanish è un ottimo modo per proteggere i tuoi datisenza sacrificare la velocità. La VPN offre una straordinaria combinazione di funzionalità, tra cui una rete di oltre 950 server in 60 paesi diversi, protezione dalle perdite DNS, un kill switch automatico e crittografia AES a 256 bit su tutti i dati. Una politica di zero logging sul traffico assicura che le tue informazioni non vengano mai archiviate, impedendole di cadere nelle mani sbagliate.

3. CyberGhost

CyberGhost offre una gamma incredibile di onlinefunzionalità di privacy e sicurezza progettate per renderti invisibile a tutti i costi. Inizia con una solida crittografia AES a 256 bit, lo standard del settore per la crittografia infrangibile. Una politica di zero logging assicura che il tuo traffico, i timestamp e l'indirizzo IP non vengano mai archiviati a lungo termine, e sia la protezione dalle perdite DNS sia un interruttore di blocco automatico bloccano la tua identità per mantenerla protetta.

- Sblocco Netflix USA, iPlayer, Amazon Prime, YouTube

- Profilo speciale progettato per il torrenting privato

- Versatile e intuitivo

- Privato: forte politica senza registri

- Garanzia di rimborso di 45 giorni.

- Non funziona bene in Cina.

4. NordVPN

NordVPN fornisce una delle reti più grandi inl'attività. Oltre 3.300 server in 59 paesi diversi significa che avrai sempre accesso a una connessione veloce in qualsiasi parte del mondo. Puoi anche sfruttare funzionalità esclusive come la doppia crittografia, la protezione DDoS e la cipolla su VPN, il tutto rimanendo al sicuro con la crittografia AES a 256 bit e una politica di registrazione zero incredibilmente completa.

- Sblocca US Netflix, iPlayer, Amazon Prime e altri servizi di streaming

- Collegamenti veloci e stabili

- Consente di collegare fino a 6 dispositivi contemporaneamente

- Basato a Panama

- Supporto chat dal vivo.

- Alcuni server possono essere lenti e inaffidabili

- Le app a volte possono essere lente per connettersi.

5. VyprVPN

VyprVPN semplifica la sicurezza online con aricchezza di incredibilmente potenti funzionalità di sicurezza. Inizia con una robusta crittografia AES a 256 bit, un kill switch automatico, protezione dalle perdite DNS e una politica di zero-logging su richieste di traffico e DNS. Inoltre, avrai accesso all'esclusiva tecnologia Chameleon di VyprVPN, un protocollo che aggiunge un ulteriore livello di crittografia ai tuoi dati per impedire l'ispezione approfondita dei pacchetti. Se hai bisogno di rimanere nascosto a tutti i costi, VyprVPN è la strada da percorrere.

Conclusione

Una rete 5G gestita dal governo potrebbe essere la fine diprivacy per gli utenti di telefoni cellulari statunitensi. Le velocità elevate e una migliore connettività sono eccezionali, ma vale la pena sacrificare le tue informazioni personali? L'uso di una VPN può aiutarti a proteggerti sia a casa che fuori. Prendi tutte le precauzioni possibili per bloccare i tuoi dati e puoi goderti la privacy anche nelle circostanze più estreme.

Come ottenere una VPN GRATUITA per 30 giorni

Ad esempio, se hai bisogno di una VPN per un breve periodo di viaggio, puoi ottenere gratuitamente la nostra VPN con le migliori classifiche. ExpressVPN include una garanzia di rimborso di 30 giorni. Dovrai pagare per l'abbonamento, questo è un dato di fatto, ma lo consente pieno accesso per 30 giorni e poi annulli per un rimborso completo. La loro politica di cancellazione senza domande è all'altezza del suo nome.

Commenti