SSH הוא מדהים, מכיוון שהוא מאפשר להשיג מסוףגישה למחשבים ושרתים אחרים של Linux דרך הרשת, או אפילו לאינטרנט! ובכל זאת, למדהים ככל הטכנולוגיה הזו, ישנם כמה בעיות אבטחה בולטות שהופכות את השימוש בה לא בטוח. אם אתה משתמש ממוצע, אין צורך אמיתי להתקין כלי אבטחה מורכבים של SSH. במקום זאת, שקלו לבצע את הצעדים הבסיסיים הללו לאבטחת שרת SSH בלינוקס.

שנה יציאת חיבור ברירת מחדל

ללא ספק הדרך המהירה והקלה ביותר להבטיחשרת SSH הוא לשנות את היציאה בה הוא משתמש. כברירת מחדל, שרת SSH פועל ביציאה 22. כדי לשנות אותו, פתח חלון מסוף. בתוך חלון המסוף, SSH למחשב המרוחק המארח את שרת SSH.

ssh user@local-ip-address

לאחר כניסה, צא ממשתמש רגיל לרוט. אם הפעלת את חשבון ה- Root, התחבר באמצעות su זו בחירה טובה. אחרת, תצטרך לקבל גישה עם sudo.

su -

או

sudo -s

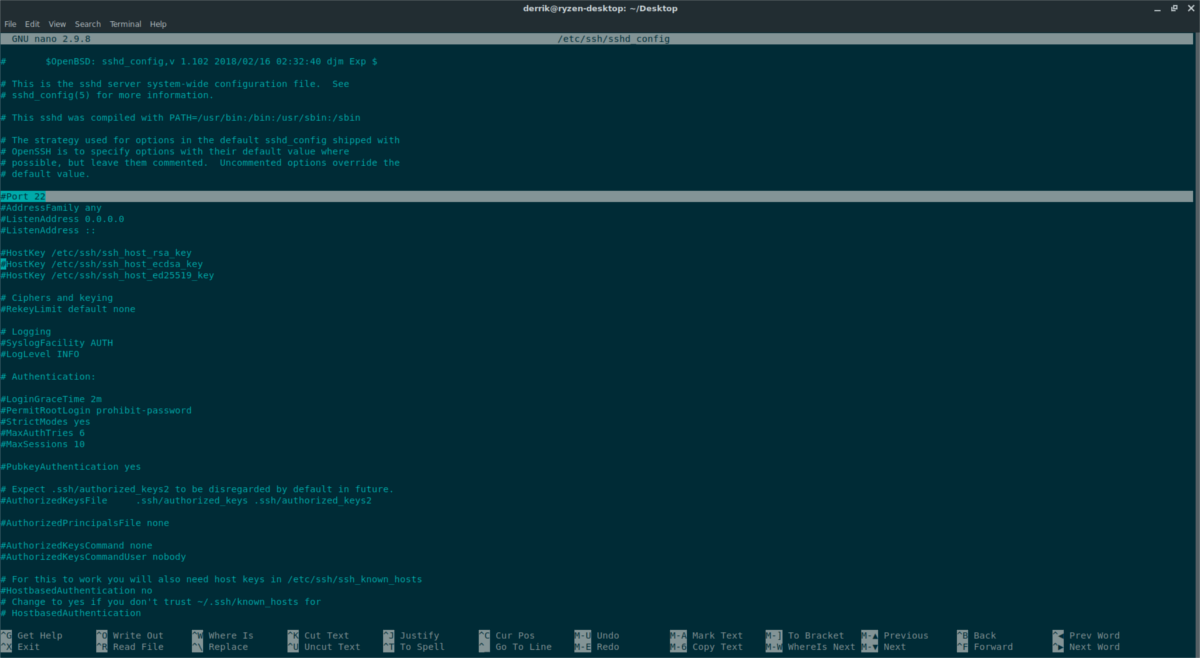

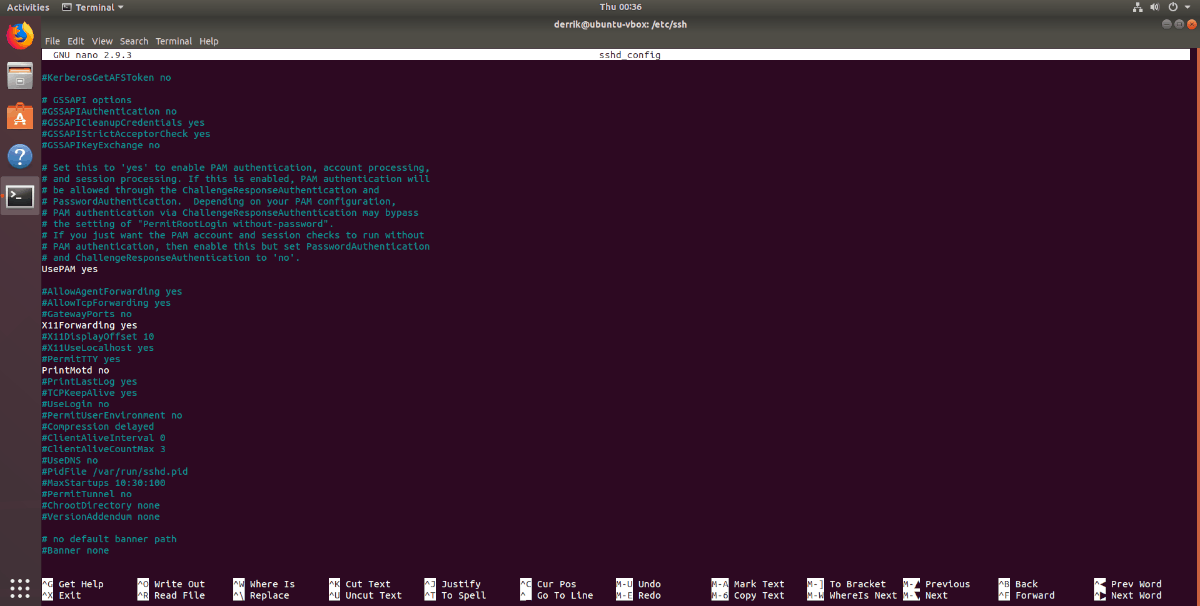

כעת, לאחר שיש לך גישה למנהל, פתח את קובץ התצורה של SSH בננו.

nano /etc/ssh/sshd_config

גלול בקובץ התצורה עבור "פורט 22". הסר את # אם יש כזה, שנה "22 ″ למספר אחר. בדרך כלל, יציאה מעל 100 או אפילו אחת בטווח 1,000 תספיק. לאחר שינוי מספר היציאה, לחץ על Ctrl + O שילוב מקלדת לשמירת העריכות. לאחר מכן צא מהעורך בלחיצה על Ctrl + X.

עריכת קובץ התצורה לא תעבור מייד את שרת ה- SSH שלך לשימוש ביציאה הנכונה. במקום זאת, תצטרך להפעיל מחדש את השירות ידנית.

systemctl restart sshd

הפעלת הפקודה systemctl צריכה להפעיל מחדש את הדמון SSH וליישם את ההגדרות החדשות. אם הפעלה מחדש של הדמון נכשלת, אפשרות נוספת היא לאתחל מחדש את מחשב שרת ה- SSH שלך:

reboot

לאחר הפעלה מחדש של הדמון (או המכונה), SSH לא יהיה נגיש דרך יציאה 22. כתוצאה מכך, חיבור דרך SSH דורש ציון ידני של היציאה.

הערה: הקפד לשנות את "1234" עם היציאה שנקבעה בקובץ התצורה של SSH.

ssh -p 1234 user@local-ip-address

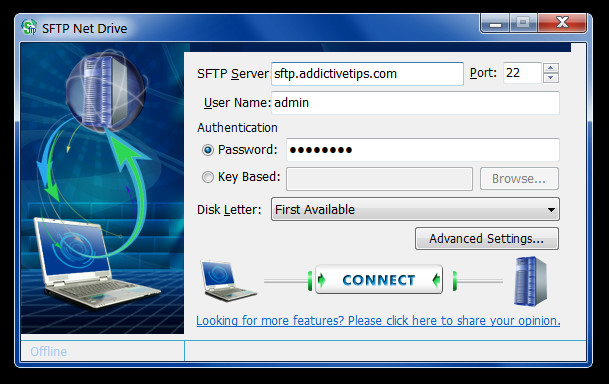

השבת את כניסת הסיסמה

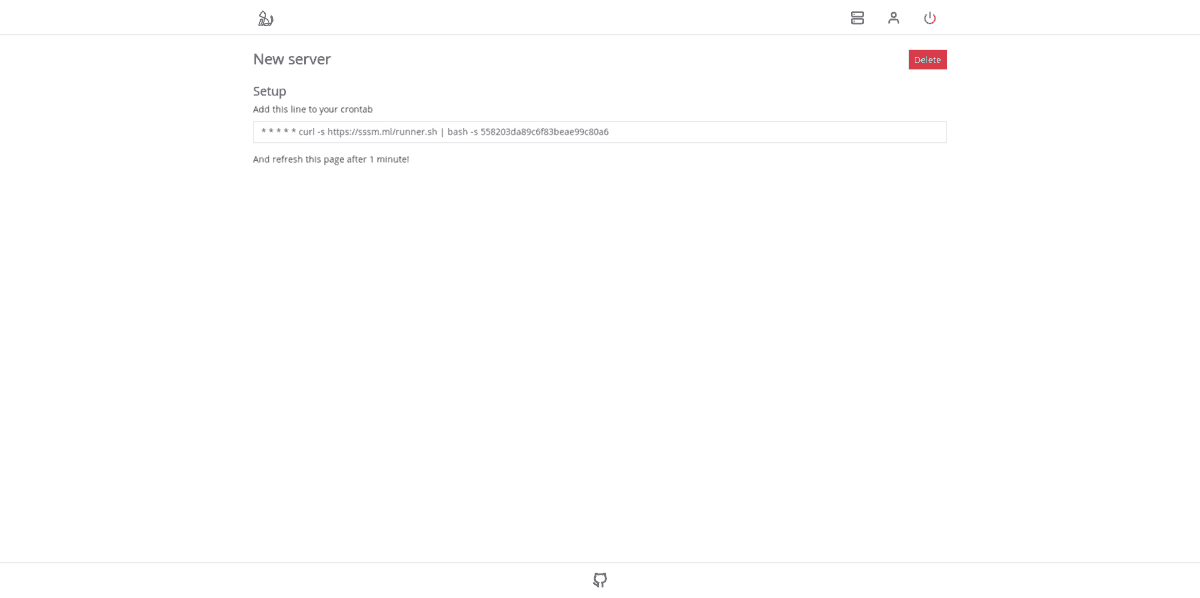

דרך נהדרת נוספת לאבטח שרת SSH היאהסר את כניסת הסיסמה ובמקום זאת לעבור לכניסה באמצעות מקשי SSH. מעבר מסלול המפתח SSH יוצר מעגל אמון בין שרת ה- SSH שלך למחשבים מרוחקים שיש להם המפתח שלך. זהו קובץ סיסמא מוצפן שקשה לפיצוח.

הגדר עם מפתח SSH בשרת שלך. כשתקבע את המפתחות, פתח מסוף ופתח את קובץ התצורה של SSH.

su -

או

sudo -s

לאחר מכן, פתח את התצורה ב- Nano עם:

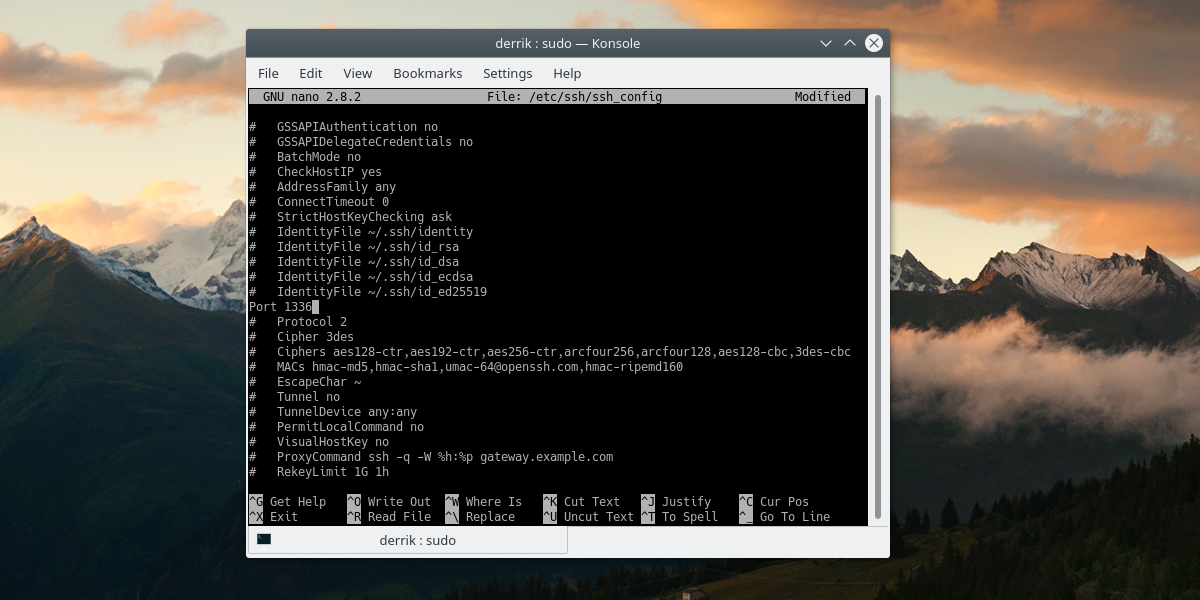

nano /etc/ssh/sshd_config

כברירת מחדל, שרתי SSH מטפלים באימות באמצעותסיסמת המשתמש. אם יש לך סיסמא מאובטחת, זו דרך טובה לעבור, אך מפתח SSH מוצפן במכונות מהימנות הוא מהיר יותר, נוח ובטוח יותר. לסיום המעבר ל"כניסה ללא סיסמה ", עיין בקובץ התצורה של SSH. בתוך קובץ זה, גלול דרך ומצא את הערך האומר "אימות סיסמא".

הסר את הסמל # מלפני "PasswordAuthentication", וודא שיש לפניו את המילה "no". אם הכל נראה טוב, שמור את העריכות בתצורת SSH על ידי לחיצה על Ctrl + O במקלדת.

לאחר שמירת התצורה, סגור את Nano עם Ctrl + X, והפעל מחדש את SSHD כדי להחיל את השינויים.

systemctl restart sshd

אם אינך משתמש במערכת, נסה להפעיל מחדש את SSH באמצעות פקודה זו:

service ssh restart

בפעם הבאה שמכונה מרוחקת תנסה להיכנס לשרת SSH זה, היא תבדוק אם המפתחות הנכונים ותכניס אותם, ללא סיסמה.

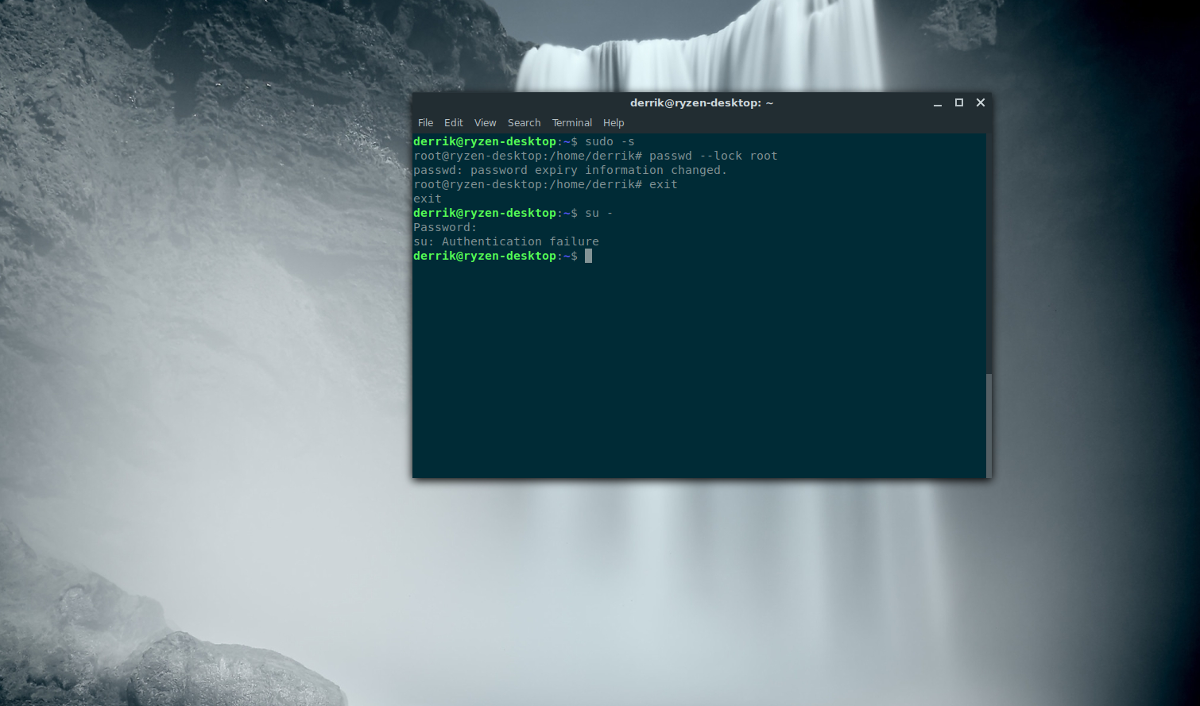

השבת את חשבון השורש

השבתת חשבון Root בשרת ה- SSH שלך היאדרך להפחית את הנזק שעלול להתרחש כאשר משתמש לא מורשה משיג גישה באמצעות SSH. כדי להשבית את חשבון ה- Root, חובה שלפחות משתמש אחד בשרת ה- SSH שלך יוכל להשיג Root באמצעות sudo. זה יבטיח שתוכל עדיין לקבל גישה ברמת המערכת אם תזדקק לה, ללא סיסמת השורש.

הערה: וודאו כי למשתמשים שיכולים לגשת להרשאות שורש באמצעות sudo יש סיסמה מאובטחת, או שהשבתת חשבון המשתמש העל אין טעם.

כדי להשבית את השורש, הרם את המסוף להרשאות של סופר-על:

sudo -s

השימוש ב- sudo עוקף את הצורך להתחבר אליו su, ובמקום זאת מעניק מעטפת שורש באמצעות קובץ הסופרים. כעת, כאשר למעטפת יש גישה למשתמשים העל, הפעל את ה- סיסמה פקודה וטרבול עם חשבון השורש -לנעול.

passwd --lock root

הפעלת הפקודה לעיל מבלבלת את סיסמת חשבון השורש כך שהתחברות דרך su בלתי אפשרי. מעתה, משתמשים יכולים להשתמש ב- SSH רק כמשתמש מקומי, ואז לעבור לחשבון Root באמצעות הרשאות sudo.

הערות