セキュリティはほとんどのネットワークの主要な関心事であり、システム管理者。今日の脅威シーンを考えると、それは非常に理解しやすいものです。サイバー攻撃はますます一般的になり、悪影響が非常に大きいため、推測するのが難しい場合があります。サイバー犯罪者は、システムやソフトウェアの脆弱性を常に探してアクセスします 多くの組織の最も重要な資産、そのデータ。の使用を必要とする予防Microsoft Baseline Security AnalyzerやMBSAなどの脆弱性評価ツール。ただし、このツールは年齢の兆候を示し始めています。まず第一に、Windowsの最新バージョンでは直接動作せず、機能も多少制限されています。正直に言うと、まだMBSAを使用している場合は、別のものに切り替える時期です。今日、私たちはレビューしています Microsoft Baseline Security Analyzerに代わる4つの最良の選択肢.

私たちは見てから議論を始めますMBSAで。結局のところ、交換しようとしているものを知ることは役立ちます。次に、一般的な脆弱性について説明します。次に、脆弱性スキャンツール、それらが何であるか、誰がそれらを必要としているか、そしてそれらの重要な機能が何であるかについて話します。これにより、Microsoft Baseline Security Analyzerに代わる4つの最適な選択肢が明らかになります。各ツールについて簡単に確認し、それらの機能の概要を説明します。

Microsoft Baseline Security Analyzerについて

Microsoft Baseline Security Analyzer、またはMBSAは、Microsoftのかなり古いツールです。確かに大規模な組織にとって理想的なオプションではありませんが、このツールは少数のサーバーしか持たない小規模な企業に役立つ可能性があります。古さを除けば、このツールの主な欠点の1つは、Microsoftから来ていることです。Microsoft製品以外のものをスキャンすることは期待できません。ただし、Windowsオペレーティングシステムと、Windowsファイアウォール、SQLサーバー、IIS、Microsoft Officeアプリケーションなどの一部のサービスをスキャンします。

他のほとんどの脆弱性スキャンに反してツール、これは特定の脆弱性をスキャンしません。代わりに、不足しているパッチ、サービスパック、セキュリティアップデートなどを探し、管理上の問題についてシステムをスキャンします。そのレポートエンジンは、欠落している更新および構成の誤りのリストを生成できます。

MBSAのもう1つの大きな欠点は、MBSAのバージョン2.3はWindowsの最新バージョンで動作しますが、誤検知をクリーンアップし、完了できないチェックを修正するために微調整が必要になる可能性があります。例として、MBSAは、Windows Updateが有効であっても、Windows 10で有効になっていないと誤って報告します。したがって、この製品を使用して、Windows 10コンピューターでWindows Updateが有効になっているかどうかを確認することはできません。

これは使用するシンプルなツールであり、うまく機能します。しかし、多くのユーザーは代替品を探す必要があり、多くのことは行わず、実際には最新のコンピューターではあまりうまくいきません。

脆弱性101

先に進む前に、一時停止して簡単に脆弱性について話し合う。現代のコンピューターシステムとネットワークの複雑さは、前例のないレベルの複雑さに達しました。多くの場合、平均的なサーバーで数百のプロセスが実行されている可能性があります。これらの各プロセスはコンピュータープログラムです。それらのいくつかは、数千行のソースコードで構成される大きなプログラムです。このコード内には、予期しないものが存在する可能性があり、おそらく存在します。開発者は、ある時点で、デバッグ作業を容易にするためのバックドア機能を追加した可能性があります。その後、開発者が別の作業を開始したときに、この危険な機能が誤って最終リリースに到達した可能性があります。入力検証コードには、特定の状況下で予期せぬ(多くの場合、望ましくない)結果を引き起こす可能性のあるエラーもあります。

これらは私たちが言っているものです脆弱性およびこれらのいずれかを使用して、システムおよびデータへのアクセスを試みることができます。サイバー犯罪者の巨大なコミュニティがあり、これらの穴を見つけて悪用してシステムに侵入し、データを盗む以外に方法はありません。無視されるか放置されると、悪意のあるユーザーが脆弱性を利用して、システムやデータにアクセスしたり、さらに悪いことにクライアントのデータにアクセスしたり、システムを使用不能にするなどの大きな損害を与えたりする可能性があります。

脆弱性はどこにでもあります。 多くの場合、サーバーまたはオペレーティングシステムで実行されているソフトウェアに忍び寄っています。また、スイッチ、ルーターなどのネットワーク機器や、ファイアウォールなどのセキュリティ機器にも存在します。安全な側にいるために-安全な側にいるようなものがある場合-あなたは本当にどこでもそれらを探す必要があります。

脆弱性スキャンツール

脆弱性スキャンまたは評価ツールには1つの主要な機能:システム、デバイス、機器、およびソフトウェアの脆弱性を特定します。通常、機器をスキャンして既知の脆弱性を探すため、スキャナーと呼ばれます。

しかし、脆弱性スキャンツールはどのように見つけますか脆弱性?結局のところ、彼らは通常、目に見えてそこにありません。もしそれらが明白であれば、開発者はソフトウェアをリリースする前にそれらに対処したでしょう。これらのツールは、実際には、ウイルス定義データベースを使用してコンピューターウイルスの署名を認識するウイルス保護ソフトウェアと大差ありません。同様に、ほとんどの脆弱性スキャナーは脆弱性データベースに依存しており、特定の脆弱性についてシステムをスキャンします。このような脆弱性データベースは、多くの場合、ソフトウェアおよびハードウェアの脆弱性を見つけるための専用の独立したセキュリティテストラボから入手できます。また、脆弱性スキャンツールのベンダーが所有するデータベースでもかまいません。チェーンはその最も弱いリンクと同じくらい強いだけなので、あなたが得る検出のレベルはあなたのツールが使用する脆弱性データベースと同じくらい良いだけです。

誰が必要ですか?

その質問に対する一言の答えはきれいです明らか:みんな!昨今、ウイルス対策なしでコンピュータを実行しようと考えている人がいないように、ネットワーク管理者は少なくとも何らかの形の脆弱性保護なしではいけません。攻撃はどこからでも発生する可能性があり、予想外の場所でいつでも攻撃する可能性があります。暴露のリスクを認識する必要があります。

脆弱性をスキャンすることはおそらく手動で行うことができる何か、これはほとんど不可能な仕事です。システムの存在をスキャンすることはもちろん、脆弱性に関する情報を見つけるだけでも、膨大な量のリソースが必要になる可能性があります。一部の組織は脆弱性の発見に専念しており、多くの場合、数千人ではないとしても数百人を雇用しています。それらを活用してみませんか?

多数のコンピューターシステムを管理している人、またはデバイスは、脆弱性スキャンツールを使用することで大きなメリットが得られます。ほんの数例を挙げると、SOXやPCI-DSSなどの規制基準に準拠することは、しばしば義務付けられます。また、特に必要とされていない場合でも、脆弱性スキャンツールがあることを示すことができれば、コンプライアンスの実証が容易になります。

脆弱性スキャンツールの基本機能

選択する際に考慮すべき多くの要因があります脆弱性スキャンツール。考慮すべき事項のリストの一番上にあるのは、スキャンできるデバイスの範囲です。スキャンする必要のあるすべての機器をスキャンできるツールが必要です。たとえば、Linuxサーバーが多数ある場合、Windowsマシンのみを処理するツールではなく、それらをスキャンできるツールを選択する必要があります。また、環境内でできるだけ正確なスキャナーを選択する必要があります。無駄な通知や誤検知にdrれたくないでしょう。

製品間の別の差別化要素それぞれの脆弱性データベースです。それはベンダーによって維持されていますか、それとも独立した組織からのものですか?定期的に更新されますか?ローカルまたはクラウドに保存されますか?脆弱性データベースを使用したり、更新プログラムを入手したりするために、追加料金を支払う必要がありますか?ツールを選択する前に、これらの質問への回答を得たい場合があります。

一部の脆弱性スキャナーは侵入型を使用しますスキャン方法。システムパフォーマンスに潜在的に影響する可能性があります。実際、最も邪魔になるのは最高のスキャナーです。ただし、それらがシステムのパフォーマンスに影響する場合は、それに応じてスキャンをスケジュールするために、事前にそのことを知っておく必要があります。スケジューリングについて言えば、これはネットワーク脆弱性スキャンツールのもう1つの重要な側面です。一部のツールには、スケジュールスキャンさえなく、手動で起動する必要があります。

アラートとレポートも重要です脆弱性スキャンツールの機能。アラートは、脆弱性が見つかったときに何が起こるかに関するものです。明確でわかりやすい通知はありますか?どのように送信されますか?画面上のポップアップ、電子メール、テキストメッセージを介して?さらに重要なことに、このツールは発見した脆弱性を修正する方法についての洞察を提供しますか?一部のツールには、特定の種類の脆弱性の自動修復機能さえあります。多くの場合、パッチを適用することが脆弱性を修正する最良の方法であるため、他のツールはパッチ管理ソフトウェアと統合されます。

レポートに関しては、多くの場合、個人的な好みに応じて、レポートで期待する必要のある情報が実際に存在することを確認する必要があります。一部のツールには定義済みのレポートのみがあり、他のツールでは組み込みのレポートを変更できます。少なくともレポートの観点から見れば、最良のものについては、最初からカスタムレポートを作成できます。

MBSAの4つの優れた選択肢

脆弱性とは何かを知った今、どのようにそれらはスキャンされ、脆弱性スキャンツールの主な機能は何であるか、私たちは見つけることができる最高または最も興味深いパッケージのいくつかをレビューする準備ができています。有料ツールと無料ツールが含まれています。無料版と有料版の両方で利用できるものもあります。すべてがMBSAを置き換えるのに適しています。主な機能を見てみましょう。

1. SolarWinds Network Configuration Manager (無料トライアル)

SolarWindsはネットワーク間でよく知られた名前であり、システム管理者。同社は約20年間、最高のネットワーク管理ツールのいくつかを作成してきました。優れたツールの1つであるSolarWinds Network Performance Monitorは、最高のSNMPネットワーク帯域幅監視ツールの1つとして絶えず高い評価と絶賛を受けています。同社はまた、無料のツールで非常に有名です。これらは、ネットワーク管理の特定のタスクに対処するために設計された小さなツールです。これらの無料ツールの中で最も有名なものには、Advanced Subnet CalculatorとKiwi Syslogサーバーがあります。

最初のツール、 SolarWinds Network Configuration Manager 脆弱性スキャンツールではありません。 しかし、2つの特定の理由により、MBSAの興味深い代替手段であると考え、リストに含めることを選択しました。まず第一に、製品には脆弱性評価機能があり、特定のタイプの脆弱性、重要ではあるが他の多くのツールでは対処されないネットワーク機器の設定ミスにも対処します。製品には、脆弱性に関連しない機能も含まれています。

- 無料トライアル: SolarWinds Network Configuration Manager

- 公式ダウンロードリンク: https://www.solarwinds.com/network-configuration-manager/registration

の SolarWinds Network Configuration Manager脆弱性スキャンツールとしての主な用途はネットワーク機器の構成のエラーや脱落の検証。また、このツールは定期的にデバイス構成の変更を確認することもできます。これは、他のシステムへのアクセスを促進できる方法で、ネットワークデバイスの構成(多くの場合、サーバーほど安全ではない)を変更することによって開始される攻撃があるため、便利です。このツールは、標準化された構成の展開、アウトプロセス変更の検出、構成の監査、さらには違反の修正さえ可能な自動化されたネットワーク構成ツールを使用することにより、標準または規制への準拠を支援できます。

ソフトウェアは、NationalこのMBSA代替のリストでスポットを獲得した脆弱性データベース。また、最新のCVEにアクセスして、Ciscoデバイスの脆弱性を特定します。 ASA、IOS、またはNexus OSを実行しているすべてのCiscoデバイスで動作します。実際、ASA用のNetwork InsightsとNexus用のNetwork Insightsの2つの便利なツールが製品に直接組み込まれています。

の価格 SolarWinds Network Configuration Manager 最大50個の管理対象ノードで$ 2,895から始まり、管理対象ノードの数とともに増加します。このツールを試してみたい場合は、SolarWindsから30日間の無料試用版を直接ダウンロードできます。

2. OpenVAS

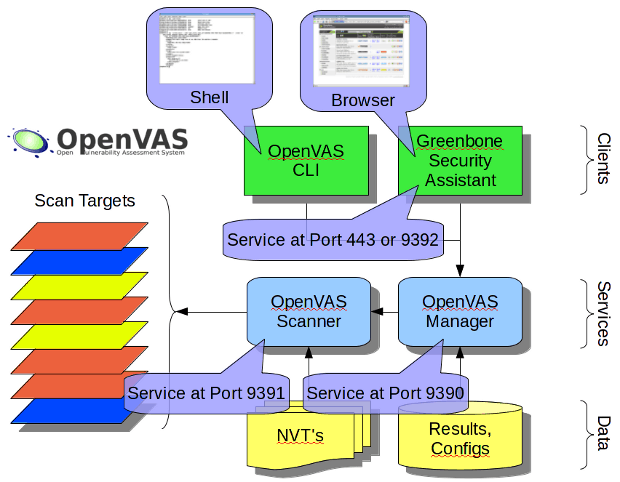

の オープンな脆弱性評価システム、 または OpenVASは、いくつかのサービスとツールのフレームワークです。これらを組み合わせて、包括的かつ強力な脆弱性スキャンツールを作成します。背後のフレームワーク OpenVAS Greenbone Networksの脆弱性の一部です約10年間にわたって要素がコミュニティに提供されてきた管理ソリューション。このシステムは完全に無料であり、その主要コンポーネントの多くはオープンソースですが、一部はそうではありません。 OpenVASスキャナーには、定期的に更新される5万件を超えるネットワーク脆弱性テストが提供されています。

OpenVAS 2つの主要コンポーネントで構成されます。最初のものは OpenVASスキャナー。これは、ターゲットコンピューターの実際のスキャンを行うコンポーネントです。 2番目のコンポーネントは OpenVASマネージャー 制御などの他のすべてを処理します結果を統合し、中央のSQLデータベースに保存します。ソフトウェアには、ブラウザベースのユーザーインターフェイスとコマンドラインユーザーインターフェイスの両方があります。システムの別のコンポーネントは、Network Vulnerability Testsデータベースです。このデータベースは、より包括的な保護のために、無料のGreenborne Community Feedまたは有料のGreenborne Security Feedから更新を取得できます。

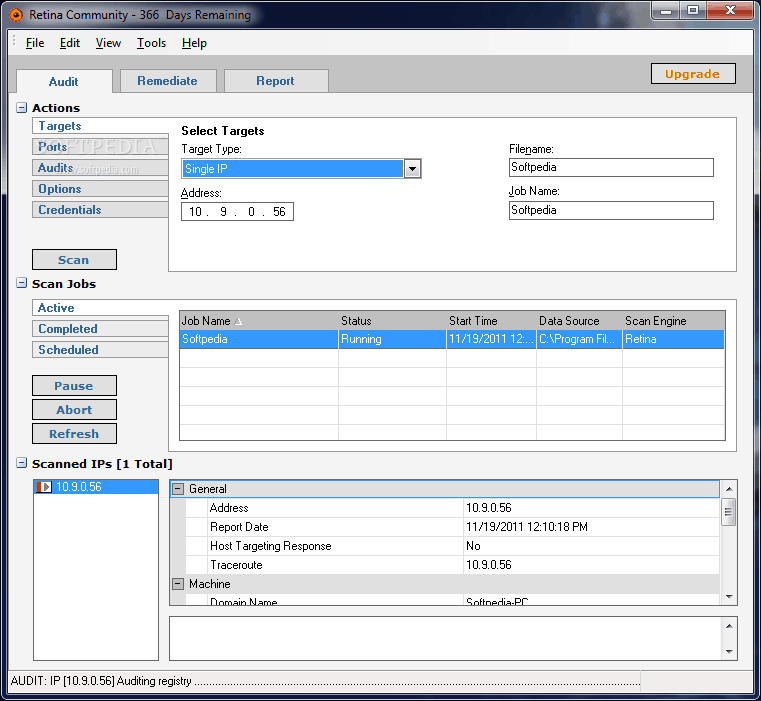

3. Retinaネットワークコミュニティ

Retinaネットワークコミュニティ の無料版です Retinaネットワークセキュリティスキャナー から AboveTrust、最も有名な脆弱性の1つですスキャナー。無料であるにもかかわらず、機能が満載された包括的な脆弱性スキャナーです。不足しているパッチ、ゼロデイ脆弱性、および非セキュア構成の徹底的な脆弱性評価を実行できます。また、ジョブ機能に合わせたユーザープロファイルを誇っており、それによりシステム操作が簡素化されます。この製品は、システムの合理化された操作を可能にするメトロスタイルの直感的なGUIを備えています。

素晴らしいこと Retinaネットワークコミュニティ 同じ脆弱性データベースを使用していることですその兄弟として。これは、ネットワークの脆弱性、構成の問題、および欠落しているパッチの広範なデータベースであり、自動的に更新され、幅広いオペレーティングシステム、デバイス、アプリケーション、および仮想環境を対象としています。仮想環境について言えば、この製品はVMwareを完全にサポートしており、オンラインおよびオフラインの仮想イメージスキャン、仮想アプリケーションスキャン、vCenterとの統合が含まれています。

の主な欠点 Retinaネットワークコミュニティ 256 IPのスキャンに制限されていることですアドレス。大規模なネットワークを管理している場合、これはそれほど多くないかもしれませんが、多くの小規模な組織にとっては十分すぎる可能性があります。環境に256を超えるデバイスがある場合、この製品について先ほど述べた内容はすべて、その兄弟である Retinaネットワークセキュリティスキャナー StandardエディションとUnlimitedエディションで利用できます。どちらのエディションにも、拡張機能セットがあります。 Retina Network Communityスキャナー.

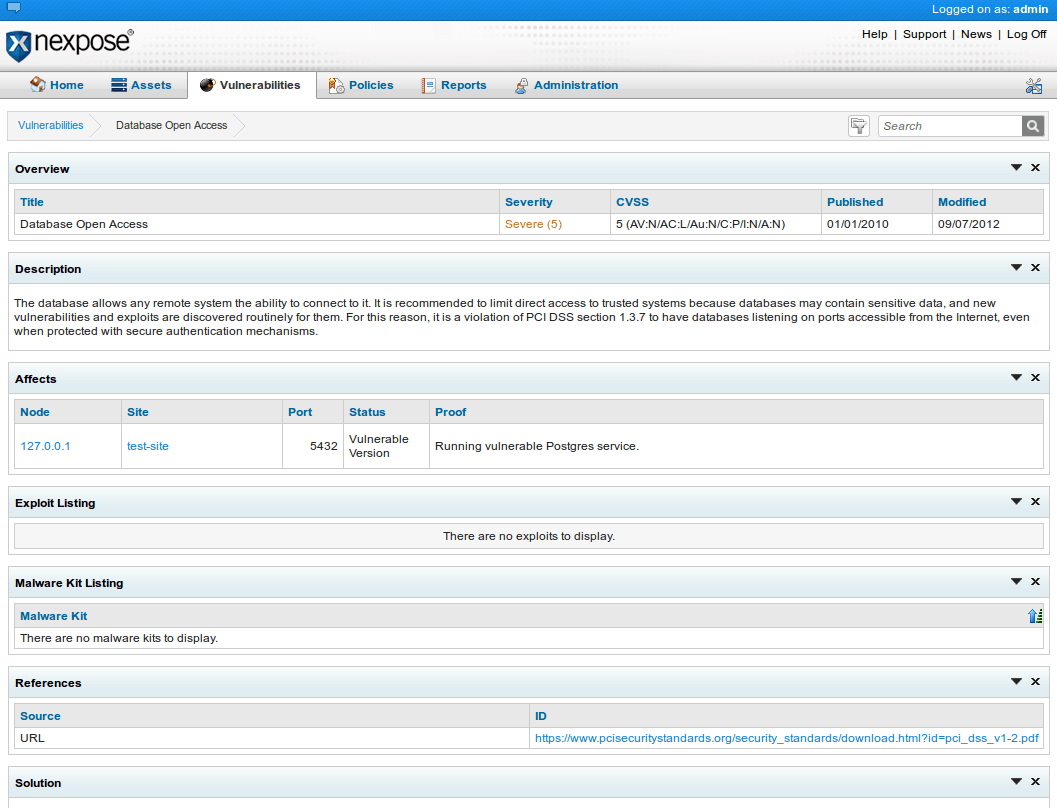

4. Nexpose Community Edition

おそらくRetinaほど人気がありませんが、 ネクスポーズ から Rapid7 別の有名な脆弱性スキャナーです。については Nexpose Community Edition、それはわずかに縮小されたバージョンです Rapid7の包括的な脆弱性スキャナー。 ただし、製品にはいくつかの重要な制限があります。たとえば、最大32個のIPアドレスのスキャンに制限されています。これにより、ツールの有用性が最小のネットワークのみに厳しく制限されます。もう1つの制限は、製品が1年間しか使用できないことです。これらの制限に耐えられるなら、それは素晴らしい製品です。そうでない場合は、いつでも有料サービスを見ることができます Rapid7.

Nexpose Community Edition いずれかの物理マシンで実行されますWindowsまたはLinux。仮想アプライアンスとしても利用できます。ネットワーク、オペレーティングシステム、ウェブアプリケーション、データベース、仮想環境を処理する広範なスキャン機能を備えています。このツールは適応型セキュリティを使用しており、ネットワークにアクセスしたときに新しいデバイスと新しい脆弱性を自動的に検出および評価できます。この機能は、VMwareおよびAWSへの動的接続と連携して機能します。このソフトウェアは、Sonarの研究プロジェクトと統合して、真のライブモニタリングを提供します。 Nexpose Community Edition 統合されたポリシースキャンを提供して支援しますCISやNISTなどの一般的な標準に準拠しています。そして最後に重要なことですが、ツールの直観的な修復レポートは、修復アクションに関する段階的な手順を提供します。

コメント