VPNと並んで、TORはおそらく最も現在すぐに認識され、最も一般的に使用されるオンラインセキュリティおよびプライバシーツールです。近年、TORユーザーの数は大幅に増加しており、これらのユーザーの増加する数は技術専門家ではなく通常の人々であると言っています。これは、オンライン化のリスクに対する認識が高まっており、TORがこれらの脅威に対抗するための最良のツールの1つとして認識されているためです。

しかし、TORはどれだけ安全ですか? 最近では、TORの使用がときどき行われるほど安全ではない可能性があることを示唆する1つまたは2つのストーリーがありました。これらのストーリーはどれほど正確であり、TORユーザーがオンラインのプライバシーとセキュリティを維持するために取るべき手順はありますか?この記事では、TORを使用する際の脆弱性について説明し、これらのリスクに対処する方法を提案します。

30日間無料のVPNを取得する方法

たとえば、旅行中に短時間VPNが必要な場合は、トップランクのVPNを無料で入手できます。 ExpressVPNには30日間の返金保証が含まれています。 サブスクリプションの料金を支払う必要がありますが、それは事実ですが、 30日間のフルアクセス、その後全額払い戻しのためにキャンセルする。質問なしのキャンセルポリシーは、その名の通りです。

TORとは何ですか?

TORは無料のソフトウェアですインターネットユーザーは、オンラインに行くときにプライバシーを維持します。頭字語TORは「The Onion Router」の略です。ここでは「タマネギ」という言葉は少し奇妙に聞こえるかもしれませんが、お分かりのように、TORがどのように機能するかを示す適切な例です。 TORをダウンロードすると、実際にダウンロードしているのは、Google ChromeやMicrosoft Edgeなどのインターネットブラウザーです。しかし、これらのブラウザーはオンラインの習慣に関するデータを常に収集しているのに対し、TORブラウザーはまったく逆のことを行います。それはあなたがオンラインで閲覧するすべてが匿名であることを保証する安全なチャンネルを通してあなたのすべてのオンライン活動を指示します。また、インターネットサービスプロバイダー(ISP)がオンラインで何をしているのかを見ることができなくなります。つまり、インターネットの習慣に関するデータを保持して第三者に販売することはできません。

すべてのオンラインデータを送信することでこれを行います最初に独自のネットワークを介して。 TORネットワークは、世界中にある数十万もの異なるサーバーのネットワークで構成されています。データは宛先に到達する前にこのネットワークを通過し、各接続には以前の接続へのリンクはないため、アクティビティを追跡することはほとんど不可能になります。したがって、このプロセスにより、オンラインで匿名になります。プライバシーについては、TORは完璧に見えますが、いくつかの欠点もあります。 TORブラウザ自体は100%安全ではなく、過去にユーザーのデバイスにマルウェアをインストールすることが知られています。 TORは、データやVPNなどの他のオンラインプライバシーおよびセキュリティツールも保護しません。また、TORはインターネット接続を非常に遅くする可能性があります。これらの懸念の一部については、以下でもう少し詳しく説明します。

TORはどのように機能しますか?

上で説明したように、TORは次のように動作します通信網。このTORネットワークは、一般にノードまたはリレーと呼ばれる膨大な数の異なるサーバーで構成されています。 TORブラウザを使用すると、使用しているすべてのインターネットデータが暗号化され、使用しようとしているサイトに向かう前にTORネットワークを介して送信されます。データは、不特定多数の異なるリレー間で毎回バウンスされます。これは、TORネットワークが多層化されている(タマネギのように)ため、「タマネギ」という用語の由来です。

各リレーは、単一のレイヤーを復号化できます次のリレーに渡す前に送信する暗号化されたデータ。到達する最後のリレーは、データの目的の宛先(つまり、訪問しようとしているWebサイト)です。データがTORネットワークを通過すると、理論的にはだれもそれを追跡しようとすることはほとんど不可能になり、オンラインアクティビティを監視できます。 TORを使用すると、完全なオンライン匿名性が可能になります。

TORのインストール方法

まだTORユーザーではなく、試してみたい場合自分でネットワークを介して、あなたが本当にする必要があるのは、選択したデバイスにTORブラウザをダウンロードすることです。これはかなり簡単なプロセスですが、それを支援するために、このわかりやすいステップバイステップガイドをまとめました。

- https://www.torproject.org/projects/torbrowser.htmlにアクセスして、TORブラウザをダウンロードして保存します。 Windows、Mac OS、GNU / Linuxデバイスで、16の言語で利用できます。

- ファイルがダウンロードされたら、クリックします 走る Torブラウザを設定するには

- TORファイルの保存先フォルダーを選択します。少なくとも80 MBの空きディスク容量があることを確認してください。

- 今すぐクリック インストール TORブラウザがダウンロードされます。画面上の簡単な指示に従ってください。完了したら、TORブラウザをインストールして使用する準備ができているはずです。

TORを使用するリスクは何ですか?

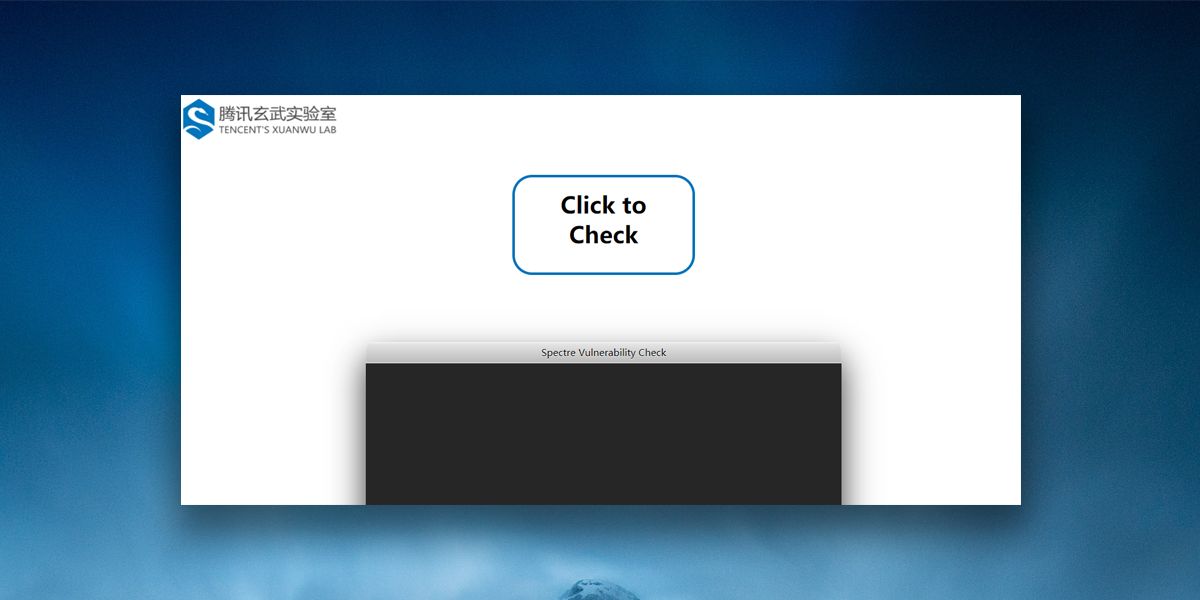

オンラインの匿名性はTORは、すべてのソフトウェアと同様に、長年にわたっていくつかの問題に直面しています。これらは、TORネットワークが実際にどれだけ安全であるかを疑問視する人を導きました。そして、答えるのは簡単な質問ではありません。しかし、懸念の本当の原因があるTORセキュリティのいくつかの重要な領域があります。

ソフトウェアの脆弱性

最初に覚えておくべきことは、TORブラウザは単なるフリーソフトウェアであり、他のすべてのソフトウェアと同様に、いくつかの脆弱性が含まれます。 TOR開発者がこれらを特定すると、定期的な更新を通じてパッチが適用されます。つまり、TORブラウザーを定期的に更新していない場合、ハッカーが悪用する可能性のある既知の脆弱性をそのまま残している可能性が高いということです。

多くの場合、これらの脆弱性は小さな問題です最小限のリスクを伴います。しかし、ユーザーにとってより重要なものがいくつかありました。これらの最新のものは昨年、セキュリティ研究者がTORブラウザに重大な脆弱性を発見した年でした。この脆弱性は、TORがユーザーを匿名化する方法に直接影響し、TORがユーザーの実際のIPアドレスを漏らす可能性があるという重大なリスクがあることを意味しました。この特定の脆弱性はMacおよびLinuxデバイスのユーザーに影響しましたが、Windowsユーザーには影響しませんでした。脆弱性の詳細は公開されておらず、TOR開発者はそれ以降パッチを適用しています。しかし、この発見により、TORブラウザは完全に安全なソフトウェアではなく、ハッカーが既に悪用している可能性のある他の未確認の脆弱性が含まれている可能性があります。

暗号化の弱点

潜在的な脆弱性もありますTORはユーザーのデータを暗号化するため、この脆弱性を潜在的に引き起こす可能性があります。まず、TORは、データの中継に関与するすべてのサーバーのユーザー名とパスワードを暗号化しません。これは、ネットワーク内でリレーとして機能する一部のコンピューターが個人情報にアクセスできることを意味します。 TORは、ユーザーにエンドツーエンドの暗号化も適用しません。つまり、HTTPSで暗号化されていないWebサイトにアクセスしている場合、送信されるデータは最終TORリレーとサイト自体の間を移動するときに暗号化されません。

法執行機関へのアクセス

TORについてのもう1つの大きな質問は、風邪や困難な事実よりも噂や推測に関するものですが、それでもなお言及する価値があります。これは、Dark Webでの違法行為に関する多数の有名な犯罪捜査に関連しています。ダークウェブは、検索エンジンによってインデックス付けされないインターネットの一部であり、TORを利用して、違法行為に頻繁に関与するユーザーを保護します。ダークネットの活動は、法執行機関が破ることはほとんど不可能であるべきですが、悪名高いシルクロードダークWebマーケットプレイスを閉鎖するFBIや、ユーロポールが多数のダークWebを押収したオペレーションオニマスなど、多くの注目を集めたケースがありました。ドメイン。法執行機関がこれらのケースをクラックするためにTORネットワークの脆弱性を悪用したかどうかについての質問は常に尋ねられますが、実際には十分に答えられません。

TORを使用するときに自分を守る方法

これらすべての懸念に対して、TORは依然として匿名のオンライン状態を維持するための優れた方法しかし、一部のユーザーはおそらくそうだと思った完璧なソリューションではありません。そのため、TORネットワークの潜在的な脆弱性のいくつかに対処するのに役立つ別のオンラインセキュリティおよびプライバシーデバイスと一緒にTORを使用することを検討することをお勧めします。したがって、TORとともにVPNを使用することを検討することをお勧めします。

これにはいくつかの異なる理由があります。 まず、信頼できるVPNはエンドツーエンドの暗号化を採用しているため、オンラインデータが常に暗号化されていることを確認できます。 VPNを使用すると、ほとんどの場合、異なるプロトコルを使用してデータが二重暗号化されます。これは、ほとんどのVPNがOpenTORプロトコルをTORで採用されているものとは異なる標準として使用しているためです。これは、一部のユーザーが高く評価する追加レベルのセキュリティです。

最高のVPNの多くはオフショアにあり、これは、他では不可能なレベルのセキュリティとプライバシーをもたらすことができることを意味します。最高のVPNは、ユーザーログをまったく保持せず、暗号化レベルが高いため、ハッカーや法執行機関がデータにアクセスできる可能性はわずかです。

TORユーザーにはVPNが必要です

したがって、TORと一緒にVPNを使用する場合は、その脆弱性のいくつかに対処するために、次の質問はどのVPNを使用すべきかということです。文字通り何百もの異なるプロバイダーがあり、すべてが市場で最高であると主張しています。フィールドを絞り込むために、推奨事項として次の基準を使用しました。

- 高速接続速度- TORはインターネット接続を遅くする可能性があり、一部のVPNも遅くなる可能性があります。そのため、TORユーザーは可能な限り速い接続速度のVPNを選択する必要があります。

- 暗号化の強度とセキュリティ –ビルトインTOR暗号化を2倍にするには、理想的なVPNでも可能な限り強力な暗号化が必要です。

- プライバシーポリシーの有効性– 人々はプライバシーのためにTORを使用しており、VPNでも同じことを期待するため、プロバイダーは可能な限り強力なプライバシー保護を持たなければなりません。

- 帯域幅に制限はありません– TORはインターネットの使用を制限しません。そのため、TORで使用されているVPNも同様です。

- サーバーネットワークのサイズ– TORは、地理的制限やオンライン検閲を回避するのには理想的ではありませんが、VPNはこの便利な機能を機能に追加できます。

あなたがしたいかもしれないいくつかの他の要因があります複数のデバイスでTORを使用している場合にVPNプロバイダーが許可する同時接続の数、および利用可能な追加のセキュリティ機能などを念頭に置いてください。しかし、ほとんどのTORユーザーにとって、これらの5つの基準は本当に重要なものです。それで、それらに基づいて、どのVPNプロバイダーが山のトップに上がりますか?

1. ExpressVPN

ExpressVPNは、以下のユーザーに最適なパートナーです。TORブラウザ。名前が示すように、ExpressVPNは超高速接続速度に特化しており、VPNとTORを一緒に使用する場合に発生する可能性のあるスローダウンを最小限に抑えるのに役立ちます。同様に重要なことは、ExpressVPNの速度も一貫性と信頼性があり、サーバーのネットワーク全体で利用できることです。現在、これは世界中の94か国で1,500台を超えるサーバーを数えています。これは、すべての主要なVPNプロバイダーの中で最大のサーバーです。

- アメリカのNetflix、iPlayer、Huluのブロックを解除します

- 3,000以上の超高速サーバー

- 非常にシンプルで使いやすい

- 厳格なログなしポリシー

- 年中無休のカスタマーサービス。

- 制限された構成オプション

- 月々のプランには高いコストがかかります。

ExpressVPNは業界標準の256ビットAESを提供します暗号化、および信頼できる無活動または接続ログポリシー。彼らはイギリス領バージン諸島に拠点を置いているため、政府の行き詰まりのない鋳鉄製のプライバシー保証を提供する自由があります。帯域幅の制限もありません。必要に応じて、ExpressVPN 24/7を使用できます。

2. NordVPN

昔々、NordVPNには次のような評判がありました。少し遅いので、TORネットワークと一緒に使用することはほとんどお勧めできません。しかし、時代は変わり、インフラストラクチャの大部分を超高速サーバーにアップグレードするための最近の投資は、他の主要なVPNと同等の速度と一貫性を備えていることを意味しています。

- 非常に手頃なプラン

- GooglePlayユーザーの評価:4.3 / 5.0

- Perfect Forward Secrecyを使用した256ビットAES暗号化

- データ暗号化のための安全なダブルVPN

- カスタマーサービス(24時間年中無休のチャット)。

- アプリで市区町村を指定できません。

彼らのサーバーネットワークはそれほど広大ではありませんExpressVPNですが、世界61か国で1779台のサーバーを利用できるため、全体から選択できるサーバーが増えています。セキュリティについても妥協は必要ありません。すべてのOpenVPN接続で256ビット暗号化が標準として使用されます。 NordVPNはまた、特別な追加のセキュリティ機能も提供します。これには、追加の保護のために2つのサーバーを介してインターネットデータを再ルーティングするダブルVPNサーバーオプションと、TORネットワークおよび追加のVPNを介してトラフィックを自動的にプッシュするOnion over VPNサーバーが含まれますセキュリティ。つまり、必要に応じてTORブラウザを使用する必要はありません。帯域幅にも制限はありません。つまり、NordVPNはTORユーザーにとって理想的なVPNです。

VPNはどのように機能しますか?

VPNにまだ慣れていない場合は、それらが機能する方法は、TORネットワークとわずかに異なります。 VPNにサインアップすると、プロバイダーはソフトウェアのダウンロードを許可し、サーバーの独自のネットワークにアクセスできるようになります。すべてのVPNプロバイダーは、世界中のさまざまな都市にある安全なサーバーのネットワークを運用しています。 VPNユーザーがこれらのサーバーのいずれかに接続すると(通常、マウスを1回クリックするだけで実行できるプロセス)、すべてのオンラインデータが暗号化されたトンネルを介してリダイレクトされ、選択したサーバーを介してWebサイトに移動するか、あなたが訪問しようとしているサービス。

デバイスとVPNサーバーは暗号化され、その時点以降、すべてのデータに異なるIPアドレスがタグ付けされ、追跡することはほぼ不可能になります。これは、VPNユーザーをオンラインで匿名化するのに役立ち、複数のサーバーでデータをバウンスするTORほどプライベートではありませんが、はるかに高速でユーザーフレンドリーです。

VPNを使用してオンラインで回避したい場合検閲または地理的に制限されたウェブサイトへのアクセス、あなたがしなければならないのは、これらの制限が設定されていない別の国のサーバーに接続することです。 ISPとアクセスするWebサイトはサーバーの場所しか見ることができず、実際の場所を確認できないため、サーバーが適切な場所にある場合は通常どおりサービスにアクセスできるようにする必要があります。 TORネットワークはこの機能を提供しません。また、ほとんどのVPNでもうまく管理できるオンラインストリーミングまたはダウンロードをサポートできません。

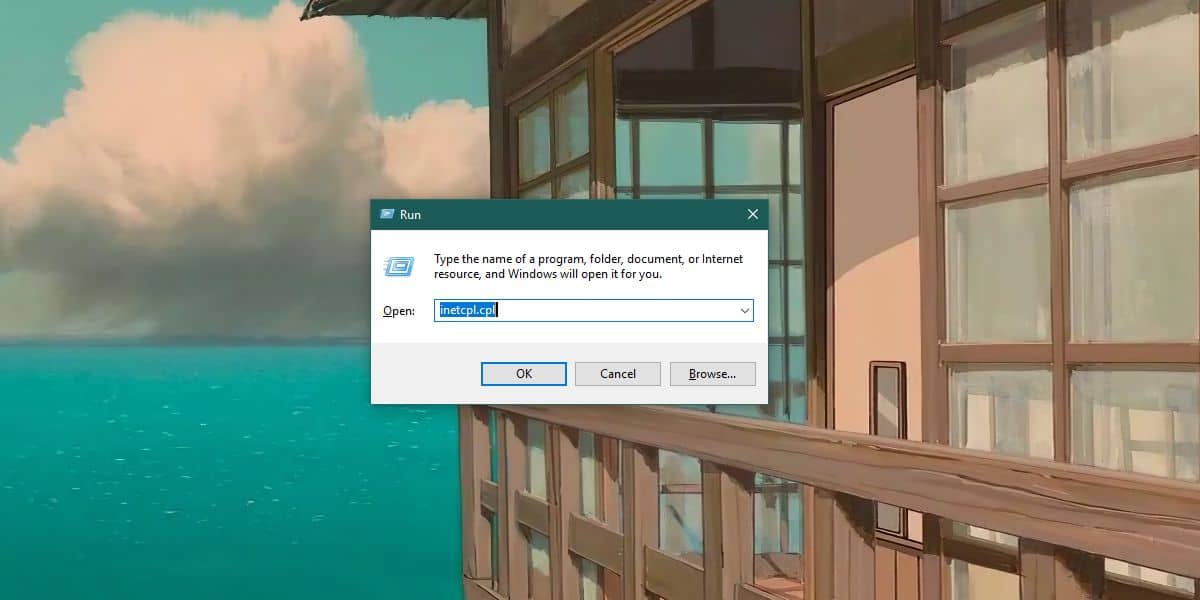

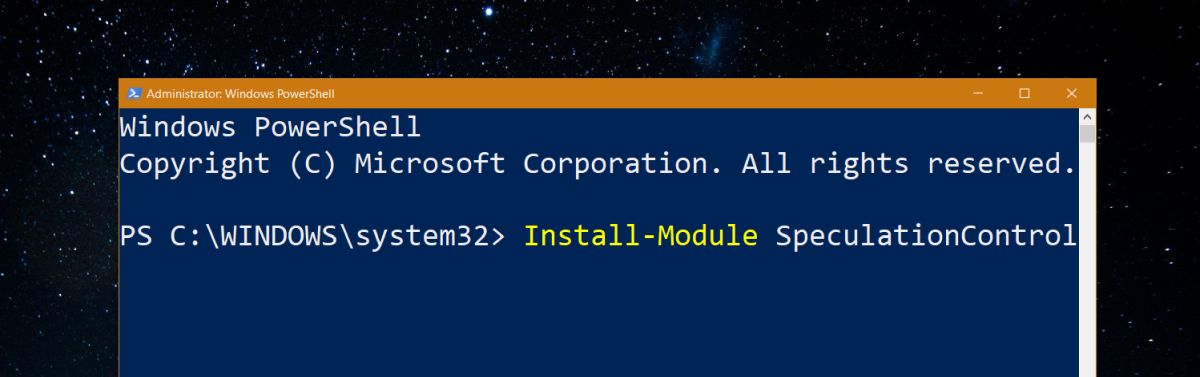

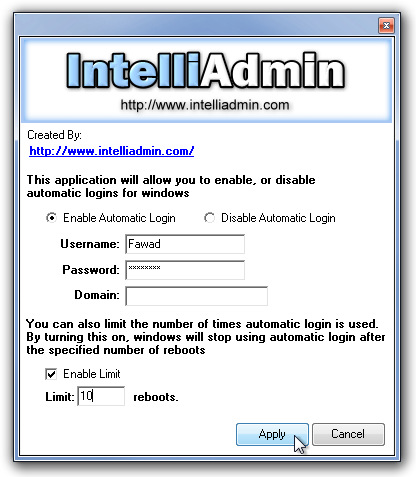

VPNをインストールする方法

VPNのインストールプロセスは異なります加入することを選択したプロバイダにわずかに依存しますが、大まかに言って、それらはすべて同じパターンに従います。複雑なプロセスではありませんが、実行する前に完了する必要があるいくつかの異なる手順があります。そのため、プロバイダーに常に確認し、特定の指示に従う必要がありますが、VPNの一般的なインストールプロセスの簡単なガイドを次に示します。これは、この記事でTORユーザーに推奨した両方のプロバイダーで確実に機能します

- 選択したVPNプロバイダーを選択して、そのWebサイトにアクセスします。上記の推奨VPNリストから2つのうち1つを選択し、リンクをクリックしてサイトにアクセスすることをお勧めします。

- Webサイトで、サブスクリプションパッケージを選択し、画面の指示に従ってサービスにサインアップします。心配しないでください。ほとんどのVPNの費用は1か月に数ドルです。

- サブスクライブしたら、次にする必要がありますVPNsソフトウェアをデバイスにダウンロードします。ここで推奨しているプロバイダーを含むほとんどのプロバイダーは、AndroidおよびiOSデバイスだけでなく、WindowsおよびMacコンピューター専用のアプリを提供しています。他のデバイス用のアプリも利用できます。デバイスに適したソフトウェアを選択し、画面の指示に従ってデバイスにダウンロードします。

- アプリがインストールされたら、それを開き、求められたら、このプロセスのステップ2を完了したときに与えられたログイン詳細を入力します。

これでアプリが開き、準備ができましたVPNに接続します。 ExpressVPNとNordVPNの両方を含むほとんどのVPNでは、ワンクリックでネットワークに接続できます。または、使用可能な設定とオプションを使用して、接続するサーバーを選択するか、ニーズに合わせてサービスをカスタマイズできます。

結論

TORは人気のあるオンラインプライバシーツールであり、当然そう。信頼性の高いプライバシー保護サービスを提供する素晴らしい無料のサービスです。ただし、障害のないサービスではなく、ユーザーが注意すべき脆弱性がいくつかあります。この記事で強調したように、これらにはソフトウェアの欠陥、暗号化の制限、および一部の法執行機関が許容以上にTORネットワークを侵害した可能性があるという提案が含まれます。これが、オンラインプライバシーを本当に重視している場合、VPNと一緒にTORを使用して、オンラインプライバシーとオンラインセキュリティの両方を本当に強化することが賢明であると提案している理由です。

TORユーザーですか? この記事で取り上げたTORの脆弱性または問題について個人的な経験がありますか?これらの問題に対処するために、TORと一緒にVPNを使用しようとしましたか?それを行った経験はどうでしたか?この記事のアドバイスは役に立ちましたか?私たちは常にすべての読者の考えや意見を歓迎するので、以下のコメントボックスを使用してそれらを私たちと共有してみませんか?

30日間無料のVPNを取得する方法

たとえば、旅行中に短時間VPNが必要な場合は、トップランクのVPNを無料で入手できます。 ExpressVPNには30日間の返金保証が含まれています。 サブスクリプションの料金を支払う必要がありますが、それは事実ですが、 30日間のフルアクセス、その後全額払い戻しのためにキャンセルする。質問なしのキャンセルポリシーは、その名の通りです。

コメント