Greta VPN, ko gero, yra TORakimirksniu atpažįstamas ir šiuo metu dažniausiai naudojamas internetinis saugos ir privatumo įrankis. Pastaraisiais metais TOR vartotojų skaičius labai išaugo, ir sakoma, kad vis daugiau tokių vartotojų yra nuolatiniai žmonės, o ne technikos ekspertai. Taip yra todėl, kad didėja informuotumas apie prisijungimo prie interneto riziką, o TOR pripažįstama viena geriausių priemonių kovoti su šiomis grėsmėmis.

Bet kaip saugus yra TOR? Pastaruoju metu buvo viena ar dvi istorijos, kurios leido manyti, kad naudoti TOR gali būti ne taip saugu, kaip kartais būna. Kiek tikslūs yra šie pasakojimai ir ar yra kokių nors veiksmų, kurių turėtų imtis TOR vartotojai, kad būtų užtikrintas jų privatumas ir saugumas internete? Šiame straipsnyje mes jums pasakysime, kiek esate pažeidžiamas naudojant TOR, ir pateiksime keletą patarimų, kaip pašalinti šią riziką.

Kaip gauti nemokamą VPN 30 dienų

Jei, pavyzdžiui, keliaujant trumpam jums reikia VPT, galite nemokamai gauti mūsų geriausiai vertinamą VPN. „ExpressVPN“ apima 30 dienų pinigų grąžinimo garantiją. Turėsite mokėti už prenumeratą, tai faktas, bet tai leidžia pilną prieigą 30 dienų ir tada atšauksite visą grąžinimą. Jų atšaukimo politika, į kurią nekildavo jokių klausimų, laikosi savo vardo.

Kas yra TOR?

TOR yra nemokama programinė įranga, kuri padedainterneto vartotojai išsaugo privatumą prisijungę. Santrumpa TOR reiškia „svogūnų maršrutizatorius“. Žodis „svogūnas“ čia gali skambėti šiek tiek keistai, tačiau, kaip pamatysite, jis yra tinkamas pavyzdys, kaip veikia TOR. Kai atsisiunčiate TOR, iš tikrųjų atsisiunčiate tokią interneto naršyklę kaip „Google Chrome“ ar „Microsoft Edge“. Nors šios naršyklės nuolat kaupia duomenis apie jūsų internetinius įpročius, TOR naršyklė daro visiškai priešingai. Ji nukreipia visą jūsų internetinę veiklą per saugų kanalą, kuris užtikrina, kad viskas, ką naršote internete, yra anonimiška. Tai taip pat neleidžia jūsų interneto paslaugų teikėjui (IPT) matyti, ką darote internete, tai reiškia, kad jie negali saugoti duomenų apie jūsų interneto įpročius ir jų neparduoti trečiosioms šalims.

Tai daroma siunčiant visus jūsų internetinius duomenispirmiausia per savo tinklą. TOR tinklą sudaro šimtų tūkstančių skirtingų serverių, esančių visame pasaulyje, tinklas. Kadangi jūsų duomenys yra perduodami aplink šį tinklą prieš pasiekiant tikslą ir kiekvienas ryšys neturi pastebimų nuorodų į ankstesnįjį, jūsų veiklos atsekti jums tampa beveik neįmanoma. Todėl šis procesas daro jus anoniminiais internete. Privatumo labui TOR atrodo tobula, tačiau tam yra ir keletas trūkumų. „TOR“ naršyklė nėra 100% saugi ir praeityje buvo žinoma, kad ji įdiegia kenkėjiškas programas į vartotojo įrenginius. „TOR“ taip pat neapsaugo jūsų duomenų, taip pat kitų internetinių privatumo ir saugos įrankių, tokių kaip VPN. TOR interneto ryšį gali padaryti labai lėtą. Toliau šiek tiek išsamiau išspręsime kai kuriuos iš šių rūpesčių.

Kaip veikia TOR?

Kaip mes paaiškinome aukščiau, TOR veikia kaiptinklas. Šis TOR tinklas yra sudarytas iš daugybės skirtingų serverių, kurie paprastai vadinami mazgais arba relėmis. Kai naudojate TOR naršyklę, visi jūsų naudojami interneto duomenys yra užšifruojami ir tada siunčiami per TOR tinklą, prieš išvykstant į svetainę, kuria bandote naudotis. Duomenys kaskart perduodami nenustatytam skaičiui skirtingų relių. Iš čia kilęs terminas „svogūnas“, nes TOR tinklas yra daugiasluoksnis (kaip svogūnas).

Kiekviena relė gali iššifruoti vieną sluoksnįužšifruotus duomenis, kuriuos siunčiate prieš perduodant juos kitai relei. Galutinė relė, kurią ji pasiekia, yra numatyta jūsų duomenų paskirtis (t. Y. Svetainė, kurią bandote aplankyti). Kai jūsų duomenys praeina per TOR tinklą, teoriškai beveik neįmanoma, kad kas nors bandytų juos sekti ir stebėti jūsų internetinę veiklą. Naudojant TOR, turėtų būti įmanomas puikus anonimiškumas internete.

Kaip įdiegti TOR

Jei dar nesate TOR vartotojas ir norite išbandytiJei norite naudotis tinklu patys, jums viskas, ką jums tikrai reikia padaryti, yra atsisiųsti TOR naršyklę į pasirinktą įrenginį. Tai gana nesudėtingas procesas, tačiau norėdami padėti jums jį atlikti, parengėme jums šį lengvai sekamą išsamų vadovą:

- Apsilankykite https://www.torproject.org/projects/torbrowser.html, jei norite atsisiųsti ir išsaugoti TOR naršyklę. Jis galimas „Windows“, „Mac OS“ ir „GNU / Linux“ įrenginiams ir 16 skirtingų kalbų.

- Kai failas atsisiųstas, spustelėkite Bėk nustatyti „Tor“ naršyklę

- Pasirinkite paskirties aplanką, kuriame norite išsaugoti TOR failus. Įsitikinkite, kad diske yra ne mažiau kaip 80 MB laisvos vietos.

- Dabar spustelėkite Diegti ir „TOR“ naršyklė bus atsisiųsta. Vykdykite paprastas instrukcijas ekrane ir, baigę darbą, „TOR“ naršyklė turėtų būti įdiegta ir paruošta naudoti.

Kokia yra TOR naudojimo rizika?

Nors anonimiškumas internete turėtų būti įmanomas naudojant„TOR“, kaip ir visa programinė įranga, bėgant metams susidūrė su keliomis problemomis. Tai privertė pasidomėti, koks iš tikrųjų saugus TOR tinklas. Tai nėra paprastas atsakymo klausimas. Tačiau yra keletas pagrindinių TOR saugumo sričių, kuriose yra tikras nerimas.

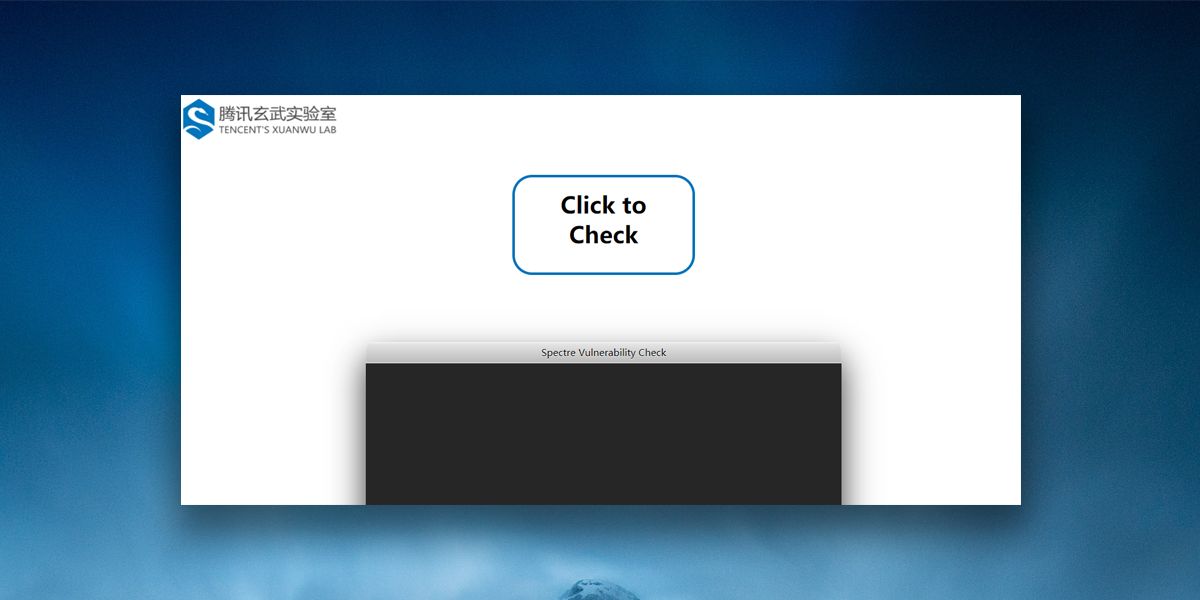

Programinės įrangos spragos

Pirmas dalykas, kurį reikia atsiminti, yra TORnaršyklė yra tik nemokamos programinės įrangos dalis ir, kaip ir visa programinė įranga, joje bus keletas pažeidžiamumų. Kai TOR kūrėjai tai nustato, jie atnaujinami reguliariai. Tai reiškia, kad jei reguliariai neatnaujinate TOR naršyklės, greičiausiai joje bus žinomų pažeidžiamumų, kuriuos įsilaužėliai galėtų išnaudoti.

Dažnai šie pažeidžiamumai yra nedidelės problemoskurie kelia minimalią riziką. Tačiau yra keletas didesnių, kurie labiau domina vartotojus. Paskutinis iš jų buvo praėjusiais metais, kai saugumo tyrinėtojai nustatė kritinį TOR naršyklės pažeidžiamumą. Šis pažeidžiamumas tiesiogiai paveikė tai, kaip TOR naudoja vartotojus anonimiškai, ir reiškė didelę riziką, kad TOR gali nutekinti tikrąjį vartotojų IP adresą. Ši ypatinga pažeidžiamumas paveikė „Mac“ ir „Linux“ įrenginių vartotojus, bet ne „Windows“ vartotojus. Informacija apie pažeidžiamumą nebuvo paviešinta, o TOR kūrėjai ją pataisė. Tačiau atradimas parodė, kad TOR naršyklė nėra visiškai saugi programinės įrangos dalis ir joje gali būti kitų, dar nežinomų pažeidžiamumų, kuriuos įsilaužėliai jau galėtų išnaudoti.

Šifravimo trūkumai

Taip pat yra galimų pažeidžiamumųbūdas, kaip TOR šifruoja vartotojų duomenis, todėl tai gali būti pažeidžiama. Pirma, TOR nešifruoja kiekvieno vardo, naudojamo perduodant jūsų duomenis, vardų ir slaptažodžių. Tai reiškia, kad kai kurie kompiuteriai, veikiantys kaip tinklo relės, galėtų pasiekti jūsų asmeninę informaciją. TOR vartotojams taip pat netaiko „end-to-end“ šifravimo. Tai reiškia, kad jei lankotės svetainėje, kuri nėra užšifruota HTTPS, jokie siunčiami duomenys nėra užšifruojami, kai jie keliauja tarp galutinės TOR relės ir pačios svetainės.

Teisėsaugos prieiga

Kitas didelis klausimas, pateiktas dėl TOR, yra pagrįstasdaugiau apie gandus ir prielaidas, nei apie šalti ir sunkūs faktai, tačiau vis tiek verta paminėti. Tai susiję su keliais aukšto lygio kriminaliniais tyrimais dėl neteisėtos veiklos „Dark Web“. Tamsusis internetas yra interneto dalis, kurios neindeksuoja paieškos sistemos ir kuria TOR naudojasi siekdamas apsaugoti savo vartotojus, kurie dažnai užsiima neteisėta veikla. Teisėsaugos institucijoms turėtų būti beveik neįmanoma nutraukti „Dark Net“ veiklos, tačiau buvo keletas aukšto lygio atvejų, pavyzdžiui, FTB užčiaupdamas liūdnai pagarsėjusią „Silk Road Dark Web“ rinką ir operaciją „Onymous“, matęs, kad Europolas užgrobė daugybę „Dark Web“. domenai. Visada užduodami klausimai apie tai, ar teisėsauga pasinaudojo TOR tinklo pažeidžiamumais, kad išnaikintų šiuos atvejus, bet niekada nėra tinkamai atsakyta.

Kaip užtikrinti saugumą naudojant TOR

Dėl visų šių problemų TOR vis dar išliekaPuikus lažinimas už tai, kad padėtų jums būti anoniminiams internete. Tačiau kai kurie vartotojai tikriausiai manė, kad tai nėra tobulas sprendimas. Dėl šios priežasties verta apsvarstyti galimybę naudoti TOR kartu su kitu internetiniu saugos ir privatumo įrenginiu, kuris gali padėti pašalinti kai kuriuos galimus TOR tinklo pažeidžiamumus. Todėl vartotojams rekomenduojame apsvarstyti galimybę naudoti VPN kartu su TOR.

Tam yra daugybė skirtingų priežasčių. Pirma, patikimame VPN bus naudojamas šifravimas nuo vieno iki kito, o tai reiškia, kad galite būti tikri, kad jūsų internetiniai duomenys visada yra užšifruoti. Naudojimasis VPN taip pat reikš, kad didžiąją laiko dalį jūsų duomenys bus šifruojami dvigubai, naudojant skirtingus protokolus. Taip yra todėl, kad dauguma VPT naudoja „OpenVPN“ protokolą kaip standartą, kuris skiriasi nuo to, kurį naudoja TOR. Tai yra papildomas saugumo lygis, kurį kai kurie vartotojai įvertins.

Daugelis geriausių VPT yra atviroje jūroje irtai reiškia, kad jie gali suteikti tokį saugumo ir privatumo lygį, koks kitur gali būti neįmanomas. Geriausiuose VPN nebus jokių vartotojų žurnalų, o šifruoti aukšto lygio tikimybė, kad įsilaužėliai ar teisėsaugos agentai galės pasiekti jūsų duomenis.

TOR vartotojams reikia VPN

Taigi, jei norite naudoti VPN kartu su TOR įpašalinti kai kuriuos jos pažeidžiamumus, kitas klausimas yra, kokį VPN turėtumėte naudoti? Yra pažodžiui šimtai skirtingų tiekėjų, kurie visi teigia esantys geriausi rinkoje. Norėdami susiaurinti lauką, savo rekomendacijose naudojome šiuos kriterijus:

- Greitas ryšio greitis - TOR gali sulėtinti interneto ryšius, taip pat ir kai kurie VPN, todėl TOR vartotojams reikia pasirinkti VPN su kuo greitesniu ryšio greičiu.

- Šifravimo stiprumas ir saugumas - Norint dvigubai sumažinti įmontuotą TOR šifravimą, idealiam VPN taip pat reikia kuo stipresnio šifravimo.

- Privatumo politikos veiksmingumas - Žmonės naudojasi TOR privatumui ir to tikėsis iš VPT, todėl bet kuris teikėjas privalo turėti kuo griežtesnes privatumo apsaugos priemones.

- Nėra pralaidumo apribojimų - „TOR“ neriboja interneto naudojimo, taigi ir jo neturėtų naudoti bet kuris VPN.

- Serverio tinklo dydis - TOR nėra ideali priemonė norint išvengti geografinių apribojimų ar internetinės cenzūros, tačiau VPT gali įtraukti šią naudingą funkciją į jūsų galimybes.

Galbūt norėsite dar keleto veiksniųatminkite, pvz., kiek vienu metu gali prisijungti VPT teikėjas, jei naudojate TOR keliuose įrenginiuose, ir bet kokias papildomas saugos funkcijas, kurios gali būti. Tačiau daugumai TOR vartotojų šie penki kriterijai yra tie, kurie iš tikrųjų yra svarbūs. Taigi, remiantis tais VPN teikėjais, kurie kyla į viršų?

1. „ExpressVPN“

„ExpressVPN“ yra puikus kompanionasTOR naršyklę. Kaip rodo jo pavadinimas, „ExpressVPN“ specializuojasi ypač greitame ryšio greityje, o tai turėtų padėti sumažinti sulėtėjimą, kurį gali sukelti VPN ir TOR kartu. Svarbu ir tai, kad „ExpressVPN“ greitis yra pastovus ir patikimas bei galimas visame jų serverių tinkle. Šiuo metu tai yra daugiau nei 1500 serverių 94 pasaulio šalyse, kuris yra vienas didžiausių iš visų pagrindinių VPT teikėjų.

- Atblokuojamas „American Netflix“, „iPlayer“, „Hulu“

- 3000 ir daugiau greitų serverių

- Labai paprasta ir lengva naudoti

- Griežta politika be žurnalų

- Klientų aptarnavimas visą parą.

- Ribotos konfigūracijos parinktys

- Vieno mėnesio planas kainuoja brangiai.

„ExpressVPN“ siūlo standartinį 256 bitų AESšifravimas kartu su patikima jokios veiklos ar ryšio žurnalo politika. Kadangi jie yra įsikūrę Britanijos Mergelių salose, jie gali laisvai siūlyti ketaus privatumo garantijas, netaikant vyriausybės interesų. Jie neturi pralaidumo apribojimų, tai reiškia, kad galite naudoti „ExpressVPN 24/7“, jei to norite.

2. „NordVPN“

Kažkada „NordVPN“ turėjo gerą vardąbūdami šiek tiek lėti ir beveik tikrai nebūtume siūlę jų naudoti kartu su TOR tinklu. Tačiau laikai pasikeitė ir pastarosios investicijos atnaujinti didelę jų infrastruktūros dalį į ypač greitus serverius reiškia, kad jų greitis dabar yra toks pat greitas ir nuoseklus kaip ir bet kurio kito pirmaujančio VPN.

- Labai prieinami planai

- „GooglePlay“ vartotojų įvertinimas: 4,3 / 5,0

- 256 bitų AES šifravimas su nepriekaištinga slaptumo žyma

- Ypač saugus dvigubas VPN duomenų šifravimui

- Klientų aptarnavimas (24/7 pokalbiai).

- Negalima nurodyti miesto ar provincijos programoje.

Jų serverių tinklas nėra toks platus kaip„ExpressVPN“, bet iš viso 1779 serverių, pasiekiamų 61 pasaulio šalyje, yra daugiau serverių. Dėl saugumo taip pat nereikia jokių kompromisų - 256 bitų šifravimas naudojamas kaip standartas visose „OpenVPN“ jungtyse. „NordVPN“ taip pat siūlo keletą specialių papildomų saugos funkcijų, įskaitant dvigubo VPN serverio parinktį, kuri nukreipia jūsų interneto duomenis per du serverius, kad būtų užtikrinta papildoma apsauga, ir svogūnus per VPN serverius, kurie automatiškai nukreipia srautą per TOR tinklą, taip pat VPN, kad gautumėte papildomų saugumo prasme, net nenorėdami naudotis TOR naršykle. Pralaidumui taip pat netaikomi jokie apribojimai, o tai reiškia, kad „NordVPN“ yra dar vienas idealus VPN TOR vartotojams.

Kaip veikia VPN?

Jei dar nesate susipažinę su VPN,Tai, kaip jie dirba, šiek tiek skiriasi nuo TOR tinklo. Kai prisijungsite prie VPN, teikėjas leis jums atsisiųsti programinę įrangą, leidžiančią pasiekti savo serverių tinklą. Kiekvienas VPT teikėjas valdo saugių serverių, esančių skirtinguose pasaulio miestuose, tinklą. Kai VPN vartotojas prisijungia prie vieno iš šių serverių (procesą, kurį paprastai galima atlikti tik vienu pelės paspaudimu), visi jūsų internetiniai duomenys yra nukreipiami žemyn užšifruotu tuneliu ir per jūsų pasirinktą serverį prieš einant į svetainę ar tarnyba, kurią bandote aplankyti.

Viskas, kas vyksta tarp jūsų įrenginio irVPN serveris yra užšifruotas ir po to visi jūsų duomenys pažymimi kitu IP adresu, todėl beveik neįmanoma jo atsekti. Tai padeda padaryti VPN vartotojus anoniminiais internete ir, nors jis nėra toks privatus kaip TOR, kuris perteikia jūsų duomenis aplink kelis serverius, jis yra daug greitesnis ir todėl patogus naudoti vartotojui.

Jei norite naudoti VPN, kad išvengtumėte prisijungimocenzūra ar prieiga prie riboto naudojimo svetainių, jums tereikia prisijungti prie serverio kitoje šalyje, kur šie apribojimai netaikomi. Kadangi jūsų IPT ir jūsų lankomos svetainės gali matyti tik serverio vietą ir negali pamatyti, kur esate, iš tikrųjų, jie turėtų leisti jums pasiekti jų paslaugą kaip įprasta, jei serveris yra tinkamoje vietoje. TOR tinklas nesiūlo šios galimybės ir nepalaiko internetinio srautinio perdavimo ar atsisiuntimo, kurį taip pat puikiai gali valdyti dauguma VPN.

Kaip įdiegti VPN

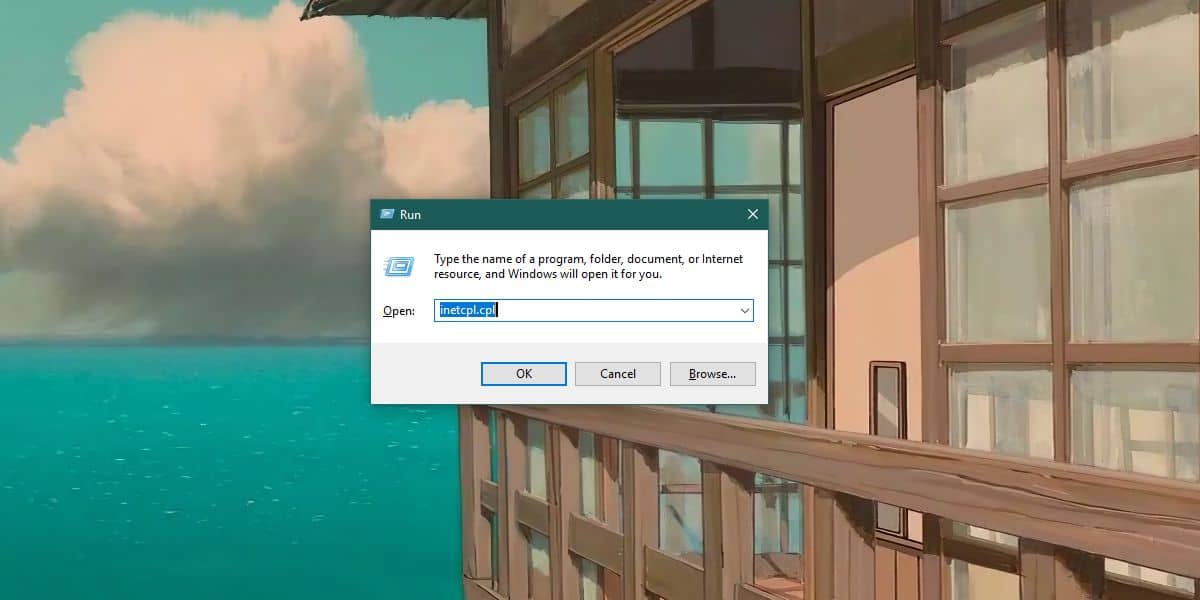

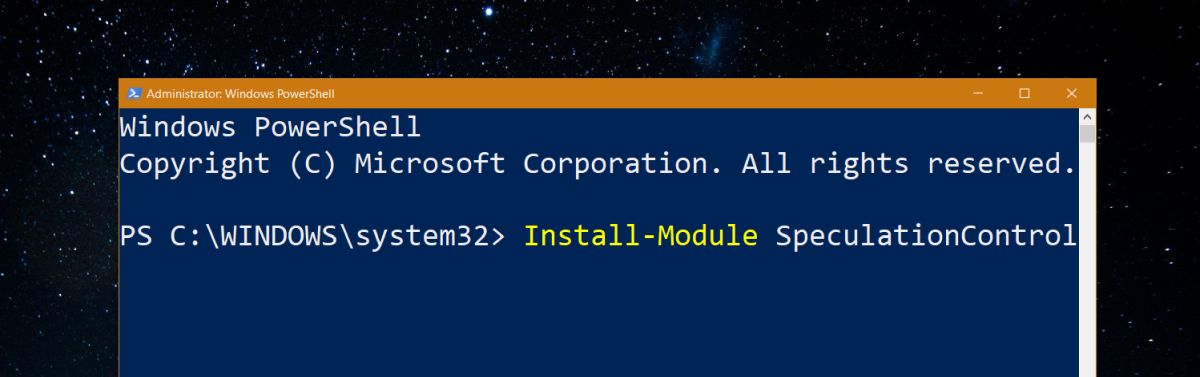

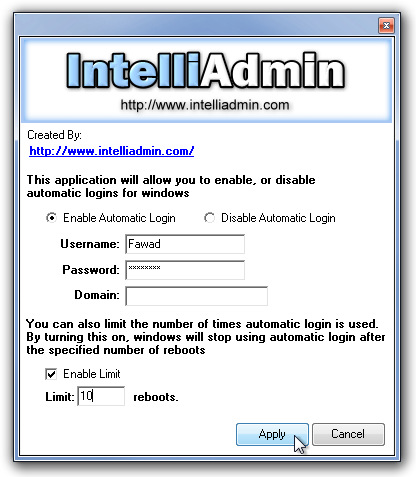

VPN diegimo procesas skirsisšiek tiek priklausomai nuo to, kurį teikėją pasirinkote prenumeruoti, tačiau, plačiąja prasme, jie visi laikosi to paties modelio. Tai nėra sudėtingas procesas, tačiau yra keletas skirtingų žingsnių, kuriuos turite atlikti prieš pradėdami dirbti. Taigi, nors jūs visada turėtumėte pasitarti su savo paslaugų teikėju ir vykdyti jo konkrečias instrukcijas, čia yra trumpas bendrojo VPN diegimo proceso vadovas, kuris tikrai veiks kartu su abiem teikėjais, kuriuos šiame straipsnyje rekomendavome TOR vartotojams:

- Pasirinkite savo pasirinktą VPN teikėją ir apsilankykite jų svetainėje. Mes siūlome pasirinkti vieną iš dviejų iš aukščiau pateikto mūsų rekomenduojamo VPN sąrašo ir tada tiesiog spustelėti nuorodą, kad apsilankytumėte jų svetainėje.

- Svetainėje pasirinkite prenumeratos paketą ir vykdykite ekrane pateikiamus nurodymus, kad prisiregistruotumėte gauti jų paslaugą. Nesijaudinkite, dauguma VPN jums kainuos ne daugiau kaip kelis dolerius per mėnesį.

- Kai būsite užsiprenumeravę, tada turėsiteatsisiųskite VPN programinę įrangą į savo įrenginį. Daugelis teikėjų, įskaitant tuos, kuriuos mes čia rekomendavome, siūlo skirtas programas, skirtas „Windows“ ir „Mac“ kompiuteriams, taip pat „Android“ ir „iOS“ įrenginiams. Galimos ir kai kurių kitų įrenginių programos. Pasirinkite savo prietaiso tiesioginę programinę įrangą ir vykdykite ekrane pateikiamus nurodymus, kad atsisiųstumėte ją į savo įrenginį.

- Įdiegę programą, atidarykite ją ir paprašę įveskite prisijungimo duomenis, kurie jums buvo duoti atlikus šio proceso 2 veiksmą.

Tai atidarys jūsų programą ir būsite pasiruošęprisijungti prie savo VPN. Turėdami daugumą VPN, įskaitant „ExpressVPN“ ir „NordVPN“, vienu mygtuko paspaudimu galėsite prisijungti prie jų tinklo. Arba galite pasirinkti, kuriuos iš jų serverių norite prisijungti, arba kitaip pritaikyti jų paslaugą, kad atitiktų jūsų poreikius, naudodamiesi galimais nustatymais ir parinktimis.

Išvada

TOR yra populiari internetinė privatumo priemonė ir teisingaitaigi. Tai puiki ir nemokama paslauga, siūlanti patikimą privatumo apsaugos paslaugą. Tačiau tai nėra paslauga, kurioje nėra trūkumų, ir yra keletas pažeidžiamumų, apie kuriuos vartotojai turėtų žinoti. Kaip mes pabrėžėme šiame straipsnyje, tai yra programinės įrangos trūkumai, šifravimo apribojimai ir pasiūlymas, kad kai kurios teisėsaugos institucijos galėjo kompromituoti TOR tinklą daugiau nei leidžia. Štai kodėl mes siūlome, jei jūs tikrai vertinate savo privatumą internete, protinga naudoti TOR kartu su VPN, kad iš tikrųjų padidintumėte savo privatumą internete ir saugumą internete.

Ar esate TOR vartotojas? Ar turite asmeninės patirties dėl bet kokių pažeidžiamumų ar problemų, susijusių su TOR, kurias pabrėžėme šiame straipsnyje? Ar bandėte kartu su TOR naudoti VPN, kad išspręstumėte šias problemas? Kokia buvo jūsų patirtis tai padarius? Ar šio straipsnio patarimai jums buvo naudingi? Visada laukiame visų mūsų skaitytojų minčių ir nuomonių, tad kodėl gi jomis nepasidalijus su mumis, naudojant žemiau esantį komentarų lauką?

Kaip gauti nemokamą VPN 30 dienų

Jei, pavyzdžiui, keliaujant trumpam jums reikia VPT, galite nemokamai gauti mūsų geriausiai vertinamą VPN. „ExpressVPN“ apima 30 dienų pinigų grąžinimo garantiją. Turėsite mokėti už prenumeratą, tai faktas, bet tai leidžia pilną prieigą 30 dienų ir tada atšauksite visą grąžinimą. Jų atšaukimo politika, į kurią nekildavo jokių klausimų, laikosi savo vardo.

Komentarai