SSH ir satriecošs, jo tas ļauj mums iegūt terminālupiekļuvi citiem Linux personālajiem datoriem un serveriem tīklā vai pat internetam! Tomēr tikpat pārsteidzoša kā šī tehnoloģija ir dažas acīmredzamas drošības problēmas, kuru dēļ tās lietošana ir nedroša. Ja esat vidusmēra lietotājs, nav reāli jāinstalē sarežģīti SSH drošības rīki. Tā vietā apsveriet iespēju veikt šīs pamata darbības, lai nodrošinātu SSH servera izmantošanu Linux.

Mainīt noklusējuma savienojuma portu

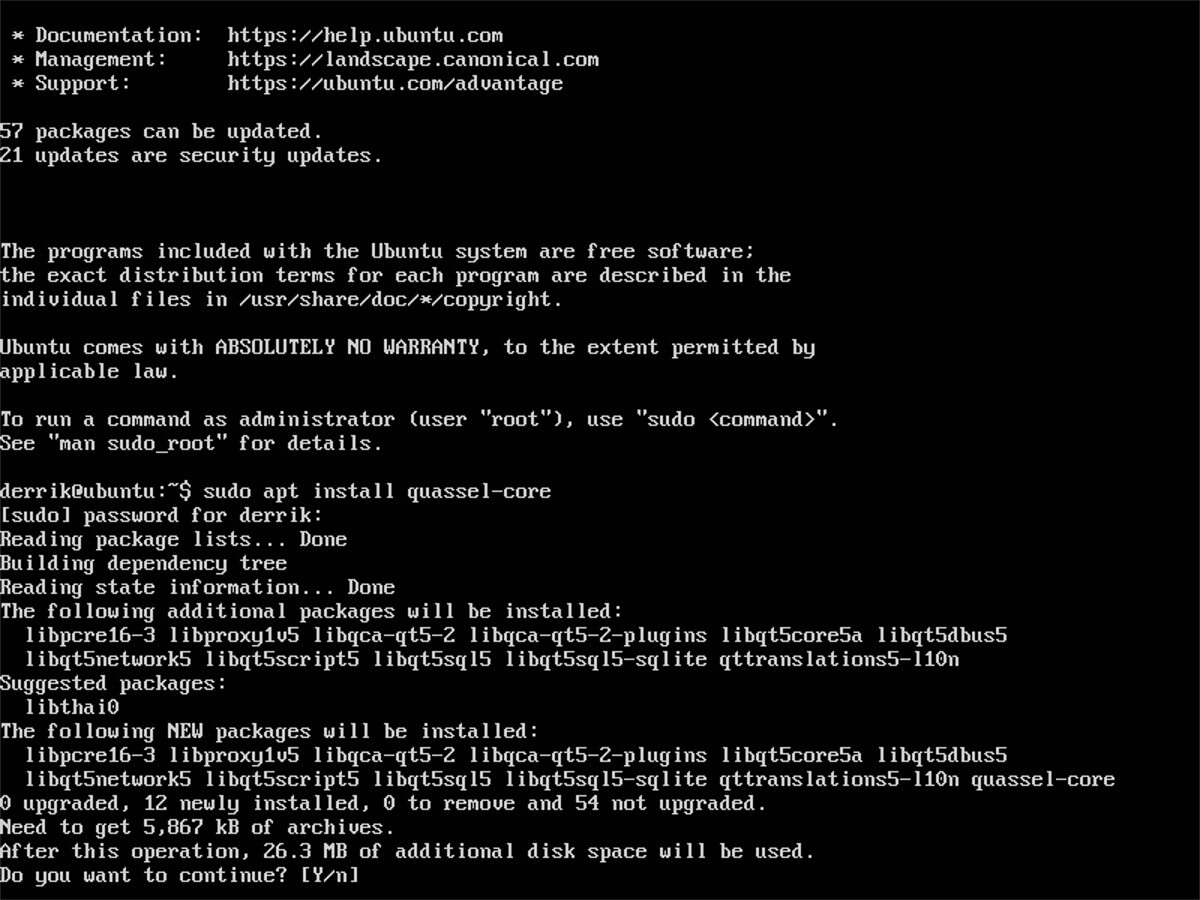

Līdz šim ātrākais un vienkāršākais veids, kā nodrošinātSSH serverim ir jāmaina izmantotais ports. Pēc noklusējuma SSH serveris darbojas 22. ostā. Lai to mainītu, atveriet termināļa logu. Termināļa logā SSH uz attālo datoru, kas mitina SSH serveri.

ssh user@local-ip-address

Kad esat pieteicies, nometiet no regulāra lietotāja uz Root. Ja jums ir Root konts, piesakieties ar su ir laba izvēle. Citādi jums būs jāpiekļūst, izmantojot sudo.

su -

vai

sudo -s

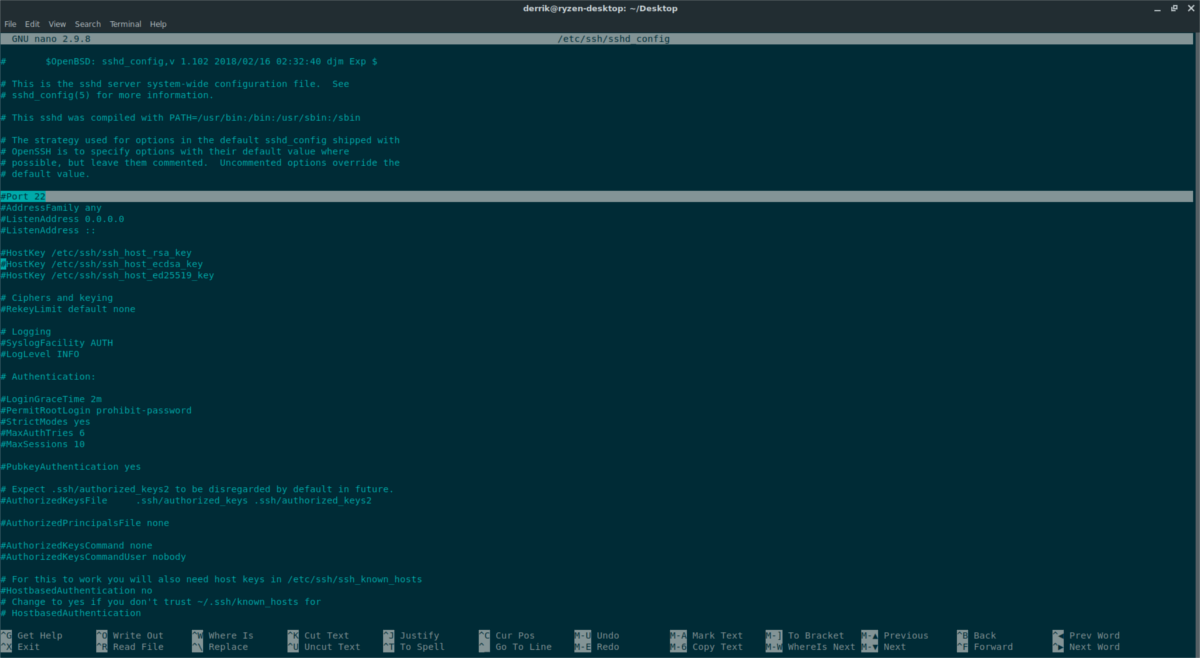

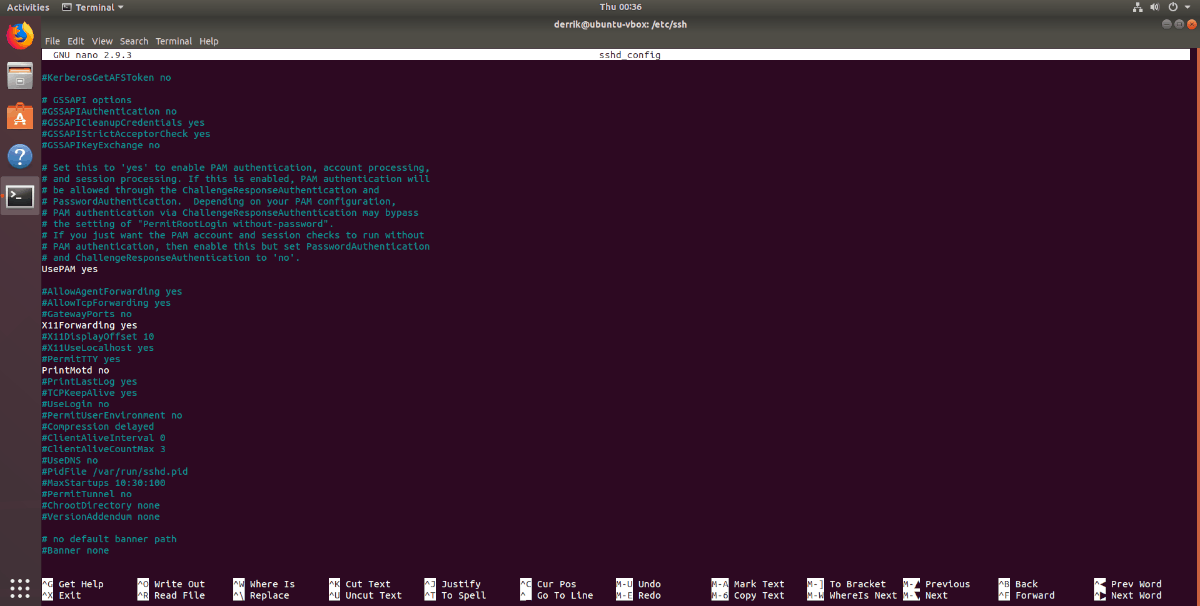

Tagad, kad esat ieguvis administratora piekļuvi, Nano atveriet SSH konfigurācijas failu.

nano /etc/ssh/sshd_config

Ritiniet cauri 22. porta konfigurācijas failam. Noņemiet # ja tāds ir, tad maini “22 ″ uz citu numuru. Parasti pietiek ar ostu virs 100 vai pat vienu no 1000 diapazoniem. Pēc porta numura maiņas nospiediet Ctrl + O tastatūras kombinācija, lai saglabātu labojumus. Pēc tam izejiet no redaktora, nospiežot Ctrl + X.

Rediģējot konfigurācijas failu, SSH serveris nekavējoties netiks pārslēgts uz pareizā porta izmantošanu. Tā vietā jums būs manuāli jārestartē pakalpojums.

systemctl restart sshd

Palaižot komandu systemctl, jāpārstartē SSH dēmons un jāpiemēro jaunie iestatījumi. Ja dēmona restartēšana neizdodas, vēl viena iespēja ir atsāknēt SSH servera mašīnu:

reboot

Pēc dēmona (vai mašīnas) restartēšanas SSH nebūs pieejams caur 22. portu. Tā rezultātā, lai izveidotu savienojumu, izmantojot SSH, ir manuāli jānorāda ports.

Piezīme: noteikti mainiet “1234” ar portu, kas iestatīts SSH konfigurācijas failā.

ssh -p 1234 user@local-ip-address

Atspējot pieteikšanos ar paroli

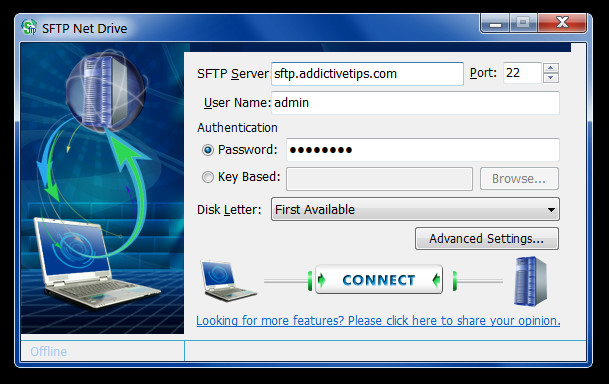

Vēl viens lielisks SSH servera drošības veids irnoņemiet paroles pieteikšanos un tā vietā pārejiet uz pieteikšanos, izmantojot SSH atslēgas. Dodoties SSH atslēgas maršrutā, tiek izveidots uzticības loks starp jūsu SSH serveri un attālajām mašīnām, kurām ir jūsu atslēga. Tas ir šifrēts paroles fails, kuru ir grūti uzlauzt.

Iestatiet, izmantojot servera SSH atslēgu. Kad esat iestatījis atslēgas, atveriet termināli un atveriet SSH konfigurācijas failu.

su -

vai

sudo -s

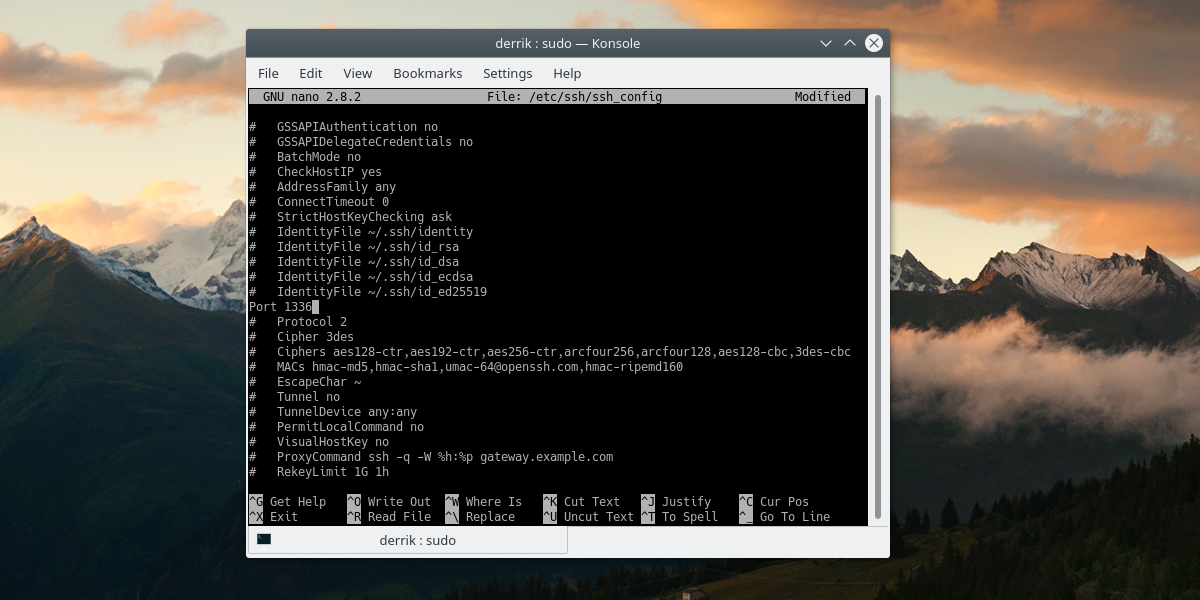

Pēc tam atveriet konfigurāciju Nano ar:

nano /etc/ssh/sshd_config

Pēc noklusējuma SSH serveri apstrādā autentifikāciju, izmantojotlietotāja parole. Ja esat saņēmis drošu paroli, tas ir labs veids, kā iet, taču šifrēta SSH atslēga uzticamās mašīnās ir ātrāka, ērtāka un drošāka. Lai pabeigtu pāreju uz pieteikšanos bez paroles, apskatiet SSH konfigurācijas failu. Šajā failā ritiniet un atrodiet ierakstu “PasswordAuthentication”.

Noņemiet simbolu # priekšā “PasswordAuthentication” un pārliecinieties, vai tam priekšā ir vārds “nē”. Ja viss izskatās labi, saglabājiet labojumus SSH konfigurācijā, nospiežot Ctrl + O uz tastatūras.

Pēc konfigurācijas saglabāšanas aizveriet Nano ar Ctrl + Xun restartējiet SSHD, lai piemērotu izmaiņas.

systemctl restart sshd

Ja jūs neizmantojat systemd, mēģiniet restartēt SSH ar šo komandu:

service ssh restart

Nākamreiz, kad attāla mašīna mēģina pieteikties šajā SSH serverī, tā pārbaudīs, vai ir pareizi taustiņi, un ievadīs tos bez paroles.

Atspējot saknes kontu

Root konta atspējošana jūsu SSH serverī irveids, kā mazināt kaitējumu, kas var rasties, ja neatļauts lietotājs iegūst piekļuvi, izmantojot SSH. Lai atspējotu Saknes kontu, ir obligāti, ka vismaz viens jūsu SSH servera lietotājs var iegūt Sakni caur sudo. Tas nodrošinās, ka jūs joprojām varēsit piekļūt sistēmas līmeņa piekļuvei, ja jums tā būs nepieciešama, bez Saknes paroles.

Piezīme: pārliecinieties, ka lietotājiem, kuri, izmantojot sudo, var piekļūt saknes privilēģijām, ir droša parole vai arī superlietotāja konta atspējošana ir bezjēdzīga.

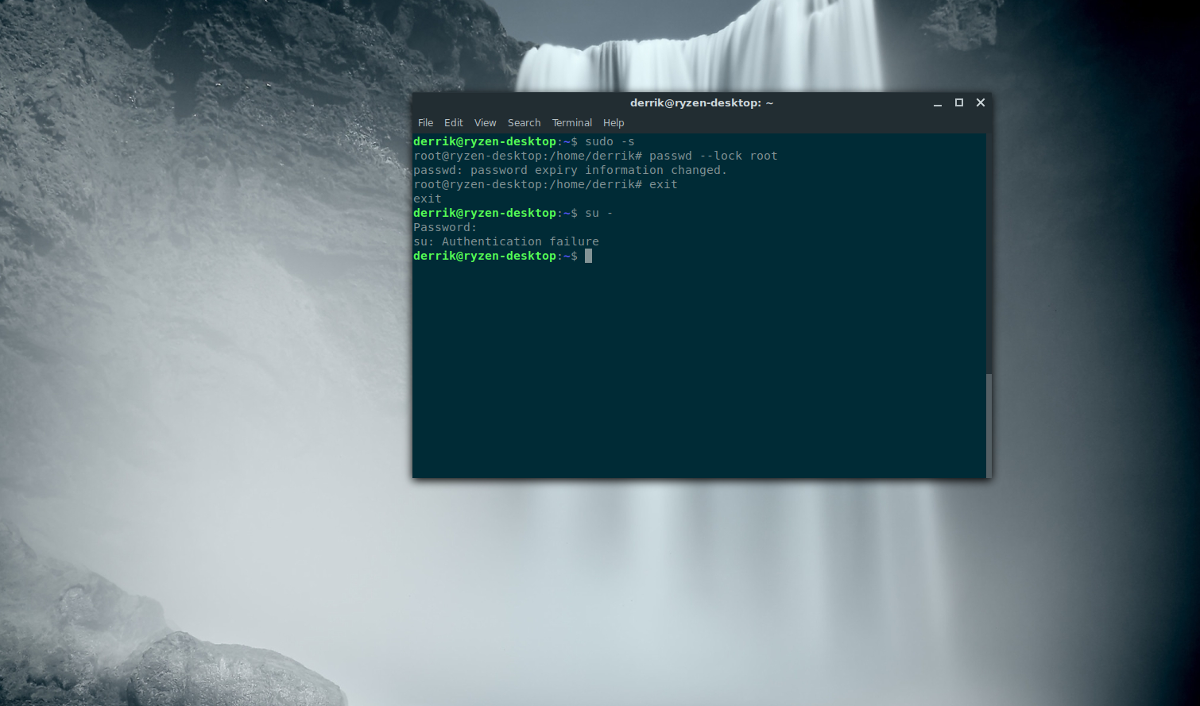

Lai atspējotu Sakni, paceliet terminālu uz superlietotāja tiesībām:

sudo -s

Izmantojot sudo -s, tiek apieta nepieciešamība pieteikties ar su, un tā vietā piešķir saknes čaumalu, izmantojot sudoers failu. Tagad, kad apvalkam ir superlietotāja piekļuve, palaidiet paroli komandu un sašifrēt Root kontu ar –Bloķēt.

passwd --lock root

Palaižot iepriekš norādīto komandu, tiek kodēta Root konta parole, lai pieteiktos, izmantojot su nav iespējams. Turpmāk lietotāji var SSH ieiet tikai kā vietējie lietotāji un pēc tam pārslēgties uz Saknes kontu, izmantojot sudo privilēģijas.

Komentāri