IT drošība ir karsts temats. Tas ir vismazākais, ko mēs varam teikt. Draudi ir visur, un aizsardzība pret tiem ir nebeidzama cīņa. Ir pagājuši laiki, kad viss, kas vajadzīgs, bija kāda pret vīrusu aizsardzības programmatūra. Mūsdienu IT draudu ainas sarežģītība ir vienāda - ja pat nav augstāka - par tām sistēmām, kuras mēs cenšamies aizsargāt. Uzbrukumi ir visdažādākie, un tie ikdienā pakļauj mūsu biznesu riskam. Lai aizsargātu pret viņiem, mums ir nepieciešama augstākās kvalitātes draudu uzraudzības sistēma. Par laimi, mēs esam paveikuši smagu darbu, lai tos atrastu, un mēs esam priecīgi iepazīstināt ar labākajām IT draudu uzraudzības sistēmām.

Mēs sāksim izpēti, mēģinot noteiktkas ir IT draudu uzraudzība. Dažādiem cilvēkiem var būt atšķirīgas definīcijas - un viņi visi ir vienlīdz labi -, bet mūsu diskusijas labad ir svarīgi, lai mēs visi atrastos vienā lapā un būtu kopēja izpratne. Tālāk mēs centīsimies novērst neskaidrības par to, kas ir IT draudu uzraudzība un, vēl svarīgāk, kas tas nav. Pēc tam mēs izskaidrosim, kā darbojas IT draudu uzraudzība, kādas ir tā priekšrocības un kāpēc jums tas ir nepieciešams. Visbeidzot, mēs būsim gatavi atklāt rezultātus, kas gūti, meklējot labākās IT draudu uzraudzības sistēmas, un mēs pārskatīsim visas labākās sistēmas, kuras esam atraduši.

Kas ir IT draudu uzraudzība - definīcija

IT draudu uzraudzība parasti attiecas uznepārtraukts tīklu un to komponentu (ieskaitot serverus, darbstacijas un citu aprīkojumu) uzraudzības process attiecībā uz jebkādām drošības draudu pazīmēm. Tie varētu būt, piemēram, ielaušanās mēģinājumi vai datu zādzības. Tas ir visaptverošs termins uzraudzībai vai tīklam pret visa veida ļaunprātīgām darbībām.

IT speciālisti paļaujas uz IT draudu uzraudzībuiegūt redzamību viņu tīklos un lietotājiem, kuri tiem piekļūst. Ideja ir nodrošināt spēcīgāku datu aizsardzību un novērst vai vismaz samazināt iespējamo kaitējumu, ko pārkāpumi varētu radīt.

Mūsdienu pasaulē, kur tas nepavisam nav nekas neparastsLai redzētu organizācijas, kas nodarbina neatkarīgus darbuzņēmējus, attālinātus darbiniekus un pat iekšējos darbiniekus, kas darbā izmanto savas ierīces, pastāv papildu risks, kas saistīts ar organizāciju sensitīvajiem datiem. Nevar tieši kontrolēt šīs trešo personu ierīces, vienīgā iespēja ir efektīvi uzraudzīt visas darbības.

IT draudu uzraudzība ir diezgan sarežģīts jautājumsgalvenokārt tāpēc, ka ļaunprātīgi lietotāji un grupas izmanto paņēmienus, kas attīstās tikpat ātri kā - pat ja ne ātrāk kā - pārējās informācijas tehnoloģijas, lai pārkāptu tīklus un nozagtu datus. Šī iemesla dēļ arī IT draudu uzraudzības sistēmām ir pastāvīgi jāattīstās, lai neatpaliktu no draudu vietas.

Kas tas nav - izvairīšanās no neskaidrībām

IT drošība ir plašs un sarežģīts domēnsir viegli sajaukt lietas. Un viegli var rasties neskaidrības par to, kas ir IT draudu uzraudzība vai kas tā nav. Piemēram, ielaušanās atklāšanas sistēmas (IDS), protams, tiek izmantotas, lai pārraudzītu tīklus draudu novēršanai. Tas padarītu šīs sistēmas par IT draudu uzraudzības sistēmām. Bet tas nav tas, uz ko mēs parasti atsaucamies, tad runājam par IT draudu uzraudzību.

Tāpat drošības informācija un notikumsPārvaldību (SIEM) arī bieži uzskata par IT draudu uzraudzības risinājumu veidu. Saprotams, ka šīs sistēmas var izmantot arī, lai aizsargātu mūsu infrastruktūru pret ļaunprātīgu izmantošanu.

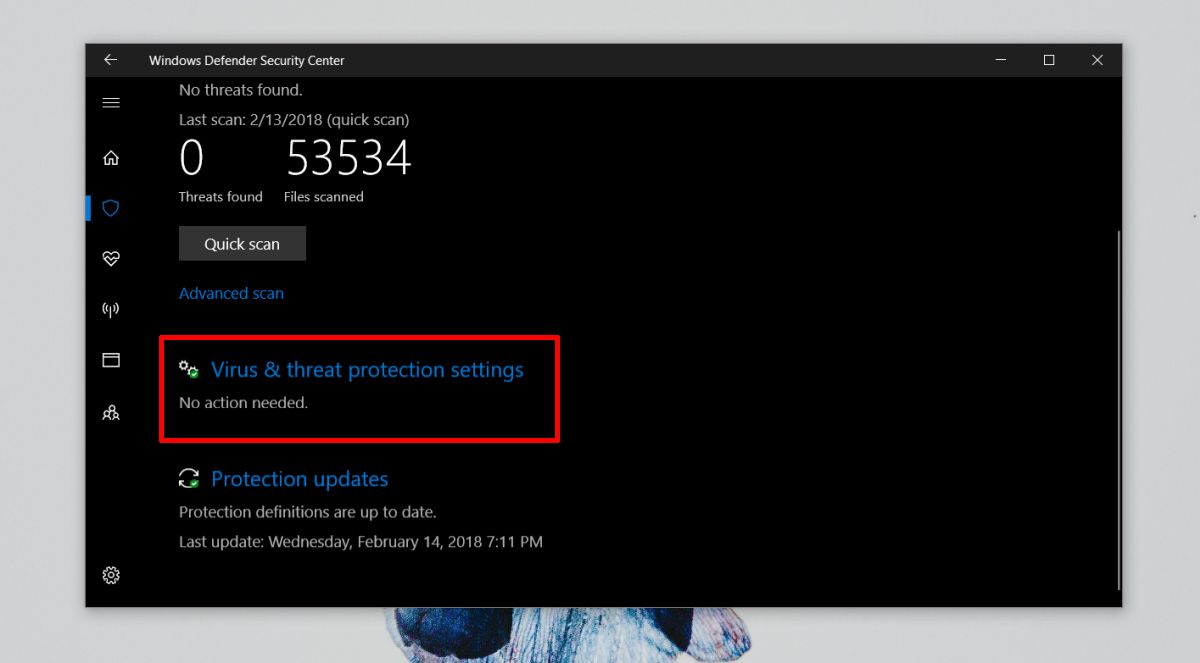

Vīrusu aizsardzības programmatūru varētu uzskatīt arī par IT draudu uzraudzības sistēmām. Galu galā arī viņi tiek izmantoti, lai aizsargātu pret viena veida draudiem, kaut arī izmantojot atšķirīgu pieeju.

Bet atsevišķi ņemot, šīs tehnoloģijas parasti nav tas, uz ko mēs runājam, runājot par IT draudu uzraudzību.

Kā redzat, IT draudu jēdziensuzraudzība nav precīzi skaidra. Šī raksta dēļ mēs esam paļāvušies uz pašiem pārdevējiem un to, ko viņi uzskata par IT draudu uzraudzības programmatūru. Tam ir jēga, jo galu galā IT draudu uzraudzība ir neskaidrs termins, kas var attiekties uz daudzām lietām.

Kā darbojas IT draudu uzraudzība

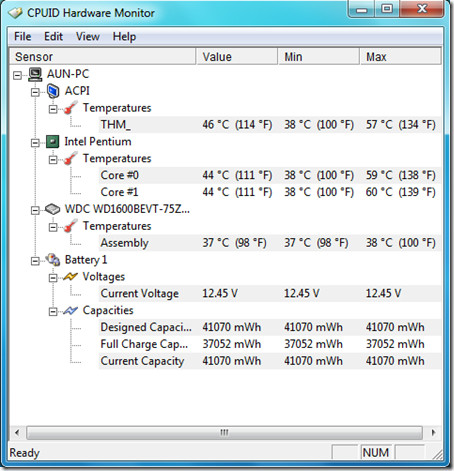

Īsumā, IT draudu uzraudzība sastāv nopastāvīgu drošības datu uzraudzību un sekojošu novērtēšanu ar mērķi identificēt kiberuzbrukumus un datu pārkāpumus. IT draudu uzraudzības sistēmas vāc dažādu informāciju par vidi. Viņi iegūst šo informāciju, izmantojot dažādas metodes. Viņi var izmantot sensorus un aģentus, kas darbojas serveros. Daži paļausies arī uz satiksmes modeļu analīzi vai sistēmu žurnālu un žurnālu analīzi. Ideja ir ātri noteikt īpašus modeļus, kas norāda uz iespējamiem draudiem vai reālu drošības incidentu. Ideālā gadījumā IT draudu uzraudzības sistēmas mēģina identificēt draudus, pirms tiem ir nelabvēlīgas sekas.

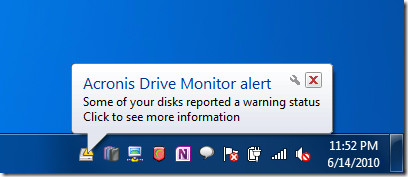

Kad draudi ir identificēti, dažām sistēmām ir:validācijas process, kas nodrošina, ka draudi ir reāli un ka tie nav viltus pozitīvi. Lai to paveiktu, var izmantot dažādas metodes, ieskaitot manuālo analīzi. Kad identificētie draudi ir apstiprinājušies, tiek izsludināts trauksmes signāls, ar kuru attiecīgajam personālam paziņo, ka jāveic kādi koriģējoši pasākumi. Alternatīvi, dažas IT draudu uzraudzības sistēmas uzsāks arī kāda veida pretpasākumus vai koriģējošas darbības. Tā var būt gan pasūtījuma definēta darbība, gan skripts vai, kā tas bieži notiek ar labākajām sistēmām, pilnībā automatizēta reakcija, kuras pamatā ir atklātie draudi. Lai nodrošinātu vislabāko iespējamo reakciju, dažas sistēmas ļaus kombinēt arī automatizētas, iepriekš definētas darbības un pielāgotas.

IT draudu uzraudzības priekšrocības

Citādi neatklātu draudu identificēšana ir noProtams, galvenie ieguvumi, ko organizācijas gūst, izmantojot IT draudu uzraudzības sistēmas. IT draudu uzraudzības sistēmas atklās nepiederošas personas, kas pieslēdzas jūsu tīklam vai pārlūko to, kā arī atklāj kompromitētus un / vai neatļautus iekšējos kontus.

Lai gan tos var būt grūti atklāt, ITdraudu pārraudzības sistēmas korelē dažādus informācijas avotus par parametru darbību ar konteksta datiem, piemēram, IP adresēm, URL, kā arī ar failu un lietojumprogrammu informāciju. Kopā tie nodrošina precīzāku veidu, kā identificēt novirzes, kas varētu liecināt par ļaunprātīgām darbībām.

Lielākā IT draudu uzraudzības priekšrocībasistēmas ir risku samazināšana un datu aizsardzības iespēju maksimizēšana. Viņi nodrošinās jebkurai organizācijai labākas iespējas aizstāvēties gan no nepiederošiem, gan no iekšējās informācijas draudiem, pateicoties to redzamībai. IT draudu uzraudzības sistēmas analizēs piekļuvi datiem un to izmantošanu un ieviesīs datu aizsardzības politikas, novēršot sensitīvu datu zaudēšanu.

Konkrēti, IT draudu uzraudzības sistēmas:

- Parādiet, kas notiek jūsu tīklos, kas ir lietotāji un vai viņi ir vai nav apdraudēti,

- Ļaujiet jums saprast, cik labi tīkla lietojums atbilst politikām,

- Palīdziet sasniegt normatīvo aktu prasību ievērošanu, kas prasa sensitīvu datu veidu uzraudzību,

- Atrodiet tīklu, lietojumprogrammu un drošības arhitektūras ievainojamības.

IT draudu uzraudzības nepieciešamība

Fakts ir tāds, ka šodien IT administratori un ITdrošības speciālisti izjūt milzīgu spiedienu pasaulē, kurā kibernoziedznieki vienmēr šķiet soli vai divus priekšā. Viņu taktika strauji attīstās, un viņi strādā reāli, vienmēr uzturoties priekšā tradicionālajām noteikšanas metodēm. Bet lielākie draudi ne vienmēr nāk no malas. Iekšējās informācijas draudi, iespējams, ir tikpat svarīgi. Iekšējās informācijas incidenti, kas saistīti ar intelektuālā īpašuma zādzībām, ir biežāki, nekā vairumam rūpētos atzīt. Tas pats attiecas uz neatļautu piekļuvi informācijai vai sistēmām vai to izmantošanu. Tāpēc vairums IT drošības komandu tagad ļoti paļaujas uz IT draudu uzraudzības risinājumiem, jo tie ir galvenais veids, kā uzturēt virsū gan iekšējos, gan ārējos draudus, ar kuriem saskaras viņu sistēmas.

Draudu uzraudzībai ir dažādas iespējas. Ir īpaši IT draudu uzraudzības risinājumi, kā arī pilna komplekta datu aizsardzības rīki, kas ietver draudu uzraudzības iespējas. Vairāki risinājumi piedāvās draudu uzraudzības iespējas un apvienos tos ar politikā balstītām kontrolēm, kas spēs automatizēt reakciju uz atklātajiem draudiem.

Neatkarīgi no tā, kā organizācija izvēlas rīkotiesIT draudu uzraudzība, visticamāk, ir viens no vissvarīgākajiem soļiem, lai aizsargātu pret kibernoziedzniekiem, it īpaši, apsverot, kā draudi kļūst arvien sarežģītāki un kaitē.

Labākās IT draudu uzraudzības sistēmas

Tagad, kad mēs visi atrodamies vienā lapā un ka mēslai mums būtu ideja par to, kas ir IT draudu uzraudzība, kā tā darbojas un kāpēc mums tā ir vajadzīga, apskatīsim dažas no labākajām IT draudu uzraudzības sistēmām, kuras var atrast. Mūsu sarakstā ir dažādi produkti, kas ir ļoti atšķirīgi. Bet neatkarīgi no tā, cik atšķirīgi viņi ir, viņiem visiem ir viens kopīgs mērķis - atklāt draudus un brīdināt par viņu esamību. Tas faktiski bija mūsu minimālie kritēriji iekļaušanai mūsu sarakstā.

1. SolarWinds draudu monitors - IT Ops izdevums (Demo pieejams)

SolarWinds ir parasts nosaukums daudziem tīkliem unsistēmas administratori. Tas ir slavens ar to, ka ir izveidojis vienu no labākajiem SNMP uzraudzības rīkiem, kā arī vienu no labākajiem NetFlow kolekcionāriem un analizatoriem. Patiesībā SolarWinds ražo vairāk nekā trīsdesmit dažādus produktus, kas aptver vairākas tīkla un sistēmas administrēšanas jomas. Un tas nebeidzas ar to. Tas ir labi pazīstams arī ar daudzajiem bezmaksas rīkiem, kas pievēršas tīkla administratoru īpašajām vajadzībām, piemēram, apakštīkla kalkulatoram vai TFTP serverim.

Runājot par IT draudu uzraudzību, uzņēmums piedāvā SolarWinds draudu monitors - IT Ops izdevums. “IT Ops izdevums”Daļa no produkta nosaukuma ir atšķirt to no rīka pārvaldīto pakalpojumu sniedzēju izdevuma, kas ir nedaudz atšķirīga programmatūra, kas īpaši paredzēta pārvaldītajiem pakalpojumu sniedzējiem (MSP).

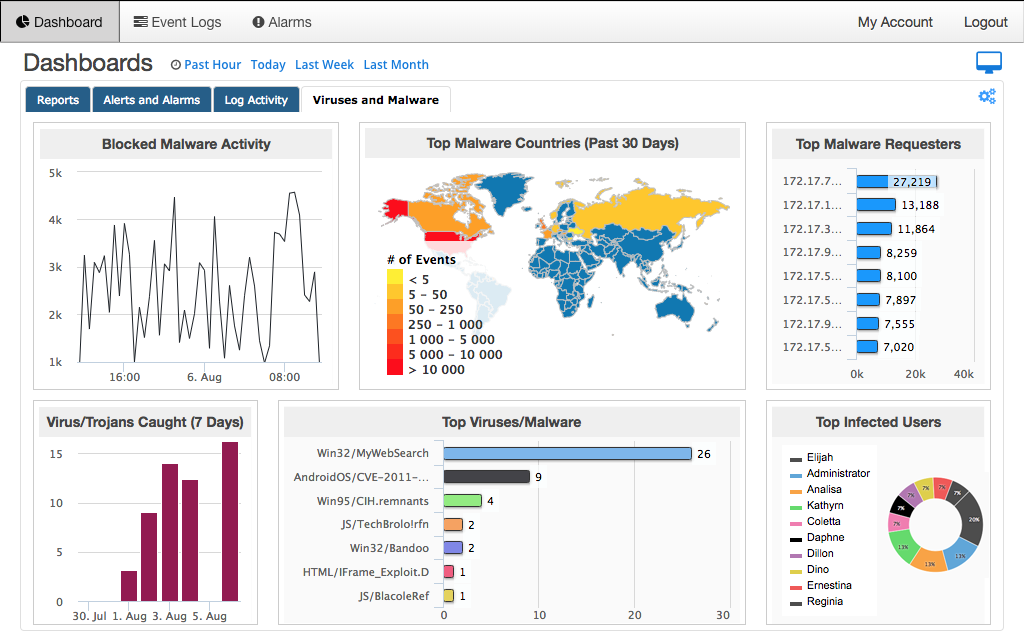

Šis rīks atšķiras no vairuma citu SolarWindsinstrumentus, jo tā ir balstīta uz mākoņiem. Jūs vienkārši abonējat pakalpojumu, to konfigurējat, un tas sāk uzraudzīt jūsu vidi vairāku dažādu veidu draudiem. Faktiski SolarWinds draudu monitors - IT Ops izdevums apvieno vairākus instrumentus. Tam ir žurnālu centralizācija un korelācija, drošības informācija un notikumu pārvaldība (SIEM), kā arī tīkla un resursdatora ielaušanās atklāšana (IDS). Tas padara to par ļoti rūpīgu draudu uzraudzības komplektu.

Uz SolarWinds draudu monitors - IT Ops izdevums vienmēr ir aktuāls. Tas pastāvīgi iegūst atjauninātu informāciju par draudiem no vairākiem avotiem, tostarp IP un domēna reputācijas datu bāzēm, ļaujot tai uzraudzīt gan zināmus, gan nezināmus draudus. Rīks piedāvā automatizētas inteliģentās reakcijas, lai ātri novērstu drošības incidentus. Pateicoties šai funkcijai, pastāvīgā nepieciešamība pēc draudu manuālas novērtēšanas un mijiedarbības ir ievērojami samazināta.

Produktam ir arī ļoti spēcīgs brīdinājumssistēma. Tas ir daudznosacījumu, savstarpēji korelētas trauksmes, kas darbojas vienlaikus ar rīka aktīvās reaģēšanas motoru, lai palīdzētu identificēt un apkopot svarīgus notikumus. Pārskata sistēma ir arī viena no izstrādājuma spēcīgajām versijām, un to var izmantot, lai pierādītu revīzijas atbilstību, izmantojot esošās iepriekš izveidotās pārskata veidnes. Varat arī izveidot pielāgotus pārskatus, kas atbilst jūsu biznesa vajadzībām.

Cenu noteikšana SolarWinds draudu monitors - IT Ops izdevums sākas no USD 4 500 līdz 25 mezgliem ar 10 dienāmindeksa. Varat sazināties ar SolarWinds, lai iegūtu sīkāku cenu, kas pielāgota jūsu īpašajām vajadzībām. Un, ja vēlaties redzēt produktu darbībā, varat pieprasīt a bezmaksas demonstrācija no SolarWinds.

2. ThreatConnect TC Identificēt

Nākamais mūsu sarakstā ir produkts, kura nosaukums ir no TreathConnect TC identificēt. Tā ir pirmā līmeņa sastāvdaļaThreatConnect rīku sērija. Kā norāda nosaukums, šis komponents ir saistīts ar dažādu IT draudu identificēšanu, kas tieši ir IT draudu uzraudzības sistēmas.

TC identificēt piedāvā draudu izlūkdatus, kas apkopoti no vairākvairāk nekā 100 atvērtā pirmkoda barotnes, daudzu kopienu izlūkdati no desmitiem kopienu un sava ThreatConnect pētniecības komanda. Turklāt. Tas dod jums iespēju pievienot informāciju no jebkura TC Exchange partnera. Šis vairāku avotu izlūkdati izmanto visu ThreatConnect datu modeļa jaudu. Turklāt šim rīkam ir automatizēti bagātinājumi, lai nodrošinātu stabilu un pilnīgu pieredzi. ThreatConnect platformas inteliģence redz, kas ir aktivitātes pamatā, un parāda, kā tā ir saistīta ar citiem notikumiem. Tas dod jums pilnīgu priekšstatu, ļaujot jums pieņemt labāko lēmumu par to, kā reaģēt.

ThreatConnect piedāvā virkni pakāpeniski funkcijām bagātāku rīku. Visvienkāršākais rīks ir TC identificēt aprakstīts šeit. Pie citiem rīkiem pieder TC pārvaldīšana, TC analīze un TC pabeigšana, katrs pievienojot nedaudz iezīmes iepriekšējam līmenim. Informācija par cenām ir pieejama tikai sazinoties ar ThreatConnect.

3. Digitālo ēnu meklēšanas gaisma

Digital Shadows ir Forrester New Wave līderis digitālā riska aizsardzībā. Tā SearchLight platforma uzrauga, pārvalda un novēršdigitālais risks, izmantojot plašu datu avotu klāstu atvērtā, dziļā un tumšā tīmeklī. Tas efektīvi aizsargā jūsu uzņēmuma biznesu un reputāciju.

Digitālās ēnas Meklēšanas gaisma var izmantot, lai aizsargātu pret septiņiem riskiemkategorijas. Pirmā aizsardzība ir pret kiberdraudiem, kas ir plānoti, mērķtiecīgi uzbrukumi jūsu organizācijai. Šis rīks aizsargā arī no datu zaudēšanas, piemēram, no konfidenciālu datu noplūdes. Zīmola ekspozīcija, ja pikšķerēšanas vietne uzdodas par jums, ir vēl viens risks, no kura rīks jūs aizsargā. Nākamais risks, ko šis produkts aizsargā, ir tas, ko Digital Shadow sauc par trešo personu risku, ja jūsu darbinieki un piegādātāji var neapzināti pakļaut jūs riskam. Meklēšanas gaisma var arī aizsargāt jūsu VIP no iebiedēšanas vai draudiem tiešsaistē, tāpat kā to var izmantot, lai cīnītos pret fiziskiem draudiem un pasargātu jūs no ļaunprātīgām infrastruktūras izmaiņām.

Rīks izmanto plašu automatizētu un cilvēku analīzes metožu klāstu, lai sašaurinātu atklātās anomālijas un filtrētu reālos draudus, tādējādi maksimāli izvairoties no ātra pozitīva rezultāta. Pirkšana Meklēšanas gaisma prasa vispirms reģistrēties bezmaksas produkta demonstrācijai, pēc tam, ņemot vērā jūsu īpašās vajadzības, var sniegt detalizētu informāciju par cenām.

4. CyberInt Argos draudu izlūkošanas platforma

Uz Argos draudu izlūkošanas platforma no CyberInt ir programmatūra kā pakalpojums (SaaS),mākonis balstīta sistēma, kas organizācijām nodrošina izsmalcinātu risinājumu jaunajiem kiberdraudiem, ar kuriem organizācijas parasti saskaras. Argos platformas galvenās iezīmes ir mērķtiecīga, ļoti automatizēta pārvaldīta atklāšanas un reaģēšanas tehnoloģija.

Konkrēti, risinājums piedāvā mērķtiecīgu unrīcībā esošs intelekts, kas iegūts, apvienojot gan tehnoloģiskos, gan cilvēku resursus. Tas ļauj Argos ģenerēt mērķtiecīgu uzbrukumu reāllaikā gadījumus, datu noplūdi un nozagtus akreditācijas datus, kas varētu apdraudēt jūsu organizāciju. Lai maksimizētu kontekstu, tajā tiek izmantota spēcīga 10 000 draudu dalībnieku datu bāze un rīki. Tas arī reālajā laikā identificēs draudu dalībniekus un sniegs kontekstuālu informāciju par tiem.

Platforma piekļūst simtiem dažāduavoti, piemēram, plūsmas, IRC, Darkweb, emuāri, sociālie mediji, forumi un ielīmētas vietnes, lai savāktu mērķtiecīgus datus un automatizētu pārbaudītu izlūkošanas procesu. Rezultāti tiek analizēti un sniedz ieteikumus, par kuriem var rīkoties.

Informācija par cenām CyberInt Argos draudu izlūkošanas platforma var iegūt, sazinoties ar CyberInt. Cik mēs uzzinājām, šķiet, ka uzņēmums nepiedāvā bezmaksas izmēģinājumu.

5. IntSights

Mūsu pēdējais ieraksts ir produkts ar nosaukumu IntSights, pilna mēroga draudu izlūkošanas platforma. Tas nodrošina plašu draudu aizsardzību pret tādiem riskiem kā krāpšana un pikšķerēšana. Tajā ir arī zīmola aizsardzība un tumšā tīmekļa uzraudzība.

IntSights apgalvo, ka tas ir vienreizējs uzņēmuma draudsizlūkošanas un seku mazināšanas platforma, kas virza proaktīvu aizsardzību, pārvēršot pielāgotus draudu izlūkdatus automatizētās drošības darbībās. Konkrēti, produkts nodrošina aktīvu tūkstošiem draudu avotu uzraudzību un izpēti visā virszemes, dziļajā un tumšajā tīmeklī, piedāvājot reāllaika pārskatu par draudiem, kas vērsti uz jūsu tīklu, zīmolu, aktīviem un cilvēkiem.

Draudu izpēte un analīze ir vēl viena no jomām IntSightSpēcīgais uzvalks, izmantojot daudzslāņu datu bāzidziļā un tumšā tīkla draudu izmeklēšanai, lai noteiktu tendences, nodrošinātu kontekstuālo informāciju un apseko draudu dalībniekus. Sistēma var integrēties ar jūsu esošo drošības infrastruktūru, kā arī ar reģistratūrām, meklētājprogrammām, lietotņu veikaliem un vadošajām e-pasta sistēmām, lai ļautu automatizēt ārējos un iekšējos draudus.

Līdzīgi kā daudziem citiem produktiem mūsu sarakstā, cenu informācija par IntSight ir pieejams tikai sazinoties ar pārdevēju. Un, lai gan šķiet, ka bezmaksas izmēģinājuma versija nav pieejama, var noorganizēt bezmaksas demonstrāciju.

Komentāri