Ja vēlaties uzzināt, kas ir IP adreseskas faktiski tiek izmantots jūsu tīklā, jūsu vienīgā iespēja ir diezgan daudz, lai tos visus skenētu. Ļoti bieži tas tiek darīts, izmantojot ping komandu. Ping, kas darbojas gandrīz tikpat ilgi kā IP tīklošana, iespējams, ir labākais veids, kā pārbaudīt savienojumu ar doto IP adresi. Tātad, secīgi piespraužot visas IP adreses tīklā, var iegūt diezgan labu priekšstatu par to, kuras tiek izmantotas un kuras ir pieejamas.

Tomēr kopumā jābūt mazākajam no tīkliem artikai nedaudzas IP adreses, tas ātri var kļūt par sīku darbu. Par laimi pastāv rīki, kas automātiski skenēs IP adrešu grupu un ziņos par to atsaucību. Šodien mēs pārskatām dažus no labākajiem Linux Linux skeneriem, kas vienkāršos jūsu dzīvi, kad jums būs jāskenē IP adreses.

Sākumā mēs apspriedīsim IP adrešu skenēšanuvispār. Konkrētāk, mēs apskatīsim, kāpēc varētu skenēt IP adresi, jo, ja ir patīkami zināt, kuras IP adreses tiek izmantotas, to vajadzētu darīt. Tālāk mēs dziļāk apskatīsim ping utilītu. Pat ja ping nav skenēšanas rīks, šī lietderība ir vairuma IP adrešu skenēšanas rīku pamatā. Zinot, kā tas darbojas vai ko tas var darīt, visticamāk, būs vērtīgi, kad mēs sāksim apskatīt dažādus pieejamos skenēšanas rīkus. Runājot par skenēšanas rīkiem, nākamais mūsu darba uzdevums būs ne tikai uzskaitīt, bet arī īsi pārskatīt dažus no labākajiem Linux skeneriem un izpētīt to galvenās funkcijas un atšķirīgos faktorus.

IP adrešu skenēšana

Izņemot tīro jautrību un apgaismībuZinot, kādas IP adreses tiek izmantotas, ir vairāki iemesli, kāpēc varētu vēlēties skenēt IP adreses. Pirmkārt un galvenokārt, ir drošība. IP adrešu skenēšana ļauj ātri atklāt neatļautas ierīces. Tās, piemēram, varētu būt ierīces, kuras ļaunprātīgi lietotāji ir savienojuši, lai izspiegotu jūsu organizāciju.

Bet pat labi nodomāti lietotāji dažreiz to varnodarīt postījumus, savienojot viņu personīgās ierīces. Es atceros to lietotāju, kurš daudziem saviem kolēģiem neļāva piekļūt korporatīvajam tīklam, kad viņš tam pievienoja mājas interneta maršrutētāju. Viņam vienkārši vajadzēja pāris papildu portus, lai pievienotu papildu testa datoru, un domāja, ka viņš varētu izmantot maršrutētājā iebūvēto slēdzi. Viņam nepazīstot, maršrutētājs sāka izsniegt IP adreses no tā iebūvētā DHCP servera. Un vairākiem viņa kolēģiem tika piešķirtas kļūdainas IP adreses.

IP skenēšana, izņemot drošības apsvērumusadreses ir arī pirmais solis visos IP adrešu pārvaldības mēģinājumos. Lai gan daudzos - ja ne visos - IP adrešu pārvaldības (IPAM) rīkos ir iekļauta kāda veida IP adrešu skenēšana, daudzi izvēlas pārvaldīt IP adresi, izmantojot manuālu procesu, nevis integrētu rīku. Šajās situācijās IP adreses skenēšanas rīki kļūst par nepieciešamību.

Cilvēkiem bez jebkādas oficiālas IP adresespārvaldības process, iespējams, vēl svarīgāka ir IP adrešu skenēšana. Bieži vien tas būs vienīgais veids, kā nodrošināt, ka nepastāv IP adreses konflikti. Faktiski to var uzskatīt par diezgan rupju veidu, kā pseido pārvaldīt IP adreses.

Ievadiet īsi

Nav svarīgi, kas jums nepieciešams IP adrešu skenēšanaiir, vairums rīku ir balstīti uz Ping. Apskatīsim šo visuresošo, kaut arī antīkās mākslas darbu. Ping tika radīts no nepieciešamības jau 1983. gadā, vēlreiz pierādot, ka nepieciešamība ir izgudrojuma māte. Tā izstrādātājam bija nepieciešams rīks, kas palīdzētu atkļūdot neparastu tīkla uzvedību, kuru viņš novēroja. Tās nosaukums attiecas uz hidrolokatoru atbalss skaņu, kas dzirdama zemūdenēs. Mūsdienās ping ir pieejams gandrīz katrā operētājsistēmā, tomēr tā ieviešana dažādās platformās nedaudz atšķiras. Dažās versijās tiek piedāvātas vairākas komandrindas opcijas, kas var ietvert tādus parametrus kā katra pieprasījuma derīgās kravas lielums, kopējais testu skaits, tīkla apiņu ierobežojums vai intervāls starp pieprasījumiem. Dažām sistēmām ir papildprogramma Ping6, kas kalpo tieši tam pašam mērķim, bet izmanto IPv6 adreses.

Šis ir tipisks ping komandas lietojums:

$ ping -c 5 www.example.com PING www.example.com (93.184.216.34): 56 data bytes 64 bytes from 93.184.216.34: icmp_seq=0 ttl=56 time=11.632 ms 64 bytes from 93.184.216.34: icmp_seq=1 ttl=56 time=11.726 ms 64 bytes from 93.184.216.34: icmp_seq=2 ttl=56 time=10.683 ms 64 bytes from 93.184.216.34: icmp_seq=3 ttl=56 time=9.674 ms 64 bytes from 93.184.216.34: icmp_seq=4 ttl=56 time=11.127 ms --- www.example.com ping statistics --- 5 packets transmitted, 5 packets received, 0.0% packet loss round-trip min/avg/max/stddev = 9.674/10.968/11.726/0.748 ms

Iepriekšējā piemērā esošā opcija “-c 5” liek Pingam atkārtot piecas reizes.

Kā darbojas pingings

Ping ir diezgan vienkārša utilīta. Viss, kas tam jādara, ir ICMP atbalss pieprasījuma pakešu nosūtīšana mērķim un gaidīšana, kad tas nosūtīs atpakaļ ICMP atbalss atbildes paketi. Šis process tiek atkārtots noteiktu skaitu reižu - piecas pēc noklusējuma zem Windows un līdz brīdim, kad tas tiek manuāli apturēts pēc noklusējuma lielākajā daļā Unix / Linux implementāciju. Kad komanda beidzas, tiek apkopota un parādīta atbildes statistika. Lietderība aprēķina vidējo kavēšanos starp pieprasījumiem un to attiecīgajām atbildēm un parāda to rezultātos. Lielākajā daļā * nix variantu tas parādīs arī atbilžu lauka TTL (laiks dzīvot) vērtību, norādot apiņu skaitu starp avotu un galamērķi.

Lai komanda darbotos, piespraustajam resursdatoram ir jābūtievērot RFC 1122. Standarts nosaka, ka jebkuram resursdatoram jāapstrādā ICMP atbalss pieprasījumi un pretī jāizsniedz atbalss atbildes. Un, lai gan vairums saimnieku atbild, daži drošības apsvērumu dēļ atspējo šo funkcionalitāti. Ugunsmūri arī bieži bloķē ICMP trafiku. Lai to apietu, labāki IP adrešu skenēšanas rīki var izmantot pakešu veidu, kas atšķiras no ICMP, lai pārbaudītu, vai IP adrese reaģē. Pingēšana resursdatoram, kas nereaģē uz ICMP atbalss pieprasījumiem, nesniegs atgriezenisko saiti, tieši tāpat kā neesošas IP adreses piespraušana.

Labākie Linux skeneri

Mūsu IP adrešu skenēšanas rīku izvēleietver mazliet par visu. Mūsu sarakstā ir GUI balstītu rīku un komandrindas utilītu kombinācija. Daži no tiem ir sarežģītāki rīki, savukārt citi ir ping utilītas paplašinātas versijas, kurās ir ietverts kaut kāds veids, kā skenēt virkni IP adrešu, neizdodot vairākas secīgas komandas. Visiem mūsu saraksta rīkiem ir dažas kopīgas iezīmes: Darbība ar operētājsistēmu Linux un, ņemot vērā skenējamo adrešu diapazonu, tie atgriezīs sarakstu ar to, kuras IP adreses reaģē.

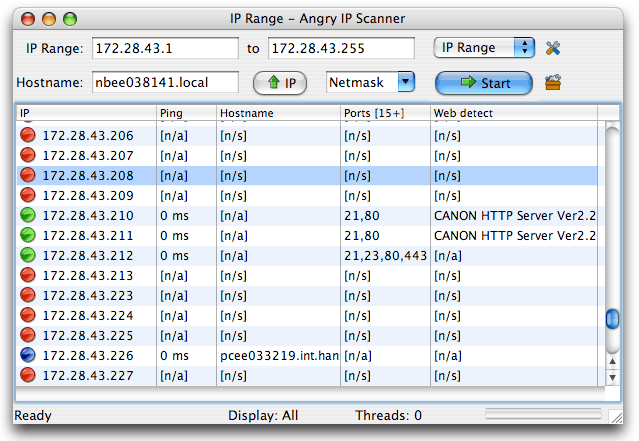

1. Dusmīgs IP skeneris

Dusmīgais IP skeneris ir maldinoši vienkāršs rīkskas plaši izmanto vairāku pavedienu veidošanu. Tas padara to par vienu no ātrākajiem rīkiem mūsu sarakstā. Šis ir bezmaksas vairāku platformu rīks, kas ir pieejams operētājsistēmai Linux, protams, operētājsistēmai Windows un Mac OS X. Šis rīks ir rakstīts Java valodā, tāpēc tā lietošanai būs jābūt instalētam Java izpildlaika modulim. Lielākā daļa paku pārvaldnieku tomēr parūpēsies par šo atkarību. Rīks ne tikai ping IP adreses, bet arī pēc izvēles var palaist portu skenēšanu atklātos resursdatoros. Tas var atrisināt IP adreses resursdatoru nosaukumos un MAC adreses pārdevēju nosaukumos. Turklāt šis rīks sniegs NetBIOS informāciju (ja tāda būs pieejama) par katru atbildošo resursdatoru.

Dusmīgais IP skeneris var skenēt pilnus tīklusun apakštīklus, bet tas var arī saturēt IP adrešu diapazonu vai pat diskrētu IP adrešu sarakstu no teksta faila. Šis rīks galvenokārt ir balstīts uz GUI, bet tam ir arī komandrindas versija, kuru varat izmantot, ja, piemēram, vēlaties iekļaut rīka funkcionalitāti mājas darinātos čaulas skriptos. Runājot par skenēšanas rezultātiem, tie pēc noklusējuma tiek parādīti ekrānā tabulas formātā, bet tos var viegli eksportēt uz vairākiem failu formātiem, piemēram, CSV vai XML.

2. arp-skenēšana

ARP skenēšanas rīks (dažreiz saukts par ARPSweep vai MAC Scanner) ir vēl viens ātrs ARP pakešu skeneris. Rīks uzskaitīs visas aktīvās IPv4 ierīces apakštīklā, no kuras tās tiek skenētas. Tas ir viens no rīkiem, kas tīkla skenēšanai nepaļaujas uz ping. Tā vietā tas izmanto ARP (Address Resolution Protocol) - tehnoloģiju, ko parasti izmanto, lai atrastu korespondenci starp IP adresēm un MAC adresēm. Tā kā ARP ir protokols, kas nav novirzījams, šis skeneris var darboties tikai lokālajā tīklā (vietējā apakštīklā vai tīkla segmentā).

Arp-scan rīks parādīs visas aktīvās ierīcespat ja viņiem ir iebūvēti filtrēšanas shēmu ugunsmūri, kas bloķē ICMP paketes. Ierīces vienkārši nevar slēpties no ARP paketēm, jo tās var paslēpties no ping. Tas padara to par ļoti noderīgu rīku ļoti drošai videi ar daudzām rūdītām ierīcēm.

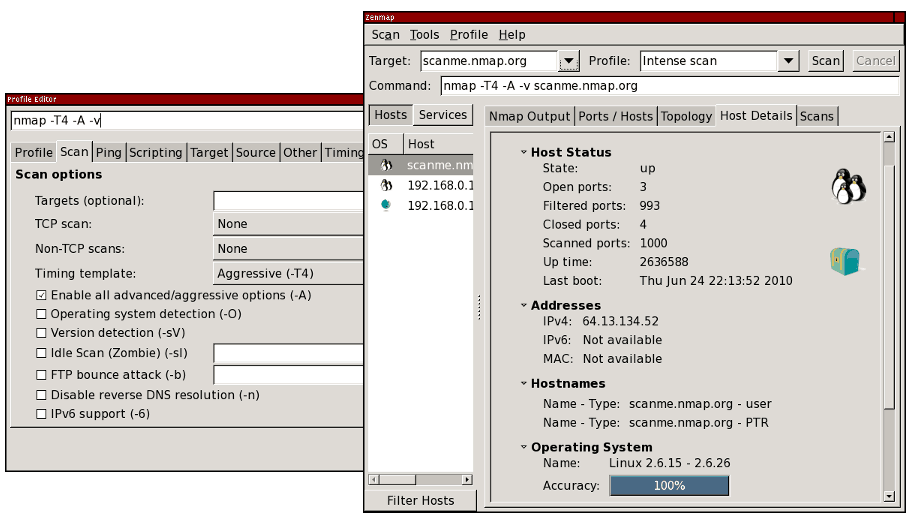

3. nmap / zenmap

Nmap, kas apzīmē Network Mapper, ir askenēšanas rīks, ko var izmantot saimnieku un pakalpojumu atklāšanai, tādējādi izveidojot tīkla “karti”, tātad arī nosaukumu. Šis rīks darbojas, nosūtot mērķa saimniekiem speciāli izstrādātas paketes - kaut kas līdzīgs ping, bet ne vienmēr izmantojot ICMP - un analizējot saņemtās atbildes.

Šī rīka primārā izmantošana ir analīzepakalpojumi ir pieejami datorā. Tomēr to var izmantot kā IP adreses skeneri. Šis rīks var atklāt resursdatorus un viņu pakalpojumus, kā arī var atklāt viņu operētājsistēmu un daudz ko citu. Izmantojot skriptu, rīku var izmantot pat progresīvai pakalpojumu noteikšanai, ievainojamības noteikšanai un citur.

Nmap, kas ir komandrindas rīks, kas palaists kāTikai Linux utilīta, taču kopš tā laika tā ir pārvietota uz vairākām citām operētājsistēmām, ieskaitot Windows, Solaris, HP-UX, lielāko daļu BSD variantu, ieskaitot OS X, AmigaOS un IRIX. Ja dodat priekšroku grafiskām lietotāja saskarnēm, ir izlaisti vairāki Nmap GUI interfeisi. Viens no labākajiem tiek dēvēts par vārdu Zenmap, un tas ir no tās pašas komandas kā Nmap. Tāpēc jūs varat sagaidīt labu abu instrumentu integrāciju. Pateicoties labi izstrādātam lietotāja interfeisam, Zenmap salīdzinājumā ar Nmap ir daudz vieglāk iemācīties un apgūt. Lai arī tas varētu nebūt visjaunākais rīks, tam ir lieliska funkcionalitāte.

4. Fping

Fping tika izveidots kā ping uzlabojums,tad viens no vienīgajiem pieejamajiem tīkla traucējummeklēšanas rīkiem. Tas ir līdzīgs komandrindas rīks, bet tas ir diezgan atšķirīgs. Tāpat kā ping, Fping izmanto ICMP atbalss pieprasījumus, lai noteiktu, kurš no mērķa resursdatoriem reaģē, bet tas ir diezgan daudz, ja līdzība beidzas. Lai gan ping kā parametru pieņem tikai vienu IP adresi, Fping var izsaukt ar daudzām mērķa IP adresēm. Mērķus var norādīt kā ar kosmosu atdalītu IP adrešu sarakstu. Lietderību var arī norādīt ar teksta faila nosaukumu, kurā ir diskrēts adrešu saraksts. Visbeidzot, var norādīt IP adreses diapazonu vai ievadīt apakštīklu CIDR apzīmējumos, piemēram, 192.168.0.0/24.

Viena no lieliskajām Fping īpašībām ir tā darbībapirms nākamā atbalss pieprasījuma nosūtīšanas negaidiet atbildi. Tas ievērojami palīdz samazināt laiku, kas tiek gaidīts pēc nereaģējošām IP adresēm, padarot instrumentu daudz ātrāku. Fpingā ir arī daudz komandrindas opciju, kuras varat izmantot, un, tā kā tas ir komandrindas rīks, jūs varat izmantot tās izvadi citai komandai, piemēram, grep, piemēram, turpmākai apstrādei.

5. Hping

Hping ir vēl viens atvasināts komandrindas rīksno ping. Tas ir pieejams lielākajā daļā, ja ne visās Unix līdzīgās operētājsistēmās, ieskaitot parastos Linux izplatījumus, kā arī Mac OS X un Windows. Neskatoties uz to, ka vairs netiek aktīvi attīstīts, šis rīks joprojām ir viegli pieejams un plaši izmantots. Šis rīks ļoti līdzinās ping, taču ir diezgan atšķirīgs. Piemēram, Hpings nesūtīs tikai ICMP atbalss pieprasījumus. Tas var arī nosūtīt TCP, UDP vai RAW-IP paketes. Tas var palīdzēt ļoti drošu tīklu skenēšanā. Ir arī maršruta maršruta režīms - vairāk par to vienā mirklī -, un rīkam ir iespēja sūtīt failus.

Hping var izmantot kā IP adreses skenēšanas rīkubet tas var darīt vairāk. Šim rīkam ir dažas uzlabotas portu skenēšanas funkcijas. Pateicoties vairāku protokolu izmantošanai, to var izmantot arī pamata tīkla testēšanai. Šim produktam ir arī dažas uzlabotas izsekošanas maršruta iespējas, izmantojot jebkuru no pieejamajiem protokoliem. Tas var būt noderīgi, jo dažas ierīces apstrādā ICMP trafiku atšķirīgi no citiem trafikiem. Atdarinot citus protokolus, šis rīks ļauj jums labāk novērtēt jūsu tīkla patieso un reālo darbību.

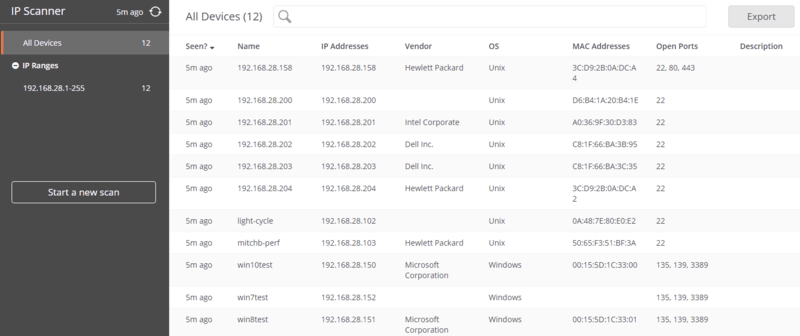

6. Spiceworks IP skeneris

Spiceworks sāka darboties 2006. gadā Ostinā, Teksasākā profesionāls informācijas tehnoloģiju nozares tīkls, kaut arī sākotnēji tas tika izveidots, lai izveidotu IT pārvaldības programmatūru. Mūsdienās Spiceworks ir tiešsaistes kopiena, kas lietotājiem ļauj savstarpēji sadarboties, kā arī piedalīties tirgū, lai iegādātos IT pakalpojumus un produktus. Tiek lēsts, ka Spiceworks izmantos vairāk nekā seši miljoni IT profesionāļu un trīs tūkstoši tehnoloģiju pārdevēju.

Bet, kā mēs norādījām, Spiceworks ir arī aprogrammatūras izstrādātājs un izdevējs. Viņam ir trīs galvenie produkti. Ir palīdzības dienesta pārvaldības platforma ar nosaukumu Spiceworks Help Desk, IT aktīvu krājumu pārvaldības rīks ar nosaukumu Spiceworks Inventory un tīkla uzraudzības platforma ar nosaukumu Spiceworks Network Monitor. Un, lai arī šie rīki nav atvērtā koda, tie ir pieejami bez maksas ikvienam.

Spiceworks izgatavo arī dažus parocīgus rīkus, vienu no tiemtos sauca par IP skeneri. Šis rīks ļaus jums veikt pamata skenēšanu vai pagarinātu ar detalizētu informāciju. Varat izmantot rīku, lai automātiski atklātu tīkla ierīces, vienlaikus apkopojot pamatinformāciju, piemēram, operētājsistēmas vai MAC adresi. Varat arī iegūt detalizētu aparatūras un programmatūras informāciju par jūsu darbstacijām un serveriem, piemēram, centrālo procesoru, krātuvi, atmiņu, instalēto programmatūru, sērijas numuru un daudz ko citu. Šis rīks ir kā steroīdu IP skeneris.

7. MASSCAN

Roberts Grehems izveidojis MASSCANātrākais portu skeneris. Šis rīks rada rezultātus, kas ir līdzīgi tam, ko jūs iegūtu ar Nmap, kas pārskatīts iepriekš. Tomēr tas iekšēji darbojas vairāk kā scanrand, unicornscan un ZMap, un, tāpat kā šie, tas izmanto asinhrono pārraidi. Galvenā atšķirība ir tā, ka šis rīks ir ātrāks par šiem citiem skeneriem. Turklāt šis rīks ir nedaudz elastīgāks, un tas, piemēram, atļaus patvaļīgus adrešu diapazonus un portu diapazonus.

MASSCAN izmanto pielāgotu TCP / IP steku, nevisvienu, kas nāk ar jūsu operētājsistēmu. Tā rezultātā nekas cits kā vienkārša portu skenēšana radīs konfliktus ar vietējo TCP / IP steku. Lai izvairītos no šī ierobežojuma, varat izmantot opciju -S, lai izmantotu atsevišķu IP adresi, vai arī varat konfigurēt operētājsistēmu ugunsmūra portiem, kurus izmanto šis rīks.

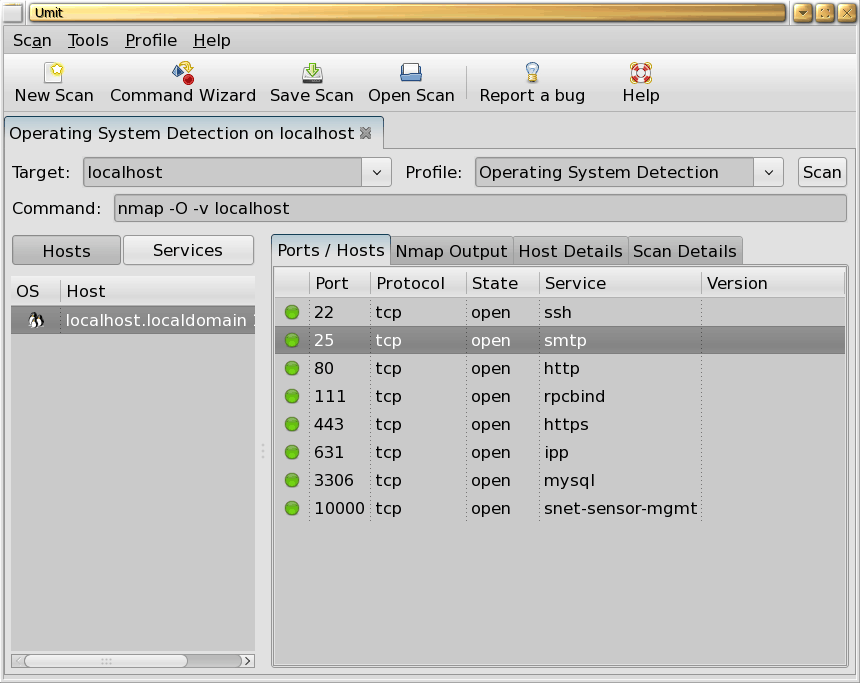

8. Umit tīkla skeneris

Umit tīkla skeneris ir vēl viena Nmap priekšpusebeigas, līdzīgi kā Zenmap. Šis rīks bija paredzēts, lai vienlaikus varētu veikt un veikt vairāk nekā vienu skenēšanu. Šī ir lieliska funkcija, ja skenēšanai jums ir vairāki apakštīkli vai IP adreses. Katra skenēšana tiek veikta un tās rezultāti tiek parādīti cilnē Skenēšana, kurai ir nosaukums un kurā visa skenēšanas rezultātā iegūtā informācija ir precīzi parādīta.

Skenēšanas cilnes ideja ir mēģināt panāktatvieglo savu dzīvi, padarot informāciju vieglāk orientējamu un atvieglojot konkrētas informācijas meklēšanu. Visa tīkla skenēšanai, izmantojot Nmap, parasti ir jāatver iecienītais terminālis, jāievada potenciāli sarežģītā Nmap komanda, jāgaida rezultāti un pēc tam jāpārvietojas uz nākamo apakštīklu. Umit tīkla skeneris to padara daudz intuitīvāku.

Noslēgumā

Kaut arī operētājsistēmai Windows ir daudz IP skeneru,mēs esam redzējuši, ka, lai gan Linux nav tik daudz iespēju, ir pieejami vairāki lieliski produkti. Tātad, ja jūsu izvēlētā platforma ir Linux, nekautrējieties pamest. Dažiem no šiem produktiem var nebūt iedomātas GUI, piemēram, dažiem Windows rīkiem, taču, visticamāk, mūsu sarakstā atradīsit rīku, kas ir lieliski piemērots jūsu vajadzībām.

Komentāri