Saprašana kā nodrošināt savas IoT ierīces varētu būt svarīgāks, nekā jūs domājat. Viedie televizori, viedais vannasistabas aprīkojums, savienoti ledusskapji - šķiet, ka šodien var savienot visu un jebko. Tik daudz, ka bija jāizgudro jauns termins: lietu internets. Tiek lēsts, ka no 2018. gada aptuveni 40% amerikāņu izmanto kāda veida viedās mājas tehnoloģijas.

Kas padara ierīci gudru? Tam nav nekā kopīga ar intelektu, ne reālu, ne mākslīgu. Tas, ko mēs dēvējam par viedajām ierīcēm, ir visas šīs lietas, kas savienojas ar jūsu vietējo tīklu, izmantojot WiFi vai dažreiz arī Bluetooth, un kuras var kontrolēt attālināti, bieži izmantojot kāda veida tīmekļa vārteju.

Šo ierīču popularitāte nepārsteidz. Iedomājieties mājas ērtības, kur no centralizēta punkta var piekļūt apgaismojumam, apkurei, veļas mašīnai vai garāžas durvīm. Tādas ierīces kā Amazon Echo vai Google Home centrmezgli var darīt tieši tā un uzlabot jūsu drošību un ērtības.

Šodien mēs uzzināsim, kādi ir draudikāpēc viņi ir bīstami. Mēs arī apspriedīsim, kuras ierīces rada vislielāko risku, un pēc tam apspriedīsimies, ko var darīt, lai aizsargātu jūsu IoT ierīces.

Kā iegūt BEZMAKSAS VPN 30 dienas

Ja, piemēram, dodoties uz īsu brīdi, jums ir nepieciešams VPN, varat bez maksas iegūt mūsu visaugstākajā vietā esošo VPN. ExpressVPN ietver 30 dienu naudas atdošanas garantiju. Par abonementu jums būs jāmaksā, tas ir fakts, bet tas ļauj pilnīga piekļuve 30 dienām un pēc tam jūs atceļat, lai saņemtu pilnu naudas atmaksu. Viņu atcelšanas politika, kurai nav jautājumu, uzdod savu vārdu.

Visam ir cena

Diemžēl, pateicoties savienojumam, IoTierīces tiek atstātas atvērtas arī tādiem drošības riskiem, kādus mēs tikko sākam parādīt. Česters Višņevskis, pazīstamas apsardzes firmas “Sophos” pētnieks, ierosina “domāt par jebkuru viedu mājas ierīci kā mazu datoru. Ja tam var piekļūt vai kontrolēt to attālināti, to var arī kāds cits ”.

Draudi ir visur. Pētnieki pierādīja, ka, uzlaužot datus vienā ierīcē, hakeri bieži var piekļūt visam mājas tīklam. Tas varētu sākties no vienkāršas neaizsargātas drošības kameras uzlaušanas un galu galā ar to, ka no jūsu datora tiek nozagti daži personas dati.

Kā vēl viens piemērs - kļūda tika atrasta pagājušajā gadāNest drošības sistēma. Tas ļāva hakerim ieslēgt un izslēgt kameras. Mēs esam dzirdējuši arī par šo rotaļlācīti ar Bluetooth funkciju, kas paredzēts bērniem, lai bērniem saņemtu ziņojumus no tuviniekiem, bet kuru varētu uzlauzt un izmantot novērošanai. Un šie ir tikai daži piemēri. Mēs nekad to neteiksim pietiekami, draudi ir visur. Šī ir cena, kas mums jāmaksā, lai izmantotu ērtības no lietu interneta.

Daži svarīgi drošības jautājumi, kas ietekmē IoT ierīces

Protams, vairums IoT ierīču darbojas ierobežotisistēmas, un tāpēc to nevajadzētu ietekmēt lielākā daļa mūsdienu draudu. Tāpat kā nav daudz vīrusu, kas uzbrūk Linux datoriem, arī nevajadzētu būt uzbrūkošām savienotām ierīcēm, vai to tur nevajadzētu būt? Tā ir taisnība, bet tas nenozīmē, ka viņi ir bez riska.

IoT ierīcēm bieži ir ierobežotas iespējas unnav īpaši labi, ja runa ir par drošību. Tas viņiem ļauj atvērt hakeru, un tos var izmantot kā veidu, kā piekļūt citām tīkla ierīcēm, piemēram, jūsu datoriem. Galvenie IoT draudi ir robottīkli, autentifikācija un datu privātums. Paskaidrosim.

Robottīkli

Vislielākais IoT ierīču drošības risks ne vienmēr ir mums. Tieši pretēji, vislielākais risks ir tas, ka mūsu IoT ierīces kļūst par daļu no robottīklu uzbrukumiem citiem.

Botnet ir daudzu ierīču grupa, kas atrodas zemhakeru kontrole. Tos var izmantot, lai praktiski bombardētu vietni, saņemot pietiekami daudz pieprasījumu, ka tā pārtrauks darboties. Un līdzīgi izplatīti pakalpojumu atteikšanas jeb DDOS uzbrukumi var arī vērsties pret pakalpojumu sniedzējiem un izraisīt pakalpojumu traucējumus. Mirai robottīkla uzbrukums labu daļu amerikāņu interneta nolaida 2016. gadā.

DDOS uzbrukumu skaits pagājušajā gadā pieauga par 91%un tas lielā mērā ir saistīts ar viedo mājas ierīču arvien pieaugošajiem pārkāpumiem. Pētnieki nesen atrada vēl vienu Mirai ļaunprogrammatūras izplatību, kas vairāku dienu laikā ir inficējusi vairāk nekā 100 000 ierīču.

Šis ir konkrēts piemērs. Hue viedajās spuldzēs no Phillips pagājušajā gadā pētnieki atrada trūkumu. Nepilnība būtu ļāvusi uzbrucējiem inficēt spuldzi ar ļaunprātīgu programmatūru, kas dažu simtu metru laikā izplatītos uz citām līdzīgām ierīcēm un varētu galu galā ietekmēt visas šādas spuldzes pilsētā. Un tiklīdz ļaunprogrammatūra ir inficējusi daudzas ierīces, tās var izmantot, lai sāktu kādu DDOS uzbrukumu.

Līdzīgi varētu kļūt arī ar internetu piestiprinātas kamerasinficēti un izmantoti, lai augšupielādētu milzīgu datu daudzumu internetā, faktiski padarot to daļu nelietojamu. Un kā būtu vienlaikus ieslēgt desmitiem tūkstošu gaisa kondicionētāju pilsētā, kam ir potenciāls noņemt daļu no reģiona elektrotīkla.

Kāpēc IoT ierīces ir tik neaizsargātas pret robottīkliem?

Problēma ar IoT ierīcēm ir tik neaizsargātaizriet no tā, ka neviens pat neiedomājās, ka viņi varētu kļūt par draudu. Tikai nesen parādījās, ka šīs ierīces varētu tikt uzlauztas. Un, lai padarītu situāciju vēl sliktāku, to bieži ierobežoto saskarnes iespēju dēļ izstrādātāji var ierīkot aizmugurējās durvis tieši savās ierīcēs, lai atvieglotu to attīstību. Tā kā uzņēmumi vienmēr steidzas jauno tehnoloģiju ieviešanai tirgū, šīs aizmugures durvis bieži tiek atstātas pat pēc izstrādes cikla pabeigšanas. Vēl viens iemesls ir tas, ka daudzi IoT ierīču lietotāji nemaina noklusējuma paroles, lai piekļūtu savām ierīcēm vai neizmanto vājās.

Ir pat īpaša meklētājprogrammapadara hakeriem neticami viegli atrodamas daudzas ar internetu savienotas ierīces. Un, kad viņu lietotāji joprojām izmanto noklusējuma paroli vai viegli uzlauztu paroli, šo ierīču pārkāpšana ir kūka.

Drošības programmatūras nodrošinātāja Bitdefender Cheif drošības pētnieks Alekss Balans sacīja:

“Mēs uzraugām aptuveni 300 izgatavotos robottīkluspilnībā no IoT ierīcēm. Hakeri pārmeklē internetu, meklējot neaizsargātas, savienotas ierīces. Tās ir nenodrošinātu viedās mājas ierīču lielākās sekas - DDOS uzbrukums maksā reālas naudas izmaksas, pārtraucot interneta pakalpojumu. ”

Autentifikācijas nodrošināšana

Daudzām IoT ierīcēm ir jāautentificējas pretcitas ierīces vai sistēmas. Kad viņi to dara, tie ir jākonfigurē, lai to izdarītu droši. ID un paroles ir rūpīgi jāizgatavo, un, kad vien iespējams, tādas šifrēšanas atslēgas kā SSH varētu izmantot, lai autentificētos pret citām sistēmām. CCTV un DVR ierīcēm šāda veida funkcionalitāte bieži ir iebūvēta.

Var pievienot arī ierīces SSL sertifikātusIoT ražošanas procesa laikā. Viņi palīdzēja noteikt ierīces identitāti, vienlaikus atvieglojot autentifikācijas procesu. Drošības iekļaušana ierīcē jau no paša sākuma ir viens no vissvarīgākajiem faktoriem, kas IoT ražotājiem ir jāņem vērā. Projektēšanas procesā jāņem vērā iespējamās ievainojamības un trūkumi.

Citos gadījumos ierīces SSL sertifikāti to vartos var izdot ražošanas procesā vai pievienot vēlāk, lai noteiktu ierīces identitāti un atvieglotu autentifikācijas procesu. Iekārtas drošības integrēšanas koncepcija jau pašā sākumā ir svarīga IoT ražotāju koncepcija. Daži no šādām IoT ierīcēm, kuras var izmantot SSL sertifikātus, ir Amazon Web Services IoT poga, viedie skaitītāji un dažas mājas enerģijas pārvaldības ierīces.

Un visbeidzot, autentificēšanai vajadzētu būtizmanto arī ierīces programmatūras un programmaparatūras atjauninājumiem. Tas nodrošinātu, ka atjauninātu programmatūru var iegūt tikai no apstiprinātiem avotiem. Pretējā gadījumā pastāv risks, ka mūsu ierīces tiks “atjauninātas” ar ļaunprātīgu kodu no neatļauta avota.

Privātuma aizsardzība

Daudzas IoT ierīces piedāvā dažāda veidauzraudzības vai ierakstīšanas iespējas. Iedomājieties, piemēram, tīklam pievienotas novērošanas kameras. Vēl viens populārs piemērs ir mazuļa monitors vai “auklītes cam”, ko daži cilvēki izmanto, lai uzraudzītu savas aukles. Viedie skaļruņi ir vēl viens piemērs.

Kameru zīmolu nesen atklājaBitdefender, kuru var attālināti vadīt no tīmekļa un ļaut cilvēkiem redzēt citu cilvēku mājās, pārvietot kameras un virzīt tās, kur vien viņi vēlas. Tiek uzskatīts, ka visā pasaulē ir aptuveni 300 000 šādu fotokameru ar šo trūkumu.

Vēl viena svarīga privātuma problēma daudziem cilvēkiemtas ir saistīts ar hakeriem, kuri izmanto IoT ierīces kā “lēciena punktus”, lai piekļūtu citām ierīcēm viņu mājās. Tas viņu personīgos datus varētu atklāt.

Dažas ierīces rada lielāku risku

Nezināms jums, drošības kamera vaibezvadu maršrutētājs, kuru jūs izmantojāt gadiem ilgi, varētu būt viens no galvenajiem viedās mājas tīkla ievainojamības avotiem. Toms Kanings, IoT IoT un ierīču viceprezidents, uzņēmums Canonical, kas atrodas aiz Ubuntu Core, IoT ierīces operētājsistēmas, saka:

“Ierīces, kas rada vislielāko risku, ir tāskuras ir savienotas un par kurām patērētāji aizmirsuši. Spēja uzturēt šo ierīču atjaunināšanu un drošību ir kritiska, taču daudzām no tām ir vāja drošība, vāji paroļu risinājumi vai nav iespēju atrast, atjaunināt vai instalēt OS atjauninājumus. ”

Citu risku rada ierīces, kuru navkuru ražotāji uzrauga programmatūras ievainojamības. To var iegūt arī no ierīcēm, kuras nesaņem savlaicīgu programmatūras atjauninājumu un ielāpus. Un, kas vēl vairāk pasliktina situāciju, šo ierīču identificēšana ne vienmēr ir vienkārša.

Kā norādīja Kannings: “Ražotājiem vajadzētunodrošiniet, lai programmatūras labojumu ieviešanai būtu uzticams mehānisms - bez patērētāja iejaukšanās vai īpašām prasmēm. Bieži vien šīs viedās mājas ierīces (vai lietiskā interneta ierīces) tiek būvētas, piedāvātas tirgū un pēc tam tiek ignorētas, nonākot veikalos, miljoniem potenciāli nepieejamu ierīču ar neatklātu ievainojamību atstājot nenojaušošu patērētāju rokās un tikai gaidot, līdz tikt uzlauztam. ”Tas ir biedējoši!

IoT ierīču nodrošināšana

Lai gan to varētu būt samērā viegli realizētka jūsu dators vai viedtālrunis ir uzlauzts, viedtālruņu ierīces, kurai ir uzlauzta ierīce, identificēšana ir daudz grūtāka. Telefoniem un datoriem ir visu veidu aizsardzības un trauksmes sistēmas, kas bieži bloķē nezināmus piekļuves mēģinājumus vai vismaz izsūta paziņojumu. No otras puses, savienotā sadzīves tehnika ir vienkārši tiešsaistē un ieprogrammēta, lai reaģētu uz konkrētiem notikumiem.

Kā saka arī Kanings: “Datu interneta ierīcespaši ir jāatzīst par viskritiskāko punktu, kurā jāapsver drošība. Ierīces, kuru nevar uzlauzt, nepastāv, ir tikai ierīces ar neatklātām ievainojamībām. ”

Ko var darīt, lai uzlabotu drošību

Ir vairākas lietas, kuras varat uzlabotjūsu IoT ierīču drošība. Šeit ir daži ieteikumi. Daži no tiem ir acīmredzami, un jūs, iespējams, jau to darāt. Tieši tāpat pārliecinieties, ka veicat pēc iespējas vairāk pasākumu, lai bloķētu savu drošību.

Mainiet visu IoT ierīču noklusējuma paroli

Tas tiešām ir visvienkāršākais piesardzības līdzeklis, ko varatņemt. Piecas populārākās paroles (un tās ietver vairāku zīmolu parastās noklusējuma paroles) var piekļūt vienai no desmit viedajām mājas ierīcēm. Diemžēl 15% IoT ierīču īpašnieku nekad nemaina noklusējuma paroles. Iespējams, ka tas ir saistīts ar sarežģīto saskarni, kas viņu nomaiņai sagādā sāpes. Bet neatkarīgi no tā, nekad neatstājiet noklusējuma paroli.

Izvēlieties ierīces ar automātiskiem programmatūras atjauninājumiem

Tas ir zināms fakts, ka novecojusi programmatūravarētu saturēt kļūdas, kas ļauj hakeriem piekļūt. Automātiski programmatūras atjauninājumi nodrošina, ka ierīces tiek aizsargātas pēc iespējas ātrāk un ka tās vienmēr darbina jaunāko un drošāko programmatūru. Esiet piesardzīgs attiecībā uz pievienotajām ierīcēm, kurām nepieciešama manuāla atjaunināšana. Iespējams, ka viņi būs novecojuši un neaizsargāti.

Izvēlieties labi zināmus zīmolus

Tas nav tas aprīkojums no lielākiem, labi zināmiemuzņēmumi pēc savas būtības ir drošāki. Bet parasti viņi vairāk reaģēs uz kļūdu ziņojumiem un veiks labāk, lai aizsargātu klientus. Lai gan no jauna palaišanas inovatīvā ierīce varētu būt aizraujoša, jūs riskējat redzēt, ka ražotājs pazūd un atstāj jūs neaizsargātu. Piemēram, Otto bija 700 ASV dolāru viedās durvju slēdzenes ražotājs. Tikai pēc četriem darbības mēnešiem tas tika slēgts, atstājot klientus ar interneta pieslēgumu, kas vairs nesaņems programmatūras atjauninājumus.

Nelietojiet sensitīvus lietotāju kontus IoT ierīcēs

Piesakoties viedajā TV, izmantojot savuFacebook akreditācijas dati var šķist praktiski, tas var būt riskanti, ja jūsu viedajam televizoram ir programmatūras ievainojamība, kas uzbrucējiem ļauj piekļūt tā pieteikuminformācijai. Vieds spraudnis no Edimax pat pieprasīja lietotāju personīgās e-pasta adreses un paroles iestatīšanas procesā, pakļaujot šo informāciju hakerēšanas gadījumā.

Jums nekad nevajadzētu pievienot konfidenciālu informācijuviedierīce, ja vien jūs absolūti neuzticaties, ka tā ir droša. Protams, dažas ierīces to var neatļaut. Piemēram, Amazon Fire TV nūjā būs jūsu Amazon, Gmail un kredītkartes informācija. Bet Amazon ir zīmols, kuram mēs varam uzticēties. Un turklāt, kad mēs gatavojamies diskutēt, mēs varam nodrošināt savu mājas tīklu, lai kādam no ārpuses būtu grūtāk piekļūt mūsu ierīcei.

Gudri izvēlieties savas viedās ierīces - vai tas jums tiešām ir vajadzīgs?

Pērciet tikai nepieciešamās viedierīces. Aizmirstiet “vēso” faktoru, ja ir jaunākais un lielākais tīmeklim ieslēgtais gaismas slēdzis. Un, kad jūs varat no tā izvairīties, neveiciet savienojumu ar internetu lietām, kurām tas absolūti nav vajadzīgs. Piemēram, pieņemsim, ka jums ir viedais televizors un moderna Xbox vai PlayStation spēļu konsole. Varbūt jūs varētu atstāt savu televizoru nevis pieliektu pie interneta un skatīties Netflix savā spēļu konsolē?

Nodrošiniet mājas tīkla savienojumu

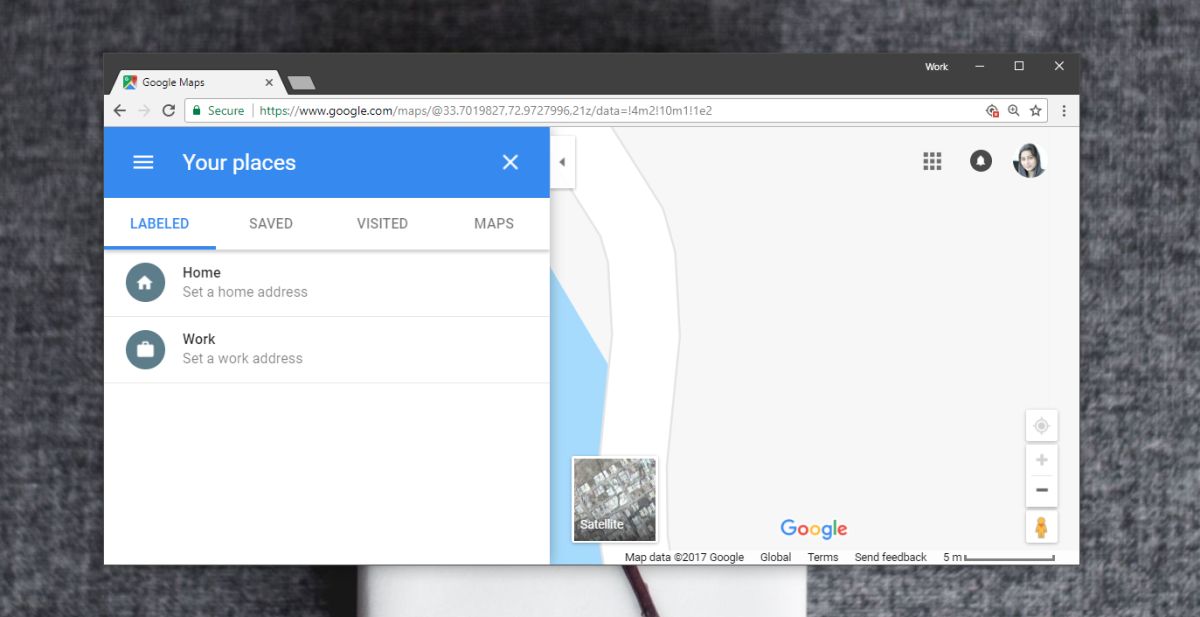

Pirmkārt un galvenokārt, jums jāmaina internetsmaršrutētāja parole. Pat ja šķiet, ka tā ir šķietami nejauša rakstzīmju virkne, tā ir jāmaina. Un jums arī jāpārliecinās, vai jūsu WiFi tīklā tiek izmantots šifrēts WPA2-PSK savienojums.

Lai nodrošinātu vislabāko drošību un privātumu, izmantojiet VPN

Virtuālais privātais tīkls jeb VPN ir viens nolabākie rīki, kurus var izmantot, lai palielinātu tiešsaistes drošību un privātumu. VPN dara burvju, šifrējot visus datus aizsargātajā ierīcē un ārpus tās, izmantojot spēcīgu šifrēšanu, kas padara plaukstu neiespējamu. Kad dati ir šifrēti, tie tiek nosūtīti uz attālo VPN serveri caur drošu virtuālo tuneli - tātad arī viņu vārds.

Izmantojot VPN, neviens, kurš pārtver jūsu datus, to nedarīsspēs to kaut ko saprast, un viņam nebūs ne jausmas, kādi ir dati un kur tie nonāk. Un VPN arī apgrūtinās jūsu ierīču uzlaušanas no ārpuses, jo klients bieži atļauj ienākošos datus tikai no VPN servera. Un, ja vēlaties aizsargāt visu mājas tīklu, interneta maršrutētājā var iestatīt VPN, tādējādi aizsargājot katru ierīci.

Tur ir pārāk daudz VPN pakalpojumu sniedzēju. Un viņiem visiem šķiet līdzīgas iezīmes. Izvēloties labāko savām vajadzībām, tas ātri var kļūt par izaicinājumu. Starp galvenajiem faktoriem, kas jāņem vērā, ātrs savienojuma ātrums nodrošinās jūsu platjoslas lietojumprogrammu nevainojamu darbību, stingra politika bez reģistrēšanās vēl vairāk aizsargās jūsu privātumu, nekādi lietošanas ierobežojumi neļaus jūsu ierīcēm un sistēmām piekļūt jebkuram saturam ar pilnu ātrumu un programmatūra, ko var instalēt maršrutētājā, ļaus jums aizsargāt visu jūsu māju.

Labākais VPN pārklājums visai mājai - IPVanish

Mēs esam pārbaudījuši daudzus VPN pakalpojumu sniedzējus, un tas, kuru mēs iesakām instalēt mājas maršrutētājā, ir IPVanish. Tai ir simtiem pasaules mēroga tīklsjaudīgi serveri, bez ātruma ierobežošanas vai droseļvārsta, neierobežots joslas platums, neierobežota trafika un stingra politika bez reģistrēšanās. Un visas mājas aizsardzībai IPVanish sniedz detalizētus iestatīšanas norādījumus pazīstamākajiem maršrutētāju zīmoliem, un - vēl labāk - viņiem ir arī partnerības ar trim piegādātājiem, kas piedāvā maršrutētājus ar iepriekš instalētu IPVanish klienta programmatūru. IPVanish patiesi piedāvā izcilu sniegumu un iespaidīgu vērtību

Noslēgumā

IoT ierīču drošība ir tas, kas mums varētu būt tendenceaizmirst, bet tas noteikti ir kaut kas, kas mums jāpatur prātā. Uzbrukumi šīm ierīcēm var radīt nopietnas sekas ne tikai jums, bet arī sabiedrībai kopumā. Ir vairākas darbības, kuras varat veikt, lai nodrošinātu, ka ar internetu savienotās ierīces ir tikpat drošas. Un, lai jūsu mājas tīkls būtu drošībā, iespējams, jums vajadzētu padomāt par VPN klienta instalēšanu tieši savā interneta maršrutētājā.

Komentāri