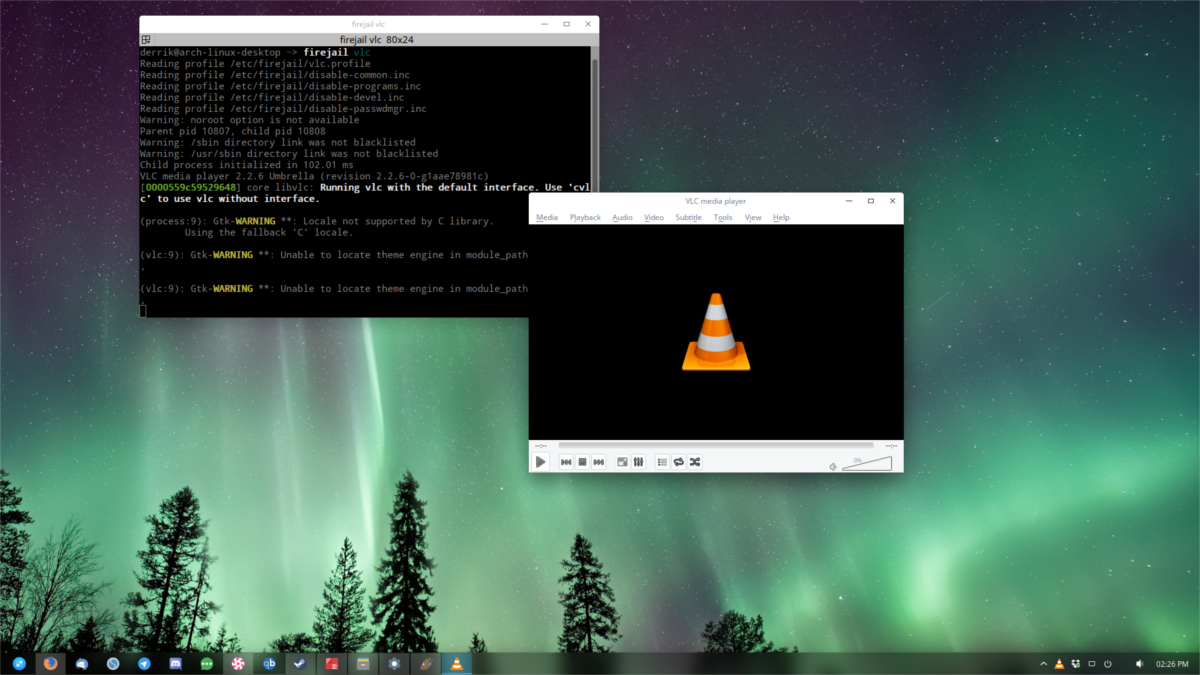

Linux heeft de reputatie redelijk veilig te zijn,en van de grote drie besturingssystemen komt het veel minder problemen tegen als het gaat om privacy. Hoe veilig Linux ook is, er is altijd ruimte voor verbetering. Introductie van Firejail. Het is een applicatie waarmee gebruikers elke actieve app kunnen nemen en "gevangen zetten" of "sandboxen". Met Firejail kunt u een app isoleren en voorkomen dat deze toegang krijgt tot iets anders op het systeem. De app is het populairste programma voor het sandboxen van programma's op Linux. Daarom hebben veel Linux-distributies besloten deze software te verzenden. Hier is hoe de Firejail op Linux te krijgen.

SPOILER ALERT: Scrol omlaag en bekijk de videozelfstudie aan het einde van dit artikel.

Installatie

Ubuntu

sudo apt install firejail

Debian

sudo apt-get install firejail

Arch Linux

sudo pacman -S firejail

Niet tevreden met de repo-versie van Firejail on Arch? Overweeg in plaats daarvan de Git-versie van de AUR te bouwen.

Fedora

Helaas is er geen Firejail-pakket voorFedora te zien. De belangrijkste repo's hebben het niet en er is geen reden om te geloven dat dit zal veranderen. Fedora-gebruikers kunnen de software nog steeds installeren met Copr.

Copr lijkt erg op PPA's op Ubuntu, of deBoog Linux AUR. Elke gebruiker kan een Copr-repo maken en er software op plaatsen. Er zijn veel FireJail Copr-repo's, dus als degene die we in dit artikel vermelden niet meer wordt bijgewerkt, ga dan naar de website en zoek een vervanger.

Om Firejail op Fedora te krijgen, doe:

sudo dnf copr enable ssabchew/firejail sudo dnf install firejail

OpenSUSE

Net als de meeste software van derden voor Suse, zullen gebruikers Firejail in de OBS vinden. Versies van Firejail kunnen snel worden geïnstalleerd voor de nieuwste versies van Leap en Tumbleweed. Haal ze hier.

Klik op de knop voor 1 klik om te installeren via YaST.

anders

De broncode voor Firejail is direct beschikbaar en gemakkelijk te compileren als u een niet-ondersteunde Linux-distributie gebruikt.

Installeer eerst het Git-pakket op uwversie van Linux. Doe dit door je pakketbeheerder te openen, naar "git" te zoeken en op het systeem te installeren. Zorg ervoor dat je ook speciale build-tools installeert voor je Linux-distributie, als je dat nog niet hebt gedaan (het zou gemakkelijk te vinden moeten zijn, controleer gewoon de wiki van je distro). Compileren op Debian / Ubuntu vereist bijvoorbeeld build-essential.

Nadat het git-pakket op het systeem is geïnstalleerd, gebruik je het om de nieuwste versie van de Firejail-software te pakken.

git clone https://github.com/netblue30/firejail.git

De code staat op het systeem. Voer de gedownloade map in om het buildproces te starten met de cd-opdracht.

cd firejail

Voordat deze software kan compileren, moet uvoer een configureren uit. Hiermee wordt uw pc gescand en wordt de software verteld wat uw pc heeft, wat de specificaties zijn, enzovoort. Dit is belangrijk en zonder deze software wordt de software niet gebouwd.

configure

Het programma is geconfigureerd voor compilatie. Laten we nu een makefile genereren. Een makefile heeft instructies voor het bouwen van een stukje software. Doe dit met het make commando.

make

Installeer ten slotte de firejail-software op uw systeem:

sudo make install-strip

Firejail gebruiken

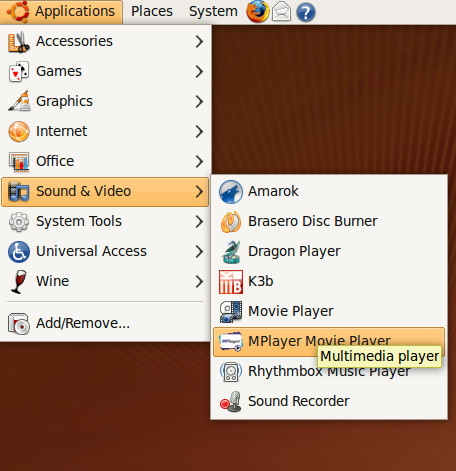

Iets sandboxen met Firejail is eenvoudig. Voor een basisprogramma-sandbox is het enige dat vereist is om het voorvoegsel 'firejail' te gebruiken voordat u een opdracht invoert. Bijvoorbeeld: naar Sandbox de Gedit-teksteditor en silo indien uitgeschakeld voor de rest van uw Linux-installatie, doet u het volgende: firejail gedit in de terminal. Dit is zo ongeveer hoe het werkt. Voor eenvoudige sandboxing is dit voldoende. Vanwege hoe kieskeurig deze software is, is echter enige configuratie nodig.

Bijvoorbeeld: als je rent firejail firefox, wordt de Firefox-browser vergrendeld uitgevoerdsandbox en niets anders op het systeem kan het aanraken. Dit is geweldig voor de beveiliging. Als u echter een afbeelding naar een map wilt downloaden, is dit mogelijk niet mogelijk, omdat Firejail mogelijk geen toegang heeft tot elke map op uw systeem en dergelijke. Als gevolg hiervan moet u doorlopen en specifiek een lijst maken met waar een sandbox KAN en KAN NIET op het systeem gaan. Hier is hoe het te doen:

Profiel Whitelisting en Blacklisting

Zwarte lijst en witte lijst zijn een ding per app. Er is geen enkele manier om algemene standaardinstellingen in te stellen voor welke gevangen-apps toegang hebben. Firejail heeft al veel configuratiebestanden ingesteld. Ze genereren normale standaardwaarden met deze configuratiebestanden, waardoor basisgebruikers geen bewerkingen hoeven uit te voeren. Als u echter een geavanceerde gebruiker bent, kan het bewerken van dit soort bestanden nuttig zijn.

Open een terminal en ga naar / etc / firejail.

cd /etc/firejail

Gebruik de LS-opdracht om alle inhoud van de map te bekijken en gebruik een pijp om elke pagina zichtbaar te maken. Druk op de enter-toets om naar beneden te gaan op de pagina.

Zoek het configuratiebestand voor uw app en houd dit bij. Hierin gaan we verder met het Firefox-voorbeeld.

ls | more

Open het Firefox-firejailprofiel in de nanoteksteditor.

sudo nano /etc/firejail/firefox.profile

Zoals eerder vermeld, is de Firejail-app gezonddefaults. Dit betekent dat de ontwikkelaars de standaardinstellingen hebben doorlopen die voor de meeste gebruikers zouden moeten werken. Bijvoorbeeld: hoewel de app in de gevangenis zit, zijn de map ~ / Downloads en plugin-mappen op het systeem beschikbaar. Als u meer items aan deze witte lijst wilt toevoegen, gaat u naar het gedeelte van het configuratiebestand waar alles op de witte lijst wordt gezet en schrijft u uw eigen regels.

Om bijvoorbeeld het uploaden van foto's naar mijn Facebook-profiel in de firejail-versie van Firefox te vergemakkelijken, moet ik het volgende toevoegen:

whitelist ~/Pictures

Hetzelfde uitgangspunt kan worden gebruikt voor zwarte lijst. Om te voorkomen dat de sandbox-versie van Firefox specifieke mappen ziet (wat er ook gebeurt), kunt u iets doen als:

blacklist ~/secret/file/area

Sla uw bewerkingen op met Ctrl + O

Opmerking: "~ /" betekent / home / huidige gebruiker

Gevolgtrekking

Sanboxing is een briljante manier om te beschermenuzelf van lekkende toepassingen of slechte acteurs die uw gegevens willen stelen. Als je paranoïde bent op Linux, is het waarschijnlijk een goed idee om deze tool een serieuze kans te geven.

Comments