Het beheren van gebruikerstoegangsrechten is een essentieel onderdeelvan de taak van een netwerkbeheerder. Ervoor zorgen dat elke gebruiker alleen toegang heeft tot de middelen die hij nodig heeft, is de meest elementaire stap in het beveiligen van een netwerk. Er was een tijd dat computerbedreigingen op internet ontstonden en netwerken bereikten via e-mail of kwaadaardige websites. Hoewel dit nog steeds het geval is, komt een steeds groter risico voor waardevolle bedrijfsgegevens van binnenuit. Door kwaadwillende bedoelingen of domme onwetendheid kunnen uw gebruikers de oorzaak zijn van uw gegevenslekken. Met hulpprogramma's voor toegangsrechten kunt u ervoor zorgen dat gebruikers alleen toegang hebben tot wat ze echt nodig hebben en dat elke bron alleen toegankelijk is voor gebruikers die deze echt nodig hebben. Lees verder terwijl we enkele van de bespreken beste tools voor toegangsrechten die vandaag beschikbaar zijn.

Maar voordat we dieper kijken naar de bestebeschikbare tools, laten we eerst het beheer van toegangsrechten onderzoeken. We zullen uitleggen waarom het zo'n belangrijk aspect is van het beveiligen van uw gegevens en met welke uitdagingen netwerkbeheerders worden geconfronteerd. We zullen ook het beheer van toegangsrechten onderzoeken vanuit een ITIL-perspectief. Toegangsbeheer is immers een van de basisprocessen van het ITIL-framework. En we zullen eindigen met het bespreken van toegangsrechtenbeheer vanuit een beveiligingsstandpunt. Ten slotte zullen we een handvol van enkele van de beste tools voor beheer van toegangsrechten bekijken die we konden vinden.

Beheer van toegangsrechten

Iedereen in de gemeenschap van informatietechnologieweet dat datalekken een veel voorkomende - en bijna onvermijdelijke - gebeurtenis zijn geworden. En hoewel we in de verleiding kunnen komen om te denken dat dit alleen wordt gedaan door kwaadwillende hackers en criminelen of door inlichtingendiensten van duistere landen, hebben beide toegang tot geavanceerde technologie die is ontworpen om zelfs in de veiligste netwerken te breken, maar helaas is dit verre van waar. Hoewel deze aanvallen van buitenaf bestaan, komt een deel van het risico van binnenuit. En het interne risico kan net zo hoog zijn als het externe risico.

Dit interne risico kan vele vormen aannemen. Aan de ene kant zijn gewetenloze werknemers op zoek naar een manier om snel wat geld te verdienen door vertrouwelijke gegevens aan concurrenten te verkopen. Maar naast het feit dat mensen binnen een bedrijf slechtbedoeld zijn, kunnen gegevensinbreuken ook per ongeluk gebeuren. Sommige werknemers kunnen bijvoorbeeld onwetend zijn van het beveiligingsbeleid. Erger nog, ze hebben mogelijk te veel toegang tot bedrijfsgegevens en andere bronnen.

CA Technologies verklaart in zijn Bedreigingsrapport voor insiders 2018 (!pdf link) dat 90% van de organisaties zich kwetsbaar voelt voor aanvallen van binnenuit. Verder geeft het rapport ook aan dat de belangrijkste oorzaken van aanvallen met voorkennis buitensporige toegangsprivileges zijn, het toenemende aantal apparaten met toegang tot vertrouwelijke gegevens en de algehele groeiende complexiteit van informatiesystemen als geheel. Dit toont het belang van beheer van toegangsrechten. Gebruikers beperkte toegang geven tot gedeelde bestanden, Active Directory en andere bronnen binnen een organisatie op basis van de werkelijke behoefte, is een van de beste manieren om de mogelijkheid van zowel kwaadwillende en accidentele aanvallen als datalekken en -verliezen te verminderen.

Helaas is dit gemakkelijker gezegd dan gedaan. De netwerken van vandaag verspreiden zich vaak over grote geografische gebieden en bestaan uit duizenden apparaten. Het beheren van toegangsrechten kan snel een enorme taak worden, vol met allerlei risico's en valkuilen. Hier kunnen hulpprogramma's voor toegangsrechten van pas komen.

Toegangsrechtenbeheer en ITIL

De IT-infrastructuurbibliotheek, of ITIL, is een setvan richtlijnen en aanbevolen processen voor informatietechnologieteams. Concreet is het doel van ITIL het ontwikkelen van effectieve en efficiënte methoden voor het leveren van IT-diensten of, met andere woorden, een catalogus met soorten best practices voor de IT-organisatie. Toegangsbeheer is een van die ITIL-processen. Het doel van het proces wordt heel eenvoudig omschreven als "het verlenen van geautoriseerde gebruikers het recht om een service te gebruiken en tegelijkertijd de toegang voor niet-geautoriseerde gebruikers te voorkomen".

Toegangsrechtenbeheer als beveiligingsmaatregel

Terwijl sommigen zullen beweren dat toegangsrechtenbeheer is een onderdeel van netwerkbeheer, anderen zullen zeggen dat het in plaats daarvan deel uitmaakt van IT-beveiliging. In werkelijkheid is het waarschijnlijk een beetje van beide. Maar in feite is dit alleen van belang in grotere bedrijven die afzonderlijke netwerkbeheer- en IT-beveiligingsteams hebben. In kleinere organisaties zorgen dezelfde teams vaak voor zowel administratie als beveiliging, wat de vraag effectief oplost.

De beste hulpmiddelen voor beheer van toegangsrechten

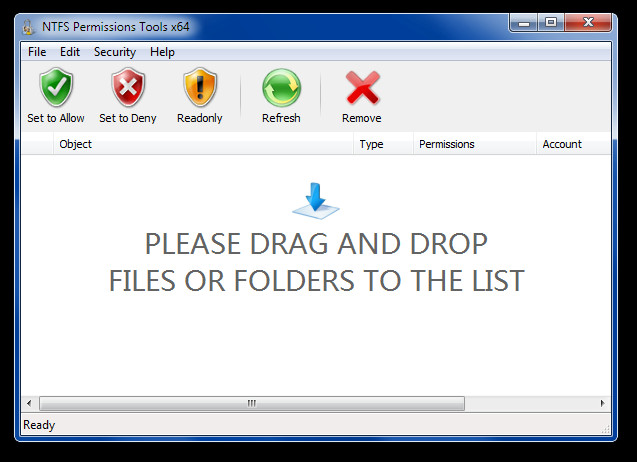

Zoeken naar speciale hulpprogramma's voor toegangsrechtenbeheerbleek moeilijker te zijn dan verwacht. Dit is waarschijnlijk te wijten aan het feit dat veel tools daadwerkelijk worden verkocht als beveiligingshulpmiddelen of als AD-controletools. Wat we hebben besloten op onze lijst te plaatsen, zijn tools die beheerders kunnen helpen ervoor te zorgen dat gebruikers toegang hebben tot wat ze nodig hebben en niets anders. Sommige zijn hulpmiddelen die helpen bij het toewijzen en beheren van rechten, terwijl anderen controletools zijn die uw netwerk kunnen scannen en rapporteren wie toegang heeft tot wat.

1. SolarWinds Access Rights Manager (GRATIS proefversie)

SolarWinds behoeft geen introductie met netwerkbeheerders. Het bedrijf, dat al jaren bestaat, staat bekend om het publiceren van enkele van de beste netwerkbeheertools. Het vlaggenschipproduct, de SolarWinds Netwerkprestatiemeter, scoort consequent bij het beste netwerkbewakingshulpmiddelen. SolarWinds staat ook bekend om het maken van geweldige gratis tools die voldoen aan de specifieke behoeften van netwerkbeheerders. Onder deze tools zijn een gratis subnetcalculator en een eenvoudige maar nuttige TFTP-server enkele van de bekendste.

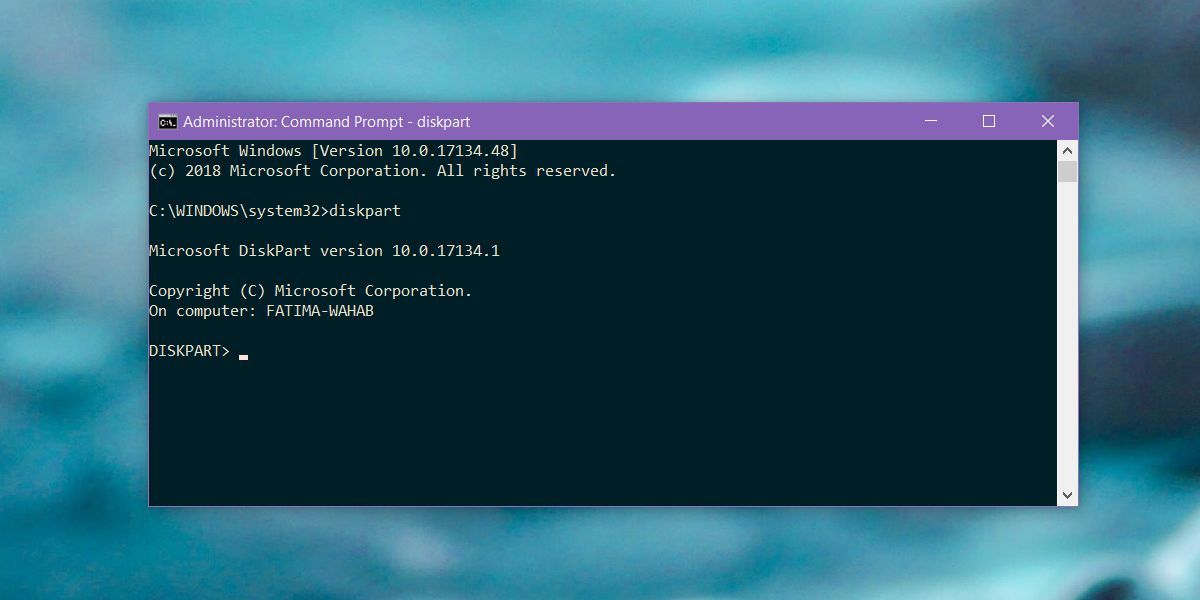

De SolarWinds Access Rights Manager (waarnaar vaak wordt verwezen als ARM) is gemaakt met als doel het netwerk te helpenbeheerders blijven op de hoogte van gebruikersautorisaties en toegangsmachtigingen. Deze tool verwerkt op Active Directory gebaseerde netwerken en is gericht op het eenvoudig maken van gebruikersregistratie en -provisioning, tracking en monitoring. En het kan natuurlijk de kansen op aanvallen met voorkennis minimaliseren door een eenvoudige manier te bieden om gebruikersrechten te beheren en te controleren en ervoor te zorgen dat er geen onnodige rechten worden verleend.

Een ding dat u waarschijnlijk zal opvallen als u het gebruikt SolarWinds Access Rights Manager is het intuïtieve dashboard voor gebruikersbeheer waaru kunt gebruikerstoegang tot verschillende bestanden en mappen maken, wijzigen, verwijderen, activeren en deactiveren. Deze tool biedt ook rolspecifieke sjablonen die gebruikers eenvoudig toegang kunnen geven tot specifieke bronnen in uw netwerk. Met de tool kunt u eenvoudig gebruikers maken en verwijderen met slechts een paar klikken. En dit is nog maar het begin, de SolarWinds Access Rights Manager laat niet veel functies achter. Hier is een overzicht van enkele van de meest interessante functies van de tool.

Deze tool kan worden gebruikt om te controleren en auditenwijzigingen in zowel Active Directory als Groepsbeleid. Netwerkbeheerders kunnen het gebruiken om eenvoudig te zien wie welke wijzigingen heeft aangebracht in de instellingen van Groepsbeleid of Active Directory, evenals de datum en tijd van deze wijzigingen. Deze informatie maakt het zeker gemakkelijk om niet-geautoriseerde gebruikers en zowel kwaadaardige als onwetende handelingen door iemand te herkennen. Dit is een van de eerste stappen om ervoor te zorgen dat u enige mate van controle behoudt over toegangsrechten en dat u op de hoogte wordt gehouden van mogelijke problemen voordat ze een negatief effect hebben.

- GRATIS PROEF: SOLARWINDS TOEGANGSRECHTENMANAGER

- Officiële downloadsite: https://www.solarwinds.com/access-rights-manager

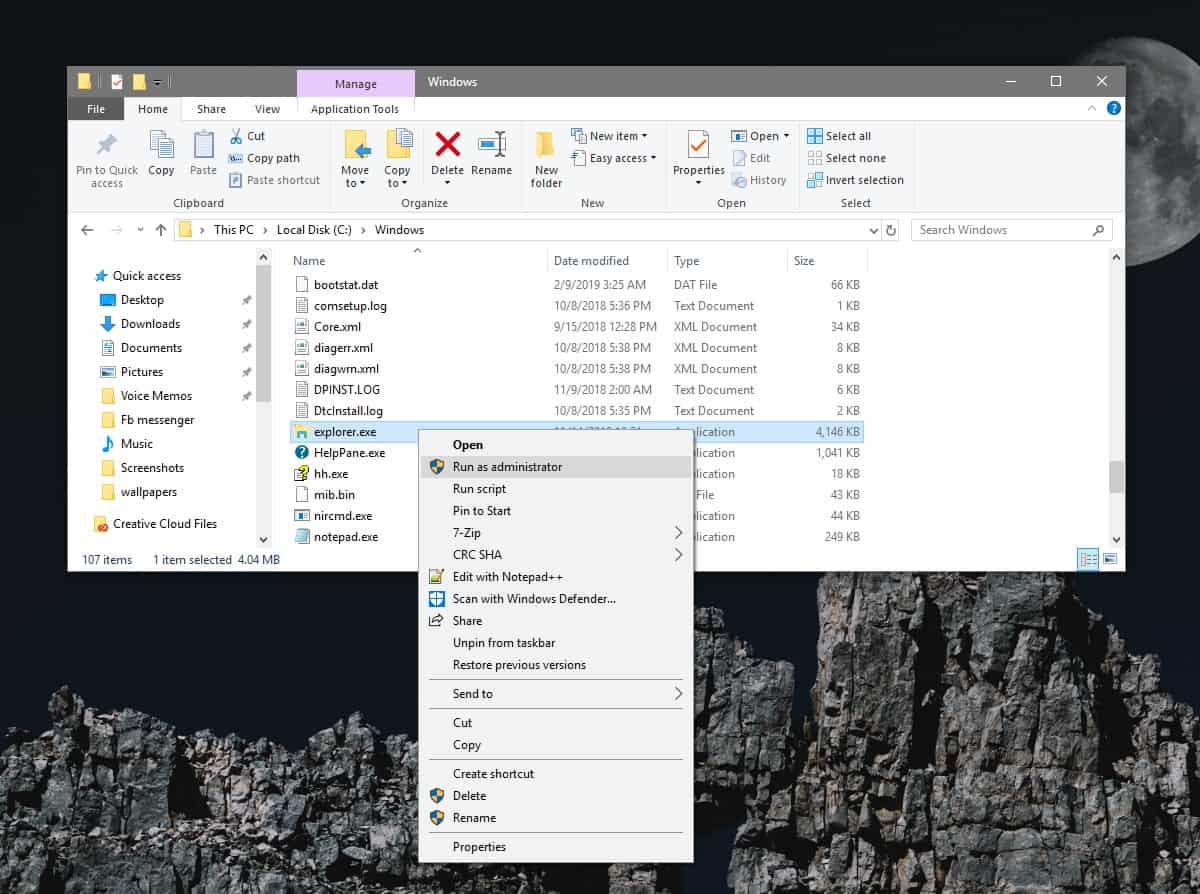

Aanvallen zullen vaak voorkomen wanneer mappen en / ofhun inhoud is toegankelijk voor gebruikers die geen toegang hebben of mogen krijgen. Dit soort situaties komt vaak voor wanneer gebruikers vergaande toegang tot mappen of bestanden krijgen. De SolarWinds Access Rights Manager kan u helpen dit soort lekken en ongeautoriseerde wijzigingen in vertrouwelijke gegevens en bestanden te voorkomen door beheerders een visuele weergave van machtigingen voor meerdere fileservers te bieden. Samenvattend kunt u met de tool zien wie welke machtiging heeft voor welk bestand.

Het bewaken van AD, GPO, bestanden en mappen is één ding - en een belangrijk - maar het SolarWinds Access Rights Manager gaat veel verder dan dat. U kunt het niet alleen gebruiken om gebruikers te beheren, maar u kunt ook analyseren welke gebruikers toegang hebben gehad tot welke services en bronnen. Het product geeft u een ongekend inzicht in de groepslidmaatschappen binnen de Active Directory en de bestandsservers. Het plaatst u, de beheerder, in een van de beste positie om aanvallen van binnenuit te voorkomen.

Geen tool is compleet als het niet kan rapporteren waaroverdoet en wat het vindt. Als u een tool nodig heeft die bewijs kan genereren dat kan worden gebruikt in geval van toekomstige geschillen of eventuele geschillen, dan is deze tool iets voor u. En als u gedetailleerde rapporten nodig hebt voor auditdoeleinden en om te voldoen aan de specificaties van wettelijke normen die van toepassing zijn op uw bedrijf, vindt u ze ook.

De SolarWinds Access Rights Manager kunt u gemakkelijk geweldige rapporten genererenneem rechtstreeks contact op met de zorgen van auditors en de naleving van wettelijke normen. Ze kunnen snel en eenvoudig worden gemaakt met slechts een paar klikken. De rapporten kunnen alle informatie bevatten die u maar kunt bedenken. Logboekactiviteiten in Active Directory en toegang tot bestandsservers kunnen bijvoorbeeld in een rapport worden opgenomen. Het is aan jou om ze zo samengevat of zo gedetailleerd te maken als je nodig hebt.

De SolarWinds Active Rights Manager biedt netwerkbeheerders de mogelijkheid omlaat het toegangsrechtenbeheer voor een bepaald object in handen van de persoon die het heeft gemaakt. Een gebruiker die een bestand heeft gemaakt, kan bijvoorbeeld bepalen wie er toegang toe heeft. Een dergelijk systeem voor zelfmachtiging is een hulpmiddel bij het voorkomen van ongeautoriseerde toegang tot informatie. Wie weet immers wie beter toegang heeft tot een bron dan degene die deze maakt? Dit proces wordt uitgevoerd via een webgebaseerde zelf-machtigingsportal die het voor resource-eigenaren gemakkelijk maakt om toegangsverzoeken af te handelen en machtigingen in te stellen.

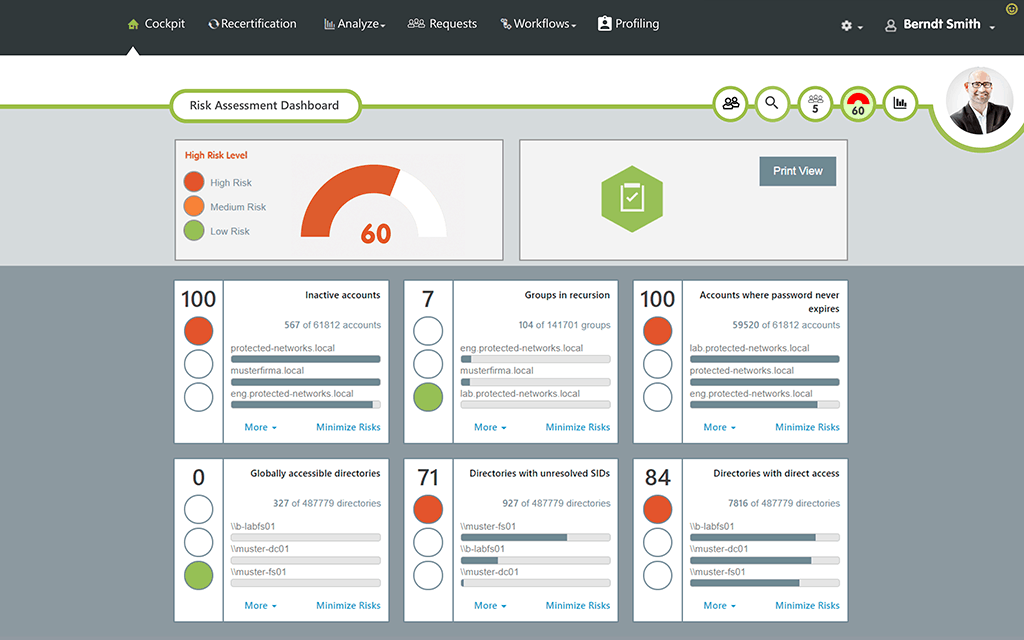

De SolarWinds Access Rights Manager kan ook worden gebruikt om te schatten, in realtime en opop welk moment dan ook, het risiconiveau voor uw organisatie. Dit percentage risicocijfer wordt voor elke gebruiker berekend op basis van hun toegangsniveau en machtigingen. Deze functie maakt het handig voor netwerkbeheerders en / IT-beveiligingsteamleden om volledige controle te hebben over gebruikersactiviteit en het risiconiveau van elke werknemer. Als u weet welke gebruikers de hoogste risiconiveaus hebben, kunt u ze beter in de gaten houden.

Deze tool dekt niet alleen Active Directoryrechtenbeheer, het zal ook Microsoft Exchange-rechten verwerken. Het product kan u enorm helpen om uw Exchange-monitoring en -audit te vereenvoudigen en om gegevensinbreuken te voorkomen. Het kan wijzigingen in mailboxen, mailboxmappen, kalenders en openbare mappen bijhouden.

En net zoals u het kunt gebruiken met Exchange, kunt u dit ook gebruiken op de SolarWinds Access Rights Manager naast SharePoint. De ARM gebruikersbeheersysteem geeft SharePoint-machtigingen weer in een boomstructuur en laat beheerders snel zien wie gemachtigd is om toegang te krijgen tot een bepaalde SharePoint-bron.

Hoe leuk het ook is om een geautomatiseerd systeem te hebbendie uw omgeving bewaakt, het is nog beter als het de mogelijkheid heeft u te waarschuwen wanneer er iets vreemds wordt gedetecteerd. En dit is precies het doel van de SolarWinds Access Rights ManagerAlarmsysteem. Het subsysteem houdt ondersteunend personeel op de hoogte van wat er op het netwerk gebeurt door waarschuwingen te geven voor vooraf gedefinieerde gebeurtenissen. Onder de soorten gebeurtenissen die waarschuwingen kunnen activeren, zijn bestandswijzigingen en machtigingswijzigingen. Deze waarschuwingen kunnen gegevenslekken helpen verminderen en voorkomen.

De SolarWinds Access Rights Manager heeft een licentie op basis van het aantal geactiveerdgebruikers binnen Active Directory. Een geactiveerde gebruiker is een actief gebruikersaccount of een serviceaccount. Prijzen voor het product beginnen bij $ 2 995 voor maximaal 100 actieve gebruikers. Voor meer gebruikers (tot 10.000), kunt u gedetailleerde prijzen verkrijgen door contact op te nemen met de verkoop van SolarWinds, maar verwacht dat u voor zoveel gebruikers meer dan $ 130K betaalt. En als u het hulpprogramma liever wilt proberen voordat u het koopt, kunt u een gratis, onbeperkte gebruikersversie van 30 dagen krijgen.

- GRATIS PROEF: SOLARWINDS TOEGANGSRECHTENMANAGER

- Officiële downloadsite: https://www.solarwinds.com/access-rights-manager

2. NetWrix

NetWrix is eigenlijk niet echt een toegangsrechtmanagement tool. Het is, in de eigen woorden van de uitgever, "een zichtbaarheidsplatform voor analyse van gebruikersgedrag en risicobeperking". Wauw! Dat is een mooie naam, maar in werkelijkheid NetWrix is het type tool dat u kunt gebruiken om dezelfde doelen te bereiken als u hebt bij het gebruik.

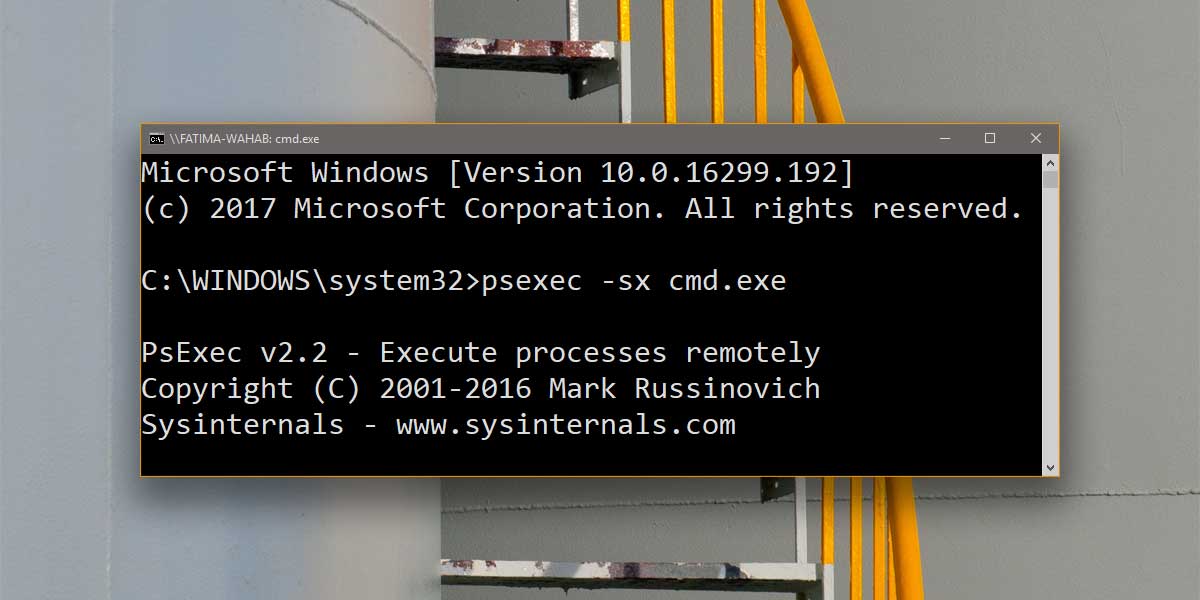

Concreet kunt u gebruiken NetWrix om gegevensbeveiligingsrisico's en abnormale gebruikers te detecterengedrag voordat ze resulteren in een datalek. Deze tool geeft u een overzicht in vogelvlucht van uw beveiligingshouding met interactieve risicobeoordelingsdashboards. Het kan helpen bij het snel identificeren van uw grootste beveiligingslekken en de ingebouwde bruikbare intelligentie gebruiken om het vermogen van indringers en insiders te verminderen en schade te veroorzaken.

Het product beschikt ook over waarschuwingen die kunnen worden gebruiktom op de hoogte te worden gehouden van ongeautoriseerde activiteiten terwijl deze plaatsvinden, waardoor u een betere kans hebt om inbreuken op de beveiliging te voorkomen. U kunt er bijvoorbeeld voor kiezen om een melding te ontvangen wanneer iemand wordt toegevoegd aan de Enterprise Admins-groep of wanneer een gebruiker in korte tijd veel bestanden wijzigt, wat een teken kan zijn van een ransomware-aanval.

Prijsinformatie voor NetWrix kan worden verkregen door rechtstreeks contact op te nemen met de verkoper. En als u het product wilt proeven, is een gratis proefperiode beschikbaar, hoewel deze slechts 20 dagen duurt, terwijl de meeste proeven 30 dagen duren.

3. Varonis

Varonis is een cyberbeveiligingsbedrijf met als primaire missiebeschermt uw gegevens tegen verlies. Dus ondanks het feit dat ze niet over een tool voor direct user access management beschikken, vonden we dat het het verdient om op onze lijst te staan. Is dat immers niet het primaire doel van een toegangsbeheersysteem?

Varonis’S toonaangevende platform is gebouwd om te beschermenuw meest waardevolle en meest kwetsbare gegevens. En om dat te bereiken, begint het in de kern: de gegevens zelf. Met behulp van het platform kunnen gebruikers hun gegevens zowel van binnenuit als van buitenaf verdedigen. Het systeem elimineert repetitieve, handmatige opschoningsprocessen en automatiseert handmatige gegevensbeschermingsroutines. Het concept is uniek omdat het veiligheid en kostenbesparingen samenbrengt, iets dat niet al te vaak voorkomt.

De Varonis platform detecteert insider bedreigingen en cyberaanvallen door gegevens, accountactiviteit en gebruikersgedrag te analyseren. Het voorkomt en beperkt rampen door gevoelige en verouderde gegevens te vergrendelen en houdt uw gegevens efficiënt en automatisch in een veilige toestand.

4. STEALTHbits

STEALTHbits biedt een reeks Active Directorybeheer- en beveiligingsoplossingen waarmee organisaties Active Directory kunnen inventariseren en opschonen, machtigingen kunnen controleren en toegang kunnen beheren, terugdraaien en herstellen van ongewenste of schadelijke wijzigingen en bedreigingen in realtime kunnen volgen en detecteren. Het biedt een allesomvattende bescherming van uw bedrijfsgegevens. Het proces van het opschonen en beheren van toegang kan de Active Directory effectief beschermen tegen aanvallen, zowel van binnenuit als van buitenaf.

De belangrijkste functie van het hulpprogramma is AD-controle. Het inventariseert, analyseert en rapporteert over Active Directory om het te beveiligen en te optimaliseren. STEALTHbits kunnen ook Active Directory-wijzigingen controleren, beveiliging en compliance bereiken door realtime rapportage, waarschuwingen en blokkering van wijzigingen. Een andere handige functie van het hulpprogramma is de Active Directory-opschoningsfunctie die u kunt gebruiken om oude AD-objecten, toxische omstandigheden en groepseigenaren op te ruimen.

De Active Directory-machtigingencontrole van de toolen rapportage kan worden gebruikt om te rapporteren over het AD-domein, de organisatie-eenheid en objectmachtigingen. Er is ook Active Directory-rollback en -herstel om ongewenste wijzigingen in Active Directory en domeinconsolidatie eenvoudig te herstellen, waardoor u de controle over Active Directory kunt terugnemen via een eenvoudige workflow.

Comments