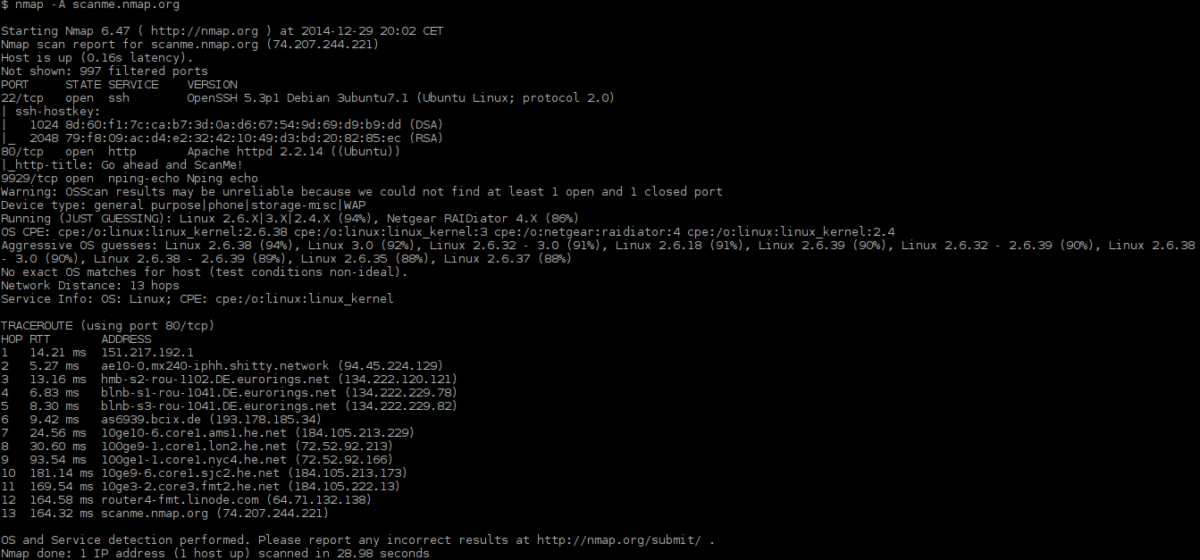

Nmap is een krachtig netwerkscanprogramma voorLinux, BSD en andere besturingssystemen. Het heeft tientallen uitstekende functies, zoals het scannen van IP-adressen voor open poorten, het in kaart brengen van actieve apparaten op een netwerk, het identificeren van services die worden uitgevoerd op scandoelen, en nog veel meer.

In deze gids zullen we ingaan op hoe dit te gebruikenkrachtige netwerkbeheertool op Linux en laat zien hoe u een aantal van de meest handige functies kunt gebruiken, waaronder scannen van hosts, netwerkmapping en nog veel meer!

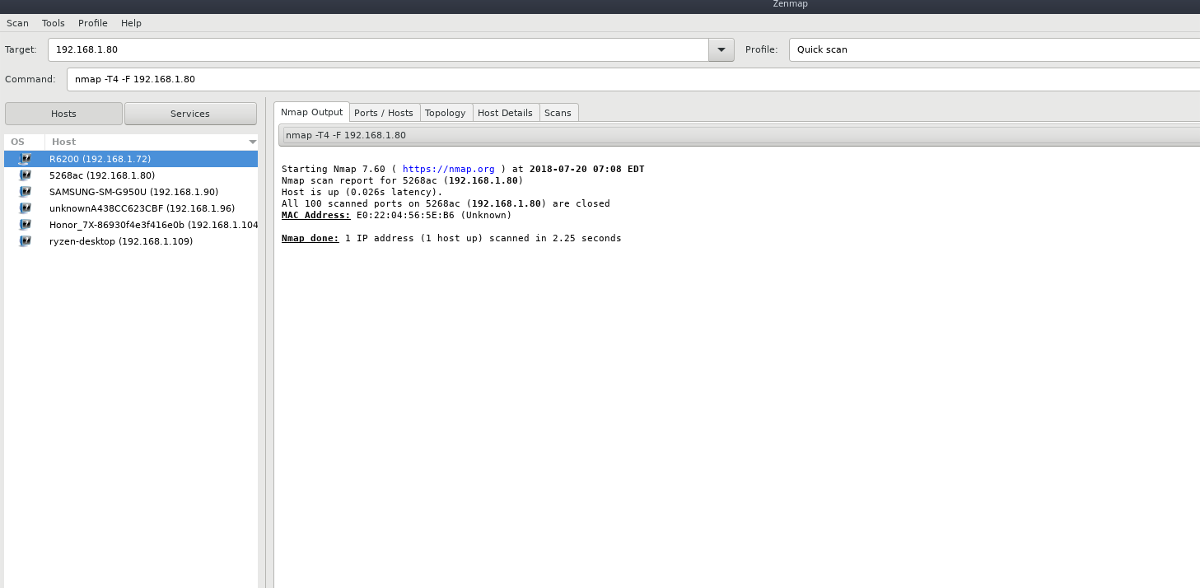

Opmerking: Nmap is een opdrachtregelprogramma. Als je een goed netwerktoolprogramma nodig hebt, maar geen fan bent van de terminal, bekijk dan Zenmap. Het is een GUI front-end voor Nmap die dezelfde functies heeft, maar verpakt in een strakke interface.

Scan een enkele host

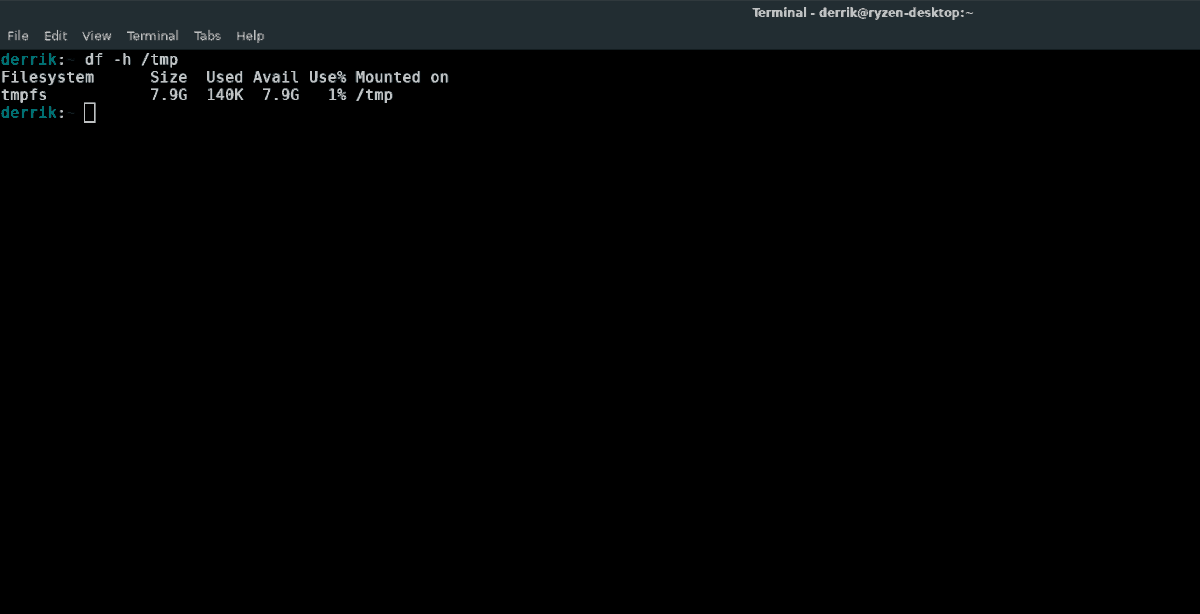

Een van de meest elementaire functies van Nmap is de mogelijkheid om een doel (AKA-host) te scannen op open poorten, systeeminformatie, enz. Om een scan te starten, start u een terminalvenster op Linux door te drukken op Ctrl + Alt + T of Ctrl + Shift + T. Verhoog vanaf daar de terminal naar Root met su of sudo -s.

su -

Of

sudo -s

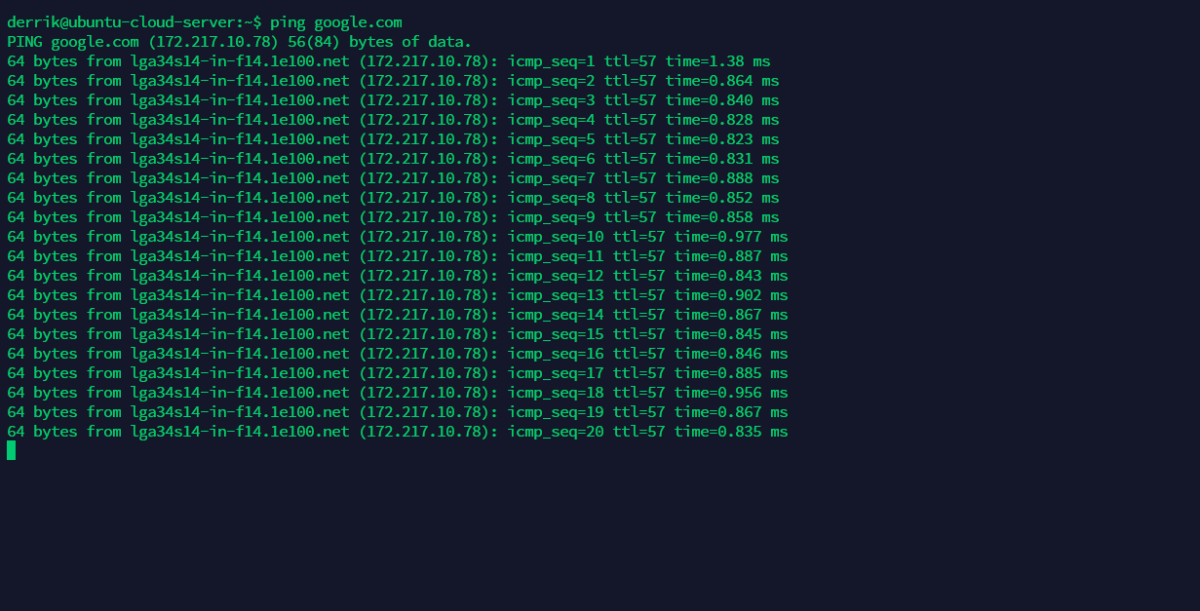

Nadat u root-toegang hebt verkregen in de terminal, is het mogelijk om een basisscan uit te voeren door te draaien nmap samen met het doel-IP-adres, de hostnaam of de website.

Opmerking: om Nmap externe domeinnamen van websites te laten scannen, moet u mogelijk http: // voor het adres toevoegen.

nmap target-local-or-remote-ip-address

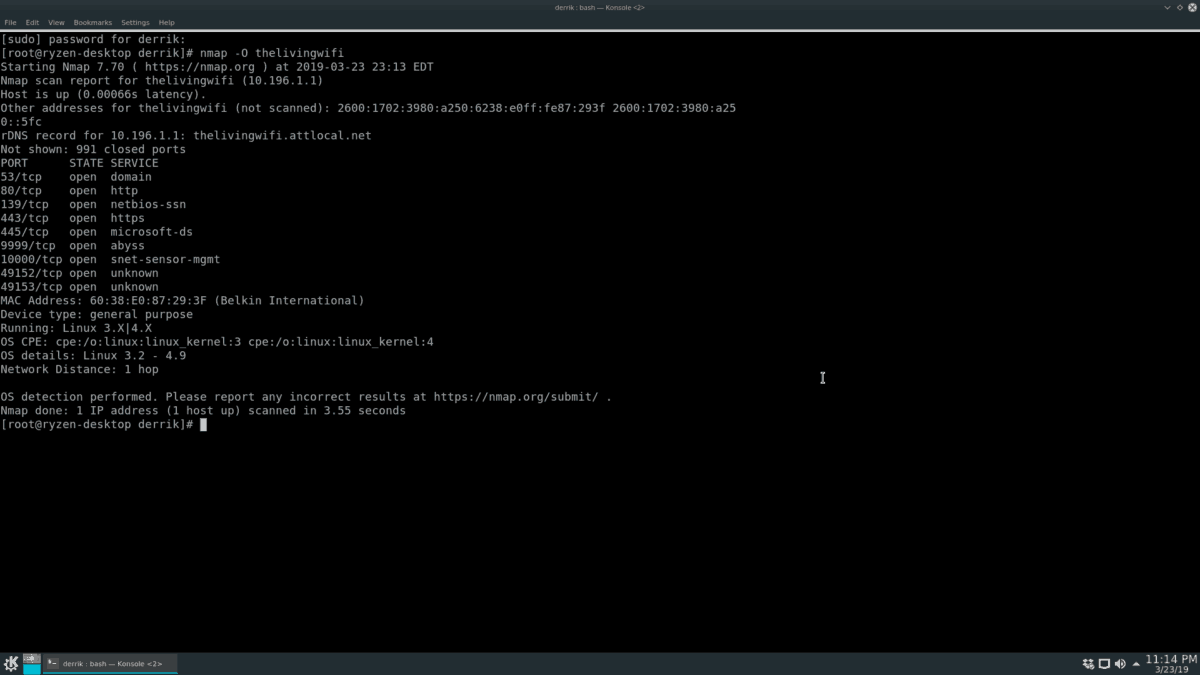

Wilt u weten welk besturingssysteem uw doelwit heeft? Gebruik de O keuze.

nmap -O target-local-or-remote-ip-address

De scan uitvoeren met de O commando onthult OS-informatie over de doel-Nmap-scans, maar voor sommigen is dit niet voldoende informatie. Gelukkig is de V opdrachtregelschakelaar kan nog meer informatie weergeven (open poorten, enz.)

nmap -O -v target-local-or-remote-ip-address

Gebruik voor nog meer info de V wissel twee keer.

nmap -O -vv target-local-or-remote-ip-address

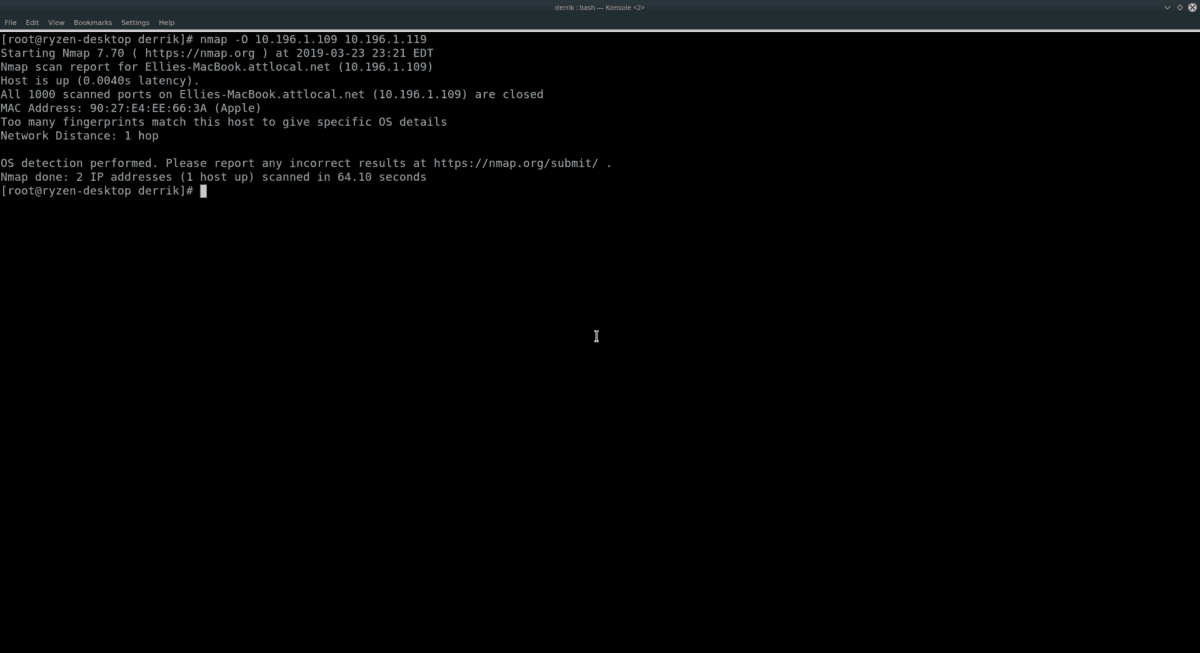

Scan meerdere hosts

Met Nmap is het mogelijk om meerdere hosts te scannentegelijk. Om dit te doen, schrijft u de opdracht uit die u voor een enkel doel wilt gebruiken, maar voegt u andere adressen toe aan het einde van de opdracht. Als u bijvoorbeeld wilt controleren wat twee afzonderlijke besturingssystemen voor doelen zijn, doet u het volgende:

nmap -O target-local-or-remote-ip-address-1 target-local-or-remote-ip-address-2

Gebruik de voor meer informatie over de twee hierboven gescande hosts V schakelaar.

nmap -O -v target-local-or-remote-ip-address-1 target-local-or-remote-ip-address-2

of

nmap -O -vv target-local-or-remote-ip-address-1 target-local-or-remote-ip-address-2

Nmap heeft geen limiet voor het aantal individuele hostnamen of IP-adressen die u toevoegt aan het einde van de opdracht, dus u kunt er zoveel toevoegen als u nodig hebt!

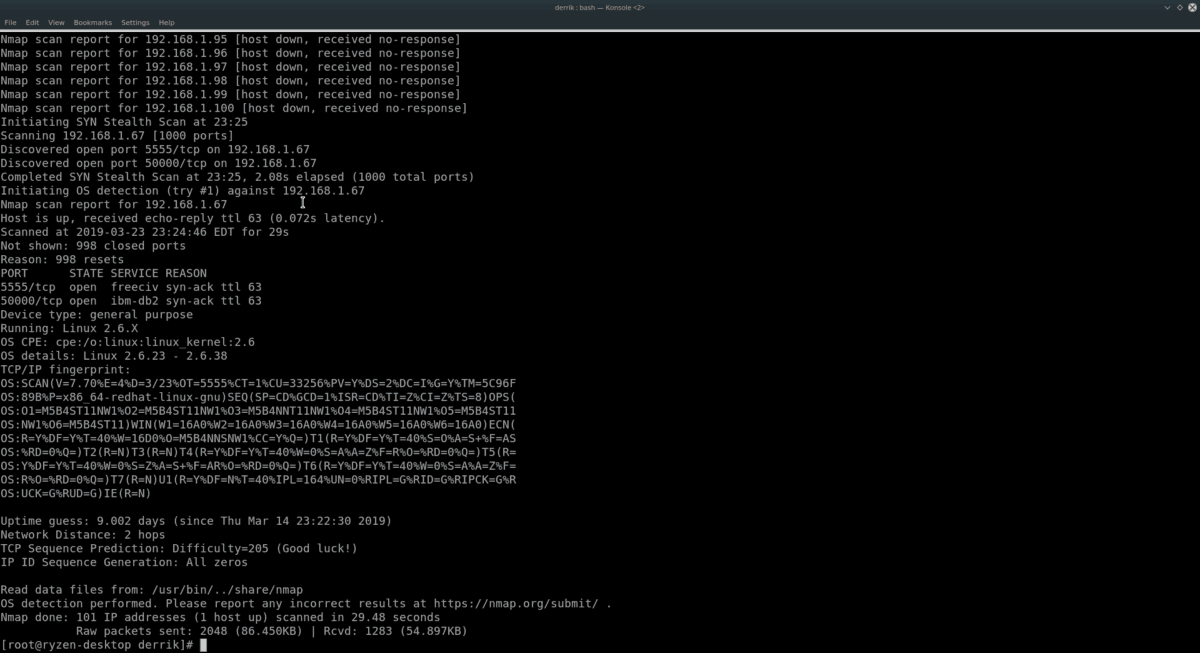

Scan IP-bereik

Individuele hosts scannen door er een te vermeldenna de andere is een manier om dingen te doen. Als u echter heel veel computers of netwerkapparaten wilt bekijken, is het slimmer om een IP-bereikscan te doen met Nmap.

Als u een scan van een IP-bereik wilt uitvoeren, voert u Nmap uit tegen een IP, gebruikt u de sn schakelaar. Probeer bijvoorbeeld het volgende voorbeeld om een lokaal netwerk met een bereik van 192.168.1 te scannen.

Opmerking: vervang de X en Y in de onderstaande opdracht door het maximale IP-nummer waarnaar moet worden gescand. Zoals 0-50, 1-100, etc.

nmap -sS 192.168.1.X-Y

Wilt u meer informatie over uw IP-bereikscan, overweeg dan om de O en VV opdrachtregelschakelaars.

nmap -sS -O -vv 192.168.1.X-Y

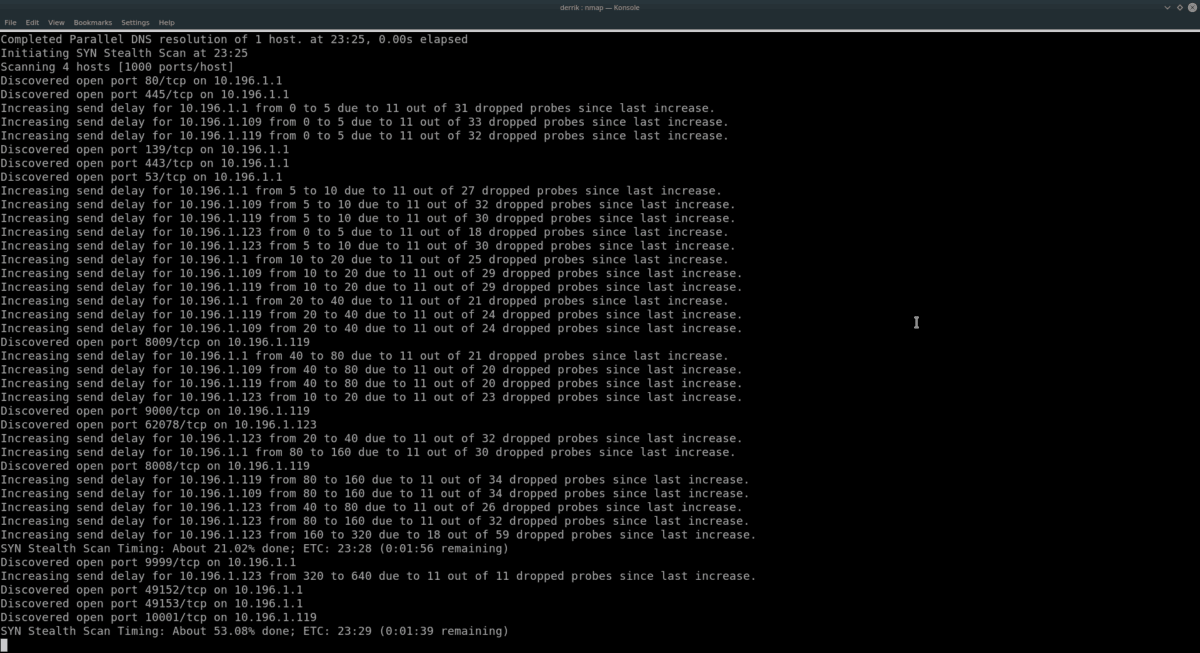

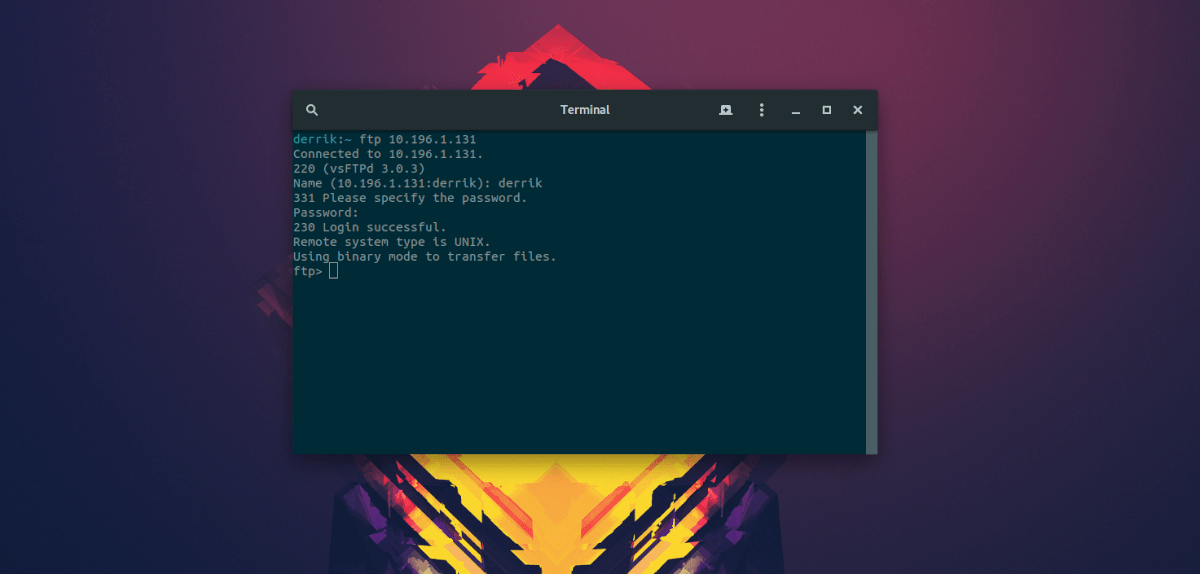

Als uw netwerk op 10.196.1.1 werkt, probeer dan:

nmap -sS 10.196.1.X-Y

Of

nmap -sS -O -vv 10.196.1.X-YGebruik je 10.196.1.1 of 192.168.1.0 niet? Zoek uit welk IP-bereik u wilt scannen en gebruik het volgende voorbeeld hieronder.

Opmerking: Nmap kan elk bereik van IP-adressen scannen. Raadpleeg voor het beste resultaat de router-IP van uw lokale netwerk en begin vanaf daar.

nmap -sS x.x.x.x-yy

Of

nmap -sS -O -vv x.x.x.x-yy Subnet scannen

Met behulp van de Nmap-tool door een reeks IP-adressen kijkenadressen is effectief. Een alternatief voor het scannen van een bereik is het scannen van alle apparaten in een subnet. Voer hiertoe het basis-IP van uw router in (of wat u ook gebruikt om een netwerkverbinding naar elke computer in het netwerk te leveren) en gebruik de / 24 notatie.

Als u bijvoorbeeld elk IP-adres op een router wilt scannen vanaf het basis-IP-adres van 192.168.1.1, doet u het volgende:

nmap -sS 192.168.1.1/24Voeg toe voor meer informatie over deze scan O en VV.

nmap -sS -O -vv 192.168.1.1/24Of probeer in plaats daarvan voor een routerapparaat met het basis-IP-adres 10.196 .1.1.

nmap -sS 10.196.1.1/24Of, voor meer info, doe:

nmap -sS -O -vv 10.196.1.1/24De 192.168.1.1 en 10.196.1.1 voorbeelden zouden voor de meeste moeten werken. Dit zijn echter niet de enige startende IP-adressen die bestaan. Als u apparaten op een subnet moet scannen en deze basis-IP's niet gebruikt, probeer dan het volgende voorbeeld:

nmap -sS x.x.x.x/24

Of

nmap -sS -O -vv x.x.x.x/24

Meer Nmap-informatie

In deze gids hebben we zojuist het oppervlak van wat de Nmap op Linux kan doen, beschreven. Als je geïnteresseerd bent om er nog meer over te leren, ren dan nmap met de -helpen schakelaar. Het drukt elke beschikbare optie en opdracht af.

nmap --help</ P>

Comments