Med den nylige ansporet i WikiLeaks 'aktiviteter,mange av verdens regjeringer har blitt forstyrret og påfølgende tiltak mot dem blir iverksatt. Per nå er WikiLeaks.com stengt ned for de fleste lokasjoner. Uavhengig av lovligheten til hva WikiLeaks gjorde, behandler ikke internett sensur med barmhjertighet, og det har allerede dukket opp flere speil for nettstedet. Selv om regjeringer over hele kloden aktivt slår av disse offentlige speilene, kan ikke informasjon bli dempet, og med denne artikkelen viser vi en måte å lage et anonymt WikiLeaks-speil på din Android-enhet.

Ansvarsfraskrivelse: Vær oppmerksom på at denne guiden er for testing ogkun utdanningsformål. AddictiveTips har ingen tilknytning, implisitt eller eksplisitt, med WikiLeaks.com. Vi kan ikke holdes ansvarlig for skade som du påføres ved å følge denne prosessen. Bruk denne veiledningen på egen risiko.

Krav:

- En forankret Android-enhet, helst en ekstra enhet som du kan la være koblet til et WiFi-nettverk og strømuttak

- Brannmur - nødvendig for anonymitet. Vi anbefaler å bruke DroidWall.

- En Tor-klient - Orbot. Du kan ta tak i det her.

- En HTTP-server. For dette er anbefalingen vår PAW Server, men du kan bruke hva du vil.

- En arkivkopi av WikiLeaks. For dette er et internetsøk det eneste alternativet, da offentlige speil stadig blir lagt ned.

Setter opp:

1. I tilfelle du ikke har rot til enheten din, kan du bruke det fantastiske verktøyet z4root, som fungerer med de fleste Android-enheter (bare opp til Froyo). Vi anbefaler imidlertid ikke dette som en permanent løsning, fordi z4root-forankrede enheter mister superbrukerrettighetene etter omstart.

2. Avslutt nå Droidwall for å aktivere brannmuren. Du vil få muligheten til å tillate individuelle prosesser gjennom brannmuren - sørg for at du slipper så få som mulig. For det første kan du bare aktivere Orbot på WiFi og holde alt annet deaktivert. Hvis du ikke gjør dette på en ekstra telefon og ønsker å bruke enheten normalt også, kan du bare legge til appene som er nødvendige for at telefonen skal fungere.

Som et tips kan maksimal anonymitet oppnås ved å bare holde Orbot på WiFi og gjenværende ting på pakkedata.

3. Sett nå opp PAW-serveren. Start det med minimumsvalg og ingen personlig informasjon som kan hjelpe deg med å identifisere deg. Plasser det nedlastede WikiLeaks-speilarkivet i den offentlige mappen til PAW-serveren. For dette må du kopiere arkivfilene til følgende sted på enheten:

/sdcard/paw/html

Husk at du IKKE MÅ tillate brannmurtilgang til webserveren din (i Droidwall).

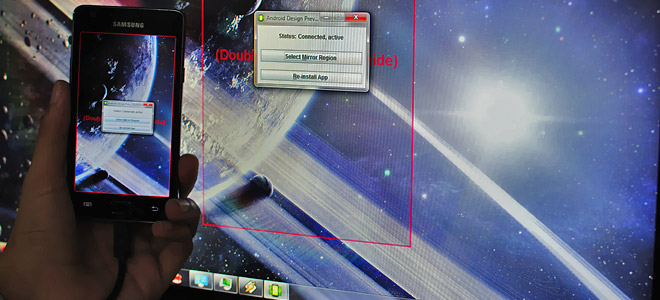

4. Nå kommer den siste delen - å sette opp Orbot. Kjør Orbot-applikasjonen og start tjenesten. Vent til den er ferdig med håndtrykkprosessen og kobler til Tor-nettverket, og la Orbot brukes med den.

Trykk på menyknappen for å få tilgang til innstillinger, og velg å Torify alle appene, og aktiver videresending og skjulte tjenester som vist på skjermdumpen nedenfor.

Pek Orbots ‘Hidden Service Port’ til den åpne porten på PAW-serveren, som skal være port 80.

6. Til slutt, fyr opp alt. Trykk på menytasten i Orbot for å finne .Navnsnavnet til den skjulte tjenesten, og sikre i en Tor-aktivert nettleser (som Firefox) at den fungerer.

Det er det - Android-enheten din er nå konfigurert somet anonymt WikiLeaks-speil. For å gi folk beskjed om at denne serveren eksisterer, vil vi anbefale å opprette en anonym Twitter-konto og tweet. En annen nyttig hashtagg kan være #ImWikiLeaks, som har blitt ganske populært i disse dager.

Det kan være enda flere måter å støtte WikiLeaks - bare begrenset av din egen kreativitet. Alt i alt er det bare å forsikre deg om at anonymiteten din forblir i takt, og at du skal være god til å gå.

kommentarer