Å håndtere brukeradgangsrettigheter er en vesentlig delav hvilken som helst nettverksadministrator jobb. Å sikre at hver bruker bare har tilgang til ressursene de trenger, er det mest elementære trinnet i å sikre ethvert nettverk. Det var en tid da datatrusser oppsto på internett og nådde nettverk via e-post eller ondsinnede nettsteder. Selv om dette fortsatt er tilfelle, kommer en stadig økende risiko for dyrebare bedriftsdata fra innsiden. Enten gjennom ondsinnede hensikter eller dum uvitenhet, kan brukerne dine være kilden til datalekkasjene dine. Verktøy for styring av tilgangsrettigheter kan hjelpe deg med å sikre at brukere bare kan få tilgang til det de virkelig trenger, og at alle ressurser bare kan nås av brukere som virkelig trenger den. Les videre mens vi gjennomgår noen av beste verktøy for styring av tilgangsrettigheter tilgjengelig i dag.

Men før vi har et dypere blikk på det bestetilgjengelige verktøy. La oss først utforske tilgangsrettighetsadministrasjon. Vi forklarer hvorfor det er et så viktig aspekt ved å sikre dataene dine og hvilke utfordringer nettverksadministratorer står overfor. Vi vil også utforske styring av tilgangsrettigheter fra et ITIL-perspektiv. Access Management er tross alt en av de grunnleggende prosessene i ITIL-rammeverket. Og vi vil avslutte med å diskutere styring av tilgangsrettigheter fra et sikkerhetsmessig synspunkt. Til slutt vil vi gjennomgå en håndfull av de beste verktøyene for administrasjonsrettigheter for tilgangsrettigheter vi kunne finne.

Styring av tilgangsrettigheter

Alle i Informasjonsteknologisamfunnetvet at brudd på data har blitt en vanlig - og nesten uunngåelig - forekomst. Og selv om vi kan bli fristet til å tro at det bare gjøres av ondsinnede hackere og kriminelle eller av etterretningsbyråer i skyggefulle land, som begge har tilgang til sofistikert teknologi som er ment å bryte inn i selv de mest sikre nettverk, er det dessverre langt fra sant. Mens disse angrepene utenfor eksisterer, kommer en del av risikoen fra innsiden. Og den indre risikoen kan være like høy som den ytre.

Denne interne risikoen kan ha mange former. På den ene siden kan skruppelløse ansatte være på jakt etter en måte å tjene raske penger ved å selge fortrolige data til konkurrenter. Men i tillegg til å være handlingen for personer med dårlig intensjon i et selskap, kan brudd på data også skje tilfeldigvis. Noen ansatte kan for eksempel være uvitende om sikkerhetspolitikk. Enda verre kan de ha for mye tilgang til bedriftsdata og andre ressurser.

CA Technologies stater i sitt 2018 Insider Threat Report (!pdf-lenke) at 90% av organisasjonene føler seg utsatt for insiderangrep. Videre indikerer rapporten at de viktigste årsakene til insiderangrep er overdreven tilgangsrettigheter, det økende antall enheter med tilgang til konfidensielle data og den generelle økende kompleksiteten til informasjonssystemer som helhet. Dette viser viktigheten av styring av tilgangsrettigheter. Å gi brukere begrenset tilgang til fildelinger, Active Directory og andre ressurser i en organisasjon basert på faktisk behov, er en av de beste måtene å redusere muligheten for både ondsinnede og tilfeldige angrep og brudd på data og tap.

Dessverre er dette lettere sagt enn gjort. Dagens nettverk sprer ofte store geografiske områder, og de består av tusenvis av enheter. Å håndtere tilgangsrettigheter kan raskt bli en enorm oppgave, full av risikoer og fallgruver av alle slags. Det er her verktøy for styring av tilgangsrettigheter kan komme til nytte.

Styring av tilgangsrettigheter og ITIL

IT Infrastructure Library, eller ITIL, er et settav retningslinjer og anbefalte prosesser for informasjonsteknologiteam. Konkret er ITILs mål å utvikle effektive og effektive metoder for levering av IT-tjenester eller, med andre ord, en katalog over slags beste praksis for IT-organisasjonen. Access Management er en av disse ITIL-prosessene. Målet med prosessen beskrives ganske enkelt som "å gi autoriserte brukere rett til å bruke en tjeneste mens de hindrer tilgang til ikke-autoriserte brukere".

Styring av tilgangsrettigheter som et sikkerhetstiltak

Mens noen vil hevde at tilgangsrettigheterledelse er en komponent i nettverksadministrasjon, andre vil si at det i stedet er en del av IT-sikkerhet. I virkeligheten er det sannsynligvis litt av begge deler. Men faktisk betyr dette bare i større virksomheter som har separate nettverksadministrasjons- og IT-sikkerhetsteam. I mindre organisasjoner håndterer de samme teamene ofte både administrasjon og sikkerhet, og effektivt støtter spørsmålet.

De beste verktøyene for administrasjonsrettigheter

Finne dedikerte verktøy for styring av tilgangsrettigheterviste seg å være vanskeligere enn forventet. Dette skyldes sannsynligvis det faktum at mange verktøy faktisk selges som sikkerhetsverktøy eller som AD-revisjonsverktøy. Det vi har besluttet å ta med på listen vår er verktøy som kan hjelpe administratorer med å sikre at brukerne har tilgang til det de trenger og ingenting annet. Noen er verktøy som hjelper deg med å tildele rettigheter og administrere dem, mens andre reviderer verktøy som kan skanne nettverket ditt og rapportere om hvem som har tilgang til hva.

1. SolarWinds Access Rights Manager (Gratis prøveperiode)

SolarWinds trenger ingen introduksjon med nettverkadministratorer. Selskapet, som har eksistert i mange år, er kjent for å publisere noen av de beste verktøyene for nettverksadministrasjon. Dets flaggskip produkt, kalt SolarWinds Network Performance Monitor, scorer jevnlig blant det beste nettverketovervåkingsverktøy. SolarWinds er også kjent for å lage gode gratis verktøy som imøtekommer spesifikke behov fra nettverksadministratorer. Blant disse verktøyene er en gratis undernettkalkulator og en enkel, men likevel nyttig TFTP-server noen av de mest kjente.

De SolarWinds Access Rights Manager (som ofte omtales som VÆPNE) ble opprettet med mål om å hjelpe nettverkadministratorer holder seg oppdatert på brukerautorisasjoner og tilgangstillatelser. Dette verktøyet håndterer Active Directory-baserte nettverk, og det er rettet mot å gjøre brukervennlig levering og unprovisioning, sporing og overvåking enkelt. Og det kan selvfølgelig bidra til å minimere sjansene for innsideangrep ved å tilby en enkel måte å administrere og overvåke brukertillatelse og sikre at det ikke gis unødvendige tillatelser.

En ting som sannsynligvis vil slå deg når du bruker SolarWinds Access Rights Manager er det intuitive brukeradministrasjonspanelet derDu kan opprette, endre, slette, aktivere og deaktivere brukertilgang til forskjellige filer og mapper. Dette verktøyet har også rollespesifikke maler som enkelt kan gi brukere tilgang til spesifikke ressurser i nettverket ditt. Verktøyet lar deg enkelt opprette og slette brukere med bare noen få klikk. Og dette er bare begynnelsen, begynnelsen SolarWinds Access Rights Manager etterlater ikke mange funksjoner bak. Her er en oversikt over noen av verktøyets mest interessante funksjoner.

Dette verktøyet kan brukes til å overvåke og revidereendringer i både Active Directory og Group Policy. Nettverksadministratorer kan bruke den til å se hvem som har gjort endringene i gruppepolicyen eller Active Directory-innstillingene, samt dato og klokkeslett for disse endringene. Denne informasjonen gjør det absolutt enkelt å oppdage uautoriserte brukere og både ondsinnede eller uvitende handlinger begått av noen. Dette er et av de første trinnene for å sikre at du opprettholder en viss grad av kontroll over tilgangsrettigheter og at du blir holdt oppmerksom på potensielle problemer før de får en negativ innvirkning.

- GRATIS PRØVEPERIODE: SOLARWINDS TILGANG RETTIGHETSLEDERE

- Offisiell nedlastingsside: https://www.solarwinds.com/access-rights-manager

Angrep vil ofte skje når mapper og / ellerinnholdet deres får tilgang til av brukere som ikke har - eller bør ikke være - autorisert til å få tilgang til dem. Denne typen situasjoner er vanlig når brukere får bred tilgang til mapper eller filer. SolarWinds Access Rights Manager kan hjelpe deg med å forhindre denne typen lekkasjer og uautoriserte endringer i konfidensielle data og filer ved å gi administratorer en visuell skildring av tillatelser for flere filservere. Oppsummert lar verktøyet deg se hvem som har tillatelse til hvilken fil.

Overvåking av AD, GPO, filer og mapper er en ting - og en viktig - men SolarWinds Access Rights Manager går lenger enn det. Ikke bare kan du bruke den til å administrere brukere, men du kan også analysere hvilke brukere som har fått tilgang til hvilke tjenester og ressurser. Produktet gir deg en enestående synlighet i gruppemedlemskapene i Active Directory og filservere. Det setter deg, administratoren, i en av de beste posisjonene for å forhindre insiderangrep.

Ingen verktøy er komplette hvis det ikke kan rapportere om detgjør og hva den finner. Hvis du trenger et verktøy som kan generere bevis som kan brukes i tilfelle fremtidige tvister eller eventuelle rettstvister, er dette verktøyet noe for deg. Hvis du trenger detaljerte rapporter for revisjonsformål og for å overholde spesifikasjonene satt av forskriftsstandarder som gjelder for virksomheten din, finner du dem også.

De SolarWinds Access Rights Manager vil enkelt la deg generere gode rapporter om detdirekte ta opp revisors bekymringer og regelverksstandardoverholdelse. De kan opprettes raskt og enkelt med bare noen få klikk. Rapportene kan inneholde all informasjon du kan tenke på. For eksempel kan loggaktiviteter i Active Directory og filservertilganger bli inkludert i en rapport. Det er opp til deg å gjøre dem så oppsummerte eller så detaljerte du trenger.

De SolarWinds Active Rights Manager tilbyr nettverksadministratorer muligheten tilla tilgangsrettighetsadministrasjonen for et gitt objekt være i hendene på personen som opprettet det. For eksempel kan en bruker som opprettet en fil bestemme hvem som har tilgang til den. Et slikt selvtillatelsessystem er medvirkende til å forhindre uautorisert tilgang til informasjon. Når alt kommer til alt, hvem vet hvem som skal få tilgang til en ressurs bedre enn den som oppretter den? Denne prosessen gjennomføres gjennom en webbasert portal for selvtillatelse som gjør det enkelt for ressurseiere å håndtere tilgangsforespørsler og angi tillatelser.

De SolarWinds Access Rights Manager kan også brukes til å estimere, i sanntid og klnår som helst, risikonivået for organisasjonen din. Denne prosentandelen av risikotallet beregnes for hver bruker basert på tilgangsnivå og tillatelser. Denne funksjonen gjør det praktisk for nettverksadministratorer og / IT-sikkerhetsgruppemedlemmer å ha full kontroll over brukeraktivitet og risikonivået som hver ansatt utgjør. Når du vet hvilke brukere som har de høyeste risikonivåene, kan du følge nøye med på dem.

Dette verktøyet dekker ikke bare Active Directoryrettighetsadministrasjon, vil den også håndtere Microsoft Exchange-rettigheter. Produktet kan i stor grad hjelpe deg med å forenkle Exchange-overvåking og revisjon, samt hjelpe deg med å forhindre brudd på data. Den kan spore endringer i postbokser, postkasse-mapper, kalendere og offentlige mapper.

Og akkurat som du kan bruke det med Exchange, kan du også bruke dette SolarWinds Access Rights Manager ved siden av SharePoint. De VÆPNE brukeradministrasjonssystem vil vise SharePoint-tillatelser i en trestruktur og la administratorer raskt se hvem som er autorisert til å få tilgang til en gitt SharePoint-ressurs.

Så mye som det er flott å ha et automatisert systemsom overvåker miljøet ditt, er det enda bedre hvis det har muligheten til å varsle deg når noe merkelig oppdages. Og dette er nettopp det formålet som serveres SolarWinds Access Rights ManagerVarslingssystem. Delsystemet vil holde supportpersonalet informert om hva som skjer i nettverket ved å gi varsler for forhåndsdefinerte hendelser. Blant de typer hendelser som kan utløse varsler, er filendringer og tillatelsesendringer. Disse varslene kan bidra til å dempe og forhindre datalekkasjer.

De SolarWinds Access Rights Manager er lisensiert basert på antall aktivertebrukere i Active Directory. En aktivert bruker er enten en aktiv brukerkonto eller en servicekonto. Prisene for produktet starter på $ 2 995 for opptil 100 aktive brukere. For flere brukere (opptil 10 000), kan du få detaljerte priser ved å kontakte SolarWinds salg, men forventer å betale over 130 000 dollar for så mange brukere. Og hvis du heller vil prøve verktøyet før du kjøper det, kan du få en gratis, ubegrenset 30-dagers prøveversjon.

- GRATIS PRØVEPERIODE: SOLARWINDS TILGANG RETTIGHETSLEDERE

- Offisiell nedlastingsside: https://www.solarwinds.com/access-rights-manager

2. NetWrix

NetWrix er egentlig ikke en rettigheterstyringsverktøy. Det er, i utgiverens egne ord, "en synlighetsplattform for brukeratferdsanalyse og risikoredusering". Wow! Det er et fancy navn, men i virkeligheten, NetWrix er den typen verktøy du kan bruke for å nå de samme målene som du har når du bruker.

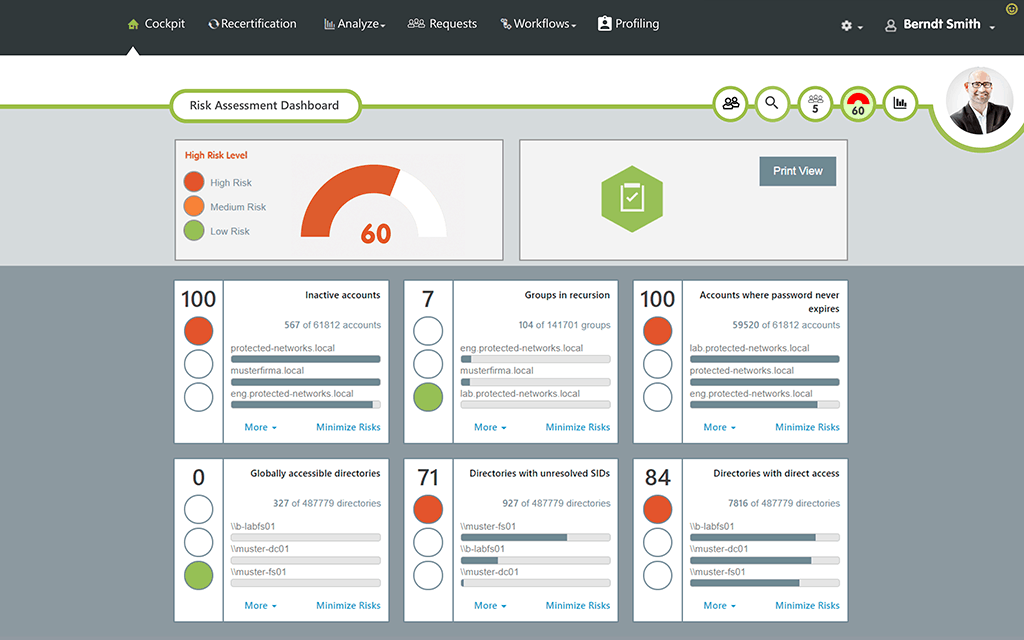

Konkret kan du bruke NetWrix for å oppdage datasikkerhetsrisikoer og avvikende brukeroppførsel før de resulterer i et datainnbrudd. Dette verktøyet gir deg et fugleperspektiv av sikkerhetsstillingen din med interaktive risikovurderingspaneler. Det kan hjelpe deg med å raskt identifisere de største sikkerhetshullene og bruke den innebygde handlingspliktige intelligensen for å redusere inntrengere og innsidere.

Produktet har også varsler som kan brukeså bli varslet om uautorisert aktivitet mens det skjer, og gir deg en bedre sjanse til å forhindre brudd på sikkerheten. Du kan for eksempel velge å bli varslet når noen legges til i Enterprise Admins-gruppen, eller når en bruker endrer mange filer på kort tid, noe som kan være et tegn på et ransomware-angrep.

Prisinformasjon for NetWrix kan fås ved direkte å kontakte leverandøren. Og hvis du ønsker en smak av produktet, er en gratis prøveversjon tilgjengelig, selv om det bare varer 20 dager, mens de fleste forsøkene er 30 dager.

3. Varonis

Varonis er et cybersikkerhetsselskap hvis hovedoppgavebeskytter dataene dine mot tap. Så til tross for at de ikke har et direkte brukeradministrasjonsverktøy tilgjengelig, følte vi at det fortjener å være på listen vår. Er det ikke det viktigste målet med noe styringssystem for tilgangsrett?

VaronisDen bransjeledende plattformen er bygget for å beskyttedine mest verdifulle og mest sårbare data. Og for å oppnå det, begynner det i hjertet: selve dataene. Ved hjelp av plattformen kan brukere forsvare dataene sine mot angrep både fra innsiden og utsiden. Systemet eliminerer repeterende, manuelle opprydningsprosesser og automatiserer manuelle databeskyttelsesrutiner. Konseptet er unikt ved at det bringer sikkerhet og kostnadsbesparelser, noe som ikke er for vanlig.

De Varonis plattform oppdager insidertrusler og cyberangrep ved å analysere data, kontoaktivitet og brukeratferd. Det forhindrer og begrenser katastrofe ved å låse sensitive og foreldede data, og de effektivt og automatisk opprettholder dataene dine i en sikker tilstand.

4. STEALTHbits

STEALTHbits tilbyr en pakke med Active Directorystyrings- og sikkerhetsløsninger som gjør det mulig for organisasjoner å inventarere og rydde opp i Active Directory, revidere tillatelser og administrere tilgang, tilbakespilling og gjenoppretting fra uønskede eller ondsinnede endringer og overvåke og oppdage trusler i sanntid. Det tilbyr en altomfattende beskyttelse av bedriftsdataene dine. Prosessen med å rydde opp og regjere tilgang kan effektiv gjøre Active Directory vanskeligere mot angrep, både innenfra og fra utsatte trusler.

Verktøyets hovedfunksjon inkluderer AD-revisjon. Den vil inventarisere, analysere og rapportere om Active Directory for å sikre og optimalisere den. STEALTHbits kan også foreta revisjon av Active Directory-endringer, oppnå sikkerhet og etterlevelse gjennom sanntids rapportering, varsling og blokkering av endringer. En annen nyttig funksjon i verktøyet er Active Directory-opprydningsfunksjonen som du kan bruke til å rydde opp foreldede AD-objekter, giftige forhold og gruppeeiere.

Verktøyets Active Directory-tillatelse-revisjonog rapportering kan brukes til å rapportere om AD-domenet, organisasjonsenheten og objekttillatelser. Det er også Active Directory-tilbakespilling og gjenoppretting for enkelt å fikse uønskede Active Directory-endringer og domenekonsolidering, som lar deg ta tilbake kontrollen over Active Directory gjennom en enkel arbeidsflyt.

kommentarer