Hvis du vil vite hva IP-adresser erfaktisk i bruk i nettverket ditt, er det eneste alternativet ganske mye å skanne dem alle. Veldig ofte er dette noe man vil gjøre ved å bruke ping-kommandoen. Ping, som har eksistert nesten så lenge som IP-nettverk, er sannsynligvis de beste måtene å teste for tilkobling til en gitt IP-adresse. Så ved å pinge alle IP-adresser i et nettverk suksessivt, kan man få et ganske godt bilde av hvilke som er i bruk og hvilke som er tilgjengelige.

Imidlertid er i det minste den minste av nettverk medbare en håndfull IP-adresser, kan dette fort bli til ganske vanskelig. Heldigvis finnes det verktøy som automatisk vil skanne en gruppe IP-adresser og rapportere om deres respons. I dag gjennomgår vi noen av de beste IP-skannerne for Linux som vil forenkle livet ditt når du må skanne IP-adresser.

For å begynne skal vi diskutere IP-adresseskanninggenerelt. Mer spesifikt, får vi se på hvorfor man vil skanne IP-adresse fordi det, så mye som det er fint å vite hvilke IP-adresser som er i bruk, det må være et poeng å gjøre det. Deretter får vi se nærmere på ping-verktøyet. Selv om ping ikke er et skanneverktøy, er dette verktøyet kjernen i de fleste IP-adresse skanneverktøy. Å vite hvordan det fungerer eller hva det kan gjøre vil mest sannsynlig være verdifullt når vi begynner å se på de forskjellige tilgjengelige skanneverktøyene. Og når vi snakker om skanneverktøyene, vil vår neste forretningsordre være å ikke bare liste, men også kort gjennomgå noen av de beste IP-skannerne for Linux og utforske deres viktigste funksjoner og skiller faktorer.

Skanne IP-adresser

Annet enn ren moro og opplysning avNår du vet hvilke IP-adresser som er i bruk, er det flere grunner til at man ønsker å skanne IP-adresser. Først og fremst er sikkerhet. Ved å skanne IP-adresser i et nettverk kan du raskt oppdage uautoriserte enheter. Disse kan for eksempel være enheter koblet av ondsinnede brukere for å spionere etter organisasjonen din.

Men til og med velmenende brukere kan noen gangerskape kaos ved å koble til deres personlige enheter. Jeg husker den brukeren som forhindret mange av kollegene sine i å få tilgang til bedriftsnettverket da han koblet hjemmenetttruteren til den. Han trengte bare et par ekstra porter for å koble til en ekstra testdatamaskin og tenkte at han kunne bruke bryteren innebygd i ruteren hans. Ukjent med ham, begynte ruteren å utstede IP-adresser fra sin innebygde DHCP-server. Og flere av kollegene hans fikk tildelt feilaktige IP-adresser.

Annet enn av sikkerhetsgrunner, skanning av IPadresser er også det første trinnet i ethvert forsøk på IP-adresseadministrasjon. Mens mange - om ikke alle - IPAM-verktøy (IP address management) inkluderer en form for skanning av IP-adresser, velger mange å administrere IP-adresse ved hjelp av en manuell prosess i stedet for et integrert verktøy. I disse situasjonene blir skanneverktøy for IP-adresser en nødvendighet.

For personer uten noen form for IP-adresseadministrasjonsprosess, skanning av IP-adresser er muligens enda viktigere. Det vil ofte være den eneste måten å sikre at det ikke er noen IP-adressekonflikter. Det kan faktisk betraktes som en ganske rå måte å pseudo-administrere IP-adresser på.

Ping In a Nutshell

Uansett hva du trenger for å skanne IP-adresserer, de fleste verktøyene er basert på Ping. La oss se på dette allestedsnærværende, om enn antikke verktøyet. Ping ble opprettet av nødvendighet allerede i 1983, noe som igjen beviser at nødvendigheten er moren til oppfinnelsen. Utvikleren trengte et verktøy for å hjelpe med å feilsøke en unormal nettverksadferd han observerte. Navnet refererer til lyden av ekkolodder som høres i ubåter. I dag er ping til stede på nesten alle operativsystemer, men implementeringen varierer noe mellom plattformene. Noen versjoner tilbyr flere kommandolinjealternativer som kan inneholde parametere som størrelsen på hver forespørsels nyttelast, det totale testantallet, nettverks humlegrensen eller intervallet mellom forespørsler. Noen systemer har et ledsager Ping6-verktøy som tjener nøyaktig samme formål, men bruker IPv6-adresser.

Her er en typisk bruk av ping-kommandoen:

$ ping -c 5 www.example.com PING www.example.com (93.184.216.34): 56 data bytes 64 bytes from 93.184.216.34: icmp_seq=0 ttl=56 time=11.632 ms 64 bytes from 93.184.216.34: icmp_seq=1 ttl=56 time=11.726 ms 64 bytes from 93.184.216.34: icmp_seq=2 ttl=56 time=10.683 ms 64 bytes from 93.184.216.34: icmp_seq=3 ttl=56 time=9.674 ms 64 bytes from 93.184.216.34: icmp_seq=4 ttl=56 time=11.127 ms --- www.example.com ping statistics --- 5 packets transmitted, 5 packets received, 0.0% packet loss round-trip min/avg/max/stddev = 9.674/10.968/11.726/0.748 ms

Alternativet "-c 5" i eksemplet ovenfor forteller Ping å gjenta fem ganger.

Hvordan fungerer Ping

Ping er et ganske enkelt verktøy. Alt det gjør er å sende ICMP ekko forespørsel pakker til målet og vente på at den skal sende tilbake en ICMP ekko svar pakke. Denne prosessen gjentas et visst antall ganger — fem som standard under windows og til den manuelt blir stoppet som standard under de fleste Unix / Linux-implementeringer. Når kommandoen avsluttes, blir responsstatistikken samlet og vises. Verktøyet beregner den gjennomsnittlige forsinkelsen mellom forespørslene og deres respektive svar og viser den i resultatene. På de fleste * nix-varianter vil den også vise verdien av svarene TTL (time to live) -feltet, og gi en indikasjon på antall humle mellom kilde og destinasjon.

For at kommandoen skal fungere, må den pingede vertenoverholde RFC 1122. Standarden spesifiserer at enhver vert må behandle ICMP-ekkoforespørsler og gi ut ekkosvar i retur. Og mens de fleste verter svarer, deaktiverer noen funksjonaliteten av sikkerhetsmessige årsaker. Brannmurer blokkerer ofte ICMP-trafikk. For å omgå dette, kan de bedre skanningsverktøyene for IP-adresser bruke en type pakke som er forskjellig fra ICMP for å sjekke om en IP-adresse svarer. Å pinge en vert som ikke svarer på ICMP-ekkoforespørsler, gir ingen tilbakemelding, noe som er akkurat som å pinge en ikke-eksisterende IP-adresse.

De beste IP-skannerne for Linux

Vårt utvalg av skanneverktøy for IP-adresserinkluderer litt av alt. Det er en kombinasjon av GUI-baserte verktøy og kommandolinjeværktøy på listen vår. Noen er mer komplekse verktøy mens andre er utvidede versjoner av ping-verktøyet som inkluderer en måte å skanne en rekke IP-adresser på uten å måtte utgi flere påfølgende kommandoer. Alle verktøyene på listen vår har et par ting til felles: Kjøringen under operativsystemet Linux, og gitt et utvalg av adresser som skal skannes, vil de returnere en liste over hvilke IP-adresser som svarer.

1. Sint IP-skanner

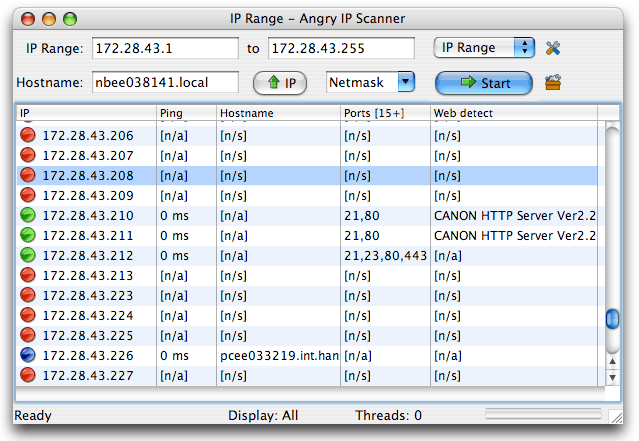

The Angry IP Scanner er et villedende enkelt verktøysom gjør omfattende bruk av multithreading. Dette gjør det til et av de raskeste verktøyene på listen vår. Dette er et gratis multiplattformverktøy som er tilgjengelig for Linux - selvfølgelig Windows og Mac OS X. Dette verktøyet er skrevet i Java, så du må ha Java runtime-modul installert for å bruke den. De fleste pakkesjefer vil imidlertid ta seg av denne avhengigheten. Verktøyet pinger ikke bare IP-adresser, men det kan også valgfritt kjøre en portskanning på oppdagede verter. Det kan løse IP-adresser til vertsnavn og MAC-adresser til leverandørnavn. Videre vil dette verktøyet gi NetBIOS-informasjon - når det er tilgjengelig - om hver responderende vert.

Angry IP-skanneren kan skanne komplette nettverkog undernett, men det kan også være en IP-adresser eller til og med en diskret liste over IP-adresser fra en tekstfil. Dette verktøyet er først og fremst GUI-basert, men det kommer også med en kommandolinjeversjon som du kan bruke hvis du for eksempel vil inkludere verktøyets funksjonalitet i hjemmebryggede skallskript. Når det gjelder skanneresultatene, vises de som standard på skjermen i tabellformat, men de kan enkelt eksporteres til flere filformater som CSV eller XML.

2. arp-scan

Arp-skanneverktøyet (noen ganger referert til som ARP)Sweep eller MAC Scanner) er en annen rask ARP-pakkscanner. Verktøyet vil liste opp alle aktive IPv4-enheter på undernettet det skanner fra. Det er et av verktøyene som ikke er avhengige av ping for å skanne nettverket. I stedet bruker den ARP (Address Resolution Protocol), en teknologi som vanligvis brukes til å finne samsvar mellom IP-adresser og MAC-adresser. Siden ARP er en ikke-rutbar protokoll, kan denne skanneren bare fungere på det lokale nettverket (lokalt subnett eller nettverkssegment).

Arp-skanneverktøyet vil vise alle aktive enheterselv om de har innebygde brannmurer med filterordninger som blokkerer ICMP-pakker. Enheter kan ganske enkelt ikke gjemme seg for ARP-pakker, da de kan gjemme seg for ping. Dette gjør dette til et veldig nyttig verktøy for svært sikre miljøer med mange herdede enheter.

3. nmap / zenmap

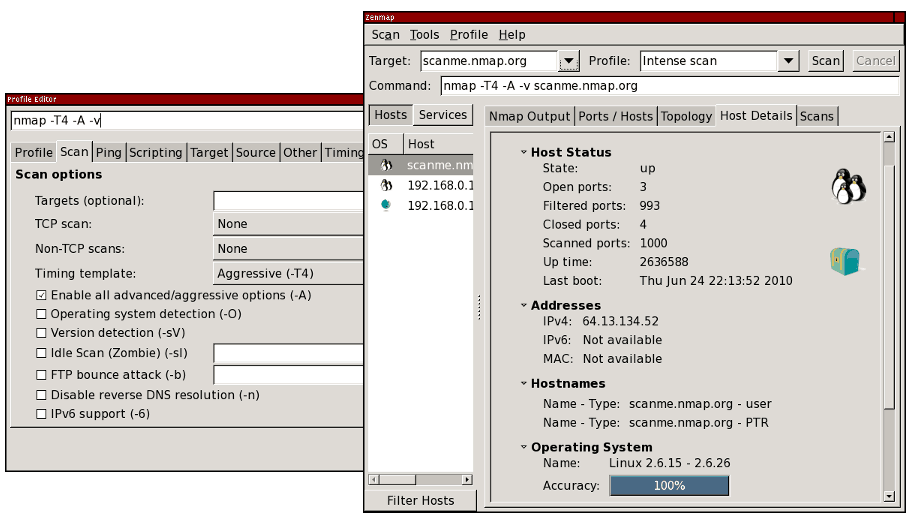

Nmap, som står for Network Mapper, er enskanneverktøy som kan brukes til å oppdage verter og tjenester, og dermed bygge et "kart" av nettverket, derav navnet. Dette verktøyet fungerer ved å sende spesiallagde pakker til målvertene - omtrent som ping men ikke nødvendigvis ved å bruke ICMP - og ved å analysere svarene det får.

Verktøyets primære bruk er å analysere hvatjenester er tilgjengelige på en datamaskin. Den kan imidlertid brukes som en IP-adresseskanner. Dette verktøyet kan oppdage verter og deres tjenester, og det kan også registrere deres operativsystem og mer. Ved hjelp av scripting kan verktøyet til og med brukes til avansert tjenestedeteksjon, sårbarhetsdeteksjon og mer.

Nmap, som er et kommandolinjeverktøy startet som enLinux-bare verktøyet, men det har siden blitt portert til flere andre operativsystemer, inkludert Windows, Solaris, HP-UX, de fleste BSD-varianter inkludert OS X, AmigaOS og IRIX. Hvis du foretrekker grafiske brukergrensesnitt, har flere GUI-frontend end Nmap blitt utgitt. En av de beste går under navnet Zenmap, og den er fra samme lag som Nmap. Du kan derfor forvente en god integrasjon mellom de to verktøyene. Zenmap, sammenlignet med Nmap, er mye lettere å lære og mestre, takket være et godt designet brukergrensesnitt. Selv om det kanskje ikke er det peneste verktøyet, har det en god funksjonalitet.

4. fping

Fping ble opprettet som en forbedring i forhold til ping,deretter et av de eneste tilgjengelige nettverksfeilsøkingsverktøyene. Det er et lignende kommandolinjeverktøy, men det er ganske annerledes. I likhet med ping bruker Fping ICMP ekkoforespørsler for å bestemme hvilke av målvertene som svarer, men dette er ganske mye der likheten ender. Mens ping bare godtar en enkelt IP-adresse som en parameter, kan Fping ringes med mange IP-adresser. Målene kan spesifiseres som en romavgrenset liste over IP-adresser. Verktøyet kan også utstyres med navnet på en tekstfil som inneholder en diskret liste over adresser. Endelig kan et IP-adresseområde spesifiseres, eller et undernett kan legges inn i CIDR-notasjon, for eksempel 192.168.0.0/24.

En av de flotte funksjonene ved Fping er hvordan den gjør detikke vent på svar før du sender neste ekko-forespørsel. Dette hjelper sterkt med å redusere den tapte tiden på å vente på svar uten IP-adresser, noe som gir et mye raskere verktøy. Fping har også mange kommandolinjealternativer som du kan bruke, og siden det er et kommandolinjeverktøy, kan du føre det til en annen kommando - for eksempel grep, for eksempel - for videre behandling.

5. Hping

Hping er et annet gratis kommandolinjeverktøy avledetfra ping. Det er tilgjengelig på de fleste, om ikke alle Unix-lignende operativsystemer, inkludert vanlige Linux-distribusjoner så vel som på Mac OS X og Windows. Til tross for at den ikke lenger er i aktiv utvikling, er dette verktøyet fremdeles lett tilgjengelig og i utstrakt bruk. Verktøyet ligner ping, men det er ganske annerledes. For eksempel vil Hping ikke bare sende ICMP ekkoforespørsler. Den kan også sende TCP-, UDP- eller RAW-IP-pakker. Dette kan hjelpe med skanning av svært sikre nettverk. Det er også en sporingsmodus - mer om det på et øyeblikk - og verktøyet har muligheten til å sende filer.

Hping kan brukes som et skanneverktøy for IP-adressermen det kan gjøre mer enn det. Verktøyet har noen avanserte skanningsfunksjoner for porter. Takket være bruken av flere protokoller kan den også brukes til å utføre grunnleggende nettverkstesting. Dette produktet har også noen avanserte muligheter for traceroute ved å bruke hvilken som helst av de tilgjengelige protokollene. Dette kan være nyttig fordi noen enheter behandler ICMP-trafikk annerledes enn annen trafikk. Ved å etterligne andre protokoller kan dette verktøyet gi deg en bedre evaluering av nettverkets virkelige, virkelige ytelse.

6. Spiceworks IP-skanner

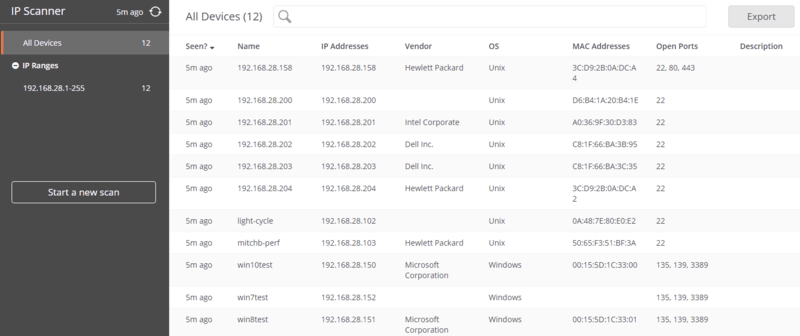

Spiceworks startet tilbake i 2006 i Austin, Texassom et profesjonelt nettverk for informasjonsteknologibransjen, selv om den opprinnelig ble opprettet for å bygge IT-styringsprogramvare. I dag er Spiceworks et online fellesskap som lar brukere samarbeide med hverandre og også delta i en markedsplass for å kjøpe IT-tjenester og produkter. Spiceworks anslås å bli brukt av mer enn seks millioner IT-fagfolk og tre tusen teknologileverandører.

Men, som vi antydet, er Spiceworks også etprogramvareutvikler og utgiver. Han har tre hovedprodukter. Det er en plattform for styring av helpdesk som heter Spiceworks Help Desk, et inventarstyringsverktøy for IT som heter Spiceworks Inventory og en nettverksovervåkningsplattform kalt Spiceworks Network Monitor. Og selv om disse verktøyene ikke er åpen kildekode, er de tilgjengelige gratis for alle.

Spiceworks lager også noen få nyttige verktøy, ett avde kalte IP-skanneren. Verktøyet lar deg gjøre enten en grunnleggende skanning eller en utvidet en med detaljert informasjon. Du kan bruke verktøyet til å oppdage enhetene i nettverket ditt automatisk mens du samler grunnleggende informasjon som operativsystem eller MAC-adresse. Alternativt kan du også få detaljert informasjon om maskinvare og programvare på arbeidsstasjonene og serverne som CPU, lagring, minne, installert programvare, serienummer og mye mer. Dette verktøyet er som en IP-skanner på steroider.

7. MASSCAN

MASSCAN, opprettet av Robert Graham, hevder å være detden raskeste portskanneren. Verktøyet gir resultater som ligner det du ville fått med Nmap, gjennomgått ovenfor. Imidlertid fungerer den internt mer som scanrand, unicornscan og ZMap, og som disse bruker asynkron overføring. Den største forskjellen er at dette verktøyet er raskere enn disse andre skannerne. Videre er dette verktøyet noe mer fleksibelt, og det vil for eksempel tillate vilkårlige adresseområder og portområder.

MASSCAN bruker en tilpasset TCP / IP-stabel i stedet forden som følger med operativsystemet ditt. Som et resultat vil alt annet enn enkle portskanninger forårsake konflikter med den lokale TCP / IP-stabelen. For å komme deg rundt denne begrensningen, kan du enten bruke -S-alternativet til å bruke en egen IP-adresse, eller du kan konfigurere operativsystemet ditt til å brannmur portene som verktøyet bruker.

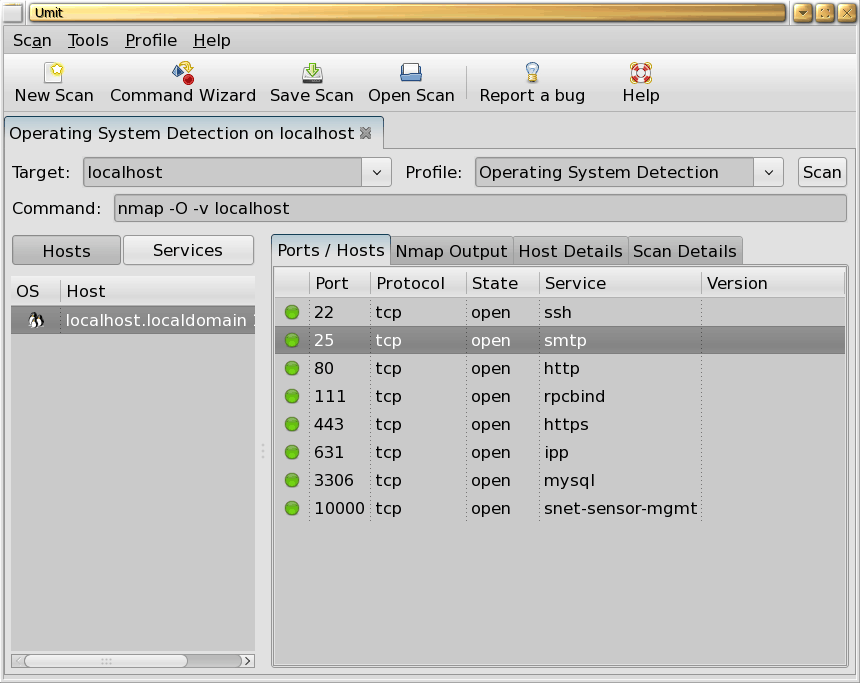

8. Umit Network Scanner

Umit Network Scanner er en annen Nmap-frontslutt, omtrent som Zenmap. Verktøyet ble designet for å imøtekomme og kjøre mer enn én skanning om gangen. Dette er en flott funksjon når du har flere undernett eller IP-adresseintervaller å skanne. Hver skanning utføres, og resultatene vises i en skannefane, som har en tittel og hvor all informasjon som er oppnådd som et resultat av skanningen, presenteres pent.

Tanken bak Skann-fanen er å prøve å lagelivet ditt lettere ved å gjøre informasjonen enklere å navigere og ved å gjøre det lettere å søke etter noe spesifikt stykke informasjon. Å skanne et helt nettverk ved å bruke Nmap vil vanligvis kreve at du åpner din favorittterminal, skriver inn en potensielt kompleks Nmap-kommando, venter på resultatene og deretter går til neste undernett. Umit Network Scanner gjør den mye mer intuitiv.

For å konkludere

Selv om det finnes mange IP-skannere for Windows,Vi har sett at selv om det ikke er så mange alternativer for Linux, er flere gode produkter tilgjengelige. Så hvis din plattform du velger er Linux, ikke føl deg utelatt. Noen av disse produktene har kanskje ikke fancy GUI-er som noen Windows-verktøy har, men du vil sannsynligvis finne et verktøy på listen vår som passer perfekt for dine behov.

kommentarer