Każdego dnia komputer wysyła tysiąceZapytania DNS do Internetu. W większości przypadków system operacyjny nie chroni tych zapytań, a niewłaściwa osoba posiadająca odpowiednią wiedzę może naruszyć Twoją prywatność.

W przeszłości na Addictivetips mówiłem oDNSCrypt. To doskonały sposób na uzyskanie ochrony prywatności DNS. Nie jest to jednak jedyne dostępne rozwiązanie. Jak się okazuje, inną opcją jest wysyłanie DNS przez TLS.

Metoda 1 - Stubby

Stubby to łatwy program, który działa w niektórych dystrybucjach Linuksa, które pozwalają użytkownikom na wysyłanie zapytań DNS przez TLS.

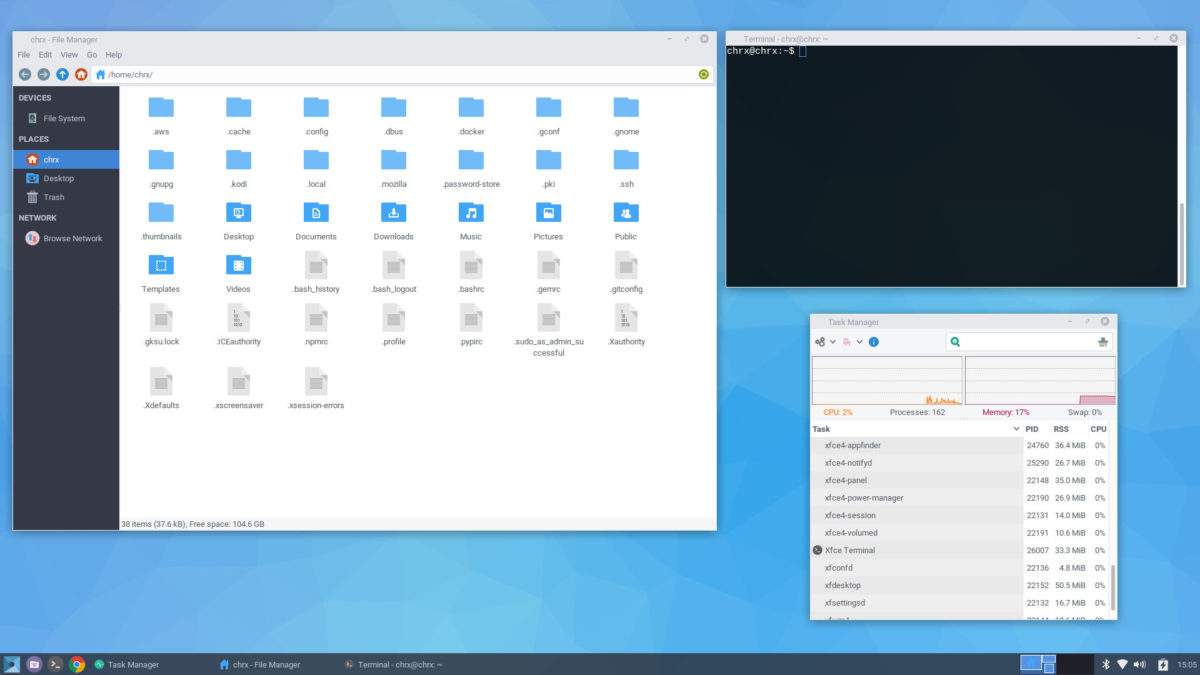

Narzędzie Stubby działa w systemach Ubuntu Linux, Debian Linux i Arch Linux. Aby zainstalować to narzędzie, uruchom okno terminala, naciskając Ctrl + Alt + T lub Ctrl + Shift + T. na klawiaturze. Następnie postępuj zgodnie z instrukcjami wiersza polecenia, które odpowiadają systemowi operacyjnemu Linux, którego aktualnie używasz.

Ubuntu

Aby zainstalować Stubby na Ubuntu, musisz najpierw włączyć repozytorium oprogramowania Ubuntu „Universe”. Aby to zrobić, użyj apt-add-repository polecenie w oknie terminala.

sudo add-apt-repository universe

Po uruchomieniu add-apt-repository polecenie, czas użyć aktualizacja narzędzie, aby sprawdzać dostępność aktualizacji oprogramowania przez Ubuntu. Pobierze również informacje o wersji do źródła oprogramowania Universe i doda je do twojego systemu.

sudo apt update

Kiedyś aktualizacja polecenie zostało zakończone, użyj Apt install polecenie, aby zainstalować Stubby w systemie operacyjnym Linux Ubuntu.

sudo apt install stubby

Debian

W systemie Debian dla wersji 10 „Sid” narzędzie Stubby można znaleźć w repozytorium oprogramowania „Main”. Aby go zainstalować, uruchom okno terminala i użyj Apt-get polecenie poniżej.

sudo apt-get install stubby

Arch Linux

Użytkownicy Arch Linux mogą zainstalować Stubby, jeśli mają skonfigurowane repozytorium oprogramowania „Community”. Aby to skonfigurować, edytuj /etc/pacman.conf, przewiń w dół pliku, usuń # symbole przed „Społecznością” i zaktualizuj swój system.

Po skonfigurowaniu „Społeczność” zainstaluj aplikację Stubby za pomocą menedżera pakietów Pacman.

sudo pacman -S stubby

Teraz, gdy aplikacja Stubby jest skonfigurowana, nie ma potrzeby modyfikowania żadnego z plików konfiguracyjnych, ponieważ Stubby jest wyposażony w kilka doskonałych usług DNS obsługujących TLS.

Uwaga: jeśli chcesz zmienić usługi DNS, edytuj /etc/stubby/stubby.yml.

Ostatnim krokiem w konfiguracji DNS przez TLS w Stubby jest zmiana domyślnych ustawień DNS z dowolnego aktualnie używanego adresu na adres 127.0.0.1.

Zmiana ustawień DNS różni się w zależności odz jakiego środowiska Linux korzystasz, więc nie omówimy go w tym poście. Zamiast tego przejdź do naszego przewodnika na temat zmiany ustawień DNS, aby uzyskać więcej informacji.

Gdy ustawienia DNS zostaną zmienione na 127.0.0.1, twój komputer z systemem Linux powinien używać DNS przez TLS!

Metoda 2 - Rozwiązanie systemowe

Chociaż narzędzie Stubby jest łatwe do skonfigurowania i sprawia, że wysyłanie DNS przez TLS w systemie Linux jest dość proste, niestety nie działa ono w przypadku każdej dystrybucji.

Świetna alternatywa dla programu Stubby dlakonfiguracja DNS przez TLS w systemie Linux polega na wykorzystaniu systemu buforowania DNS rozstrzygniętego przez Systemd. Głównym powodem jest to, że jest on wbudowany w systemowy system inicjujący, z którego korzysta już większość systemów operacyjnych Linux, i jest łatwy do rozpoczęcia. Należy jednak pamiętać, że przed skonfigurowaniem Systemd-resolved dla DNS przez TLS, należy wyłączyć system pamięci podręcznej DNS, którego obecnie używasz na korzyść Systemd-resolved.

Aby skonfigurować system rozwiązany przez Systemd, uruchom terminal wiersza polecenia, naciskając Ctrl + Alt + T lub Ctrl + Shift + T. na klawiaturze. Następnie użyj systemctl polecenie, aby wyłączyć używany system pamięci podręcznej DNS.

Uwaga: jeśli nie korzystasz z DNS Masq lub NSCD, prawdopodobnie używasz już rozwiązania Systemd i nie musisz niczego wyłączać.

DNS Masq

sudo systemctl stop dnsmasq.service

sudo systemctl disable dnsmasq.service -f

NSCD

sudo systemctl stop nscd.service -f sudo systemctl disable nscd.service -f

Po wyłączeniu domyślnego dostawcy DNS na komputerze z systemem Linux nadszedł czas, aby przejść do rozwiązania systemowego. Aby to zrobić, ponownie skorzystaj z systemctl Komenda.

sudo systemctl enable systemd-resolved.service -f sudo systemctl start systemd-resolved.service

Dzięki narzędziu włączonemu przez Systemd możemy skonfigurować program do używania DNS przez TLS. Aby rozpocząć, uruchom plik konfiguracyjny narzędzia w Nano.

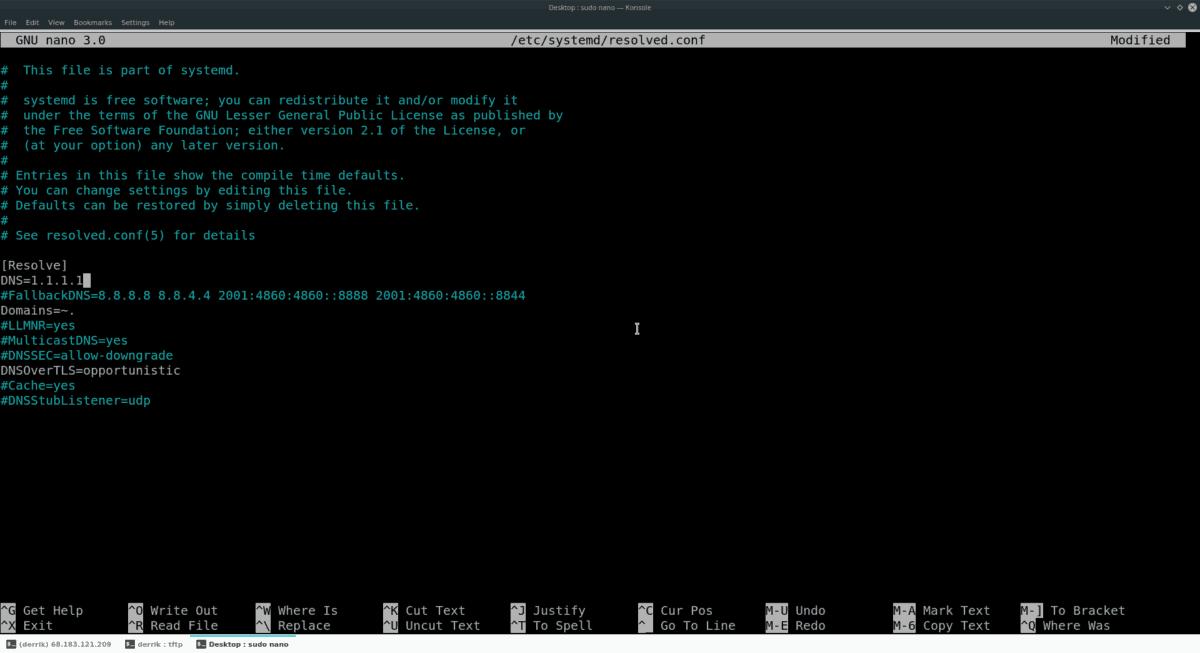

sudo nano -w /etc/systemd/resolved.conf

Edytuj Resolved.conf plik za pomocą Nano i przewiń w dół do DNS=.

Po znaku = dodaj bezpieczny serwer DNS z obsługą TLS, taki jak prywatny serwer DNS CloudFlare. Powinno to wyglądać następująco:

DNS=1.1.1.1

Następnie przejdź w dół do Domains= i zmień go tak, aby wyglądał jak poniższy kod.

Domains=~.

Po „Domenach” przejdź do DNSOverTLS= i zmień go tak, aby wyglądał jak poniższy kod.

DNSOverTLS=opportunistic

Zapisz zmiany w Resolved.conf, naciskając Ctrl + O, a następnie wyjdź za pomocą Ctrl + X i zrestartuj swój system DNS, aby włączyć DNS przez TLS z rozwiązaniem Systemd!

sudo systemctl restart systemd-resolved</p>

Komentarze