Wszyscy - a przynajmniej cała siećadministratorzy - chcielibyśmy, aby zespół był nieograniczony i nic nie kosztował. Niestety, nic nie jest dalsze od prawdy. Przepustowość jest zarówno droga, jak i ograniczona. W związku z tym zwykle zamawiamy przepustowość wystarczającą do naszych potrzeb. To z kolei ma inną konsekwencję: musimy mieć oko na wykorzystanie przepustowości. Jest to jedyny sposób, w jaki możemy wiedzieć, kiedy przepustowość osiąga progi krytyczne - tam, gdzie zaczyna się wpływać na wydajność - pozwalając nam reagować.

Najlepszy sposób, aby uważnie obserwować przepustowośćjest użycie jakiegoś narzędzia zbudowanego w tym celu. I jest wiele takich narzędzi. Niektóre są jednak złożonymi narzędziami, które zazwyczaj wymagają dużej ilości zasobów i kosztują dużo pieniędzy. Przeszukaliśmy rynek w poszukiwaniu narzędzi do monitorowania przepustowości sieci typu open source. Byliśmy mile zaskoczeni odkryciem, że jest ich sporo.

Zanim ujawnimy, jakie są najlepsze narzędzia, zrobimy tozacznij od omówienia monitorowania przepustowości. Dowiemy się, co to jest i jak można to zrobić. Simple Network Management Protocol to jedna z najpopularniejszych technologii wykorzystywanych do monitorowania przepustowości sieci, więc przyjrzymy się temu i zobaczymy, jak działa. Na koniec dokonamy przeglądu najlepszych dostępnych narzędzi monitorowania przepustowości sieci typu open source. Dla każdego z nich krótko przedstawimy ich główne cechy i zalety.

Informacje o monitorowaniu przepustowości sieci

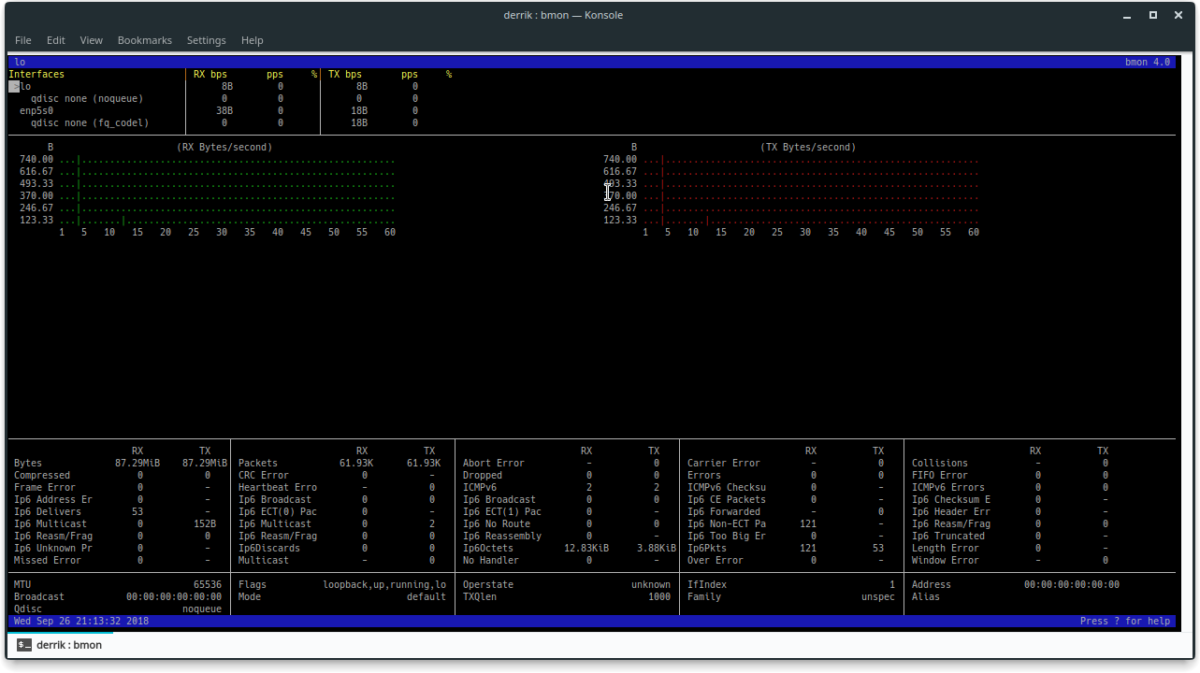

Monitorowanie przepustowości sieci jest bardzo specyficznerodzaj monitorowania. Mierzy ilość ruchu przechodzącego przez dany punkt w sieci. Zazwyczaj punktem pomiarowym jest interfejs routera lub przełącznika, ale nierzadko monitoruje się wykorzystanie przepustowości interfejsu LAN serwera. Ważne jest, aby zdać sobie sprawę, że wszystko, co mierzymy, to natężenie ruchu. Monitorowanie przepustowości nie daje żadnych informacji o tym, czym jest ten ruch, a jedynie o jego natężeniu.

Istnieje kilka powodów, dla których chcesz monitorowaćwykorzystanie przepustowości sieci. Przede wszystkim może pomóc w określeniu obszarów sporu. W miarę wzrostu wykorzystania obwodu sieciowego jego wydajność zaczyna się obniżać. To fakt z życia. Im bardziej zbliżasz się do maksymalnej pojemności, tym większy wpływ na wydajność. Pozwalając na monitorowanie wykorzystania sieci, narzędzia do monitorowania przepustowości dają szansę na wykrycie dużego wykorzystania - i zajęcie się nim - zanim stanie się zauważalne przez użytkowników.

Planowanie wydajności to kolejna ważna zaletanarzędzia do monitorowania sieci. Obwody sieciowe - zwłaszcza połączenia WAN na duże odległości - są drogie i często mają tylko przepustowość, która była wymagana przy ich początkowej instalacji. Chociaż wtedy ta przepustowość mogła być OK, w końcu trzeba ją zwiększyć. Monitorując ewolucję wykorzystania przepustowości obwodów sieciowych, będziesz mógł zobaczyć, które z nich wymagają aktualizacji i kiedy.

Przydatne mogą być również narzędzia do monitorowania przepustowościrozwiązywanie problemów ze słabą wydajnością aplikacji. Gdy użytkownik skarży się, że niektóre zdalne aplikacje uległy spowolnieniu, sprawdzenie wykorzystania przepustowości sieci może dać całkiem niezły pomysł, czy przyczyną problemu jest przeciążenie sieci. Jeśli zauważysz niskie wykorzystanie sieci, prawdopodobnie możesz skoncentrować się na rozwiązywaniu problemów w innym miejscu.

Monitorowanie SNMP w pigułce

Większość narzędzi do monitorowania przepustowości sieci polega na tymSimple Network Management Protocol (SNMP), aby wykonać swoją magię. Większość urządzeń sieciowych ma wbudowaną funkcję SNMP i może być odpytywana przez narzędzia monitorujące w regularnych odstępach czasu. Pomimo wprowadzającej w błąd nazwy SNMP jest dość skomplikowany. Ale nie martw się, nie musisz być ekspertem i wiedzieć o tym wszystko, aby z niego skorzystać. To tak, jakbyś nie musiał być mechanikiem samochodowym, aby prowadzić samochód. Lepiej jednak mieć przynajmniej pojęcie o tym, jak to działa, więc spójrzmy na to.

U podstawy SNMP jest protokołem komunikacyjnymokreśla sposób, w jaki system zarządzania SNMP może odczytywać i zapisywać parametry operacyjne na urządzeniach zdalnych. Parametry są nazywane identyfikatorami obiektów lub identyfikatorami OID. Niektóre z interesujących identyfikatorów OID, z punktu widzenia monitorowania, to te, które zawierają główne parametry urządzenia, takie jak obciążenie procesora i pamięci lub użycie dysku. Jednak przy monitorowaniu wykorzystania przepustowości sieci dwa identyfikatory OID są szczególnie interesujące. Są to bajty na zewnątrz i bajty w licznikach związanych z każdym interfejsem. Są one automatycznie zwiększane przez urządzenia sieciowe, gdy dane są wysyłane lub wprowadzane.

POWIĄZANE CZYTANIE: 10 najlepszych narzędzi do zarządzania wirtualizacją

Sięga czasów, kiedy bezpieczeństwo IT nie byłoProblem: SNMP ma tylko minimalne zabezpieczenia. Menedżer SNMP łączący się z urządzeniem obsługującym SNMP wyśle „ciąg społeczności” z jego żądaniem. Jeśli łańcuch pasuje do skonfigurowanego w urządzeniu, żądanie zostanie wykonane. Urządzenia zazwyczaj mają skonfigurowane dwa ciągi społeczności, jeden dla identyfikatorów OID tylko do odczytu, a drugi dla modyfikowalnych. Komunikacja nie jest szyfrowana i każdy, kto ją przechwyci, zobaczy ciągi społeczności w postaci czystego tekstu. Dlatego SNMP jest używany tylko w prywatnych, bezpiecznych sieciach.

Co powiesz na przykład?

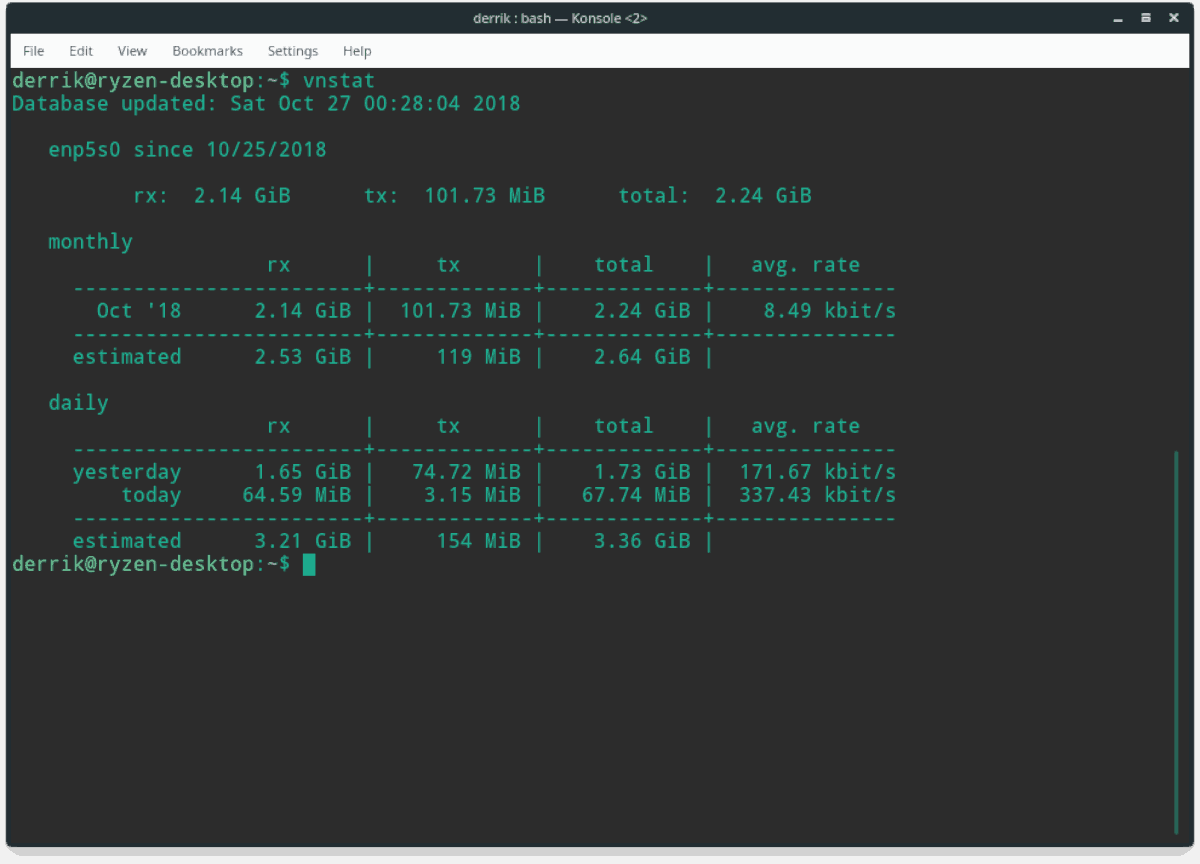

Oto jak większość systemów monitorowania używa SNMPmonitorować wykorzystanie przepustowości. Okresowo odczytują bajty liczników wejściowych i wyjściowych interfejsów urządzenia sieciowego w znanych odstępach czasu. Pięć minut to typowa wartość interwału, ale krótsze czasy można zastosować w celu uzyskania lepszej rozdzielczości. Następnie przechowują odpytywane wartości w jakiejś bazie danych lub pliku.

Reszta tego procesu to prosta matematyka. System monitorowania odejmuje poprzednią wartość licznika od bieżącej, aby uzyskać liczbę bajtów przesłanych lub odebranych podczas okresu odpytywania. Następnie może pomnożyć tę liczbę przez osiem, aby uzyskać liczbę bitów i podzielić ją przez liczbę sekund w interwale, aby uzyskać liczbę bitów na sekundę. Informacje te są zazwyczaj wykreślane na wykresie przedstawiającym ich ewolucję w czasie i przechowywane w bazie danych.

POWIĄZANE CZYTANIE: Co to jest przepustowość? 6 najlepszych narzędzi do pomiaru przepustowości

Ważne jest, aby pamiętać, że dostajesz tooszacowanie średniego wykorzystania w okresie odpytywania, a nie rzeczywistego wykorzystania przepustowości. Załóżmy na przykład, że obwód jest używany z maksymalną wydajnością podczas połowy okresu odpytywania i nie przenosi ruchu w drugiej połowie. Okazałoby się, że jest wykorzystywany w 50% swojej pojemności, pomimo maksymalnego wydłużenia przez dłuższy czas. Krótsze odstępy czasu odpytywania zmniejszą to zniekształcenie, ale należy pamiętać, że systemy te podają tylko wartości średnie.

Najlepsze narzędzia do monitorowania przepustowości sieci typu open source

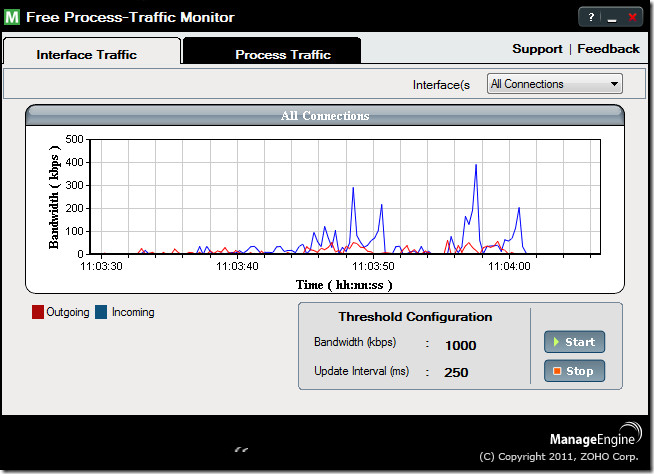

Przeszukaliśmy internet w poszukiwaniu najlepszychnarzędzia do monitorowania przepustowości typu open source. Z przyjemnością odkryliśmy, że dostępnych jest wiele doskonałych narzędzi. Kilka narzędzi na naszych listach pochodzi sprzed kilku lat, ale nadal są szeroko stosowane. W końcu bycie wolnym i otwartym oprogramowaniem ma pewien urok. Wszystkie narzędzia z naszej listy mają funkcję monitorowania przepustowości SNMP i wszystkie posiadają scentralizowaną konsolę, w której można skonfigurować narzędzie i uzyskać wizualny obraz bieżącego stanu sieci.

1. Zabbix

Zabbix jest darmowym produktem typu open source, który może byćużywane do monitorowania czegokolwiek. Narzędzia mogą działać w kilku dystrybucjach systemu Linux - w tym Rapsbian, wersja Raspberry Pi w systemie Linux - i będą monitorować przepustowość sieci, serwery, aplikacje i usługi, a także środowiska chmurowe. Ma bardzo profesjonalny wygląd. Ten produkt oferuje także szeroki zestaw funkcji, nieograniczoną skalowalność, rozproszony monitoring, silne bezpieczeństwo i wysoką dostępność. Pomimo tego, że jest darmowy, jest to produkt klasy korporacyjnej.

Zabbix wykorzystuje kombinację technologii monitorowania. Obsługuje monitorowanie SNMP, a także interfejs inteligentnej platformy monitorowania (IMPI). Może także monitorować agentów za pomocą agentów dostępnych dla większości platform. Aby ułatwić konfigurację, dostępne są automatyczne wykrywanie, a także gotowe szablony dla wielu urządzeń. Internetowy interfejs użytkownika narzędzia ma kilka zaawansowanych funkcji, takich jak pulpity nawigacyjne oparte na widgetach, wykresy, mapy sieciowe, pokazy slajdów i raporty szczegółowe.

Zabbix oferuje również wysoce konfigurowalne powiadomieniasystem, który nie tylko wyśle szczegółowe powiadomienia, ale można go również dostosować w zależności od roli odbiorcy. Może również eskalować problemy zgodnie z elastycznymi poziomami usług zdefiniowanymi przez użytkownika.

2. Nagios

Istnieją dwie wersje Nagios dostępny. Jest darmowy i open-source Rdzeń Nagios a potem są płatne Nagios XI. Oba mają ten sam silnik bazowy, ale podobieństwo na tym się kończy. Rdzeń Nagios to system monitorowania typu open source, który działaLinux System jest całkowicie modułowy, a jego rdzeń stanowi silnik monitorowania. Silnik uzupełnia dziesiątki dostępnych wtyczek, które można pobrać, aby dodać funkcjonalność do systemu. Każda wtyczka dodaje pewne funkcje do rdzenia.

Zachowując podejście modułowe, interfejsy narzędzia są również modułowe, a do pobrania dostępnych jest również kilka różnych opcji opracowanych przez społeczność. The Rdzeń Nagios, wtyczki i interfejs łączą się, tworząc dość kompletny system monitorowania. Ta modułowość ma jednak wadę. Utworzenie Nagios Core może okazać się trudnym zadaniem.

Nagios XI jest produktem komercyjnym opartym na Rdzeń Nagios silnik, ale jest to kompletne, niezależne rozwiązanie do monitorowania. Produkt skierowany jest do szerokiego grona odbiorców, od małych firm po duże korporacje. Jest o wiele łatwiejszy w instalacji i konfiguracji niż Rdzeń Nagios, dzięki kreatorowi konfiguracji isilnik autowykrywania. Oczywiście ta łatwość konfiguracji i konfiguracji ma swoją cenę. Możesz oczekiwać, że zapłacisz około 2000 USD za licencję na 100 węzłów i około dziesięć razy więcej za licencję nieograniczoną.

3. Zenoss Core

Zenoss Core może nie być tak popularny jak niektóre innenarzędzia do monitorowania na tej liście, ale naprawdę zasługuje na to, aby tu być ze względu na zestaw funkcji i profesjonalny wygląd. Narzędzie może monitorować wiele rzeczy, takich jak wykorzystanie przepustowości, przepływy ruchu lub usługi, takie jak HTTP i FTP. Ma przejrzysty i prosty interfejs użytkownika, a jego system alarmowy jest doskonały. Warto wspomnieć o dość unikalnym systemie wielokrotnego ostrzegania. Pozwala drugiej osobie zostać zaalarmowanym, jeśli pierwsza nie zareaguje w określonym wcześniej czasie.

Minusem Zenoss Core jest jednym z najbardziej skomplikowanych systemów monitorowaniazainstalować i skonfigurować. Instalacja jest procesem całkowicie opartym na wierszu poleceń. Dzisiejsi administratorzy sieci są przyzwyczajeni do instalatorów GUI, kreatorów konfiguracji i mechanizmów automatycznego wykrywania. Może to sprawić, że instalacja produktu będzie nieco archaiczna. Z drugiej strony jest to zgodne ze światem Linux. Dostępna jest obszerna dokumentacja instalacyjna i konfiguracyjna, a wynik końcowy sprawia, że jest to warte wysiłku.

4. Icinga

Icinga to kolejna platforma monitorowania typu open source. Ma prosty i przejrzysty interfejs użytkownika oraz, co ważniejsze, zestaw funkcji, które mogą konkurować z niektórymi produktami komercyjnymi. Podobnie jak większość systemów monitorowania przepustowości, ten wykorzystuje SNMP do zbierania danych o wykorzystaniu przepustowości z urządzeń sieciowych. Ale jednym z obszarów, w których Icinga szczególnie się wyróżnia, jest użycie wtyczek. Istnieją tysiące wtyczek opracowanych przez społeczność, które mogą wykonywać różne zadania monitorowania, rozszerzając w ten sposób funkcjonalność produktu. W mało prawdopodobnym przypadku, gdy nie możesz znaleźć odpowiedniej wtyczki dla swoich potrzeb, możesz napisać ją samodzielnie i przekazać ją społeczności.

Alarmowanie i powiadamianie również między IcingaŚwietne funkcje. Alerty są w pełni konfigurowalne pod względem tego, co je uruchamia i jak są przesyłane. Narzędzie zawiera również tak zwane segmentowe alarmowanie. Ta funkcja umożliwia wysyłanie niektórych alertów do jednej grupy użytkowników, a innych do różnych osób. Miło to mieć, gdy monitorujesz różne systemy zarządzane przez różne zespoły. Może zapewnić, że alerty są przesyłane tylko do właściwej grupy, aby je rozwiązać.

5. LibreNMS

LibreNMS jest portem typu open source Obserwatorium, popularny monitoring sieci komercyjnychPlatforma. Jest to w pełni funkcjonalny system monitorowania sieci, który zapewnia bogactwo funkcji i obsługę urządzeń. Jedną z jego najlepszych funkcji jest silnik automatycznego wykrywania. Wykrywanie urządzeń polega nie tylko na SNMP. Może automatycznie wykryć całą sieć za pomocą CDP, FDP, LLDP, OSPF, BGP, SNMP i ARP. Mówiąc o funkcjach automatyzacji narzędzia, ma również automatyczne aktualizacje, dzięki czemu zawsze będzie aktualne.

Kolejną ważną cechą produktu jest jegowysoce konfigurowalny moduł alarmowy. Jest bardzo elastyczny i może wysyłać powiadomienia o alertach przy użyciu wielu technologii, takich jak poczta e-mail, jak większość jego konkurentów, ale także IRC, luz i więcej. Jeśli jesteś usługodawcą lub Twoja organizacja rozlicza każdy dział za korzystanie z sieci, docenisz funkcję rozliczeniową tego narzędzia. Może generować rachunki za przepustowość dla segmentów sieci na podstawie użytkowania lub transferu.

W przypadku większych sieci i organizacji rozproszonych funkcje odpytywania rozproszonego programu LibreNMS pozwalają na powiększanie skali poziomej wraz z twoimsieć. Dołączony jest także pełny interfejs API, który umożliwia zarządzanie, tworzenie wykresów i pobieranie danych z ich instalacji. Wreszcie, dostępne są aplikacje mobilne na iPhone'a i Androida, raczej unikalna funkcja z narzędziami typu open source.

6. Kaktusy

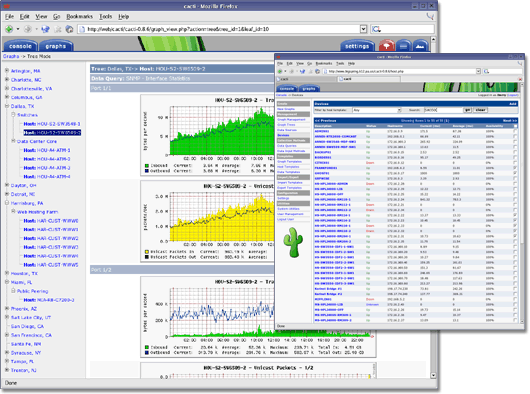

Musieliśmy uwzględnić Kaktusy na tej liście. W końcu, w wieku 17 lat, jest to jedna z najstarszych darmowych i otwartych platform monitorowania. I nadal jest dość popularny do dziś, jest nadal aktywnie rozwijany. Najnowsza wersja została właśnie wydana pod koniec stycznia. Podczas Kaktusy może nie być tak bogaty w funkcje jak niektóre inneprodukty, to wciąż doskonałe narzędzie. Jego internetowy interfejs użytkownika ma nieco klasyczny charakter, ale jest dobrze zorganizowany i łatwy do zrozumienia i użytkowania. Kaktusy składa się z szybkiego odpytywania, zaawansowanego grafowaniaszablony i wiele metod akwizycji. Chociaż narzędzie opiera się przede wszystkim na odpytywaniu SNMP, można opracować niestandardowe skrypty, aby uzyskać dane z praktycznie dowolnego źródła.

Główną siłą tego narzędzia są urządzenia do odpytywaniaw celu pobrania danych - takich jak wykorzystanie przepustowości - i wykresów zebranych danych na stronach internetowych. Doskonale sobie z tym radzi, ale to wszystko, co zrobi. Jeśli nie potrzebujesz powiadomień, fantazyjnych raportów ani innych dodatków, prostota produktu może być właśnie tym, czego potrzebujesz. A jeśli potrzebujesz więcej funkcji, Kaktusy jest oprogramowaniem typu open source i całkowicie napisane w języku PHP, dzięki czemu można go łatwo dostosowywać i można dodawać wszelkie brakujące funkcje, których potrzebujesz.

Kaktusy szeroko wykorzystuje szablony kontdla łatwiejszej konfiguracji. Istnieją szablony urządzeń dla wielu popularnych typów urządzeń, a także szablony wykresów. Istnieje również ogromna społeczność online użytkowników, którzy piszą niestandardowe szablony wszelkiego rodzaju i udostępniają je społeczności, a wielu producentów sprzętu oferuje również pliki do pobrania Kaktusy szablony.

7. MRTG

The Grapher dla routerów Multilub MRTGjest dziadkiem całej przepustowości siecisystemy monitorowania. Chociaż projekt typu open source istnieje od 1995 roku, jest nadal w powszechnym użyciu, mimo że najnowsza wersja ma już pięć lat. Jest dostępny dla systemów Linux i Windows. Wstępna konfiguracja i konfiguracja są nieco bardziej skomplikowane niż w przypadku innych systemów monitorowania, ale doskonała dokumentacja jest łatwo dostępna.

Instalowanie MRTG jest procesem wieloetapowym i musisz dokładnie przestrzegać instrukcji konfiguracji. Po zainstalowaniu konfigurujesz oprogramowanie, edytując jego plik konfiguracyjny. Co MRTG brakuje w obsłudze, zyskujeelastyczność. Najczęściej napisany w Perlu, można go łatwo modyfikować i dostosowywać do własnych potrzeb. A fakt, że jest to pierwszy system monitorowania i wciąż istnieje, świadczy o jego wartości.

Komentarze