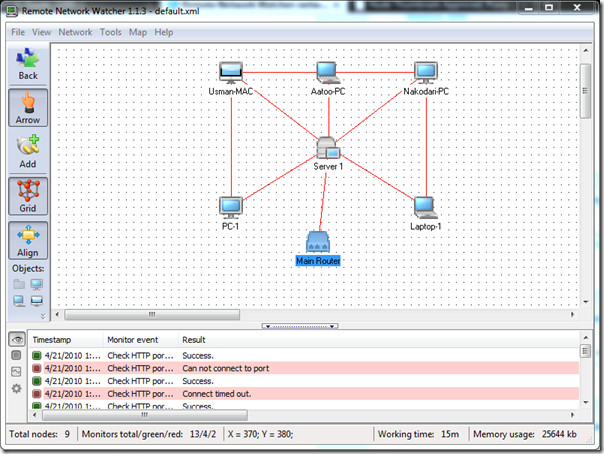

Jeśli jesteś administratorem sieci, są duże szansejednym z najczęściej słyszanych zwrotów jest „sieć działa wolno”. Bez względu na wszystko wydaje się, że wszyscy zawsze szybko obwiniają sieć, gdy coś nie działa tak skutecznie, jak oczekiwano.

Jest na to prosty powód: Sieć jest często winna. Nowoczesne sieci są raczej złożone i jest tak wiele miejsc, w których może się nie udać. Tak więc, gdy ktoś narzeka na niską wydajność sieci, potrzebne są odpowiednie narzędzia do rozwiązywania problemów, które pomogą ci dokładnie określić, gdzie leży problem, co to jest i jak to naprawić. A jeśli okaże się, że problem nie ma nic wspólnego z siecią, te same narzędzia mogą pomóc w zademonstrowaniu go, co często jest obowiązkowe, aby inne zespoły nawet uznały problem.

Jednak przy tak wielu problemach z sieciąwybór narzędzi do wyboru może być wyzwaniem. Mamy nadzieję, że ten post może pomóc, ponieważ mamy zamiar zapoznać się z jednymi z najlepszych narzędzi do rozwiązywania problemów z siecią.

Najlepsze narzędzia do rozwiązywania problemów z siecią

Zanurzmy się w szczegółach tego, co rzeczywisteprzybory. Nasza lista zawiera zarówno narzędzia oparte na graficznym interfejsie użytkownika, jak i narzędzia wiersza poleceń. Ma również dobrą mieszankę narzędzi lokalnych i internetowych. Niektóre narzędzia mają jeden, bardzo precyzyjny cel, podczas gdy inne są kompletnymi zestawami narzędzi. Wszystkie mają jedną wspólną cechę: mogą pomóc administratorom sieci w lepszej pracy. Dla każdego narzędzia na naszej liście opiszemy jego podstawowe funkcje i sposób jego użycia. Chodźmy!

1. Zestaw narzędzi inżyniera SolarWinds (DARMOWA WERSJA PRÓBNA)

Najpierw na naszej liście znajduje się doskonały zestaw narzędzi firmy SolarWinds zwany po prostu Narzędzie inżynierskiezestaw. SolarWinds, jeśli jeszcze tego nie wiesz, jest jednym z głównych graczy w dziedzinie narzędzia do administrowania siecią. Ich sztandarowy produkt - Monitor wydajności sieci jest uważany przez wielu za odniesienie, jeśli chodzi o Monitorowanie sieci SNMP przybory. Firma jest również znana z wielu bezpłatnych narzędzi, z których każde spełnia określone zadanie. Te bezpłatne narzędzia obejmują Monitor urządzeń sieciowych i Traceroute NG to dwa świetne przykłady tych bezpłatnych narzędzi.

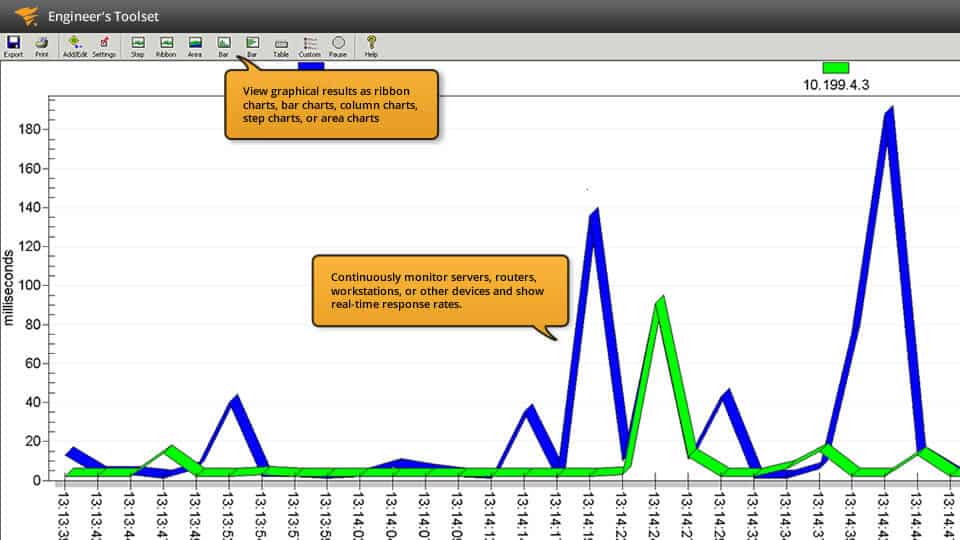

Jak sama nazwa wskazuje, Zestaw narzędzi inżyniera SolarWinds to zestaw narzędzi. Dokładnie ponad sześćdziesiąt z nich. Dołączonych narzędzi można używać do ciągłego monitorowania serwerów, routerów, stacji roboczych lub innych urządzeń, aby wyświetlać czas reakcji w czasie rzeczywistym i wyświetlać wskaźniki odpowiedzi na wykresach graficznych. Zestaw narzędzi zawiera na przykład narzędzie „Simple Ping”, które jest alternatywą dla polecenia ping dostarczanego z systemem operacyjnym i może być używane do mierzenia czasu odpowiedzi hosta i utraty pakietów.

- BEZPŁATNA WERSJA PRÓBNA: Zestaw narzędzi inżyniera SolarWinds

- Oficjalny link do pobrania: https://www.solarwinds.com/engineers-toolset/registration

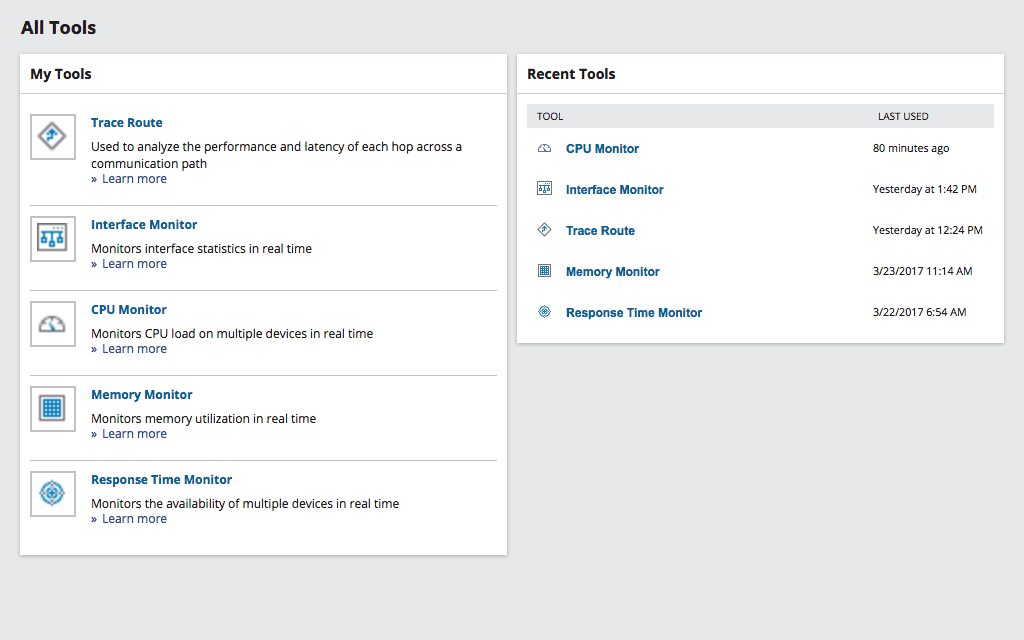

Ale Ping zdecydowanie nie jest jedynym narzędziem w pakiecie z tym imponującym pakietem i chociaż niektóre z ponad 60 narzędzi, które znajdziesz w Zestaw narzędzi dla inżyniera są bezpłatne narzędzia, które są również dostępneindywidualnie, większość to ekskluzywne narzędzia, których nie można uzyskać w żaden inny sposób. Zestaw narzędzi ma scentralizowany pulpit, który umożliwia łatwy dostęp do dowolnego z dołączonych narzędzi. Wśród różnych narzędzi, które znajdziesz, niektóre z nich mogą służyć do przeprowadzania diagnostyki sieci i szybkiego rozwiązywania złożonych problemów sieciowych. Świadomi bezpieczeństwa administratorzy sieci docenią te inne narzędzia, których można użyć do symulacji ataków na sieć i pomocy w identyfikowaniu luk.

The Zestaw narzędzi inżyniera SolarWinds zawiera także kilka dodatkowych funkcji monitorowania i ostrzeganianarzędzia takie jak takie, które będą monitorować twoje urządzenia i generować alerty, gdy wykryje problemy z dostępnością lub zdrowiem. Często daje to wystarczająco dużo czasu na reakcję, zanim użytkownicy zauważą problem. Aby uzupełnić bogaty w funkcje pakiet narzędzi, dołączone są również narzędzia do zarządzania konfiguracją i konsolidacji logów.

Opisując najdrobniejsze szczegóły, każde dołączone narzędzie stanowiłoby bardzo długi - i być może dość nudny - post. Zamiast tego oto lista jednych z najlepszych narzędzi, które znajdziesz w Zestaw narzędzi inżyniera SolarWinds.

- Skaner portów

- Przełącz port mapera

- Przegląd SNMP

- Przeglądarka sieci IP

- Wykrywanie adresu MAC

- Ping Sweep

- Monitor czasu reakcji

- Monitor procesora

- Monitor interfejsu

- TraceRoute

- Deszyfrowanie hasła routera

- SNMP Brute Force Attack

- Atak słownikowy SNMP

- Config Porównaj, Downloader, Uploader i Editor

- Edytor pułapek SNMP i odbiornik pułapek SNMP

- Kalkulator podsieci

- Monitor zakresu DHCP

- Zarządzanie adresami IP

- WAN Killer

The Zestaw narzędzi inżyniera SolarWinds sprzedaje się tylko za 1495 USD za stanowisko administratora. Jeśli uważasz, że zawiera ponad 60 różnych narzędzi, jest to bardzo rozsądna cena. Bezpłatna 14-dniowa wersja próbna jest dostępna od SolarWinds więc najlepiej postawić się na stronie SolarWinds, pobrać wersję próbną i przekonać się, co może dla Ciebie zrobić.

- Oficjalny link do pobrania: https://www.solarwinds.com/engineers-toolset/registration

2. Wireshark

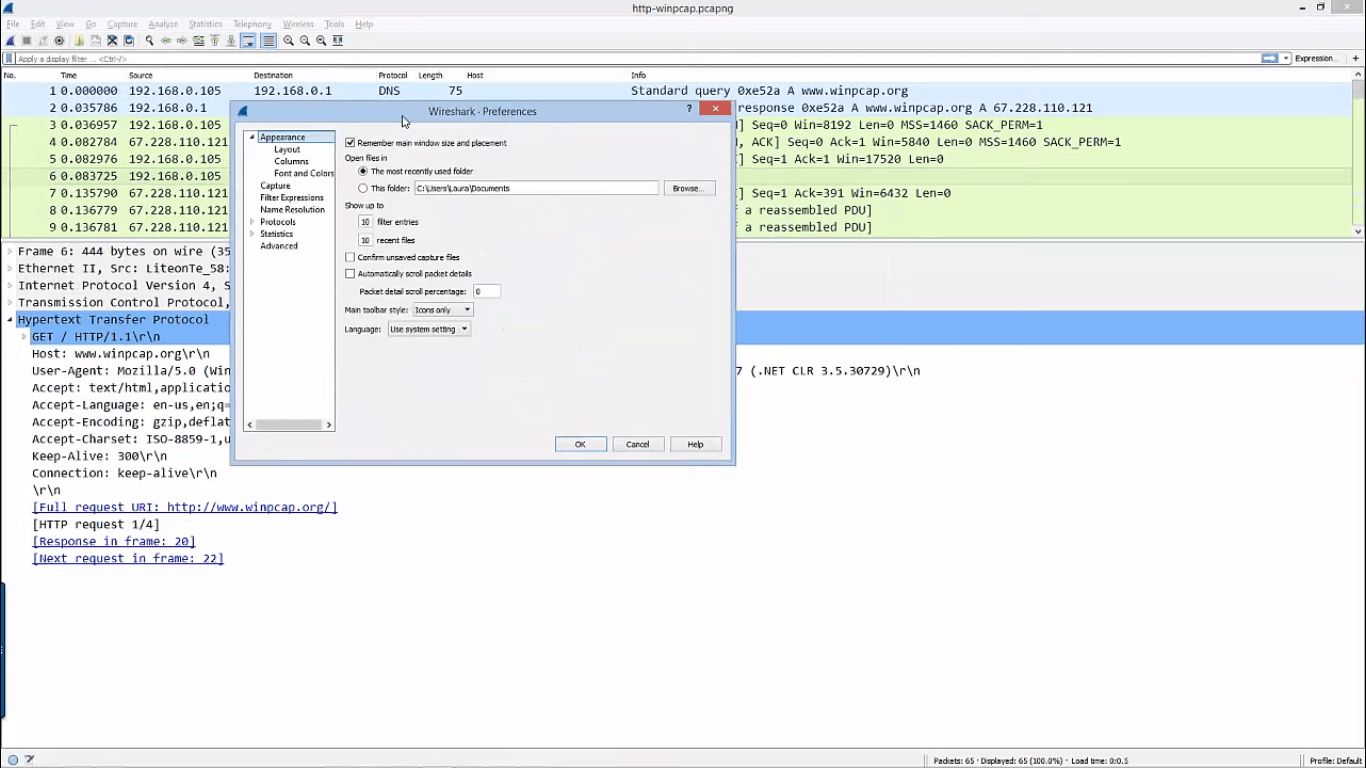

Wireshark, który wcześniej był znany jako Eterycznyistnieje już od 20 lat. Jeśli nie najlepszy, to z pewnością najpopularniejsze narzędzie do wykrywania sieci. Ilekroć pojawia się potrzeba analizy pakietów, jest to często narzędzie większości administratorów. Przed Wireshark, rynek miał zasadniczo jeden sniffer pakietów oparty na GUI, który został trafnie nazwany Sniffer. To był doskonały produkt, który ucierpiałjedna poważna wada, jego cena. Pod koniec lat 90. produkt miał około 1500 USD, czyli więcej niż wielu było w stanie sobie pozwolić. To przyspieszyło rozwój Eteryczny jako darmowy i sniffer pakietów typu open source przez UMKC absolwent Gerald Combs, który nadal jest głównym opiekunem Wireshark dwadzieścia lat później.

Dzisiaj, Wireshark stał się referencją w snifferach pakietów. Jest to de facto standard i większość innych narzędzi próbuje go naśladować. Wireshark robi głównie dwie rzeczy. Przede wszystkim narzędzie przechwytuje cały ruch widziany na interfejsie. Ale to nie koniec. Prawdziwą siłą produktu są jego potężne możliwości analityczne. Są tak dobre, że użytkownicy używający innych narzędzi do przechwytywania pakietów nierzadko przeprowadzają analizę przechwyconych danych za pomocą Wireshark. W rzeczywistości jest to tak częste, że podczas uruchamiania pojawia się monit o otwarcie istniejącego pliku przechwytywania - potencjalnie utworzonego za pomocą innego narzędzia - lub rozpoczęcie przechwytywania ruchu. Kolejna siła Wireshark to zawarte w nim filtry, które pozwalają dokładnie przyjrzeć się danym, które Cię interesują.

Podczas Wireshark ma stromą krzywą uczenia się, jest tego wartauczenie się na nim okaże się wielokrotnie nieocenionym narzędziem do wielu zadań rozwiązywania problemów z siecią. Jest to zdecydowanie coś, co powinno być częścią zestawu narzędzi każdego administratora sieci. A biorąc pod uwagę jego cenę - jest bezpłatna - nie ma powodu, aby z niej nie korzystać.

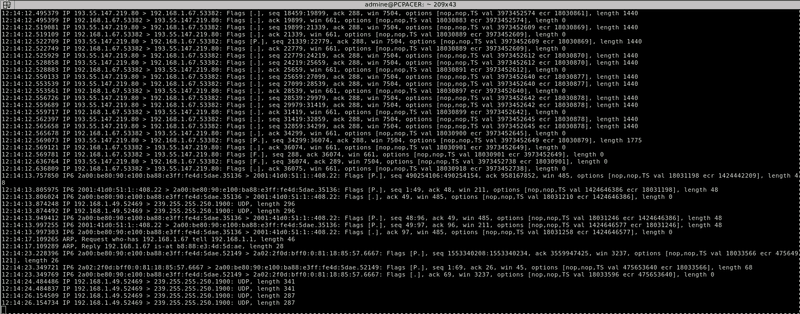

3. Tcpdump / Windump

Zanim pojawiły się narzędzia do przechwytywania i analizy oparte na GUI, było tcpdump. Został stworzony w 1987 roku, w ciągu dziesięciu latprzed Wireshark, a nawet przed Snifferem. I chociaż narzędzie było stale konserwowane i ulepszane od momentu jego początkowego wydania, nadal pozostaje zasadniczo niezmienione, a sposób jego użycia również nie zmienił się znacząco podczas jego ewolucji. Jest dostępny do instalacji w praktycznie każdym systemie operacyjnym podobnym do Uniksa i stał się de facto standardem szybkiego narzędzia do przechwytywania pakietów. T.cpdump używa biblioteki libpcap do faktycznego przechwytywania pakietów.

Domyślna operacja tcpdump jest stosunkowo prosty. Przechwytuje cały ruch na określonym interfejsie i „zrzuca” go - stąd jego nazwa - na ekran. Możesz przesłać dane wyjściowe do pliku przechwytywania, który będzie później analizowany, za pomocą wybranego narzędzia analizy. W rzeczywistości często zdarza się, że użytkownicy przechwytują ruch za pomocą tcpdump do późniejszej analizy Wireshark. Jeden z kluczy do tcpdumpSiłą i użytecznością jest możliwośćzastosuj filtry i / lub potokuj dane wyjściowe do grep - innego popularnego narzędzia wiersza poleceń - w celu dalszego filtrowania. Każdy, kto opanuje tcpdump, grep i powłokę poleceń, może sprawić, że przechwyci dokładnie właściwy ruch do każdego zadania debugowania.

Jeśli chodzi o Windump, jest to port tcpdump do Windows Platforma. Jako taki zachowuje się w podobny sposób. Oznacza to, że przynosi wiele tcpdump funkcjonalność na komputerach z systemem Windows. Podczas Windump może być aplikacją Windows, nie oczekuj fantazyjnego GUI. Jest to nic innego jak tcpdump w systemie Windows i jako takie jest narzędziem wyłącznie z wiersza poleceń.

Za pomocą Windump jest w zasadzie taki sam, jak użycie jego odpowiednika * nix. Opcje wiersza polecenia są prawie takie same, a wyniki również wyglądają prawie identycznie. I tak jak tcpdump, wyjście z Windump można zapisać do pliku w celu późniejszej analizy za pomocą narzędzia innej firmy, takiego jak Wireshark. Jednak z grep zwykle nie jest dostępny na Windows komputery, możliwości filtrowania narzędzia są bardziej ograniczone, choć nadal imponujące.

Kolejna ważna różnica między tcpdump i Windump jest to, że jest łatwo dostępny z repozytorium pakietów systemu operacyjnego. Musisz pobrać oprogramowanie z Strona internetowa Windump. Jest dostarczany jako plik wykonywalny, który nie wymaga instalacji, co czyni go idealnym przenośnym narzędziem, które można uruchomić z klucza USB. Jednak tak jak tcpdump korzysta z biblioteki libpcap, Windump używa Winpcap biblioteka, którą należy osobno pobrać i zainstalować.

4. Ping

Chociaż jest czwarty na naszej liście, świst jest prawdopodobnie najbardziej znanym i najczęściej używanymnarzędzie do rozwiązywania problemów. Ożywił się w 1983 roku, gdy programista, który widział nieprawidłowe zachowanie sieci, nie mógł znaleźć odpowiedniego narzędzia do debugowania. Następnie postanowił go stworzyć, wzywając swoje narzędzie świst który, nawiasem mówiąc, odnosi się do dźwięku sonaruodbija się echem od wnętrza łodzi podwodnej. Obecnie wspólne narzędzie jest dostępne w praktycznie każdym systemie operacyjnym z obsługą sieci IP i chociaż poszczególne implementacje różnią się nieznacznie dostępnymi opcjami, wszystkie służą temu samemu celowi podstawowemu.

Różnice między różnymi świst wdrożenia są głównie związane zdostępne opcje wiersza polecenia, które mogą obejmować określenie wielkości ładunku każdego żądania, całkowitej liczby testów, limitu przeskoków sieciowych opóźnienia między żądaniami.

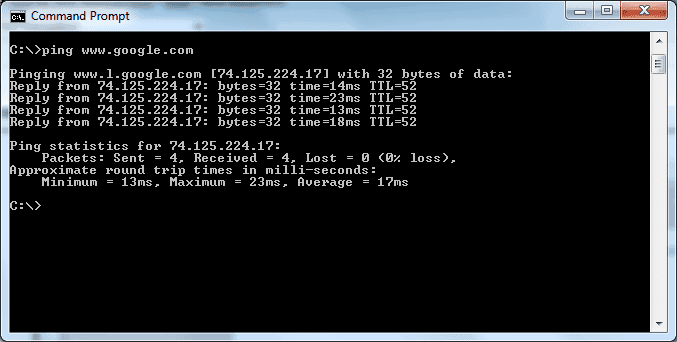

Oto przykładowe uruchomienie polecenia ping:

Świst jest sprytnym i potężnym, ale prostym narzędziem. Działa, wysyłając serię pakietów żądań echa ICMP do określonego celu i czekając, aż odeśle odpowiedzi echa ICMP. Proces ten powtarza się pewną liczbę razy (domyślnie 5 razy pod Windows i do momentu zatrzymania w większości implementacji Unix / Linux.), Umożliwiając narzędziu kompilację statystyk. Świst mierzy czas między żądaniem aodpowiedz i wyświetli to w wynikach. W wariantach uniksowych wyświetli również wartość pola TTL odpowiedzi, wskazując liczbę przeskoków między źródłem a miejscem docelowym. W rzeczywistości to, co wyświetla się w odpowiedzi polecenia, jeśli jest inne miejsce, w którym różne implementacje różnią się.

Świst działa przy założeniu, że celhost działa zgodnie z RFC 1122, który nakazuje, aby każdy host przetwarzał żądania echa ICMP i w zamian wydawał odpowiedzi echa. Chociaż większość hostów tak robi, niektóre wyłączają tę funkcję ze względów bezpieczeństwa. Zapory często również całkowicie blokują ruch ICMP, zapobiegając świst od wykonywania swojej pracy. Ping wykonuje dwa ważne zadania diagnostyczne: weryfikuje komunikację między urządzeniem testowym a celem i sprawdza, czy cel reaguje.

5. Traceroute / Tracert

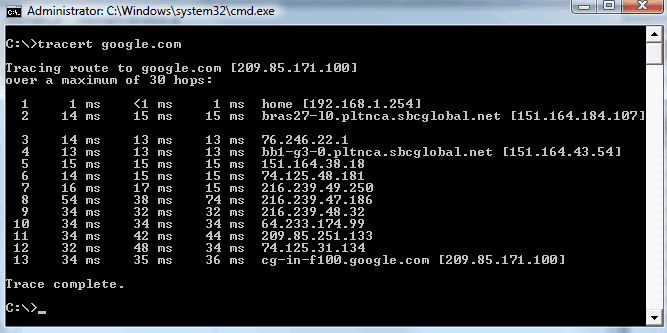

Traceroute-lub tracert jeśli pochodzisz ze świata Windows - jest, obok ping i kilku innych, jednym z najbardziej podstawowych narzędzi do rozwiązywania problemów z siecią. Jak sama nazwa wskazuje, traceroute może śledzić trasę z jednego podłączonego do sieciurządzenie do innego. Jest to dość przydatne narzędzie, które nie tylko przetestuje łączność z hostem - jak ping - ale również ujawni wiele informacji na temat ścieżki do osiągnięcia i problemów, które mogą ją nękać. W skrócie, traceroute zwróci adres IP każdego routera napotkanego między urządzeniem źródłowym a urządzeniem docelowym, ale poda również czas odpowiedzi każdego z tych routerów.

Traceroute to kolejne stare narzędzie, które pochodzi z 1987 roku. To ponad 30 lat temu; wieczność w latach komputerowych. Jest to również bardzo popularne narzędzie. Po raz pierwszy wprowadzono na stronie Unix system operacyjny, jest teraz obecny w każdym systemie operacyjnym uniksopodobnym, w tym Linux i Prochowiec OS X. W końcu został nawet przeniesiony na platformę Windows, gdzie został przemianowany na tracert, być może z powodu ograniczenia ośmioznakowej nazwy pliku, który kiedyś nękał MicrosoftSystemy operacyjne.

Traceroute jest zdecydowanie narzędziem, które każda siećadministrator powinien zrozumieć i używać. Nie jest to jednak idealne i ma kilka pułapek, o których należy pamiętać. Na przykład ścieżka może być asymetryczna, a ruch do celu obiera inną trasę niż ruch powrotny, coś w tym rodzaju traceroute tego nie widać i może to być przyczyną wielu trudnych do rozwiązania problemów.

6. Ipconfig / Ifconfig

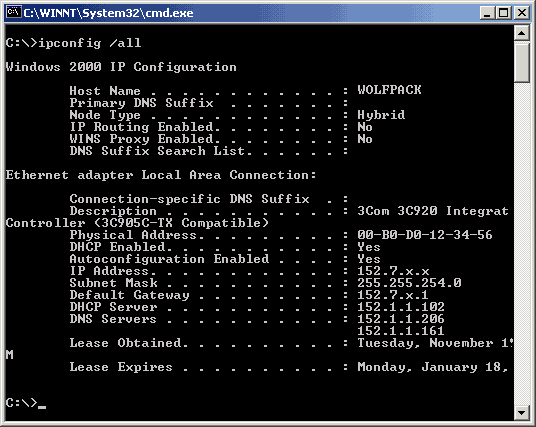

Mimo że ipconfig i ifconfig to dwa bardzo różne narzędzia, które postanowiliśmy wspólnie omówić, ponieważ w kontekście rozwiązywania problemów z siecią oba służą do podobnego celu.

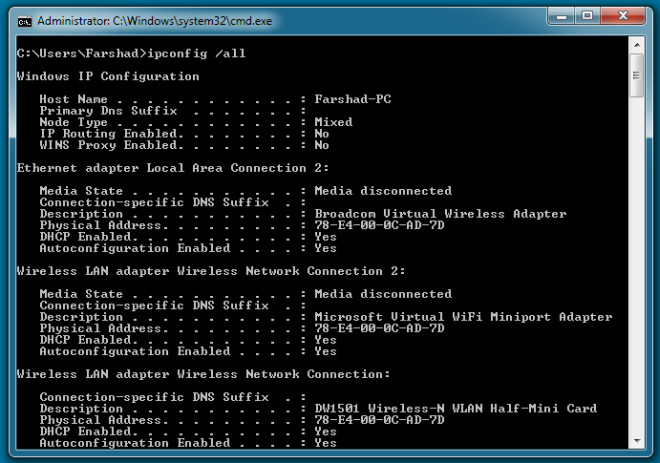

Ipconfig to narzędzie wiersza polecenia wbudowane wSystem operacyjny Windows. Służy do wyświetlania informacji o stosie protokołu IP komputera lokalnego. Różne przełączniki lub opcje wiersza poleceń pozwalają wyświetlać więcej lub mniej szczegółów. Domyślnie wyświetla adres IP, maskę podsieci i domyślną bramę związane z każdym interfejsem sieciowym zainstalowanym na komputerze. Dodanie opcji / all spowoduje wyświetlenie znacznie więcej informacji. Na przykład wyświetli adres MAC każdego interfejsu. Wskazuje również, czy adres IP i konfiguracja zostały wykonane ręcznie, czy poprzez DHCP. W przypadku DHCP poinformuje Cię o szczegółach dotyczących serwera DHCP i dzierżawy.

Ale ipconfig ma inne narzędzie poza dostarczaniem informacjio lokalnej maszynie. Niektóre przełączniki wiersza polecenia dają kontrolę nad niektórymi aspektami stosu IP. Na przykład dzierżawy DHCP można modyfikować za pomocą poleceń ipconfig / release i ipconfig / renew. Innym przykładem jest komenda ipconfig / flushdns, której można użyć do wyczyszczenia pamięci podręcznej rozpoznawania nazw DNS.

Jeśli chodzi o ifconfig, to narzędzie do administrowania systememSystemy operacyjne uniksopodobne. Służy do konfigurowania, kontrolowania i sprawdzania parametrów interfejsu sieciowego TCP / IP z interfejsu wiersza poleceń. Jego parametry i opcje różnią się od parametrów ipconfig, ale ogólnie można go użyć w podobnym kontekście do weryfikacji parametrów podejrzanego interfejsu sieciowego.

7. Netstat

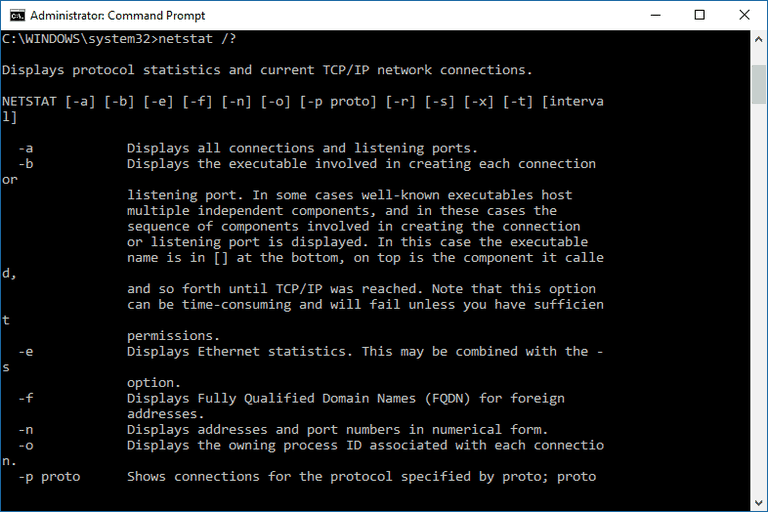

Na typowym komputerze możesz mieć dziesiątki aktywnych połączeń sieciowych w danym momencie, co znacznie utrudnia rozwiązywanie problemów z łącznością. Właśnie dlatego netstat powstał. Tego narzędzia można użyć do identyfikacji statusu każdego połączenia i usługi, z której korzysta każde z nich, co może pomóc w zawężeniu wyszukiwania. Netstat, który jest dostępny w większości - jeśli nie we wszystkich - systemach operacyjnych, może szybko podać szczegółowe informacje o usługach klienckich i komunikacji TCP / IP.

Wodowanie netstat z wiersza polecenia wyświetla wszystkie aktywne połączenia na komputerze lokalnym, oba przychodzące i wychodzące. W rzeczywistości nie będzie to tylko lista aktywnych połączeń, ale także lista nieaktywnych. Ponadto, netstat może także wyświetlać porty nasłuchujące na komputerze, na którym jest uruchomiony. Netstat to polecenie, które akceptuje wiele opcji, dającmasz większą kontrolę nad tym, jakie informacje są zwracane. Może to prowadzić do zamieszania, ponieważ dostępne opcje różnią się w zależności od platformy. Na przykład netstat -b w systemie Windows wyświetli nazwę pliku wykonywalnego powiązanego z każdym połączeniem, podczas gdy w OS X lub BSD jest używany w połączeniu z -i do wyświetlania statystyk w bajtach. Najlepszym sposobem na poznanie wszystkich dostępnych parametrów twojej konkretnej wersji na Netstat jest uruchomienie jej z -? opcja wyświetlająca ekran pomocy narzędzia.

8. Nslookup / dig

Nslookup i reig- zobaczymy za chwilę, jak się różnią i jaksą one podobne - są narzędziami służącymi do weryfikacji / testowania / weryfikacji rozdzielczości DNS. Usługa nazw domenowych (DNS) to usługa sieciowa używana przez komputery do rozpoznawania nazw hostów - takich jak www.microsoft.com, która jest dla nas łatwiejsza w użyciu dla ludzi - na adresy IP - takie jak 23.50.228.154, co jest łatwiejsze komputer. Niepoprawne rozpoznawanie DNS - gdy serwer DNS zwróci błędny adres IP lub nie reaguje w odpowiednim czasie - jest częstym problemem, mimo że często jest pomijany.

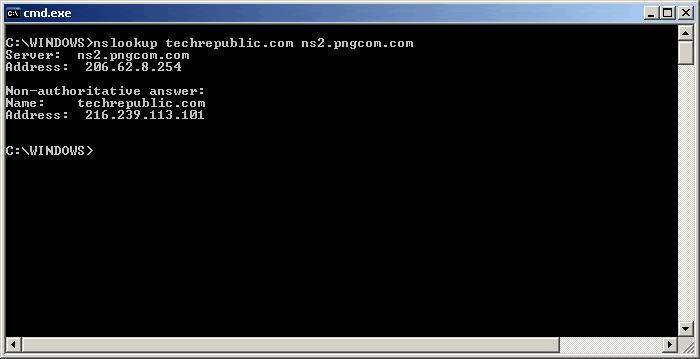

The nslookup po komendzie zwykle następuje nazwa hosta i tozwykle zwraca odpowiedni adres IP. Z tym narzędziem wiąże się jedna poważna wada. Chociaż domyślnie przesłuchuje lokalnie skonfigurowany serwer DNS, używa własnych procedur rozpoznawania nazw, zamiast wywoływać biblioteki rozpoznawania nazw systemu operacyjnego. W konsekwencji, nslookup może zwrócić poprawne informacje nawet w sytuacji, gdy rozpoznawanie nazw komputera nie działa.

Kopać, podobne narzędzie, zostało częściowo utworzone w celu rozwiązania tego problemu. Mimo że używa zupełnie innej składni - szczególnie przy korzystaniu z opcji zaawansowanych, reig służy zasadniczo temu samemu celowi, co nslookup ale korzysta z bibliotek systemu operacyjnego. A ponieważ nic nie jest idealne, podstawową wadą programu dig jest to, że nie jest on zawarty w większości systemów operacyjnych. Jest dostarczany w pakiecie z Bind - oprogramowaniem serwera ISC DNS - który można pobrać z Witryna ISC.

Podsumowując

Bez względu na to, czego dokładnie potrzebujeszjest wiele narzędzi, które mogą ci pomóc. Właśnie podaliśmy kilka przykładów najczęstszych. Narzędzia opisane w niniejszym dokumencie, które powinny być podstawą każdego zestawu narzędzi administratora sieci. Większość z nich jest dostępna bezpłatnie, a jedyną inwestycją jest nauczenie się ich używania. Jeśli chodzi o zestaw narzędzi inżyniera SolarWinds, jedyne płatne narzędzie na naszej liście, jest ono warte swojej rozsądnej ceny. A ponieważ dostępna jest bezpłatna wersja próbna, nie ma absolutnie żadnego powodu, aby nie spróbować i przekonać się, jak przydatna jest.

Komentarze